Klucze interfejsu programistycznego aplikacji (API) mogą służyć do programowego przyznawania określonym programom wygodnego dostępu do potrzebnych im danych – na przykład do dostarczania danych rynkowych botom handlowym.

Jednak przy braku odpowiedniego zarządzania klucze API mogą być zagrożone. Aby zapobiec narażaniu swoich aktywów na ryzyko, trzeba się nauczyć, jak bezpiecznie korzystać z kluczy API.

Binance obsługuje teraz dwie asymetryczne pary kluczy API (Ed25519 i RSA), aby zwiększyć bezpieczeństwo. Oto jak można je tworzyć i wykorzystywać.

Klucze API dają użytkownikom wygodny dostęp do własnych danych. Od asymetrycznych par kluczy po białe listy kluczy API – oto pięć wskazówek od Binance, dzięki którym zabezpieczysz swoje klucze API.

Interfejsy programistyczne aplikacji (API) to efektywny sposób przyznawania określonym programom dostępu do danych użytkownika, umożliwiając im działanie w imieniu użytkownika. Dzięki interfejsom API dane mogą być pobierane z Binance, aby w razie potrzeby wchodzić w interakcje z aplikacjami zewnętrznymi. Jednak przy nieodpowiednim przechowywaniu i użytkowaniu klucze API mogą zwiększać podatność na zagrożenia. Może się na przykład zdarzyć, że osoby o złych intencjach, które kradną lub wyłudzają klucze API od ofiar, uzyskają dostęp do ich środków. Dowiedz się, jak chronić swoje aktywa, korzystając z naszych pięciu wskazówek dotyczących bezpieczeństwa kluczy API.

Klucz tajny (HMAC) i klucz prywatny (Ed25519, RSA) Twojego interfejsu API to dane wysoce wrażliwe. Nigdy nie udostępniaj kluczy API osobom trzecim. Każdy, kto wejdzie w ich posiadanie, może zainicjować żądanie API w Twoim imieniu i nie zostanie wykryty przez nasz system kontroli ryzyka.

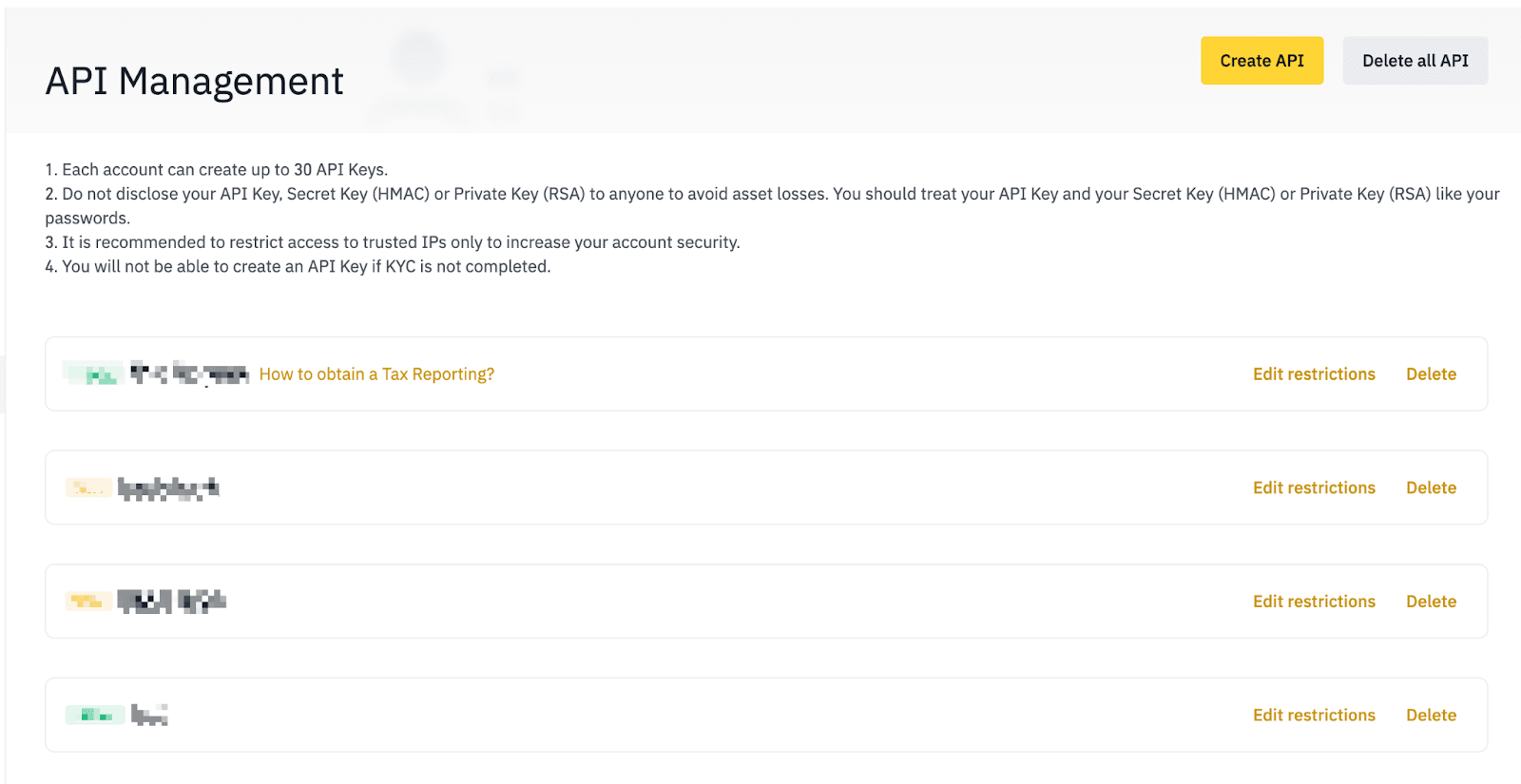

Powinieneś/powinnaś również często sprawdzać aktywne klucze API na swoim koncie na stronie zarządzania API. Jeżeli podejrzewasz, że bezpieczeństwo któregokolwiek klucza API jest zagrożone, natychmiast go zmień. Dobrze jest też często rotować klucze API, podobnie jak niektóre systemy żądają zmiany hasła co 30–90 dni – niezależnie od tego, czy aktywnie z nich korzystamy, czy nie.

Klucze API to pożyteczne narzędzia do handlu automatycznego, kontrolowania pozycji i ryzyka oraz podatków. Dlatego może się pojawić pokusa nadania jednemu kluczowi API wszystkich uprawnień, aby móc go używać go do wielu celów, np. do handlu API i zapytań o dane. Obniża to jednak bezpieczeństwo klucza – jeżeli dojdzie do naruszenia bezpieczeństwa Twojego klucza API, haker może uzyskać pełny dostęp do Twojego konta i środków.

Bezpieczniej jest używać klucza API do jednego zastosowania i włączyć uprawnienia konieczne tylko do tego celu. Jeśli chcesz np. kontrolować ryzyko handlowe, rozliczać podatki i realizować transakcje spot oraz futures API, należy utworzyć co najmniej cztery klucze, każdy do jednego z następujących celów:

Handel spot

Handel futures

Zapytania o dane podatkowe

Zapytania o dane handlowe (uprawnienia tylko do odczytu)

Na Binance można utworzyć maksymalnie 30 kluczy API na każde subkonto.

Jeżeli, zgodnie z wcześniejszą uwagą, Twoje klucze API wpadną w ręce osoby o złych intencjach, może dojść do narażenia Twoich aktywów na niebezpieczeństwo. Podobnie jak w przypadku ochrony kluczy prywatnych, nie przechowuj danych API w postaci zwykłego tekstu. Zamiast tego zaszyfruj je lub używaj zaufanego menedżera haseł. Należy również unikać przechowywania kluczy API w rozwiązaniach chmurowych, ponieważ mogą one być podatne na włamania.

Zaleca się również, aby unikać przechowywania kluczy API w kodzie źródłowym lub repozytorium aplikacji. Jeśli używasz Github lub innych SCM, zalecamy użycie skanerów sekretów, takich jak gitLeaks lub git-secrets, aby upewnić się, że Twój token i inne sekrety używane przez Twoje narzędzia nie są przechowywane w repozytorium.

Rozważ przechowywanie danych klucza API w plikach lub zmiennych środowiskowych znajdujących się poza systemem zarządzania innej firmy, z którego korzystasz, aby uniknąć udostępniania jej prywatnych informacji. Użyj dodatkowej ochrony hasłem dla plików kluczy prywatnych.

Binance zdecydowanie zaleca użytkownikom stosowanie białej listy IP na wszystkich kluczach API niezależnie od uprawnień lub celów tych kluczy. Dzięki białej liście IP dostęp do Twoich kluczy API będzie możliwy tylko z określonych adresów IP. Zapobiega to użyciu kluczy API przez osoby o złych intencjach w przypadku naruszenia bezpieczeństwa kluczy.

Chociaż bez umieszczenia na białej liście IP kluczem API nie da się inicjować żądań wypłaty, istnieją inne sposoby jego nadużycia. Jeżeli haker uzyska dostęp do Twoich kluczy, może handlować parami aktywów o stosunkowo niewielkim wolumenie handlowym i powoli wysysać aktywa z Twojego portfela. Na skutek dokonywania zakupu niechcianych aktywów z konta hakera oraz ich wymiany na Twoje aktywa o wysokiej wartości (BTC, BNB, TUSD itp.) ostatecznie zostaniesz z altcoinami, których zakup nigdy nie był w Twoich planach. Innymi słowy, na rynku o stosunkowo niskiej płynności haker może wymieniać Twoje aktywa na swoje przy użyciu Twoich kluczy API.

Aby zapobiec takim oszustwom, Binance wdrożyło zasadę automatycznego usuwania kluczy API. Jeżeli klucz API nie będzie umieszczony na białej liście IP i będzie nieaktywny przez 30 dni, zostanie usunięty. Aby uniknąć automatycznego usunięcia, należy utworzyć białą listę IP.

Zalecamy również odpowiedzialne korzystanie z bibliotek i narzędzi innych firm. Istnieją złośliwe biblioteki zaprojektowane specjalnie do eksfiltracji kluczy API. Oprócz skanerów antywirusowych i złośliwego oprogramowania należy rozważyć użycie narzędzia do analizy składu oprogramowania (SCA) i dokładnie przejrzeć biblioteki innych firm przed ich dołączeniem.

Asymetryczna para kluczy to mechanizm wykorzystujący klucze publiczne i prywatne do zabezpieczenia transmisji danych. W przypadku asymetrycznej pary kluczy nie trzeba udostępniać klucza prywatnego służącego do tworzenia podpisów. Oznacza to, że o ile klucz prywatny będzie trzymany w tajemnicy i bezpieczny, nikt inny nie może zainicjować w Twoim imieniu autentycznego żądania.

Binance obsługuje teraz używanie kluczy Ed25519 i RSA (Rivest-Shamir-Adleman) do tworzenia podpisanych żądań API. Schemat podpisu cyfrowego Ed25519 zapewnia wysoki stopień bezpieczeństwa porównywalny z 3072-bitowymi kluczami RSA, a jednocześnie ma znacznie mniejsze podpisy, które są szybsze do obliczenia.

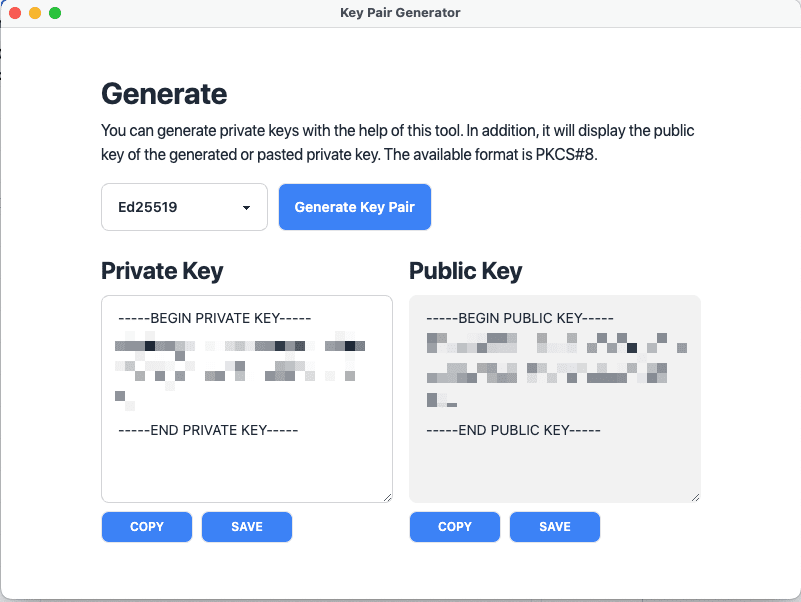

Można już tworzyć pary kluczy publicznych i prywatnych Ed25519 i RSA, rejestrować klucze publiczne na Binance i tworzyć przy użyciu odpowiedniego klucza prywatnego podpisane żądania API.

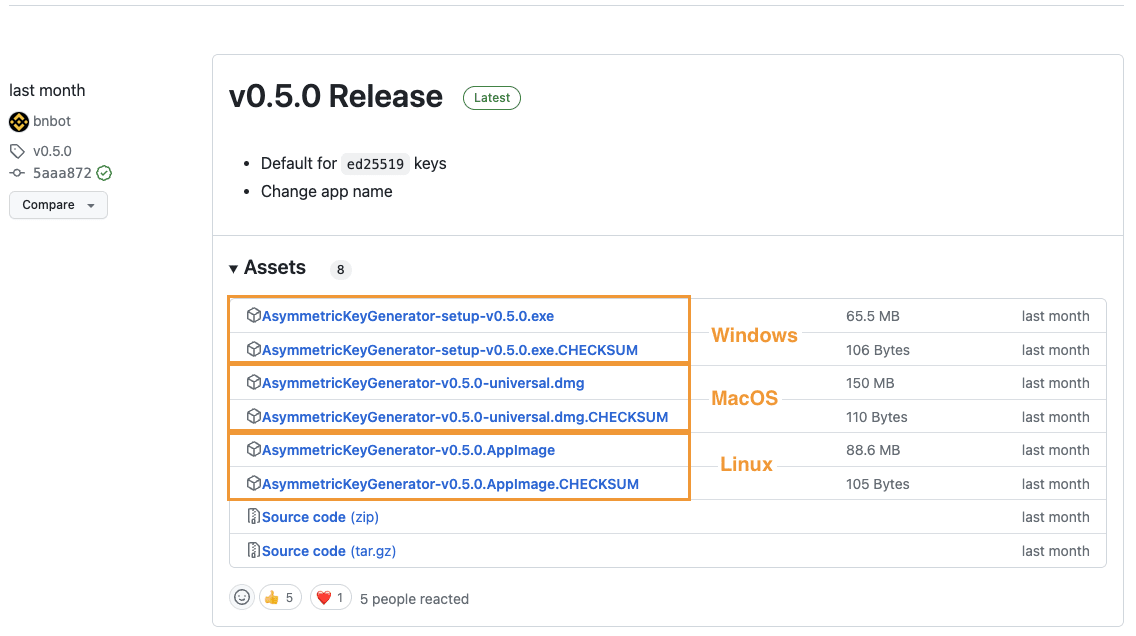

Pobierz najnowszą wersję naszego oficjalnego generatora kluczy asymetrycznych

Uruchom aplikację. Możesz tworzyć, kopiować lub zapisywać klucze. Możesz również ustawić rozmiar klucza.

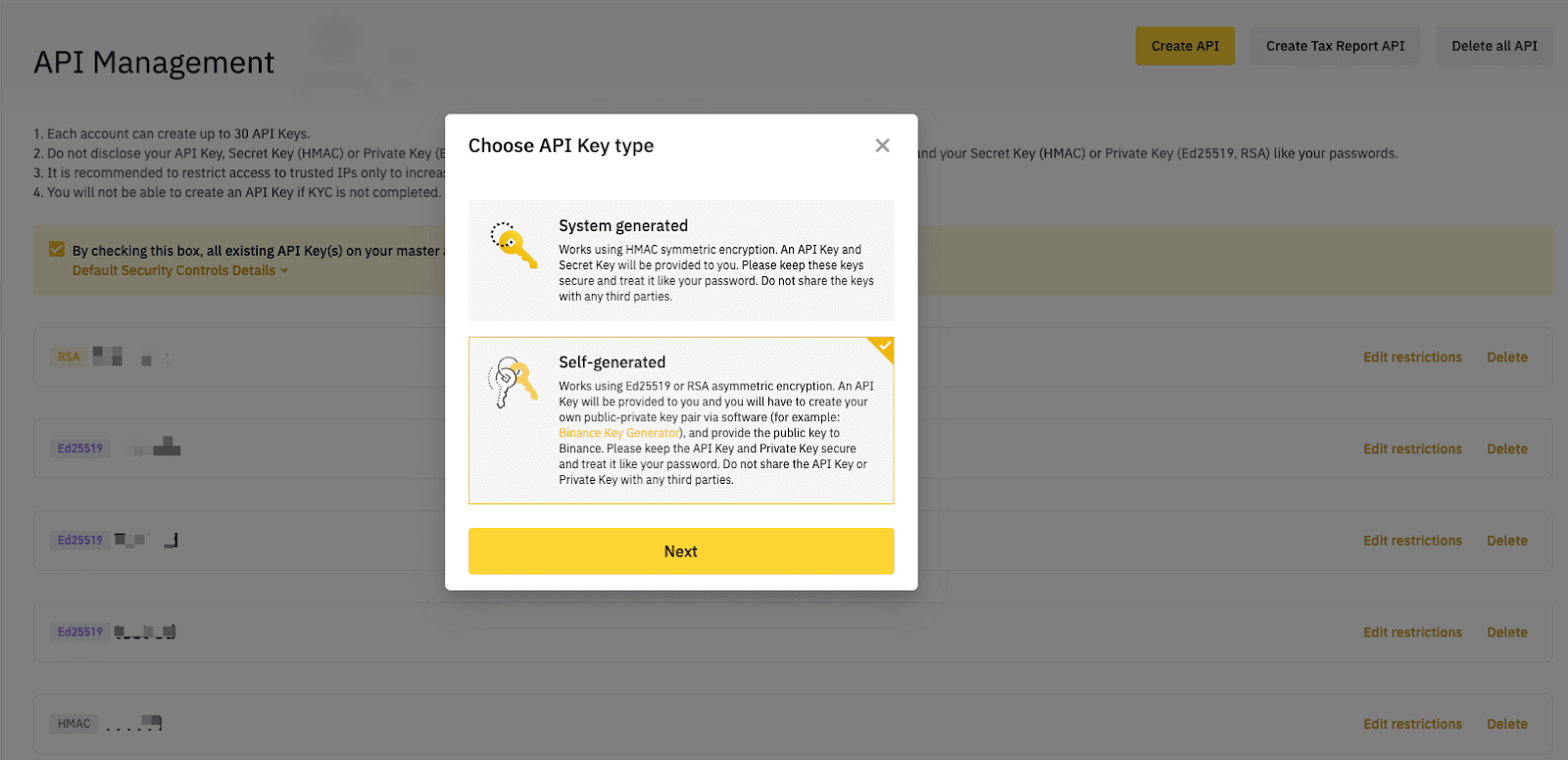

Aby zarejestrować klucz publiczny za pomocą aplikacji Binance, przejdź do [Profil] -> [Zarządzanie API] -> [Utwórz API] -> [Samodzielnie wygenerowany klucz API].

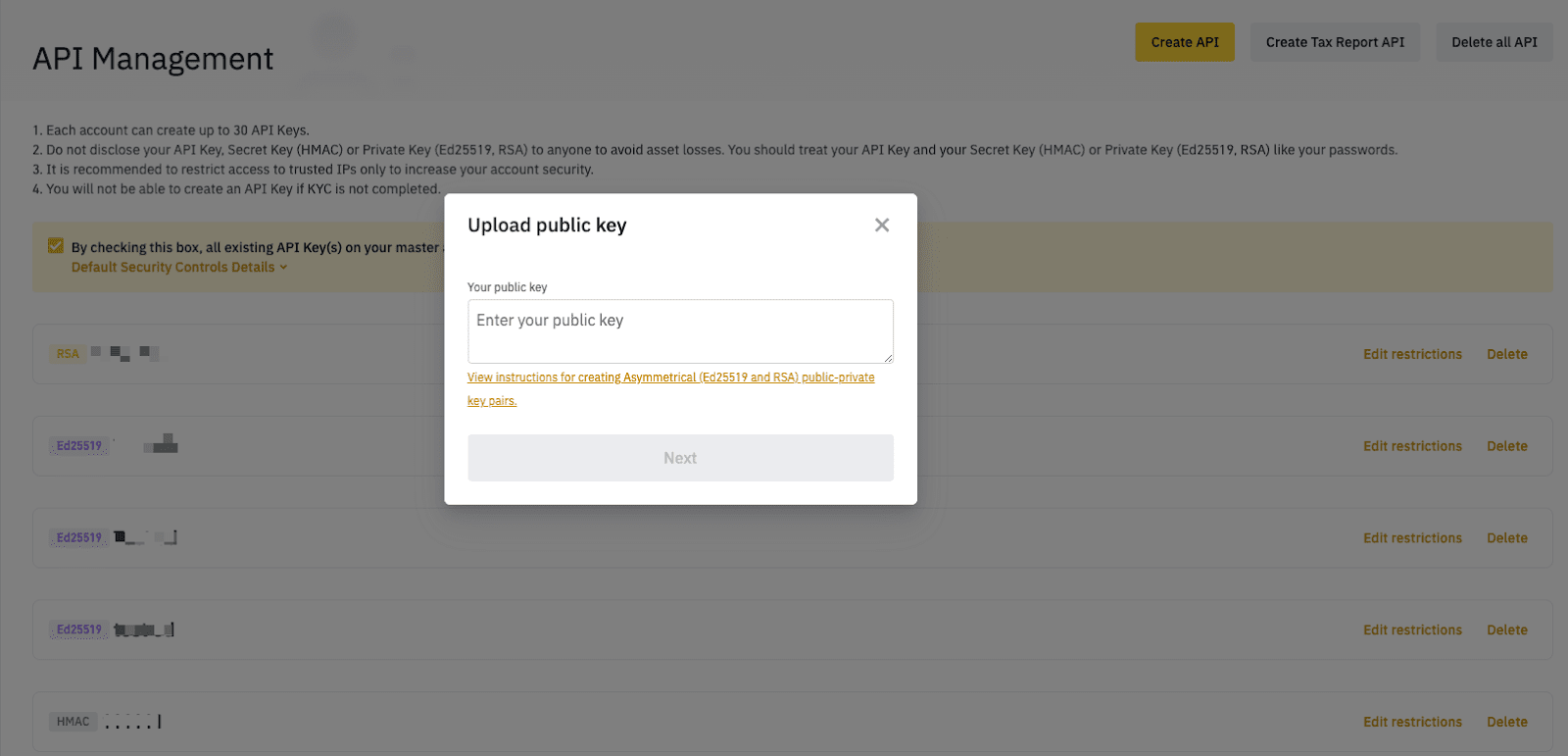

Skopiuj klucz publiczny z generatora kluczy asymetrycznych i wklej go w polu w celu rejestracji.

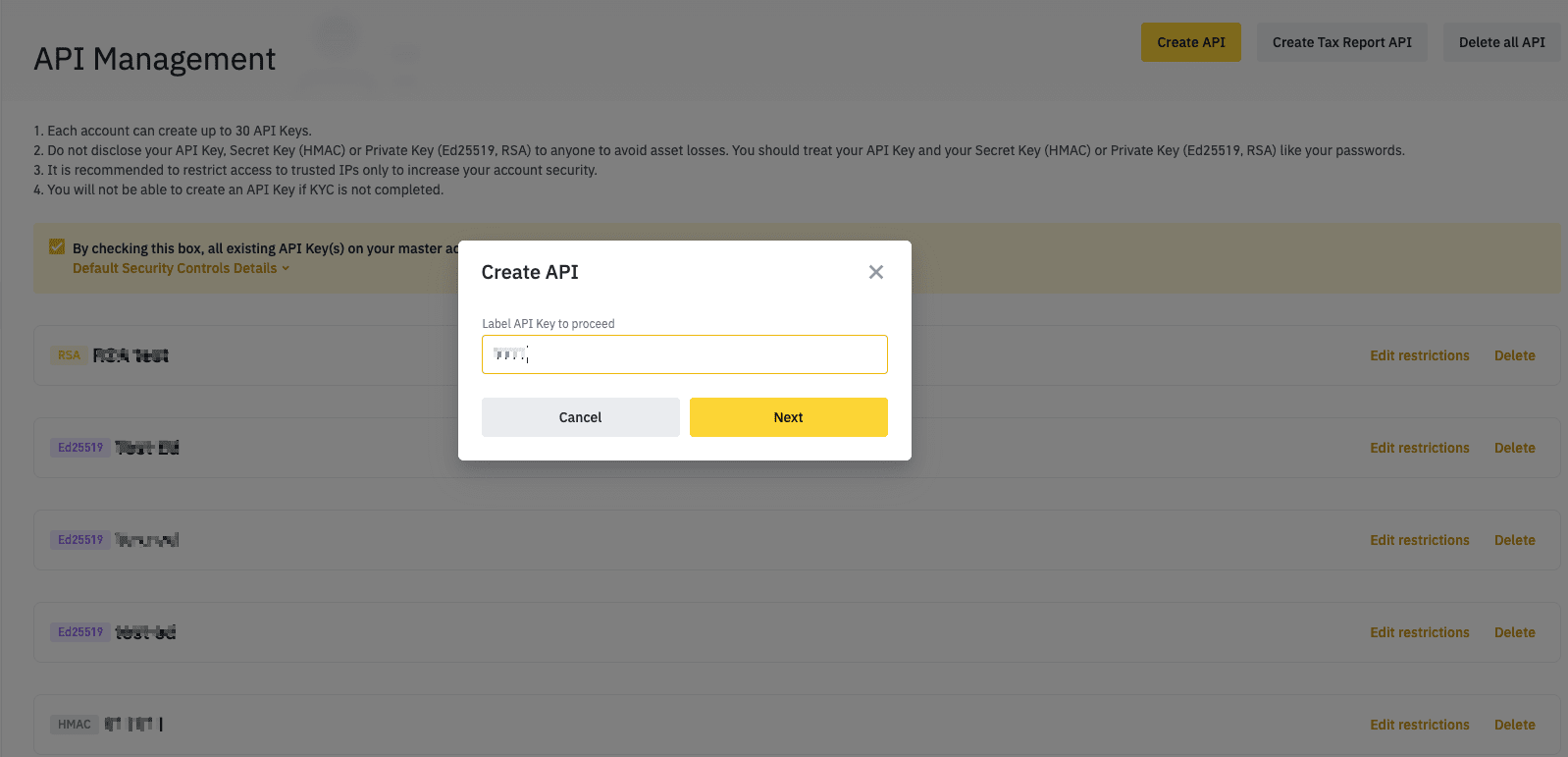

Wpisz nazwę klucza API, kliknij przycisk [Dalej] i zakończ rejestrację przy użyciu 2FA.

Aby uzyskać więcej informacji, zapoznaj się z naszym przewodnikiem na temat generowania pary klucza Ed25519 do wysyłania żądań API na Binance.

Udostępnianie klucza API: w żadnym razie nie udostępniaj swoich kluczy API osobom trzecim. Może to umożliwić nieautoryzowany dostęp do konta, prowadząc do potencjalnej utraty środków.

Włączanie nadmiernych uprawnień: unikaj włączania wszystkich uprawnień dla jednego klucza API. Używaj oddzielnych kluczy do różnych celów, aby zminimalizować ryzyko, jeśli bezpieczeństwo jednego z nich zostanie naruszone.

Niezabezpieczone przechowywanie kluczy API: nie przechowuj kluczy API w postaci zwykłego tekstu ani w kodzie źródłowym aplikacji. Korzystaj z menedżerów szyfrowania lub zaufanych haseł, aby zapewnić im bezpieczeństwo.

Nieużywanie białej listy adresów IP: zawsze używaj białej listy IP, aby ograniczyć dostęp do kluczy API z określonych adresów IP i zapobiec nieautoryzowanemu użyciu, nawet jeśli bezpieczeństwo kluczy zostanie naruszone.

Zaniedbywanie asymetrycznych par kluczy: używaj asymetrycznych par kluczy (Ed25519 lub RSA) do tworzenia podpisanych żądań API, aby zapewnić bezpieczeństwo klucza prywatnego.

Zabezpieczenie kluczy API ma kluczowe znaczenie dla ochrony aktywów i zapewnienia bezpiecznych interakcji z aplikacjami zewnętrznymi. Przestrzegając najlepszych praktyk, takich jak nieudostępnianie kluczy API, staranne zarządzanie dostępem, bezpieczne przechowywanie kluczy, korzystanie z białych list IP i wykorzystywanie asymetrycznych par kluczy, można znacznie zmniejszyć ryzyko nieautoryzowanego dostępu i potencjalnej utraty środków. Zachowaj czujność i proaktywność w zarządzaniu kluczami API, aby Twoje cyfrowe aktywa na Binance zawsze były bezpieczne.