PGP signifie Pretty Good Privacy. Il s'agit d'un logiciel de cryptage conçu pour assurer la confidentialité, la sécurité et l'authentification des systèmes de communication en ligne. Phil Zimmerman est le nom derrière le premier programme PGP et, selon lui, il a été rendu disponible gratuitement en raison de la demande sociale croissante en matière de confidentialité.

Depuis sa création en 1991, de nombreuses versions du logiciel PGP ont été créées. En 1997, Phil Zimmerman a proposé à l'Internet Engineering Task Force (IETF) de créer un standard PGP open source. La proposition a été acceptée et a conduit à la création du protocole OpenPGP, qui définit des formats standards pour les clés de chiffrement et les messages.

Bien qu'initialement utilisé uniquement pour sécuriser les messages électroniques et les pièces jointes, PGP est désormais appliqué à un large éventail de cas d'utilisation, notamment les signatures numériques, le chiffrement complet du disque et la protection du réseau.

PGP appartenait initialement à la société PGP Inc, qui a ensuite été acquise par Network Associates Inc. En 2010, Symantec Corp. a acquis PGP pour 300 millions de dollars, et le terme est désormais une marque utilisée pour ses produits compatibles OpenPGP.

Comment ça marche?

PGP est l'un des premiers logiciels largement disponibles à mettre en œuvre la cryptographie à clé publique. Il s’agit d’un système de cryptographie hybride qui utilise à la fois un cryptage symétrique et asymétrique pour atteindre un haut niveau de sécurité.

Dans un processus de base de cryptage de texte, un texte en clair (données clairement compréhensibles) est converti en texte chiffré (données illisibles). Mais avant que le processus de chiffrement n’ait lieu, la plupart des systèmes PGP effectuent une compression des données. En compressant les fichiers en texte brut avant de les transmettre, PGP économise à la fois de l'espace disque et du temps de transmission, tout en améliorant la sécurité.

Après la compression du fichier, le processus de cryptage proprement dit commence. À ce stade, le fichier de texte brut compressé est chiffré avec une clé à usage unique, appelée clé de session. Cette clé est générée de manière aléatoire grâce à l'utilisation de la cryptographie symétrique, et chaque session de communication PGP possède une clé de session unique.

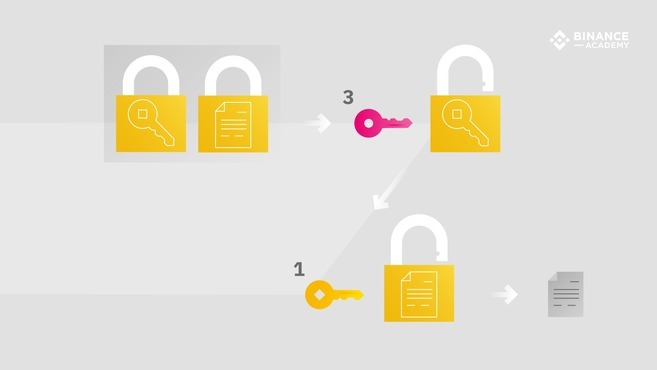

Ensuite, la clé de session (1) elle-même est chiffrée à l'aide d'un chiffrement asymétrique : le destinataire prévu (Bob) fournit sa clé publique (2) à l'expéditeur du message (Alice) afin qu'elle puisse chiffrer la clé de session. Cette étape permet à Alice de partager en toute sécurité la clé de session avec Bob via Internet, quelles que soient les conditions de sécurité.

Le cryptage asymétrique de la clé de session se fait généralement grâce à l'utilisation de l'algorithme RSA. De nombreux autres systèmes de chiffrement utilisent RSA, notamment le protocole Transport Layer Security (TLS) qui sécurise une grande partie d'Internet.

Une fois le texte chiffré du message et la clé de session chiffrée transmis, Bob peut utiliser sa clé privée (3) pour déchiffrer la clé de session, qui est ensuite utilisée pour déchiffrer le texte chiffré en texte brut d'origine.

Outre le processus de base de cryptage et de déchiffrement, PGP prend également en charge les signatures numériques, qui remplissent au moins trois fonctions :

Authentification : Bob peut vérifier que l'expéditeur du message était Alice.

Intégrité : Bob peut être sûr que le message n’a pas été modifié.

Non-répudiation : une fois le message signé numériquement, Alice ne peut pas prétendre qu'elle ne l'a pas envoyé.

Cas d'utilisation

L’une des utilisations les plus courantes de PGP consiste à sécuriser les e-mails. Un email protégé par PGP est transformé en une chaîne de caractères illisibles (texte chiffré) et ne peut être déchiffré qu'avec la clé de déchiffrement correspondante. Les mécanismes de fonctionnement sont pratiquement les mêmes pour sécuriser les messages texte, et il existe également des applications logicielles qui permettent d'implémenter PGP par-dessus d'autres applications, ajoutant ainsi un système de cryptage aux services de messagerie non sécurisés.

Bien que PGP soit principalement utilisé pour sécuriser les communications Internet, il peut également être appliqué pour chiffrer des appareils individuels. Dans ce contexte, PGP peut être appliqué aux partitions de disque d'un ordinateur ou d'un appareil mobile. En chiffrant le disque dur, l'utilisateur devra fournir un mot de passe à chaque démarrage du système.

Avantages et inconvénients

Grâce à son utilisation combinée du chiffrement symétrique et asymétrique, PGP permet aux utilisateurs de partager en toute sécurité des informations et des clés cryptographiques via Internet. En tant que système hybride, PGP bénéficie à la fois de la sécurité de la cryptographie asymétrique et de la rapidité du chiffrement symétrique. En plus de la sécurité et de la rapidité, les signatures numériques garantissent l'intégrité des données et l'authenticité de l'expéditeur.

Le protocole OpenPGP a permis l'émergence d'un environnement concurrentiel standardisé et les solutions PGP sont désormais proposées par plusieurs entreprises et organisations. Néanmoins, tous les programmes PGP conformes aux normes OpenPGP sont compatibles entre eux. Cela signifie que les fichiers et les clés générés dans un programme peuvent être utilisés sans problème dans un autre.

Concernant les inconvénients, les systèmes PGP ne sont pas si simples à utiliser et à comprendre, surtout pour les utilisateurs ayant peu de connaissances techniques. De plus, la grande longueur des clés publiques est considérée par beaucoup comme très gênante.

En 2018, une vulnérabilité majeure appelée EFAIL a été publiée par l'Electronic Frontier Foundation (EFF). EFAIL a permis aux attaquants d'exploiter le contenu HTML actif dans les e-mails cryptés pour accéder aux versions en texte brut des messages.

Cependant, certaines des préoccupations décrites par EFAIL étaient déjà connues de la communauté PGP depuis la fin des années 1990 et, en fait, les vulnérabilités sont liées aux différentes implémentations des clients de messagerie, et non à PGP lui-même. Ainsi, malgré les gros titres alarmants et trompeurs, PGP n’est pas en panne et continue d’être hautement sécurisé.

Pensées finales

Depuis son développement en 1991, PGP est un outil essentiel pour la protection des données et est désormais utilisé dans un large éventail d'applications, assurant la confidentialité, la sécurité et l'authentification de plusieurs systèmes de communication et fournisseurs de services numériques.

Bien que la découverte en 2018 de la faille EFAIL ait soulevé d'importantes inquiétudes quant à la viabilité du protocole, la technologie de base est toujours considérée comme robuste et cryptographiquement fiable. Il convient de noter que différentes implémentations de PGP peuvent présenter différents niveaux de sécurité.