Titre original : « La cryptoéconomie du slashing »

原文作宇 :Sreeram Kannan & Soubhik Deb (EigenLayer),a16z

Compilation : Porridge du jour au lendemain, à la manière de la DeFi

Aucun mécanisme conçu pour les protocoles de preuve de participation (PoS) n'est aussi controversé que le slashing. Le slashing offre un moyen de punir financièrement tout nœud spécifique qui n’agit pas de manière ciblée en accord avec le protocole. Pour ce faire, il supprime une partie ou la totalité de la participation du validateur sans imposer d'externalités aux autres nœuds agissant conformément au protocole.

Le slashing est unique aux protocoles Proof-of-Stake (PoS) car il nécessite que la blockchain soit capable d'appliquer des sanctions. Ce type d'application n'est évidemment pas réalisable dans un système de preuve de travail (PoW) et est similaire à la gravure du matériel de minage utilisé par des nœuds qui se comportent mal. Cette capacité à appliquer des incitations punitives ouvre un nouvel espace de conception dans la conception des mécanismes de blockchain et mérite donc un examen attentif.

Malgré les avantages évidents qu'il apporte sous la forme de « karma », la principale objection au slashing est que les nœuds peuvent être excessivement réduits en raison d'erreurs honnêtes telles que l'exécution de logiciels obsolètes. En conséquence, de nombreux protocoles évitent le slash et s'appuient plutôt sur ce que l'on appelle la toxicité du jeton (c'est-à-dire que le jeton sous-jacent perd de la valeur si le protocole est attaqué avec succès). Beaucoup pensent que les acteurs considéreront cette toxicité comme une menace susceptible de compromettre la sécurité du protocole. Selon notre évaluation, la toxicité symbolique n’est pas suffisante pour empêcher les attaques adverses dans certains scénarios typiques. En fait, dans ce cas, le coût pour l’adversaire de l’attaque et de la violation du protocole (appelé coût du pot-de-vin) est pratiquement nul.

Dans cet article, nous montrerons comment le slashing peut être intégré dans la conception mécanique d’un protocole PoS, augmentant ainsi considérablement les coûts de corruption que tout adversaire peut encourir. En présence de corruption, le slashing garantit un coût de pot-de-vin élevé et mesurable pour les protocoles décentralisés et pour les protocoles qui ne répondent pas à l'hypothèse de toxicité symbolique (centralisés ou décentralisés).

Les situations pouvant conduire à la corruption et à l’absence de toxicité symbolique sont omniprésentes. De nombreux protocoles PoS évitent de tomber dans l’une de ces deux catégories en ayant une communauté soudée, ce qui n’est réalisable qu’à une plus petite échelle. (1) Déléguer la validation à un petit groupe d'opérateurs de nœuds bien connus et légalement réglementés en s'appuyant sur un leadership fort pour les orienter dans la bonne direction ; (2) Ou s'appuyer sur la centralisation du jalonnement des jetons au sein d'un groupe ; Aucune de ces solutions n’est entièrement satisfaisante pour développer une communauté de validateurs vaste et décentralisée. Si le protocole PoS se caractérise par seulement quelques validateurs (ou, dans les cas extrêmes, un seul validateur), alors il serait bien d'avoir un moyen de punir ces grands validateurs pour les empêcher de se livrer à des comportements hostiles.

Dans la suite de cet article, nous :

Proposer un modèle pour analyser les attaques de corruption complexes ;

Démontre que les protocoles PoS sans mécanismes de slashing sont vulnérables aux attaques de corruption ;

Démontrer que les protocoles PoS dotés de mécanismes de slashing sont quantifiables contre les attaques de corruption ;

et discute de certains des inconvénients de la confiscation et propose des mesures d'atténuation ;

1. Modèle

Avant d’introduire le cas du slashing, nous avons d’abord besoin d’un modèle sous lequel nous effectuerons l’analyse. Les deux modèles les plus populaires analysant actuellement les protocoles PoS (le modèle byzantin et le modèle d’équilibre de la théorie des jeux) ne parviennent pas à capturer certaines des attaques les plus dommageables du monde réel, pour lesquelles le slashing agit comme un puissant moyen de dissuasion. Dans cette section, nous discutons de ces modèles existants pour comprendre leurs lacunes et proposons un troisième modèle (que nous appelons le modèle d'analyse de la corruption). Bien que le modèle d’analyse de la corruption soit capable de simuler un grand nombre d’attaques, il n’a pas encore été utilisé pour analyser de nombreux protocoles.

Modèles existants

Dans cette section, nous décrivons brièvement les modèles d’équilibre byzantins et de la théorie des jeux ainsi que leurs lacunes.

modèle byzantin

Le modèle byzantin stipule qu'au plus une certaine proportion (?) de nœuds peuvent s'écarter des actions spécifiées par le protocole et effectuer n'importe quelle action de leur choix, tandis que les nœuds restants adhèrent toujours au protocole. Prouver qu’un protocole PoS particulier résiste aux actions byzantines que peuvent entreprendre les nœuds adverses est un problème très important.

Par exemple, considérons le protocole de consensus PoS à chaîne la plus longue, où la vivacité prime sur la sécurité. Les premières recherches sur la sécurité du consensus de la chaîne la plus longue, se concentrant sur la démonstration de la sécurité contre une attaque spécifique (c'est-à-dire l'attaque privée à double dépense, dans laquelle tous les nœuds byzantins s'entendent en privé pour construire une chaîne alternative et l'utilisent ensuite lorsqu'elle est plus longue que la chaîne la plus longue avant de la rendre publique). Cependant, le phénomène sans enjeu offre la possibilité de proposer de nombreux blocs utilisant le même enjeu et d’utiliser le caractère aléatoire indépendant pour augmenter la probabilité de construire des chaînes privées plus longues. Ce n'est que bien plus tard que des recherches approfondies ont été menées pour montrer que certaines structures du protocole de consensus PoS à chaîne la plus longue étaient résistantes à toutes les attaques pour certaines valeurs de ?. (Pour plus de détails, voir Tout est une course et Nakamoto gagne toujours et PoSAT : disponibilité et imprévisibilité de la preuve de travail, sans le travail)

L’ensemble des protocoles consensuels Byzantine Fault Tolerant (BFT) donnent la priorité à la sécurité plutôt qu’à l’activité. Ils doivent également adopter un modèle byzantin pour prouver que, pour une limite supérieure de ?, ces protocoles sont déterministement sécurisés contre toute attaque. (Voir HotStuff : Consensus BFT dans l’optique de Blockchain, STREAMLET, Tendermint pour plus de détails.)

Bien que le modèle byzantin soit utile, il ne prend en compte aucune incitation économique. D'un point de vue comportemental, la partie ? de ces nœuds est entièrement de nature contradictoire, tandis que la partie (1-?) des nœuds est entièrement conforme aux spécifications du protocole. En revanche, une grande partie des nœuds d’un protocole PoS peuvent être motivés par un gain financier et exécuter des versions modifiées du protocole qui profitent à leurs propres intérêts, plutôt que de simplement adhérer aux spécifications complètes du protocole. Pour donner un exemple frappant, considérons la situation du protocole Ethereum PoS. Aujourd'hui, la plupart des nœuds n'exécutent pas le protocole PoS par défaut, mais exécutent le protocole modifié MEV-Boost. En effet, la participation au marché des enchères MEV générera des récompenses supplémentaires. et l'exécution des protocoles canoniques Exact n'a pas ce bonus supplémentaire.

Modèle d'équilibre de la théorie des jeux

Les modèles d'équilibre de la théorie des jeux tentent de combler les lacunes du modèle byzantin en utilisant des concepts de solution tels que les équilibres de Nash pour étudier si un nœud rationnel a une incitation économique à suivre une stratégie donnée lorsque tous les autres nœuds suivent également la même stratégie. Plus précisément, en supposant que tout le monde est rationnel, le modèle étudie deux questions :

Si tous les autres nœuds suivent la stratégie spécifiée par le protocole, est-ce que j'aurai le plus grand avantage économique d'appliquer la même stratégie spécifiée par le protocole ?

Si tous les autres nœuds appliquent la même politique de déviation du protocole, est-il plus incité pour moi de continuer à suivre la politique déclarée par le protocole ?

Idéalement, le protocole devrait être conçu de manière à garantir que la réponse aux deux questions est « oui ».

Un défaut inhérent au modèle d’équilibre de la théorie des jeux est qu’il exclut les scénarios dans lesquels des agents exogènes peuvent influencer le comportement des nœuds. Par exemple, un agent externe peut proposer des pots-de-vin pour inciter les nœuds rationnels à agir conformément aux stratégies prescrites. Une autre limite est qu’il suppose que chaque nœud dispose d’une agence indépendante qui peut décider elle-même des stratégies à poursuivre en fonction de ses incitations idéologiques ou économiques. Mais cela ne couvre pas les scénarios dans lesquels un groupe de nœuds s’entendent pour former un cartel, ou dans lesquels les économies d’échelle encouragent la création d’une entité centralisée qui contrôle essentiellement tous les nœuds de jalonnement.

Séparer les coûts de corruption des bénéfices de la corruption

Certains chercheurs ont proposé le modèle d’analyse de la corruption pour analyser la sécurité de tout protocole PoS, bien que personne ne l’ait utilisé pour une analyse plus approfondie. Le modèle commence par poser deux questions : (1) Quel est le coût minimum requis pour qu'un adversaire réussisse à mener une attaque de sécurité ou d'activité contre le protocole ? (2) Quel est le profit maximum qu'un adversaire peut tirer de l'exécution réussie d'une attaque de sécurité ou d'activité du protocole ?

L’adversaire en question pourrait être :

Les nœuds qui s'écartent unilatéralement des stratégies spécifiées dans l'accord ;

Un groupe de nœuds coopérant activement les uns avec les autres pour rompre le protocole, ou

Des adversaires externes tentant d'influencer les décisions de nombreux nœuds par le biais d'actions externes telles que la corruption ;

Le calcul des coûts impliqués nécessite de prendre en compte les éventuels coûts de corruption, les éventuelles pénalités financières pour l'exécution d'une stratégie byzantine, etc. Encore une fois, le calcul des bénéfices est global et inclut les récompenses dans le protocole obtenues en attaquant avec succès le protocole, toute valeur dérivée des DApps situées au-dessus du protocole PoS, la détention de dérivés liés au protocole sur le marché secondaire et tous les gains de l'attaque. . Profitez des fluctuations futures, etc.

La comparaison d'une limite inférieure du coût minimum pour tout adversaire pour lancer une attaque (le coût de la corruption) avec une limite supérieure du profit maximum que l'adversaire peut en tirer (le profit de la corruption) montre que le protocole d'attaque est économiquement rentable (remarque : ceci modèle a été utilisé dans l'analyse Augur et Kleros), ce qui nous donne une équation simple :

Bénéfice de la corruption – coût de la corruption = profit total

Si le profit total est positif, alors l’adversaire est incité à attaquer. Dans la section suivante, nous examinons comment les réductions peuvent augmenter le coût de la corruption et réduire ou éliminer les bénéfices totaux. (Notez qu'un exemple simple de plafonnement des profits de la corruption est la valeur totale des actifs protégés par le protocole PoS. Des limites plus complexes peuvent être établies en tenant compte des disjoncteurs qui limitent le transfert d'actifs sur une période donnée. Détails de la recherche sur les méthodes permettant de réduire et de limiter les profits de la corruption dépasse le cadre de cet article).

2. Tranchant

Le slashing est un moyen pour un protocole PoS de punir économiquement un nœud ou un groupe de nœuds pour avoir exécuté une stratégie qui est manifestement différente des spécifications du protocole données. Généralement, pour mettre en œuvre toute forme de slashing, chaque nœud doit avoir préalablement engagé un certain montant de participation en garantie. Avant de plonger dans une analyse plus approfondie du slashing, nous examinerons d’abord les systèmes PoS avec des jetons endogènes qui reposent sur la toxicité des jetons comme alternative au slashing.

Nous nous concentrons principalement sur l’étude du mécanisme de pénalité pour les violations de sécurité, plutôt que sur les violations d’activité. Nous proposons cette limitation pour deux raisons : (1) les violations de sécurité sont entièrement attribuables à certains protocoles PoS basés sur BFT, mais les violations d'activité ne sont imputables à aucun protocole, et (2) les violations de sécurité sont généralement plus graves que les violations d'activité. dans une perte de fonds de l'utilisateur plutôt que dans l'incapacité de l'utilisateur à valider des transactions.

Quel est le problème s’il n’y a pas de confiscation ?

Considérons un protocole PoS composé de N nœuds rationnels (pas de nœuds byzantins ou altruistes). Supposons, pour simplifier le calcul, que chaque nœud dépose un montant égal de mise. Nous examinons d’abord comment une toxicité symbolique ne justifie pas des coûts de corruption importants. Par souci de cohérence tout au long du document, nous supposons également que le protocole PoS utilisé est un protocole BFT avec un seuil d’opposant ⅓.

La toxicité symbolique ne suffit pas

Une croyance commune est que la toxicité des jetons protège le protocole de jalonnement de toute attaque contre sa sécurité. La toxicité des jetons implique le fait que si le protocole est attaqué avec succès, les jetons de base utilisés pour participer au protocole perdront de la valeur, dissuadant ainsi les nœuds participants d'attaquer le protocole. Considérons le scénario où 1/3 des acteurs unissent leurs forces : ces nœuds peuvent coopérer pour miner la sécurité du protocole. Mais la question est de savoir si cela peut être fait en toute impunité ?

Si la valorisation totale des tokens mis en jeu dépend strictement de la sécurité du protocole, alors toute attaque contre la sécurité du protocole pourrait réduire sa valorisation totale à zéro. Bien entendu, dans la pratique, il ne tombe pas directement à zéro, mais à une valeur plus petite. Mais pour démontrer le cas le plus solide possible en faveur de la toxicité symbolique, nous supposerons ici que la toxicité symbolique fonctionne parfaitement. Le coût de toute attaque contre le protocole correspond aux jetons détenus par un nœud rationnel attaquant le système, et celui-ci doit être prêt à perdre toute cette valeur.

Nous analysons maintenant les incitations à la collusion et à la corruption dans les systèmes PoS avec une toxicité symbolique en l'absence de réduction. Supposons que l’opposant externe fixe les conditions de corruption comme suit :

Si un nœud suit la stratégie indiquée par l'adversaire mais que l'attaque du protocole échoue, le nœud reçoit une récompense B1 de la part de l'adversaire.

Si un nœud suit la stratégie dictée par l'adversaire et que l'attaque contre le protocole réussit, le nœud reçoit une récompense B2 de l'adversaire.

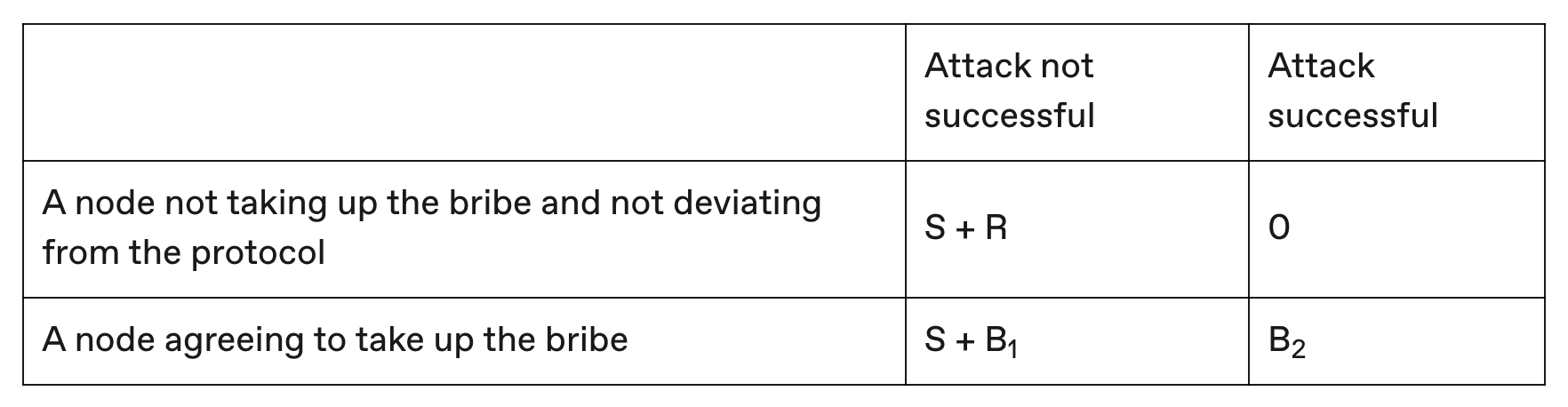

Pour les nœuds qui déposent des capitaux propres S, nous pouvons dériver la matrice des avantages suivante, où R est la récompense pour la participation au protocole PoS :

Supposons que l’adversaire fixe le pot-de-vin à B1>R et B2>0. Dans ce cas, quelle que soit la stratégie adoptée par les autres nœuds (la stratégie dominante), la récompense liée à l’acceptation d’un pot-de-vin de l’adversaire est plus élevée que toute autre stratégie que le nœud peut adopter. Si 1/3 des autres nœuds finissent par accepter le pot-de-vin, ils peuvent attaquer la sécurité du protocole (c'est parce que nous supposons que nous utilisons un protocole BFT avec un seuil d'adversaire de ⅓). Désormais, même si le nœud actuel n'accepte pas de pots-de-vin, le jeton perdra de toute façon sa valeur en raison de la toxicité du jeton (cellule en haut à droite de la matrice).

Par conséquent, il est incitatif pour un nœud d’accepter le pot-de-vin B2. Si seule une petite fraction des nœuds accepte le pot-de-vin, le jeton ne perd pas de valeur, mais les nœuds bénéficient du renoncement à la récompense R et reçoivent à la place B1 (colonne de gauche de la matrice). Si 1/3 des nœuds acceptent le pot-de-vin et que l'attaque réussit, le coût total pour l'adversaire de payer le pot-de-vin est d'au moins ?/3 × B2, qui est le prix du pot-de-vin. Cependant, la seule condition pour B2 est qu’il soit supérieur à zéro. Par conséquent, B2 peut être fixé à près de zéro, ce qui signifie que le coût de la corruption est négligeable. Cette attaque est appelée attaque « P+ε ».

Une façon de résumer cet effet est que la toxicité symbolique ne suffit pas car les effets d'un mauvais comportement sont sociaux : la toxicité symbolique dévalorise complètement le jeton, affectant également les bons nœuds et les mauvais nœuds. D’un autre côté, les bénéfices de la corruption sont privatisés et limités aux nœuds rationnels qui acceptent réellement le pot-de-vin. Il n'y a pas de conséquences individuelles pour ceux qui acceptent des pots-de-vin, c'est-à-dire qu'il n'y a pas de version efficace du « karma » dans ce système.

La toxicité symbolique fonctionne-t-elle toujours ?

Une autre déclaration trompeuse populaire dans l’écosystème est que chaque protocole PoS dispose d’un certain niveau de protection grâce à la toxicité symbolique. Mais en fait, les incitations exogènes à la toxicité des jetons ne peuvent pas être étendues à certaines classes de protocoles où la valorisation des jetons utilisés comme garantie pour leur valeur nominale ne dépend pas du fonctionnement sûr du protocole. Un tel exemple est un protocole de re-staking tel qu'EigenLayer, dans lequel l'ETH utilisé par le protocole Ethereum est réutilisé pour garantir l'économie d'autres protocoles.

Pensez à utiliser EigenLayer pour réinvestir 10 % de votre ETH afin d'effectuer la validation de la nouvelle sidechain. Même si tous les acteurs d’EigenLayer coopèrent pour se comporter mal en attaquant la sécurité de la sidechain, il est peu probable que le prix de l’ETH baisse. Par conséquent, la toxicité symbolique n’est pas transférable aux services à forte participation, ce qui signifie que le coût des pots-de-vin est nul.

La punition n'aide pas ?

Dans cette section, nous expliquons comment les réductions peuvent augmenter considérablement le coût de la corruption dans deux scénarios :

Protocoles décentralisés en cas de corruption ;

Protocole PoS avec toxicité symbolique non transférable ;

Prévenir la corruption

Les protocoles peuvent utiliser le slashing pour augmenter considérablement le coût de la corruption pour les adversaires externes qui tentent des attaques de corruption. Pour mieux expliquer cela, considérons l'exemple d'une chaîne PoS basée sur BFT qui nécessite le staking des tokens natifs de la chaîne, et au moins ⅓ du staking total doit être compromis pour toute attaque réussie contre sa sécurité (sous la forme d'un double formulaire de signature). Supposons qu’un adversaire externe soit capable de soudoyer au moins ⅓ de la mise totale pour effectuer une double signature. La preuve de double signature peut être soumise à un fork canonique, qui réduirait les nœuds qui acceptaient des pots-de-vin d'adversaires et qui signaient deux fois. En supposant que chaque nœud met en jeu S jetons et que tous les jetons coupés sont détruits, nous obtenons la matrice de retour suivante :

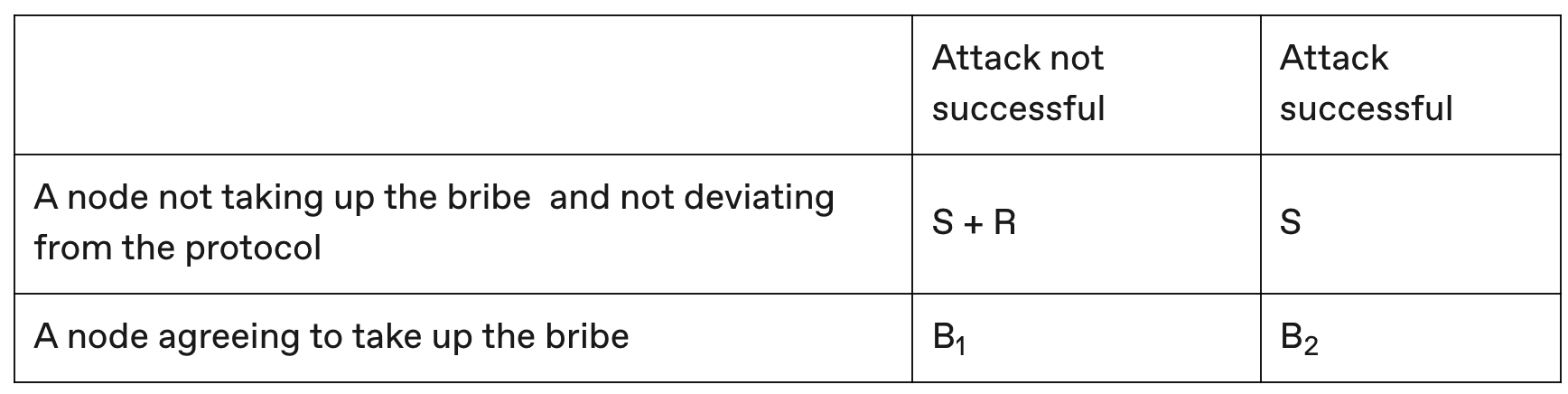

Avec le slashing, si un nœud accepte un pot-de-vin et que l'attaque échoue, alors sa mise S est réduite dans le fork canonique (la cellule dans le coin inférieur gauche de la matrice), contrairement aux scénarios de corruption précédents sans mécanisme de slashing. . En revanche, même si l’attaque réussit, le nœud ne perdra pas sa participation S dans le fork canonique (la cellule supérieure droite de la matrice). Si ⅓ de la mise totale doit être soudoyée pour que l’attaque réussisse, le coût du pot-de-vin doit être d’au moins ?/3 × S, ce qui est nettement plus élevé que le coût du pot-de-vin sans le mécanisme de réduction.

Protection contre la toxicité symbolique et la non-transférabilité

Dans certains protocoles PoS où la valorisation des jetons n'est pas affectée par la sécurité du protocole, la toxicité des jetons n'est pas transférable. Dans bon nombre de ces systèmes, un protocole PoS repose sur un autre protocole sous-jacent. Le protocole de base partage ensuite la sécurité avec le protocole PoS en déployant un mécanisme de résolution des litiges sur le protocole de base pour résoudre les litiges et en donnant à l'agence du protocole de base le droit de supprimer de manière prouvée les nœuds liés au protocole PoS.

Par exemple, si une action byzantine dans le protocole PoS est objectivement attribuée à un nœud hostile dans le protocole de base, alors sa participation dans le protocole PoS sera réduite dans le protocole de base. Un exemple d'un tel protocole PoS est EigenLayer, qui propose une restauration, permettant à différentes tâches de vérification d'obtenir la sécurité du protocole de base Ethereum. Si dans la tâche de vérification sur EigenLayer, le nœud adopte une stratégie byzantine, dans laquelle le comportement byzantin peut être objectivement attribué, alors il peut être prouvé que le nœud est hostile sur Ethereum et ses intérêts de mise seront perdus (quel que soit le jalonnement) quelle taille).

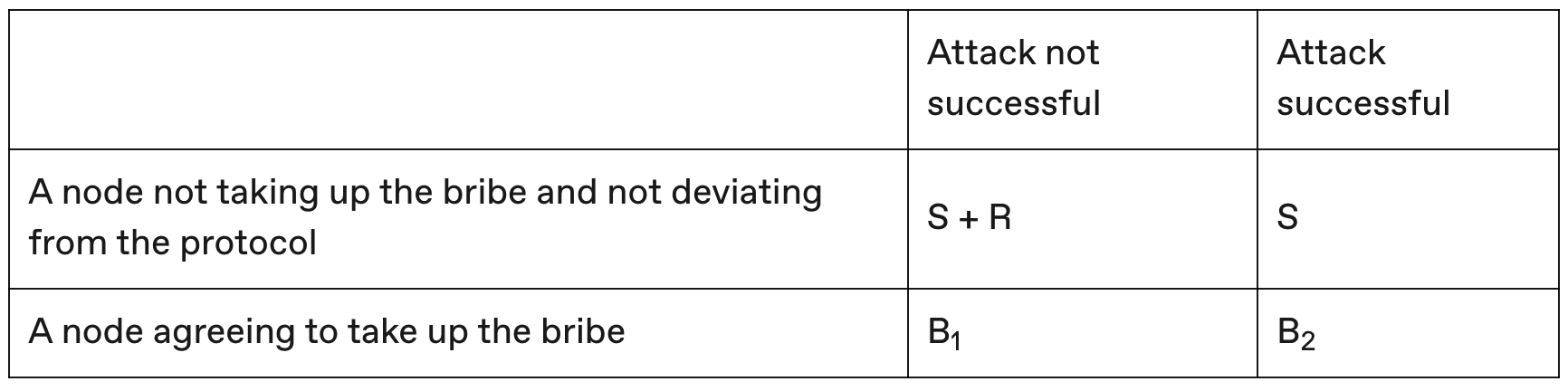

En supposant que chaque nœud mise à nouveau S, que tous les jetons coupés sont détruits et reçoivent des récompenses R de participation, nous construisons la matrice de récompense suivante :

Puisque nous envisageons une tâche de vérification où tout comportement byzantin peut être objectivement attribué, même si un nœud se comporte honnêtement mais que l'attaque réussit, le nœud ne sera pas coupé sur Ethereum (cellule en haut à droite de la matrice). En revanche, un nœud qui accepte un pot-de-vin et se comporte de manière hostile sera objectivement réduit sur Ethereum (rangée du bas de la matrice). Si ⅓ de la mise totale doit être soudoyé pour que l’attaque réussisse, le coût du pot-de-vin est d’au moins ?/3 × S.

Nous avons également considéré le cas extrême où tous les intérêts dans un protocole PoS sont concentrés entre les mains d’un seul nœud. Il s’agit d’un scénario important car il préfigure une éventuelle centralisation des enjeux. Compte tenu de notre hypothèse selon laquelle il n'y a pas de toxicité des jetons pour les jetons fortement misés, les nœuds centralisés peuvent fonctionner de manière byzantine sans pénalité s'il n'y a pas de slashing. Mais avec des coupures, ce nœud centralisé byzantin peut être puni dans le protocole sous-jacent.

Pénalités pour attaques attribuables VS Pénalités pour attaques non attribuées

Il existe une différence subtile importante entre trancher pour des attaques attribuables et trancher pour des attaques non attribuées. Prenons le cas des failles de sécurité dans les protocoles byzantins tolérants aux pannes. Souvent, ils proviennent du comportement byzantin de double signature et sont conçus pour affaiblir la sécurité de la blockchain. Il s'agit d'un exemple d'attaque par attribution, car nous pouvons identifier quels nœuds ont compromis la sécurité du système. D’un autre côté, le comportement byzantin consistant à censurer les transactions pour affaiblir la vivacité de la blockchain est un exemple d’attaque non imputable. Dans le premier cas, le slashing peut être implémenté de manière algorithmique en fournissant la preuve de la double signature à la machine à états de la blockchain.

En revanche, puisqu’il n’existe aucun moyen de prouver algorithmiquement si un nœud censure activement, la réduction des transactions de censure ne peut pas être effectuée algorithmiquement. Dans ce cas, le protocole devra peut-être s’appuyer sur le consensus social pour imposer les réductions. Un certain pourcentage de nœuds peut effectuer un hard fork pour désigner des sanctions sévères pour les nœuds accusés de se livrer à la censure. Ce n’est que lorsqu’un consensus social émergera qu’un tel hard fork sera considéré comme un fork canonique.

Nous définissons le coût de la corruption comme le coût minimum nécessaire pour réaliser une attaque de sécurité. Cependant, nous avons besoin d'une propriété du protocole PoS appelée responsabilisation, ce qui signifie que si le protocole perd sa sécurité, il devrait y avoir un moyen de rejeter la faute sur un petit groupe de nœuds (⅓ des nœuds dans le cas du protocole BFT). . Il s’avère que l’analyse des protocoles responsables est nuancée (voir cet article sur la criminalistique du protocole BFT). De plus, il s'avère que les protocoles de chaîne la plus longue disponibles dynamiquement tels que PoSAT ne sont pas responsables (voir cet article pour une discussion sur les compromis entre la disponibilité dynamique et la responsabilité, et quelques moyens d'aborder ces compromis fondamentaux.)

3. Pièges de confiscation et mesures d’atténuation

Comme pour toute technologie, la réduction comporte ses propres risques si elle n’est pas mise en œuvre avec soin :

1. Erreur de configuration client/clé perdue. L’un des pièges du slashing est que des nœuds innocents peuvent être punis de manière disproportionnée pour des erreurs involontaires telles que des clés mal configurées ou des clés perdues. Pour répondre aux préoccupations concernant la réduction excessive des nœuds honnêtes en raison d'erreurs involontaires, les protocoles pourraient adopter certaines courbes de réduction qui seraient indulgentes lorsque seule une petite quantité de comportement jalonné est incompatible avec le protocole, mais seraient moins sévères lorsque le comportement entre en conflit avec le protocole. Lorsque les capitaux promis exécutés ci-dessus dépassent le ratio seuil, de sévères pénalités seront imposées. Par exemple, Ethereum 2.0 adopte cette approche.

2. Menace de coupure crédible comme alternative légère. Si un protocole PoS n'implémente pas de slashing algorithmique, il peut s'appuyer sur la menace de slashing social, c'est-à-dire qu'en cas de défaillance de la sécurité, les nœuds accepteront de pointer vers un hard fork où les nœuds qui se comportent mal perdent des fonds. Cela nécessite une coordination sociale importante par rapport au slashing algorithmique, mais tant que la menace de slashing social est crédible, l’analyse de la théorie des jeux présentée ci-dessus continue de s’appliquer aux protocoles qui n’ont pas de slashing algorithmique mais s’appuient sur un slashing social engagé.

3. Les sanctions sociales en cas d’échec actif sont fragiles. La confiscation sociale est nécessaire pour punir les attaques non imputables, telles que les problèmes actifs comme la censure. Bien qu'il soit théoriquement possible de mettre en œuvre un slashing social pour des échecs non imputables, il serait difficile pour les nœuds nouvellement rejoints de vérifier si ce slashing social s'est produit pour la bonne raison (censure) ou parce que le nœud a été accusé à tort. Lorsqu’on utilise des sanctions sociales pour des fautes imputables, cette ambiguïté n’existe pas même dans les implémentations logicielles sans pénalité. Les nœuds nouvellement rejoints peuvent continuer à vérifier que cette coupure est légitime car ils peuvent vérifier leurs doubles signatures, même si ce n'est que manuellement.

4. Comment gérer les fonds confisqués ?

Il existe deux manières possibles de gérer les fonds réduits : la destruction et l’assurance.

1. Destruction : La manière directe de traiter les fonds confisqués est simplement de les détruire. En supposant que la valeur totale des jetons n’a pas changé à la suite de l’attaque, la valeur de chaque jeton augmentera proportionnellement et aura plus de valeur qu’auparavant. Plutôt que d’identifier et d’indemniser uniquement les parties lésées par la faille de sécurité, la brûlure profitera sans discernement à tous les détenteurs de jetons non attaqués.

2. Assurance : Un mécanisme d'attribution des confiscations plus complexe qui n'a pas encore été étudié implique l'émission de cautionnements d'assurance contre les confiscations. Les clients qui effectuent des transactions sur la blockchain peuvent obtenir au préalable ces cautions d’assurance dans la blockchain pour se protéger contre d’éventuelles attaques de sécurité et assurer leurs actifs numériques. Lorsqu'une attaque compromettant la sécurité se produit, la réduction algorithmique des jalonneurs génère un fonds qui peut ensuite être distribué aux souscripteurs proportionnellement à l'obligation.

5. La situation actuelle de la confiscation dans l'écologie

À notre connaissance, Vitalik a exploré pour la première fois les avantages des réductions dans cet article de 2014. L'écosystème Cosmos a construit la première implémentation efficace du slashing dans son protocole de consensus BFT, qui force le slashing lorsque les validateurs ne participent pas à la proposition de blocs ou ne signent pas deux fois des blocs ambigus.

Ethereum 2.0 a également ajouté un mécanisme de slash à son protocole PoS, et les validateurs d'Ethereum 2.0 peuvent être punis pour avoir fait des preuves ambiguës ou proposé des blocs ambigus. Réduire les validateurs qui se comportent mal est le moyen utilisé par Ethereum 2.0 pour atteindre la finalité économique. Un validateur peut également être relativement légèrement puni en raison d'un manque d'attestation, ou s'il ne propose pas de blocage alors qu'il est censé le faire.

***

Les protocoles PoS sans mécanisme de slashing sont très vulnérables aux attaques de corruption. Nous utilisons un nouveau modèle (le Bribery Analysis Model) pour analyser les attaques de corruption complexes, puis nous l'utilisons pour démontrer que les protocoles PoS dotés de mécanismes de slashing offrent une sécurité anti-corruption quantifiable. Bien que l’intégration du slashing dans les protocoles PoS présente des inconvénients, nous proposons quelques moyens possibles d’atténuer ces inconvénients. Nous espérons que les protocoles PoS utiliseront cette analyse pour évaluer les avantages de la réduction dans certaines situations – améliorant potentiellement la sécurité de l’ensemble de l’écosystème.