Оригинальное название: «Криптоэкономика слэшинга».

Автор оригинала: Шрирам Каннан и Субхик Деб (EigenLayer), a16z

Сборник: каша на ночь, путь DeFi

Ни один механизм, разработанный для протоколов доказательства доли (PoS), не является столь спорным, как сокращение. Слэшинг дает возможность финансово наказать любой конкретный узел, который целенаправленно не действует в соответствии с протоколом. Это делается путем удаления части или всей доли валидатора без наложения внешних эффектов на другие узлы, действующие в соответствии с протоколом.

Слэшинг уникален для протоколов Proof-of-Stake (PoS), поскольку он требует, чтобы блокчейн мог применять штрафы. Очевидно, что такого рода правоприменение невозможно в системе доказательства работы (PoW) и похоже на сжигание оборудования для майнинга, используемого некорректно работающими узлами. Эта возможность применять карательные стимулы открывает новое пространство для разработки механизмов блокчейна и поэтому заслуживает внимательного рассмотрения.

Несмотря на очевидные преимущества, которые это приносит в виде «кармы», основное возражение против сокращения состоит в том, что узлы могут быть чрезмерно сокращены из-за честных ошибок, таких как использование устаревшего программного обеспечения. В результате многие протоколы избегают слэша и вместо этого полагаются на так называемую токсичность токена (т. е. базовый токен теряет ценность, если протокол успешно атакован). Многие считают, что заинтересованные стороны будут рассматривать эту токсичность как угрозу поставить под угрозу безопасность протокола. По нашей оценке, токсичности токенов недостаточно для предотвращения состязательных атак в некоторых типичных сценариях. Фактически, в этом случае стоимость атаки и взлома протокола для противника (так называемая стоимость взятки) практически равна нулю.

В этой статье мы покажем, как слэшинг может быть включен в механическую конструкцию протокола PoS, тем самым значительно увеличивая затраты на взяточничество, которые может понести любой злоумышленник. При наличии взяточничества сокращение гарантирует высокую и измеримую стоимость взятки для децентрализованных протоколов и для протоколов, которые не соответствуют предположению о токсичности токена (централизованные или децентрализованные).

Ситуации, которые могут привести к взяточничеству и отсутствию токсичности токенов, встречаются повсюду. Многие протоколы PoS не попадают ни в одну из этих двух категорий, поскольку имеют сплоченное сообщество, что возможно только в меньшем масштабе. (1) Делегировать проверку небольшой группе известных и юридически регулируемых операторов узлов, полагаясь на сильное руководство, которое направит их в правильном направлении. (2) Или полагаться на централизацию размещения токенов внутри группы; Ни одно из этих решений не является полностью удовлетворительным для роста большого и децентрализованного сообщества валидаторов. Если протокол PoS характеризуется всего несколькими валидаторами (или, в крайнем случае, только одним валидатором), то было бы неплохо иметь способ наказать этих крупных валидаторов, чтобы предотвратить их враждебное поведение.

В оставшейся части этой статьи мы:

Предложить модель для анализа сложных коррупционных атак;

Демонстрирует, что протоколы PoS без механизмов сокращения уязвимы для коррупционных атак;

Продемонстрировать, что протоколы PoS с механизмами сокращения поддаются количественной оценке против атак со взяточничеством;

и обсуждает некоторые недостатки конфискации и предлагает меры по смягчению последствий;

1. Модель

Прежде чем представить случай среза, нам сначала нужна модель, в соответствии с которой мы будем проводить анализ. Две самые популярные модели, которые в настоящее время анализируют протоколы PoS (византийская модель и модель теоретико-игрового равновесия), не способны отразить некоторые из наиболее разрушительных реальных атак, для которых слэшинг действует как мощный сдерживающий фактор. В этом разделе мы обсуждаем существующие модели, чтобы понять их недостатки, и предлагаем третью модель (которую мы называем моделью анализа взяточничества). Хотя модель анализа взяточничества способна имитировать большое количество атак, она еще не использовалась для анализа многих протоколов.

Существующие модели

В этом разделе мы кратко опишем византийские и теоретико-игровые модели равновесия и их недостатки.

византийская модель

Византийская модель утверждает, что не более определенной доли (?) узлов может отклоняться от действий, определенных протоколом, и выполнять любые действия по своему выбору, в то время как остальные узлы по-прежнему придерживаются протокола. Доказать, что конкретный протокол PoS устойчив к византийским действиям, которые могут предпринять состязательные узлы, является очень важной проблемой.

Например, рассмотрим консенсусный протокол PoS с самой длинной цепочкой, где жизнеспособность имеет приоритет над безопасностью. Раннее исследование безопасности консенсуса самой длинной цепочки с упором на демонстрацию защиты от одной конкретной атаки (т. самая длинная цепочка), прежде чем обнародовать ее). Однако феномен «ничего не поставлено на карту» дает возможность предлагать множество блоков с использованием одной и той же ставки и использовать независимую случайность, чтобы увеличить вероятность создания более длинных частных цепочек. Лишь намного позже были проведены обширные исследования, показавшие, что определенные структуры консенсусного протокола PoS с самой длинной цепочкой были устойчивы ко всем атакам при определенных значениях ?. (Подробнее см. «Все — это гонка», «Накамото всегда побеждает» и «PoSAT: доказательство доступности и непредсказуемость без работы»).

Весь класс консенсусных протоколов Byzantine Fault Tolerant (BFT) отдает приоритет безопасности над жизнеспособностью. Им также необходимо принять византийскую модель, чтобы доказать, что при верхней границе ? эти протоколы детерминированно защищены от любых атак. (Подробнее см. в HotStuff: Консенсус BFT в призме блокчейна, STREAMLET, Tendermint.)

Хотя византийская модель полезна, она не учитывает никаких экономических стимулов. С поведенческой точки зрения, часть ? этих узлов носит полностью состязательный характер, в то время как часть (1-?) узлов полностью соответствует спецификациям протокола. Напротив, большая часть узлов в протоколе PoS может быть мотивирована финансовой выгодой и запускать модифицированные версии протокола, которые приносят пользу их собственным интересам, а не просто придерживаться полной спецификации протокола. В качестве наглядного примера рассмотрим ситуацию с протоколом PoS Ethereum. Большинство узлов сегодня не используют протокол PoS по умолчанию, а используют модифицированный протокол MEV-Boost. Это связано с тем, что участие в аукционном рынке MEV будет генерировать дополнительные вознаграждения. Канонические протоколы Exact не имеют этого дополнительного бонуса.

Модель равновесия теории игр

Модели равновесия теории игр пытаются устранить недостатки византийской модели, используя концепции решений, такие как равновесие Нэша, для изучения того, имеет ли рациональный узел экономический стимул следовать данной стратегии, когда все остальные узлы также следуют той же стратегии. Более конкретно, предполагая, что все рациональны, модель исследует два вопроса:

Если все остальные узлы будут следовать стратегии, определенной протоколом, будет ли для меня наибольшая экономическая выгода применять ту же стратегию, определенную протоколом?

Если все остальные узлы применяют одну и ту же политику отклонения от протокола, будет ли для меня наибольшим стимулом продолжать следовать политике, установленной протоколом?

В идеале протокол должен быть составлен таким образом, чтобы гарантировать, что ответ на оба вопроса будет «да».

Неотъемлемым недостатком теоретико-игровой модели равновесия является то, что она исключает сценарии, в которых экзогенные агенты могут влиять на поведение узла. Например, внешний агент может устанавливать взятки, чтобы побудить рациональные узлы действовать в соответствии с предписанными им стратегиями. Еще одним ограничением является то, что предполагается, что каждый узел имеет независимое агентство, которое может самостоятельно решать, какую стратегию следовать, исходя из своих идеологических или экономических стимулов. Но это не распространяется на сценарии, в которых группа узлов вступает в сговор с целью формирования картеля или когда эффект масштаба способствует созданию централизованной организации, которая по существу контролирует все узлы ставок.

Отделение затрат от взяточничества от прибылей от взяточничества

Некоторые исследователи предложили модель анализа взяточничества для анализа безопасности любого протокола PoS, хотя никто не использовал ее для более глубокого анализа. Модель начинается с двух вопросов: (1) Какова минимальная стоимость, необходимая любому злоумышленнику для успешного выполнения атаки на безопасность или работоспособность протокола? (2) Какую максимальную прибыль может получить злоумышленник от успешного выполнения атаки на безопасность или жизнеспособность протокола?

Соперником, о котором идет речь, может быть:

Ноды, которые в одностороннем порядке отклоняются от стратегий, указанных в соглашении;

Группа узлов, активно сотрудничающих друг с другом с целью взлома протокола, или

Внешние противники пытаются повлиять на решения многих узлов посредством внешних действий, таких как взяточничество;

Для расчета связанных с этим затрат необходимо принять во внимание любые издержки взяточничества, любые финансовые санкции за реализацию византийской стратегии и т. д. Опять же, расчет прибыли является комплексным и включает внутрипротокольное вознаграждение, полученное в результате успешной атаки на протокол, любую ценность, полученную от DApps, находящихся поверх протокола PoS, хранения производных, связанных с протоколом, на вторичном рынке, а также выгоды от атаки. Прибыль от будущих колебаний и т. д.

Сравнение нижней границы минимальных затрат любого противника на начало атаки (стоимость взятки) с верхней границей максимальной прибыли, которую может извлечь злоумышленник (прибыль от взяточничества), показывает, что протокол атаки экономически выгоден (обратите внимание: это Модель использовалась в анализе Augur и Kleros), что дает нам простое уравнение:

Прибыль от взяточничества – затраты на взяточничество = общая прибыль

Если общая прибыль положительна, то у противника есть стимул атаковать. В следующем разделе мы рассмотрим, как сокращение может увеличить стоимость взяточничества и уменьшить или полностью исключить общую прибыль. (Обратите внимание, что простым примером ограничения прибыли от взяточничества является общая стоимость активов, защищенных протоколом PoS. Могут быть установлены более сложные границы, учитывающие автоматические выключатели, которые ограничивают передачу активов в течение определенного периода времени. Подробности методы снижения и ограничения доходов от взяточничества, исследование выходит за рамки данной статьи).

2. Слэшинг

Слэшинг — это способ протокола PoS экономически наказать узел или группу узлов за выполнение стратегии, которая явно отличается от заданных спецификаций протокола. Как правило, для реализации любой формы слэшинга каждый узел должен предварительно внести определенную сумму ставки в качестве залога. Прежде чем углубиться в анализ слэшинга, мы сначала рассмотрим системы PoS с эндогенными токенами, которые полагаются на токсичность токенов как альтернативу слэшингу.

В основном мы фокусируемся на изучении механизма наказания за нарушения безопасности, а не нарушений деятельности. Мы предлагаем это ограничение по двум причинам: (1) нарушения безопасности полностью связаны с некоторыми протоколами PoS на основе BFT, но нарушения работоспособности не могут быть связаны ни с каким протоколом, и (2) нарушения безопасности обычно более серьезны, чем нарушения работоспособности. в потере средств пользователя, а не в том, что пользователь не может публиковать транзакции.

В чем проблема, если конфискации нет?

Рассмотрим протокол PoS, состоящий из N рациональных узлов (без византийских или альтруистических узлов). Предположим, для простоты вычислений, что каждый узел вносит равную сумму ставки. Сначала мы исследуем, почему токсичность токенов не приводит к значительным затратам на взяточничество. В целях единообразия во всем документе мы также предполагаем, что используемый протокол PoS представляет собой протокол BFT с порогом оппонента в ⅓.

Токсичности токенов недостаточно

Распространено мнение, что токсичность токена защищает протокол ставок от любых атак на его безопасность. Токсичность токенов подразумевает тот факт, что в случае успешной атаки на протокол базовые токены, используемые для ставки в протоколе, потеряют ценность, тем самым лишая участвующие узлы возможности атаковать протокол. Рассмотрим сценарий, в котором 1/3 стейкеров объединяют усилия: эти узлы могут сотрудничать, чтобы подорвать безопасность протокола. Но вопрос в том, можно ли это сделать безнаказанно?

Если общая стоимость поставленных токенов строго зависит от безопасности протокола, то любая атака на безопасность протокола может свести его общую оценку к нулю. Конечно, на практике оно падает не сразу до нуля, а до какой-то меньшей величины. Но чтобы продемонстрировать наиболее убедительные аргументы в пользу токсичности токенов, мы предположим, что токсичность токенов работает идеально. Цена взятки за любую атаку на протокол — это токены, принадлежащие рациональному узлу, атакующему систему, и они должны быть готовы потерять всю эту ценность.

Теперь мы анализируем стимулы для сговора и взяточничества в PoS-системах с токсичностью токенов при отсутствии слэшинга. Предположим, что внешний оппонент устанавливает следующие условия взяточничества:

Если узел следует стратегии, продиктованной противником, но атака на протокол не увенчалась успехом, узел получает награду B1 от противника.

Если узел следует стратегии, продиктованной противником, и атака на протокол успешна, узел получает награду B2 от противника.

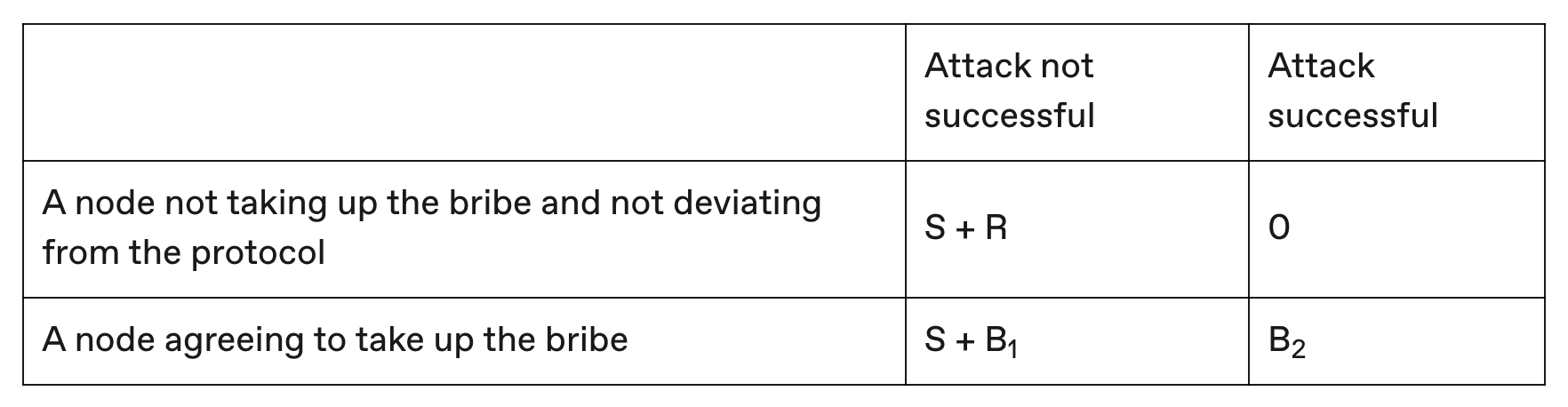

Для узлов, вносящих капитал S, мы можем вывести следующую матрицу выгод, где R — вознаграждение за участие в протоколе PoS:

Предположим, злоумышленник устанавливает размер взятки B1>R и B2>0. В этом случае, независимо от того, какую стратегию примут другие узлы (доминирующая стратегия), награда за получение взятки от противника выше, чем любая другая стратегия, которую может принять узел. Если 1/3 других узлов в конечном итоге примут взятку, они могут атаковать безопасность протокола (это потому, что мы предполагаем, что используем протокол BFT с порогом противника ⅓). Теперь, даже если текущая нода не принимает взятки, токен все равно потеряет свою ценность из-за токсичности токена (верхняя правая ячейка в матрице).

Таким образом, для узла является стимулом принять взятку B2. Если только небольшая часть узлов принимает взятку, токен не теряет ценности, но узлы получают выгоду от отказа от вознаграждения R и вместо этого получают B1 (левый столбец в матрице). Если 1/3 узлов согласятся принять взятку и атака окажется успешной, общая стоимость уплаты взятки противником составит не менее ?/3 × B2, что является ценой взятки. Однако единственным условием для B2 является то, что он должен быть больше нуля, следовательно, B2 можно установить близким к нулю, а это означает, что стоимость взятки незначительна. Эта атака называется атакой «P+ε».

Один из способов подытожить этот эффект заключается в том, что токсичности токена недостаточно, поскольку последствия плохого поведения носят социальный характер: токсичность токена полностью обесценивает токен, в равной степени затрагивая как хорошие, так и плохие узлы. С другой стороны, выгоды от взяточничества приватизируются и ограничиваются теми рациональными узлами, которые фактически получают взятку. Для тех, кто берет взятку, нет однозначных последствий, то есть в этой системе нет действенного варианта «кармы».

Всегда ли токсичность токенов работает?

Еще одно вводящее в заблуждение утверждение, популярное в экосистеме, заключается в том, что каждый протокол PoS может получить определенный уровень защиты за счет токсичности токенов. Но на самом деле экзогенные стимулы к токсичности токенов не могут быть распространены на определенные классы протоколов, где оценка токенов, используемых в качестве залога, по номинальной стоимости не зависит от безопасной работы протокола. Одним из таких примеров является протокол повторной ставки, такой как EigenLayer, где ETH, используемый протоколом Ethereum, повторно используется для обеспечения экономики других протоколов.

Рассмотрите возможность использования EigenLayer для повторной ставки 10% вашего ETH для проверки новой боковой цепи. Даже если все участники EigenLayer будут сотрудничать и совершать неправомерные действия, атакуя безопасность сайдчейна, цена ETH вряд ли упадет. Таким образом, токсичность токенов не может быть перенесена на сервисы с большим количеством ставок, а это означает, что стоимость взятки равна нулю.

Наказание не помогает?

В этом разделе мы объясняем, как сокращение может значительно увеличить стоимость взяточничества в двух сценариях:

Децентрализованные протоколы под взяточничеством;

Протокол PoS с непередаваемой токсичностью токенов;

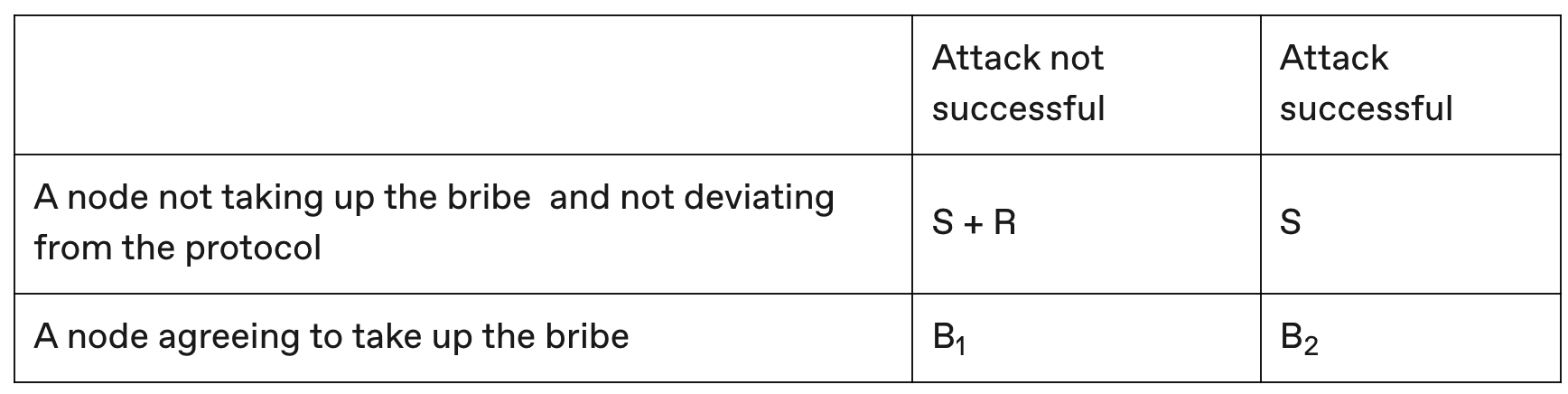

Предотвращение взяточничества

Протоколы могут использовать сокращение, чтобы значительно увеличить стоимость коррупции для внешних противников, которые пытаются совершить коррупционные атаки. Чтобы лучше объяснить это, мы рассмотрим пример PoS-цепочки на основе BFT, которая требует размещения собственных токенов цепочки, и по крайней мере ⅓ общего количества ставок должно быть скомпрометировано для любой успешной атаки на ее безопасность (в форме двойной форма подписи). Предположим, что внешний злоумышленник может подкупить как минимум ⅓ общей ставки для выполнения двойной подписи. Доказательство двойной подписи можно отправить в канонический форк, который сократит узлы, которые принимали взятки от противников и имели двойную подпись. Предполагая, что каждый узел ставит S токенов, а все разделенные токены уничтожены, мы получаем следующую возвращаемую матрицу:

При слэшинге, если узел соглашается принять взятку и атака оказывается неудачной, его ставка S сокращается в канонической вилке (ячейка в левом нижнем углу матрицы), в отличие от предыдущих сценариев подкупа без механизма слэшинга. С другой стороны, даже если атака окажется успешной, узел не потеряет свою долю S в каноническом форке (правая верхняя ячейка матрицы). Если для успеха атаки необходимо подкупить ⅓ общей суммы ставки, стоимость взятки должна быть не менее ?/3 × S, что значительно выше, чем стоимость взятки без механизма разрезания.

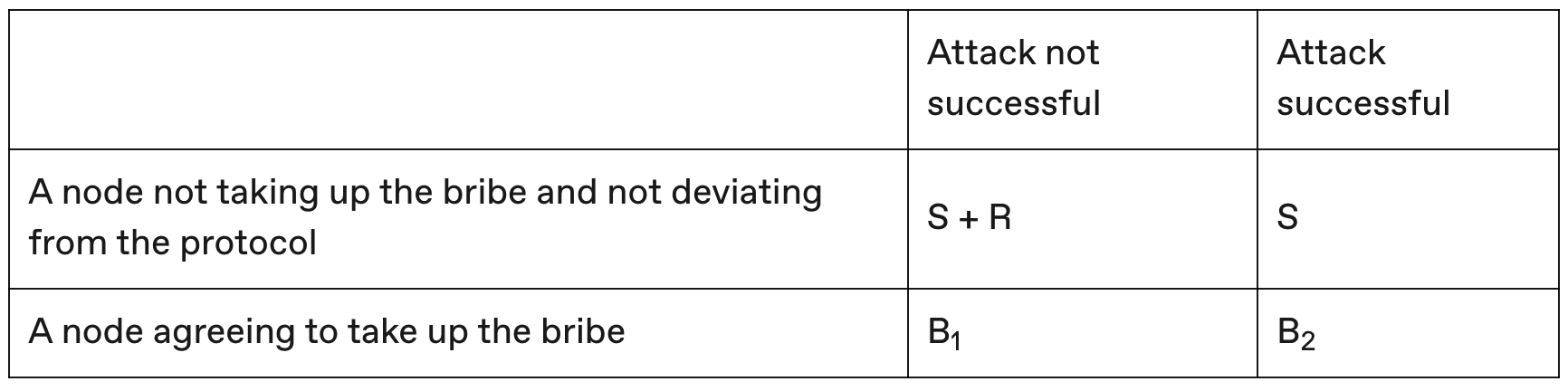

Защита от токсичности и невозможности передачи токенов

В некоторых протоколах PoS, где на оценку токена не влияет безопасность протокола, токсичность токена не подлежит передаче. Во многих из этих систем протокол PoS находится поверх другого базового протокола. Затем базовый протокол разделяет безопасность с протоколом PoS, развертывая механизм разрешения споров в базовом протоколе для разрешения споров и предоставляя агентству базового протокола права доказуемо сокращать узлы, связанные с протоколом PoS.

Например, если византийское действие в протоколе PoS объективно приписывается враждебному узлу в базовом протоколе, то его доля в протоколе PoS будет сокращена в базовом протоколе. Примером такого протокола PoS является EigenLayer, который поддерживает повторную фиксацию, позволяя различным задачам проверки получить безопасность от базового протокола Ethereum. Если в задаче проверки на EigenLayer переставка узла принимает византийскую стратегию, в которой византийское поведение может быть объективно объяснено, то можно доказать, что узел враждебен по отношению к Ethereum, и его интересы в ставке будут утрачены (независимо от ставка) насколько большая).

Предполагая, что каждый узел повторно ставит S, все слэш-токены уничтожаются и получает вознаграждение R от участия, мы строим следующую матрицу вознаграждений:

Поскольку мы рассматриваем задачи проверки, в которых любое византийское поведение может быть объективно объяснено, даже если узел ведет себя честно, но атака успешна, узел не будет сокращен на Ethereum (верхняя правая ячейка в матрице). С другой стороны, узел, который согласится принять взятку и ведет себя враждебно, будет объективно зарезан на Ethereum (нижняя строка в матрице). Если для успеха атаки необходимо подкупить ⅓ общей суммы ставки, стоимость взятки составит как минимум ?/3 × S.

Мы также рассмотрели крайний случай, когда все интересы в протоколе PoS сосредоточены в руках одного узла. Это важный сценарий, поскольку он предвещает возможную централизацию ставок. Учитывая наше предположение о том, что для токенов с высокой ставкой не существует токсичности, централизованные узлы могут работать византийским образом без штрафов, если не происходит сокращения. Но при сокращении этот византийский централизованный узел может быть наказан в базовом протоколе.

Штрафы за приписываемые атаки и штрафы за неатрибутивные атаки

Существует важная тонкая разница между слэшем для атрибутивных атак и слэшем для неатрибутивных атак. Рассмотрим случай сбоев безопасности в византийских отказоустойчивых протоколах. Часто они происходят из-за византийского поведения двойной подписи, направленного на ослабление безопасности блокчейна — это пример атаки атрибуции, поскольку мы можем точно определить, какие узлы поставили под угрозу безопасность системы. С другой стороны, византийское поведение по цензуре транзакций с целью ослабить жизнеспособность блокчейна является примером атаки, не связанной с атрибуцией. В первом случае слэшинг может быть реализован алгоритмически, предоставив доказательство двойной подписи конечному автомату блокчейна.

Напротив, поскольку нет способа алгоритмически доказать, осуществляет ли узел активную цензуру, сокращение для цензурирования транзакций не может быть выполнено алгоритмически. В этом случае протоколу, возможно, придется полагаться на общественный консенсус, чтобы обеспечить сокращение. Определенный процент узлов может провести хард-форк, чтобы назначить резкие штрафы для узлов, обвиняемых в цензуре. Только когда возникнет общественный консенсус, такой хард-форк будет считаться каноническим.

Мы определяем стоимость взяточничества как минимальную стоимость проведения атаки на систему безопасности. Однако нам нужно свойство протокола PoS, называемое подотчетностью, что означает, что если протокол теряет безопасность, должен быть способ возложить вину на небольшую группу узлов (⅓ узлов в случае протокола BFT). . Оказывается, анализ того, какие протоколы несут ответственность, имеет множество нюансов (см. статью о криминалистике протоколов BFT). Более того, оказывается, что динамически доступные протоколы с самой длинной цепочкой, такие как PoSAT, не подотчетны (см. эту статью для обсуждения компромиссов между динамической доступностью и подотчетностью, а также некоторых способов решения этих фундаментальных компромиссов.)

3. Ловушки конфискации и меры по смягчению последствий

Как и любая технология, слэшинг сопряжен с собственными рисками, если его не реализовать осторожно:

1. Ошибка конфигурации клиента/утерян ключ. Одна из ловушек слэшинга заключается в том, что невиновные узлы могут быть непропорционально наказаны за непреднамеренные ошибки, такие как неправильная настройка ключей или потеря ключей. Чтобы устранить опасения по поводу чрезмерного сокращения честных узлов из-за непреднамеренных ошибок, протоколы могут использовать определенные кривые сокращения, которые будут мягкими, когда только небольшое количество поставленного поведения несовместимо с протоколом, но будут менее серьезными, когда политика конфликтует с протоколом. . Если залоговый капитал, оформленный выше, превышает пороговый коэффициент, будут наложены серьезные штрафы. Например, Ethereum 2.0 использует этот подход.

2. Реальная угроза рубящего удара как облегченная альтернатива. Если протокол PoS не реализует алгоритмическое сокращение, вместо этого он может полагаться на угрозу социального сокращения, то есть в случае сбоя безопасности узлы согласятся указать на хард-форк, где некорректно работающие узлы теряют средства. Это действительно требует значительной социальной координации по сравнению с алгоритмическим сокращением, но до тех пор, пока угроза социального сокращения является реальной, анализ теории игр, представленный выше, продолжает применяться к протоколам, которые не имеют алгоритмического сокращения, но полагаются на целенаправленное социальное сокращение.

3. Социальные наказания за активные неудачи хрупкие. Социальная конфискация необходима для наказания необъяснимых атак, таких как активные сбои, такие как цензура. Хотя теоретически возможно реализовать социальное сокращение в случае сбоев, не связанных с атрибуцией, вновь присоединившимся узлам будет сложно проверить, произошло ли это социальное сокращение по правильной причине (цензура) или потому, что узел был ошибочно обвинен. При использовании социальных санкций за приписываемые ошибки такой двусмысленности не существует даже в реализациях программного обеспечения без штрафов. Вновь присоединяющиеся узлы могут продолжать проверять законность этого сокращения, поскольку они могут проверять свои двойные подписи, даже если только вручную.

4. Как поступить с конфискованными средствами?

Есть два возможных способа справиться с урезанными фондами: уничтожение и страхование.

1. Уничтожение. Прямой способ борьбы с конфискованными средствами – просто уничтожить их. Если предположить, что общая стоимость токенов не изменилась в результате атаки, то стоимость каждого токена увеличится пропорционально и станет более ценным, чем раньше. Вместо того, чтобы выявлять и выплачивать компенсацию только сторонам, пострадавшим в результате сбоя в системе безопасности, сжигание принесет пользу всем без разбора держателям токенов, не являющихся атакованными.

2. Страхование. Более сложный механизм распределения конфискованных активов, который еще не изучен, включает выпуск страховых облигаций под залог конфискованных активов. Клиенты, совершающие транзакции с использованием блокчейна, могут заранее получить эти страховые облигации в блокчейне, чтобы защитить себя от потенциальных атак на систему безопасности и застраховать свои цифровые активы. Когда происходит атака, ставящая под угрозу безопасность, алгоритмическое сокращение участников генерирует фонд, который затем может быть распределен среди андеррайтеров пропорционально облигации.

5. Текущая ситуация с конфискацией в экологии

Насколько нам известно, Виталик впервые исследовал преимущества слэшинга в этой статье 2014 года. Экосистема Cosmos создала первую эффективную реализацию слэшинга в своем консенсусном протоколе BFT, который вызывает срез, когда валидаторы не участвуют в предложении блоков или неоднозначных блоках с двойным знаком.

Ethereum 2.0 также добавил механизм слэшинга в свой протокол PoS, и валидаторы в Ethereum 2.0 могут быть наказаны за предоставление неоднозначных доказательств или предложение неоднозначных блоков. Устранение некорректно работающих валидаторов — это способ Ethereum 2.0 достичь экономической завершенности. Валидатор также может быть относительно мягко наказан из-за отсутствия аттестации или из-за того, что он не может предложить блокировку, когда он должен это сделать.

***

Протоколы PoS без механизма сокращения очень уязвимы для коррупционных атак. Мы используем новую модель (модель анализа взяточничества) для анализа сложных атак с целью взяточничества, а затем используем ее для демонстрации того, что протоколы PoS с механизмами сокращения имеют поддающуюся количественной оценке безопасность противодействия взяточничеству. Несмотря на то, что у включения слеша в протоколы PoS есть недостатки, мы предлагаем некоторые возможные способы смягчения этих недостатков. Мы надеемся, что протоколы PoS будут использовать этот анализ для оценки преимуществ сокращения в определенных ситуациях, что потенциально улучшит безопасность всей экосистемы.