Título original: "A criptoeconomia do corte"

Autor original: Sreeram Kannan & Soubhik Deb (EigenLayer), a16z

Compilação: Mingau noturno, o caminho do DeFi

Nenhum mecanismo projetado para protocolos de prova de aposta (PoS) é tão controverso quanto o corte. Slashing fornece uma maneira de punir financeiramente qualquer nó específico que não atue de acordo com o protocolo de maneira direcionada. Ele faz isso retirando parte ou toda a participação do validador sem impor externalidades a outros nós que agem de acordo com o protocolo.

Slashing é exclusivo dos protocolos Proof-of-Stake (PoS) porque exige que o blockchain seja capaz de aplicar penalidades. Obviamente, esse tipo de aplicação não é viável em um sistema de prova de trabalho (PoW) e é semelhante à queima do hardware de mineração usado por nós com comportamento inadequado. Esta capacidade de aplicar incentivos punitivos abre um novo espaço de design no design de mecanismos blockchain e, portanto, merece consideração cuidadosa.

Apesar dos benefícios óbvios que isso traz na forma de “carma”, a principal objeção ao corte é que os nós podem ser cortados excessivamente devido a erros honestos, como a execução de software desatualizado. Como resultado, muitos protocolos evitam cortes e, em vez disso, dependem da chamada toxicidade do token (ou seja, o token subjacente perde valor se o protocolo for atacado com sucesso). Muitos acreditam que os stakeholders verão esta toxicidade como uma ameaça que compromete a segurança do protocolo. Na nossa avaliação, a toxicidade do token não é suficiente para prevenir ataques adversários em alguns cenários típicos. Na verdade, neste caso, o custo para o adversário de atacar e quebrar o protocolo (chamado custo do suborno) é essencialmente zero.

Neste artigo, mostraremos como o slashing pode ser incorporado ao projeto mecânico de um protocolo PoS, aumentando assim significativamente os custos de suborno que qualquer adversário pode incorrer. Na presença de suborno, a redução garante um custo de suborno alto e mensurável para protocolos descentralizados e para protocolos que não atendem à suposição de toxicidade simbólica (centralizados ou descentralizados).

Situações que podem levar ao suborno e à falta de toxicidade simbólica estão por toda parte. Muitos protocolos PoS evitam cair em uma dessas duas categorias por terem uma comunidade unida, o que só é viável em menor escala. (1) Delegar a validação a um pequeno grupo de operadores de nós bem conhecidos e legalmente regulamentados, contando com uma liderança forte para orientá-los na direção certa; (2) Ou confiar na centralização do staking de tokens dentro de um grupo; Nenhuma dessas soluções é completamente satisfatória para o crescimento de uma comunidade de validadores grande e descentralizada. Se o protocolo PoS for caracterizado por apenas alguns validadores (ou, em casos extremos, apenas um validador), então seria bom ter uma maneira de punir esses grandes validadores para evitar que se envolvessem em comportamento hostil.

No restante deste artigo nós:

Propor um modelo para analisar ataques complexos de suborno;

Demonstra que os protocolos PoS sem mecanismos de corte são vulneráveis a ataques de suborno;

Demonstrar que os protocolos PoS com mecanismos de corte são quantificáveis contra ataques de suborno;

e discute algumas das desvantagens do confisco e propõe medidas de mitigação;

1. Modelo

Antes de introduzir o caso do corte, primeiro precisamos de um modelo sob o qual conduziremos a análise. Os dois modelos mais populares que analisam atualmente os protocolos PoS (o modelo bizantino e o modelo de equilíbrio da teoria dos jogos) não conseguem capturar alguns dos ataques mais prejudiciais do mundo real, para os quais o corte atua como um poderoso impedimento. Nesta secção, discutimos estes modelos existentes para compreender as suas deficiências e propomos um terceiro modelo (que chamamos de modelo de análise de suborno). Embora o modelo de análise de suborno seja capaz de simular um grande número de ataques, ainda não foi utilizado para analisar muitos protocolos.

Modelos existentes

Nesta seção descrevemos brevemente os modelos de equilíbrio bizantino e da teoria dos jogos e suas deficiências.

modelo bizantino

O modelo bizantino afirma que no máximo uma certa proporção (?) de nós pode desviar-se das ações especificadas pelo protocolo e executar qualquer ação que escolherem, enquanto os nós restantes ainda aderem ao protocolo. Provar que um protocolo PoS específico é resistente às ações bizantinas que os nós adversários podem realizar é um problema muito importante.

Por exemplo, considere o protocolo de consenso PoS de cadeia mais longa, onde a vivacidade tem precedência sobre a segurança. Pesquisas iniciais sobre a segurança do consenso de cadeia mais longa, com foco na demonstração de segurança contra um ataque específico (ou seja, o ataque privado de gasto duplo, no qual todos os nós bizantinos conspiram privadamente para construir uma cadeia alternativa e depois usá-la quando for mais longa que a cadeia mais longa antes de torná-la pública). No entanto, o fenómeno do nada em jogo oferece uma oportunidade para propor muitos blocos utilizando a mesma participação e utilizar a aleatoriedade independente para aumentar a probabilidade de construção de cadeias privadas mais longas. Só muito mais tarde foi realizada uma extensa pesquisa para mostrar que certas estruturas do protocolo de consenso PoS de cadeia mais longa eram resistentes a todos os ataques para determinados valores de ?. (Para obter mais detalhes, consulte Tudo é uma corrida e Nakamoto sempre vence e PoSAT: disponibilidade e imprevisibilidade da prova de trabalho, sem trabalho)

Toda a classe de protocolos de consenso Byzantine Fault Tolerant (BFT) prioriza a segurança em vez da vivacidade. Eles também precisam assumir um modelo bizantino para provar que, para um limite superior de ?, estes protocolos são deterministicamente seguros contra qualquer ataque. (Veja HotStuff: Consenso BFT nas lentes do Blockchain, STREAMLET, Tendermint para mais detalhes.)

Embora o modelo bizantino seja útil, não tem em conta quaisquer incentivos económicos. Do ponto de vista comportamental, a porção ? desses nós é totalmente adversária por natureza, enquanto a porção (1-?) dos nós é totalmente compatível com as especificações do protocolo. Em contraste, uma grande proporção de nós num protocolo PoS pode ser motivada por ganhos financeiros e executar versões modificadas do protocolo que beneficiem os seus próprios interesses, em vez de simplesmente aderir à especificação completa do protocolo. Para dar um exemplo proeminente, considere a situação do protocolo PoS Ethereum. A maioria dos nós hoje não executa o protocolo PoS padrão, mas executa o protocolo modificado MEV-Boost. executar protocolos canônicos exatos não tem esse bônus extra.

Modelo de equilíbrio da teoria dos jogos

Os modelos de equilíbrio da teoria dos jogos tentam resolver as deficiências do modelo bizantino usando conceitos de solução como o equilíbrio de Nash para estudar se um nó racional tem um incentivo econômico para seguir uma determinada estratégia quando todos os outros nós também seguem a mesma estratégia. Mais especificamente, assumindo que todos são racionais, o modelo investiga duas questões:

Se todos os outros nós seguirem a estratégia especificada pelo protocolo, será um grande benefício económico para mim aplicar a mesma estratégia especificada pelo protocolo?

Se todos os outros nós estiverem aplicando a mesma política de desvio de protocolo, será mais incentivado que eu ainda siga a política declarada pelo protocolo?

Idealmente, o protocolo deve ser concebido para garantir que a resposta a ambas as perguntas seja “sim”.

Uma deficiência inerente ao modelo de equilíbrio da teoria dos jogos é que ele exclui cenários nos quais agentes exógenos podem influenciar o comportamento dos nós. Por exemplo, um agente externo pode definir subornos para incentivar os nós racionais a agirem de acordo com as estratégias prescritas. Outra limitação é que assume que cada nó tem uma agência independente que pode decidir por si própria quais estratégias seguir com base nos seus incentivos ideológicos ou económicos. Mas isto não cobre cenários em que um grupo de nós conspira para formar um cartel, ou onde as economias de escala encorajam a criação de uma entidade centralizada que controla essencialmente todos os nós de piquetagem.

Separar os custos de suborno dos lucros de suborno

Alguns pesquisadores propuseram o modelo de análise de suborno para analisar a segurança de qualquer protocolo PoS, embora ninguém o tenha utilizado para uma análise mais profunda. O modelo começa fazendo duas perguntas: (1) Qual é o custo mínimo necessário para qualquer adversário executar com sucesso um ataque de segurança ou de atividade ao protocolo? (2) Qual é o lucro máximo que um adversário pode obter ao executar com sucesso um ataque de segurança de protocolo ou de atividade?

O oponente em questão pode ser:

Nós que se desviam unilateralmente das estratégias especificadas no acordo;

Um grupo de nós cooperando ativamente entre si para quebrar o protocolo, ou

Adversários externos que tentam influenciar as decisões de muitos nós através de ações externas, como suborno;

O cálculo dos custos envolvidos exige a consideração de quaisquer custos de suborno, quaisquer penalidades financeiras pela execução de uma estratégia bizantina, etc. Novamente, o cálculo dos lucros é abrangente e inclui recompensas no protocolo obtidas ao atacar com sucesso o protocolo, qualquer valor derivado de DApps situados no topo do protocolo PoS, mantendo derivativos relacionados ao protocolo no mercado secundário e quaisquer ganhos do ataque Lucro com flutuações futuras, etc.

Comparar um limite inferior do custo mínimo para qualquer adversário lançar um ataque (o custo do suborno) com um limite superior do lucro máximo que o adversário pode extrair (o lucro do suborno) mostra que o protocolo de ataque é economicamente rentável (nota: isto modelo foi usado na análise Augur e Kleros), o que nos dá uma equação simples:

Lucro do suborno – custo do suborno = lucro total

Se o lucro total for positivo, o adversário terá incentivo para atacar. Na próxima secção, consideramos como a redução pode aumentar o custo do suborno e reduzir ou eliminar os lucros totais. (Observe que um exemplo simples de limite para lucros de suborno é o valor total dos ativos protegidos pelo protocolo PoS. Podem ser estabelecidos limites mais complexos que levem em conta disjuntores que limitam a transferência de ativos durante um período de tempo. Detalhes de métodos para reduzir e limitar a pesquisa sobre lucros de suborno está além do escopo deste artigo).

2. Corte

Slashing é uma forma de um protocolo PoS punir economicamente um nó ou grupo de nós por executar uma estratégia que é comprovadamente diferente das especificações do protocolo fornecidas. Normalmente, para implementar qualquer forma de corte, cada nó deve ter previamente comprometido uma certa quantia de aposta como garantia. Antes de mergulhar em uma análise mais profunda do slashing, examinaremos primeiro os sistemas PoS com tokens endógenos que dependem da toxicidade do token como alternativa ao slashing.

Nós nos concentramos principalmente no estudo do mecanismo de penalidade para violações de segurança, em vez de violações de atividades. Propomos esta limitação por dois motivos: (1) as violações de segurança são totalmente atribuíveis a alguns protocolos PoS baseados em BFT, mas as violações de vivacidade não são atribuíveis a nenhum protocolo, e (2) as violações de segurança são geralmente mais graves do que as violações de vivacidade. na perda de fundos do usuário, em vez de o usuário não conseguir postar transações.

Qual é o problema se não houver confisco?

Considere um protocolo PoS que consiste em N nós racionais (sem nós bizantinos ou altruístas). Suponhamos, para simplificar o cálculo, que cada nó deposite uma quantidade igual de participação. Primeiro exploramos como a toxicidade simbólica não garante custos significativos de suborno. Por uma questão de consistência em todo o documento, também assumimos que o protocolo PoS usado é um protocolo BFT com limite de oponente de ⅓.

A toxicidade simbólica não é suficiente

Uma crença comum é que a toxicidade do token protege o protocolo de piquetagem de quaisquer ataques à sua segurança. A toxicidade do token implica o fato de que, se o protocolo for atacado com sucesso, os tokens básicos usados para apostar no protocolo perderão valor, desincentivando assim os nós participantes de atacar o protocolo. Considere o cenário em que 1/3 dos stakers unem forças: esses nós podem cooperar para minar a segurança do protocolo. Mas a questão é se isso pode ser feito impunemente?

Se a avaliação total dos tokens apostados depender estritamente da segurança do protocolo, então qualquer ataque à segurança do protocolo poderá reduzir a sua avaliação total a zero. É claro que, na prática, não cai diretamente para zero, mas para algum valor menor. Mas para demonstrar o caso mais forte possível de toxicidade simbólica, assumiremos aqui que a toxicidade simbólica funciona perfeitamente. O custo do suborno de qualquer ataque ao protocolo são os tokens mantidos por um nó racional que ataca o sistema, e eles devem estar dispostos a perder todo esse valor.

Analisamos agora os incentivos para conluio e suborno em sistemas PoS com toxicidade simbólica na ausência de corte. Suponha que o oponente externo estabeleça as condições de suborno da seguinte forma:

Se um nó seguir a estratégia ditada pelo adversário, mas o ataque ao protocolo não for bem-sucedido, o nó receberá uma recompensa B1 do adversário.

Se um nó seguir a estratégia ditada pelo adversário e o ataque ao protocolo for bem sucedido, o nó recebe uma recompensa B2 do adversário.

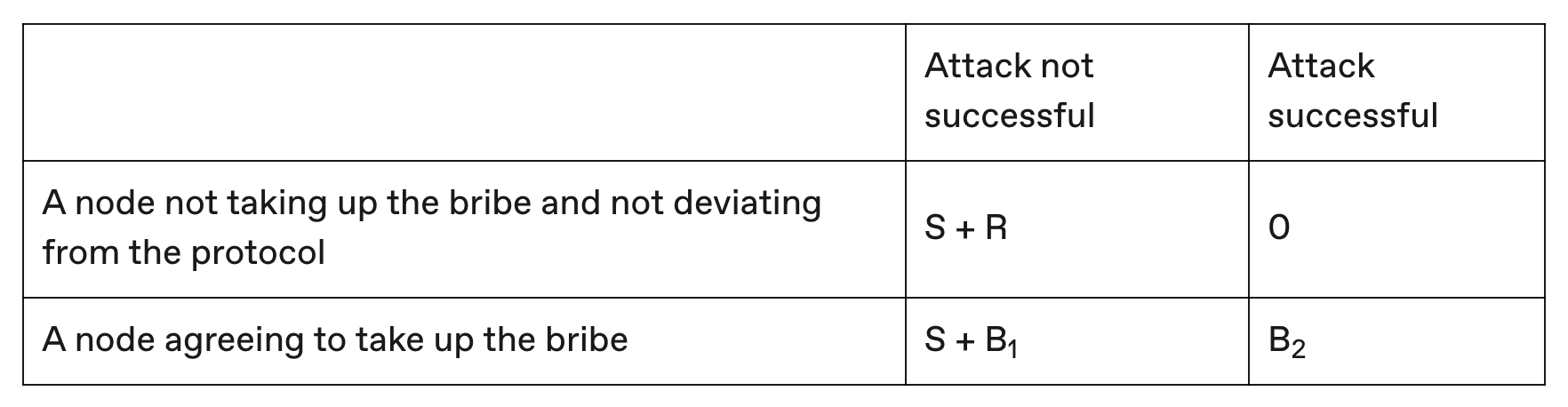

Para nós que depositam capital S, podemos derivar a seguinte matriz de benefícios, onde R é a recompensa pela participação no protocolo PoS:

Suponha que o adversário defina o pagamento do suborno como B1>R e B2>0. Neste caso, não importa qual estratégia os outros nós adotem (a estratégia dominante), a recompensa de aceitar um suborno do oponente é maior do que qualquer outra estratégia que o nó possa adotar. Se 1/3 dos outros nós acabarem aceitando o suborno, eles podem atacar a segurança do protocolo (isso ocorre porque assumimos que estamos usando um protocolo BFT com um limite de adversário de ⅓). Agora, mesmo que o nó atual não aceite subornos, o token perderá seu valor de qualquer maneira devido à toxicidade do token (célula superior direita da matriz).

Portanto, é compatível com incentivos para um nó aceitar o suborno B2. Se apenas uma pequena fração dos nós aceitar o suborno, o token não perde valor, mas os nós se beneficiam ao renunciar à recompensa R e, em vez disso, recebem B1 (coluna da esquerda na matriz). Se 1/3 dos nós concordarem em aceitar o suborno e o ataque for bem-sucedido, o custo total para o oponente pagar o suborno é de pelo menos ?/3 × B2, que é o preço do suborno. No entanto, a única condição para B2 é que seja maior que zero, portanto, B2 pode ser definido próximo de zero, o que significa que o custo do suborno é insignificante. Este ataque é chamado de ataque “P + ε”.

Uma forma de resumir esse efeito é que a toxicidade do token não é suficiente porque os efeitos do mau comportamento são sociais: a toxicidade do token desvaloriza completamente o token, afetando igualmente os nós bons e os nós ruins. Por outro lado, os benefícios do suborno são privatizados e limitados aos nós racionais que realmente aceitam o suborno. Não há consequências individuais para quem aceita suborno, ou seja, não existe uma versão eficiente de “carma” neste sistema.

A toxicidade simbólica sempre funciona?

Outra afirmação enganosa popular no ecossistema é que todo protocolo PoS pode ganhar algum nível de proteção por meio da toxicidade do token. Mas, na verdade, os incentivos exógenos à toxicidade dos tokens não podem ser alargados a certas classes de protocolos em que a avaliação dos tokens utilizados como garantia pelo valor nominal não depende da operação segura do protocolo. Um exemplo é um protocolo de re-stake como o EigenLayer, onde o ETH usado pelo protocolo Ethereum é reutilizado para garantir a economia de outros protocolos.

Considere usar o EigenLayer para reposicionar 10% do seu ETH para realizar a validação da nova cadeia lateral. Mesmo que todos os participantes do EigenLayer cooperem para se comportarem mal, atacando a segurança da cadeia lateral, é improvável que o preço do ETH caia. Portanto, a toxicidade do token não é transferível para serviços de apostas pesadas, o que significa que o custo do suborno é zero.

A punição não ajuda?

Nesta seção, explicamos como a redução pode aumentar significativamente o custo do suborno em dois cenários:

Protocolos descentralizados sob suborno;

Protocolo PoS com toxicidade de token intransferível;

Prevenir o suborno

Os protocolos podem usar cortes para aumentar significativamente o custo da corrupção para adversários externos que tentam ataques de suborno. Para explicar melhor isso, consideramos o exemplo de uma cadeia PoS baseada em BFT que requer piquetagem dos tokens nativos da cadeia, e pelo menos ⅓ do piquetagem total deve ser comprometido para qualquer ataque bem-sucedido à sua segurança (na forma de um duplo formulário de assinatura). Suponha que um adversário externo seja capaz de subornar pelo menos ⅓ do total da aposta para realizar dupla assinatura. A prova de assinatura dupla pode ser submetida a uma bifurcação canônica, que cortaria os nós que aceitaram subornos de adversários e assinaram duas vezes. Supondo que cada nó aposte S tokens e todos os tokens cortados sejam destruídos, obtemos a seguinte matriz de retorno:

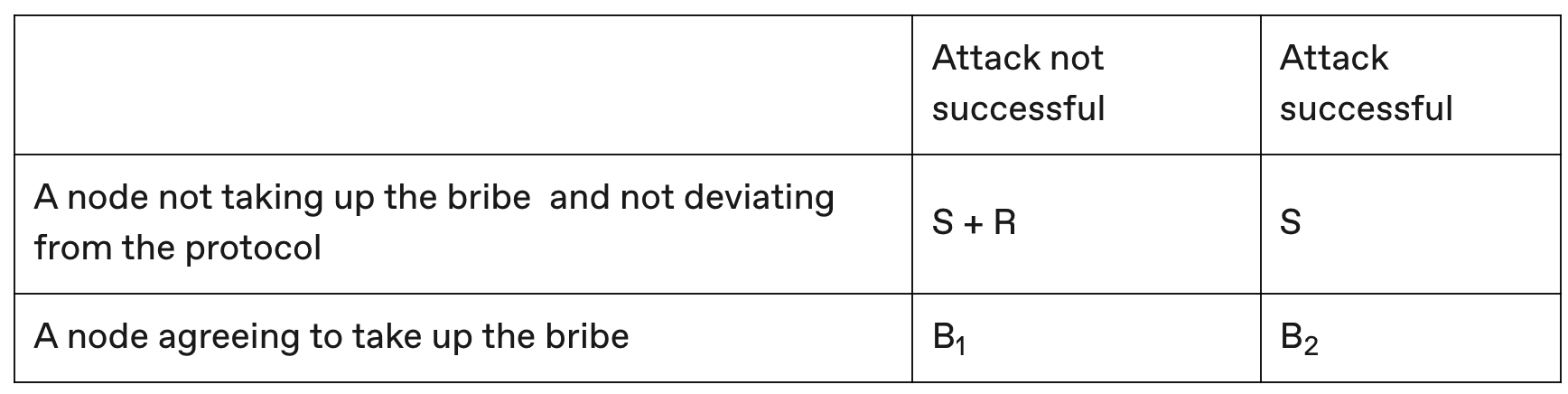

Com o corte, se um nó concordar em aceitar um suborno e o ataque não for bem-sucedido, então sua aposta S será cortada na bifurcação canônica (a célula no canto inferior esquerdo da matriz), em contraste com cenários de suborno anteriores sem um mecanismo de corte. . Por outro lado, mesmo que o ataque seja bem-sucedido, o nó não perderá sua aposta S na bifurcação canônica (a célula superior direita da matriz). Se ⅓ do total da aposta precisar ser subornado para que o ataque seja bem-sucedido, o custo do suborno deve ser de pelo menos ?/3 × S, o que é significativamente maior do que o custo do suborno sem o mecanismo de corte.

Proteção contra toxicidade e intransferibilidade de tokens

Em alguns protocolos PoS onde a avaliação do token não é afetada pela segurança do protocolo, a toxicidade do token é intransferível. Em muitos desses sistemas, um protocolo PoS fica sobre outro protocolo subjacente. O protocolo base então compartilha segurança com o protocolo PoS, implantando um mecanismo de resolução de disputas no protocolo base para resolver disputas e dando à agência do protocolo base direitos para provavelmente cortar nós relacionados ao protocolo PoS.

Por exemplo, se uma ação bizantina no protocolo PoS for objetivamente atribuída a um nó hostil no protocolo base, então sua participação no protocolo PoS será reduzida no protocolo base. Um exemplo desse protocolo PoS é o EigenLayer, que apresenta reestaqueamento, permitindo diferentes tarefas de verificação para obter segurança do protocolo base Ethereum. Se na tarefa de verificação no EigenLayer, o re-stake do nó adotar uma estratégia bizantina, na qual o comportamento bizantino pode ser atribuído objetivamente, então pode ser provado que o nó é hostil no Ethereum e seus interesses de staking serão perdidos (independentemente do piquetagem) quão grande).

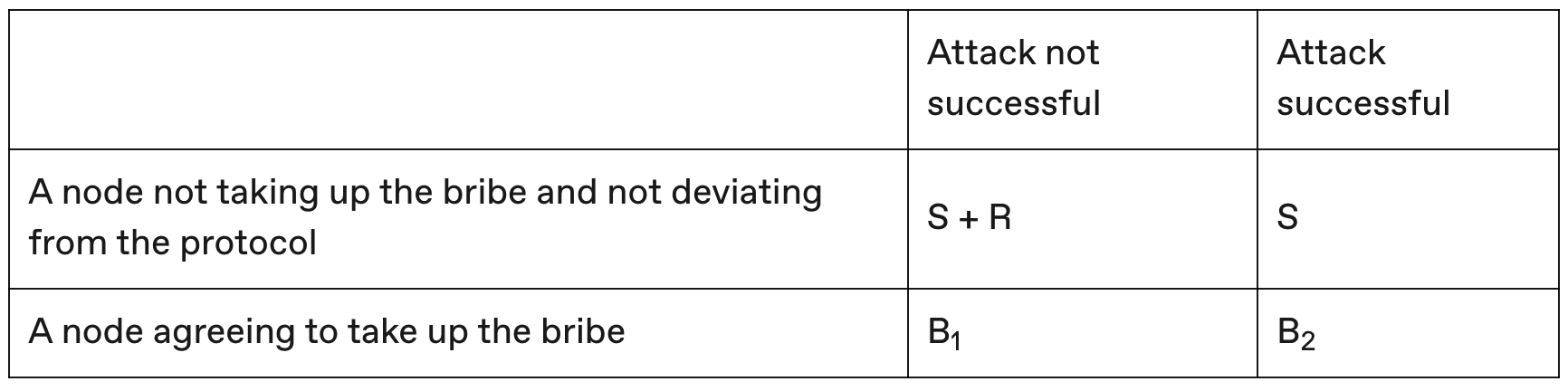

Supondo que cada nó re-stake S, todos os tokens cortados sejam destruídos e receba recompensas R pela participação, construímos a seguinte matriz de recompensa:

Como estamos considerando uma tarefa de verificação onde qualquer comportamento bizantino pode ser atribuído objetivamente, mesmo que um nó se comporte honestamente, mas o ataque seja bem-sucedido, o nó não será cortado no Ethereum (célula superior direita da matriz). Por outro lado, um nó que concorda em aceitar um suborno e se comporta de forma hostil será objetivamente cortado no Ethereum (linha inferior da matriz). Se ⅓ do total da aposta precisar ser subornado para que o ataque seja bem-sucedido, o custo do suborno será de pelo menos ?/3 × S.

Também consideramos o caso extremo em que todos os interesses de staking em um protocolo PoS estão concentrados nas mãos de um único nó. Este é um cenário importante porque prenuncia a eventual centralização das apostas. Considerando nossa suposição de que não há toxicidade de tokens para tokens fortemente apostados, os nós centralizados podem operar de maneira bizantina sem penalidades se não houver cortes. Mas com a redução, este nó centralizado bizantino pode ser punido no protocolo subjacente.

Penalidades para ataques atribuíveis VS Penalidades para ataques não atribuídos

Há uma diferença sutil importante entre cortar para ataques atribuíveis e cortar para ataques não atribuídos. Considere o caso das falhas de segurança nos protocolos bizantinos de tolerância a falhas. Muitas vezes, eles se originam do comportamento bizantino de dupla assinatura, com o objetivo de enfraquecer a segurança do blockchain – este é um exemplo de ataque de atribuição, pois podemos identificar quais nós comprometeram a segurança do sistema. Por outro lado, o comportamento bizantino de censurar transações para enfraquecer a vitalidade do blockchain é um exemplo de ataque não atribuível. No primeiro caso, o corte pode ser implementado algoritmicamente, fornecendo prova da assinatura dupla à máquina de estado do blockchain.

Em contraste, como não há como provar algoritmicamente se um nó está censurando ativamente, a redução para censurar transações não pode ser feita algoritmicamente. Neste caso, o protocolo pode ter que contar com o consenso social para impor cortes. Uma certa porcentagem de nós pode realizar um hard fork para designar penalidades severas para os nós acusados de envolvimento em censura. Somente quando surgir o consenso social é que tal bifurcação será considerada uma bifurcação canónica.

Definimos o custo do suborno como o custo mínimo para realizar um ataque à segurança. No entanto, precisamos de uma propriedade do protocolo PoS chamada responsabilidade, o que significa que se o protocolo perder segurança, deve haver uma maneira de colocar a culpa em um pequeno grupo de nós (⅓ dos nós no caso do protocolo BFT). . Acontece que a análise de quais protocolos são responsáveis é matizada (veja este artigo sobre análise forense do protocolo BFT). Além disso, verifica-se que os protocolos de cadeia mais longa disponíveis dinamicamente, como o PoSAT, não são responsáveis (consulte este documento para uma discussão sobre as compensações entre disponibilidade dinâmica e responsabilidade, e algumas maneiras de abordar essas compensações fundamentais.)

3. Armadilhas de confisco e medidas de mitigação

Como acontece com qualquer tecnologia, o corte traz seus próprios riscos se não for implementado com cuidado:

1. Erro/chave perdida na configuração do cliente. Uma das armadilhas do corte é que nós inocentes podem ser punidos desproporcionalmente por erros não intencionais, como chaves mal configuradas ou chaves perdidas. Para abordar preocupações sobre o corte excessivo de nós honestos devido a erros inadvertidos, os protocolos poderiam adotar certas curvas de corte que seriam brandas quando apenas uma pequena quantidade de comportamento apostado fosse inconsistente com o protocolo, mas seriam menos severas quando a política entrasse em conflito com o protocolo. . Quando o capital prometido executado acima exceder o índice limite, serão impostas penalidades severas. Por exemplo, Ethereum 2.0 adota esta abordagem.

2. Ameaça de corte credível como alternativa leve. Se um protocolo PoS não implementar corte algorítmico, ele pode, em vez disso, contar com a ameaça de corte social, ou seja, no caso de uma falha de segurança, os nós concordarão em apontar para um hard fork onde nós que se comportam mal perdem fundos. Isto requer uma coordenação social significativa em comparação com o corte algorítmico, mas enquanto a ameaça de corte social for credível, a análise da teoria dos jogos apresentada acima continua a aplicar-se a protocolos que não têm corte algorítmico, mas dependem de corte social comprometido.

3. As penalidades sociais para fracassos activos são frágeis. O confisco social é necessário para punir ataques não atribuíveis, como falhas ativas como a censura. Embora seja teoricamente possível implementar cortes sociais para falhas não atribuíveis, seria difícil para os nós recém-unidos verificar se esse corte social ocorreu pelo motivo certo (censura) ou porque o nó foi acusado injustamente. Ao utilizar penalidades sociais para falhas atribuíveis, esta ambiguidade não existe mesmo em implementações de software sem penalidade. Os nós recém-adquiridos podem continuar a verificar se esse corte é legítimo porque podem verificar suas assinaturas duplas, mesmo que apenas manualmente.

4. Como lidar com os fundos confiscados?

Existem duas maneiras possíveis de lidar com a redução de fundos: destruição e seguro.

1. Destruição: A forma direta de lidar com fundos confiscados é simplesmente destruí-los. Supondo que o valor total dos tokens não tenha mudado como resultado do ataque, então o valor de cada token aumentará proporcionalmente e será mais valioso do que antes. Em vez de identificar e compensar apenas as partes prejudicadas pela falha de segurança, a queima beneficiará indiscriminadamente todos os detentores de tokens não-ataques.

2. Seguros: Um mecanismo de alocação de confisco mais complexo que ainda não foi estudado envolve títulos de seguro emitidos contra confisco. Os clientes que fazem transações no blockchain podem obter esses títulos de seguro no blockchain antecipadamente para se protegerem de possíveis ataques à segurança e garantirem seus ativos digitais. Quando ocorre um ataque que compromete a segurança, o corte algorítmico dos participantes gera um fundo que pode então ser distribuído aos subscritores na proporção do título.

5. A atual situação de confisco na ecologia

Até onde sabemos, Vitalik explorou pela primeira vez os benefícios da redução neste artigo de 2014. O ecossistema Cosmos construiu a primeira implementação de corte eficiente em seu protocolo de consenso BFT, que força o corte quando os validadores não participam da proposta de blocos ou de blocos ambíguos de sinal duplo.

Ethereum 2.0 também adicionou um mecanismo de corte ao seu protocolo PoS, e os validadores no Ethereum 2.0 podem ser punidos por fazer provas ambíguas ou propor blocos ambíguos. Eliminar validadores que se comportam mal é a maneira do Ethereum 2.0 de alcançar a finalidade econômica. Um validador também pode ser punido de forma relativamente branda devido à falta de atestado ou se não propor um bloqueio quando deveria fazê-lo.

***

Os protocolos PoS sem mecanismo de corte são altamente vulneráveis a ataques de suborno. Usamos um novo modelo (o Modelo de Análise de Suborno) para analisar ataques complexos de suborno e depois usá-lo para demonstrar que os protocolos PoS com mecanismos de corte têm segurança antissuborno quantificável. Embora existam desvantagens na incorporação de cortes nos protocolos PoS, propomos algumas maneiras possíveis de mitigar essas desvantagens. Esperamos que os protocolos PoS utilizem esta análise para avaliar os benefícios do corte em determinadas situações – melhorando potencialmente a segurança de todo o ecossistema.