Tytuł oryginalny: „Kryptoekonomia cięcia”

Autor oryginalny: Sreeram Kannan i Soubhik Deb (EigenLayer), a16z

Zestawienie: Owsianka na noc, sposób na DeFi

Żaden mechanizm zaprojektowany dla protokołów Proof-of-Stake (PoS) nie jest tak kontrowersyjny jak cięcie. Cięcie umożliwia ukaranie finansowe każdego konkretnego węzła, który w ukierunkowany sposób nie działa zgodnie z protokołem. Dokonuje tego poprzez odebranie części lub całości udziału walidatora bez narzucania efektów zewnętrznych innym węzłom działającym zgodnie z protokołem.

Slashing jest cechą charakterystyczną protokołów Proof-of-Stake (PoS), ponieważ wymaga, aby łańcuch bloków był w stanie egzekwować kary. Tego rodzaju egzekwowanie prawa nie jest oczywiście możliwe w systemie Proof-of-Work (PoW) i przypomina spalenie sprzętu wydobywczego używanego przez źle zachowujące się węzły. Ta możliwość stosowania zachęt karnych otwiera nową przestrzeń projektową w projektowaniu mechanizmów blockchain i dlatego zasługuje na dokładne rozważenie.

Pomimo oczywistych korzyści, jakie niesie ze sobą w postaci „karmy”, głównym zarzutem wobec cięcia jest to, że węzły mogą zostać nadmiernie obcięte z powodu uczciwych błędów, takich jak uruchamianie nieaktualnego oprogramowania. W rezultacie wiele protokołów unika ukośników i zamiast tego opiera się na tak zwanej toksyczności tokenu (tj. bazowy token traci wartość, jeśli protokół zostanie pomyślnie zaatakowany). Wiele osób uważa, że osoby zainteresowane będą postrzegać tę toksyczność jako zagrożenie dla bezpieczeństwa protokołu. W naszej ocenie toksyczność tokenów nie jest wystarczająca, aby zapobiec atakom kontradyktoryjnym w niektórych typowych scenariuszach. W rzeczywistości w tym przypadku koszt ataku i złamania protokołu dla przeciwnika (zwany kosztem łapówki) jest w zasadzie zerowy.

W tym artykule pokażemy, jak można włączyć cięcie do mechanicznej konstrukcji protokołu PoS, znacznie zwiększając w ten sposób koszty przekupstwa, jakie może ponieść każdy przeciwnik. W przypadku przekupstwa cięcie gwarantuje wysoki i wymierny koszt łapówki w przypadku protokołów zdecentralizowanych oraz protokołów, które nie spełniają założenia toksyczności tokena (scentralizowane lub zdecentralizowane).

Sytuacje, które mogą prowadzić do przekupstwa i braku symbolicznej toksyczności, zdarzają się wszędzie. Wiele protokołów PoS pozwala uniknąć przynależności do jednej z tych dwóch kategorii dzięki zwartej społeczności, co jest możliwe tylko na mniejszą skalę. (1) Deleguj weryfikację małej grupie dobrze znanych i regulowanych prawnie operatorów węzłów, opierając się na silnym przywództwie, które poprowadzi ich we właściwym kierunku (2) Lub polegaj na centralizacji stakowania tokenów w ramach grupy. Żadne z tych rozwiązań nie jest w pełni zadowalające dla rozwoju dużej i zdecentralizowanej społeczności walidatorów. Jeśli protokół PoS charakteryzuje się tylko kilkoma walidatorami (lub w skrajnych przypadkach tylko jednym walidatorem), to dobrze byłoby mieć sposób na ukaranie tych dużych walidatorów, aby uniemożliwić im angażowanie się w wrogie zachowanie.

W pozostałej części tego artykułu:

Zaproponuj model analizy złożonych ataków przekupstwa;

Pokazuje, że protokoły PoS bez mechanizmów tnących są podatne na ataki przekupstwa;

Wykazanie, że protokoły PoS z mechanizmami ograniczającymi są wymierne pod kątem ataków przekupstwa;

oraz omawia niektóre wady przepadku i proponuje środki łagodzące;

1. Modelka

Przed wprowadzeniem przypadku slashingu potrzebujemy najpierw modelu, w ramach którego przeprowadzimy analizę. Dwa najpopularniejsze modele analizujące obecnie protokoły PoS (model bizantyjski i model równowagi oparty na teorii gier) nie wychwytują niektórych z najbardziej szkodliwych ataków w świecie rzeczywistym, w przypadku których cięcie działa jako potężny środek odstraszający. W tej sekcji omawiamy te istniejące modele, aby zrozumieć ich wady i proponujemy trzeci model (który nazywamy modelem analizy przekupstwa). Chociaż model analizy przekupstwa jest w stanie symulować dużą liczbę ataków, nie został on jeszcze wykorzystany do analizy wielu protokołów.

Istniejące modele

W tej części pokrótce opisujemy modele równowagi bizantyjskiej i oparte na teorii gier oraz ich wady.

wzór bizantyjski

Model bizantyjski zakłada, że co najwyżej pewna część (?) węzłów może odstąpić od działań określonych w protokole i wykonać dowolną wybraną przez siebie akcję, podczas gdy pozostałe węzły nadal przestrzegają protokołu. Bardzo ważnym problemem jest udowodnienie, że dany protokół PoS jest odporny na działania bizantyjskie, jakie mogą podjąć węzły przeciwnika.

Rozważmy na przykład protokół konsensusu PoS o najdłuższym łańcuchu, w którym żywotność ma pierwszeństwo przed bezpieczeństwem. Wczesne badania nad bezpieczeństwem konsensusu najdłuższego łańcucha, skupiające się na wykazaniu bezpieczeństwa przed jednym konkretnym atakiem (tj. prywatnym atakiem polegającym na podwójnym wydatkowaniu, podczas którego wszystkie węzły bizantyjskie prywatnie zmawiają się w celu zbudowania alternatywnego łańcucha, a następnie wykorzystują go, gdy jest on dłuższy niż najdłuższy łańcuch) przed upublicznieniem). Jednakże zjawisko „nic nie zagrożone” daje możliwość zaproponowania wielu bloków wykorzystujących tę samą stawkę i wykorzystania niezależnej losowości w celu zwiększenia prawdopodobieństwa budowy dłuższych łańcuchów prywatnych. Dopiero znacznie później przeprowadzono szeroko zakrojone badania, które wykazały, że pewne struktury protokołu konsensusu PoS o najdłuższym łańcuchu były odporne na wszelkie ataki dla określonych wartości ?. (Aby uzyskać więcej informacji, zobacz Wszystko jest wyścigiem, a Nakamoto zawsze wygrywa i PoSAT: dostępność i nieprzewidywalność dowodu pracy, bez pracy)

Cała klasa bizantyjskich protokołów konsensusowych odpornych na błędy (BFT) przedkłada bezpieczeństwo nad żywotność. Muszą także przyjąć model bizantyjski, aby udowodnić, że dla górnej granicy ?, protokoły te są deterministycznie zabezpieczone przed jakimkolwiek atakiem. (Aby uzyskać więcej informacji, zobacz HotStuff: Konsensus BFT w obiektywie Blockchain, STREAMLET, Tendermint).

Chociaż model bizantyjski jest użyteczny, nie uwzględnia żadnych bodźców ekonomicznych. Z behawioralnego punktu widzenia część ? tych węzłów ma charakter w pełni kontradyktoryjny, podczas gdy część (1-?) węzłów jest w pełni zgodna ze specyfikacjami protokołu. Z drugiej strony, duża część węzłów w protokole PoS może motywować się zyskiem finansowym i uruchamiać zmodyfikowane wersje protokołu, które przynoszą korzyści ich własnym interesom, zamiast po prostu trzymać się pełnej specyfikacji protokołu. Aby dać wybitny przykład, rozważ sytuację protokołu Ethereum PoS. Większość dzisiejszych węzłów nie obsługuje domyślnego protokołu PoS, ale obsługuje zmodyfikowany protokół MEV-Boost. Dzieje się tak, ponieważ uczestnictwo w rynku aukcji MEV będzie generować dodatkowe nagrody uruchamianie dokładnych protokołów kanonicznych nie ma tej dodatkowej premii.

Model równowagi w teorii gier

Modele równowagi w teorii gier próbują zaradzić niedociągnięciom modelu bizantyjskiego, wykorzystując koncepcje rozwiązań, takie jak równowagi Nasha, do zbadania, czy racjonalny węzeł ma motywację ekonomiczną do stosowania danej strategii, podczas gdy wszystkie inne węzły również stosują tę samą strategię. Mówiąc dokładniej, zakładając, że wszyscy są racjonalni, model bada dwa pytania:

Jeśli wszystkie inne węzły będą postępować zgodnie ze strategią określoną przez protokół, czy największe korzyści ekonomiczne przyniesie mi wymuszenie tej samej strategii określonej przez protokół?

Jeśli każdy inny węzeł egzekwuje tę samą politykę dotyczącą odstępstw od protokołu, czy najbardziej motywuje mnie to do dalszego przestrzegania zasad określonych w protokole?

W idealnym przypadku protokół powinien być zaprojektowany tak, aby odpowiedź na oba pytania brzmiała „tak”.

Nieodłączną wadą modelu równowagi opartego na teorii gier jest to, że wyklucza on scenariusze, w których czynniki zewnętrzne mogą wpływać na zachowanie węzła. Na przykład agent zewnętrzny może ustawić łapówki, aby zachęcić racjonalne węzły do działania zgodnie z przypisanymi im strategiami. Kolejnym ograniczeniem jest założenie, że każdy węzeł ma niezależną agencję, która może sama decydować, jakie strategie realizować w oparciu o bodźce ideologiczne lub ekonomiczne. Nie obejmuje to jednak scenariuszy, w których grupa węzłów zmawia się, tworząc kartel, lub w których korzyści skali zachęcają do utworzenia scentralizowanego podmiotu, który zasadniczo kontroluje wszystkie węzły obstawiające.

Oddziel koszty przekupstwa od zysków z przekupstwa

Niektórzy badacze zaproponowali model analizy przekupstwa do analizy bezpieczeństwa dowolnego protokołu PoS, chociaż nikt nie użył go do głębszej analizy. Model rozpoczyna się od zadania dwóch pytań: (1) Jaki jest minimalny koszt wymagany dla dowolnego przeciwnika, aby skutecznie przeprowadzić atak na bezpieczeństwo lub żywotność protokołu? (2) Jaki jest maksymalny zysk, jaki może uzyskać przeciwnik z pomyślnego przeprowadzenia ataku na bezpieczeństwo protokołu lub atak na żywotność?

Przeciwnikiem, o którym mowa, może być:

Węzły jednostronnie odbiegające od strategii określonych w umowie;

Grupa węzłów aktywnie współpracujących ze sobą w celu złamania protokołu, lub

Zewnętrzni przeciwnicy próbujący wpłynąć na decyzje wielu węzłów poprzez działania zewnętrzne, takie jak przekupstwo;

Obliczenie związanych z tym kosztów wymaga uwzględnienia wszelkich kosztów przekupstwa, wszelkich kar finansowych za realizację strategii bizantyjskiej itp. Ponownie, obliczenie zysków obejmuje wszystko i obejmuje nagrody w ramach protokołu uzyskane w wyniku skutecznego ataku na protokół, dowolną wartość uzyskaną z DApps znajdujących się na protokole PoS, przechowywania instrumentów pochodnych związanych z protokołem na rynku wtórnym oraz zysków z ataku. Zysk z przyszłych wahań itp.

Porównanie dolnej granicy minimalnego kosztu przeprowadzenia ataku przez dowolnego przeciwnika (koszt przekupstwa) z górną granicą maksymalnego zysku, jaki przeciwnik może uzyskać (zysk z przekupstwa), pokazuje, że protokół ataku jest opłacalny ekonomicznie (uwaga: to model został wykorzystany w analizie Augur i Kleros), co daje nam proste równanie:

Zysk z przekupstwa – koszt przekupstwa = zysk całkowity

Jeśli całkowity zysk jest dodatni, wówczas przeciwnik ma motywację do ataku. W następnej sekcji rozważymy, w jaki sposób cięcie może zwiększyć koszty przekupstwa i zmniejszyć lub wyeliminować całkowite zyski. (Należy pamiętać, że prostym przykładem ograniczenia zysków z łapówki jest całkowita wartość aktywów chronionych protokołem PoS. Można ustalić bardziej złożone ograniczenia, które uwzględniają wyłączniki automatyczne ograniczające transfer aktywów w pewnym okresie czasu. Szczegóły badania metod ograniczania i ograniczania zysków z przekupstwa wykraczają poza zakres tego artykułu).

2. Cięcie

Cięcie to sposób, w jaki protokół PoS może ekonomicznie ukarać węzeł lub grupę węzłów za wykonanie strategii, która wyraźnie różni się od podanych specyfikacji protokołu. Zazwyczaj, aby zastosować jakąkolwiek formę cięcia, każdy węzeł musi wcześniej zadeklarować określoną kwotę udziałów jako zabezpieczenie. Zanim zagłębimy się w głębszą analizę slashingu, najpierw przyjrzymy się systemom PoS z endogennymi tokenami, które opierają się na toksyczności tokenów jako alternatywie dla slashingu.

Skupiamy się głównie na badaniu mechanizmu kar za naruszenia bezpieczeństwa, a nie naruszeń związanych z działalnością. Proponujemy to ograniczenie z dwóch powodów: (1) naruszenia bezpieczeństwa można w pełni przypisać niektórym protokołom PoS opartym na BFT, ale naruszenia żywotności nie można przypisać żadnemu protokołowi oraz (2) naruszenia bezpieczeństwa są generalnie poważniejsze niż naruszenia żywotności. w postaci utraty środków użytkownika, a nie braku możliwości księgowania transakcji przez użytkownika.

Jaki jest problem, jeśli nie ma przepadku?

Rozważmy protokół PoS składający się z N węzłów racjonalnych (żadnych węzłów bizantyjskich ani altruistycznych). Załóżmy dla uproszczenia obliczeń, że każdy węzeł wpłaca taką samą kwotę stawki. Najpierw badamy, w jaki sposób toksyczność symboliczna nie gwarantuje znacznych kosztów przekupstwa. Dla zachowania spójności w całym dokumencie zakładamy również, że używany protokół PoS to protokół BFT z progiem przeciwnika wynoszącym ⅓.

Toksyczność symboliczna nie wystarczy

Powszechnie uważa się, że toksyczność tokena chroni protokół stakingu przed wszelkimi atakami na jego bezpieczeństwo. Toksyczność tokenu nawiązuje do faktu, że jeśli protokół zostanie pomyślnie zaatakowany, tokeny podstawowe używane do włączenia protokołu stracą na wartości, zniechęcając w ten sposób uczestniczące węzły do atakowania protokołu. Rozważmy scenariusz, w którym 1/3 interesariuszy łączy siły: węzły te mogą współpracować, aby podważyć bezpieczeństwo protokołu. Pytanie jednak, czy da się to zrobić bezkarnie?

Jeśli całkowita wycena postawionych tokenów zależy ściśle od bezpieczeństwa protokołu, wówczas każdy atak na bezpieczeństwo protokołu może obniżyć jego całkowitą wycenę do zera. Oczywiście w praktyce nie spada to bezpośrednio do zera, ale do jakiejś mniejszej wartości. Aby jednak zademonstrować najsilniejszy możliwy przypadek toksyczności symbolicznej, założymy tutaj, że toksyczność symboliczna działa doskonale. Kosztem łapówki za każdy atak na protokół są tokeny posiadane przez racjonalny węzeł atakujący system i musi on być skłonny stracić całą tę wartość.

Teraz analizujemy zachęty do zmowy i przekupstwa w systemach PoS z toksycznością tokenów przy braku cięcia. Załóżmy, że zewnętrzny przeciwnik ustala warunki przekupstwa w następujący sposób:

Jeśli węzeł podąża za strategią narzuconą przez przeciwnika, ale atak na protokół zakończy się niepowodzeniem, węzeł otrzymuje od przeciwnika nagrodę B1.

Jeżeli węzeł zastosuje strategię narzuconą przez przeciwnika i atak na protokół zakończy się sukcesem, węzeł otrzymuje od przeciwnika nagrodę B2.

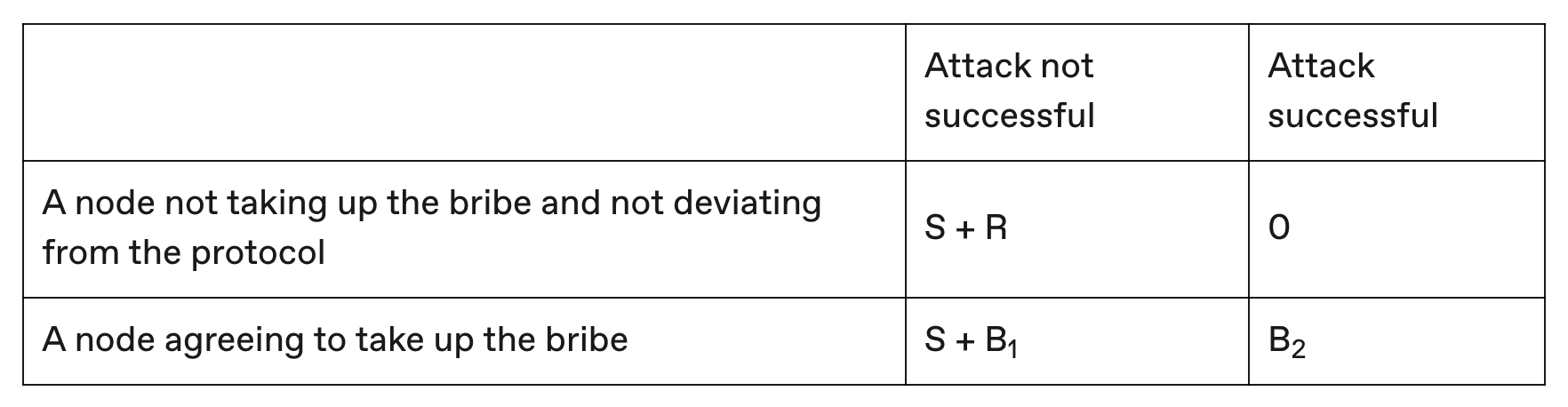

Dla węzłów, które deponują kapitał S, możemy wyprowadzić następującą macierz korzyści, gdzie R jest nagrodą za udział w protokole PoS:

Załóżmy, że przeciwnik ustawia kwotę łapówki na B1>R i B2>0. W tym przypadku, niezależnie od strategii przyjętej przez pozostałe węzły (strategia dominująca), nagroda w postaci przyjęcia łapówki od przeciwnika jest wyższa niż jakakolwiek inna strategia, jaką może przyjąć węzeł. Jeśli 1/3 pozostałych węzłów przyjmie łapówkę, mogą zaatakować bezpieczeństwo protokołu (dzieje się tak, ponieważ zakładamy, że używamy protokołu BFT z progiem ataku wynoszącym ⅓). Teraz, nawet jeśli bieżący węzeł nie przyjmuje łapówek, token i tak straci swoją wartość z powodu toksyczności tokena (prawa górna komórka w matrycy).

Zatem zachętą dla węzła jest przyjęcie łapówki B2. Jeśli tylko niewielka część węzłów przyjmie łapówkę, token nie straci wartości, ale węzły skorzystają z rezygnacji z nagrody R i zamiast tego otrzymają B1 (lewa kolumna w matrycy). Jeżeli 1/3 węzłów zgodzi się przyjąć łapówkę i atak zakończy się sukcesem, całkowity koszt zapłacenia łapówki przez przeciwnika wyniesie co najmniej ?/3 × B2, czyli cena łapówki. Jednak jedynym warunkiem dla B2 jest to, aby było ono większe od zera, zatem B2 można ustawić blisko zera, co oznacza, że koszt przekupstwa jest znikomy. Atak ten nazywany jest atakiem „P+ε”.

Jednym ze sposobów podsumowania tego efektu jest to, że toksyczność tokena nie wystarczy, ponieważ skutki złego zachowania mają charakter społeczny: toksyczność tokena całkowicie dewaluuje token, wpływając w równym stopniu na dobre i złe węzły. Z drugiej strony korzyści z przekupstwa są prywatyzowane i ograniczone do tych racjonalnych węzłów, które faktycznie biorą łapówkę. Nie ma indywidualnych konsekwencji dla tych, którzy przyjmują łapówki, to znaczy, że w tym systemie nie ma skutecznej wersji „karmy”.

Czy toksyczność tokena zawsze działa?

Innym wprowadzającym w błąd stwierdzeniem popularnym w ekosystemie jest to, że każdy protokół PoS może uzyskać pewien poziom ochrony poprzez toksyczność tokenów. W rzeczywistości jednak zewnętrznych zachęt do toksyczności tokenów nie można rozszerzyć na pewne klasy protokołów, w przypadku których wycena tokenów używanych jako zabezpieczenie wartości nominalnej nie zależy od bezpiecznego działania protokołu. Jednym z takich przykładów jest protokół ponownego stakowania, taki jak EigenLayer, w którym ETH używany przez protokół Ethereum jest ponownie wykorzystywany do zabezpieczenia ekonomiki innych protokołów.

Rozważ użycie EigenLayer do ponownego postawienia 10% swojego ETH w celu sprawdzenia nowego sidechaina. Nawet jeśli wszyscy udziałowcy w EigenLayer będą współpracować, aby zachować się niewłaściwie, atakując bezpieczeństwo sidechaina, cena ETH raczej nie spadnie. Dlatego toksyczności tokenów nie można przenieść na usługi mocno obstawiające, co oznacza, że koszt łapówki wynosi zero.

Kara nie pomaga?

W tej sekcji wyjaśniamy, w jaki sposób cięcie może znacząco zwiększyć koszt przekupstwa w dwóch scenariuszach:

Zdecentralizowane protokoły w ramach przekupstwa;

Protokół PoS z niezbywalną toksycznością tokena;

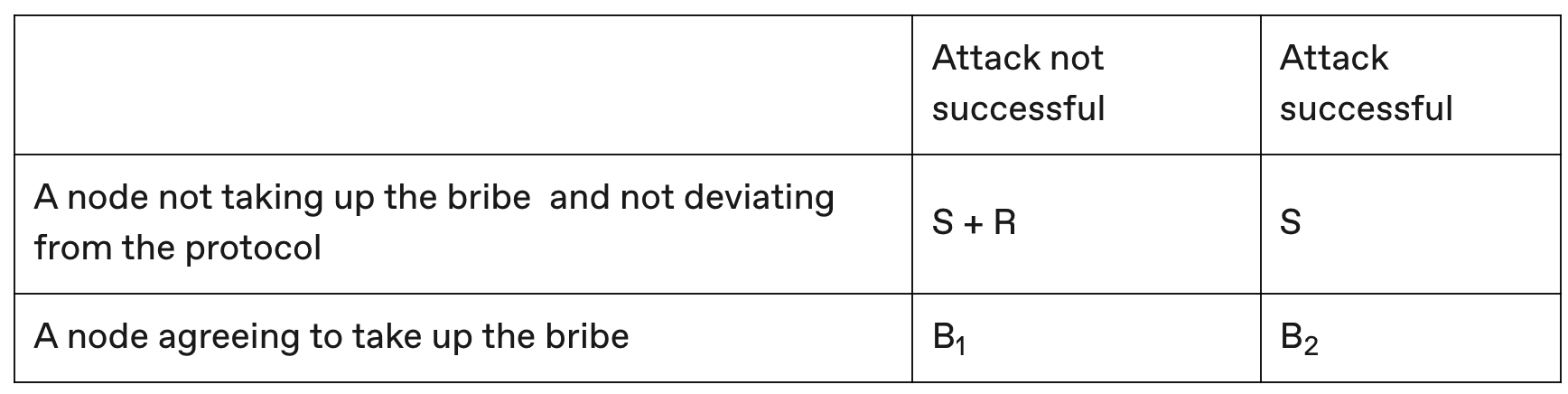

Zapobiegaj przekupstwu

Protokoły mogą wykorzystywać cięcie, aby znacznie zwiększyć koszty korupcji dla zewnętrznych przeciwników, którzy próbują ataków przekupstwa. Aby lepiej to wyjaśnić, rozważymy przykład łańcucha PoS opartego na BFT, który wymaga stakowania natywnych tokenów łańcucha, a co najmniej ⅓ całkowitego stakowania musi zostać naruszone, aby jakikolwiek skuteczny atak na jego bezpieczeństwo (w postaci podwójnego formularz podpisu). Załóżmy, że zewnętrzny przeciwnik jest w stanie przekupić co najmniej ⅓ całkowitej stawki w celu wykonania podwójnego podpisu. Dowód podwójnego podpisu można przesłać do kanonicznego forka, który przecina węzły, które przyjmowały łapówki od przeciwników i podpisywały się podwójnie. Zakładając, że każdy węzeł stawia S tokeny i wszystkie przecięte tokeny zostaną zniszczone, otrzymujemy następującą macierz zwrotu:

W przypadku cięcia, jeśli węzeł zgodzi się przyjąć łapówkę, a atak zakończy się niepowodzeniem, jego stawka S zostaje przecięta w rozwidleniu kanonicznym (komórka w lewym dolnym rogu macierzy), w przeciwieństwie do poprzednich scenariuszy przekupstwa bez mechanizmu tnącego. Z drugiej strony, nawet jeśli atak się powiedzie, węzeł nie straci swojego udziału S w rozwidleniu kanonicznym (prawa górna komórka macierzy). Jeśli aby atak zakończył się sukcesem, trzeba przekupić ⅓ całkowitej stawki, koszt łapówki musi wynosić co najmniej ⅓ × S, czyli znacznie więcej niż koszt łapówki bez mechanizmu tnącego.

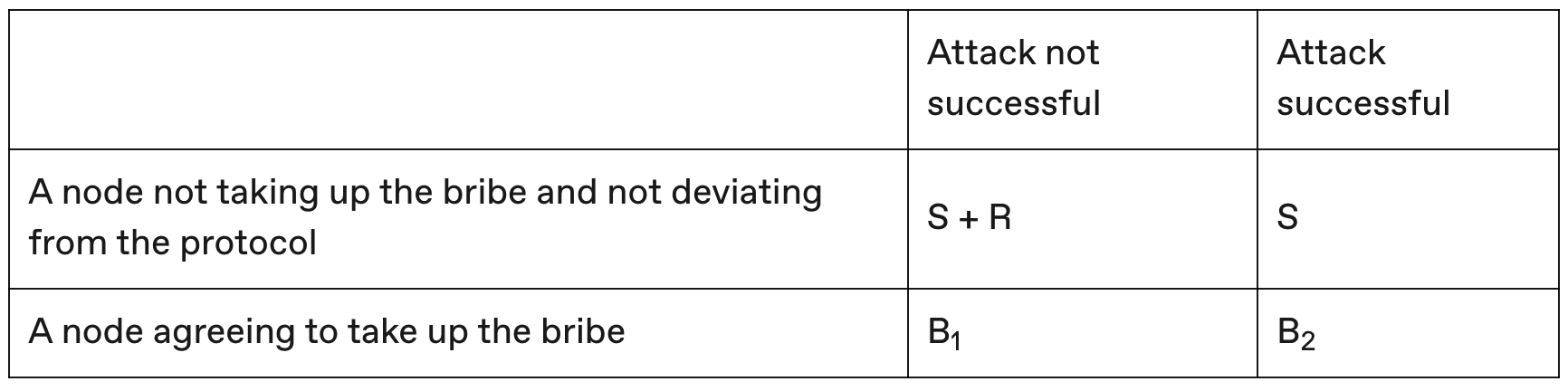

Ochrona przed toksycznością tokenów i niezbywalnością

W niektórych protokołach PoS, w których bezpieczeństwo protokołu nie ma wpływu na wycenę tokena, toksyczności tokenu nie można przenieść. W wielu z tych systemów protokół PoS znajduje się na wierzchu innego protokołu bazowego. Protokół podstawowy następnie dzieli zabezpieczenia z protokołem PoS, wdrażając mechanizm rozstrzygania sporów w protokole bazowym w celu rozstrzygania sporów i przyznając agencji protokołu podstawowego prawa do możliwego do udowodnienia ukośnika węzłów związanych z protokołem PoS.

Na przykład, jeśli bizantyjskie działanie w protokole PoS zostanie obiektywnie przypisane wrogiemu węzłowi w protokole podstawowym, wówczas jego udział w protokole PoS zostanie obniżony w protokole podstawowym. Przykładem takiego protokołu PoS jest EigenLayer, który charakteryzuje się ponownym pobieraniem, umożliwiając różne zadania weryfikacyjne w celu uzyskania bezpieczeństwa z protokołu bazowego Ethereum. Jeżeli w zadaniu weryfikacyjnym na EigenLayer węzeł ponownie przyjmie strategię bizantyjską, w której można obiektywnie przypisać zachowanie bizantyjskie, wówczas można udowodnić, że węzeł jest wrogi w stosunku do Ethereum, a jego udziały w stakingu zostaną utracone (niezależnie od stawka) jak duża).

Zakładając, że każdy węzeł ponownie stawia S, wszystkie przecięte żetony zostają zniszczone i otrzymują nagrody R za uczestnictwo, konstruujemy następującą macierz nagród:

Ponieważ rozważamy zadania weryfikacyjne, w których można obiektywnie przypisać dowolne zachowanie Bizancjum, nawet jeśli węzeł zachowuje się uczciwie, ale atak się powiedzie, węzeł nie zostanie przecięty w Ethereum (prawa górna komórka w matrycy). Z drugiej strony węzeł, który zgodzi się przyjąć łapówkę i zachowa się wrogo, zostanie obiektywnie przecięty na Ethereum (dolny rząd matrycy). Jeśli aby atak się powiódł, trzeba przekupić ⅓ całkowitej stawki, koszt łapówki wynosi co najmniej ⅓ × S.

Rozważaliśmy także skrajny przypadek, w którym wszystkie udziały w protokole PoS są skoncentrowane w rękach jednego węzła. Jest to ważny scenariusz, ponieważ zapowiada ostateczną centralizację stawek. Biorąc pod uwagę nasze założenie, że nie ma toksyczności tokenów w przypadku mocno postawionych tokenów, scentralizowane węzły mogą działać w sposób bizantyjski bez kar, jeśli nie ma cięcia. Ale za pomocą cięcia ten bizantyjski scentralizowany węzeł może zostać ukarany w podstawowym protokole.

Kary za ataki, które można przypisać VS Kary za ataki, które nie zostały przypisane

Istnieje istotna, subtelna różnica pomiędzy cięciem w przypadku ataków, które można przypisać, a cięciem w przypadku ataków nieprzypisanych. Rozważmy przypadek awarii zabezpieczeń w bizantyjskich protokołach odpornych na błędy. Często wywodzą się one z bizantyjskiego zachowania polegającego na podwójnym podpisywaniu, mającym na celu osłabienie bezpieczeństwa blockchainu – jest to przykład ataku atrybucyjnego, gdyż możemy wskazać, które węzły naruszyły bezpieczeństwo systemu. Z drugiej strony bizantyjskie zachowanie polegające na cenzurowaniu transakcji w celu osłabienia żywotności blockchainu jest przykładem ataku, którego nie można przypisać. W pierwszym przypadku cięcie można wdrożyć algorytmicznie, dostarczając dowód podwójnego podpisu do maszyny stanu łańcucha bloków.

Z drugiej strony, ponieważ nie ma sposobu, aby algorytmicznie udowodnić, czy węzeł aktywnie cenzuruje, nie można wykonać algorytmicznie cięcia w celu cenzurowania transakcji. W takim przypadku protokół może opierać się na konsensusie społecznym, aby wymusić cięcie. Pewien procent węzłów może wykonać hard fork w celu wyznaczenia kar ucinających dla węzłów oskarżonych o angażowanie się w cenzurę. Dopiero gdy pojawi się konsensus społeczny, taki hard fork zostanie uznany za kanoniczny.

Koszt przekupstwa definiujemy jako minimalny koszt przeprowadzenia ataku bezpieczeństwa. Potrzebujemy jednak właściwości protokołu PoS zwanej rozliczalnością, co oznacza, że jeśli protokół utraci bezpieczeństwo, powinien istnieć sposób zrzucenia winy na małą grupę węzłów (⅓ węzłów w przypadku protokołu BFT) . Okazuje się, że analiza, które protokoły są odpowiedzialne, jest zniuansowana (zobacz ten artykuł na temat kryminalistyki protokołów BFT). Co więcej, okazuje się, że dynamicznie dostępne protokoły o najdłuższym łańcuchu, takie jak PoSAT, nie są rozliczalne (w tym artykule można znaleźć omówienie kompromisów między dynamiczną dostępnością a odpowiedzialnością oraz niektóre sposoby rozwiązania tych podstawowych kompromisów).

3. Pułapki konfiskacyjne i środki łagodzące

Podobnie jak w przypadku każdej technologii, cięcie wiąże się z własnym ryzykiem, jeśli nie jest stosowane ostrożnie:

1. Błąd konfiguracji klienta/utracony klucz. Jedną z pułapek cięcia jest to, że niewinne węzły mogą zostać nieproporcjonalnie ukarane za niezamierzone błędy, takie jak źle skonfigurowane klucze lub zgubione klucze. Aby rozwiać obawy związane z nadmiernym wycinaniem uczciwych węzłów z powodu niezamierzonych błędów, protokoły mogą przyjąć pewne krzywe cięcia, które byłyby łagodne, gdy tylko niewielka liczba postawionych zachowań jest niezgodna z protokołem, ale byłyby mniej dotkliwe, gdy zasady kolidują z protokołem Jeżeli zastawiony kapitał własny zrealizowany powyżej przekroczy wskaźnik progowy, zostaną nałożone surowe kary. Na przykład Ethereum 2.0 przyjmuje to podejście.

2. Wiarygodna groźba cięcia jako lekka alternatywa. Jeśli protokół PoS nie implementuje algorytmicznego slashingu, może zamiast tego polegać na groźbie slashingu społecznościowego, co oznacza, że w przypadku awarii bezpieczeństwa węzły zgodzą się wskazać hard fork, w wyniku którego źle zachowujące się węzły tracą środki. Wymaga to znacznej koordynacji społecznej w porównaniu z cięciem algorytmicznym, ale dopóki zagrożenie cięciem społecznościowym jest wiarygodne, przedstawiona powyżej analiza teorii gier w dalszym ciągu ma zastosowanie do protokołów, które nie mają cięcia algorytmicznego, ale opierają się na świadomym cięciem społecznościowym.

3. Kary społeczne za aktywne niepowodzenia są kruche. Przepadek socjalny jest konieczny, aby ukarać ataki, których nie można przypisać, takie jak aktywne usterki, takie jak cenzura. Chociaż teoretycznie możliwe jest wdrożenie społecznego cięcia w przypadku niepowodzeń, których nie można przypisać, nowo przyłączanym węzłom byłoby trudno zweryfikować, czy to społeczne cięcie miało miejsce z właściwego powodu (cenzura), czy też dlatego, że węzeł został niesłusznie oskarżony. W przypadku stosowania kar społecznych za możliwe do przypisania wady ta dwuznaczność nie występuje nawet w przypadku wdrożeń oprogramowania bez kary. Nowo dołączające węzły mogą w dalszym ciągu sprawdzać, czy to cięcie jest uzasadnione, ponieważ mogą sprawdzać swoje podwójne podpisy, nawet jeśli tylko ręcznie.

4. Jak postępować ze skonfiskowanymi środkami?

Istnieją dwa możliwe sposoby poradzenia sobie z obciętymi funduszami: zniszczenie i ubezpieczenie.

1. Zniszczenie: Bezpośrednim sposobem postępowania ze skonfiskowanymi środkami jest po prostu ich zniszczenie. Zakładając, że łączna wartość tokenów nie uległa zmianie w wyniku ataku, wówczas wartość każdego tokena wzrośnie proporcjonalnie i będzie cenniejsza niż dotychczas. Zamiast identyfikować i wyłącznie rekompensować strony poszkodowane w wyniku awarii bezpieczeństwa, spalanie przyniesie korzyści wszystkim posiadaczom tokenów niezwiązanych z atakiem, bez wyjątku.

2. Ubezpieczenie: Bardziej złożony mechanizm alokacji przepadku, który nie został jeszcze zbadany, obejmuje gwarancje ubezpieczeniowe wyemitowane na wypadek przepadku. Klienci dokonujący transakcji na blockchainie mogą wcześniej uzyskać te gwarancje ubezpieczeniowe w blockchainie, aby chronić się przed potencjalnymi atakami bezpieczeństwa i ubezpieczyć swoje aktywa cyfrowe. Kiedy nastąpi atak zagrażający bezpieczeństwu, algorytmiczne wycinanie stawek generuje fundusz, który można następnie rozdystrybuować wśród ubezpieczycieli proporcjonalnie do obligacji.

5. Aktualna sytuacja konfiskat w ekologii

O ile nam wiadomo, Vitalik po raz pierwszy zbadał korzyści płynące z cięcia w artykule z 2014 roku. Ekosystem Cosmos zbudował pierwszą wydajną implementację cięcia w swoim protokole konsensusu BFT, która wymusza cięcie, gdy walidatorzy nie uczestniczą w proponowaniu bloków lub podwójnie podpisywanych niejednoznacznych bloków.

Ethereum 2.0 dodało również mechanizm wycinania do swojego protokołu PoS, a walidatorzy w Ethereum 2.0 mogą zostać ukarani za przedstawianie niejednoznacznych dowodów lub proponowanie niejednoznacznych bloków. Cięcie niewłaściwie zachowujących się walidatorów to sposób Ethereum 2.0 na osiągnięcie ekonomicznego celu. Walidator może zostać również stosunkowo łagodnie ukarany za brak atestu lub za to, że nie zaproponuje blokady, gdy powinien to zrobić.

***

Protokoły PoS bez mechanizmu tnącego są bardzo podatne na ataki przekupstwa. Używamy nowego modelu (modelu analizy przekupstwa) do analizy złożonych ataków przekupstwa, a następnie wykorzystujemy go do wykazania, że protokoły PoS z mechanizmami slashingu zapewniają wymierne bezpieczeństwo antykorupcyjne. Chociaż włączenie ukośnika do protokołów PoS ma wady, proponujemy kilka możliwych sposobów złagodzenia tych wad. Mamy nadzieję, że protokoły PoS wykorzystają tę analizę do oceny korzyści wynikających z cięcia w określonych sytuacjach – potencjalnie poprawiając bezpieczeństwo całego ekosystemu.