ブロックチェーンの悪用は極めてコストがかかる可能性があり、スマート コントラクトの設計が不十分な場合、分散型アプリやブリッジが何度も攻撃を受けます。

たとえば、Ronin Network は 2022 年 3 月に 6 億 2,500 万ドルの侵害を経験しました。ハッカーが秘密鍵を盗んで偽の引き出しを作成し、数億ドルを送金したのです。同年 8 月には Nomad Bridge が 1 億 9,000 万ドルの侵害を経験しました。ハッカーがプロトコルのバグを悪用して預けた金額よりも多くの資金を引き出すことに成功したのです。

基盤となるスマート コントラクト コードの脆弱性は、人為的ミスや判断ミスと相まって、Web3 ユーザーにとって重大なリスクを生み出します。しかし、暗号プロジェクトは、問題が発生する前に問題を特定するために、どのように積極的な対策を講じることができるのでしょうか。

主な戦略はいくつかあります。Web3 プロジェクトでは通常、スマート コントラクト コードを監査し、プロジェクトをレビューして承認を得る企業を雇います。

併用されることが多いもう 1 つのアプローチは、悪意のあるハッカーよりも先に脆弱性を特定するために善意のハッカーがスキルを活用できるようにインセンティブを提供するバグ報奨金プログラムを確立することです。現状では、両方のアプローチに大きな問題があります。

Web3監査は壊れている

監査や外部評価は、リスクが急速に拡大し、体系的な損害を引き起こす可能性がある市場で行われる傾向があります。上場企業、国債、スマート コントラクトのいずれであっても、1 つの脆弱性が大混乱を引き起こす可能性があります。

しかし残念なことに、監査人が真に独立していないため、外部組織によって実施された監査であっても、信頼性も効果も低いものが多くあります。つまり、監査人のインセンティブは、悪い知らせを伝えることよりも、顧客を満足させることに向いている可能性があります。

セキュリティ監査は時間がかかり、費用もかかるため、せいぜいすべてが問題ないという結果になる。最悪の場合、プロジェクトが設計全体を再検討することになり、ローンチと市場での成功が遅れる可能性がある。そのため、DeFi プロジェクト マネージャーは、懸念事項をすべて覆い隠し、スマート コントラクトを承認してくれる、より従順な別の監査会社を探したいと思う、とブロックチェーン研究者で Solidity 開発者の Keir Finlow-Bates 氏は説明する。

私はクライアントからのこうしたプレッシャーを直接体験したことがあります。開発者やプロジェクト マネージャーに、コードやアーキテクチャが基準を満たしていないと主張すると、システムの弱点がすぐに明らかであっても、反発を受けます。

原則に従った行動は長期的には成果をもたらしますが、短期的には、新しいトークンを市場に投入することに熱心な収益性の高いクライアントを犠牲にする可能性があります。

監査が甘い会社は、満足している顧客の膨大なリストのおかげで、監査市場で急速に大きな存在感を築き上げていることに気づかずにはいられません。ハッキングが発生するまでは、そうだった、とフィンロー・ベイツ氏は続けます。

Web3監査の大手企業の一つであるCertiKは、評価するプロジェクトに信頼スコアを提供している。しかし、批評家は、彼らが大失敗したプロジェクトに承認を与えていると指摘している。例えば、トークノミクスの専門家であるエロイザ・マルケゾーニ氏がMediumで述べたところによると、CertiKは2022年1月4日にBNBスマートチェーンプロジェクトArbixでラグプルが発生したことをすぐに共有したが、46日前にArbixに監査を発行したことについては省略したという。

しかし、最も注目すべき事件は、CertiKによるTerraの全面監査であり、これは後に崩壊し、暗号通貨業界の半分を崩壊させた。その後、より反省的なアプローチが取られたため、監査は取り下げられたが、断片的な情報はオンライン上に残っている。

Cointelegraphsのアート部門が構想したテラ。ただし、地球と月を燃やすのを忘れていた。テラ化

Cointelegraphsのアート部門が構想したテラ。ただし、地球と月を燃やすのを忘れていた。テラ化

CertiKの共同創設者であるZhong Shao氏は、2019年のプレスリリースで次のように述べています。

CertiK は、Terra の経済理論の巧妙かつ非常に効果的な設計、特に通貨の安定化と予測可能な経済成長のための制御の適切な分離に非常に感銘を受けました。

さらに、CertiK は、Terras の技術的実装がこれまで見た中で最も質の高いものの 1 つであり、極めて原則的なエンジニアリング手法、Cosmos SDK の熟練した操作、および完全で有益なドキュメントを備えていることを実証していると付け加えました。

この認証は、Terra の国際的な認知度と投資獲得の増加に大きな役割を果たしました。最近逮捕された Terra の共同創設者 Do Kwon 氏は当時、次のように語っています。

セキュリティと信頼性の基準を非常に高く設定していることで業界内で知られている CertiK から正式な承認を受けることができてうれしく思います。経験豊富な経済学者とエンジニアで構成される CertiK チームによって共有された徹底的な監査結果により、当社のプロトコルに対する自信が高まり、今後数週間で e コマース パートナーとの最初の決済 dApp を迅速に展開できることを嬉しく思っています。

一方、CertiKは、監査は包括的であり、Terraの崩壊は重大なセキュリティ上の欠陥ではなく人間の行動によるものだと主張している。CertiKのセキュリティ運用担当ディレクター、ヒュー・ブルックス氏は、マガジンに次のように語っている。

当社の Terra 監査では、悪意のある人物によるプロトコル攻撃につながる重大なセキュリティ バグが見つからなかったため、重大または重大な問題と見なされる発見事項は見つかりませんでした。これは、Terra の事件でも発生しませんでした。

監査やコードレビュー、正式な検証では、コントロールを持つ個人やトークンを投棄するクジラによる行動を防ぐことができず、これが最初のデペッグとその後のパニック行動の原因となりました。

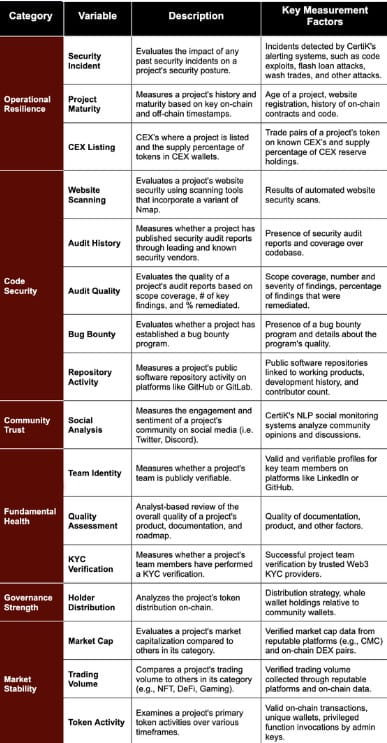

CertiK は、いかなる商業関係からも独立した新しいセキュリティ スコアをリリースしました。(CertiK)

CertiK は、いかなる商業関係からも独立した新しいセキュリティ スコアをリリースしました。(CertiK)

後に怪しいと判明したものに承認を与えることは、ブロックチェーン業界に限ったことではなく、歴史を通じて繰り返されてきた。例えば、トップ5の公認会計士事務所アーサー・アンダーソンがエンロンの帳簿を承認したこと(後に証拠の一部を破棄)や、格付け会社ムーディーズが2008~2009年の住宅バブルを煽り、世界金融危機の一因となった怪しげな楽観的な債券格付けに8億6400万ドルを支払ったことなどである。

つまり、Web3 監査会社は、はるかに新しく、成長が速く、規制の少ない業界で、同様のプレッシャーに直面しているということです。(先週、CertiK は 10,000 のプロジェクトに対する新しいセキュリティ スコアを発表しました。詳細については右側を参照してください)。

ここでのポイントは、CertiK を非難することではなく、同社には善意とスキルを持った従業員が揃っているということであり、Web3 監査ではプロジェクトとユーザーに対するリスクがすべて考慮されておらず、インセンティブを調整するために市場に構造改革が必要になる可能性があるということです。

監査は契約の有効性のみをチェックしますが、リスクの多くはプロトコル設計のロジックにあります。多くのエクスプロイトは契約違反によるものではなく、トークノミクス、統合、レッドチームの見直しが必要だと、Phi Labs のトークノミクス リーダーである Eric Waisanen 氏は言います。

監査は一般的に非常に役立つが、問題を 100% 検出できる可能性は低いと、Sei Networks の共同設立者である Jay Jog 氏は言う。強力なセキュリティを確保するために優れた開発手法を採用する主な責任は、依然として開発者にある。

テッセラクト・アカデミーのCEOでありトークノミクスの専門家でもあるスティリアノス・カンパキス氏は、プロジェクトでは可能な限り最善のレビューを確実に行うために複数の監査人を雇うべきだと述べている。

「彼らは全体的に良い仕事をしていると思うが、重大なバグを見逃した監査の恐ろしい話をたくさん聞いた」と、彼はCointelegraphに語った。「だから、それは会社だけの問題ではなく、監査に関与した実際の人々の問題でもある。だからこそ、私はプロトコルのセキュリティを1人の監査人に任せることは決してないだろう。」

zkSync は複数の監査人が必要であることに同意しており、3 月 24 日にメインネットで EVM 互換のゼロ知識証明ロールアップ Era をリリースする前に、Secure3、OpenZeppelin、Halburn、およびまだ発表されていない 4 番目の監査人による 7 つの異なる監査で徹底的にテストされたことを Magazine に伝えています。

ホワイトハットハッカーとバグ報奨金

インスブルック大学のセキュリティとプライバシーの教授であるライナー・ベメ氏は、基本的な監査はほとんど役に立たず、一般的に、セキュリティ監査の徹底性は状況に合わせて慎重に調整する必要がある、と書いている。

代わりに、バグ報奨金プログラムはより良いインセンティブを提供することができます。バグ報奨金はバグを発見した人に報酬を与える確立された方法であり、支払いメカニズムが組み込まれていることを考えると、暗号通貨には自然に適合するだろうとBhme氏は続けました。

ホワイトハットハッカーとは、自分の才能を活かして脆弱性を特定し、悪意のある(ブラックハット)ハッカーがそれを悪用する前にプロジェクトに協力して脆弱性を修正するハッカーのことです。

ホワイトハットハッカーはブラックハットハッカーよりも先にバグを見つけます。(Pexels)

ホワイトハットハッカーはブラックハットハッカーよりも先にバグを見つけます。(Pexels)

バグ報奨金プログラムは、Web 全体のセキュリティ脅威を発見するために不可欠なものとなり、一般的には、有能なプログラマーにコードの脆弱性を精査してレビューしてもらいたいプロジェクト所有者によってキュレーションされています。プロジェクトは、ネットワーク上で新しい脆弱性を特定し、維持管理と整合性を維持したハッカーに報酬を与えます。歴史的に、Solidity などのオープンソース スマート コントラクト言語の修正は、バグ報奨金ハッカーのおかげで特定され、修正されてきました。

これらのキャンペーンは 90 年代に始まった。Netscape ブラウザの周りには、開発中に徐々に現れてきたバグを修正するために無償またはわずかな報酬で働く活発なコミュニティがあったと Marchesoni 氏は書いている。

すぐに、このような作業は空き時間や趣味で行うことはできないことが明らかになりました。企業はバグ報奨金キャンペーンから二重の利益を得ました。明らかなセキュリティ問題に加えて、セキュリティに対する取り組みに対する認識も得られたのです。

バグ報奨金プログラムは、Web3 エコシステム全体で登場しています。たとえば、Polygon は、監査対象ネットワークの潜在的なセキュリティ上の欠陥を根絶して排除するために、2021 年に 200 万ドルのバグ報奨金プログラムを開始しました。Avalanche Labs は、HackenProof バグ報奨金プラットフォームを介して、2021 年に開始した独自のバグ報奨金プログラムを運営しています。

しかし、彼らが発見したと考えるセキュリティギャップの範囲と、プロジェクトがその問題をどの程度重要視しているかの間には緊張関係があります。

ホワイトハットハッカーは、さまざまなブロックチェーンプロジェクトがコミュニティメンバーをガスライティングし、ホワイトハットサービスに対するバグ報奨金の報酬を差し控えていると非難しています。言うまでもありませんが、正当なサービスに対する報酬の支払いを実際に実行することは、インセンティブを維持するために不可欠です。

ハッカーのチームは最近、Tendermint アプリケーション層と Avalanche に対するバグ報奨金サービスに対して報酬が支払われなかったと主張した。

一方、プロジェクトでは、ホワイトハットハッカーの中には実はブラックハットに変装したハッカーもいることが判明しています。

特集も読む

仮想通貨、欧州サッカーで大活躍

特徴

暗号通貨はスウェーデンの救世主になれるか?

テンダーミント、アバランチなど

Tendermint は、基盤となる通信や暗号化に直接対処することなく、より高度なアプリケーション開発に集中できる開発者向けのツールです。Tendermint Core は、プルーフ オブ ステーク (PoS) コンセンサスを介して P2P ネットワークを実現するエンジンです。Application BlockChain Interface (ABCI) は、パブリック ブロックチェーンを Tendermint Core プロトコルにリンクするためのツールです。

2018 年に、Tendermint および Cosmos コミュニティ向けのバグ報奨金プログラムが作成されました。このプログラムは、影響、リスク、悪用される可能性、レポートの品質などの要素に基づいて、脆弱性を発見したコミュニティ メンバーに報奨金を与えるように設計されています。

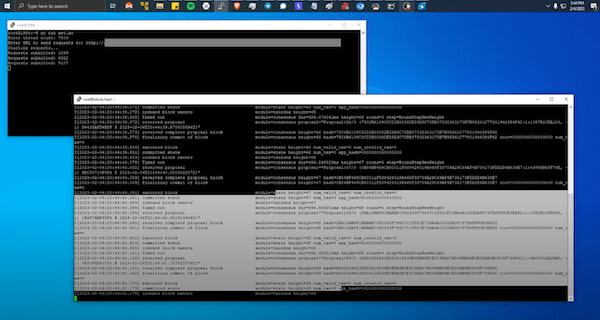

先月、研究者チームが、Tendermint の重大なセキュリティ エクスプロイトを発見したと主張しました。このエクスプロイトにより、リモート API 経由でサービスがクラッシュしました。リモート プロシージャ コール (RPC) Tendermint の脆弱性が発見され、70 以上のブロックチェーンに影響を及ぼしました。このエクスプロイトは深刻な影響を及ぼし、ブロックチェーンが同様のコードを共有しているため、100 以上のピアツーピアおよび API の脆弱性が含まれる可能性があります。CertiKs セキュリティ リーダーボードのトップ 100 のうち 10 のブロックチェーンは、Tendermint に基づいています。

Padillacs デスクトップからの Tendermint リモート API クラッシュ。(YouTube の Pad)

Padillacs デスクトップからの Tendermint リモート API クラッシュ。(YouTube の Pad)

しかし、適切な手続きを経て懸賞金を請求した後、ハッカーグループは報酬を受け取っていないと主張した。その代わりに、一連のやり取りが続いたが、これはTendermint Coreが賞金稼ぎに報酬を支払わずにエクスプロイトを急いで修正する間、時間稼ぎの試みだったと主張する人もいる。

これは、同グループが文書化したとされる他の脆弱性とともに、ゼロデイ脆弱性として知られている。

「Tendermint の特定のサービス拒否 (DoS) 攻撃は、別のユニークなブロックチェーン攻撃ベクトルであり、その影響はまだ完全には明らかになっていませんが、今後この潜在的な脆弱性を評価し、パッチを推奨し、脆弱である可能性のある現在の顧客と話し合う予定です」と CertiKs Brooks 氏は述べています。

同氏は、セキュリティテストの仕事は決して終わらないと語った。監査やバグ報奨金制度は一度きりのシナリオだと多くの人が考えているが、実際には、Web3でも他の従来の分野と同じようにセキュリティテストは継続的に行う必要がある、と同氏は言う。

彼らは本当にホワイトハットなのでしょうか?

ホワイトハットに頼るバグバウンティは、ブラックハットがいかに簡単に変装できるかを考えると、完璧からは程遠い。資金の返還に関する場当たり的な取り決めは、特に問題のあるアプローチだ。

DeFi分野のバグバウンティには深刻な問題がある。長年にわたり、さまざまなプロトコルによって、ブラックハットハッカーが賞金の一部または大部分を返還すればホワイトハットハッカーに転向できるようになっているとフィンロー・ベイツ氏は言う。

ホワイトハットハッカーとブラックハットハッカーは、時には同じゲームをプレイします。(Pexels)

ホワイトハットハッカーとブラックハットハッカーは、時には同じゲームをプレイします。(Pexels)

9 桁の金額を引き出せば、何の影響も受けずに数千万ドルの利益が得られる可能性があります。

2022年10月のMango Marketsハッキングは完璧な例で、1億1600万ドルの不正アクセスがあったが、返還されたのは6500万ドルのみで、残りはいわゆる懸賞金として差し引かれた。この事件の合法性は未解決の問題であり、犯人のハッカーは事件で起訴されたが、正当な懸賞金というより恐喝に近いと考える人もいる。

ワームホールブリッジも同様にハッキングされ、3億2500万ドル相当の仮想通貨が盗まれたが、ホワイトハット形式の契約では1000万ドルの報奨金が提示されていた。しかし、これはハッカーが契約を実行するほどの金額ではなかった。

これを真のホワイトハットハッカーやバグ報奨金プログラムと比較すると、厳格な一連のルールが定められ、完全な文書が提供されなければならず、法的言語が脅迫的であるため、指示に厳密に従わなかった場合(たとえうっかりであっても)は法的措置につながる可能性がある、と Finlow-Bates 氏は詳しく説明します。

ホワイトハットのサポートを求める組織は、ホワイトハットの活動とブラックハットの活動の境界が曖昧なホワイトハットの活動が全て同じくらい利他的であるとは限らないことを認識する必要があります。そのため、説明責任を組み込み、明確な指示と報酬を実行することが重要です。

バグ報奨金と監査はどちらもエクスプロイトよりも利益が少ないとワイサネンは続け、善意のホワイトハットハッカーを引き付けるのは簡単ではないと指摘する。

特集も読む

最後の砦を襲撃:NFT がハイカルチャーとしての地位を主張する中での不安と怒り

特集 Daft Punk と CryptoPunks が出会い、Novo が NFT に直面 ここからどこへ向かうのか?

セキュリティ監査は必ずしも役立つわけではなく、その徹底性と独立性の度合いに大きく依存します。バグ報奨金制度は効果的ですが、同様に、ホワイトハットが欲張りになって資金を独り占めしてしまう可能性もあります。

どちらの戦略も、責任をアウトソーシングし、適切なセキュリティ対策の責任を回避するための単なる方法なのでしょうか? 暗号プロジェクトは、まず正しいやり方を学ぶほうが良いかもしれない、と11:FSのグローバル戦略ディレクター、マウリシオ・マガルディ氏は主張します。

Web3 BUIDLer は一般的にエンタープライズ グレードのソフトウェア開発手法に精通していないため、バグ報奨金プログラムやコード監査があっても、その多くがリスクにさらされていると彼は言います。

数百万件のトランザクションを処理することを目的としたアプリケーションの問題を指摘するためにコード監査に頼るのは、明らかに責任のアウトソーシングであり、企業として実践すべきことではありません。バグ報奨金プログラムでも同じことが言えます。コード セキュリティを外部の関係者にアウトソーシングする場合、十分な金銭的インセンティブを提供したとしても、インセンティブが手の届かない関係者に責任と権限を委譲することになります。これは分散化の目的ではありません、と Magaldi 氏は言います。

別のアプローチとしては、Ethereum Merge のプロセスに従うことです。

おそらくイーサリアムの初期のDAOハッキングのせいで、今ではあらゆる変更が綿密に計画され、実行されており、エコシステム全体がインフラについてより一層の信頼を寄せている。DApp開発者は、その本から1、2ページを盗んで業界を前進させることができるとマガルディ氏は言う。

セキュリティをアウトソースするのではなく、プロジェクトは自ら全責任を負う必要がある。(Pexels) 暗号通貨におけるサイバーセキュリティの5つの教訓

セキュリティをアウトソースするのではなく、プロジェクトは自ら全責任を負う必要がある。(Pexels) 暗号通貨におけるサイバーセキュリティの5つの教訓

振り返ってみましょう。ここから私たちが学べる 5 つの哲学的教訓を紹介します。

まず、Web3 サイバーセキュリティの成功と失敗について、透明性を高める必要があります。残念ながら、監査業界は透明性を欠いた運営をしているため、めったに日の目を見ることのないダークなサブカルチャーが存在します。これは、何が機能し、何が機能しないかについて建設的な観点から話し合うことで、対抗することができます。

アーサー・アンダーソンがエンロンの不正行為を是正し報告しなかったため、同社は評判と規制に大きな打撃を受けた。Web3 コミュニティが少なくともこれらの基準を満たすことができないのであれば、その理想は不誠実である。

第二に、Web3 プロジェクトは、より広範なコミュニティが世界で正当性を獲得し、大規模な消費者にリーチすることを望むなら、バグ報奨金プログラムを尊重することにコミットする必要があります。バグ報奨金プログラムは、ソフトウェアの Web1 および Web2 環境では非常に効果的ですが、ホワイトハット ハッカーに報酬を支払うには、プロジェクトによる信頼できるコミットメントが必要です。

3 番目に、開発者、研究者、コンサルタント、機関の間で真のコラボレーションが必要です。利益の動機が特定の組織がどの程度協力するかに影響するかもしれませんが、少なくとも分散化とセキュリティに関して Web3 コミュニティを団結させ、有意義なコラボレーションにつながる共通の原則が必要です。

すでに多くの例があります。Ethpector のようなツールは、研究者がブロックチェーンの慎重な分析だけでなく実用的なツールも提供できる方法を示しているため、実例となっています。

第四に、規制当局は開発者や起業家と対立したり独立したりするのではなく、協力して取り組むべきである。

規制当局は、DeFiインターフェースの開発者が考慮する必要がある一連の指針を示す必要がある。規制当局は、優れたインターフェースの開発者に報酬を与え、ハッキングの対象となり、基盤となるDeFiサービスを高額な攻撃にさらす可能性がある劣悪なインターフェースの設計者を罰する方法を考える必要があると、コロンビア大学デジタル金融技術センターの所長アゴスティーノ・カッポーニ氏は述べている。

規制当局は協力して取り組むことで、あらゆる新興技術に関する専門家になる負担を負う必要がなくなり、その作業を Web3 コミュニティにアウトソーシングして、スケーラブルなプロセスを構築するという強みを生かすことができるようになります。

5番目、そして最も議論を呼ぶ点ですが、DeFi プロジェクトは、悪意のある行為者が Web3 インフラストラクチャを有害な目的で利用していないことを確認するために、ユーザーが一定レベルの KYC/AML 検証を受ける中間点に向けて取り組む必要があります。

DeFi コミュニティは常にこれらの要件に反対してきましたが、妥協点はあるかもしれません。すべてのコミュニティにはある程度の構造が必要であり、明らかに悪意のあるユーザーが DeFi プラットフォームを悪用していないことを確認するためのプロセスが必要です。

金融においては分散化が重要です。シリコンバレー銀行の破綻で再び明らかになったように、中央集権的な機関は脆弱であり、破綻は社会に大きな波及効果をもたらします。

Journal of Corporate Finance に掲載された私の研究では、DeFi がセキュリティ上のメリットが大きいと認識されていることも強調されています。たとえば、中央集権型取引所 KuCoin でよく知られているデータ侵害が発生した後、中央集権型取引所と比較して、分散型取引所での取引が 14% 増加しました。しかし、DeFi が利用できるようになるには、まだ多くの作業が必要です。

最終的には、Web3 コミュニティでサイバーセキュリティのための活気あるエコシステムと市場を構築するには、すべての関係者の誠実な努力が必要になります。

ブロックチェーンに関する最も魅力的な記事を購読してください。週に 1 回配信されます。

電子メールアドレス

購読する