Eksploitasi Blockchain bisa sangat memakan biaya; dengan kontrak pintar yang dirancang dengan buruk, aplikasi dan jembatan yang terdesentralisasi diserang berkali-kali.

Misalnya, Jaringan Ronin mengalami pelanggaran senilai $625 juta pada Maret 2022 ketika seorang peretas mampu mencuri kunci pribadi untuk menghasilkan penarikan palsu dan mentransfer ratusan juta uang. Nomad Bridge pada akhir tahun itu di bulan Agustus mengalami pelanggaran senilai $190 juta ketika peretas mengeksploitasi bug dalam protokol yang memungkinkan mereka menarik lebih banyak dana daripada yang mereka setorkan.

Kerentanan dalam kode kontrak pintar yang mendasarinya, ditambah dengan kesalahan manusia dan kelalaian dalam mengambil keputusan, menimbulkan risiko yang signifikan bagi pengguna Web3. Namun, bagaimana proyek kripto dapat mengambil langkah proaktif untuk mengidentifikasi masalah sebelum terjadi?

Ada beberapa strategi utama. Proyek Web3 biasanya mempekerjakan perusahaan untuk mengaudit kode kontrak pintar mereka dan meninjau proyek untuk memberikan cap persetujuan.

Pendekatan lain, yang sering digunakan bersamaan, adalah membuat program bug bounty yang memberikan insentif bagi peretas jinak untuk menggunakan keterampilan mereka dalam mengidentifikasi kerentanan sebelum peretas jahat melakukannya. Ada masalah besar dengan kedua pendekatan tersebut sebagaimana yang terjadi saat ini.

Audit Web3 rusak

Audit, atau evaluasi eksternal, cenderung muncul di pasar yang risikonya dapat meningkat dengan cepat dan menimbulkan kerusakan sistemik. Baik itu perusahaan yang diperdagangkan secara publik, utang negara, atau kontrak pintar, satu kerentanan dapat menimbulkan malapetaka.

Namun sayangnya, banyak audit, bahkan yang dilakukan oleh organisasi eksternal, tidak kredibel maupun efektif karena auditornya tidak benar-benar independen. Artinya, insentif mereka mungkin lebih condong untuk memuaskan klien daripada menyampaikan berita buruk.

Audit keamanan memakan waktu, mahal, dan, paling banter, menghasilkan hasil bahwa semuanya baik-baik saja. Paling buruk, audit keamanan dapat menyebabkan proyek mempertimbangkan kembali seluruh desainnya, sehingga menunda peluncuran dan keberhasilan pasar. Oleh karena itu, manajer proyek DeFi tergoda untuk mencari perusahaan audit lain yang lebih ramah yang akan mengabaikan semua masalah dan menyetujui kontrak pintar, jelas Keir Finlow-Bates, seorang peneliti blockchain dan pengembang Solidity.

Saya punya pengalaman langsung dengan tekanan ini dari klien: berdebat dengan pengembang dan manajer proyek bahwa kode atau arsitektur mereka tidak sesuai harapan akan mendapat penolakan, bahkan ketika kelemahan sistem sudah terlihat jelas.

Perilaku yang berprinsip akan membuahkan hasil dalam jangka panjang, tetapi dalam jangka pendek, perilaku tersebut dapat mengorbankan klien yang ingin segera memasarkan token baru mereka.

"Saya tidak dapat tidak memperhatikan bahwa perusahaan audit yang longgar dengan cepat membangun kehadiran yang lebih signifikan di pasar audit karena daftar panjang pelanggan mereka yang puas, yakni, hingga peretasan terjadi," lanjut Finlow-Bates.

Salah satu perusahaan terkemuka dalam audit Web3, CertiK, memberikan skor kepercayaan untuk proyek yang mereka evaluasi. Namun, para kritikus menunjukkan bahwa mereka telah memberikan cap persetujuan untuk proyek yang gagal total. Misalnya, meskipun CertiK dengan cepat mengumumkan pada tanggal 4 Januari 2022 bahwa terjadi kecurangan pada proyek BNB Smart Chain Arbix, mereka tidak menyebutkan bahwa mereka telah mengeluarkan audit untuk Arbix 46 hari sebelumnya, menurut Eloisa Marchesoni, spesialis tokenomik, di Medium.

Namun, insiden yang paling menonjol adalah audit menyeluruh CertiK terhadap Terra, yang kemudian runtuh dan menyeret separuh industri kripto bersamanya. Audit tersebut telah dihentikan karena mereka telah mengambil pendekatan yang lebih reflektif, tetapi beberapa bagiannya masih tetap online.

Terra seperti yang dibayangkan oleh departemen seni Cointelegraph. Namun, mereka lupa membakar bumi dan bulan. Terra-fied

Terra seperti yang dibayangkan oleh departemen seni Cointelegraph. Namun, mereka lupa membakar bumi dan bulan. Terra-fied

Zhong Shao, salah satu pendiri CertiK, mengatakan dalam siaran pers tahun 2019:

CertiK sangat terkesan dengan desain teori ekonomi Terra yang cerdas dan sangat efektif, terutama pemisahan kontrol yang tepat untuk stabilisasi mata uang dan pertumbuhan ekonomi yang dapat diprediksi.

Ia menambahkan, CertiK juga mendapati implementasi teknis Terras memiliki salah satu kualitas tertinggi yang pernah dilihatnya, menunjukkan praktik rekayasa yang sangat berprinsip, penguasaan Cosmos SDK, serta dokumentasi yang lengkap dan informatif.

Sertifikasi ini memainkan peran penting dalam meningkatkan pengakuan internasional dan penerimaan investasi Terra. Do Kwon, salah satu pendiri Terra yang baru saja ditangkap, mengatakan pada saat itu:

Kami senang menerima stempel persetujuan resmi dari CertiK, yang dikenal dalam industri ini karena menetapkan standar yang sangat tinggi untuk keamanan dan keandalan. Hasil audit menyeluruh yang dibagikan oleh tim ekonom dan teknisi CertiK yang berpengalaman memberi kami keyakinan lebih pada protokol kami, dan kami bersemangat untuk segera meluncurkan dApp pembayaran pertama kami dengan mitra eCommerce dalam beberapa minggu mendatang.

CertiK sendiri berpendapat bahwa auditnya bersifat menyeluruh dan keruntuhan Terra bukan disebabkan oleh kelemahan keamanan yang kritis, melainkan perilaku manusia. Hugh Brooks, direktur operasi keamanan di CertiK, mengatakan kepada Magazine:

Audit Terra kami tidak menghasilkan temuan apa pun yang dianggap kritis atau besar karena bug keamanan kritis yang dapat menyebabkan pelaku jahat menyerang protokol tidak ditemukan. Hal ini juga tidak terjadi dalam kisah insiden Terra.

Audit dan tinjauan kode atau verifikasi formal tidak dapat mencegah tindakan oleh individu yang memegang kendali atau paus yang membuang token, yang menyebabkan depeg pertama dan tindakan panik berikutnya.

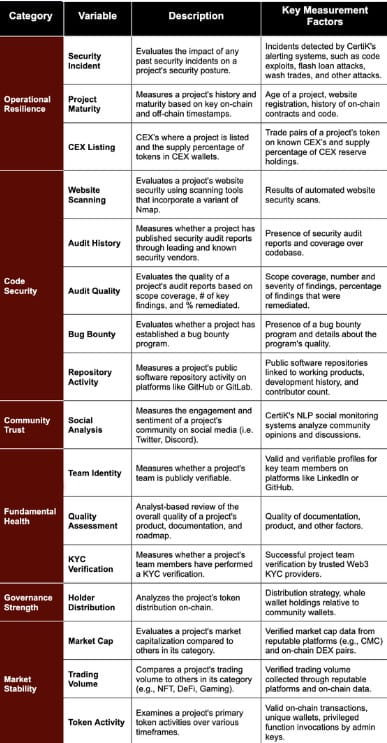

CertiK baru saja merilis skor keamanan barunya, yang menurutnya independen dari hubungan komersial apa pun. (CertiK)

CertiK baru saja merilis skor keamanan barunya, yang menurutnya independen dari hubungan komersial apa pun. (CertiK)

Memberikan cap persetujuan untuk sesuatu yang kemudian ternyata meragukan tidak terbatas pada industri blockchain dan telah berulang sepanjang sejarah, mulai dari lima firma akuntansi publik teratas Arthur Anderson yang memberi anggukan kepada buku-buku Enron (kemudian menghancurkan sebagian bukti) hingga lembaga pemeringkat Moody's yang membayar $864 juta untuk peringkat obligasi optimistisnya yang meragukan yang memicu gelembung perumahan tahun 2008-2009 dan berkontribusi terhadap Krisis Keuangan Global.

Jadi, perusahaan audit Web3 menghadapi tekanan serupa dalam industri yang jauh lebih baru, tumbuh lebih cepat, dan kurang teregulasi. (Pada minggu lalu, CertiK merilis Skor Keamanan barunya untuk 10.000 proyek, lihat di kanan untuk detailnya).

Intinya di sini bukanlah untuk menyalahkan CertiK karena stafnya adalah pekerja yang memiliki niat baik dan terampil, tetapi audit Web3 tidak melihat semua risiko terhadap proyek dan pengguna dan bahwa pasar mungkin memerlukan reformasi struktural untuk menyelaraskan insentif.

Audit hanya memeriksa validitas kontrak, tetapi sebagian besar risikonya ada dalam logika desain protokol. Banyak eksploitasi bukan berasal dari kontrak yang rusak, tetapi memerlukan peninjauan tokenomik, integrasi, dan red-teaming, kata Eric Waisanen, pimpinan tokenomik di Phi Labs.

Meskipun audit pada umumnya sangat membantu, audit tidak mungkin dapat mendeteksi 100% masalah, kata Jay Jog, salah satu pendiri Sei Networks. Tanggung jawab utama tetap berada di tangan pengembang untuk menerapkan praktik pengembangan yang baik guna memastikan keamanan yang kuat.

Stylianos Kampakis, CEO Tesseract Academy dan pakar tokenomics, mengatakan proyek harus mempekerjakan beberapa auditor untuk memastikan tinjauan terbaik.

Saya pikir mereka mungkin melakukan pekerjaan dengan baik secara keseluruhan, tetapi saya telah mendengar banyak cerita mengerikan tentang audit yang tidak menemukan bug yang signifikan, katanya kepada Cointelegraph. Jadi, ini bukan hanya tergantung pada perusahaan tetapi juga orang-orang yang terlibat dalam audit. Itulah sebabnya saya pribadi tidak akan pernah mempercayakan keamanan protokol kepada satu auditor.

zkSync menyetujui perlunya beberapa auditor dan memberi tahu Magazine bahwa sebelum meluncurkan rollup bukti pengetahuan nol yang kompatibel dengan EVM Era di mainnet pada tanggal 24 Maret, rollup tersebut telah diuji secara menyeluruh dalam tujuh audit berbeda dari Secure3, OpenZeppelin, Halburn, dan auditor keempat yang belum diumumkan.

Peretas topi putih dan hadiah bug

Rainer Bhme, profesor keamanan dan privasi di Universitas Innsbruck, menulis bahwa audit dasar hampir tidak pernah berguna, dan secara umum, ketelitian audit keamanan perlu disesuaikan dengan situasi.

Sebaliknya, program bug bounty dapat memberikan insentif yang lebih baik. Bug bounty menawarkan cara yang mapan untuk memberi penghargaan kepada mereka yang menemukan bug. Bug bounty akan sangat cocok untuk mata uang kripto, mengingat mata uang kripto memiliki mekanisme pembayaran bawaan, lanjut Bhme.

Peretas topi putih adalah mereka yang memanfaatkan bakat mereka untuk mengidentifikasi kerentanan dan bekerja dengan proyek untuk memperbaikinya sebelum peretas jahat (topi hitam) dapat mengeksploitasinya.

Peretas topi putih menemukan bug sebelum peretas topi hitam menemukannya. (Pexels)

Peretas topi putih menemukan bug sebelum peretas topi hitam menemukannya. (Pexels)

Program bug bounty telah menjadi penting untuk menemukan ancaman keamanan di seluruh web, umumnya dikurasi oleh pemilik proyek yang menginginkan programmer berbakat untuk memeriksa dan meninjau kode mereka untuk menemukan kerentanan. Proyek memberi penghargaan kepada peretas karena mengidentifikasi kerentanan baru dan pemeliharaan serta integritas jaringan. Secara historis, perbaikan untuk bahasa kontrak pintar sumber terbuka, misalnya, Solidity, telah diidentifikasi dan diperbaiki berkat peretas bug bounty.

Kampanye ini dimulai pada tahun 90-an: ada komunitas yang aktif di sekitar peramban Netscape yang bekerja secara gratis atau berbayar untuk memperbaiki bug yang secara bertahap muncul selama pengembangan, tulis Marchesoni.

Segera menjadi jelas bahwa pekerjaan semacam itu tidak dapat dilakukan di waktu senggang atau sebagai hobi. Perusahaan mendapat manfaat ganda dari kampanye bug bounty: selain masalah keamanan yang jelas, persepsi komitmen mereka terhadap keamanan juga muncul.

Program bug bounty telah muncul di seluruh ekosistem Web3. Misalnya, Polygon meluncurkan program bug bounty senilai $2 juta pada tahun 2021 untuk membasmi dan menghilangkan potensi kelemahan keamanan di jaringan yang diaudit. Avalanche Labs mengoperasikan program bug bounty miliknya sendiri, yang diluncurkan pada tahun 2021, melalui platform bug bounty HackenProof.

Namun, terdapat ketegangan antara luasnya celah keamanan yang mereka yakini telah mereka temukan dan seberapa signifikan masalah tersebut ditangani oleh proyek.

Peretas topi putih menuduh berbagai proyek blockchain melakukan gaslighting terhadap anggota komunitas, serta menahan kompensasi bug-bounty untuk layanan topi putih. Meskipun tidak perlu dikatakan lagi, menindaklanjuti pembayaran imbalan untuk layanan yang sah sangat penting untuk mempertahankan insentif.

Sebuah tim peretas baru-baru ini mengklaim bahwa mereka tidak diberi kompensasi atas layanan bug bounty pada lapisan aplikasi Tendermint dan Avalanche.

Di sisi lain, proyek telah menemukan beberapa peretas topi putih yang sebenarnya adalah peretas topi hitam yang menyamar.

Baca juga Fitur

Crypto mencetak skor besar di sepak bola Eropa

Fitur

Bisakah Crypto Menjadi Juruselamat Swedia?

Tendermint, Avalanche, dan lainnya

Tendermint adalah alat bagi pengembang untuk fokus pada pengembangan aplikasi tingkat tinggi tanpa harus berurusan langsung dengan komunikasi dan kriptografi yang mendasarinya. Tendermint Core adalah mesin yang memfasilitasi jaringan P2P melalui konsensus proof-of-stake (PoS). Application BlockChain Interface (ABCI) adalah alat yang menghubungkan blockchain publik ke protokol Tendermint Core.

Pada tahun 2018, program bug bounty untuk komunitas Tendermint dan Cosmos dibuat. Program ini dirancang untuk memberi penghargaan kepada anggota komunitas yang menemukan kerentanan dengan hadiah berdasarkan faktor-faktor seperti dampak, risiko, kemungkinan eksploitasi, dan kualitas laporan.

Bulan lalu, tim peneliti mengklaim telah menemukan eksploitasi keamanan Tendermint yang besar, yang mengakibatkan layanan macet melalui API jarak jauh. Kerentanan Remote Procedure Call (RPC) Tendermint ditemukan, yang memengaruhi lebih dari 70 blockchain. Eksploitasi tersebut akan berdampak parah dan berpotensi mencakup lebih dari 100 kerentanan peer-to-peer dan API karena blockchain tersebut berbagi kode yang sama. Sepuluh blockchain dalam 100 teratas CertiKs Security Leaderboard didasarkan pada Tendermint.

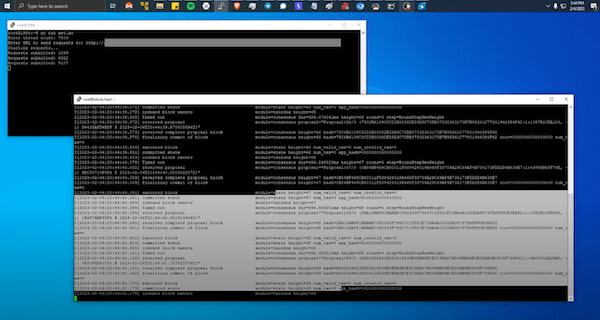

API jarak jauh Tendermint mogok dari desktop Padillacs. (Pad di YouTube)

API jarak jauh Tendermint mogok dari desktop Padillacs. (Pad di YouTube)

Namun, setelah melalui jalur yang tepat untuk mengklaim hadiah, kelompok peretas tersebut mengatakan bahwa mereka tidak diberi kompensasi. Sebaliknya, yang terjadi adalah serangkaian kejadian bolak-balik, yang menurut sebagian orang merupakan upaya mengulur waktu bagi Tendermint Core, sementara mereka dengan cepat menambal celah tersebut tanpa membayar pemburu hadiah tersebut sesuai dengan hak mereka.

Hal ini, di antara hal lain yang diduga telah didokumentasikan oleh kelompok tersebut, dikenal sebagai eksploitasi zero-day.

Serangan penolakan layanan (DoS) Tendermint yang spesifik adalah vektor serangan blockchain unik lainnya, dan implikasinya belum sepenuhnya jelas, tetapi kami akan mengevaluasi potensi kerentanan ini ke depannya, mendorong perbaikan dan berdiskusi dengan pelanggan saat ini yang mungkin rentan, kata Brooks dari CertiK.

Ia mengatakan pekerjaan pengujian keamanan tidak pernah selesai. Banyak yang melihat audit atau bug bounty sebagai skenario satu-dan-selesai, tetapi sebenarnya, pengujian keamanan perlu terus dilakukan di Web3 dengan cara yang sama seperti di area tradisional lainnya, katanya.

Apakah mereka benar-benar topi putih?

Program bug bounty yang mengandalkan white hat jauh dari kata sempurna, mengingat betapa mudahnya bagi black hat untuk menyamar. Pengaturan ad hoc untuk pengembalian dana merupakan pendekatan yang sangat bermasalah.

Bug bounty di ruang DeFi memiliki masalah yang serius, karena selama bertahun-tahun, berbagai protokol telah memungkinkan peretas topi hitam berubah menjadi peretas topi putih jika mereka mengembalikan sebagian atau sebagian besar uang, kata Finlow-Bates.

Peretas topi putih dan peretas topi hitam terkadang memainkan permainan yang sama. (Pexels)

Peretas topi putih dan peretas topi hitam terkadang memainkan permainan yang sama. (Pexels)

Ambil jumlah sembilan angka, dan Anda mungkin akan mendapatkan laba puluhan juta dolar tanpa akibat apa pun.

Peretasan Mango Markets pada bulan Oktober 2022 adalah contoh sempurna, dengan eksploitasi senilai $116 juta dan hanya $65 juta yang dikembalikan dan sisanya diambil sebagai apa yang disebut sebagai hadiah. Legalitas ini masih menjadi pertanyaan terbuka, dengan peretas yang bertanggung jawab didakwa atas insiden tersebut, yang oleh sebagian orang lebih disamakan dengan pemerasan daripada hadiah yang sah.

Wormhole Bridge juga diretas dan menghasilkan $325 juta kripto, dengan hadiah $10 juta yang ditawarkan dalam perjanjian white hat. Namun, hadiah ini tidak cukup besar untuk menarik peretas untuk melaksanakan perjanjian tersebut.

Bandingkan hal ini dengan peretas topi putih sejati dan program bug bounty, yang memiliki seperangkat aturan ketat, dokumentasi lengkap harus diberikan, dan bahasa hukumnya mengancam, maka kegagalan mengikuti petunjuk secara saksama (bahkan secara tidak sengaja) dapat mengakibatkan tindakan hukum, Finlow-Bates menjelaskan lebih lanjut.

Organisasi yang meminta dukungan dari white hat harus menyadari bahwa tidak semuanya sama altruistiknya, beberapa mengaburkan batasan antara aktivitas white hat dan black hat, jadi membangun akuntabilitas dan memiliki instruksi yang jelas serta penghargaan yang dilaksanakan adalah hal yang penting.

Baik bug bounty maupun audit kurang menguntungkan dibandingkan eksploitasi, lanjut Waisanen, seraya menyatakan bahwa menarik peretas topi putih yang beritikad baik tidaklah mudah.

Baca juga Fitur

Menyerbu benteng terakhir: Kegelisahan dan kemarahan saat NFT mengklaim status budaya tinggi

Fitur Daft Punk bertemu CryptoPunks saat Novo menghadapi NFT Ke mana kita akan pergi dari sini?

Audit keamanan tidak selalu membantu dan sangat bergantung pada tingkat ketelitian dan independensinya. Bug bounty dapat berhasil, tetapi yang lebih parah, white hat mungkin menjadi serakah dan menyimpan dana tersebut.

Apakah kedua strategi tersebut hanya cara untuk mengalihkan tanggung jawab dan menghindari tanggung jawab atas praktik keamanan yang baik? Proyek kripto mungkin akan lebih baik jika mempelajari cara melakukan sesuatu dengan benar sejak awal, menurut Maurcio Magaldi, direktur strategi global untuk 11:FS.

BUIDLer Web3 umumnya tidak familier dengan praktik pengembangan perangkat lunak tingkat perusahaan, yang menempatkan sejumlah dari mereka pada risiko, bahkan jika mereka memiliki program bug bounty dan audit kode, katanya.

Mengandalkan audit kode untuk menyoroti masalah dalam aplikasi Anda yang bertujuan menangani transaksi bernilai jutaan dolar jelas merupakan bentuk pengalihdayaan tanggung jawab, dan itu bukanlah praktik perusahaan. Hal yang sama berlaku untuk program bug bounty. Jika Anda mengalihdayakan keamanan kode Anda ke pihak eksternal, meskipun Anda memberikan insentif moneter yang cukup, Anda menyerahkan tanggung jawab dan kekuasaan kepada pihak yang insentifnya mungkin tidak terjangkau. Ini bukanlah tujuan desentralisasi, kata Magaldi.

Pendekatan alternatif adalah mengikuti proses Penggabungan Ethereum.

Mungkin karena peretasan DAO di masa-masa awal Ethereum, kini setiap perubahan direncanakan dan dijalankan dengan saksama, yang membuat seluruh ekosistem lebih yakin dengan infrastrukturnya. Pengembang DApp dapat meniru satu atau dua halaman dari buku tersebut untuk memajukan industri, kata Magaldi.

Daripada mengalihdayakan keamanan mereka, proyek-proyek perlu mengambil tanggung jawab penuh sendiri. (Pexels) Lima pelajaran untuk keamanan siber dalam kripto

Daripada mengalihdayakan keamanan mereka, proyek-proyek perlu mengambil tanggung jawab penuh sendiri. (Pexels) Lima pelajaran untuk keamanan siber dalam kripto

Mari kita tinjau kembali. Berikut adalah lima pelajaran filosofis umum yang dapat kita ambil.

Pertama, kita perlu lebih banyak transparansi seputar keberhasilan dan kegagalan keamanan siber Web3. Sayangnya, ada subkultur gelap yang jarang terungkap karena industri audit sering kali beroperasi tanpa transparansi. Hal ini dapat diatasi dengan orang-orang yang berbicara dari sudut pandang konstruktif tentang apa yang berhasil dan apa yang tidak berhasil.

Ketika Arthur Anderson gagal mengoreksi dan menandai perilaku curang Enron, reputasi dan regulasi perusahaan tersebut terpukul. Jika komunitas Web3 tidak dapat memenuhi standar tersebut, maka cita-citanya tidak jujur.

Kedua, proyek Web3 harus berkomitmen untuk menghormati program bug bounty mereka jika mereka ingin komunitas yang lebih luas memperoleh legitimasi di dunia dan menjangkau konsumen dalam skala besar. Program bug bounty sangat efektif di lanskap Web1 dan Web2 untuk perangkat lunak, tetapi mereka membutuhkan komitmen yang kredibel oleh proyek untuk membayar peretas topi putih.

Ketiga, kita memerlukan kolaborasi sejati antara pengembang, peneliti, konsultan, dan lembaga. Meskipun motif laba dapat memengaruhi seberapa banyak entitas tertentu bekerja sama, harus ada seperangkat prinsip bersama yang menyatukan komunitas Web3 setidaknya di seputar desentralisasi dan keamanan dan mengarah pada kolaborasi yang bermakna.

Sudah banyak contoh; alat seperti Ethpector bersifat ilustratif karena menunjukkan bagaimana peneliti dapat membantu menyediakan tidak hanya analisis yang cermat tetapi juga alat praktis untuk blockchain.

Keempat, regulator seharusnya bekerja sama dengan pengembang dan pengusaha, bukan melawan atau secara independen darinya.

Regulator harus menyediakan seperangkat prinsip panduan, yang perlu diperhitungkan oleh pengembang antarmuka DeFi. Regulator perlu memikirkan cara untuk memberi penghargaan kepada pengembang antarmuka yang baik dan menghukum perancang antarmuka yang buruk, yang dapat menjadi sasaran peretasan dan mengekspos layanan DeFi yang mendasarinya terhadap serangan yang merugikan, kata Agostino Capponi, direktur Columbia Center for Digital Finance and Technologies.

Dengan bekerja secara kolaboratif, regulator tidak terbebani dengan keharusan menjadi pakar subjek pada setiap teknologi baru, mereka dapat mengalihdayakannya ke komunitas Web3 dan memanfaatkan kekuatan mereka, yaitu membangun proses yang dapat diskalakan.

Kelima, dan yang paling kontroversial, proyek DeFi harus bekerja menuju jalan tengah di mana pengguna menjalani beberapa tingkat verifikasi KYC/AML untuk memastikan bahwa pelaku jahat tidak memanfaatkan infrastruktur Web3 untuk tujuan merugikan.

Meskipun komunitas DeFi selalu menentang persyaratan ini, selalu ada jalan tengah: Setiap komunitas memerlukan beberapa tingkat struktur, dan harus ada proses untuk memastikan bahwa pengguna yang jelas-jelas jahat tidak mengeksploitasi platform DeFi.

Desentralisasi sangat penting dalam keuangan. Seperti yang telah kita lihat sekali lagi dengan runtuhnya Bank Lembah Silikon, lembaga-lembaga yang tersentralisasi rentan, dan kegagalan menciptakan efek berantai yang besar bagi masyarakat.

Penelitian saya di Journal of Corporate Finance juga menyoroti bagaimana DeFi diakui memiliki manfaat keamanan yang lebih besar: Setelah pelanggaran data yang terkenal di bursa terpusat KuCoin, misalnya, transaksi tumbuh 14% lebih banyak di bursa terdesentralisasi, dibandingkan dengan bursa terpusat. Namun, masih banyak pekerjaan yang harus dilakukan agar DeFi dapat diakses.

Pada akhirnya, membangun ekosistem dan pasar yang berkembang pesat untuk keamanan siber di komunitas Web3 akan membutuhkan upaya itikad baik dari setiap pemangku kepentingan.

Berlangganan Bacaan paling menarik tentang blockchain. Dikirim seminggu sekali.

Alamat email

BERLANGGANAN