introduction

Une fausse attaque de recharge fait référence à un attaquant qui envoie de fausses informations de transaction à l'adresse du portefeuille d'échange en exploitant des vulnérabilités ou des erreurs système dans le processus de recharge de l'échange. Ces fausses informations de transaction sont confondues par l'échange avec de véritables demandes de recharge. Et ajoutez les actifs numériques correspondants ou devises sur le compte de l'attaquant. En utilisant cette méthode, les attaquants peuvent obtenir des actifs numériques impayés, entraînant des pertes d'actifs sur l'échange.

Cet article vise à explorer en profondeur comment les attaques contre de faux dépôts peuvent briser le mécanisme de défense de la bourse. Nous analyserons les principes des fausses attaques de recharge et révélerons les vulnérabilités et les stratégies exploitées par les attaquants. Parallèlement, nous analyserons les fausses attaques de recharge à travers des exemples pour mieux comprendre les méthodes d'attaque et leur impact. En outre, nous discuterons également des mesures d'urgence et préventives permettant aux bourses de faire face aux attaques de faux dépôts afin de fournir des suggestions pertinentes pour protéger les actifs et répondre à des attaques similaires.

Analyse du principe de recharge

Avant de comprendre la fausse recharge, nous devons d’abord comprendre le principe de recharge de l’échange.

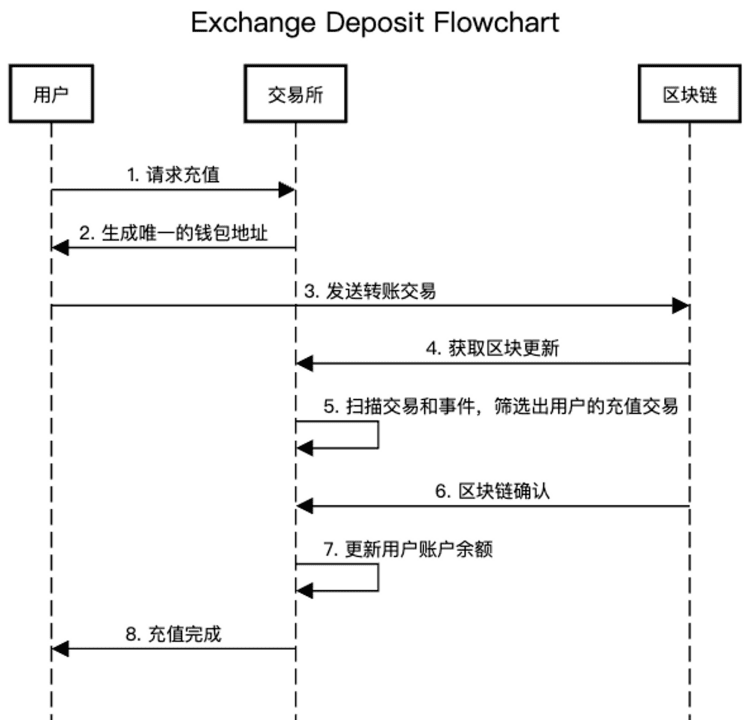

Un processus typique est le suivant :

1. Génération d'adresses de portefeuille

L'échange attribue à chaque utilisateur une adresse de portefeuille unique pour recevoir les dépôts des utilisateurs. Ces adresses sont généralement générées automatiquement par le système de la bourse. Lorsque les utilisateurs rechargent, ils doivent envoyer des actifs numériques à une adresse de portefeuille spécifique dans le compte d'échange.

2. Analyse du grand livre de la blockchain

Les nœuds de l'échange se synchroniseront avec d'autres nœuds du réseau blockchain pour obtenir le dernier statut de la blockchain et les dernières informations sur les transactions. Lorsque le nœud d'échange reçoit un nouveau bloc, il extraira l'ID de transaction de recharge de l'utilisateur et le montant correspondant du contenu de la transaction contenu dans le bloc ou de l'événement d'exécution de transaction déclenché par le bloc, et l'ajoutera à la liste à recharger.

3. Confirmez l'entrée dans le compte

Les échanges exigent généralement qu'une transaction reçoive un certain nombre de confirmations dans le réseau blockchain avant qu'elle soit considérée comme valide. La confirmation signifie que le bloc de transaction est référencé par un certain nombre de blocs et vérifié et confirmé par d'autres mineurs. Le nombre de confirmations défini par les échanges peut varier en fonction des différents actifs numériques et réseaux.

comme le montre la photo :

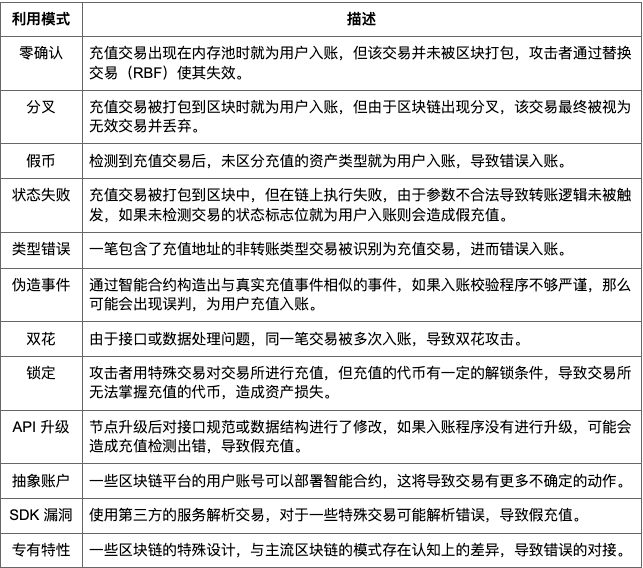

Mode d'attaque de fausse recharge

Les bourses sont les plus durement touchées par les pirates informatiques, c'est pourquoi les bourses placent généralement leurs serveurs derrière des systèmes de défense lourds et doivent même les héberger hors ligne pour les services de base qui gèrent les fonds. Cependant, en raison des exigences d'intégrité des données du système blockchain, les transactions malveillantes ne seront pas interceptées par le système de sécurité périphérique.

Il convient de noter que la fausse attaque de recharge n’est pas une vulnérabilité de la blockchain, mais que l’attaquant utilise certaines caractéristiques de la blockchain pour construire des transactions spéciales. Ces transactions malveillantes amèneront l'échange à la prendre pour une véritable demande de recharge ou à traiter la même demande de recharge plusieurs fois. Après un combat réel à long terme, l'équipe de sécurité de SlowMist a résumé plusieurs méthodes courantes d'attaque de fausse recharge :

Depuis 2018, l’équipe de sécurité de SlowMist a divulgué pour la première fois plusieurs fausses attaques de recharge, notamment :

Analyse des risques de sécurité des faux transferts USDT [1]

Fausse recharge EOS (attaque de statut hard_fail) alerte rouge divulgation des détails et plan de réparation [2]

Détails de la vulnérabilité du jeton Ethereum « fausse recharge » divulgués et plan de réparation [3]

Analyse des risques de fausse recharge Bitcoin RBF [4]

En plus de ces fausses attaques de recharge qui ont été divulguées, il existe également de nombreuses méthodes d'attaque classiques que nous n'avons pas divulguées, ainsi que certaines méthodes d'attaque universelles. Par exemple:

Fausse recharge Bitcoin multi-signature

Fausse recharge de paiement partiel Ripple

Filecoin double dépense de fausse recharge

TON rebond faux dépôt

Si vous souhaitez en savoir plus, veuillez nous contacter pour en discuter en profondeur.

Étude de cas : fausse recharge de rebond TON

Presque toutes les blockchains ont de faux problèmes de recharge, mais certaines attaques sont faciles à éviter, tandis que d'autres nécessitent une étude très approfondie des caractéristiques de la blockchain pour les éviter.

En prenant comme exemple le faux dépôt de TON, nous allons vous montrer comment des attaquants rusés peuvent utiliser les caractéristiques de TON pour attaquer les échanges.

TON (The Open Network) est un projet blockchain lancé par le célèbre logiciel de communication Telegram, qui prend en charge le déploiement de contrats intelligents sur les comptes des utilisateurs.

Lorsque l'échange se connecte à TON pour recharger, il générera d'abord une adresse de recharge pour l'utilisateur selon la méthode décrite précédemment, puis l'utilisateur transférera les actifs à l'adresse de recharge, et enfin confirmera le dépôt.

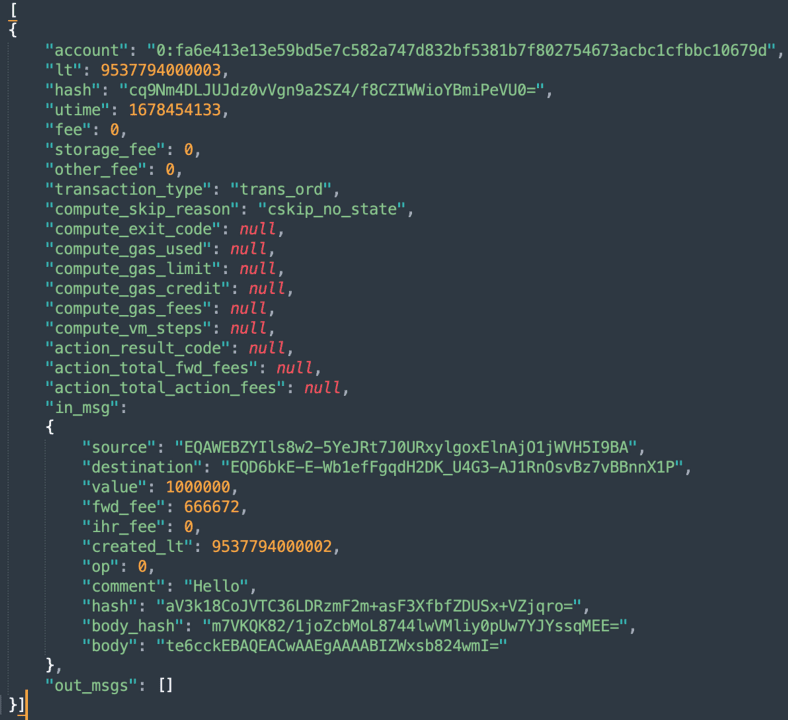

Comment un échange confirme-t-il qu’une transaction appartient à son utilisateur ? Nous utilisons l'interface RPC pour visualiser un transfert normal :

Habituellement, l'échange déterminera si la destination dans in_msg est l'adresse de recharge de l'utilisateur. Si tel est le cas, la valeur du montant sera convertie en fonction de l'exactitude et créditée sur le compte de l'utilisateur. Mais est-ce sûr ?

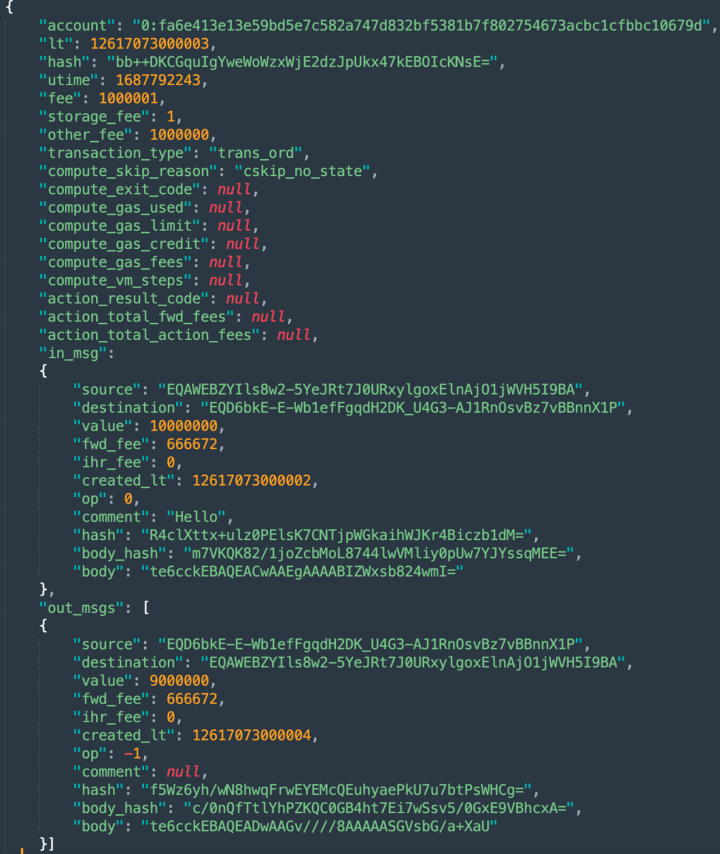

Une caractéristique des transactions TON est que presque tous les messages internes envoyés entre contrats intelligents doivent pouvoir être rebondis, c'est-à-dire que leur indicateur de rebond doit être activé. De cette façon, si le contrat intelligent cible n'existe pas, ou si une exception non gérée est levée lors du traitement de ce message, le message sera « renvoyé », portant le solde de la valeur d'origine (moins tous les frais de transfert de message et de gaz).

En d’autres termes, si un attaquant malveillant transfère de l’argent vers un compte qui n’a pas déployé de contrat en définissant l’indicateur de rebond, le montant de la recharge sera renvoyé sur le compte d’origine après déduction des frais de traitement. L'échange a détecté l'enregistrement de recharge de l'utilisateur, mais ne s'attendait pas à ce que les pièces rechargées reviennent réellement sur le compte de l'attaquant.

Regardons cette transaction. Par rapport à la transaction normale, nous pouvons constater qu'il y a un out_msg supplémentaire. Ce out_msg est l'opération des fonds renvoyés sur le compte d'origine.

Si l’échange enregistre uniquement in_msg, il prendra en compte par erreur l’attaquant, entraînant une perte des actifs de la plateforme.

Bonnes pratiques pour prévenir les fausses attaques de recharge

Voici quelques stratégies de base pour prévenir les fausses attaques de recharge :

1. Mécanisme de confirmation multiple : définissez plusieurs exigences de confirmation pour la recharge afin de garantir que les transactions ne sont considérées comme valides qu'après une confirmation suffisante sur la blockchain. Le nombre de confirmations doit être défini en fonction de la sécurité des différents actifs numériques et de la vitesse de confirmation de la blockchain ;

2. Correspondance rigoureuse des transactions : lors du filtrage des transactions des utilisateurs du bloc, seules les transactions qui correspondent complètement au mode de transfert normal peuvent être automatiquement configurées pour être créditées, et enfin les changements de solde doivent être vérifiés ;

3. Système de contrôle des risques : Établir un système complet de contrôle des risques pour surveiller et détecter les activités commerciales anormales. Le système peut identifier les risques potentiels et les comportements anormaux en analysant les modèles de recharge, la fréquence des transactions, la taille des transactions et d'autres facteurs ;

4. Examen manuel : pour les montants plus importants ou les transactions à haut risque, un mécanisme d'examen manuel est utilisé pour un examen supplémentaire. L'examen manuel peut augmenter la crédibilité des transactions, détecter les transactions anormales et empêcher les recharges malveillantes ;

5. Sécurité des API : effectuez une authentification et une autorisation de sécurité sur les interfaces API externes pour éviter les accès non autorisés et les vulnérabilités potentielles. Examiner régulièrement la sécurité des interfaces API et effectuer des mises à jour et des correctifs de sécurité en temps opportun ;

6. Restriction des retraits : après une recharge, les utilisateurs ne peuvent temporairement pas retirer les actifs rechargés. Cela donnera à l'échange suffisamment de temps pour confirmer la validité de la recharge et éviter d'éventuelles fausses attaques de recharge ;

7. Mises à jour de sécurité : mettez à jour les logiciels et les systèmes d'échange en temps opportun pour corriger d'éventuelles vulnérabilités de sécurité. Surveillez en permanence l’état de sécurité de l’échange et travaillez avec des experts en cybersécurité pour effectuer régulièrement des audits de sécurité et des tests d’intrusion.

Pour éviter les fausses recharges sur une blockchain spécifique, vous devez lire la documentation officielle pour comprendre les caractéristiques de la transaction.

Système de détection de fausse recharge Badwhale

L'équipe de sécurité de SlowMist a développé le système de test de fausse recharge Badwhale grâce à une pratique offensive et défensive à long terme, spécifiquement développée pour les plateformes de gestion d'actifs numériques. Le système est conçu pour les aider à détecter et à évaluer leur capacité à prévenir les fausses attaques de recharge et à optimiser leurs mécanismes de défense pour garantir la sécurité des actifs des utilisateurs et la fiabilité des plateformes de gestion des actifs numériques.

Badwhale est un système commercial unique à l'équipe de sécurité SlowMist et développé depuis de nombreuses années. Il dessert des dizaines de plates-formes depuis de nombreuses années et a permis d'éviter le risque de fausses recharges estimé à des milliards de dollars.

Une fonction spéciale:

1. Simuler de fausses attaques de recharge : Badwhale peut simuler différents types de fausses attaques de recharge et envoyer automatiquement de fausses demandes de recharge à la plateforme de gestion des actifs numériques testée. Cela permet d'évaluer les faiblesses des plateformes de gestion des actifs numériques et d'identifier les vulnérabilités potentielles et les risques de sécurité ;

2. Scénarios de test diversifiés : le système propose des scénarios de test et des modes d'attaque diversifiés, qui peuvent tester de manière exhaustive la fausse défense de recharge de la plate-forme de gestion des actifs numériques en fonction de la situation réelle ;

3. Hautement évolutif : Badwhale est conçu comme un système de test hautement évolutif, prenant en charge les tests de différentes plates-formes de gestion d'actifs numériques et plates-formes blockchain, et peut s'adapter de manière flexible aux besoins de différentes architectures système et environnements techniques.

Badwhale prend actuellement en charge de faux tests de recharge sur des centaines de chaînes publiques et des dizaines de milliers de jetons, notamment :

Familles Bitcoin (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Familles Ethereum

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

Jetons ERC20 (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Polygone

Jetons de polygone

Familles Cosmos (ATOM/LUNA/KAVA/IRIS/OSMO...)

Familles EOS et jetons EOS (EOS/WAX/XPR/FIO/TLOS...)

Ondulation

Couler

Appartements

Solana

Jetons Solana SPL

Confus

Familles Polkadot (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Tonne

Mina

Allez

Ordinaux (ORDI...)

…

Grâce aux puissantes fonctions de Badwhale, la plateforme de gestion des actifs numériques peut effectuer des tests complets de défense contre les fausses recharges pour comprendre ses performances face aux attaques de fausses recharges, optimiser son mécanisme de défense et améliorer la sécurité des actifs des utilisateurs. L'introduction de Badwhale aidera la plateforme de gestion des actifs numériques à renforcer la protection de la sécurité, à améliorer sa capacité à résister aux fausses attaques de recharge et à garantir la fiabilité des transactions d'actifs numériques et la confiance des utilisateurs.

Conclusion

Grâce à une étude approfondie des méthodes révolutionnaires de fausses attaques de recharge, nous pouvons mieux comprendre l'importance des plateformes de gestion des actifs numériques dans la protection des actifs des utilisateurs et le maintien de la sécurité. Ce n'est qu'en renforçant les mesures de défense de sécurité, en surveillant en permanence les vulnérabilités et en prenant les contre-mesures appropriées que les plateformes de gestion d'actifs numériques pourront faire face efficacement aux fausses attaques de recharge et autres menaces de sécurité et garantir la crédibilité et la fiabilité des transactions d'actifs numériques.

Liens de référence :

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg