Préface

Lorsque nous ouvrons la porte du Web 3.0, nous ne voyons que la désolation.

DID lui-même ne peut pas exister indépendamment : il doit se promouvoir et grandir les uns avec les autres dans le contenu Web 3.0. DID est comme une porte. Il peut y avoir de quoi assurer la décentralisation et éviter que certains gatekeepers ne soient tentés de percevoir des péages après être devenus un acteur dominant. Mais après avoir poussé la porte, il faut qu'il y ait du contenu à voir, sinon les usagers ne seront jamais retenus. DID deviendra également une rivière sans source et un arbre sans racines.Notre discussion sur DID repose sur notre conviction que le Web 3.0 est la tendance du futur.

DID, en tant qu'installation frontale d'entrée, est la première étape pour créer une expérience utilisateur décentralisée complète. Cependant, après cela, il a besoin du support de DApps tels que SocialFi, GameFi, DeFi, etc., donc de la chaîne publique. est également nécessaire en tant que réseau d'exploitation, ainsi qu'IPFS, AR, etc. Le stockage décentralisé, les oracles, les nœuds de réseau décentralisés et autres middlewares sont utilisés pour maintenir la décentralisation des informations entrantes et sortantes. Enfin, la vérification des informations sur la chaîne est nécessaire pour garantir. que les données sont effectivement sur la chaîne et n'ont pas été trompées.

Dans ce lien, les fonctions de SBT et DID sont très similaires. Il est difficile de dire qu'un produit est DID ou SBT. Même s'il s'agit de BAB ou de GAL, il s'agit plutôt d'un jeton PASS, qui garantit qu'après vérification centralisée. les informations sur la chaîne sont fondamentalement centralisées, tout comme l'USDT ne peut pas être qualifié de monnaie algorithmique stable.

Uniswap est un type de DeFi, mais on ne peut pas dire que DeFi n'est qu'Uniswap. Même le DEX qu'il contient peut continuer à être divisé en protocoles spot, dérivés, ainsi qu'en mécanismes AMM et carnets de commandes.

DID et SBT sont des descriptions fonctionnelles utilisées pour vérifier l'identité personnelle. Les adresses en chaîne, les portefeuilles non dépositaires, les boîtes aux lettres décentralisées et les protocoles sociaux Web3 sont tous des supports de DID ou SBT. Actuellement, les produits qui les utilisent comme arguments de vente ne sont que des A. sorte de promotion d'argument de vente au début du marché.

Ce n'est que sous la protection de DID que les utilisateurs auront la volonté et la motivation de générer des données efficaces à grande échelle, et l'analyse des données en chaîne entrera dans l'ère 2.0. Au lieu des modèles d'analyse de marché DeFi et NFT actuels, il est plus efficace de le faire. analyser directement le comportement des utilisateurs.La direction du développement a des perspectives économiques, puis reconstruit la méthode d'itération des applications Web 3.0, en rupture avec Ponzi et l'imitation.

À partir du DID, les données natives accumulées deviendront inévitablement plus abondantes, pas seulement de simples transferts, le suivi des adresses des baleines et d'autres scénarios d'utilisation. La riche valeur des données prend non seulement en charge la confidentialité personnelle, mais constitue également l'avenir du Web 3.0. le modèle économique est devenu le fondement de la valeur de l'ensemble de l'application Web 3.0, plutôt que le modèle publicitaire sur lequel s'appuient actuellement les grands fabricants.

En un mot, ce dont nous avons besoin, c’est d’une décentralisation complète. L’absence de tout lien ou le compromis de la centralisation provoqueront une fragmentation et une fracture, et les avantages du Web 3.0 ne pourront pas être véritablement exploités.

L’ID s’inscrit dans le web des données : DID et l’historique des statistiques de données personnelles

Le médium est le message et l'âme est l'identité.

La décentralisation apporte le retour de la valeur personnelle, et DID est une mesure de soutien à DeSoc dans une perspective plus large. Comme l'a dit Vitalik dans "Searching for the Soul of Web3", le monde du futur sera une société DeSoc décentralisée. Dans cette société, DID deviendra un identifiant personnel unique, qui ne sera pas seulement utilisé dans le monde des réseaux Web 3.0. , mais aussi Il y a un espace d'utilisation plus large.

Si tout doit être décentralisé, alors il est nécessaire que l'identité soit décentralisée. Si une société décentralisée continue à utiliser Twitter et Facebook, ce ne sera évidemment pas une solution à long terme, et lorsque le Web 3.0 deviendra la nouvelle base, les installations seront mises en place. installé, il est également possible de remonter le monde réel. Par exemple, Debank a obtenu certains résultats en affichant les activités en chaîne autour des adresses en chaîne sous forme de page d'affichage personnelle.

DeGenScore va encore plus loin, en se concentrant sur la notation des activités individuelles en chaîne, et les dossiers de crédit ont montré leur pouvoir dans le monde réel. Des dossiers de crédit officiels à Alipay Zhima Credit, l'informatisation des dossiers de crédit a montré qu'elle est meilleure que le A plus traditionnel. côté efficace du contrôle des risques.

Bien sûr, ce type de discussion est dans une certaine mesure séparé de l'idée du DID comme entrée au Web 3.0. Il peut être considéré comme une sorte de divergence de pensée, et le DID est considéré comme une expression d'entité du ". âme » d’une société décentralisée plus large. De ce point de vue, DID n'est plus un outil d'entrée, mais est devenu un nœud d'interaction en chaîne et hors chaîne, d'interaction entre le Web 3.0 et le Web 2.0 et d'interaction entre les personnes. C'est mieux que le concept d'entrée plus large.

Mais en même temps, nous devons prêter attention à une chose : ce n'est qu'en mettant en œuvre le DID comme fonction d'entrée du Web 3.0 que ce qu'on appelle le lien pourra être réalisé dans un délai plus long.

Ci-dessous, R3PO procède à un examen rétrospectif de notre utilisation d'Internet.

L'origine de toutes choses : l'émergence des réseaux d'information

Web 1.0 : WWW et navigateurs du World Wide Web

Après la sortie de la technologie de communication en réseau des laboratoires et des universités de la DARPA, le concept d'Internet dit civil est né. À cette époque, l'entrée était le navigateur et le World Wide Web, qui constituaient l'ensemble du concept de réseau. cette fois, l'identifiant était principalement une adresse e-mail, un nom de domaine personnel et un identifiant de forum, tandis que RSS et BBS sont les principaux scénarios dans lesquels les données sont accumulées ultérieurement.

En d’autres termes, au début, les identifiants précédaient les applications, tout comme dans le Web 3.0.

La racine de tous les maux : la prolifération et l’utilisation abusive des données personnelles

Web 2.0 et UGC, blogs, iPhone, 5G, XR

Des forums et blogs à Twitter et Tik Tok, en passant par le droit de partage personnel, l'histoire du développement d'Internet a traversé une étape continue de décentralisation du droit d'expression, depuis la personnalité initiale de l'élite jusqu'à ce que chacun devienne un média. des élites d'âge moyen aux adolescents accédant à Internet, au Web Le concept 3.0 propose qu'Internet et son existence transcendante dans l'ère Z, comme l'eau, l'électricité et le charbon, soient devenus une infrastructure aussi omniprésente que l'air, et son statut est incontestable.

Lorsque les élections américaines de 2016 ont éclaté, Facebook vendait des données personnelles. Il a été confirmé plus tard que Cambridge Analytica avait utilisé ces données pour « influencer » dans une certaine mesure les élections américaines. La première est que les gens les utilisent. Internet laisse un grand nombre de traces numériques sur leur vie privée ; deuxièmement, les gens se concentreront sur certaines applications, comme Facebook et Twitter.

Nous devons être clairs sur le fait que ce qui vient en premier est la notion de données personnelles, suivie du débat sur le droit à la vie privée. À l'heure actuelle, les identifiants migrent progressivement vers les outils sociaux. Cela ne signifie pas la mort du courrier électronique, mais un changement dans les habitudes d'utilisation des gens. De manière plus appropriée, Facebook est également devenu un outil de connexion facultatif en plus du courrier électronique. Le principe implicite ici est que tout le monde l'utilise. Facebook par défaut.

Mais les inconvénients de cette situation deviennent aujourd’hui de plus en plus évidents. Nos données personnelles sont stockées dans des applications telles que Google et Facebook. Il semble que nous discutions de notre propre vie privée, mais en réalité nous parlons de notre relation avec ces applications.

Si la séparation entre vie privée et données personnelles n'existait pas à l'ère du Web 1.0, alors les géants sociaux et les moteurs de recherche de l'ère du Web 2 se sont tous appropriés les fruits du travail des utilisateurs, le tout au nom de la gratuité.

Dans ce contexte, les identifiants d'utilisateur, les accessoires de jeu et les données des réseaux sociaux n'appartiennent au moins pas entièrement à l'utilisateur, mais tout au plus ont-ils seulement le droit de les utiliser. L'introduction du RGPD protège dans une certaine mesure la souveraineté des données des utilisateurs. cette protection ne peut toujours pas générer de données sur les utilisateurs. Les avantages économiques reviennent aux individus et le problème continue de s'aggraver.

DID sous Web 3 : Réunification des individus et des données

Ce qui appartient à l'utilisateur appartient à l'utilisateur, ce qui appartient à l'accord appartient à l'accord

Selon la vision de Satoshi Nakamoto, il est préférable que les gens utilisent une nouvelle adresse pour chaque transaction, ce qui peut protéger au maximum la vie privée. Mais en fait, à l'exception des pirates informatiques et des personnes qui oublient leurs mots mnémoniques, personne ne le fera, car. Cela va à l'encontre de la nature humaine de préférer la commodité.

Le Web 3.0 est l'intersection des concepts. Depuis que le concept a été proposé en 2004, il a connu la transformation de l'Internet traditionnel et s'est progressivement connecté à la blockchain. Cette connexion ne s'est pas réalisée en une seule étape. ) Bitcoin Ethereum À l'ère EOS et EOS, ainsi qu'à l'ère actuelle des chaînes multiples et de la couche 2, tenter de remplacer le WWW par une chaîne publique est toujours un travail en cours dans les conditions techniques actuelles. La chaîne publique TPS elle-même ne peut pas. ne correspondent pas à la concurrence des capacités du réseau existant et ne peuvent pas démontrer les avantages de haute efficacité du remplacement des bases de données centralisées traditionnelles.

Mais au moins, nous croyons fermement que la prochaine génération d'êtres humains grandira ensemble dans le processus d'utilisation du Web 3.0. Nous croirons alors fermement à l'importance de DID. Il y aura toujours une entrée, et elle ne sera pas juste. une entrée, mais entre l'interactivité et la coordination décentralisée, le nombre sera certainement limité. Ceci est similaire aux outils sociaux. Les véritables syndicats d'infrastructure forment une forte adhésion des utilisateurs. La nature humaine est toujours paresseuse. Les gens peuvent changer de surnom et d'avatar à tout moment. mais aucun identifiant WeChat ni numéro de téléphone portable ne sera modifié quotidiennement.

En d'autres termes, le Web 3.0 se concentrera sur les clients, absorbant des concepts tels que blockchain, DeFi et NFT pour former conjointement la prochaine génération d'Internet des fleurs, et DID deviendra l'entrée interactive la plus directe. Nous ne savons pas encore si c'est le cas. matériel tel que l'équipement VR, et nous ne pouvons pas non plus directement. Je pense que le logiciel de portefeuille est le meilleur choix, mais il y en aura toujours.

Le retour au contrôle des données personnelles est le critère de réussite. Ce type de propriété des données n'est pas une promesse d'une plateforme aux utilisateurs, mais une véritable valeur de hachage sur la chaîne, qui ne peut être falsifiée et dure éternellement.

Lors de l’effondrement épique de FTX, nous avons pu facilement suivre les changements dans le montant de chaque adresse et assister à chaque étape de la chute de l’éléphant. Mais le problème est que CEX contrôle toujours nos données et que les utilisateurs individuels ne peuvent pas contrôler leurs propres adresses. .

Au contraire, l'intégration des données et de la valeur peut inspirer la grande valeur des liens décentralisés - garantissant que la valeur personnelle est entre les mains des individus. Sans informations en chaîne, aucun DID ou SBT ne peut véritablement prétendre avoir atteint cet objectif.

Données en chaîne DID X : aperçu de l'avancement du projet principal

Ce qui suit est une compilation de projets courants impliquant des fonctions DID et des données en chaîne. Parce que DID implique un large éventail de domaines, des projets peuvent générer une grande quantité de données en chaîne, notamment SBT, les réseaux sociaux, les outils de connexion, etc. , sont inclus pour comprendre les données DID et en chaîne en combinant les données ci-dessus pour obtenir une compréhension plus approfondie.

Protocoles sociaux et données en chaîne

Le type de données des protocoles sociaux réside principalement dans les données personnelles générées par les utilisateurs. Au stade actuel, la quantité de données générées par les utilisateurs sera directement liée aux avantages économiques directs tels que les parachutages. divisé en protocoles sociaux natifs. Il existe deux types de protocoles et de protocoles de plug-in.

Protocole social natif Web 3.0 représenté par le protocole Lens ;

Lens Protocol est une application sociale Web 3.0 très attendue créée par l'équipe Aave. Elle sera lancée en février 2022. En termes d'architecture, elle se rapproche de la catégorie des méta-protocoles. construit sur la base du protocole Lens. Votre propre Dapp social, comme l'application de démonstration officiellement lancée - LensFrens, peut fondamentalement être considérée comme un Twitter décentralisé, où les utilisateurs peuvent suivre des utilisateurs similaires à eux.

Description de l'image : protocole de l'objectif

Source de l'image : protocole d'objectif

Actuellement, les applications exceptionnelles de l'écosystème Lens incluent l'application de médias sociaux décentralisée Lenster, LensFrens qui peut recommander des profils en fonction des empreintes Web3 des utilisateurs, l'application sociale Share-to-Earn Phaver, la liste de classement des tendances des liens Refract, Lenstube décentralisé « YouTube », etc. , il existe également des projets relativement innovants tels que Soclly, un réseau d'enchères à temps pour créateurs ou vétérans, Clipto qui fournit des services de personnalisation de vidéos de célébrités, et LensAI, un générateur d'images NFT créé avec la technologie IA.

De plus, les projets suivants dans l'écosystème officiel de Lens ont été largement présentés :

Service de streaming décentralisé LensTube

Outil NFT de création d'IA LensAI

Service de protocole social décentralisé Lenster

Application de médias sociaux décentralisée ORB

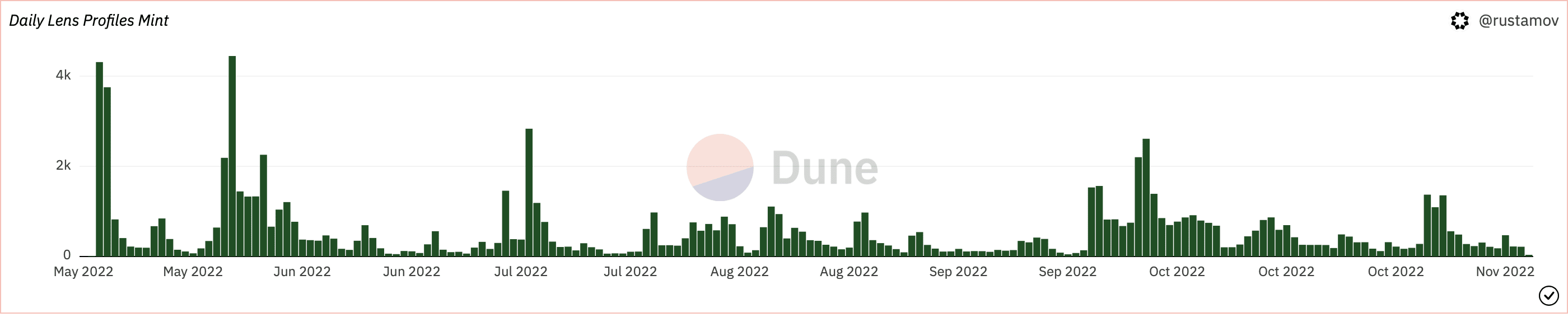

Description de l'image : Montant de lancement quotidien

Source de l’image : dune.xyz

Cependant, la plupart des applications n'ont pas encore produit d'effets de réseau significatifs. Actuellement, le nombre de Profile Mints est de l'ordre de 100 000+, mais leurs utilisateurs actifs quotidiens sont d'environ 600, et seulement 44 % des utilisateurs enregistrés ont publié du contenu.

À Lenster, seulement 10 % environ des utilisateurs ont publié plus de 20 articles, et 36 % des utilisateurs ont publié au moins un article. La tendance à la centralisation des créateurs était déjà apparue avant que le réseau ne devienne actif.

Ses données d'exploitation détaillées peuvent être trouvées sur https://dune.com/iamyakuza/lensprotocol

Protocole de plug-in représenté par Mask Network

Essentiellement, le travail d'identification des utilisateurs de ce modèle est réalisé par Twitter et Instagram, et les données utilisateur sont entre les mains de l'utilisateur, ce qui constitue un compromis contre la centralisation.

Cependant, les produits sociaux Meta deviennent de plus en plus compatibles avec le support NFT. Après que Twitter soit tombé entre les mains de Musk, il s'est de plus en plus orienté vers le concept de protocoles sociaux décentralisés tels que Mask. 2.0 et Web 3.0 se dirigent vers le point de connexion dans les deux sens.

Bénéficiant de l'acquisition de Twitter par Musk, le prix de sa devise $MASK a doublé en peu de temps et, en termes de construction à long terme, il a conclu une coopération avec Next.ID en juillet 2022, et Mask Network est devenu son premier choix décentralisé. pour l'identité en tant que service (DIaaS).

Next.ID est un agrégateur d'identité décentralisé qui construit la couche de base de l'identité. Il adopte une approche unique de l'identité décentralisée, intégrant de manière transparente les comptes Web 2.0 et Web 3.0, créant ainsi une couche hautement interopérable où les deux peuvent coexister.

En bref, qu'il s'agisse de liens vers du contenu sur des plateformes telles que Twitter ou de liens vers des services plug-in DID tels que Next.ID, les données des utilisateurs de Mask deviendront plus décentralisées.

Numérisation des noms de domaines personnels

Les noms de domaine personnels sont les véritables vestiges de l'ère du Web 1.0. Portés par l'ENS, ils sont devenus le ticket d'entrée pour l'ère du Web 3.0 et ont déclenché l'engouement de l'époque.

ENS, la version on-chain des identifiants personnels

ENS, le nom complet est Ethereum Name Service, qui est un service de nom de domaine fonctionnant sur le réseau Ethereum. Le nom de domaine principal peut servir de nom d'utilisateur et de profil Web 3.0 multiplateforme de l'utilisateur, et permet également un accès direct à des sites Web décentralisés.

Vitalik a un jour salué l'ENS comme l'application Ethereum non financière la plus réussie à ce jour, qui peut être comparée à un carnet d'adresses décentralisé.

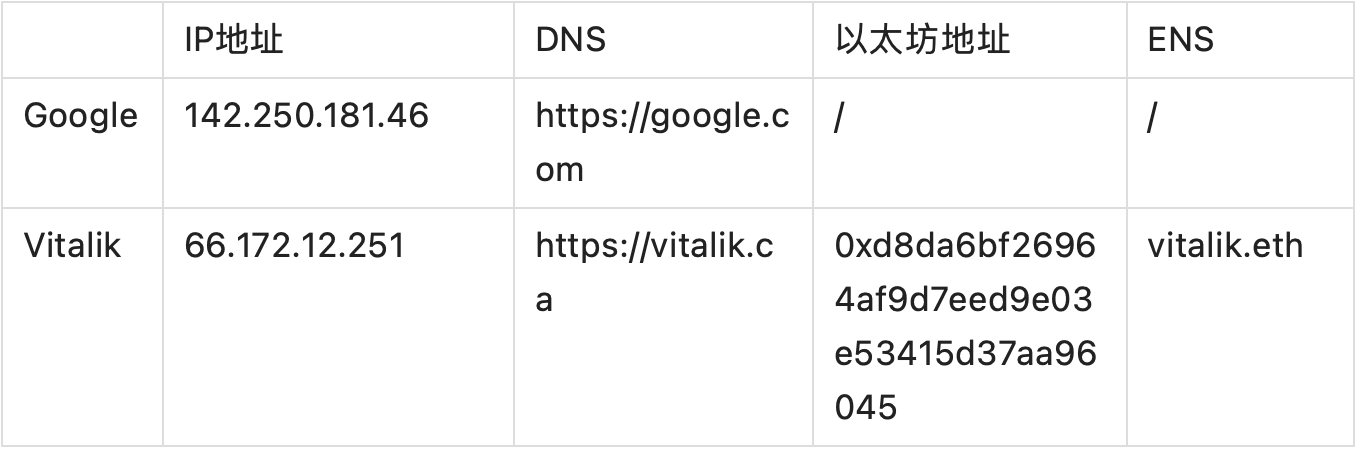

Le 4 mai 2017, Alex Van de Sande et Nick Johnson de la Fondation Ethereum ont lancé le projet ENS dans le but de créer un service de noms de domaine convivial, analogue à la relation entre les adresses IP traditionnelles et le domaine DNS (Domain Name System). noms ENS et La relation entre les adresses Ethereum est la suivante :

Dans le même temps, chaque nom de domaine ENS est également un NFT, qui fonctionne entièrement sur la chaîne. Le protocole actuellement utilisé est ERC-721. Il peut non seulement être créé, mais prend également en charge la revente sur les marchés NFT tels qu'OpenSea. actuellement vendu au prix le plus élevé sur OpenSea. Le prix est le nom de domaine de l'institution d'investissement paradigm.eth, qui est vendu jusqu'à 420 ETH.

ENS a de nombreuses fonctions Actuellement, les cas d'utilisation typiques incluent le nom de domaine utilisateur, la carte de visite web3 et le DID.

Nom de domaine utilisateur

Tout d'abord, ENS peut non seulement être affiché comme un NFT, mais également comme un nom de domaine de réseau Ethereum qui peut réellement être exécuté. En activant le service IPFS, un processus d'expérience utilisateur complètement décentralisé peut être construit, permettant aux individus de contrôler entièrement le site Web. nom de domaine et données. Ne dépend pas de fournisseurs de services centralisés.

C’est également la principale raison pour laquelle il est passé du service initial de résolution d’adresses Ethereum à une carte de visite personnelle dans le monde Web3 en plus de 5 ans depuis son lancement.

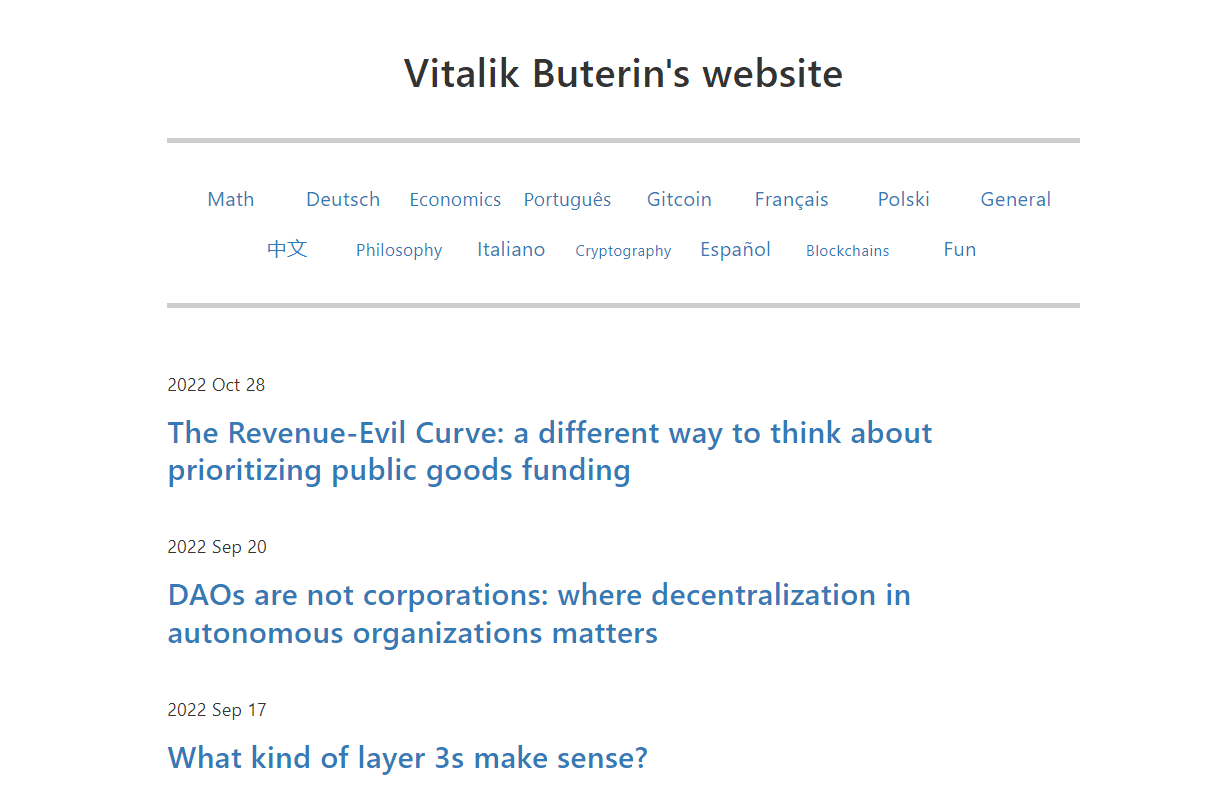

Par exemple, Vitalik utilise vitalik.eth comme nom de domaine personnel. Lorsque nous saisissons ce nom de domaine dans un navigateur prenant en charge les services IPFS, nous passons automatiquement à :

https://dweb.link/ipfs/bafybeic3y6oc2dai3uypyyuaggp4xx3krocpgzbwst2z4ha73jdh7y6nea

Finalement, l'interface suivante est présentée :

Description de l’image : Site personnel de Vitalik

Source de l’image : vitalik.eth

Non seulement IPFS, l'opérateur de service de résolution de noms de domaine ENS ETH.LIMO, la passerelle de noms de domaine ENS, prend désormais en charge une variété de contenus, et les utilisateurs peuvent désormais utiliser toutes les couches de stockage compatibles ENS, notamment IPFS, IPNS, Swarm, Skynet et Arweave, etc.

De plus, bien qu'ENS existe sur le réseau Ethereum, il s'agit essentiellement d'un système de noms de domaine inter-chaînes. Par exemple, les noms de domaine ENS peuvent également être utilisés sur le réseau Polkadot pour la liaison d'adresses.

À mesure que le système de noms de domaine en chaîne devient plus populaire, ENS continuera à prendre en charge d'autres réseaux blockchain et à construire un système de noms de domaine en chaîne unifié défini par l'utilisateur.

carte de visite web3

Deuxièmement, les noms de domaine ENS peuvent également être affichés sous forme de cartes de visite personnelles. Une fois que les individus et les organisations ont acheté des noms de domaine personnels, ils peuvent les publier sur des plateformes sociales telles que Twitter pour montrer leur image unique.

Les principaux attributs des informations personnelles sur la chaîne incluent des indicateurs spécifiques tels que l'heure, le montant, la devise, les avoirs NFT, etc. Cependant, il manque un système d'identité unifié. En d'autres termes, nous avons besoin de quelque chose qui puisse nous montrer.

Le nom de domaine ENS est une combinaison lisible de chiffres, de lettres et de symboles, et est également lié à l'adresse sur la chaîne personnelle. Montrer sa propre image est une nécessité rigide, tout comme les cartes de visite à l'ère du papier et les noms de domaine à l'ère du papier. À l'ère d'Internet, les individus ont le droit de s'identifier. Affichage et construction d'images.

Par exemple, l'adresse numérique récemment populaire de l'ENS représente le souhait des gens d'avoir de meilleurs chiffres. Nick Tomaino, l'associé fondateur de l'institution de capital-risque 1confirmation, a acheté « 1492.eth » et a déclaré que « Colomb a commencé son premier voyage en 1492 ». Dans le même temps, il a qualifié ENS de série NFT parfaite : « Certaines personnes ne pensent pas qu'ENS est un NFT, mais le fait est que c'est le NFT le plus largement détenu. »

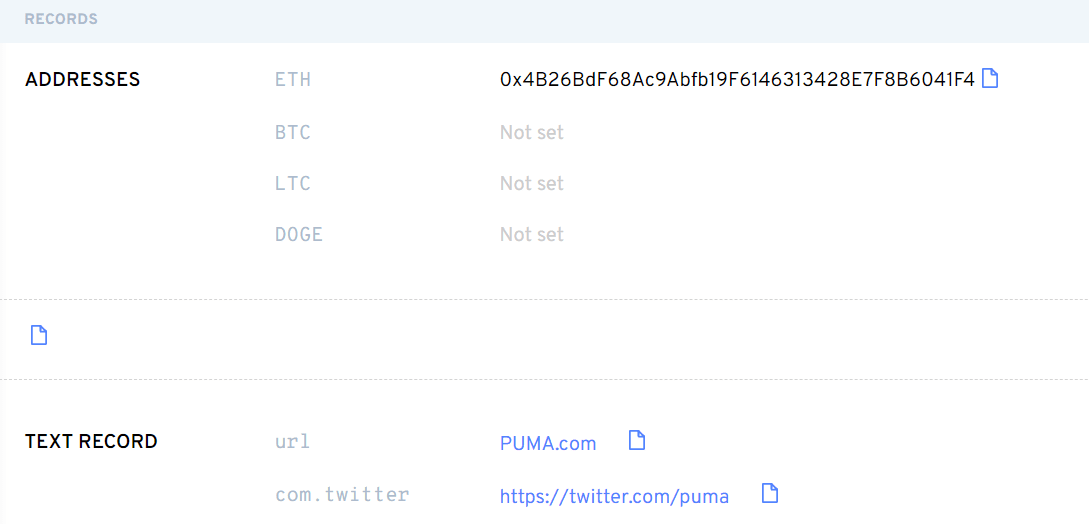

Non seulement les particuliers peuvent l'utiliser, mais les entreprises peuvent également utiliser les noms de domaine ENS pour créer leurs propres images. En février, la célèbre marque de sport PUMA a changé son nom officiel sur Twitter en « PUMA.eth », selon les informations du site Web de l'ENS. ce nom de domaine et Twitter ont été définis comme informations officielles de PUMA.

Légende de l’image : PUMA.eth

Source : ens

A FAIT

En tant que surnom de compte personnel, le nom de domaine ENS a pour fonction d'identifier l'identité unique d'un individu. Surtout lorsque ENS est lié aux médias sociaux Web 3-Web 2 d'un individu, nous pouvons déterminer de manière unique l'identité d'une personne sans connaître son adresse spécifique sur la chaîne. .

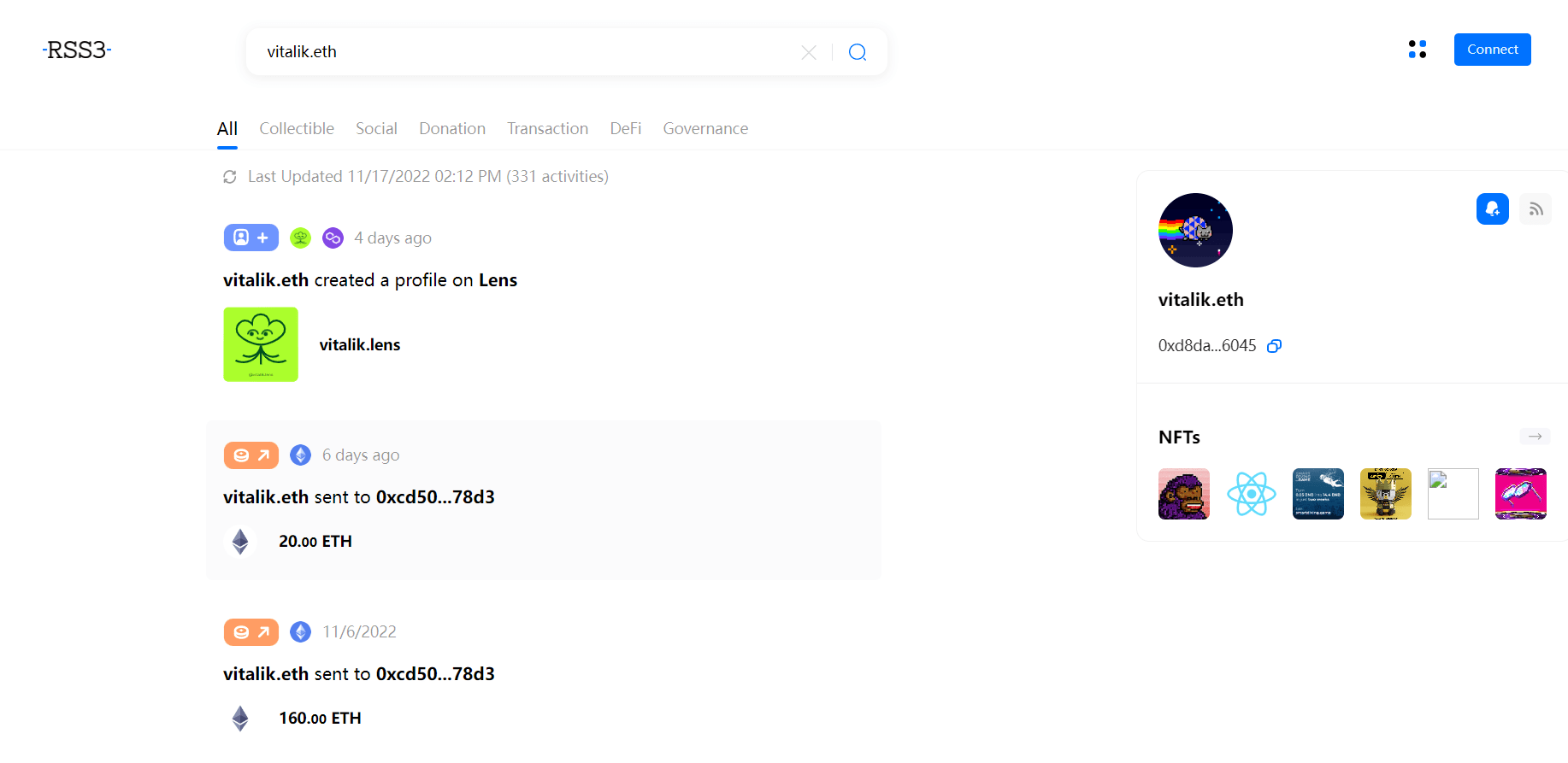

Dans RSS3, la plateforme sociale de l'ère du Web 3, nous pouvons directement utiliser ens pour récupérer les informations d'adresse et confirmer les résultats associés. L'expérience est très proche de la recherche Google, mais derrière elle se cache une expérience utilisateur complètement décentralisée.

Description de l'image : interface de recherche RSS3

Source de l'image : RSS3

Si l'adresse sur la chaîne est connectée aux liens d'affichage de toutes les plateformes telles que les avatars NFT, les noms de domaine ENS, les informations du compte Twitter, etc., un système d'identité d'utilisateur unifié sera construit sur et hors de la chaîne, même sur le marché NFT OpenSea. a aidé les utilisateurs à appuyer sur le format ENS ".eth "Recherchez directement les comptes et les projets NFT pertinents.

Le nombre total d'enregistrements de noms de domaine à l'ENS a dépassé les 2,55 millions et le nombre d'utilisateurs s'élève à 570 000. Le nombre de nouveaux enregistrements de noms de domaine ENS en septembre 2022 s'élève à près de 400 000, dépassant les 378 800 de juillet, établissant un record d'enregistrements mensuels.

Derrière le marché en plein essor de l’ENS se cache la résurgence du secteur traditionnel des noms de domaine Internet, et sa logique de battage médiatique est la suivante :

Achetez les noms de domaine des plus grandes entreprises et organisations du monde réel et attendez qu'elles les acquièrent à un prix élevé ;

Enregistrez un numéro Geely, tel que 666.eth, 888.eth et d'autres numéros qui répondent à des publics spécifiques, et attendez la vente ;

Achetez en gros, « balayez » à bas prix dans la logique d'investir dans PFP NFT, et attendez que le marché des noms de domaine ENS devienne chaud avant de le revendre sur le marché secondaire.

Actuellement sur le marché ENS, le plus populaire est le nom de domaine à 4 chiffres de 10k club, avec des ventes sur 24 heures de 1445 ETH. Par exemple, 7000.eth a été vendu au prix de 170 ETH, suivi du trois-. nom de domaine à chiffres fourni par le club arabe 999, qui est également le nom de domaine le plus court pris en charge par l'ENS a un prix de vente sur 24 heures de 95 ETH. Par exemple, ٠١٠.eth est vendu au prix de 30 ETH.

En outre, il existe des noms de domaine à cinq chiffres pour le club 100K, des noms de domaine d'émoticônes pour Triple Ethmoji et des noms de domaine chinois 999 Club ENS prenant en charge les chiffres chinois.

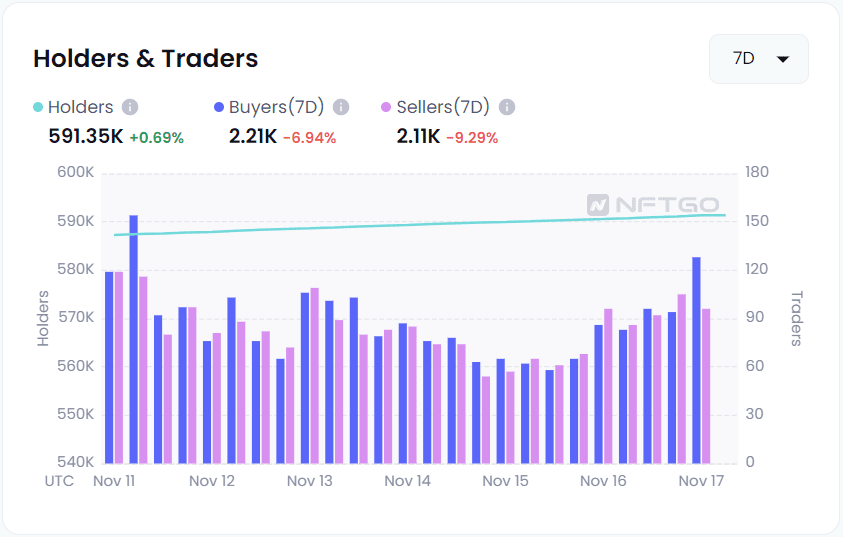

La valeur marchande totale actuelle d'ENS est de 93 millions de dollars américains, mais sa liquidité n'est que de 0,78 %, et le nombre de vendeurs peut même être supérieur au nombre d'acheteurs. Sa performance sur le marché secondaire ne peut pas être considérée comme exceptionnelle, et elle. est toujours dominé par la spéculation et la spéculation.

Description de l'image : ens contient des données

Source de l'image : NFTgo.io

En effet, le nom de domaine ENS est différent des jetons DeFi généraux et des NFT. Il a une relation très forte avec l'utilisateur. Semblable à un numéro de téléphone mobile personnel, la plupart des gens l'utiliseront pendant une longue période et de manière stable, ce qui rend la tâche difficile. vendre et échanger régulièrement.

TwitterScan, un mineur de données utilisateur

TwitterScan a été développé par MetaScan. Son objectif est d'exploiter les prix des devises pertinents, les NFT et les nouveaux développements de projets autour de Twitter, le centre de distribution d'informations publiques le plus actif sur le Web 3.

Différentes des données purement en chaîne utilisées avec DID, les données de TwitterScan sont entièrement basées sur Twitter et leur identifiant d'identité est cohérent avec Twitter. Son innovation la plus importante est d'introduire l'idée d'analyse de données en chaîne dans le Web traditionnel. 2 prestations.

À l'heure actuelle, il peut suivre plus de 17 000 jetons, la dynamique de 150 000 KOL et plus de 300 sujets.

Cette idée de retour sur le Web 2.0 fait référence à une recherche et à un apprentissage approfondis. Les plateformes Web 2.0 plus traditionnelles peuvent être considérées comme faisant partie des sources de données disponibles, qui peuvent être liées, identifiées et analysées.

Dispositif de connexion : données en chaîne précipitées par la reconnaissance d'identité

En termes de fonction de connexion relativement unique, la connexion a sa propre utilisation unique. À l'ère du Web 2.0, l'utilisation la plus courante est celle des outils M2F, tels que Microsoft Authenticator et Google Authenticator, qui sont souvent utilisés dans CEX. Vérification de sécurité. .

Dans le Web 3.0, les outils entourant la connexion et l'authentification peuvent être collectivement appelés connexions.

Unipass, connexion unifiée

Basé sur Nervos CKB, il construit un protocole de reconnaissance d'identité décentralisée d'identité numérique (DID, Decentralized Identity) pour les utilisateurs du Web 3.0.

Sa logique de fonctionnement est qu'un nombre suffisant d'utilisateurs peuvent accumuler suffisamment de données utilisateur pour développer des modèles commerciaux autour du trafic, tels que des modèles tarifaires ou des services institutionnels, et que le côté C/B peut être étendu.

Bright ID, plus de 15 services DID de collection d'applications appréciés par Buterin

Lors de la septième série d'activités de don de la plateforme de financement de logiciels open source Gitcoin, BrightID a été nommé et félicité par Vitalik Buterin pour avoir obtenu un bon soutien grâce aux dons. Au lieu de cela, créez une entreprise de conseil à but lucratif pour les applications qui intègrent BrightID, et cette entreprise peut investir une partie de ses bénéfices dans BrightID, c'est-à-dire que BrightID n'a autant de valeur que les applications auxquelles il s'intègre.

BrightID vendra à chaque personne un « parrainage » pour 1 $. Cela paiera des frais à vie de 1 $ par utilisateur à l'application qui a initialement amené l'utilisateur à BrightID, l'application achetant des parrainages pour se solidifier en tant que « premier arrêt » de l'utilisateur.

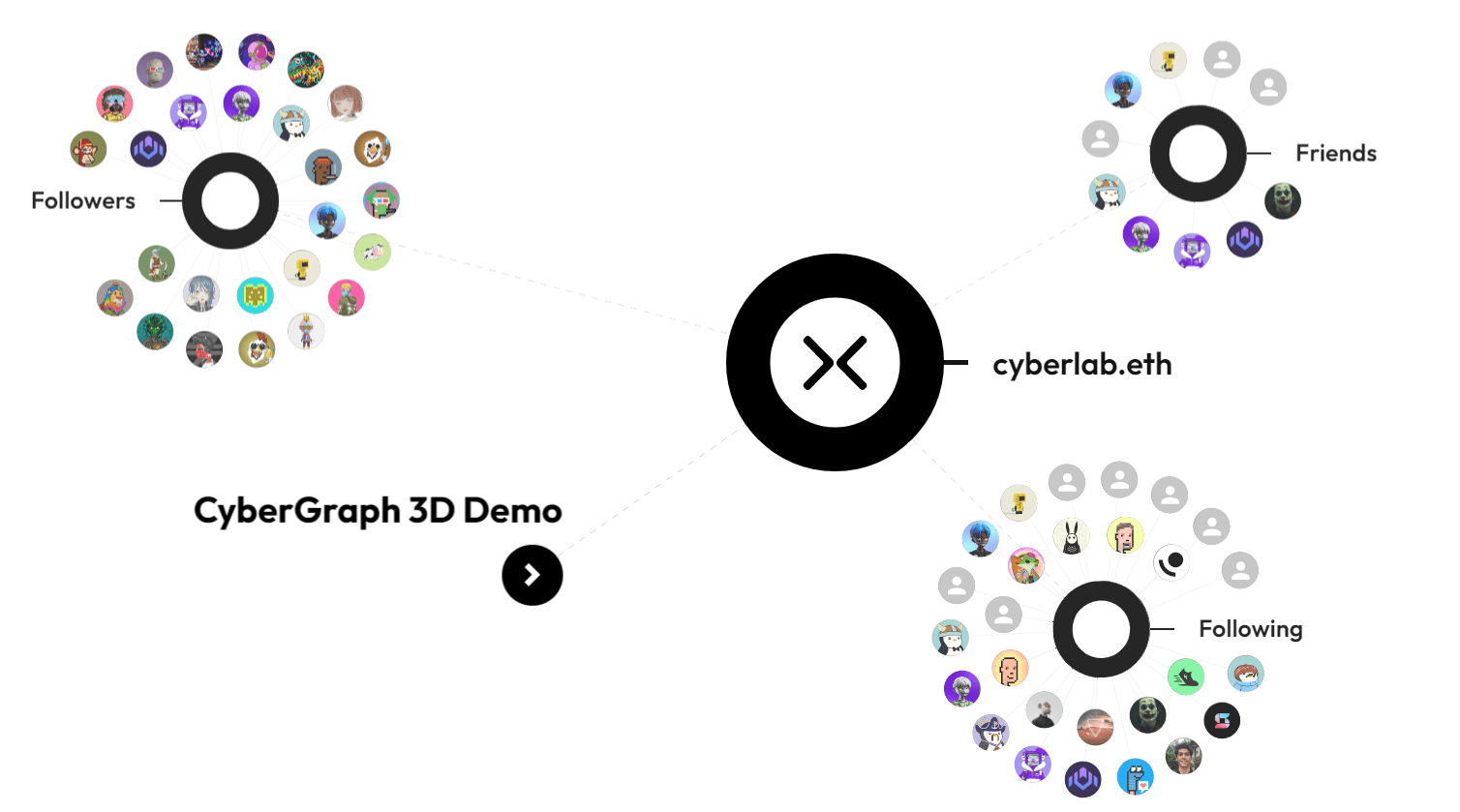

CyberConnect, la version DID de WalletConnect

Description de l'image : mode de fonctionnement CyberConnect

Source de l'image : cyberconnect

Pour être précis, CyberConnect est un DID « méta » Semblable aux services d'intégration de portefeuille fournis par walletconnect, CyberConnect a une idée similaire. Il intègre en permanence de nouveaux partenaires DID et chaînes publiques pour créer l'expérience de connexion la plus complète.

L'objectif de CyberConnect est de restituer la propriété des données des graphes sociaux aux utilisateurs et d'intégrer le système d'identité tout au long de l'expérience applicative.

Actuellement, sa base d'utilisateurs connaît une augmentation. En janvier de cette année, sa base d'utilisateurs était d'environ 400 000, mais en octobre, sa base d'utilisateurs dépassait 1,5 million, avec 24 sociétés, dont Binance et Protocol Labs, profondément impliquées. 35 applications écologiques telles que SpaceID, NFTGo, helloword et ZKlink.

Systèmes de réputation : les cas d'utilisation les plus pertinents pour les données en chaîne et le DID

Nous organisons cette partie jusqu'à la fin de l'article comme un exemple de l'expérience back-end du DID et des données en chaîne. Les applications précédentes placent le DID en premier, puis les données sur le comportement des utilisateurs peuvent être générées. Cependant, la logique du système de réputation. est le contraire et doit être inclus. Ce n'est qu'après avoir accumulé suffisamment de données qu'une « évaluation » de crédit peut être effectuée pour un utilisateur. Cette évaluation de crédit peut être utilisée comme identifiant unique de SBT, comme code d'identification pour la récupération sociale et comme identifiant. Saint Graal des prêts dans DeFi —— « Sesame Credit Score » pour les prêts non garantis.

POAP, le véritable début des systèmes de réputation

POAP est une nouvelle façon de conserver des enregistrements fiables des expériences en chaîne. Chaque fois qu'ils participent à un événement, les collectionneurs POAP recevront un badge unique soutenu par des informations en chaîne. Les badges POAP sont des jetons non fongibles (NFT) qui enregistrent l'empreinte informationnelle de chaque étape de la chaîne.

Les organisateurs peuvent créer leurs propres événements sur la plateforme POAP pour personnaliser le design et les produits qu'ils proposeront aux participants, et les utilisateurs peuvent rechercher des codes QR lors d'événements sponsorisés par POAP afin de collecter des badges et d'assister à différents événements une fois votre communauté créée. Avec POAP, cette association restera permanente entre les deux parties.

Si les réseaux sociaux sont un mode haute fréquence bidirectionnel point à point, alors POAP est un lien entre les personnes et les choses qui prouve qu'une fois que vous y participez, il sera valable à vie.

De grandes marques et événements tels que l'US Open Golf Open, Lollapalooza, adidas et Budweiser se sont associés à POAP et, en mai 2022, plus de 4,5 millions d'exemplaires de POAP avaient été distribués à plus de 500 000 collectionneurs de POAP.

Essentiellement, ceci est similaire au Lens Protocol. Il s'agit d'un composant qui peut être appelé par d'autres services POAP. Tout projet POAP ou partie du projet peut utiliser POAP pour créer son propre système de réputation. Lorsque ce système accumule suffisamment de données, la chaîne personnelle. les informations sur le site Web seront suffisamment riches et chaque POAP actif pourra mettre en œuvre la fonction de DID.

Galxe (anciennement Project Galaxy), un système de notation d'informations « pseudo » décentralisé

Galxe est un service d'identification qui utilise les services KYC pour identifier les individus, puis les télécharger sur la blockchain pour identification.

Parmi les solutions existantes, l'une consiste à vérifier en permanence le comportement en chaîne pour déterminer la propriété de l'adresse en chaîne, comme la fonction de suivi de l'argent intelligent de Nansen, l'autre consiste à garantir l'authenticité des informations en chaîne par le biais d'une façade directe ; -end KYC , l'utilisant ainsi comme source d'identité pour le comportement en chaîne.

Sa matrice de produits comprend des services pour le projet SBT de Binance, BAB, ainsi que des services tout-en-un tels que Web3 Passport, mais il ne peut éviter l'embarras de savoir d'où vient son système d'identité.

À l'heure actuelle, il prend en charge plus de 7 chaînes publiques grand public, avec 1 223 projets de coopération et 8 millions d'utilisateurs d'identification enregistrés. On peut dire qu'il s'agit du fournisseur de données DID le plus riche de l'ensemble du Web3.

Y compris les applications DeFi grand public telles que Yearn, les chaînes publiques telles que BNB et ETH, et cyberconnect, etc., peuvent toutes être connectées au réseau Galxe.

Mais tout comme KYC n’est pas une méthode de fonctionnement décentralisée, le principe même de fonctionnement de Galxe ID n’est pas la méthode décentralisée qu’il prétend. C’est aussi l’aspect le plus critiqué de son produit.

Conclusion

Du point de vue de l'expérience utilisateur, le DID est le véritable point de départ du Web 3.0, plutôt que les protocoles réseau sous-jacents tels que les oracles et les chaînes publiques. Le DID indique l'identité du participant ;

DID doit être une fonction ou un module et ne convient pas uniquement comme forme de produit. Les portefeuilles, les boîtes aux lettres, les réseaux sociaux, les connexions et les vérificateurs peuvent tous avoir des fonctions DID intégrées.

En tant qu'identifiant d'identité, DID connecte tous les scénarios Web 3.0 DEX remplaçant CEX, ENS remplaçant les noms de domaine, etc. libérera les problèmes de propriété des données personnelles et la valeur personnelle pourra être migrée ;

Les données en chaîne sont a posteriori du scénario, et les données générées par les protocoles sociaux SocialFi et Web 3.0 peuvent être vérifiées en chaîne, comme le prouve l'arbre de Merkel de CEX, aucune plateforme ne fera plus le mal ;

En déduisant le DID des données en chaîne, la décentralisation unifiée du front-end et du middleware peut constituer une application Web 3.0 véritablement complète et achever le remplacement et la reconstruction de l'Internet existant.

Déclaration de droits d'auteur : si vous devez réimprimer, vous êtes invités à communiquer avec notre assistant sur WeChat. Si vous réimprimez ou nettoyez le manuscrit sans autorisation, nous nous réservons le droit d'engager une responsabilité légale.

Avertissement : le marché est risqué, l'investissement doit donc être prudent. Les lecteurs sont priés de respecter strictement les lois et réglementations locales lorsqu’ils examinent les opinions, points de vue ou conclusions contenus dans cet article. Le contenu ci-dessus ne constitue aucun conseil d’investissement.