Dans le monde rapide et en constante évolution des crypto-monnaies, où les actifs numériques sont échangés et où des fortunes peuvent être faites, un danger caché menace la sécurité des investisseurs chevronnés comme des nouveaux venus : les escroqueries par phishing cryptographique.

Ces stratagèmes sont conçus pour exploiter la confiance et la vulnérabilité des individus, dans le but de les inciter à révéler leurs informations sensibles ou même à se séparer de leurs avoirs en crypto-monnaies durement gagnés.

La popularité des cryptomonnaies ne cesse de croître, tout comme la sophistication des techniques de phishing employées par les cybercriminels. Qu'il s'agisse d'usurpation d'identités de plateformes d'échange et de portefeuilles légitimes ou d'élaboration de tactiques d'ingénierie sociale convaincantes, ces escrocs ne reculent devant rien pour obtenir un accès non autorisé à vos actifs numériques.

Les acteurs malveillants utilisent différentes méthodes d’ingénierie sociale pour cibler leurs victimes. Grâce à ces tactiques, les escrocs manipulent les émotions des utilisateurs et créent un sentiment de confiance et d’urgence.

Eric Parker, PDG et cofondateur de Giddy, un portefeuille intelligent sans garde de fonds, a déclaré à Cointelegraph : « Quelqu’un vous a-t-il contacté sans que vous le demandiez ? C’est l’une des règles de base les plus importantes que vous pouvez utiliser. Le service client vous contacte rarement, voire jamais, de manière proactive, vous devez donc toujours vous méfier des messages indiquant que vous devez prendre des mesures concernant votre compte. »

« Même principe avec l’argent gratuit : si quelqu’un vous envoie un message parce qu’il veut vous donner de l’argent gratuitement, il est probable que ce ne soit pas réel. Méfiez-vous de tout message qui semble trop beau pour être vrai ou qui vous donne un sentiment immédiat d’urgence ou de peur qui vous pousse à agir rapidement. »

Escroqueries par courrier électronique et messagerie

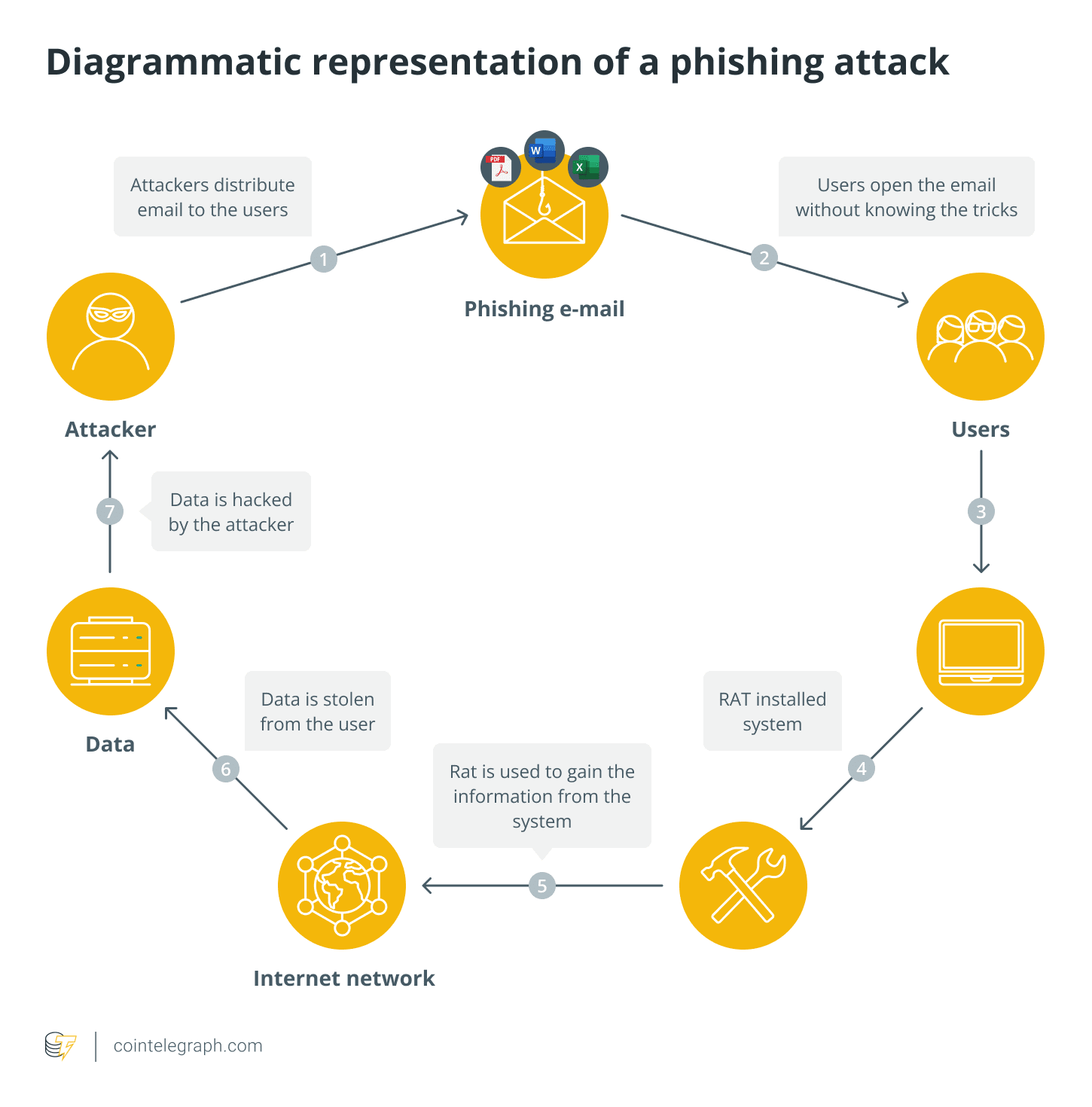

L'une des techniques les plus courantes utilisées dans les escroqueries par phishing consiste à se faire passer pour des entités de confiance, telles que des plateformes d'échange de cryptomonnaies ou des fournisseurs de portefeuilles. Les escrocs envoient des e-mails ou des messages qui semblent provenir de ces organisations légitimes, en utilisant des marques, des logos et des adresses e-mail similaires. Ils cherchent à tromper les destinataires en leur faisant croire que la communication provient d'une source digne de confiance.

Pour y parvenir, les escrocs peuvent utiliser des techniques telles que l’usurpation d’adresse e-mail, qui consiste à falsifier l’adresse e-mail de l’expéditeur pour faire croire qu’elle provient d’une organisation légitime. Ils peuvent également utiliser des tactiques d’ingénierie sociale pour personnaliser les messages et les rendre plus authentiques. En se faisant passer pour des entités de confiance, les escrocs exploitent la confiance et la crédibilité associées à ces organisations pour inciter les utilisateurs à prendre des mesures qui compromettent leur sécurité.

Fausses demandes d'assistance

Les escrocs qui se livrent au phishing cryptographique se font souvent passer pour des représentants du service client de plateformes d'échange de cryptomonnaies ou de fournisseurs de portefeuilles légitimes. Ils envoient des e-mails ou des messages à des utilisateurs peu méfiants, en faisant valoir un problème avec leur compte ou une transaction en attente qui nécessite une attention immédiate.

Les escrocs fournissent une méthode de contact ou un lien vers un faux site Web d'assistance où les utilisateurs sont invités à saisir leurs identifiants de connexion ou d'autres informations sensibles.

Omri Lahav, PDG et cofondateur de Blockfence, une extension de navigateur de sécurité cryptographique, a déclaré à Cointelegraph : « Il est important de se rappeler que si quelqu’un vous envoie un message ou un e-mail non sollicité, il veut probablement quelque chose de vous. Ces liens et pièces jointes peuvent contenir des logiciels malveillants conçus pour voler vos clés ou accéder à vos systèmes », poursuit-il :

« De plus, ils peuvent vous rediriger vers des sites de phishing. Vérifiez toujours l’identité de l’expéditeur et la légitimité de l’e-mail pour garantir la sécurité. Évitez de cliquer directement sur les liens ; copiez et collez l’URL dans votre navigateur, en vérifiant soigneusement qu’il n’y a pas d’erreurs d’orthographe dans le nom de domaine. »

En se faisant passer pour des membres du personnel d’assistance, les escrocs exploitent la confiance des utilisateurs dans les canaux d’assistance client légitimes. En outre, ils exploitent le désir de résoudre les problèmes rapidement, ce qui incite les utilisateurs à divulguer volontairement leurs informations privées, que les escrocs peuvent ensuite utiliser à des fins malveillantes.

Faux sites Web et plateformes clonées

Les acteurs malveillants peuvent également créer de faux sites Web et de fausses plateformes pour attirer des utilisateurs sans méfiance.

L'usurpation de nom de domaine est une technique par laquelle les escrocs enregistrent des noms de domaine qui ressemblent étroitement aux noms de plateformes d'échange de cryptomonnaies ou de fournisseurs de portefeuilles légitimes. Par exemple, ils peuvent enregistrer un domaine comme « exchnage.com » au lieu de « exchange.com » ou « myethwallet » au lieu de « myetherwallet ». Malheureusement, ces légères variations peuvent facilement être négligées par les utilisateurs peu méfiants.

Lahav a déclaré que les utilisateurs devraient « vérifier si le site Web en question est réputé et bien connu ».

Récent : Le Bitcoin est sur une trajectoire de collision avec les promesses du « zéro émission nette »

« Il est également essentiel de vérifier l’orthographe correcte de l’URL, car les acteurs malveillants créent souvent des URL qui ressemblent beaucoup à celles de sites légitimes. Les utilisateurs doivent également se méfier des sites Web qu’ils découvrent via les annonces Google, car ils risquent de ne pas être bien classés dans les résultats de recherche », a-t-il déclaré.

Les escrocs utilisent ces noms de domaine usurpés pour créer des sites Web qui imitent des plateformes légitimes. Ils envoient souvent des e-mails ou des messages de phishing contenant des liens vers ces faux sites Web, faisant croire aux utilisateurs qu'ils accèdent à la véritable plateforme. Une fois que les utilisateurs saisissent leurs identifiants de connexion ou effectuent des transactions sur ces sites Web, les escrocs récupèrent les informations sensibles et les exploitent à leur profit.

Logiciels et applications mobiles malveillants

Les pirates informatiques peuvent également recourir à des logiciels malveillants pour cibler les utilisateurs. Les enregistreurs de frappe et le piratage du presse-papiers sont des techniques que les escrocs du cryptophishing utilisent pour voler des informations sensibles sur les appareils des utilisateurs.

Les enregistreurs de frappe sont des logiciels malveillants qui enregistrent chaque frappe effectuée par un utilisateur sur son appareil. Lorsque les utilisateurs saisissent leurs identifiants de connexion ou leurs clés privées, l'enregistreur de frappe capture ces informations et les renvoie aux escrocs. Le piratage du presse-papiers consiste à intercepter le contenu copié dans le presse-papiers de l'appareil.

Les transactions en cryptomonnaie impliquent souvent de copier-coller des adresses de portefeuille ou d’autres informations sensibles. Les escrocs utilisent des logiciels malveillants pour surveiller le presse-papiers et remplacer les adresses de portefeuille légitimes par les leurs. Lorsque les utilisateurs collent les informations dans le champ prévu à cet effet, ils envoient sans le savoir leurs fonds vers le portefeuille de l’escroc.

Comment les utilisateurs peuvent-ils se protéger contre les escroqueries par phishing cryptographique ?

Les utilisateurs peuvent prendre certaines mesures pour se protéger lorsqu’ils naviguent dans l’espace cryptographique.

L'activation de l'authentification à deux facteurs (2FA) est un outil qui peut aider à sécuriser les comptes liés à la cryptographie contre les escroqueries par phishing.

La 2FA ajoute une couche de protection supplémentaire en obligeant les utilisateurs à fournir une deuxième forme de vérification, généralement un code unique généré sur leur appareil mobile, en plus de leur mot de passe. Cela garantit que même si les attaquants obtiennent les identifiants de connexion de l'utilisateur par le biais de tentatives de phishing, ils ont toujours besoin du deuxième facteur (comme un mot de passe à usage unique à durée déterminée) pour accéder à l'application.

Utilisation d'authentificateurs matériels ou logiciels

Lors de la configuration de la 2FA, les utilisateurs doivent envisager d’utiliser des authentificateurs matériels ou logiciels plutôt que de se fier uniquement à l’authentification par SMS. La 2FA par SMS peut être vulnérable aux attaques par échange de carte SIM, où les attaquants prennent frauduleusement le contrôle du numéro de téléphone de l’utilisateur.

Les authentificateurs matériels, tels que YubiKey ou les clés de sécurité, sont des dispositifs physiques qui génèrent des mots de passe à usage unique et offrent une couche de sécurité supplémentaire. Les authentificateurs logiciels, tels que Google Authenticator ou Authy, génèrent des codes basés sur le temps sur les smartphones des utilisateurs. Ces méthodes sont plus sûres que l’authentification par SMS, car elles ne sont pas sensibles aux attaques par échange de carte SIM.

Vérifier l'authenticité du site Web

Pour se protéger contre les tentatives de phishing, les utilisateurs doivent éviter de cliquer sur les liens fournis dans les e-mails, les messages ou d'autres sources non vérifiées. Ils doivent plutôt saisir manuellement les URL des sites Web de leurs plateformes d'échange de cryptomonnaies, de leurs portefeuilles ou de toute autre plateforme à laquelle ils souhaitent accéder.

En saisissant manuellement l’URL du site Web, les utilisateurs s’assurent d’accéder directement au site Web légitime plutôt que d’être redirigés vers un faux site Web ou cloné en cliquant sur un lien de phishing.

Soyez prudent avec les liens et les pièces jointes

Avant de cliquer sur un lien, les utilisateurs doivent passer le curseur de la souris dessus pour afficher l'URL de destination dans la barre d'état ou l'info-bulle du navigateur. Cela permet aux utilisateurs de vérifier la destination réelle du lien et de s'assurer qu'il correspond au site Web attendu.

Les fraudeurs par phishing dissimulent souvent les liens en affichant un texte d'URL différent de celui de la destination. En survolant le lien, les utilisateurs peuvent détecter les incohérences et les URL suspectes qui peuvent indiquer une tentative de phishing.

Parker a expliqué à Cointelegraph : « Il est très facile de falsifier le lien sous-jacent dans un e-mail. Un escroc peut vous montrer un lien dans le texte de l’e-mail, mais faire du lien hypertexte sous-jacent quelque chose d’autre. »

« L’une des arnaques les plus courantes chez les pirates de crypto-monnaie consiste à copier l’interface utilisateur d’un site Web réputé, mais à y placer leur code malveillant pour la partie connexion ou Wallet Connect, ce qui entraîne le vol de mots de passe ou, pire, de phrases de départ volées. Vérifiez donc toujours l’URL du site Web auquel vous vous connectez ou auquel vous connectez votre portefeuille de crypto-monnaies. »

Analyse des pièces jointes avec un logiciel antivirus

Les utilisateurs doivent faire preuve de prudence lorsqu’ils téléchargent et ouvrent des pièces jointes, en particulier celles provenant de sources non fiables ou suspectes. Les pièces jointes peuvent contenir des logiciels malveillants, notamment des enregistreurs de frappe ou des chevaux de Troie, qui peuvent compromettre la sécurité de l’appareil et des comptes de cryptomonnaie d’un utilisateur.

Pour atténuer ce risque, les utilisateurs doivent analyser toutes les pièces jointes avec un logiciel antivirus fiable avant de les ouvrir. Cela permet de détecter et de supprimer toute menace potentielle de logiciel malveillant, réduisant ainsi les risques d'être victime d'une attaque de phishing.

Maintenez les logiciels et les applications à jour

Il est essentiel de maintenir à jour les systèmes d’exploitation, les navigateurs Web, les appareils et autres logiciels pour préserver la sécurité des appareils des utilisateurs. Les mises à jour peuvent inclure des correctifs de sécurité qui corrigent les vulnérabilités connues et protègent contre les menaces émergentes.

Utiliser un logiciel de sécurité réputé

Pour ajouter une couche de protection supplémentaire contre les escroqueries par phishing et les logiciels malveillants, les utilisateurs doivent envisager d'installer un logiciel de sécurité réputé sur leurs appareils.

Les logiciels antivirus, anti-malware et anti-phishing peuvent aider à détecter et à bloquer les menaces malveillantes, notamment les e-mails de phishing, les faux sites Web et les fichiers infectés par des logiciels malveillants.

En mettant régulièrement à jour et en exécutant des analyses de sécurité à l’aide de logiciels réputés, les utilisateurs peuvent minimiser le risque d’être victime d’escroqueries par phishing et garantir la sécurité globale de leurs appareils et de leurs activités liées à la crypto-monnaie.

Formez-vous et restez informé

Les escroqueries par phishing en cryptomonnaie évoluent constamment et de nouvelles tactiques apparaissent régulièrement. Les utilisateurs doivent prendre l'initiative de se renseigner sur les dernières techniques de phishing et les escroqueries ciblant la communauté des cryptomonnaies. De plus, restez informé en recherchant et en lisant les récents incidents de phishing et les meilleures pratiques en matière de sécurité.

Récent : Qu’est-ce que l’usage équitable ? La Cour suprême des États-Unis se prononce sur le dilemme du droit d’auteur de l’IA

Pour rester informés des actualités liées à la sécurité et recevoir des avertissements en temps opportun sur les escroqueries par phishing, les utilisateurs doivent suivre des sources fiables dans la communauté des cryptomonnaies. Cela peut inclure les annonces officielles et les comptes de réseaux sociaux des bourses de cryptomonnaies, des fournisseurs de portefeuilles et des organisations de cybersécurité réputées.

En suivant des sources fiables, les utilisateurs peuvent recevoir des informations précises et des alertes concernant les escroqueries par phishing émergentes, les vulnérabilités de sécurité et les meilleures pratiques pour protéger leurs actifs cryptographiques.