Les exploits de la blockchain peuvent être extrêmement coûteux ; avec des contrats intelligents mal conçus, les applications et les ponts décentralisés sont attaqués à maintes reprises.

Par exemple, le réseau Ronin a connu une violation de 625 millions de dollars en mars 2022 lorsqu'un pirate informatique a réussi à voler des clés privées pour générer de faux retraits et transférer des centaines de millions. Le Nomad Bridge a connu en août de la même année une violation de 190 millions de dollars lorsque des pirates ont exploité un bug dans le protocole qui leur a permis de retirer plus de fonds que ce qu'ils avaient déposé.

Ces vulnérabilités dans le code du contrat intelligent sous-jacent, associées à des erreurs humaines et à des erreurs de jugement, créent des risques importants pour les utilisateurs de Web3. Mais comment les projets de cryptographie peuvent-ils prendre des mesures proactives pour identifier les problèmes avant qu’ils ne surviennent ?

Il existe quelques stratégies majeures. Les projets Web3 embauchent généralement des entreprises pour auditer leur code de contrat intelligent et examiner le projet pour fournir un sceau d'approbation.

Une autre approche, souvent utilisée conjointement, consiste à établir un programme de bug bounty qui incite les pirates informatiques inoffensifs à utiliser leurs compétences pour identifier les vulnérabilités avant les pirates malveillants. Les deux approches présentent actuellement des problèmes majeurs.

L'audit Web3 est interrompu

Les audits, ou évaluations externes, ont tendance à émerger sur des marchés où le risque peut rapidement s’étendre et créer un préjudice systémique. Qu’il s’agisse d’une société cotée en bourse, d’une dette souveraine ou d’un contrat intelligent, une seule vulnérabilité peut faire des ravages.

Mais malheureusement, de nombreux audits, même lorsqu’ils sont effectués par un organisme externe, ne sont ni crédibles ni efficaces car les auditeurs ne sont pas véritablement indépendants. Autrement dit, leurs incitations pourraient être orientées vers la satisfaction du client plutôt que vers l’annonce de mauvaises nouvelles.

Les audits de sécurité prennent du temps, sont coûteux et, dans le meilleur des cas, aboutissent à la conclusion que tout va bien. Dans le pire des cas, ils peuvent amener un projet à reconsidérer toute sa conception, retardant ainsi son lancement et son succès sur le marché. Les chefs de projet DeFi sont donc tentés de trouver une autre société d'audit, plus réceptive, qui balayera toute préoccupation sous le tapis et approuvera les contrats intelligents, explique Keir Finlow-Bates, chercheur en blockchain et développeur Solidity.

J'ai fait l'expérience directe de cette pression de la part des clients : argumenter avec les développeurs et les chefs de projet selon lesquels leur code ou leur architecture n'est pas à la hauteur est repoussé, même lorsque les faiblesses du système sont évidentes.

Un comportement fondé sur des principes est payant à long terme, mais à court terme, cela peut se faire au détriment de clients rentables et désireux de commercialiser leurs nouveaux jetons.

Je ne peux m'empêcher de remarquer que les sociétés d'audit laxistes développent rapidement une présence plus significative sur le marché de l'audit grâce à leur vaste liste de clients satisfaits, c'est-à-dire jusqu'à ce qu'un piratage se produise, poursuit Finlow-Bates.

CertiK, l'une des sociétés leaders en matière d'audit Web3, fournit des scores de confiance aux projets qu'elle évalue. Cependant, les critiques soulignent qu’ils ont donné leur aval à des projets qui ont échoué de façon spectaculaire. Par exemple, alors que CertiK n'a pas tardé à partager le 4 janvier 2022 qu'un incident s'était produit sur le projet BNB Smart Chain Arbix, ils ont omis d'avoir émis un audit sur Arbix 46 jours plus tôt, selon Eloisa Marchesoni, une spécialiste de la tokenomics, sur Medium.

Mais l’incident le plus notable a été l’audit complet de Terra par CertiK, qui s’est ensuite effondré et a entraîné avec lui la moitié de l’industrie de la cryptographie. L’audit a depuis été supprimé car ils ont adopté une approche plus réfléchie, mais des fragments restent en ligne.

Terra tel qu'envisagé par le département artistique de Cointelegraphs. Cependant, ils ont oublié de mettre le feu à la terre et à la lune. Terra-fié

Terra tel qu'envisagé par le département artistique de Cointelegraphs. Cependant, ils ont oublié de mettre le feu à la terre et à la lune. Terra-fié

Zhong Shao, co-fondateur de CertiK, a déclaré dans un communiqué de presse de 2019 :

CertiK a été très impressionné par la conception intelligente et très efficace de la théorie économique de Terra, en particulier par le découplage approprié des contrôles pour la stabilisation monétaire et la croissance économique prévisible.

Il a ajouté que CertiK a également trouvé que la mise en œuvre technique de Terras était l'une des plus hautes qualités qu'elle ait jamais vues, démontrant des pratiques d'ingénierie extrêmement fondées, une maîtrise du SDK Cosmos, ainsi que des documentations complètes et informatives.

Cette certification a joué un rôle majeur dans l’augmentation de la reconnaissance internationale de Terra et dans l’obtention d’investissements. Do Kwon, co-fondateur de Terra, récemment arrêté, a déclaré à l'époque :

Nous sommes heureux de recevoir le sceau d'approbation officiel de CertiK, connu dans l'industrie pour placer la barre très haute en matière de sécurité et de fiabilité. Les résultats d'audit approfondis partagés par l'équipe d'économistes et d'ingénieurs expérimentés de CertiK nous donnent plus de confiance dans notre protocole, et nous sommes ravis de déployer rapidement notre première dApp de paiement avec des partenaires de commerce électronique dans les semaines à venir.

Pour sa part, CertiK affirme que ses audits étaient complets et que l'effondrement de Terra n'était pas dû à une faille de sécurité critique mais à un comportement humain. Hugh Brooks, directeur des opérations de sécurité chez CertiK, déclare à Magazine :

Notre audit Terra n’a abouti à aucun résultat qui pourrait être considéré comme critique ou majeur, car aucun bug de sécurité critique qui pourrait conduire un acteur malveillant à attaquer le protocole n’a été trouvé. Cela ne s'est pas non plus produit dans la saga des incidents de Terra.

Les audits, les révisions de code ou les vérifications formelles ne peuvent pas empêcher les actions des individus possédant des jetons de contrôle ou de dumping de baleines, ce qui a provoqué le premier dépeg et les actions de panique ultérieures.

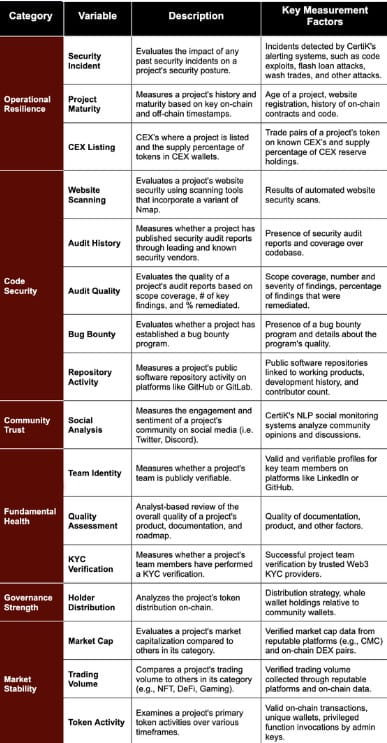

CertiK vient de publier ses nouveaux scores de sécurité, indépendants de toute relation commerciale. (CertiK)

CertiK vient de publier ses nouveaux scores de sécurité, indépendants de toute relation commerciale. (CertiK)

Donner un cachet d'approbation pour quelque chose qui s'est avéré plus tard douteux n'est pas limité à l'industrie de la blockchain et s'est répété tout au long de l'histoire, allant des cinq plus grands cabinets d'expertise comptable Arthur Anderson donnant le feu vert aux livres d'Enron (détruisant plus tard une partie des preuves ) à l'agence de notation Moodys qui a payé 864 millions de dollars pour ses notes d'obligations optimistes et douteuses qui ont alimenté la bulle immobilière de 2008-2009 et contribué à la crise financière mondiale.

C’est donc plutôt que les sociétés d’audit Web3 sont confrontées à des pressions similaires dans un secteur beaucoup plus récent, à croissance plus rapide et moins réglementé. (La semaine dernière, CertiK a publié ses nouveaux scores de sécurité pour 10 000 projets, voir à droite pour plus de détails).

Le but ici n’est pas de jeter CertiK sous le bus, car il est doté de travailleurs bien intentionnés et qualifiés, mais plutôt que les audits Web3 ne prennent pas en compte tous les risques pour les projets et les utilisateurs et que le marché pourrait avoir besoin de réformes structurelles pour aligner les incitations.

Les audits vérifient uniquement la validité d'un contrat, mais une grande partie du risque réside dans la logique de conception du protocole. De nombreux exploits ne proviennent pas de contrats rompus, mais nécessitent une révision des tokenomics, de l'intégration et du red-teaming, explique Eric Waisanen, responsable des tokenomics chez Phi Labs.

Même si les audits sont généralement très utiles, il est peu probable qu'ils permettent de détecter 100 % des problèmes, explique Jay Jog, co-fondateur de Sei Networks. La responsabilité principale incombe toujours aux développeurs d'employer de bonnes pratiques de développement pour garantir une sécurité renforcée.

Stylianos Kampakis, PDG de la Tesseract Academy et expert en tokenomics, affirme que les projets devraient embaucher plusieurs auditeurs pour garantir le meilleur examen possible.

"Je pense qu'ils font probablement du bon travail dans l'ensemble, mais j'ai entendu de nombreuses histoires d'horreur sur des audits qui ont manqué des bugs importants", a-t-il déclaré à Cointelegraph. Cela ne dépend donc pas seulement du cabinet, mais également des personnes elles-mêmes impliquées dans l’audit. C'est pourquoi je ne confierais jamais personnellement la sécurité d'un protocole à un seul auditeur.

zkSync est d'accord sur la nécessité de plusieurs auditeurs et déclare à Magazine qu'avant de lancer Era, son rollup de preuve zéro connaissance compatible EVM sur le réseau principal le 24 mars, il a été minutieusement testé dans sept audits différents de Secure3, OpenZeppelin, Halburn et un quatrième auditeur à venir. annoncé.

Hackers au chapeau blanc et primes aux bugs

Rainer Bhme, professeur de sécurité et de confidentialité à l'Université d'Innsbruck, a écrit que les audits de base ne sont presque jamais utiles et qu'en général, la rigueur des audits de sécurité doit être soigneusement adaptée à la situation.

Au lieu de cela, les programmes de bug bounty peuvent offrir de meilleures incitations. Les primes aux bogues offrent un moyen établi de récompenser ceux qui trouvent des bogues. Elles conviendraient naturellement aux crypto-monnaies, étant donné qu'elles disposent d'un mécanisme de paiement intégré, a poursuivi Bhme.

Les hackers au chapeau blanc sont ceux qui exploitent leurs talents pour identifier une vulnérabilité et travaillent sur des projets pour les corriger avant qu'un pirate informatique malveillant (chapeau noir) puisse l'exploiter.

Les hackers au chapeau blanc trouvent les bugs avant les hackers au chapeau noir. (Pexel)

Les hackers au chapeau blanc trouvent les bugs avant les hackers au chapeau noir. (Pexel)

Les programmes de bug bounty sont devenus essentiels pour découvrir les menaces de sécurité sur le Web, généralement organisés par des propriétaires de projets qui souhaitent que des programmeurs talentueux vérifient et examinent leur code pour détecter les vulnérabilités. Les projets récompensent les pirates informatiques pour avoir identifié de nouvelles vulnérabilités et assuré l'entretien et le maintien de l'intégrité d'un réseau. Historiquement, les correctifs pour les langages de contrats intelligents open source, par exemple Solidity, ont été identifiés et corrigés grâce aux pirates informatiques bug bounty.

Ces campagnes ont commencé dans les années 90 : il existait une communauté dynamique autour du navigateur Netscape qui travaillait gratuitement ou pour quelques centimes pour corriger les bugs qui apparaissaient progressivement au cours du développement, écrit Marchesoni.

Il est vite devenu clair qu’un tel travail ne pouvait pas être accompli pendant les heures creuses ou comme passe-temps. Les entreprises ont bénéficié à deux reprises des campagnes de bug bounty : outre les problèmes de sécurité évidents, la perception de leur engagement en matière de sécurité s'est également manifestée.

Des programmes de bug bounty ont vu le jour dans l’écosystème Web3. Par exemple, Polygon a lancé un programme de bug bounty de 2 millions de dollars en 2021 pour identifier et éliminer les failles de sécurité potentielles dans le réseau audité. Avalanche Labs gère son propre programme de bug bounty, lancé en 2021, via la plateforme de bug bounty HackenProof.

Il existe cependant des tensions entre l’ampleur des failles de sécurité qu’ils pensent avoir constatées et l’importance accordée à la question par les projets.

Les pirates informatiques au chapeau blanc ont accusé divers projets de blockchain de gaspiller les membres de la communauté, ainsi que de retenir la compensation des bug bounty pour les services du chapeau blanc. Bien que cela va sans dire, le versement de récompenses pour services légitimes est essentiel au maintien des incitations.

Une équipe de hackers a récemment affirmé qu'elle n'avait pas été rémunérée pour ses services de bug bounty pour la couche d'application Tendermint et Avalanche.

De l’autre côté de la barrière, des projets ont montré que certains hackers au chapeau blanc sont en réalité des chapeaux noirs déguisés.

Lire aussi Caractéristiques

La crypto marque un gros succès dans le football européen

Caractéristiques

La crypto peut-elle être le sauveur de la Suède ?

Tendermint, Avalanche et plus

Tendermint est un outil permettant aux développeurs de se concentrer sur le développement d'applications de niveau supérieur sans avoir à s'occuper directement de la communication et de la cryptographie sous-jacentes. Tendermint Core est le moteur qui facilite le réseau P2P via un consensus de preuve de participation (PoS). L'Application BlockChain Interface (ABCI) est l'outil avec lequel les blockchains publiques se lient au protocole Tendermint Core.

En 2018, un programme de bug bounty pour les communautés Tendermint et Cosmos a été créé. Le programme a été conçu pour récompenser les membres de la communauté qui découvrent des vulnérabilités avec des récompenses basées sur des facteurs tels que l'impact, le risque, la probabilité d'exploitation et la qualité du rapport.

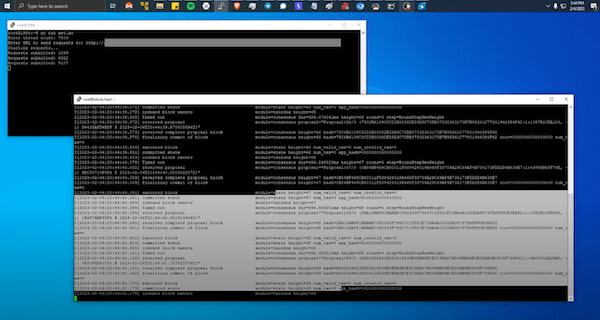

Le mois dernier, une équipe de chercheurs a affirmé avoir découvert un exploit majeur de sécurité de Tendermint, entraînant un crash des services via l'API distante. Une vulnérabilité d'appel de procédure à distance (RPC) de Tendermint a été découverte, affectant plus de 70 blockchains. L’exploit aurait un impact grave et pourrait potentiellement inclure plus de 100 vulnérabilités peer-to-peer et API puisque les blockchains partagent un code similaire. Dix blockchains figurant dans le top 100 du classement de sécurité de CertiK sont basées sur Tendermint.

Crash de l'API distante Tendermint depuis le bureau Padillacs. (Pad sur YouTube)

Crash de l'API distante Tendermint depuis le bureau Padillacs. (Pad sur YouTube)

Cependant, après avoir emprunté les voies appropriées pour réclamer la prime, le groupe de hackers a déclaré qu'elle n'avait pas été indemnisée. Au lieu de cela, ce qui a suivi a été une série d'événements de va-et-vient, que certains prétendent être une tentative de blocage pour Tendermint Core, alors qu'il a rapidement corrigé l'exploit sans payer sa cotisation au chasseur de primes.

Ceci, parmi d’autres que le groupe est censé avoir documenté, est connu sous le nom d’exploit zero-day.

L'attaque par déni de service (DoS) spécifique à Tendermint est un autre vecteur d'attaque unique de la blockchain, et ses implications ne sont pas encore tout à fait claires, mais nous évaluerons cette vulnérabilité potentielle à l'avenir, encouragerons les correctifs et discuterons avec les clients actuels qui pourraient être vulnérables, a déclaré CertiKs Brooks.

Il a déclaré que le travail de test de sécurité n'était jamais terminé. Beaucoup considèrent les audits ou les bug bounties comme un scénario unique, mais en réalité, les tests de sécurité doivent être continus dans le Web3 de la même manière que dans d'autres domaines traditionnels, dit-il.

Sont-ils même des chapeaux blancs ?

Les primes anti-insectes qui reposent sur des chapeaux blancs sont loin d'être parfaites, étant donné la facilité avec laquelle les chapeaux noirs se déguisent. Les arrangements ponctuels pour le retour des fonds constituent une approche particulièrement problématique.

Les primes aux bogues dans l'espace DeFi posent un grave problème, car au fil des ans, divers protocoles ont permis aux pirates informatiques au chapeau noir de devenir un chapeau blanc s'ils restituent une partie ou la majeure partie de l'argent, explique Finlow-Bates.

Les hackers au chapeau blanc et au chapeau noir jouent parfois au même jeu. (Pexel)

Les hackers au chapeau blanc et au chapeau noir jouent parfois au même jeu. (Pexel)

Extrayez une somme à neuf chiffres et vous pourriez vous retrouver avec des dizaines de millions de dollars de profit sans aucune répercussion.

Le piratage de Mango Markets en octobre 2022 en est un parfait exemple, avec un exploit de 116 millions de dollars et seulement 65 millions de dollars retournés, le reste étant pris comme une soi-disant prime. La légalité de cette opération reste une question ouverte, le pirate informatique responsable étant inculpé pour cet incident, que certains ont comparé davantage à de l'extorsion qu'à une prime légitime.

Le Wormhole Bridge a également été piraté pour 325 millions de dollars de crypto, avec une prime de 10 millions de dollars offerte dans le cadre d'un accord de type chapeau blanc. Cependant, ce montant n’était pas suffisamment important pour inciter le pirate informatique à exécuter l’accord.

Comparez cela aux véritables pirates informatiques et aux programmes de bug bounty, où un ensemble de règles strictes sont en place, une documentation complète doit être fournie et le langage juridique est menaçant, alors le non-respect des instructions à la lettre (même par inadvertance) peut en résulter. dans une action en justice, précise Finlow-Bates.

Les organisations qui obtiennent le soutien des chapeaux blancs doivent se rendre compte que toutes ne sont pas également altruistes et que certaines brouillent les frontières entre les activités des chapeaux blancs et noires, il est donc important de renforcer la responsabilité et d'avoir des instructions claires et des récompenses exécutées.

Les bug bounties et les audits sont moins rentables que les exploits, poursuit Waisanen, soulignant qu'il n'est pas facile d'attirer de bonne foi des pirates informatiques.

Lire aussi Caractéristiques

À l'assaut du dernier bastion : angoisse et colère alors que les NFT revendiquent un statut de haute culture

Daft Punk rencontre CryptoPunks alors que Novo affronte les NFT. Où allons-nous à partir d'ici ?

Les audits de sécurité ne sont pas toujours utiles et dépendent essentiellement de leur degré d’exhaustivité et d’indépendance. Les primes aux insectes peuvent fonctionner, mais de la même manière, le chapeau blanc pourrait simplement devenir gourmand et conserver les fonds.

Les deux stratégies sont-elles simplement un moyen d’externaliser la responsabilité et d’éviter la responsabilité en matière de bonnes pratiques de sécurité ? Il serait peut-être préférable pour les projets de cryptographie d'apprendre comment faire les choses correctement, affirme Maurcio Magaldi, directeur de la stratégie mondiale de 11:FS.

Les développeurs Web3 BUIDLers ne sont généralement pas familiers avec les pratiques de développement de logiciels d'entreprise, ce qui met un certain nombre d'entre eux en danger, même s'ils disposent de programmes de bug bounty et d'audits de code, dit-il.

S'appuyer sur l'audit de code pour mettre en évidence les problèmes de votre application visant à gérer des millions de transactions constitue une externalisation évidente des responsabilités, et ce n'est pas une pratique d'entreprise. Il en va de même pour les programmes de bug bounty. Si vous sous-traitez la sécurité de votre code à des parties externes, même si vous fournissez suffisamment d’incitations financières, vous cédez la responsabilité et le pouvoir à des parties dont les incitations pourraient être hors de portée. Ce n’est pas cela la décentralisation, a déclaré Magaldi.

Une approche alternative consiste à suivre le processus de fusion Ethereum.

Peut-être à cause du piratage de DAO au début d'Ethereum, chaque changement est désormais méticuleusement planifié et exécuté, ce qui donne à l'ensemble de l'écosystème beaucoup plus de confiance dans l'infrastructure. Les développeurs de DApp pourraient voler une page ou deux de ce livre pour faire avancer l'industrie, dit Magaldi.

Plutôt que d’externaliser leur sécurité, les projets doivent en assumer eux-mêmes l’entière responsabilité. (Pexels) Cinq leçons pour la cybersécurité en crypto

Plutôt que d’externaliser leur sécurité, les projets doivent en assumer eux-mêmes l’entière responsabilité. (Pexels) Cinq leçons pour la cybersécurité en crypto

Faisons le point. Voici cinq grandes leçons philosophiques que nous pouvons retenir.

Premièrement, nous avons besoin de plus de transparence sur les succès et les échecs de la cybersécurité Web3. Il existe malheureusement une sous-culture sombre qui voit rarement le jour car le secteur de l’audit fonctionne souvent sans transparence. Cela peut être contré par des discussions constructives sur ce qui fonctionne et ce qui ne fonctionne pas.

Lorsqu’Arthur Anderson n’a pas réussi à corriger et à signaler le comportement frauduleux d’Enron, sa réputation et sa réglementation ont été gravement touchées. Si la communauté Web3 ne peut au moins répondre à ces normes, ses idéaux sont fallacieux.

Deuxièmement, les projets Web3 doivent s’engager à honorer leurs programmes de bug bounty s’ils veulent que la communauté au sens large obtienne une légitimité dans le monde et atteigne les consommateurs à grande échelle. Les programmes de bug bounty se sont révélés très efficaces dans les environnements Web1 et Web2 pour les logiciels, mais ils nécessitent des engagements crédibles de la part des projets pour rémunérer les pirates informatiques.

Troisièmement, nous avons besoin de véritables collaborations entre développeurs, chercheurs, cabinets de conseil et institutions. Bien que les motivations du profit puissent influencer la manière dont certaines entités travaillent ensemble, il doit exister un ensemble de principes communs qui unissent la communauté Web3 au moins autour de la décentralisation et de la sécurité et conduisent à des collaborations significatives.

Il existe déjà de nombreux exemples ; des outils comme Ethpector sont illustratifs car ils montrent comment les chercheurs peuvent aider à fournir non seulement une analyse minutieuse, mais également des outils pratiques pour les blockchains.

Quatrièmement, les régulateurs devraient travailler avec, plutôt que contre ou indépendamment, les promoteurs et les entrepreneurs.

Les régulateurs devraient fournir un ensemble de principes directeurs, qui devraient être pris en compte par les développeurs d'interfaces DeFi. Les régulateurs doivent réfléchir à des moyens de récompenser les développeurs de bonnes interfaces et de punir les concepteurs d'interfaces médiocres, qui peuvent être sujettes au piratage et exposer les services DeFi sous-jacents à des attaques coûteuses, déclare Agostino Capponi, directeur du Columbia Center for Digital Finance and Technologies.

En travaillant en collaboration, les régulateurs ne sont pas obligés d'être des experts en la matière sur chaque technologie émergente, ils peuvent sous-traiter cela à la communauté Web3 et exploiter leurs atouts, à savoir la création de processus évolutifs.

Cinquièmement, et c'est le plus controversé, les projets DeFi devraient tendre vers un terrain d'entente où les utilisateurs passent par un certain niveau de vérification KYC/AML pour garantir que les acteurs malveillants n'exploitent pas l'infrastructure Web3 à des fins nuisibles.

Bien que la communauté DeFi se soit toujours opposée à ces exigences, il peut y avoir un juste milieu : chaque communauté nécessite un certain degré de structure, et il devrait y avoir un processus pour garantir que des utilisateurs clairement malveillants n'exploitent pas les plateformes DeFi.

La décentralisation est précieuse en finance. Comme nous l’avons vu une fois de plus avec l’effondrement de la Silicon Valley Bank, les institutions centralisées sont vulnérables et les faillites ont d’importantes répercussions sur la société.

Mes recherches dans le Journal of Corporate Finance mettent également en évidence comment DeFi est reconnu comme présentant de plus grands avantages en matière de sécurité : suite à une violation de données bien connue sur l'échange centralisé KuCoin, par exemple, les transactions ont augmenté de 14 % sur les échanges décentralisés, par rapport aux échanges centralisés. Mais il reste encore du travail à faire pour que DeFi soit accessible.

En fin de compte, la création d’un écosystème et d’un marché prospères pour la cybersécurité dans la communauté Web3 nécessitera des efforts de bonne foi de la part de toutes les parties prenantes.

Abonnez-vous Les lectures les plus engageantes de la blockchain. Livré une fois par semaine.

Adresse e-mail

S'ABONNER