Il existe une étrange habitude sur les marchés de la crypto. Nous dépensons une énergie énorme à parler de la façon dont la valeur se déplace, mais beaucoup moins de temps à parler de la façon dont la valeur est attribuée en premier lieu.

Cela semble abstrait jusqu'à ce que vous regardiez où les systèmes réels ont tendance à échouer.

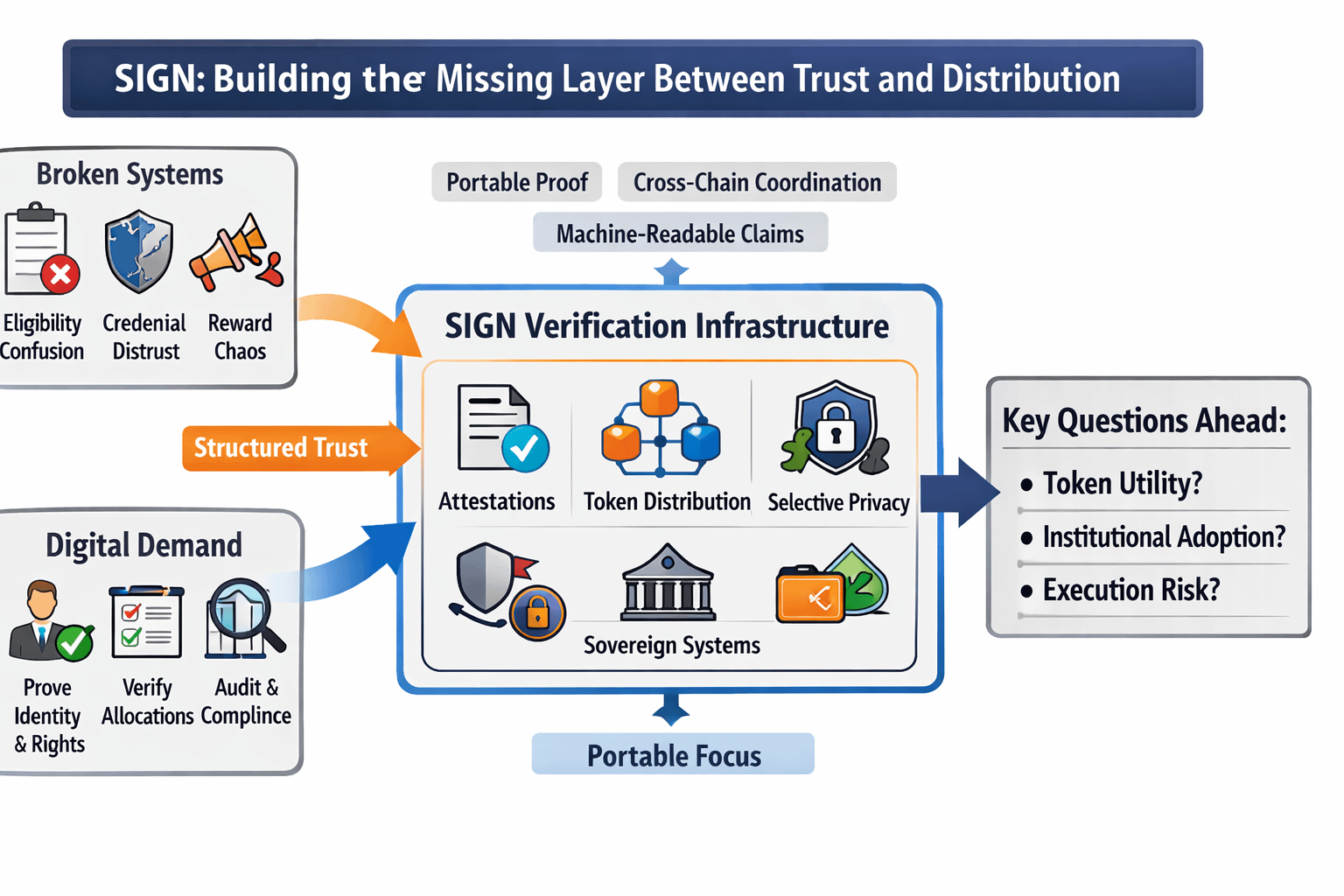

Un lancement de jeton échoue parce que les règles d'éligibilité étaient désordonnées. Un système de certification devient inutile parce que personne ne fait confiance à l'émetteur. Une campagne de récompenses se transforme en chaos parce que les vérifications d'identité sont faibles. Un flux de travail transfrontalier ralentit non pas parce que l'argent ne peut pas bouger, mais parce que personne ne peut vérifier qui devrait le recevoir, dans quelles conditions, et avec quelle preuve. En pratique, le problème le plus difficile est souvent non pas le transfert. C'est la vérification.

C'est à travers ce prisme que SIGN devient intéressant.

En surface, il est facile de décrire le projet en termes crypto familiers. Il y a un protocole pour les attestations, un produit de distribution, un jeton, une histoire d'écosystème et maintenant un récit d'infrastructure souveraine plus large. Mais cette description superficielle manque ce qui rend le projet digne d'étude. SIGN n'est pas le plus intéressant en tant que suite de produits. Il est le plus intéressant en tant qu'essai de construire une couche de confiance réutilisable pour des systèmes numériques qui doivent prouver des décisions, des droits, des éligibilités et une logique de distribution de manière structurée.

C'est une ambition beaucoup plus sérieuse que ce que sous-entendent généralement les « attestations en chaîne ».

Une grande partie de l'infrastructure crypto est construite autour d'une simple hypothèse : une fois que les actifs peuvent se déplacer plus efficacement, de meilleurs systèmes émergeront naturellement autour d'eux. Le problème est que le mouvement à lui seul ne crée pas d'ordre. Les systèmes numériques ont également besoin de preuves. Ils ont besoin d'un moyen de montrer qu'une revendication provient d'un émetteur crédible, que la revendication suit une structure connue, qu'elle peut être vérifiée plus tard, et que des détails sensibles n'ont pas toujours besoin d'être exposés intégralement juste pour satisfaire aux exigences de vérification.

C'est ici que la conception de SIGN commence à avoir de l'importance.

L'architecture centrale tourne autour des attestations, mais l'important n'est pas seulement que les revendications puissent être signées. Beaucoup de systèmes peuvent signer des revendications. L'important est que SIGN essaie de standardiser comment les revendications sont structurées, émises, stockées, référencées et réutilisées dans différents contextes. Cela la rend moins semblable à un tampon numérique et plus à un cadre pour la preuve portable. Dans un internet fragmenté où chaque plateforme demande sans cesse aux utilisateurs ou aux institutions de prouver les mêmes choses encore et encore, cette portabilité n'est pas une petite fonctionnalité. Cela peut être l'ensemble de la proposition de valeur.

C'est aussi pourquoi il serait une erreur de considérer SIGN uniquement comme une infrastructure d'identité. L'identité fait partie de l'histoire, mais pas toute l'histoire. Le thème plus profond est la coordination probante. Qui a approuvé cela ? Qui se qualifie ? Quelle version est valide ? Quel portefeuille ou personne devrait recevoir une allocation ? Quelle institution a émis la revendication sous-jacente ? Un autre système peut-il vérifier cela sans reconstruire la confiance depuis le début ?

Ce sont des questions ennuyeuses jusqu'à ce qu'elles deviennent soudainement coûteuses.

L'argument le plus fort en faveur de SIGN est qu'il ne reste pas au niveau de la théorie. Il a construit autour du protocole avec des produits qui transforment cette logique de vérification en quelque chose d'opérationnel. TokenTable, par exemple, donne à l'écosystème un coin très pratique : distribution de jetons, vesting et gestion des revendications. Cela compte parce que de nombreux projets d'infrastructure ont des idées techniques élégantes mais pas de chemin crédible vers une utilisation récurrente. SIGN comprend au moins que l'infrastructure de confiance devient réelle lorsqu'elle est intégrée dans des flux de travail où les erreurs sont coûteuses et où la vérification est inévitable.

Cela donne au projet une position plus ancrée que de nombreux récits d'« identité » ou de « certificats » en crypto. Le marché traite souvent ces catégories comme des éléments périphériques, doux ou purement réputationnels. Mais les systèmes de distribution ne sont pas périphériques. Ils se trouvent exactement au point où la logique financière, l'équité, la conformité et l'exécution opérationnelle se rencontrent. Si un projet peut devenir utile là, il mérite d'être pris plus au sérieux.

Le repositionnement stratégique plus large du projet mérite également d'être noté. SIGN se présente de plus en plus non seulement comme une pile de produits Web3, mais comme une infrastructure qui pourrait soutenir des systèmes souverains, des flux de travail régulés et des rails numériques du secteur public. C'est un mouvement audacieux, et pas seulement parce qu'il élargit le marché adressable. Cela change la façon dont le projet doit être jugé.

Une application crypto pour consommateurs peut survivre avec des bords rugueux, un élan narratif et quelques intégrations solides. L'infrastructure visant les gouvernements ou les flux de travail de qualité institutionnelle ne peut pas. Dans cet environnement, la fiabilité compte plus que la nouveauté. La conception de la vie privée compte plus que les slogans. L'auditabilité compte plus que la marque. Le système doit fonctionner sous pression, et il doit fonctionner pour des parties prenantes qui se soucient moins d'idéologie que de continuité, de contrôle et de responsabilité.

Dans ce sens, SIGN vise vers le haut dans une catégorie d'infrastructure plus exigeante.

L'angle de la vie privée est l'une des raisons pour lesquelles cette ambition n'est pas entièrement vide. L'accent mis par le projet sur la divulgation sélective et les revendications vérifiables sans exposition inutile de données témoigne d'une réelle contradiction dans les systèmes numériques. Les institutions veulent des preuves. Les utilisateurs ne veulent pas tout divulguer. Les régulateurs veulent des comptes. Les architectures traditionnelles satisfont généralement une ou deux de ces demandes au détriment de la troisième. L'attrait de SIGN est qu'il essaie de concevoir autour des trois. Pas parfaitement, bien sûr, mais délibérément.

Ce choix de conception est plus important aujourd'hui qu'il ne l'aurait été il y a quelques années. Internet passe progressivement d'une phase d'expérimentation informelle à une phase où davantage de systèmes doivent pouvoir s'expliquer. Que ce soit dans la finance, l'identité, les avantages, l'accès ou l'allocation de jetons, il n'est plus suffisant de dire que quelque chose s'est produit. Les systèmes doivent de plus en plus montrer pourquoi cela s'est produit, qui l'a autorisé, et si le processus peut être vérifié de manière indépendante plus tard.

Ce changement crée de la place pour une infrastructure comme SIGN.

Pourtant, le projet ne devrait pas être romantisé.

Sa plus grande force peut également être la source de son plus grand risque : la largeur. SIGN essaie de se placer à l'intersection des attestations, de la vérification des certificats, des signatures, de la distribution de jetons et de l'infrastructure numérique de grade souverain. C'est un récit puissant quand cela fonctionne, car toutes ces catégories sont connectées par la confiance et la preuve. Mais les récits larges peuvent également cacher une fragilité stratégique. Plus un projet revendique de cas d'utilisation, plus il devient difficile de prouver la profondeur dans l'un d'eux.

C'est particulièrement important dans un paysage concurrentiel où des acteurs adjacents peuvent dominer des segments plus étroits. Certains projets se concentrent uniquement sur les attestations. Certains se spécialisent dans l'identité. Certains contrôlent l'interface de distribution. Certains bénéficient d'une plus grande neutralité ou d'un positionnement de bien public plus simple. Le défi de SIGN n'est pas seulement d'être présent à travers plusieurs couches. C'est de devenir la couche de coordination préférée dans au moins un segment critique de manière suffisamment forte pour que le reste de l'écosystème commence à tourner autour.

C'est une tâche plus difficile que d'avoir une bonne technologie.

Alors il y a le jeton.

C'est ici que l'analyse sérieuse doit ralentir un peu. Un projet peut avoir une architecture intelligente, une utilisation réelle et un écosystème en croissance, et laisser encore des questions ouvertes sur la question de savoir si le jeton est le bénéficiaire le plus clair de ce succès. Dans le cas de SIGN, le jeton aide à organiser la participation, la direction de la gouvernance et l'alignement de l'écosystème. Mais la question centrale est de savoir si la croissance du réseau crée une demande structurelle pour le jeton lui-même, ou si le jeton reste quelque peu adjacent aux parties de l'entreprise qui génèrent la plus forte utilité.

Cette distinction est importante car les marchés crypto mélangent souvent la traction des produits et la capture de valeur des jetons comme s'ils étaient automatiquement la même chose. Ce ne sont pas. Un protocole peut devenir utile tandis que son économie de jetons reste faiblement attachée. Une entreprise peut construire d'excellents rails tandis que le jeton se comporte davantage comme un instrument narratif que comme un noyau économique nécessaire. Cela ne signifie pas que SIGN tombe dans ce piège, mais cela signifie que le fardeau de la preuve reste devant, pas derrière.

La structure de déverrouillage compte aussi. Lorsqu'un jeton est encore au début de sa courbe de libération d'offre, le comportement du marché est façonné non seulement par la demande et l'adoption, mais par le rythme de l'offre future entrant en circulation. Dans ces cas, même un projet fondamentalement solide peut connaître une tension persistante entre le progrès opérationnel et la performance du jeton. Les analystes qui ignorent cette tension finissent généralement par écrire des histoires qui sont trop propres pour la structure réelle du marché.

Et pourtant, malgré ces mises en garde, il y a une raison pour laquelle SIGN vaut plus qu'un simple coup d'œil.

C'est l'un des rares projets crypto essayant de traiter un problème qui devient plus important à mesure que les systèmes mûrissent : pas seulement comment déplacer des actifs, mais comment prouver la légitimité, les droits, l'éligibilité et l'autorisation à travers des environnements fragmentés. Ce n'est pas une catégorie à la mode de la manière dont les applications de consommation ou les chaînes à grande vitesse le sont. Mais cela pourrait s'avérer être une catégorie plus durable.

Parce que la vérité est que les systèmes numériques ne deviennent pas dignes de confiance simplement parce qu'ils deviennent plus rapides. Ils deviennent dignes de confiance lorsqu'ils peuvent s'expliquer.

C'est le véritable test pour SIGN.

S'il réussit, ce ne sera pas parce qu'il a bien commercialisé des certificats ou emballé la distribution de manière soignée. Ce sera parce qu'il a réussi à transformer la vérification en une infrastructure dont d'autres systèmes dépendent silencieusement. Le meilleur résultat pour un projet comme celui-ci n'est pas de devenir bruyant. C'est de devenir difficile à remplacer.

S'il échoue, la raison sera probablement tout aussi claire. Soit le récit souverain et institutionnel s'avérera plus difficile à opérationnaliser que ce que la marque suggère, soit le jeton aura du mal à capturer la valeur créée par l'utilité réelle du réseau, soit l'ambition large de la plateforme diffusera son avantage avant qu'une catégorie ne soit remportée de manière décisive.

C'est pourquoi SIGN mérite d'être évalué attentivement.

Pas parce qu'il offre une réponse parfaite.

Parce qu'elle pose l'une des meilleures questions en crypto : à quoi ressemble la coordination numérique lorsque la confiance doit être portable, consciente de la vie privée et vérifiable par machine en même temps ?

#SignDigitalSovereignInfra @SignOfficial $SIGN