Si vous suivez les actualités, vous saurez qu'en 2021, une certaine station de traitement des eaux a été piratée à distance, le système de contrôle a été compromis, et la concentration d'hydroxyde de sodium dans l'eau a été portée à cent fois la valeur normale. Si l'opérateur n'avait pas été en train de surveiller l'écran et avait remarqué l'anomalie, les conséquences auraient été difficiles à dire. La méthode utilisée pour cette intrusion était très basique, c'était un logiciel de bureau à distance qui n'avait pas été mis à jour.

L'incident n'a causé aucun dommage réel, mais il souligne une chose.

Les équipements industriels connectés ont été piratés, ce n'est pas une scène de science-fiction, c'est un événement réel qui a déjà eu lieu.

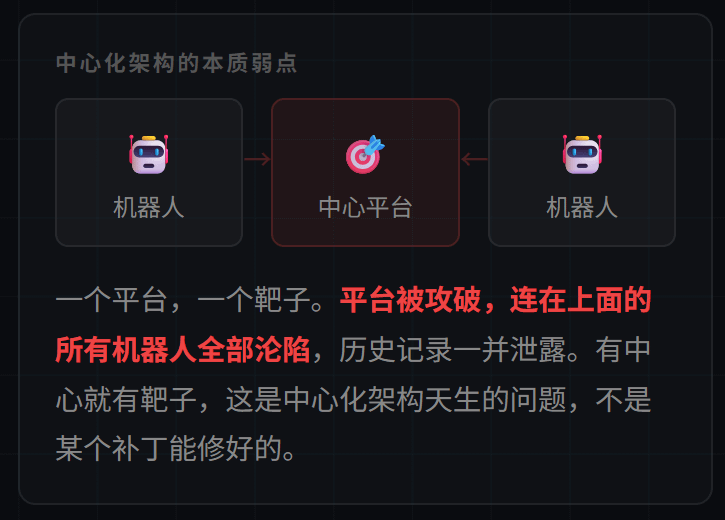

C'est la faiblesse intrinsèque des systèmes centralisés : il y a un centre, donc il y a une cible.

Tous les appareils sont connectés à la même plateforme de contrôle cloud, les instructions sont envoyées depuis la plateforme, les données sont téléchargées sur la plateforme, et l'opérateur gère tous les robots via la plateforme. Cette architecture est très pratique, mais elle concentre tous les risques de sécurité en un seul point.

Une plateforme, une cible. Si la plateforme est compromise, tous les robots connectés s'effondrent, et les enregistrements historiques sont également divulgués. Ce n'est pas un risque théorique, des événements de sécurité similaires se sont déjà produits dans les systèmes industriels de Tesla et Amazon.

@Fabric Foundation l'architecture fait qu'il n'y a pas de centre de contrôle unique pouvant être attaqué.

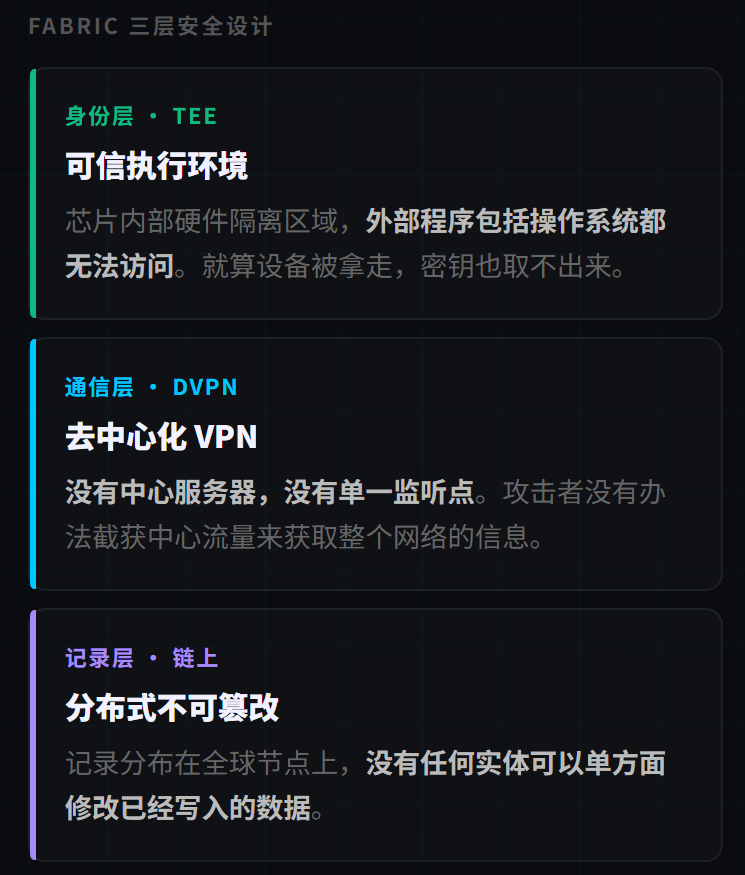

L'identité et les clés de chaque robot sont stockées dans le TEE, qui est une zone d'isolation à l'intérieur de la puce, les programmes externes, y compris le système d'exploitation, ne peuvent pas y accéder, même si l'appareil emporte la clé, il ne peut pas l'extraire. La couche de communication utilise dVPN, sans serveur central, les attaquants ne peuvent pas intercepter le trafic de tout le réseau.

Quant aux enregistrements en chaîne, répartis sur des nœuds globaux, aucune entité ne peut unilatéralement modifier des données déjà écrites.

Aucune entité ne peut unilatéralement modifier des données déjà écrites.

Ces trois niveaux de conception combinés résolvent le problème fondamental des systèmes centralisés : éliminer le point de défaillance unique. Un robot compromis n'affecte pas les autres robots, et ne pollue pas les données de tout le réseau, permettant à l'attaquant d'obtenir le contrôle complet du système.

Il y a encore un autre point que je pense qu'il vaut la peine de mentionner.

@Fabric Foundation tout le code est accessible au public. Beaucoup de gens pensent que l'open source est dangereux, car les attaquants peuvent également étudier le code pour trouver des vulnérabilités.

Mais dans le domaine de la sécurité : le code open source audité de manière approfondie est souvent plus sûr que le code privé fermé. Parce que des chercheurs en sécurité du monde entier le surveillent, la vitesse à laquelle les vulnérabilités sont découvertes et corrigées est plus rapide, tandis que les vulnérabilités dans les systèmes fermés peuvent être exploitées discrètement pendant longtemps sans que personne ne le sache.

Le bitcoin fonctionne depuis quinze ans, le code est entièrement open source, et n'a jamais été attaqué avec succès au niveau du cœur.

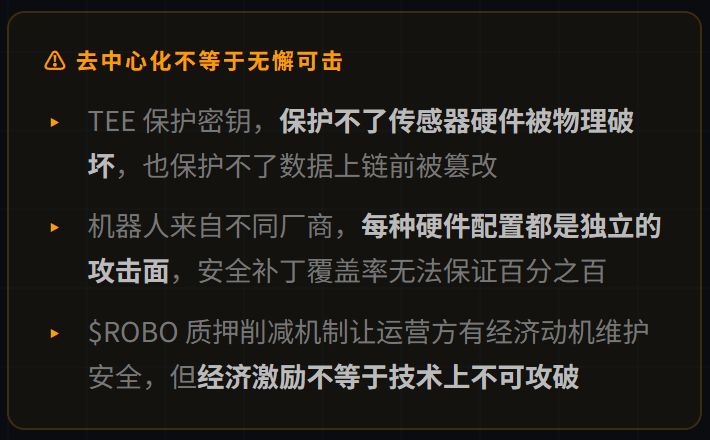

Bien sûr, je dois préciser que la décentralisation ne signifie pas infaillibilité. Les robots exécutant des tâches, il existe toujours la possibilité de falsification des données des capteurs entre la collecte et l'enchaînement, le TEE protège la clé, mais ne peut pas protéger le matériel des capteurs contre des destructions physiques.

Les robots dans le réseau Fabric proviennent de différents fabricants, chaque configuration matérielle étant une surface d'attaque indépendante, le taux de couverture des correctifs de sécurité ne peut pas garantir cent pour cent. Ce sont des limitations réelles qui ne peuvent pas être totalement éliminées par la décentralisation.

Mais comparé aux solutions centralisées existantes, la conception de la sécurité de Fabric a un avantage fondamental au niveau de l'architecture. Le problème des systèmes existants n'est pas qu'une vulnérabilité n'a pas été corrigée, mais que l'ensemble de l'architecture est intrinsèquement fragile - il y a un centre, donc il y a une cible, et une cible sera attaquée.

Fabric a choisi de se décomposer, réparti sur des nœuds dans le monde entier, les attaquants n'ont pas de point d'entrée unique.

$ROBO le mécanisme de mise en jeu a également un rôle indirect dans la conception de la sécurité : l'opérateur met des actifs en jeu dans le réseau #robo , et si un incident de sécurité est jugé de la responsabilité de l'opérateur, la mise en jeu sera réduite.

Cela donne aux opérateurs une forte motivation économique à maintenir la sécurité de leurs dispositifs, plutôt que de transférer la responsabilité de la sécurité à la plateforme.

Cette usine de traitement de l'eau a ensuite mis à niveau son système de sécurité, au prix d'une baisse d'efficacité. Les mises à jour de sécurité des systèmes centralisés doivent généralement faire des compromis entre sécurité et efficacité.

Fabric intègre la sécurité dans l'infrastructure dès le départ, sans avoir besoin de patcher après chaque incident, c'est la différence fondamentale avec les solutions existantes.