Les ponts blockchain permettent aux utilisateurs de la finance décentralisée (DeFi) d'utiliser les mêmes jetons sur plusieurs blockchains. Par exemple, un trader peut utiliser USD Coin (USDC) sur les blockchains Ethereum ou Solana pour interagir avec les applications décentralisées (DApps) sur ces réseaux.

Bien que ces protocoles puissent être pratiques pour les utilisateurs de la DeFi, ils risquent d’être exploités par des acteurs malveillants. Par exemple, l’année dernière, le pont Wormhole – un pont cryptographique inter-chaînes populaire entre Solana, Ethereum, Avalanche et d’autres – a été piraté, les attaquants ayant volé plus de 321 millions de dollars d’Ethereum enveloppé (wETH), le plus grand piratage de l’histoire de la DeFi à l’époque.

Un peu plus d'un mois plus tard, le 23 mars 2022, le pont Ronin Network (la chaîne latérale Ethereum d'Axie Infinity) a été piraté pour plus de 620 millions de dollars, et le 2 août, le pont Nomad a été piraté pour plus de 190 millions de dollars. Au total, plus de 2,5 milliards de dollars ont été volés sur des ponts inter-chaînes entre 2020 et 2022.

Les ponts sans confiance, connus sous le nom de ponts non dépositaires ou décentralisés, pourraient améliorer la sécurité des transferts inter-chaînes des utilisateurs.

Qu'est-ce qu'un pont blockchain ?

Un pont inter-chaînes est une technologie qui permet d'envoyer des actifs ou des données d'un réseau blockchain à un autre. Ces ponts permettent à deux ou plusieurs réseaux blockchain distincts de communiquer entre eux et de partager des informations. L'interopérabilité fournie par les ponts inter-chaînes permet de déplacer des actifs d'un réseau à un autre.

Récent : SEC vs. Kraken : un coup unique ou une salve d'ouverture dans un assaut contre la crypto ?

La plupart des technologies de pontage utilisent des contrats intelligents sur les deux blockchains pour rendre possibles les transactions inter-chaînes.

Les ponts inter-chaînes peuvent déplacer de nombreux actifs, tels que des cryptomonnaies, des jetons numériques et d’autres données. L’utilisation de ces ponts permet aux différents réseaux de blockchain de fonctionner plus facilement ensemble et aux utilisateurs de profiter des fonctionnalités et des avantages uniques de chaque réseau.

Ponts de confiance vs. ponts sans confiance

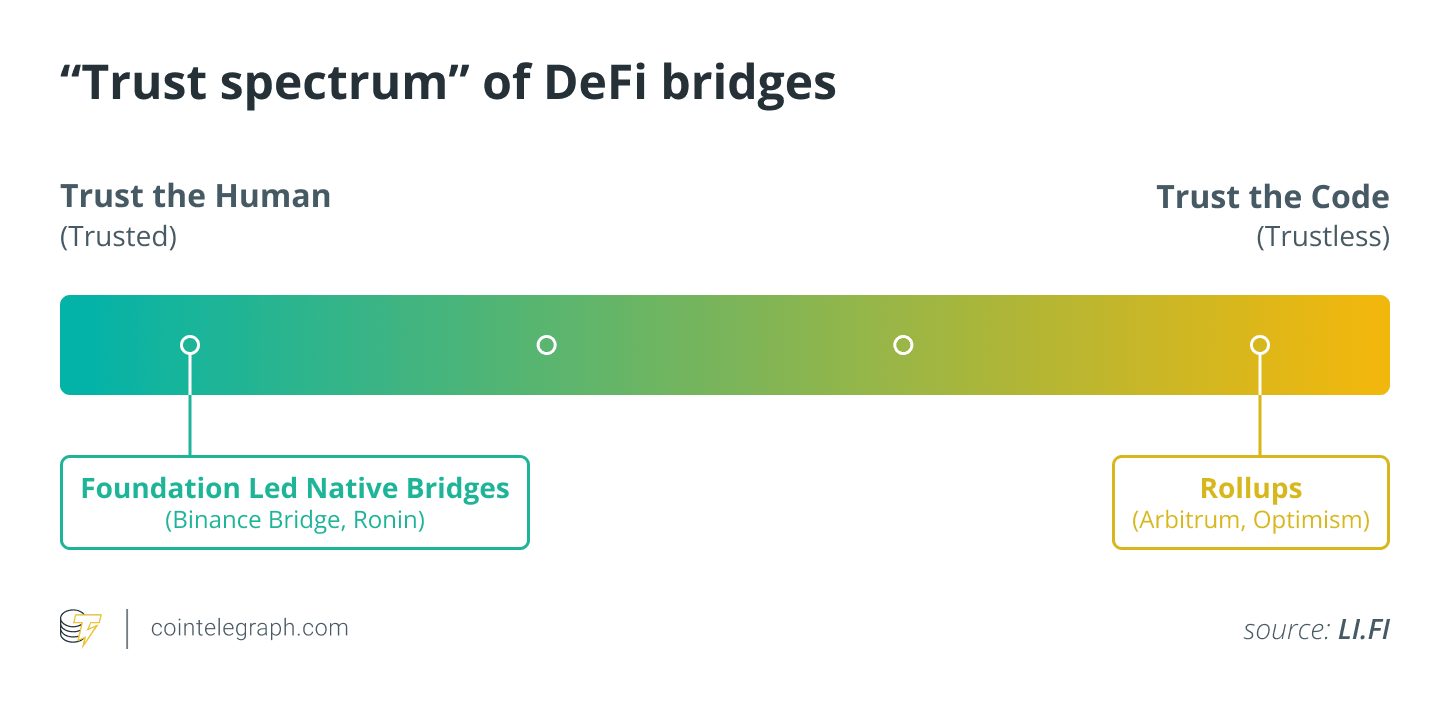

En ce qui concerne les protocoles de pontage, il existe deux principaux types de ponts : les ponts centralisés (de confiance) et les ponts décentralisés (sans confiance). Les ponts de confiance sont gérés par des entités centralisées qui prennent en charge les jetons une fois qu'ils sont transférés au pont. L'un des principaux risques des ponts de garde est le point de défaillance unique (le dépositaire centralisé), qui en fait une cible plus facile pour les tentatives de piratage.

Au lieu d'utiliser des dépositaires centralisés pour transférer des jetons entre les blockchains, les ponts sans confiance utilisent des contrats intelligents pour terminer le processus.

Les contrats intelligents sont des programmes automatisés exécutant certaines actions une fois les conditions remplies. Pour cette raison, les ponts sans confiance sont considérés comme une alternative plus sûre puisque chaque utilisateur conserve la garde de ses jetons pendant le processus de transfert.

Cependant, les ponts sans confiance peuvent toujours être compromis si le code du contrat intelligent présente des vulnérabilités non identifiées et corrigées par l'équipe de développement.

Pascal Berrang, chercheur en blockchain et développeur principal chez Nimiq, un protocole de paiement basé sur la blockchain, a déclaré à Cointelegraph : « En général, l'utilisation de ponts inter-chaînes introduit des risques supplémentaires par rapport à l'utilisation d'une seule blockchain. »

« Cela augmente la surface d’attaque via les blockchains, les dépositaires potentiels et les contrats intelligents. Il existe différents types de ponts inter-chaînes, qui présentent différents compromis en termes de risques. » Il a poursuivi :

« Les ponts inter-chaînes impliquent naturellement deux ou plusieurs blockchains, utilisant généralement des mécanismes de sécurité distincts. Par conséquent, la sécurité des actifs pontés dépend de la blockchain la plus faible impliquée dans le pont. Par exemple, si l’une des blockchains est attaquée, il serait possible d’inverser un échange inter-chaînes sur l’une des chaînes mais pas sur l’autre, ce qui entraînerait un déséquilibre des actifs. »

Berrang a également souligné les vulnérabilités liées au fait que les actifs du pont sont verrouillés dans le pont. « Les fonds sont généralement stockés ou verrouillés dans un endroit central, ce qui constitue un point de défaillance unique. Selon le type de pont, ces fonds sont soumis à différents risques : dans un pont basé sur des contrats intelligents, les bugs dans ces contrats peuvent rendre les actifs du pont sans valeur », a déclaré Berrang.

« Un exemple pourrait être un bug qui permettrait la création infinie de nouveaux jetons pontés. Les ponts exploités par des dépositaires de confiance sont soumis à des risques de contrepartie si les dépositaires se comportent mal ou si leurs clés sont volées », a-t-il ajouté.

Jeremy Musighi, responsable de la croissance chez Balancer, un market maker automatisé, estime que des risques supplémentaires résident dans la complexité des ponts blockchain, déclarant à Cointelegraph que « les ponts inter-chaînes comportent plusieurs risques importants. La sécurité est l’un des plus grands risques ; en raison de la complexité et de la difficulté de mise en œuvre des ponts inter-chaînes, ils sont sujets à des erreurs et à des vulnérabilités que des acteurs malveillants peuvent exploiter pour voler des actifs ou effectuer d’autres actions malveillantes. »

Musighi a également noté que les problèmes d'évolutivité posent des risques supplémentaires pour le processus de pontage, déclarant : « Un autre risque est l'évolutivité, car les ponts inter-chaînes peuvent ne pas être en mesure de gérer de grandes quantités de trafic, ce qui entraîne des retards et des coûts accrus pour les utilisateurs. »

Protéger les ponts contre les exploits

Les développeurs peuvent empêcher le piratage des ponts inter-chaînes en mettant en œuvre plusieurs mesures de sécurité qui contribuent à garantir la confidentialité, l’intégrité et l’authenticité des actifs transférés.

L’une des mesures les plus importantes consiste à s’assurer que le code du contrat intelligent qui constitue le cœur des ponts inter-chaînes est sécurisé et exempt de vulnérabilités. Cela peut être réalisé grâce à des audits de sécurité réguliers, des programmes de bug bounty et des révisions de code, qui aident à identifier et à corriger les problèmes de sécurité potentiels.

Les développeurs peuvent également recourir à des algorithmes cryptographiques, tels que des signatures numériques et des fonctions de hachage, pour sécuriser le transfert d’actifs et d’informations entre différents réseaux blockchain. Cela permet de garantir que les actifs transférés sont protégés et que les acteurs malveillants ne peuvent pas interférer avec le processus de transfert.

De plus, une surveillance régulière du réseau est essentielle pour détecter les activités suspectes et prévenir les attaques. En surveillant le réseau, les développeurs peuvent détecter tout problème de sécurité et prendre les mesures appropriées pour le résoudre avant qu'il ne cause des dommages.

Enfin, le développement et le déploiement de ponts inter-chaînes sécurisés nécessitent le respect des meilleures pratiques, telles que des pratiques de codage, de test et de débogage sécurisés et des méthodes de déploiement sécurisées. Ce faisant, les développeurs peuvent contribuer à garantir la sécurité et la stabilité des ponts inter-chaînes.

Empêcher le piratage des ponts inter-chaînes nécessite une combinaison de code sécurisé, d’algorithmes cryptographiques, de mécanismes de consensus robustes, de surveillance du réseau et de respect des meilleures pratiques.

Les ponts sans confiance sont-ils une meilleure solution ?

Les ponts sans confiance peuvent fournir une solution plus sûre pour relier les actifs entre les blockchains uniquement si le code du contrat intelligent a été entièrement audité pour garantir qu'aucune vulnérabilité n'est présente.

Le principal avantage des ponts sans confiance en termes de sécurité est que les utilisateurs conservent la garde de leurs jetons pendant tout le processus, les contrats intelligents prenant en charge le processus de transfert. De plus, l'absence d'autorité centrale pour verrouiller les jetons rend les ponts plus difficiles à attaquer car il n'y a pas de point de défaillance unique.

Récent : Les problèmes bancaires de Binance mettent en évidence un fossé entre les entreprises de cryptomonnaie et les banques

Musighi a déclaré à Cointelegraph : « Je considère généralement que les ponts sans confiance sont plus sûrs que les ponts de confiance car ils fonctionnent de manière transparente et s'appuient sur un réseau décentralisé pour valider et faciliter le transfert d'actifs entre les chaînes, tandis que les ponts de confiance s'appuient sur un tiers centralisé, ce qui signifie qu'il existe un point de défaillance unique et une surface d'attaque concentrée que les pirates peuvent cibler. »

« Les ponts sans confiance sont plus faciles à auditer et présentent l’avantage évident de minimiser la confiance. Étant donné que de nombreux ponts centralisés s’appuient également sur des contrats intelligents (plus simples), les ponts sans confiance peuvent être considérés comme une option moins risquée, mais pas sans risque », a déclaré Berrang.

À mesure que l'espace financier décentralisé mûrit, les développeurs doivent prendre des mesures supplémentaires pour sécuriser les ponts inter-chaînes. Cependant, à mesure que les utilisateurs de crypto-monnaies s'intéressent davantage à l'auto-conservation et à la décentralisation, les ponts sans confiance pourraient gagner en popularité.