Principales conclusions

Les clés d'interface de programmation d'application (API) peuvent être utilisées pour accorder de manière programmatique à certains programmes un accès pratique aux données dont ils ont besoin, par exemple en fournissant des données de marché à des bots de trading.

Cependant, les clés API peuvent être compromises si elles ne sont pas gérées correctement. Apprendre à utiliser vos clés API en toute sécurité est essentiel pour éviter que vos actifs ne soient compromis.

Binance prend désormais en charge deux paires de clés API asymétriques (Ed25519 et RSA) pour une sécurité accrue. Découvrez comment les générer et les utiliser.

Les clés API permettent aux utilisateurs d'accéder à leurs données de manière pratique. Des paires de clés asymétriques aux listes blanches de clés API, découvrez cinq conseils de Binance pour garder vos clés API en sécurité.

Qu'est-ce qu'une clé API ?

Les interfaces de programmation d'application (API) sont un moyen efficace de donner accès à certaines programmes aux données utilisateur, leur permettant d'agir en son nom. Avec les API, les données peuvent être extraites de Binance pour interagir avec des applications externes au besoin. Cependant, les clés API peuvent présenter des vulnérabilités si elles ne sont pas stockées et utilisées correctement. Par exemple, des acteurs malveillants qui volent ou phishing les clés API de leurs victimes pourraient potentiellement accéder à leurs fonds. Apprenez à garder vos actifs en sécurité avec nos cinq conseils de sécurité des clés API.

Cinq conseils pour sécuriser vos clés API Binance

1. Ne partagez pas votre clé API avec d'autres

La clé secrète de votre API (HMAC) et la clé privée (Ed25519, RSA) sont des données très sensibles. Ne partagez jamais les clés API avec des tiers. Avec la clé secrète de votre API, quiconque peut initier une demande API en votre nom sans être détecté par notre système de surveillance des risques.

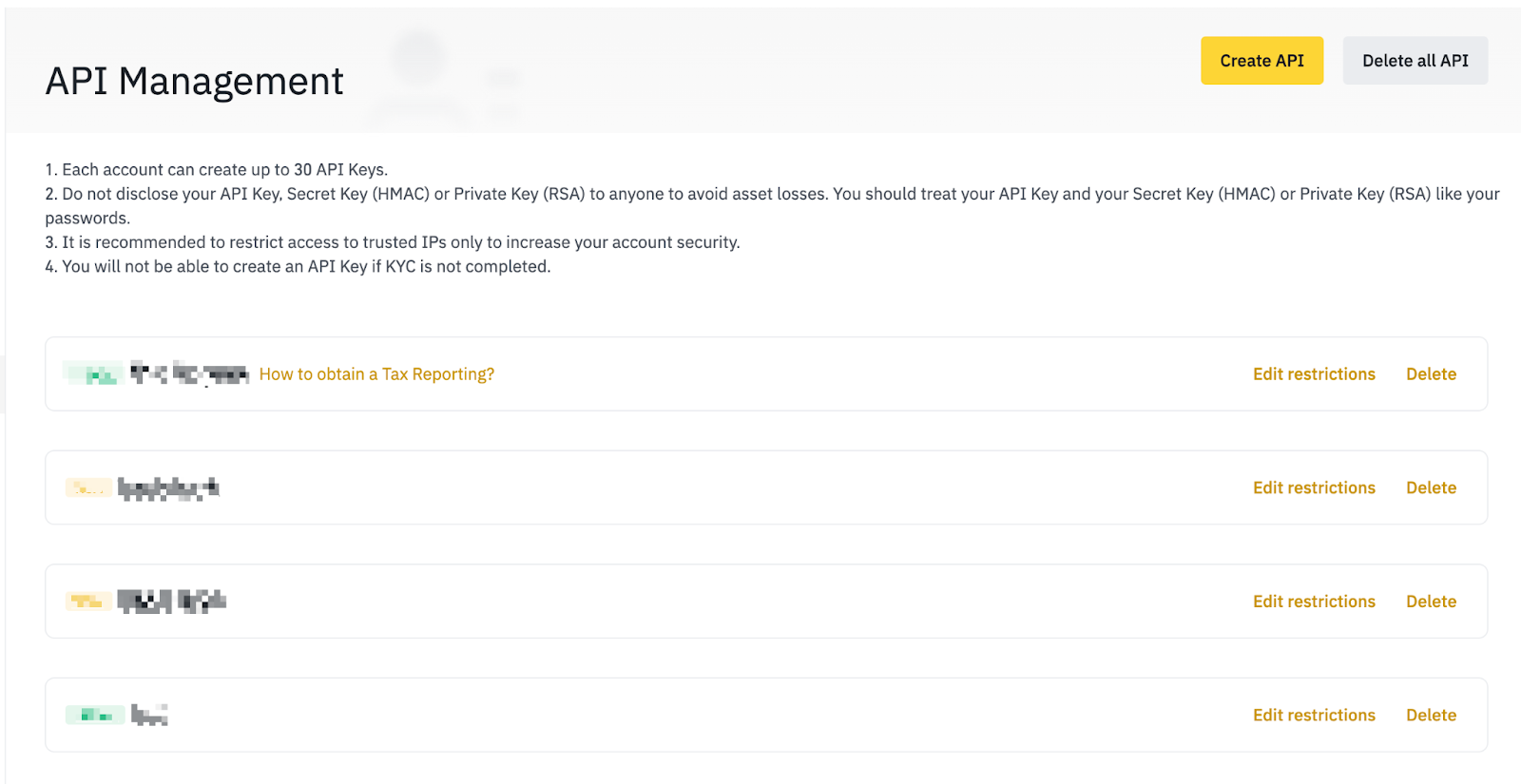

Vous devez également vérifier fréquemment les clés API actives sur votre compte via la page de gestion des API. Si vous soupçonnez que la sécurité de l'une des clés API est compromise, changez-les immédiatement. Il est également conseillé de faire tourner fréquemment les clés API, semblable à la façon dont certains systèmes exigent que les mots de passe soient changés tous les 30 à 90 jours, que vous les utilisiez activement ou non.

2. Soyez diligent dans la gestion des accès

Les clés API sont utiles pour des tâches telles que le trading automatisé, la surveillance des positions et des risques, et les fins fiscales. Par conséquent, il peut être tentant d'activer toutes les permissions sur une seule clé API et de l'utiliser pour plusieurs objectifs, tels que le trading API et les requêtes de données. Cependant, cela réduit la sécurité de la clé : si votre clé API est compromise, un hacker pourrait obtenir un accès complet à votre compte et à vos fonds.

Il est plus sûr d'utiliser une clé API pour une seule application et d'activer uniquement les permissions nécessaires à cet usage. Par exemple, si vous souhaitez surveiller le risque de trading, déclarer des impôts et exécuter des transactions API sur le marché au comptant et à terme, vous devriez créer au moins quatre clés, une pour chacun des objectifs suivants :

Trading au comptant

Trading à terme

Requête de données fiscales

Requête de données de trading (permission en lecture seule)

Sur Binance, vous pouvez créer jusqu'à 30 clés API pour chaque sous-compte.

3. Stockez vos données de clé API en toute sécurité

Comme mentionné, si vos clés API tombent entre les mains d'un acteur malveillant, vos actifs peuvent être compromis. Tout comme vous protégeriez vos clés privées, ne stockez pas vos détails API en texte clair. Chiffrez-les plutôt ou utilisez un gestionnaire de secrets de confiance. Vous devriez également éviter d'utiliser des solutions basées sur le cloud pour garder vos clés API, car elles peuvent être vulnérables aux piratages.

Il est également conseillé d'éviter de stocker vos clés API dans le code source de votre application ou dans votre dépôt. Si vous utilisez Github ou d'autres SCM, nous recommandons d'utiliser des outils de détection de secrets comme gitLeaks ou git-secrets pour vous assurer que votre jeton et d'autres secrets utilisés par vos outils ne persistent pas dans le dépôt.

Envisagez de stocker vos données de clé API dans des fichiers ou des variables d'environnement en dehors du système de gestion tiers que vous utilisez pour éviter de partager vos informations privées avec eux. Utilisez une protection supplémentaire par phrase de passe pour les fichiers de clés privées.

4. Utilisez une liste blanche d'IP

Nous recommandons fortement aux utilisateurs d'utiliser une liste blanche d'IP sur toutes leurs clés API, indépendamment des permissions ou des objectifs de ces clés. Avec une liste blanche d'IP, vos clés API ne peuvent être accessibles que depuis des adresses IP spécifiques. Cela empêche les acteurs malveillants d'utiliser vos clés API dans le cas où elles seraient compromises.

Bien qu'une clé API ne puisse pas être utilisée pour initier des demandes de retrait sans liste blanche d'IP, il existe d'autres façons dont les clés peuvent être abusées. Si un hacker accède à vos clés, il pourrait utiliser des actifs avec un volume de trading relativement faible pour faire du trading en paire et siphonner lentement des actifs de votre portefeuille. Exécuter des achats d'actifs non désirés depuis le compte du hacker et les échanger avec vos actifs blue chip (BTC, BNB, TUSD, etc.) vous laissera finalement avec des altcoins que vous n'aviez jamais l'intention d'acheter. En d'autres termes, le hacker peut utiliser vos clés API pour échanger vos actifs contre les siens dans un marché ayant une liquidité relativement faible.

Pour prévenir de telles arnaques, Binance a mis en place une politique de suppression automatique des clés API. Si votre clé API n'est pas sur liste blanche d'IP et reste inactive pendant 30 jours, elle sera supprimée. Pour éviter la suppression automatique, vous devriez créer votre liste blanche d'IP.

Nous recommandons également d'être diligent dans l'utilisation des bibliothèques et des outils tiers. Il existe des bibliothèques malveillantes spécialement conçues pour exfiltrer des clés API. En plus des scanners de virus et de logiciels malveillants, envisagez d'utiliser un outil d'analyse de composition logicielle (SCA) et passez en revue attentivement les bibliothèques tierces avant de les inclure.

5. Utilisez des paires de clés asymétriques

Une paire de clés asymétriques est un mécanisme qui utilise des clés publiques et privées pour sécuriser la transmission de données. Avec une paire de clés asymétriques, la clé privée utilisée pour créer des signatures n'a pas besoin d'être partagée. Cela signifie que tant que la clé privée est gardée secrète et sécurisée, personne d'autre ne peut initier une demande authentique en votre nom.

Binance prend désormais en charge l'utilisation des clés Ed25519 et RSA (Rivest-Shamir-Adleman) pour créer des demandes d'API signées. Le schéma de signature numérique Ed25519 offre un haut degré de sécurité comparable aux clés RSA de 3072 bits tout en ayant des signatures beaucoup plus petites qui sont plus rapides à calculer.

Comment générer une clé API sur Binance

Vous pouvez désormais créer des paires de clés publiques et privées Ed25519 et RSA, enregistrer les clés publiques sur Binance et utiliser la clé privée correspondante pour créer des demandes d'API signées.

Guide étape par étape pour créer une paire de clés asymétriques

Téléchargez la dernière version de notre générateur de clés asymétriques officiel

Lancez l'application. Vous pouvez générer, copier ou sauvegarder des clés. Vous pouvez également ajuster la taille de votre clé.

Pour enregistrer votre clé publique via l'application Binance, allez dans [Profil] -> [Gestion des API] -> [Créer une API] -> [Clé API auto-générée].

Copiez la clé publique du générateur de clés asymétriques et collez-la dans la case pour l'enregistrer.

Entrez un nom pour votre clé API, cliquez sur [Suivant], et complétez le 2FA pour finaliser l'enregistrement.

Pour plus de détails, veuillez consulter notre guide sur comment générer une paire de clés Ed25519 pour envoyer des demandes API sur Binance.

5 erreurs de sécurité courantes des clés API à éviter

Partage de votre clé API : Ne partagez jamais vos clés API avec des tiers. Cela pourrait permettre un accès non autorisé à votre compte, entraînant une perte potentielle de fonds.

Activation de permissions excessives : Évitez d'activer toutes les permissions sur une seule clé API. Utilisez des clés séparées pour différents objectifs afin de minimiser le risque si une clé est compromise.

Stockage des clés API de manière non sécurisée : Ne stockez pas vos clés API en texte clair ou dans le code source de votre application. Utilisez le chiffrement ou des gestionnaires de secrets de confiance pour les garder sécurisées.

Ne pas utiliser de liste blanche d'IP : Utilisez toujours une liste blanche d'IP pour restreindre l'accès à vos clés API depuis des adresses IP spécifiques, empêchant l'utilisation non autorisée même si les clés sont compromises.

Négliger les paires de clés asymétriques : Utilisez des paires de clés asymétriques (Ed25519 ou RSA) pour créer des demandes d'API signées, en veillant à ce que votre clé privée reste sécurisée.

Réflexions finales

Sécuriser vos clés API est crucial pour protéger vos actifs et assurer des interactions sûres avec des applications externes. En suivant les meilleures pratiques telles que ne pas partager vos clés API, gérer l'accès avec diligence, stocker les clés de manière sécurisée, utiliser des listes blanches d'IP et tirer parti des paires de clés asymétriques, vous pouvez réduire significativement le risque d'accès non autorisé et de perte potentielle de fonds. Restez vigilant et proactif dans la gestion de vos clés API pour toujours garder vos actifs numériques en sécurité sur Binance.

Lectures complémentaires

Comment identifier et éviter les arnaques courantes aux imposteurs cryptographiques

Services de récupération frauduleux : Comment ne pas tomber deux fois dans une arnaque

Comment repérer et éviter les arnaques et la fraude P2P