Cloud de données décentralisé Web3 OORT

·Explication Wikipédia de l'informatique décentralisée

·Les perspectives de développement du cloud computing décentralisé

·Avantages du cloud computing décentralisé

·Champs d'application du cloud computing décentralisé

·Technologie de base OORT ·Algorithme de consensus Trusted Proof of Honesty (PoH)

·Problèmes informatiques vérifiables

·Avantage du premier arrivé

·Qu'est-ce que le POH ?

·PoH se compose de deux étapes :

·équipe de base

·Équipe de consultants en projet

·Règles des jetons

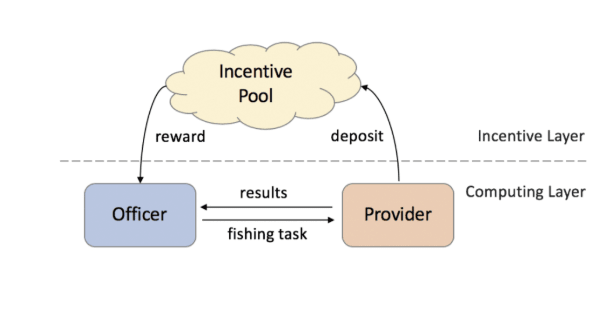

Ce mécanisme de vérification POH, d'une part, peut efficacement encourager les utilisateurs à devenir des « policiers » pour vérifier et vérifier de manière indépendante les problèmes de calcul grâce au mécanisme d'incitation, et d'autre part, punir les auteurs grâce au mécanisme de pénalité pour dépôt de gage.

Source : OORT, Toubao, OFweek Weike.com Intelligence Artificielle, Sina Finance, NetEase News, Golden Finance et principaux médias publics

Compilation : Reporting financier

Préface

Aujourd’hui, les géants de la technologie centralisée dominent le monde du cloud computing, mais cette plateforme décentralisée estime qu’il existe peut-être une autre voie à suivre.

Les analystes du secteur estiment que l'infrastructure de cloud computing traditionnelle se caractérise par ses points de défaillance centralisés et son manque de confidentialité des données. En fait, la protection et l’intégrité des données ne constituent actuellement une garantie pour aucun des principaux fournisseurs de services cloud. Pire encore, les « menaces internes et le risque moral » sont toujours cités comme l'un des moyens les plus courants de fuite de données privées.

L'équipe derrière Web3 Data Cloud OORT adopte une approche différente du cloud computing.

L'explication de Wikipédia sur l'informatique décentralisée

L'informatique décentralisée est un modèle informatique qui alloue des ressources matérielles et logicielles à chaque poste de travail ou bureau. En revanche, l’informatique centralisée centralise la plupart des fonctions informatiques localement ou à distance. L'informatique décentralisée est un modèle informatique moderne. En revanche, l’informatique centralisée était répandue dans les premiers environnements informatiques. Un système informatique décentralisé présente de nombreux avantages par rapport aux réseaux centralisés traditionnels. Les ordinateurs de bureau évoluent rapidement et leurs performances potentielles dépassent de loin les exigences de performance requises par la plupart des applications professionnelles. En conséquence, la plupart des ordinateurs de bureau disposent d’un surplus de puissance de calcul inutilisée. Un système informatique décentralisé peut libérer ce potentiel et maximiser l’efficacité. Cependant, la question de savoir si cela augmentera l’efficacité du réseau dans son ensemble reste discutable. https://zh.wikipedia.org/wiki/%E5%8E%BB%E4%B8%AD%E5%BF%83%E5%8C%96%E8%AE%A1%E7%AE%97

Les perspectives de développement du cloud computing décentralisé

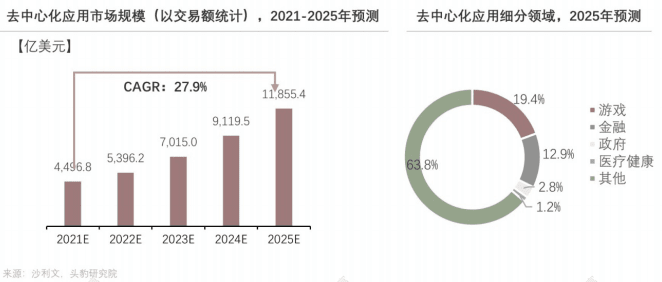

À l’avenir, avec le développement en profondeur de nouvelles applications technologiques d’Internet et de la blockchain et la poursuite de l’expansion du volume de données, les perspectives de développement du marché des applications décentralisées sont larges.

Le marché des applications décentralisées bénéficie du développement de la 5G, de l’IoT, de l’intelligence artificielle et de la technologie Internet et présente un énorme potentiel de développement futur.

On s’attend à ce que le marché des applications décentralisées atteigne un taux de croissance annuel composé moyen de 27,9 % entre 2021 et 2025, et que la taille du marché mondial des applications décentralisées (en termes de volume de transactions) atteindra 1,18554 milliard de dollars américains en 2025. Parmi elles, les applications dans le domaine des jeux représentent la proportion la plus élevée (représentant 19,4 %), suivies par le domaine financier (représentant 12,9 %). Les applications médicales et celles des agences gouvernementales occupent également une certaine échelle, principalement en raison des applications décentralisées comparées. aux applications centralisées. L'application se concentre sur l'utilisateur, réduisant la dépendance des utilisateurs à l'égard d'énormes serveurs de données contrôlés par des fournisseurs de cloud, et attache une grande importance à la sécurité et à la confidentialité des données personnelles.

La décentralisation a apporté une valeur d'innovation de données sans précédent, et les utilisateurs sont devenus des contributeurs et des bénéficiaires de la création de valeur. Elle stimulera la capacité d'innovation de chacun. En tant que couche inférieure de l'ensemble de l'environnement, l'infrastructure peut mieux protéger la vie privée et la sécurité des données de chacun grâce à la décentralisation. Cette nouvelle vague du Web3 entraîne une nouvelle série de changements informatiques. L'ère de l'innovation numérique s'étend des téléphones mobiles à tout ce qui concerne l'écosystème, avec les données comme noyau rayonnant dans tous les domaines.

Avantages du cloud computing décentralisé

Par rapport au cloud computing centralisé traditionnel, le cloud computing décentralisé présente des avantages exceptionnels en termes de coût de construction, de performances de sécurité, d'expérience utilisateur et de méthodes d'exploitation.

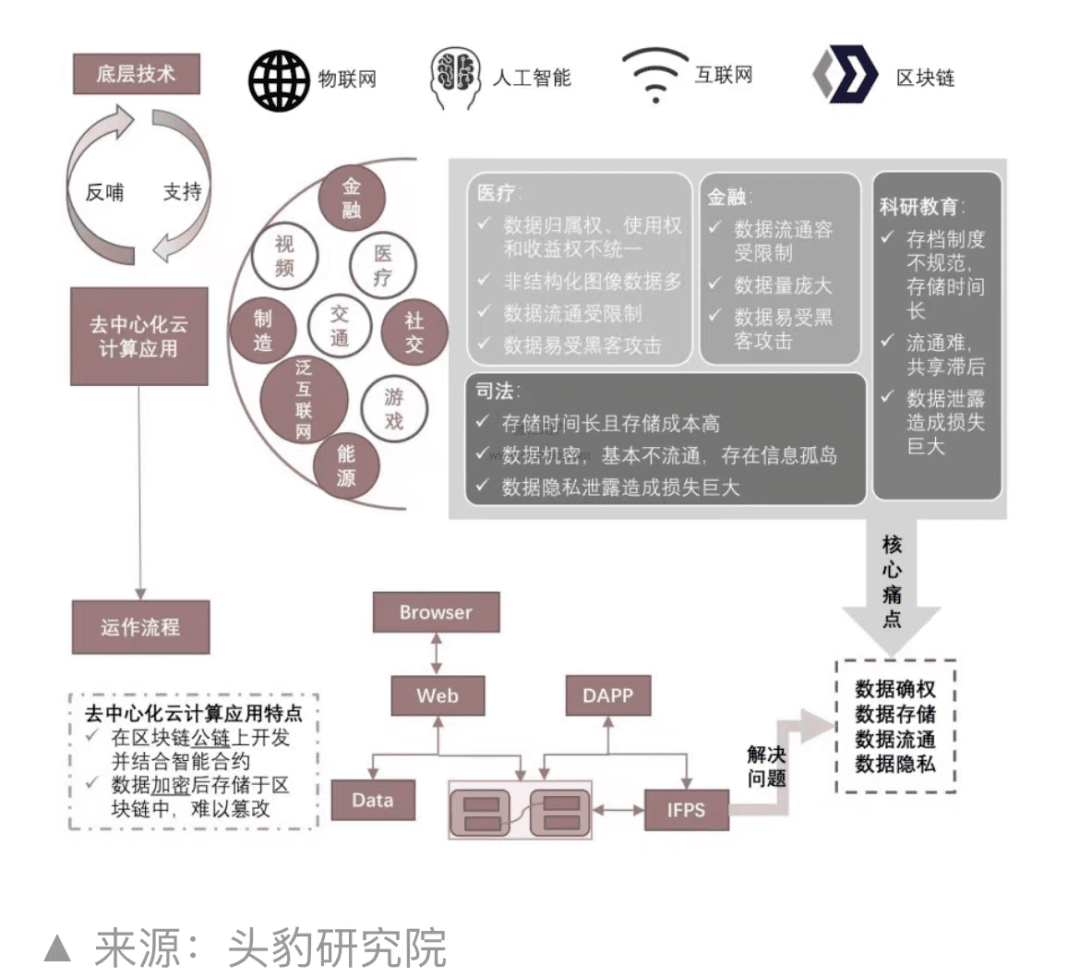

Applications de cloud computing décentralisées

Le cloud computing décentralisé est utilisé dans de nombreux domaines tels que la finance, les soins médicaux, les communications sociales, les jeux, l'énergie, etc., et son champ d'application est en constante expansion.

Domaines d'application du cloud computing décentralisé

Le cloud computing décentralisé peut être utilisé pour résoudre les problèmes de confirmation des données, de stockage des données, de circulation des données et de confidentialité des données dans divers domaines tels que la finance, les soins médicaux, la recherche et l'éducation scientifiques, la justice et les réseaux sociaux. Par exemple, de nombreuses données judiciaires dans le domaine judiciaire impliquent des documents notariés lors des procès, des informations privées sur les prisonniers et d'autres données confidentielles. Le système d'information entre les tribunaux est relativement fermé, et les données judiciaires impliquent des secrets d'État et des informations privées sur les affaires. fuite, cela entraînera de grandes pertes.

Avec le développement rapide de l'Internet et de la technologie blockchain, la chaîne industrielle est prospère, l'économie des plateformes se développe rapidement, des entreprises connexes à grande échelle continuent d'émerger et les entrepreneurs affluent fréquemment, l'économie du partage se développe également très fortement à l'heure actuelle ; marché mondial et attire une grande quantité de capitaux Après de nombreuses années de développement de l'économie du partage, peu de gens s'intéressent à ce domaine en raison de la difficulté des exigences techniques dans le domaine du partage des ressources informatiques.

L'équipe OORT de la plate-forme de cloud de données décentralisée Web3 a saisi l'opportunité du marché. Après des années de recherche, elle a comblé le vide sur le marché de la puissance de calcul partagée dans le domaine informatique. L'équipe OORT a lancé la plate-forme de cloud de données décentralisée Web3 en 2019, dans le but de devenir mondiale. ressources informatiques. Partage pour augmenter le taux d’utilisation de la puissance de calcul inutilisée mondiale et pour répondre aux besoins de plusieurs parties en utilisant la crypto-monnaie comme moyen de paiement pour la puissance de calcul.

La plate-forme cloud de données décentralisée Web3, OORT, est confrontée à de nombreux défis lors de l'externalisation de tâches informatiques à un tiers, parmi lesquels des problèmes informatiques vérifiables. Les problèmes informatiques vérifiables font référence à l'informatique vérifiable (« VC » en abrégé), ce qui signifie que les tâches informatiques peuvent être sous-traitées à des fournisseurs de puissance de calcul tiers (non fiables) qui doivent soumettre une preuve de l'exactitude du calcul. résultats. Un problème de longue date est de savoir comment les utilisateurs peuvent vérifier efficacement les résultats des calculs sans réexécuter la tâche. Ce problème a troublé les informaticiens pendant de nombreuses années. Ce n'est qu'avec l'émergence du mécanisme de preuve d'honnêteté POH que ce problème a trouvé une solution réalisable.

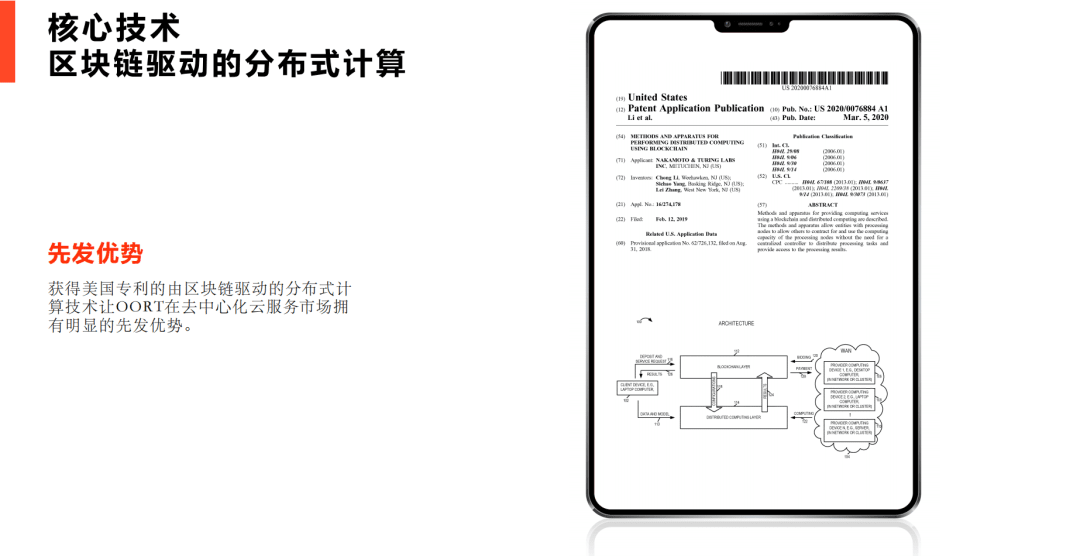

OORT a actuellement obtenu 2 brevets dans les aspects les plus importants de ce domaine.

Le premier est un réseau informatique distribué basé sur la technologie blockchain,

La seconde est la preuve d’honnêteté (PoH). Il s’agit du premier problème vérifiable permettant de résoudre le processus de cloud computing distribué. C'est là que nous nous démarquons et gardons une longueur d'avance sur les autres projets. Il convient de mentionner que PoH nous permet de vérifier les résultats des calculs externalisés, ce qui établit une base de confiance pour notre écosystème.

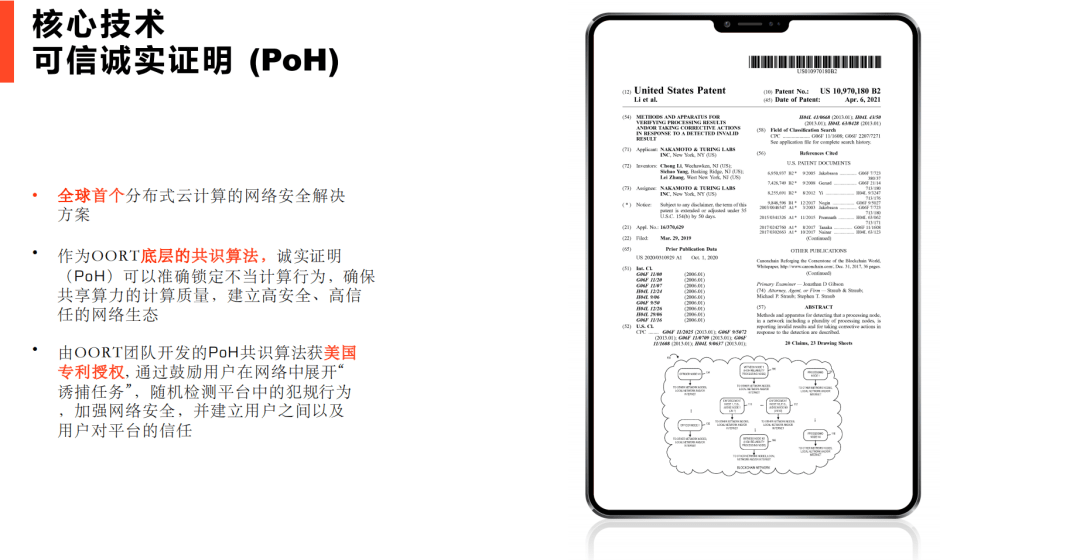

Technologie de base OORT · Algorithme de consensus de preuve d'honnêteté (PoH)

• La première solution distribuée de sécurité des réseaux de cloud computing au monde.

• En tant qu'algorithme de consensus sous-jacent à l'OORT, la preuve d'honnêteté (PoH) peut verrouiller avec précision les comportements informatiques inappropriés, garantir la qualité de calcul de la puissance de calcul partagée et établir un écosystème réseau hautement sécurisé et de grande confiance.

• L'algorithme de consensus PoH développé par l'équipe OORT est autorisé par le brevet américain. Il encourage les utilisateurs à effectuer des « tâches de piège » dans le réseau, détecte de manière aléatoire les comportements fautifs dans la plateforme, renforce la sécurité du réseau et établit des relations entre les utilisateurs. et la confiance des utilisateurs dans la plateforme.

problèmes informatiques vérifiables

Le problème de l’externalisation des tâches informatiques vers un tiers afin que les clients/utilisateurs puissent vérifier efficacement les résultats sans avoir à réexécuter les tâches représente un dilemme de longue date en informatique. D’une part, les prestataires ne sont pas nécessairement fortement incités à garantir l’exactitude des informations. En revanche, il est difficile pour les fournisseurs complexes et à grande échelle (par exemple les serveurs cloud) de garantir que les tâches sont toujours exécutées correctement 15 en raison d'erreurs de configuration, du caractère aléatoire du matériel, etc. Depuis près d’une décennie, les informaticiens étudient ce problème, appelé calcul vérifiable.

Écrit par l'équipe de recherche d'Oort (CCN) le 6 avril 2021, brevet américain - "Méthodes et appareils pour vérifier les résultats du traitement et/ou prendre des mesures correctives en réponse à un résultat invalide détecté. Méthodes et appareils pour prendre des mesures correctives)" (https ://uspto.report/patent/grant/10,970,180) certifié par l'Office américain des brevets. Ce brevet utilise les outils de la théorie des probabilités et des modèles économiques et est basé sur la technologie blockchain - l'algorithme de consensus « Proof of Honesty (PoH) », pour fournir un problème informatique de longue date - un problème informatique vérifiable. la communauté Edge Computing comme la première solution efficace au monde aux problèmes informatiques vérifiables.

Il s'agit d'une autre avancée technologique majeure permettant de parvenir à une utilisation commerciale à grande échelle du partage distribué des ressources informatiques mondiales dans l'ère économique actuelle où le marché de la puissance de calcul inutilisée a un besoin urgent d'intégration.

avantage du premier arrivé

La technologie informatique distribuée brevetée aux États-Unis et basée sur la blockchain confère à OORT une position de leader sur le marché des services cloud décentralisés.

Il existe un net avantage pour le premier arrivé.

Qu’est-ce que le POH ?

Le nom complet de POH est « Preuve d'honnêteté », proposé par l'équipe de recherche OORT le 29 mars 2019. Il vise à résoudre le problème de l'informatique vérifiable et à réaliser la fiabilité de la plateforme de partage de puissance de calcul décentralisée/distribuée.

Jusqu’alors, les informaticiens disposaient de deux solutions au problème de la fiabilité informatique.

1. Effectuez des calculs de vérification répétés sur plusieurs appareils informatiques. Cette solution est non seulement coûteuse, mais nécessite également l'hypothèse que le dispositif informatique lui-même ne provoquera pas d'erreurs dans les résultats de calcul en raison de dysfonctionnements. Évidemment, cette méthode de vérification n'est pas souvent efficace. Par exemple, le matériel et les logiciels de tous les appareils dans les services cloud sont généralement exactement les mêmes. Si l'erreur de calcul est causée par l'appareil, la cohérence des résultats de calcul répétés ne peut pas garantir l'exactitude finale. et des résultats précis ne peuvent pas être obtenus, ce qui entraîne une perte de main-d'œuvre et de ressources matérielles.

2. Exécutez un petit ensemble d’exemples de calculs, puis examinez les résultats de ces échantillons. Cependant, la taille insuffisante de l’échantillon rend cette solution moins efficace. Il existe d'autres solutions, telles que le matériel fiable, mais le principe est qu'il doit exister une chaîne complète de confiance matérielle.

Les solutions ci-dessus ne peuvent évidemment pas résoudre efficacement le problème informatique vérifiable. La « preuve d'honnêteté (POH) », étudiée par l'équipe R&D d'OORT depuis de nombreuses années, est basée sur la technologie blockchain et s'inspire de la « police piégeant les délinquants ». Laissez l'utilisateur de location agir comme un « policier » et attribuez des tâches de tromperie avec des résultats pré-connus aux fournisseurs de puissance de calcul. Vérifiez les résultats des tâches via des contrats intelligents pour détecter et capturer les fournisseurs de puissance de calcul malveillants dans le réseau et punir les tricheurs. sera imposé aux contrevenants. Cette méthode a été vérifiée par de nombreuses parties et peut résoudre efficacement les problèmes de vérification informatique.

Le PoH se compose de deux étapes :

Phase 1 - Préparation : Les utilisateurs souhaitant devenir « flics » construiront une base de données de missions d'infiltration. La base de données contient une ou plusieurs tâches informatiques qui ont été vérifiées par les nœuds du réseau et enregistrées sur la chaîne. Chaque utilisateur peut devenir un « flic » pour recevoir des récompenses de piégeage. Dans le même temps, les fournisseurs de puissance de calcul doivent soumettre un dépôt avant de partager la puissance de calcul. Le montant du dépôt sera bien supérieur aux récompenses de leurs tâches. En cas de tricherie, leurs récompenses et leurs dépôts seront perdus. puissance de calcul.

Phase 2 - Exécution : Dans cette phase, le réseau attribue de manière aléatoire les tâches de la base de données aux fournisseurs de puissance de calcul. Une fois que le fournisseur a renvoyé les résultats à la « police », celle-ci peut facilement déterminer l'exactitude des calculs du fournisseur en comparant les résultats aux résultats corrects dans son référentiel de missions d'infiltration. Cette « police » publiera ces deux résultats sur la blockchain en validant le smart contract. Le « juge », c’est-à-dire tout ou partie des nœuds exécutant ce contrat intelligent de vérification, décidera si le jugement du « flic » est correct. Si cela s'avère exact, les récompenses de la cagnotte de récompenses seront attribuées à la « police » à titre d'incitation, et la caution du fournisseur sera perdue et versée dans la cagnotte de récompenses.

Ce mécanisme de vérification POH, d'une part, peut efficacement encourager les utilisateurs à devenir des « policiers » grâce au mécanisme d'incitation à vérifier et vérifier de manière autonome les problèmes de calcul, d'autre part, il peut punir les malfaiteurs grâce au mécanisme de pénalité de dépôt de gage. le coût élevé des actes maléfiques, cela réduira efficacement l'émergence de malfaiteurs. Il est évident que le PoH est devenu jusqu’à présent la solution la moins coûteuse et la plus efficace aux problèmes informatiques vérifiables. Il s’agit d’un moyen technique très efficace pour établir un réseau mondial de puissance de calcul partagé de confiance, décentralisé/distribué. Aujourd'hui, avec le développement rapide de l'économie décentralisée/distribuée/partagée, une bonne base technique a été posée pour la réalisation du partage mondial des ressources informatiques. L’avenir de la puissance de calcul décentralisée/distribuée/partagée est là.

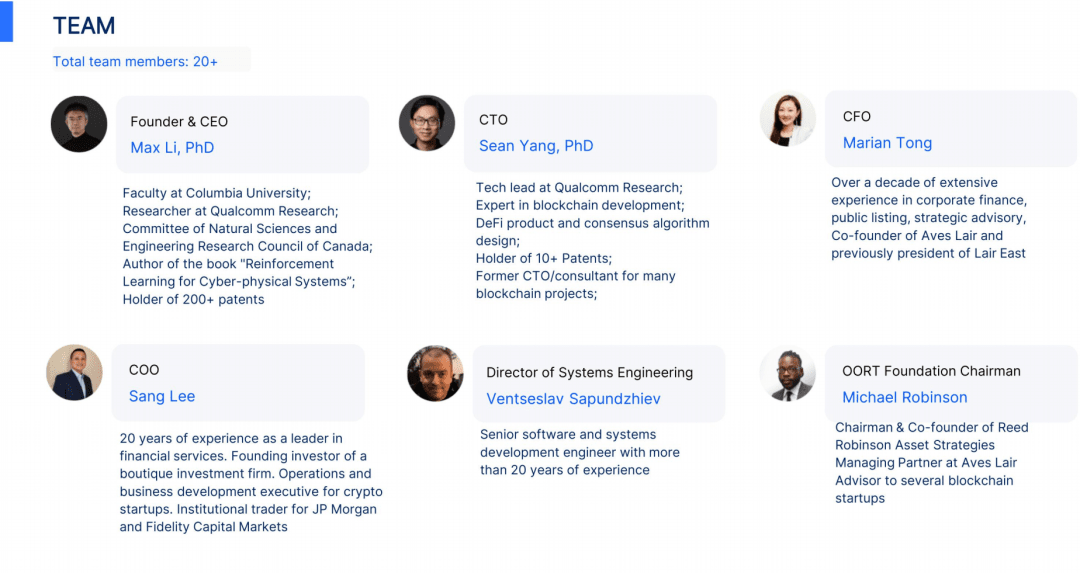

Équipe de base de l'OORT

Consultant du projet OORT et équipe de mentors

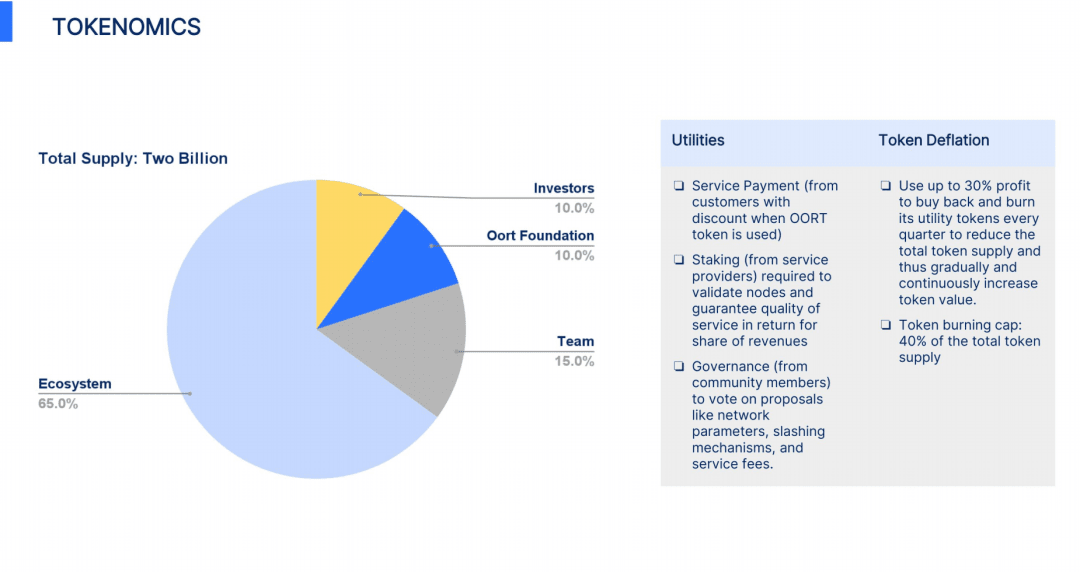

Règles des jetons

À propos de Oort

OORT est une plate-forme cloud de données décentralisée qui vise à intégrer les ressources mondiales de calcul et de stockage, à maximiser la confidentialité et la rentabilité, et à fournir un ensemble de solutions décentralisées au niveau de l'entreprise pour l'intelligence artificielle générative et les entreprises basées sur les données.

La technologie de base d'Oort est approuvée par des brevets américains et des publications universitaires, et a établi des partenaires solides avec plus de 40 projets/entreprises et plus de 20 universités américaines prestigieuses (telles que Harvard, MIT, Université de Chicago, etc.) ou des relations clients.

*Plus de 20 canaux/écosystèmes/clients ; BNB Chain (Binance), Tencent (Tencent), DEll (Dell), EMURGO Ventures (chaîne publique Cardano (ADA), les dix premières capitalisations boursières de crypto, Lenovo Image) sont désormais en tête. , Supermoon Camp, Midas sans fil, 1024bank, waterdrip, etc.