Par : Lisa

Contexte de l'événement

Depuis 2022, divers groupes de phishing nommés Drainer ont progressivement émergé, comme Pink Drainer, qui obtient des jetons Discord grâce à l'ingénierie sociale et effectue du phishing ; comme Venom, un fournisseur de services de phishing qui obtient l'approbation des utilisateurs via Permit ou Approve et vole des actifs ; par exemple, l'organisation de phishing Monkey Drainer (https://aml.slowmist.com/events) a utilisé de faux comptes Twitter KOL, Discord, etc. pour publier de faux sites Web d'appâts liés au NFT avec Mint malveillant à des fins de phishing, volant des dizaines de millions de dollars /monkey_Drainer_statistics/) comme Inferno Drainer, un fabricant spécialisé dans la fraude multi-chaînes.

Au fil du temps, certains Drainers se sont retirés de la scène des crypto-monnaies, mais deux incidents récents ont progressivement fait connaître au public un groupe de phishing qui a opéré en secret à plusieurs reprises - Angel Drainer.

Incident 1 : Attaque de piratage DNS du Balancer

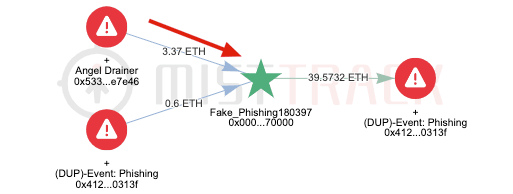

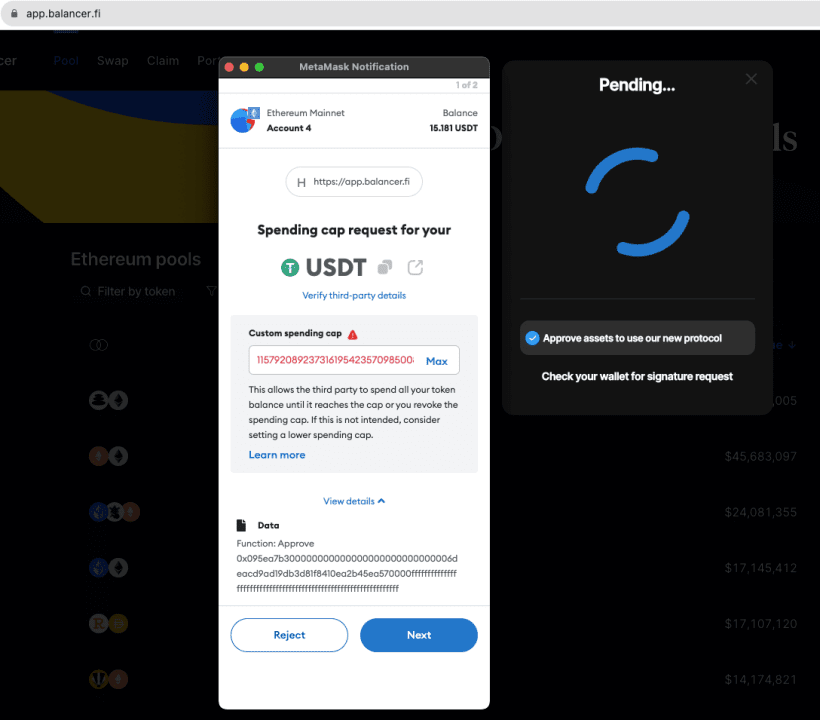

Le 19 septembre 2023, Balancer a émis un avertissement urgent demandant aux utilisateurs de cesser d'accéder à son site Web officiel car son interface a été compromise par des acteurs malveillants en raison d'un piratage DNS, et les portefeuilles seront soumis à des attaques de phishing après avoir visité des liens vers le site Web. Selon l'analyse de MistTrack, les frais des attaquants provenaient du groupe de phishing Angel Drainer, et au moins 350 000 $ ont été volés aux victimes.

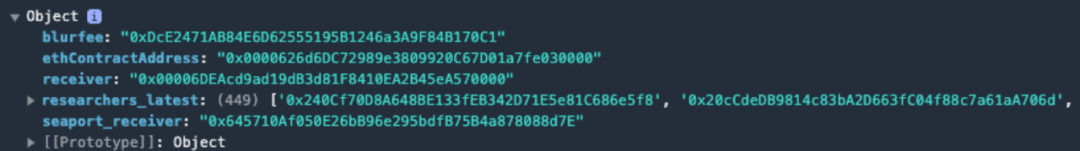

En d'autres termes, l'attaquant (Angel Drainer) a incité l'utilisateur à « Approuver » en attaquant le site Web Balancer et a transféré des fonds à l'attaquant (Angel Drainer) via « transferFrom ». Selon les renseignements pertinents que nous avons recueillis, l'attaquant pourrait être lié à des pirates informatiques russes. Après analyse, il a été constaté qu'il y avait du code JavaScript malveillant dans le front-end de app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

Une fois que l'utilisateur utilise le portefeuille pour se connecter au site app.balancer.fi, le script malveillant déterminera automatiquement le solde de l'utilisateur connecté et mènera une attaque de phishing.

Incident 2 : Attaque de détournement de DNS Galxe

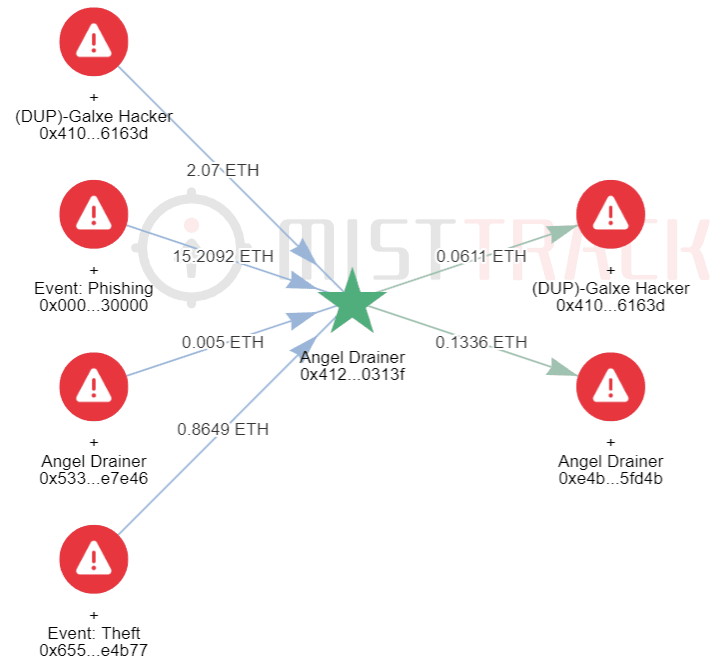

Le 6 octobre 2023, selon plusieurs utilisateurs de la communauté, des actifs ont été volés après l'utilisation d'une signature de portefeuille pour autoriser la plateforme Galxe, un réseau de données d'identification Web3. Par la suite, Galxe a officiellement annoncé que son site Web avait été fermé et que le problème était en train d'être résolu. Selon l'analyse de MistTrack, l'adresse Galxe Hacker a de multiples interactions avec l'adresse Angel Drainer et semble être le même hacker.

Le 7 octobre, Galxe a publié une déclaration indiquant que le site Web a désormais été entièrement restauré. Le processus détaillé de l'incident est le suivant : le 6 octobre, une personne inconnue a contacté le fournisseur de services de noms de domaine Dynadot, se faisant passer pour un membre autorisé de Galxe et. utilisé un faux document contourne les processus de sécurité. Les imposteurs ont ensuite obtenu un accès non autorisé au DNS du compte de domaine, qu'ils ont utilisé pour rediriger les utilisateurs vers de faux sites Web et signer des transactions qui ont volé leurs fonds. Environ 1 120 utilisateurs ayant interagi avec le site Web malveillant ont été touchés et environ 270 000 $ ont été volés.

Ce qui suit est une analyse de seulement certains des documents de phishing et des adresses de portefeuille de phishing du groupe :

Analyse des sites et techniques de phishing

Après analyse, nous avons constaté que la principale méthode d'attaque de ce groupe consiste à mener des attaques d'ingénierie sociale contre les fournisseurs de services de noms de domaine. Après avoir obtenu les autorisations appropriées des comptes de noms de domaine, ils modifient la direction de résolution DNS et redirigent les utilisateurs vers de faux sites Web. Selon les données fournies par ScamSniffer, partenaire de SlowMist, les attaques de phishing du groupe ciblant le secteur du chiffrement concernaient plus de 3 000 noms de domaine.

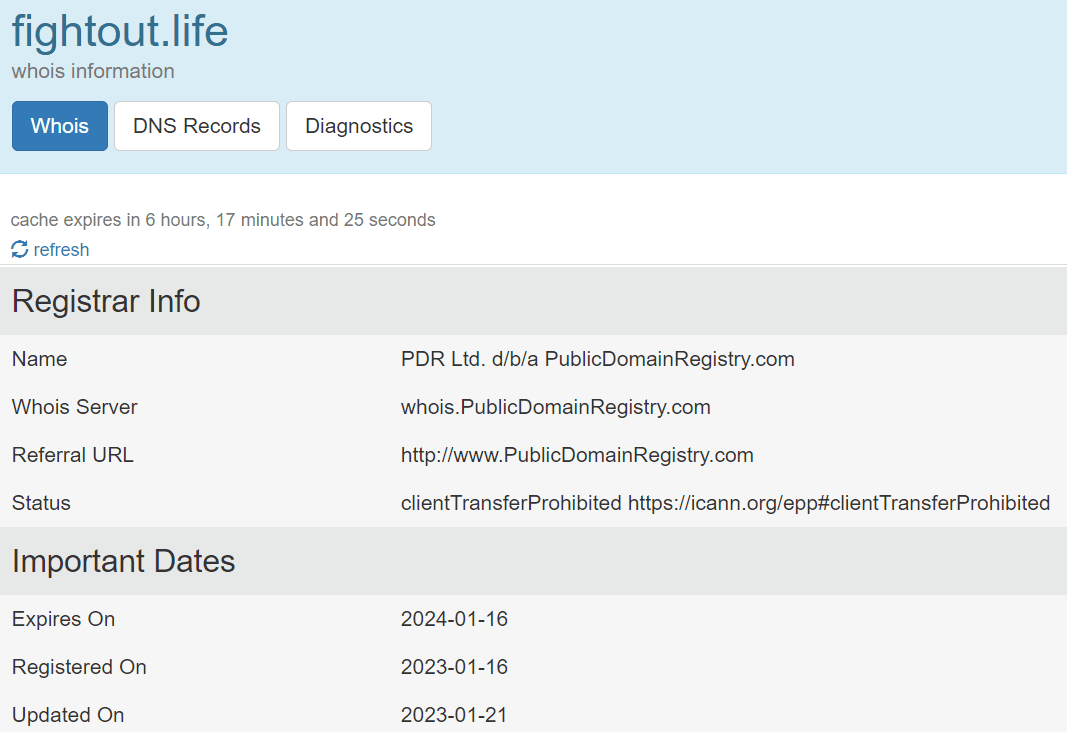

En interrogeant les informations pertinentes sur ces noms de domaine, il a été constaté que la date d'enregistrement remonte à janvier 2023 :

Le site Web imite Fight Out, un projet de jeu Web3, et est actuellement indisponible. Fait intéressant, sur la plateforme sociale officielle Fight Out, plusieurs utilisateurs ont signalé que le projet était également une arnaque.

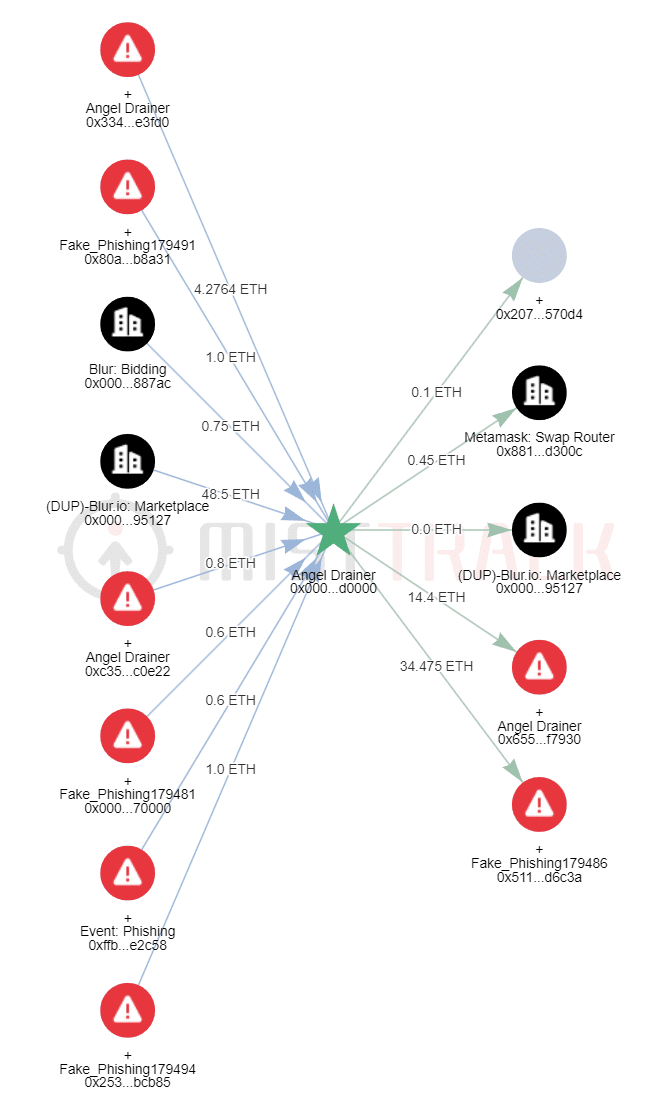

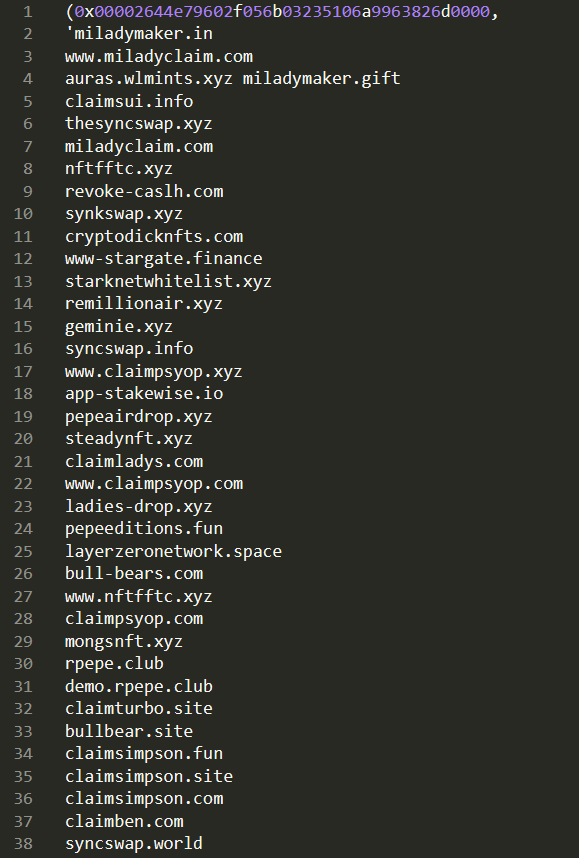

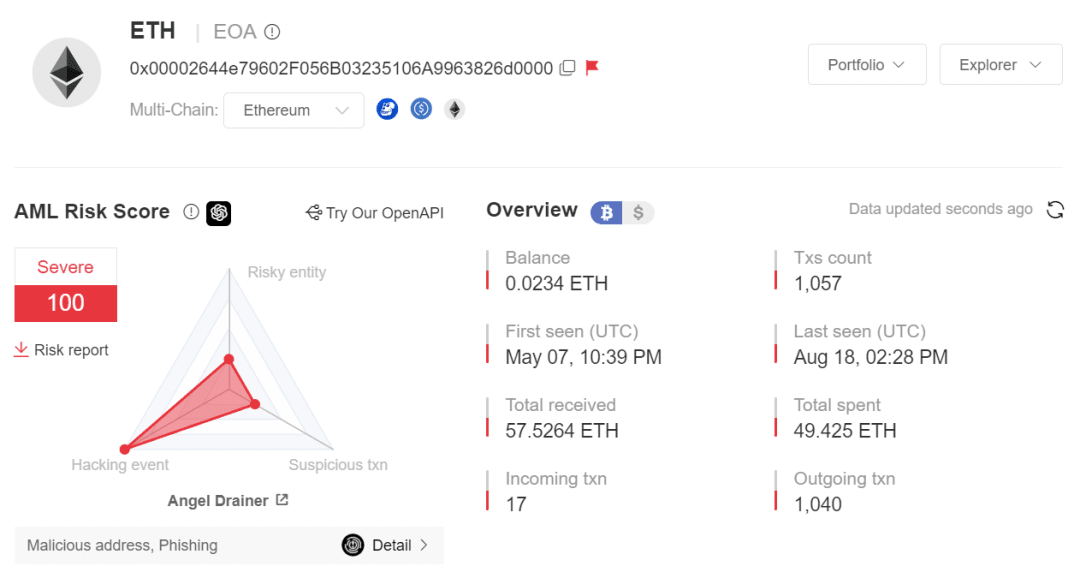

La vérification de l'adresse 0x00002644e79602F056B03235106A9963826d0000 liée au site Web de phishing via MistTrack montre que l'adresse a effectué sa première transaction le 7 mai.

Nous avons constaté que cette adresse est associée à 107 sites Web de phishing, comprenant non seulement des projets NFT, l'outil de gestion des autorisations RevokeCash, l'échange Gemini, mais également le pont inter-chaînes Stargate Finance, etc.

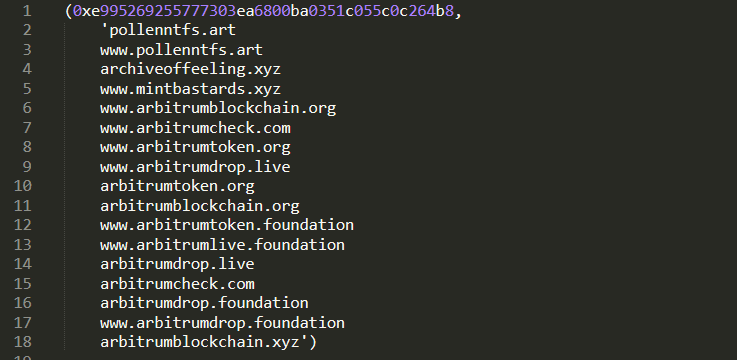

Sur la base de cette adresse, remontant au 16 mars 2023, l'adresse 0xe995269255777303Ea6800bA0351C055C0C264b8 a été marquée comme Fake_Phishing76598. Cette adresse est associée à 17 sites Web de phishing, déployant principalement des sites Web de phishing autour du projet NFT Pollen et de la chaîne publique Arbitrum. ouvert.

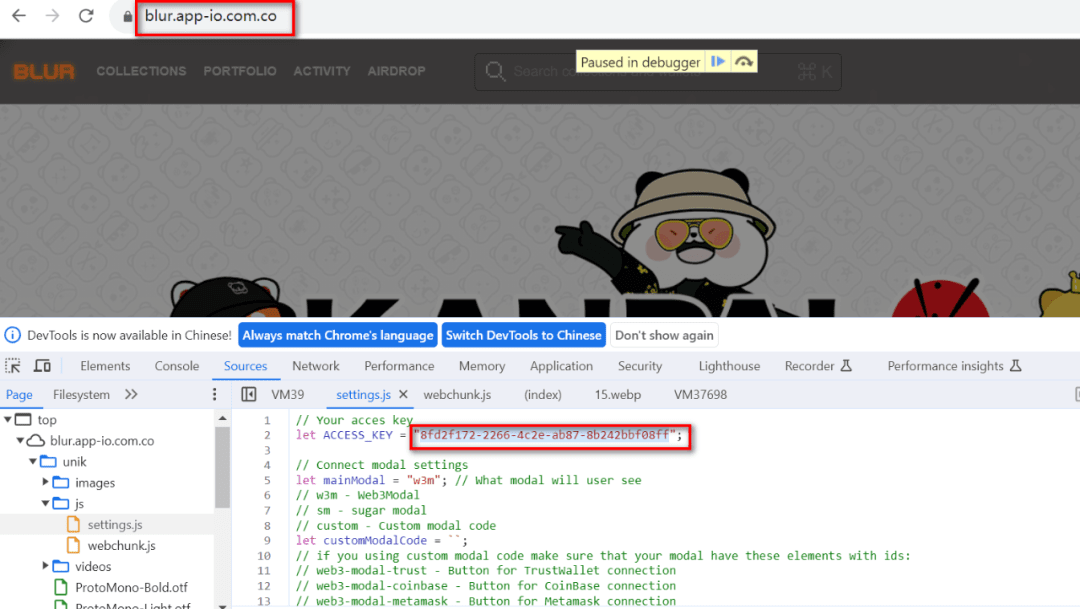

Nous vérifions le site de phishing flou[.]app-io.com.co récemment déployé par ce groupe :

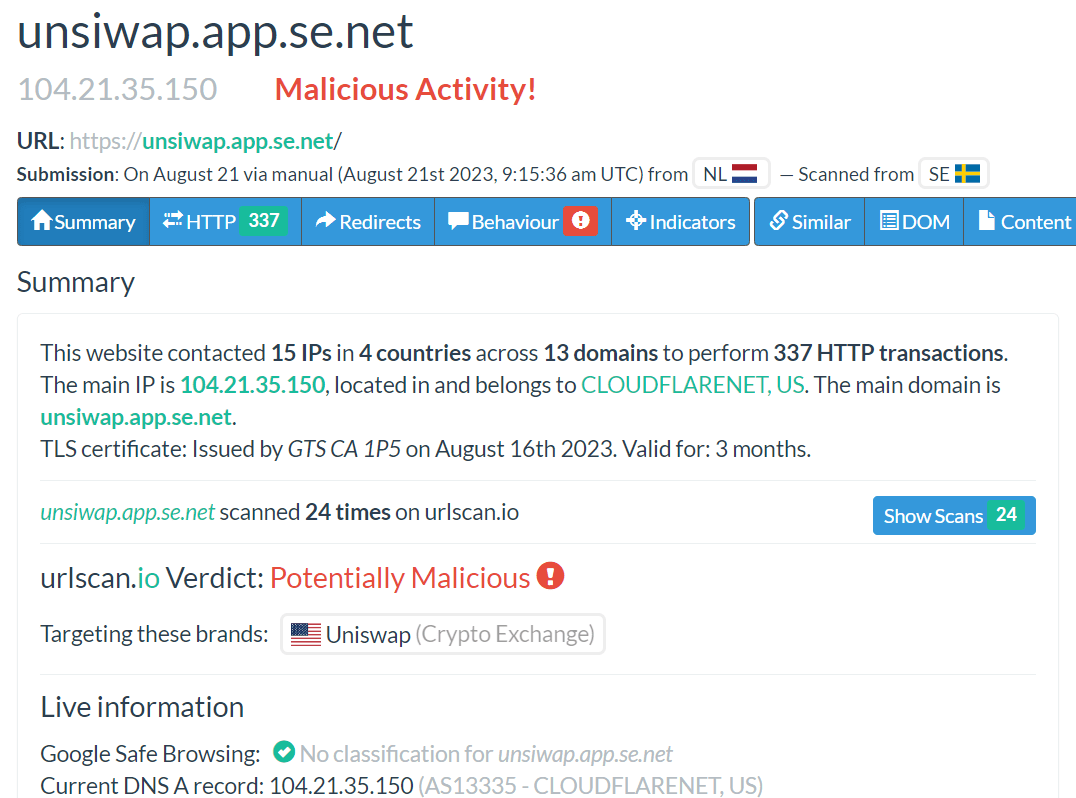

En interrogeant la clé d'accès, elle a été liée à un autre site Web de phishing, unsiwap[.]app.se.net. L'orthographe correcte est Uniswap. L'attaquant confond le public en modifiant l'ordre des lettres s et i.

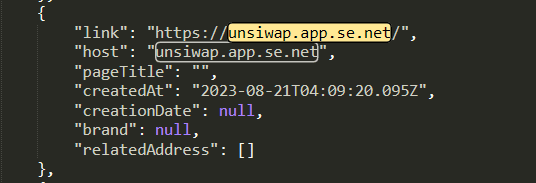

Ce site Internet est également présent dans nos données et n'a été lancé qu'en août :

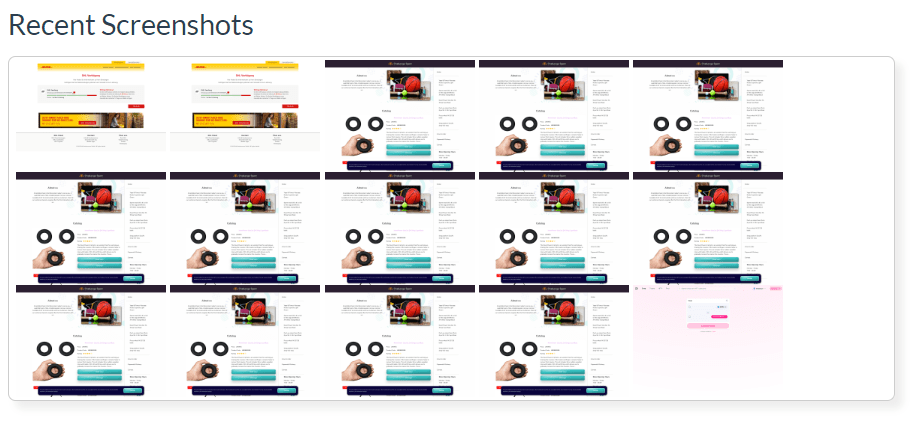

Une capture d'écran d'une série de sites Web connectés à ce domaine est présentée ci-dessous :

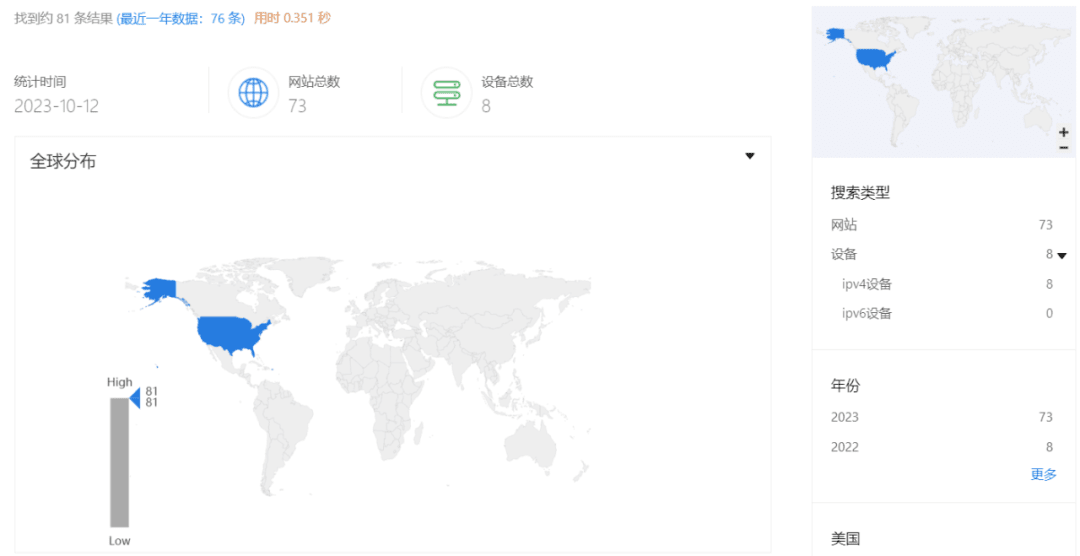

En utilisant ZoomEye pour effectuer une recherche globale, nous avons constaté que 73 sites de phishing étaient exécutés et déployés simultanément sous ce domaine :

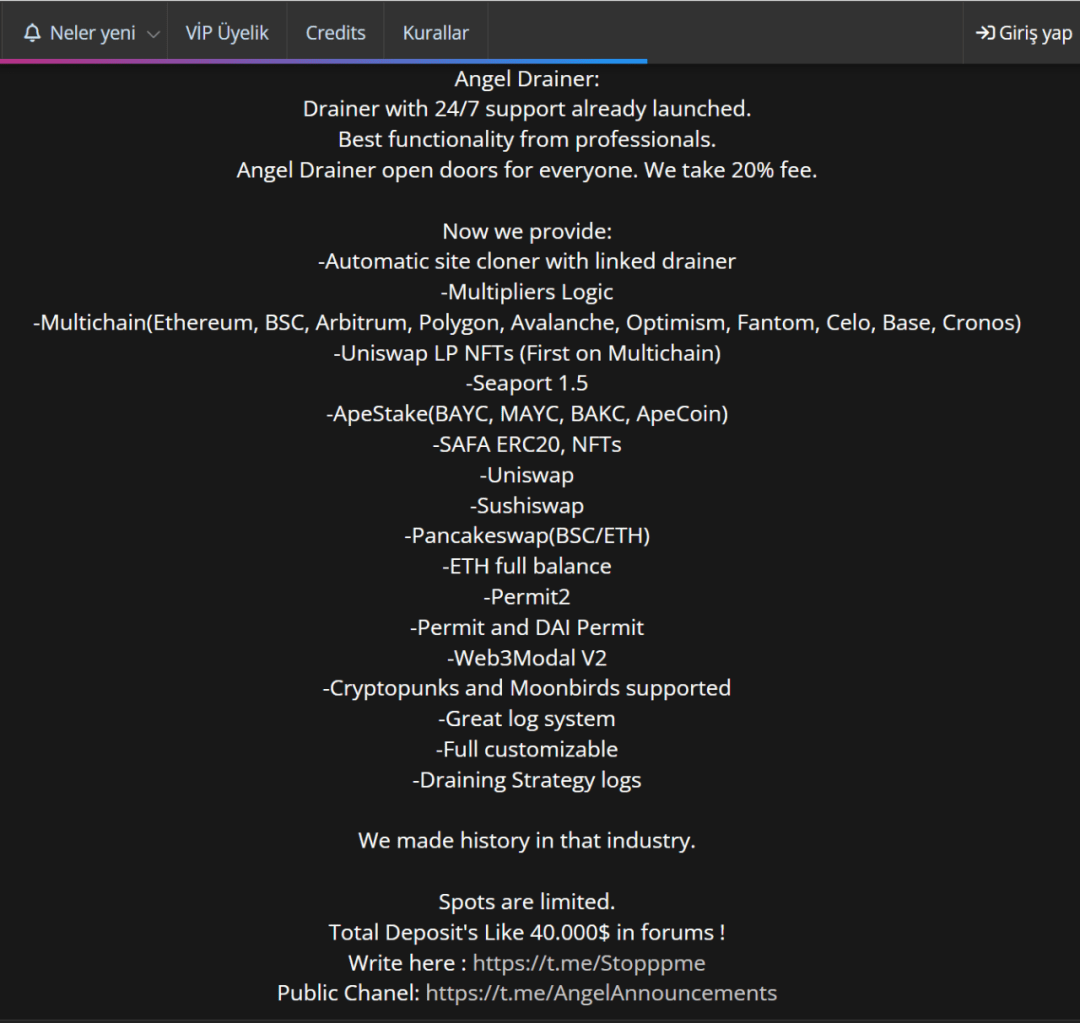

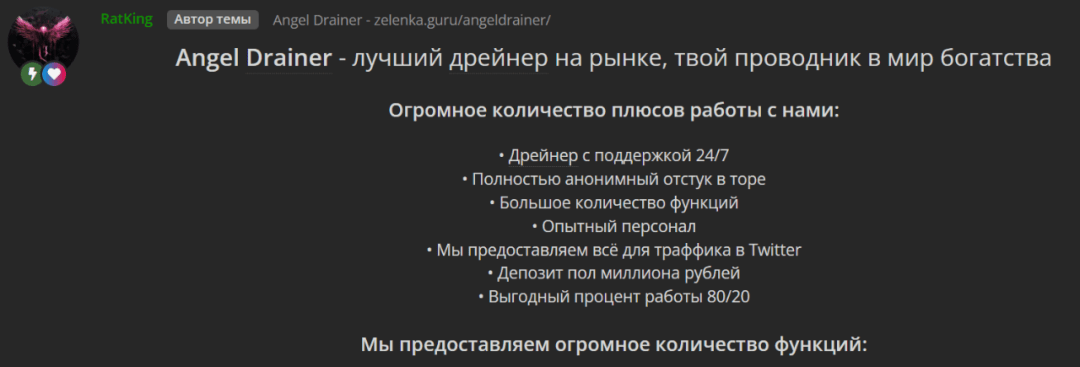

Poursuivant ses recherches, Angel Drainer vend en anglais et en russe, comprend une assistance 24h/24 et 7j/7, dispose d'un dépôt de 40 000 $, facture des frais de 20 %, prend en charge plusieurs chaînes ainsi que les NFT et propose un cloneur de site automatique.

Voici le profil du vendeur :

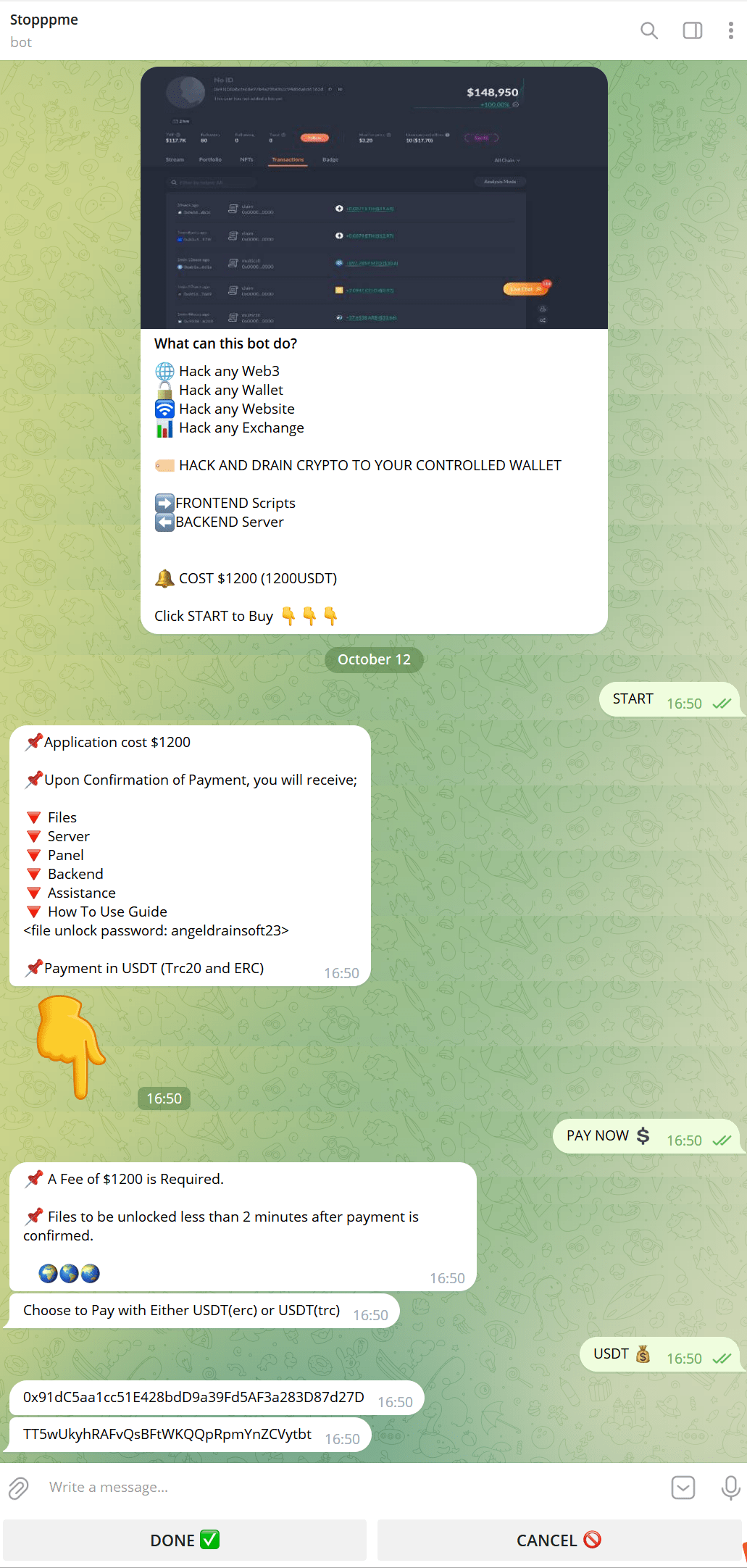

Suite aux coordonnées indiquées sur la page, un Bot a été trouvé. L'adresse impliquée dans l'image ci-dessous n'a pas encore d'enregistrement de transaction et il est supposé qu'il s'agit d'un robot se faisant passer pour Angel Drainer.

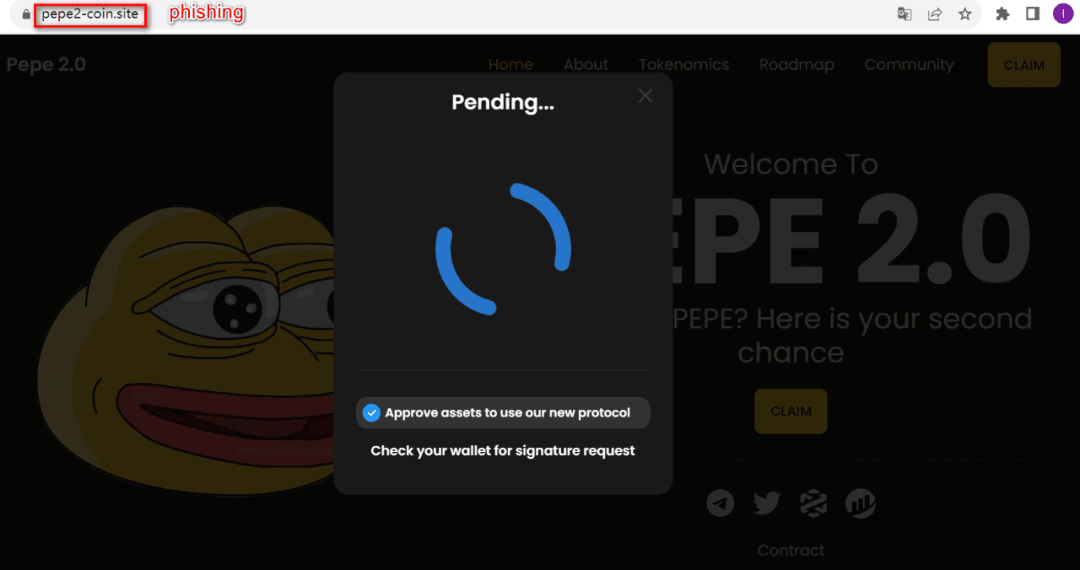

Trouvez un site aléatoire à vérifier, cliquez sur Réclamer, le site déterminera si vous disposez d'un solde et utilisera une combinaison d'attaque basée sur les jetons et le solde détenus par chaque adresse de victime : Approuver - Signature Permis/Permis 2 - transfertDe.

Pour les utilisateurs peu sensibilisés à la sécurité, ils peuvent accidentellement accorder des autorisations illimitées sur leurs adresses à des attaquants. Si de nouveaux fonds sont transférés à l'adresse de l'utilisateur, les attaquants les transféreront immédiatement.

En raison du manque de place, aucune analyse plus approfondie ne sera effectuée ici.

Analyse MistTrack

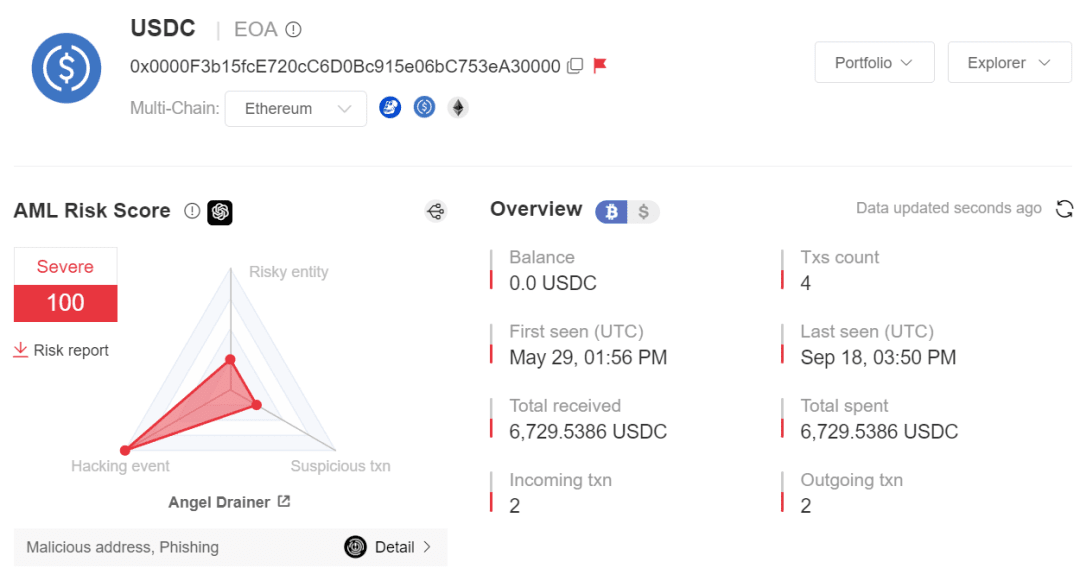

En analysant les 3 000 URL de phishing ci-dessus et la bibliothèque d'adresses malveillantes SlowMist AML associée, nous avons analysé un total de 36 adresses malveillantes (sur la chaîne ETH) liées au groupe de phishing Angel Drainer, parmi lesquelles il existe deux adresses de hot wallet Angel Drainer, impliquant plusieurs chaînes, parmi lesquelles la chaîne ETH et la chaîne ARB impliquent plus de fonds.

En prenant les 36 adresses malveillantes associées comme ensemble de données d’analyse en chaîne, nous avons obtenu les conclusions suivantes sur le groupe de phishing (chaîne ETH) :

La première heure d'activité pour l'ensemble d'adresses en chaîne est le 14 avril 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Échelle des bénéfices : selon des statistiques incomplètes, le groupe a réalisé un bénéfice total d'environ 2 millions de dollars grâce au phishing, dont un bénéfice de 708,8495 ETH, soit environ 1 093 520,8976 dollars américains, impliquant 303 jetons ERC20, soit environ 1 million de dollars américains, et le principal ; Le type est LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Remarque : les prix sont basés sur les prix du 13/10/2023, source de données CoinMarketCap)

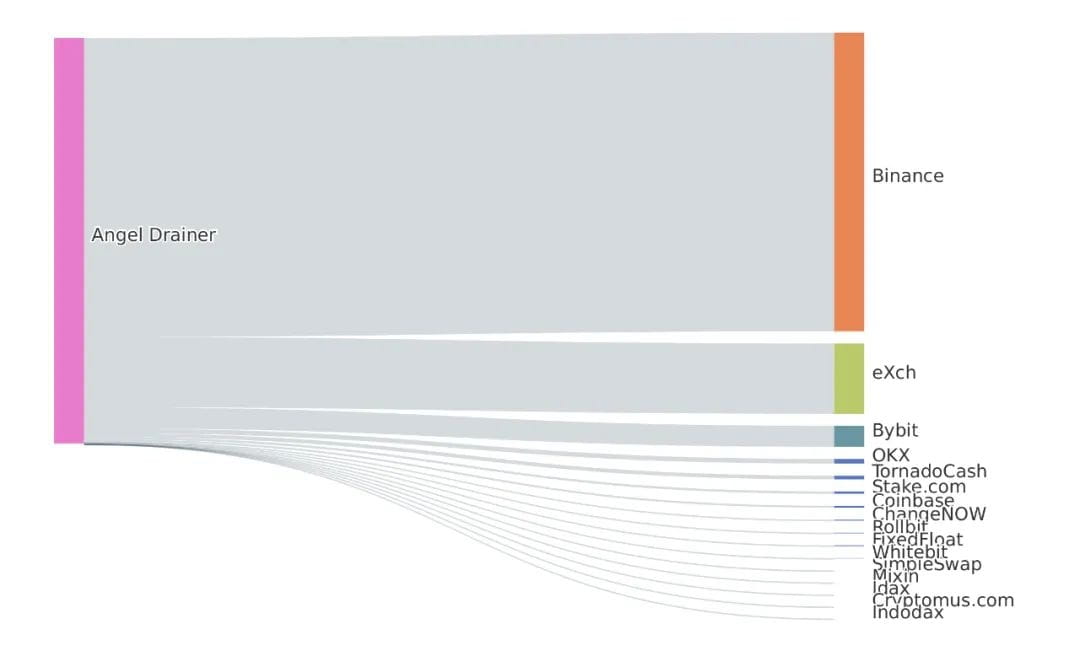

En analysant les deux premières couches de données ETH des adresses malveillantes pertinentes depuis le 14 avril 2023, un total de 1652,67 ETH de fonds de profit ont été transférés à Binance, 389,29 ETH ont été transférés à eXch, 116,57 ETH ont été transférés à Bybit, 25,839 ETH ont été transférés. vers OKX, 21 ETH sont transférés vers Tornado Cash et les fonds restants sont transférés vers d'autres adresses physiques.

Nous tenons à remercier ScamSniffer pour le support des données.

Résumer

Cet article est basé sur les incidents Balancer Hack et Galxe Hack, se concentre sur le groupe de phishing Angel Drainer et extrait certaines des caractéristiques de l'organisation. Alors que Web3 continue d’innover, les méthodes de phishing pour Web3 deviennent de plus en plus diversifiées, ce qui peut surprendre les gens.

Il est très nécessaire que les utilisateurs comprennent à l'avance l'état de risque de l'adresse cible avant d'effectuer des opérations en chaîne. Par exemple, saisir l'adresse cible dans MistTrack et afficher le score de risque et les balises malveillantes peuvent éviter des pertes financières dans une certaine mesure.

Pour les parties au projet de portefeuille, la première étape consiste à mener un audit de sécurité complet, axé sur l'amélioration de la sécurité des interactions des utilisateurs, le renforcement du mécanisme de signature WYSIWYS et la réduction du risque de phishing des utilisateurs. Les mesures spécifiques sont les suivantes :

Rappel de sites Web de phishing : rassemblez divers sites Web de phishing grâce au pouvoir de l'écologie ou de la communauté, et fournissez des rappels et des avertissements accrocheurs sur les risques lorsque les utilisateurs interagissent avec ces sites Web de phishing ;

Identification et rappel des signatures : identifiez et rappelez les demandes de signatures telles que eth_sign, personal_sign et signTypedData, et concentrez-vous sur le rappel à eth_sign du risque de signature aveugle ;

Ce que vous voyez est ce que vous signez : le portefeuille peut effectuer un mécanisme d'analyse détaillé des appels de contrat pour éviter d'approuver le phishing et informer les utilisateurs des détails de la construction de la transaction DApp ;

Mécanisme de pré-exécution : le mécanisme de pré-exécution des transactions aide les utilisateurs à comprendre les effets de l'exécution de la diffusion des transactions et aide les utilisateurs à prédire l'exécution des transactions ;

Rappel de fraude avec le même numéro de fin : lors de l'affichage de l'adresse, il est rappelé aux utilisateurs de vérifier l'adresse cible complète pour éviter les problèmes de fraude avec le même numéro de fin. Configurer un mécanisme d'adresses de liste blanche afin que les utilisateurs puissent ajouter des adresses couramment utilisées à la liste blanche afin d'éviter les attaques avec le même numéro final ;

Rappel de conformité AML : lors du transfert d'argent, le mécanisme AML est utilisé pour rappeler à l'utilisateur si l'adresse de destination du transfert déclenchera les règles AML.

SlowMist, en tant que société leader dans le secteur de la sécurité blockchain, est profondément impliquée dans le renseignement sur les menaces depuis de nombreuses années. Elle sert principalement ses clients par le biais d'audits de sécurité et de suivi et de traçabilité anti-blanchiment d'argent, et a construit un solide réseau de coopération en matière de renseignement sur les menaces. Parmi eux, l’audit de sécurité apporte non seulement une tranquillité d’esprit aux utilisateurs, mais constitue également l’un des moyens de réduire l’apparition d’attaques. Dans le même temps, en raison des silos de données dans diverses institutions, il est difficile d’identifier les gangs de blanchiment d’argent entre institutions, ce qui pose un énorme défi à la lutte contre le blanchiment d’argent. En tant que propriétaire de projet, il est également prioritaire de bloquer en temps opportun le transfert de fonds à partir d’adresses malveillantes. Le système de suivi anti-blanchiment d'argent MistTrack a accumulé plus de 200 millions d'étiquettes d'adresse et peut identifier diverses adresses de portefeuille des principales plateformes de trading du monde, dont plus de 1 000 entités d'adresses, plus de 100 000 données de renseignement sur les menaces et plus de 90 millions d'adresses à risque. Si nécessaire, veuillez nous contacter pour accéder à l'API. Enfin, nous espérons que toutes les parties travailleront ensemble pour améliorer l’écosystème blockchain.