Auteur : Grimpeur, Golden Finance

"Parce que j'étais paresseux et que je n'ai pas fait la mission galactique, je m'en suis échappé de peu." Cependant, dans le cadre du mécanisme frontal centralisé du site Web du protocole de cryptage, les utilisateurs qui échappent au premier jour n'échappent pas nécessairement au quinzième jour.

Le 6 octobre, le réseau de données d'identification Web3 Galxe a été victime d'une attaque de piratage DNS par des pirates informatiques. On estime que l'incident a touché 1 120 utilisateurs et volé environ 270 000 dollars d'actifs. Actuellement, Galxe a repris le contrôle du nom de domaine.

Par coïncidence, de telles attaques se sont multipliées ces derniers temps. Le 20 septembre, le protocole de liquidité DeFi Balancer a subi une attaque de nom de domaine frontal, entraînant une perte d'environ 238 000 $ US. Le 6 de ce mois, la boîte à outils blockchain MCT a été détournée par un nom de domaine DNS, entraînant le vol de le portefeuille MCT de l'utilisateur. Dans le passé, il y a eu peu d'incidents sur le marché du cryptage qui ont entraîné des pertes dues à des attaques sur le front-end du protocole. L'incident le plus populaire auparavant était l'interdiction du front-end Tornado Cash.

Compte tenu de cela, le responsable de la sécurité des informations de SlowMist a déclaré que sur plus de 6 millions d'enregistrements DNS, 21 % pointaient vers des noms de domaine non résolus. Cela signifie que les utilisateurs ne peuvent pas accéder aux sites Web de protocole via des noms de domaine, mais uniquement via des adresses IP, et que l'optimisation des moteurs de recherche (SEO) de protocole ne peut pas se développer correctement.

La décentralisation peut être réalisée une fois le contrat de protocole de chiffrement déployé, mais actuellement, la plupart des frontaux de protocole sont toujours mis en œuvre via une architecture traditionnelle, avec des traces évidentes de centralisation, ce qui les rend plus susceptibles d'être ciblés par des pirates. Le détective en chaîne ZachXBT a déclaré que les fonds volés à Galxe et Balancer avaient été transférés à la même adresse et que les pirates pourraient être le même attaquant.

Comparés au montant des fonds volés lors d’autres attaques de piratage cryptographique, les incidents ci-dessus ne sont que des incidents mineurs. Mais peut-être qu’un plan de pêche aux utilisateurs de crypto vient juste de commencer.

Triste fête ébouriffante

Alors que j'allais me masturber pendant la fête nationale, en mangeant de la fondue et en chantant des chansons, j'ai été cambriolé par un hacker.

Il s'agit d'un véritable portrait de nombreuses soirées ébouriffantes qui ont travaillé dur pendant les vacances. Ils voulaient à l'origine obtenir de l'OAT ou du NFT en participant à la mission Galaxy comme bon pour de futurs projets, mais ils ne s'attendaient pas à ce que leur portefeuille soit presque épuisé. vide cette fois.

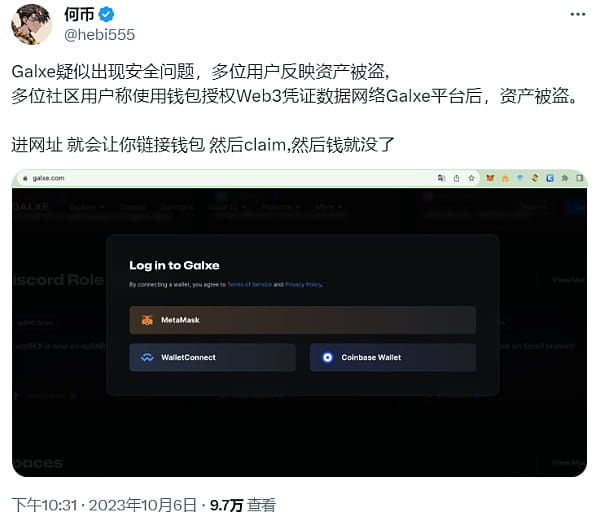

Le 6 octobre, plusieurs membres de la communauté ont déclaré sur X qu'ils avaient cliqué sur l'autorisation du portefeuille lors de leur participation à la mission Galaxy, puis que tous les actifs du portefeuille avaient été transférés. Par la suite, Galxe a publié une annonce confirmant que le DNS du site Web avait été piraté.

Dans le même temps, Galxe a agi rapidement et a enquêté sur l’ensemble de l’incident en une seule journée. Pour cet incident de piratage DNS, les responsables de Galxe ont déclaré que le pirate informatique avait prétendu être un membre autorisé de Galxe, avait contacté le fournisseur de services de noms de domaine Dynadot pour obtenir de l'aide, puis réinitialisé les informations de connexion.

Les imposteurs ont ensuite fourni à Dynadot de faux documents, contournant leurs processus de sécurité et obtenant un accès non autorisé aux comptes de domaine, qu'ils ont finalement utilisés pour rediriger les utilisateurs vers de faux sites Web et signer des documents qui leur ont volé leurs fonds.

Bien que Galxe ait déclaré que l'incident n'a affecté que ses noms de domaine et ses applications frontales, tous les contrats intelligents, systèmes techniques et informations utilisateur de Galxe restent sécurisés. Cependant, l'incident a quand même touché environ 1 120 utilisateurs et environ 270 000 dollars de fonds ont été volés.

Surtout en tant que plate-forme de participation aux activités du projet Web3, Galxe, qui a été critiquée par la communauté pour de nombreux gels d'interface, a une fois de plus suscité le mécontentement de la fête ébouriffante et a encore freiné l'enthousiasme des nouveaux et anciens utilisateurs à participer. dans la construction de projets de chiffrement. Après tout, qui voudrait perdre le capital après avoir déjà dépensé les frais d’essence ?

Galxe est une plate-forme à fort trafic qui contribue à développer la communauté Web3, avec plus de 11 millions d'utilisateurs uniques, animant Optimism, Polygon, Arbitrum et plus de 3 000 partenaires grâce à un programme de fidélité basé sur des récompenses.

Tout en aidant les parties au projet à acquérir facilement des clients, il peut également fidéliser indirectement des utilisateurs. Une fois que les utilisateurs ont expérimenté le projet et accompli les tâches, ils peuvent recevoir les certificats numériques correspondants et peuvent également recevoir des parachutages ou des récompenses du projet. En bref, le point de départ est une plateforme de transition qui apporte une situation gagnant-gagnant aux parties prenantes du projet et aux utilisateurs.

De même, cette situation constitue naturellement une cible facile à traquer pour les pirates. Le récent redémarrage de l'événement Arbitrum Odyssey sur le réseau leader L2 a une nouvelle fois attiré l'attention de nombreux poilus.

En juin de l'année dernière, en raison de la popularité de l'événement Arbitrum Odyssey, un grand nombre d'utilisateurs ont afflué vers GMX, ce qui a entraîné une augmentation des frais de gaz, qui était même deux fois supérieure à celle du réseau principal de l'ETH. L'énorme congestion du réseau associée au grand nombre de robots impliqués a forcé Arbitrum à suspendre l'événement.

Dans ce redémarrage, même si Arbitrum a annoncé qu'il n'y aurait pas de parachutages ni de récompenses d'aucune sorte, seulement des badges personnalisés, il ne peut toujours pas résister à l'enthousiasme de la fête poilue. Sept semaines et 13 projets ne sont pas un espoir pour les investisseurs qui souffrent du marché baissier.

Cependant, l’espoir s’est transformé en déception et le mécanisme frontal centralisé du site Galxe est devenu un point d’entrée pour les pirates. Il vous suffit d'utiliser les attaques DNS courantes dans le monde Web2 pour capturer facilement un grand nombre de portefeuilles d'utilisateurs cryptés, puis leur voler des actifs numériques.

À l’heure actuelle, l’incident de piratage Galxe circule toujours. Le responsable du projet a déclaré que certains utilisateurs peuvent toujours voir les sites du réseau de phishing et qu'il faudra un certain temps pour mettre à jour les enregistrements DNS sur le serveur local de l'utilisateur afin de résoudre le problème.

Le détournement de DNS devient un problème chronique dans le front-end centralisé des protocoles de chiffrement

Une partie de la raison pour laquelle Balancer a déjà subi des attaques de piratage DNS était qu'il avait réduit ses dépenses technologiques et augmenté ses activités de marketing. En avril de cette année, Balancer OpCo, un fournisseur de services qui assure les opérations et le développement frontal pour Balancer, a licencié deux ingénieurs et réduit son budget de fonctionnement. Dans le même temps, Balancer a créé une équipe marketing, Orb Collective, et a augmenté son budget financier.

L'affaiblissement des barrières de sécurité techniques frontales a attiré les pirates informatiques, et la logique de transformation commerciale de Balancer repose également sur le resserrement des flux de trésorerie provoqué par le long marché baissier. Dans le cadre de choix multiples, augmenter les revenus et réduire les dépenses est naturellement le meilleur choix, et c'est également un phénomène courant qui se produit aujourd'hui dans d'autres protocoles de cryptage.

Il est donc raisonnable pour Slow Mist de conclure que 21 % des plus de 6 millions d’enregistrements DNS pointent vers des noms de domaine non résolus.

De plus, comme mentionné ci-dessus, les contrats de chiffrement sont décentralisés, mais actuellement, la plupart des protocoles de chiffrement sont toujours mis en œuvre via une architecture traditionnelle, bien que la page Web elle-même évolue et se développe constamment, les noms de domaine, les services réseau, les serveurs et le stockage. services Il existe de nombreuses menaces potentielles dans ces aspects, et les attaques sur le front-end sont souvent facilement ignorées par les développeurs.

Pour les attaques frontales centralisées sur les protocoles de chiffrement, certaines personnes pensent que ENS peut être une solution, mais la résolution des noms de domaine ENS est également « centralisée », donc pour l'instant, il n'y a pas de bonne solution sur l'ensemble du marché du chiffrement.

C’est juste qu’il est extrêmement difficile pour l’utilisateur de se défendre contre le comportement d’attaque des pirates informatiques. Alors, qu’est-ce que le piratage DNS exactement ? Pourquoi le piratage DNS est-il si difficile à empêcher ? Comment les utilisateurs peuvent-ils lutter contre le détournement DNS ?

DNS est un protocole/service réseau très basique qui permet aux utilisateurs Internet et aux appareils réseau de découvrir des sites Web en utilisant des noms de domaine lisibles par l'utilisateur plutôt que des adresses IP purement numériques. Étant donné que le système DNS dispose d’énormes ressources de données et de capacités de protection de sécurité intrinsèquement faibles, il devient souvent la cible d’attaques réseau.

Il existe cinq types courants d'attaques DNS, à savoir le détournement/redirection DNS, l'attaque par amplification DNS, l'empoisonnement DNS/cache, le tunnel DNS et le proxy inverse de botnet.

Le détournement DNS est également appelé détournement de nom de domaine. Ce type d'attaque obtient généralement le contrôle de la résolution DNS via des logiciels malveillants, la modification des caches, le contrôle des systèmes de gestion des noms de domaine, etc., puis conduit les utilisateurs vers des domaines non établis en modifiant les enregistrements de résolution DNS ou en changeant. méthodes de serveur de résolution ou site Web illégal contrôlé par des attaquants, volant finalement les actifs des utilisateurs.

Pour faire face aux attaques DNS, les entreprises peuvent adopter un contrôle d'accès plus strict, déployer des solutions Zero Trust, vérifier/vérifier les enregistrements DNS, etc. Cela dépend du coût des fonds, de la main-d'œuvre, du temps et des autres coûts engagés par la partie au projet. prêt à payer.

Mais c’est plus difficile pour les utilisateurs, principalement parce que le détournement DNS n’est pas facilement perçu par les utilisateurs. Pour les utilisateurs susceptibles d'avoir été concernés, procédez comme suit : Utilisez revoke.cash pour annuler toute autorisation non reconnue et vérifiez si votre adresse est affectée.

Si un utilisateur soupçonne qu'il a signé des conditions malveillantes, même si celles-ci n'ont pas été compromises, il est préférable de considérer que le compte a été compromis et de transférer tous les fonds vers un nouveau compte.

Conclusion

Le monde crypté est une forêt sombre. Les terminaux réseau permettent aux utilisateurs d'accéder au monde, de se connecter mais aussi de cacher des dangers. Pour les investisseurs ordinaires, préserver le capital est le seul moyen de survivre à un long marché baissier.

D’après les incidents de piratage DNS subis par Balancer, Galxe et MCT, on peut vaguement voir que les pirates ont visiblement répertorié les portefeuilles entre les mains d’un grand groupe d’utilisateurs de chiffrement sur la liste des attaques.