Si sueles ver las noticias, sabrás que en 2021 en una planta de tratamiento de agua, alguien infiltró de forma remota el sistema de control y ajustó la concentración de hidróxido de sodio en el agua a cien veces el valor normal. Si no hubiera sido porque el operador estaba mirando la pantalla y notó la anomalía, las consecuencias podrían haber sido graves. La forma de la intrusión fue muy básica, solo un software de escritorio remoto que no había sido actualizado.

El incidente no causó daños reales, pero demuestra una cosa.

Los dispositivos industriales conectados han sido hackeados, no es una escena de una novela de ciencia ficción, es un evento real que ya ha ocurrido.

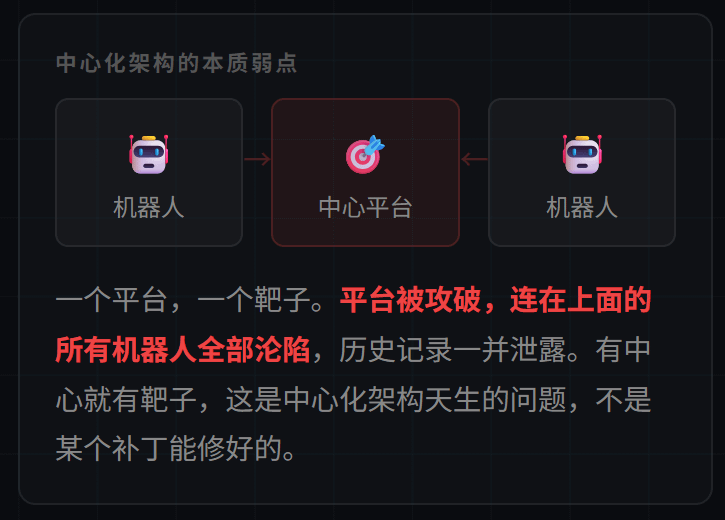

Esta es la debilidad esencial de los sistemas centralizados: donde hay un centro, hay un objetivo.

Todos los dispositivos están conectados a la misma plataforma de control en la nube, las instrucciones se envían desde la plataforma, los datos se suben a la plataforma, y los operadores gestionan todos los robots a través de la plataforma. Esta arquitectura es conveniente, pero concentra todos los riesgos de seguridad en un único punto.

Una plataforma, un objetivo. Si la plataforma es comprometida, todos los robots conectados a ella caen, y los registros históricos se filtran. Este no es un riesgo teórico, sistemas industriales de Tesla y Amazon han experimentado eventos de seguridad similares.

@Fabric Foundation la arquitectura está destinada a no tener un único centro de control que pueda ser atacado.

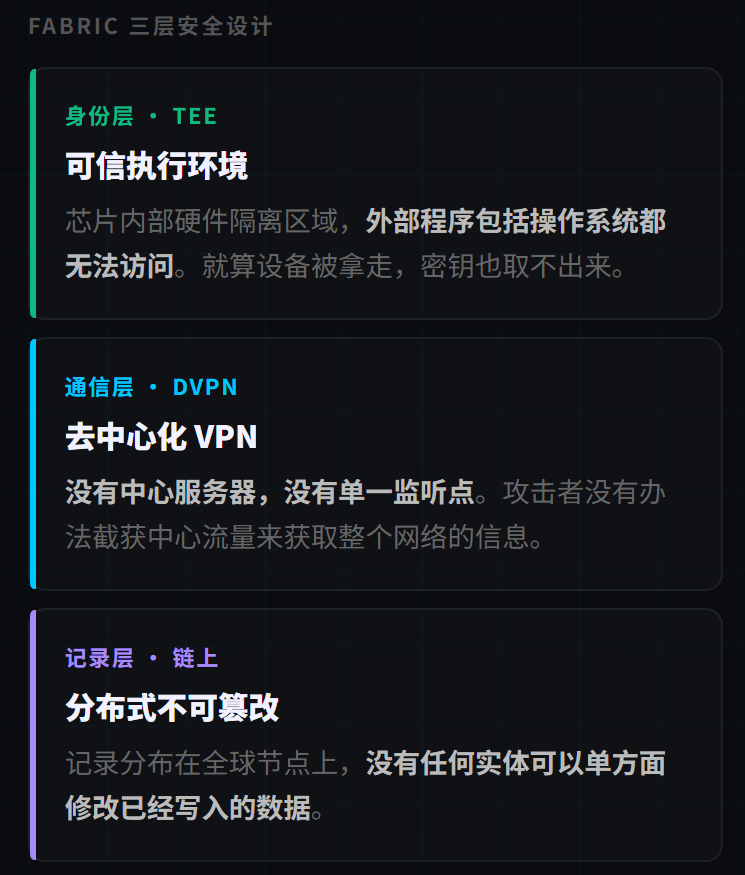

La identidad y las claves de cada robot se almacenan en TEE, que es un área de aislamiento dentro del chip, donde programas externos, incluido el sistema operativo, no pueden acceder; incluso si se retira el dispositivo, las claves no pueden ser extraídas. La capa de comunicación utiliza dVPN, sin servidores centrales, lo que impide que los atacantes intercepten el tráfico de toda la red.

En cuanto a los registros en la cadena, distribuidos en nodos globales, ninguna entidad puede modificar unilateralmente los datos ya escritos.

Ninguna entidad puede modificar unilateralmente los datos ya escritos.

Este diseño en tres capas aborda el problema más fundamental de los sistemas centralizados: eliminar el punto único de fallo. Si un robot es comprometido, no afectará a otros robots, no contaminará los datos de toda la red, permitiendo que los atacantes obtengan el control del sistema completo.

Además, hay algo que creo que vale la pena mencionar.

@Fabric Foundation todo el código es público y verificable. Muchas personas piensan que el software de código abierto no es seguro, porque los atacantes también pueden estudiar el código para encontrar vulnerabilidades.

Sin embargo, en el campo de la seguridad: el código de código abierto que ha sido auditado exhaustivamente suele ser más seguro que el código privado cerrado. Porque investigadores de seguridad de todo el mundo están observando, la velocidad con la que se descubren y corrigen las vulnerabilidades es más rápida, mientras que las vulnerabilidades en sistemas cerrados pueden ser explotadas en silencio durante mucho tiempo sin que nadie lo sepa.

Bitcoin ha estado funcionando durante quince años, su código es completamente de código abierto y nunca ha sido atacado con éxito en su capa central.

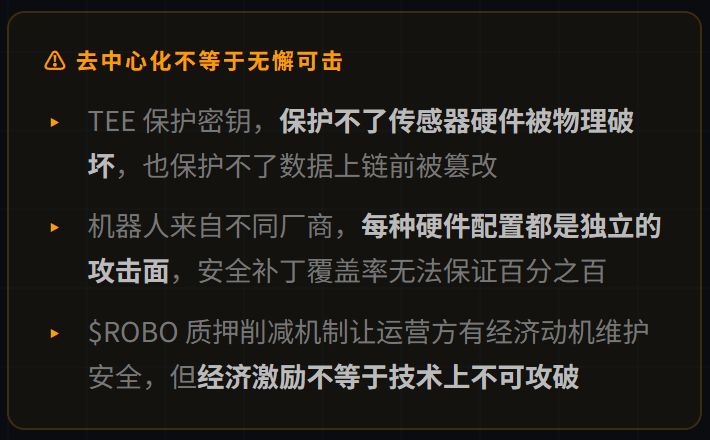

Por supuesto, debo dejar claro que la descentralización no equivale a ser infalible. Los robots, al ejecutar tareas, tienen un camino desde la recopilación de datos del sensor hasta la cadena, donde aún existe la posibilidad de ser alterados; TEE protege las claves, pero no puede proteger el hardware del sensor de ser destruido físicamente.

Los robots en la red Fabric provienen de diferentes fabricantes, cada configuración de hardware es una superficie de ataque independiente, y la cobertura de parches de seguridad no puede garantizar el cien por ciento. Estas son limitaciones reales que no pueden eliminarse por completo mediante la descentralización.

Sin embargo, en comparación con los enfoques centralizados existentes, el diseño de seguridad de Fabric tiene ventajas fundamentales a nivel arquitectónico. El problema de los sistemas existentes no es que haya un error no corregido, sino que toda la arquitectura es inherentemente frágil: donde hay un centro, hay un objetivo y donde hay un objetivo, será atacado.

Fabric eligió descomponerlo, distribuyéndolo en nodos globales, los atacantes no tienen una única entrada de ataque.

$ROBO el mecanismo de participación también tiene un efecto indirecto en el diseño de seguridad: los operadores colocan activos en la red #robo , y si ocurre un incidente de seguridad que se determina como responsabilidad del operador, la participación se reducirá.

Esto proporciona un fuerte incentivo económico para que los operadores mantengan la seguridad de sus dispositivos, en lugar de transferir la responsabilidad de seguridad a la plataforma.

La planta de tratamiento de agua actualizó su sistema de seguridad, lo que resultó en una disminución de la eficiencia. Las actualizaciones de seguridad en sistemas centralizados a menudo deben hacer compromisos entre seguridad y eficiencia.

Fabric ha integrado la seguridad en la infraestructura desde el principio, sin necesidad de parches después de que ocurra un problema, esta es la diferencia fundamental con los enfoques existentes.