In der schnelllebigen und sich ständig weiterentwickelnden Welt der Kryptowährungen, in der digitale Vermögenswerte ausgetauscht und Vermögen gemacht werden können, lauert eine Gefahr, die die Sicherheit sowohl erfahrener Anleger als auch Neulinge bedroht: Krypto-Phishing-Betrug.

Diese Machenschaften zielen darauf ab, das Vertrauen und die Verletzlichkeit von Einzelpersonen auszunutzen und sie dazu zu verleiten, ihre vertraulichen Informationen preiszugeben oder sich sogar von ihren hart erarbeiteten Krypto-Beständen zu trennen.

Mit der zunehmenden Popularität von Kryptowährungen werden auch die Phishing-Techniken der Cyberkriminellen immer raffinierter. Von der Nachahmung legitimer Börsen und Wallets bis hin zur Entwicklung überzeugender Social-Engineering-Taktiken schrecken diese Betrüger vor nichts zurück, um unbefugten Zugriff auf Ihre digitalen Vermögenswerte zu erlangen.

Böswillige Akteure nutzen verschiedene Methoden des Social Engineering, um ihre Opfer ins Visier zu nehmen. Mit Social-Engineering-Taktiken manipulieren Betrüger die Emotionen der Benutzer und erzeugen ein Gefühl von Vertrauen und Dringlichkeit.

Eric Parker, CEO und Mitbegründer von Giddy – einer Smart Wallet ohne Depotverwahrung – sagte gegenüber Cointelegraph: „Hat sich jemand unaufgefordert an Sie gewandt? Das ist eine der wichtigsten Faustregeln, die Sie anwenden können. Der Kundendienst nimmt selten, wenn überhaupt, proaktiv Kontakt mit Ihnen auf, Sie sollten also Nachrichten, in denen Sie aufgefordert werden, Maßnahmen bezüglich Ihres Kontos zu ergreifen, immer misstrauisch gegenüberstehen.“

„Dasselbe gilt für kostenloses Geld: Wenn Ihnen jemand eine Nachricht schickt, weil er Ihnen kostenloses Geld geben möchte, ist die Nachricht wahrscheinlich nicht echt. Seien Sie vorsichtig bei Nachrichten, die zu gut klingen, um wahr zu sein, oder die Ihnen ein unmittelbares Gefühl von Dringlichkeit oder Angst vermitteln, sodass Sie schnell handeln müssen.“

E-Mail- und Messaging-Betrug

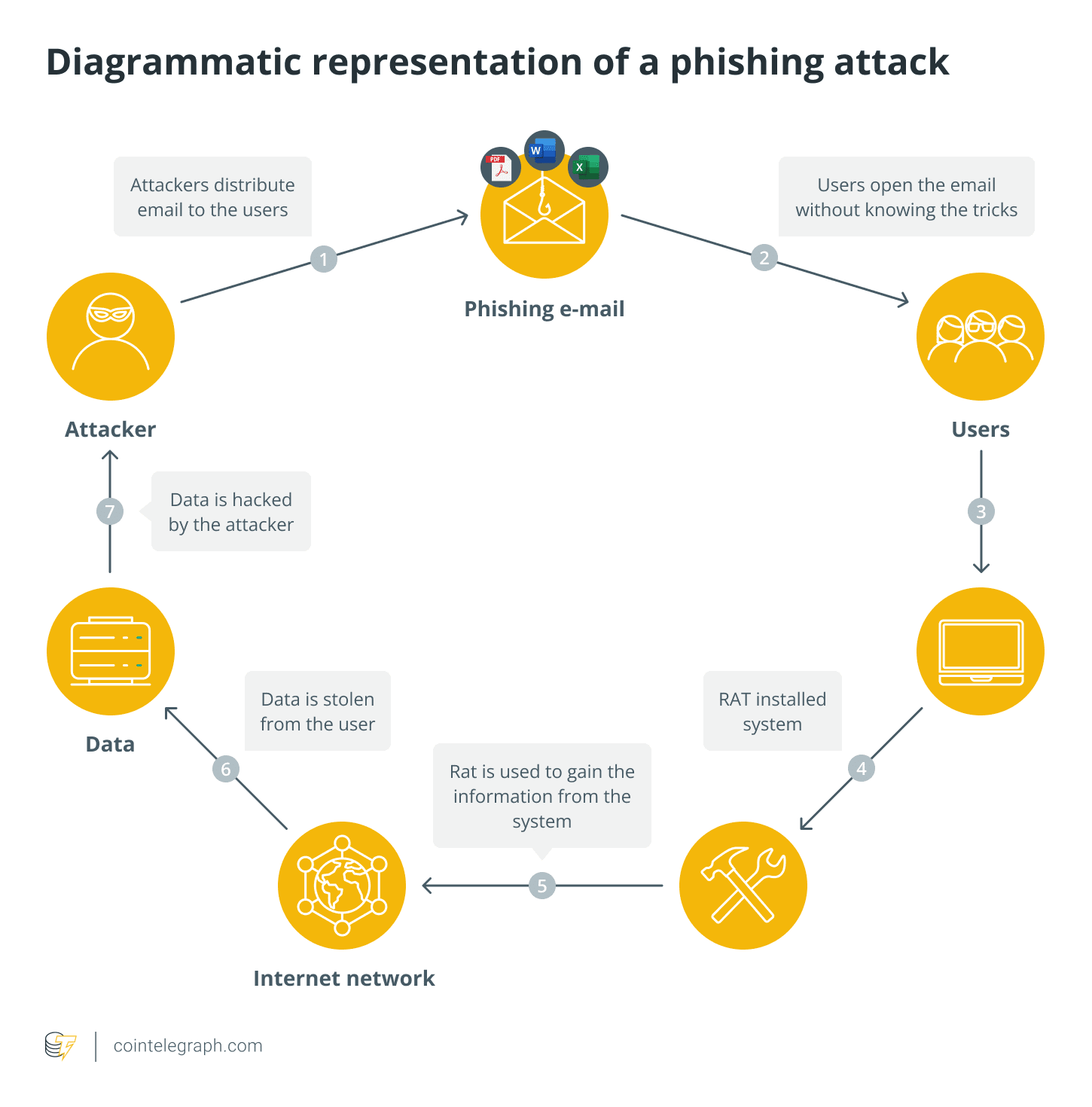

Eine häufige Technik bei Krypto-Phishing-Betrügereien ist die Nachahmung vertrauenswürdiger Unternehmen, wie etwa Kryptowährungsbörsen oder Wallet-Anbieter. Die Betrüger versenden E-Mails oder Nachrichten, die scheinbar von diesen legitimen Organisationen stammen und ähnliche Marken, Logos und E-Mail-Adressen verwenden. Ihr Ziel ist es, die Empfänger zu täuschen und ihnen vorzutäuschen, dass die Nachricht von einer vertrauenswürdigen Quelle stammt.

Um dies zu erreichen, können die Betrüger Techniken wie E-Mail-Spoofing verwenden, bei dem sie die E-Mail-Adresse des Absenders fälschen, damit es aussieht, als käme sie von einer legitimen Organisation. Sie können auch Social-Engineering-Taktiken verwenden, um die Nachrichten zu personalisieren und sie authentischer erscheinen zu lassen. Indem sie sich als vertrauenswürdige Unternehmen ausgeben, nutzen Betrüger das Vertrauen und die Glaubwürdigkeit dieser Organisationen aus, um Benutzer zu Handlungen zu verleiten, die ihre Sicherheit gefährden.

Gefälschte Supportanfragen

Krypto-Phishing-Betrüger geben sich oft als Kundendienstmitarbeiter legitimer Kryptowährungsbörsen oder Wallet-Anbieter aus. Sie senden E-Mails oder Nachrichten an ahnungslose Benutzer und behaupten, es gebe ein Problem mit ihrem Konto oder eine ausstehende Transaktion, die sofortige Aufmerksamkeit erfordert.

Die Betrüger stellen eine Kontaktmöglichkeit oder einen Link zu einer gefälschten Support-Website bereit, auf der Benutzer aufgefordert werden, ihre Anmeldeinformationen oder andere vertrauliche Informationen einzugeben.

Omri Lahav, CEO und Mitbegründer von Blockfence – einer Browsererweiterung für Kryptosicherheit – sagte gegenüber Cointelegraph: „Es ist wichtig, daran zu denken, dass jemand, der Ihnen unaufgefordert eine Nachricht oder E-Mail schickt, wahrscheinlich etwas von Ihnen will. Diese Links und Anhänge können Malware enthalten, die darauf ausgelegt ist, Ihre Schlüssel zu stehlen oder Zugriff auf Ihre Systeme zu erhalten“, fuhr er fort:

„Außerdem können sie Sie auf Phishing-Websites umleiten. Überprüfen Sie zur Sicherheit immer die Identität des Absenders und die Legitimität der E-Mail. Klicken Sie nicht direkt auf Links; kopieren Sie die URL und fügen Sie sie in Ihren Browser ein. Achten Sie dabei sorgfältig auf Rechtschreibfehler im Domänennamen.“

Indem sie sich als Supportmitarbeiter ausgeben, missbrauchen Betrüger das Vertrauen der Benutzer in legitime Kundensupportkanäle. Darüber hinaus nutzen sie den Wunsch der Benutzer aus, Probleme schnell zu lösen, was dazu führt, dass Benutzer bereitwillig ihre privaten Informationen preisgeben, die Betrüger später für böswillige Zwecke verwenden können.

Gefälschte Websites und geklonte Plattformen

Böswillige Akteure können auch gefälschte Websites und Plattformen erstellen, um ahnungslose Benutzer anzulocken.

Beim Domain-Name-Spoofing registrieren Betrüger Domain-Namen, die den Namen legitimer Kryptowährungsbörsen oder Wallet-Anbieter stark ähneln. Beispielsweise registrieren sie möglicherweise eine Domain wie „exchnage.com“ statt „exchange.com“ oder „myethwallet“ statt „myetherwallet“. Leider können diese geringfügigen Abweichungen von ahnungslosen Benutzern leicht übersehen werden.

Lahav sagte, dass Benutzer „überprüfen sollten, ob die betreffende Website seriös und bekannt ist.“

Aktuell: Bitcoin befindet sich auf Kollisionskurs mit „Net Zero“-Versprechen

„Es ist auch wichtig, die korrekte Schreibweise der URL zu überprüfen, da böswillige Akteure oft URLs erstellen, die denen legitimer Websites sehr ähnlich sind. Benutzer sollten auch bei Websites, die sie über Google-Anzeigen entdecken, vorsichtig sein, da diese in den Suchergebnissen möglicherweise nicht ganz oben stehen“, sagte er.

Betrüger verwenden diese gefälschten Domänennamen, um Websites zu erstellen, die legitime Plattformen imitieren. Sie senden häufig Phishing-E-Mails oder -Nachrichten mit Links zu diesen gefälschten Websites und täuschen Benutzer vor, sie würden auf die echte Plattform zugreifen. Sobald Benutzer ihre Anmeldeinformationen eingeben oder Transaktionen auf diesen Websites durchführen, erfassen die Betrüger die vertraulichen Informationen und nutzen sie zu ihrem Vorteil.

Schädliche Software und mobile Apps

Hacker können auch auf Schadsoftware zurückgreifen, um Benutzer ins Visier zu nehmen. Keylogger und Clipboard-Hijacking sind Techniken, mit denen Krypto-Phishing-Betrüger vertrauliche Informationen von den Geräten der Benutzer stehlen.

Keylogger sind Schadsoftwareprogramme, die jeden Tastendruck eines Benutzers auf seinem Gerät aufzeichnen. Wenn Benutzer ihre Anmeldedaten oder privaten Schlüssel eingeben, erfasst der Keylogger diese Informationen und sendet sie an die Betrüger zurück. Beim Clipboard-Hijacking werden die Inhalte abgefangen, die in die Zwischenablage des Geräts kopiert werden.

Bei Kryptowährungstransaktionen werden häufig Wallet-Adressen oder andere vertrauliche Informationen kopiert und eingefügt. Betrüger verwenden Schadsoftware, um die Zwischenablage zu überwachen und legitime Wallet-Adressen durch ihre eigenen zu ersetzen. Wenn Benutzer die Informationen in das vorgesehene Feld einfügen, senden sie ihr Geld unwissentlich stattdessen an das Wallet des Betrügers.

So können sich Benutzer vor Krypto-Phishing-Betrug schützen

Es gibt Schritte, die Benutzer unternehmen können, um sich beim Navigieren im Kryptoraum zu schützen.

Die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) ist ein Tool, das dazu beitragen kann, Krypto-Konten vor Phishing-Betrug zu schützen.

2FA fügt eine zusätzliche Schutzebene hinzu, indem es von den Benutzern zusätzlich zu ihrem Passwort eine zweite Form der Verifizierung verlangt, in der Regel einen einzigartigen Code, der auf ihrem Mobilgerät generiert wird. Dadurch wird sichergestellt, dass Angreifer, selbst wenn sie durch Phishing-Versuche an die Anmeldeinformationen des Benutzers gelangen, immer noch den zweiten Faktor (z. B. ein zeitbasiertes Einmalpasswort) benötigen, um Zugriff zu erhalten.

Verwendung von hardware- oder softwarebasierten Authentifikatoren

Beim Einrichten von 2FA sollten Benutzer die Verwendung von hardware- oder softwarebasierten Authentifikatoren in Betracht ziehen, anstatt sich ausschließlich auf die SMS-basierte Authentifizierung zu verlassen. SMS-basierte 2FA kann anfällig für SIM-Swapping-Angriffe sein, bei denen Angreifer betrügerisch die Kontrolle über die Telefonnummer des Benutzers erlangen.

Hardware-Authentifikatoren wie YubiKey oder Sicherheitsschlüssel sind physische Geräte, die Einmalkennwörter generieren und eine zusätzliche Sicherheitsebene bieten. Softwarebasierte Authentifikatoren wie Google Authenticator oder Authy generieren zeitbasierte Codes auf den Smartphones der Benutzer. Diese Methoden sind sicherer als die SMS-basierte Authentifizierung, da sie nicht anfällig für SIM-Swapping-Angriffe sind.

Überprüfen Sie die Authentizität der Website

Um sich vor Phishing-Betrug zu schützen, sollten Benutzer nicht auf Links in E-Mails, Nachrichten oder anderen nicht verifizierten Quellen klicken. Stattdessen sollten sie die Website-URLs ihrer Kryptowährungsbörsen, Wallets oder anderer Plattformen, auf die sie zugreifen möchten, manuell eingeben.

Durch die manuelle Eingabe der Website-URL stellen Benutzer sicher, dass sie direkt auf die legitime Website zugreifen und nicht durch Anklicken eines Phishing-Links auf eine gefälschte oder geklonte Website umgeleitet werden.

Seien Sie vorsichtig mit Links und Anhängen

Bevor Benutzer auf Links klicken, sollten sie den Mauszeiger darüber bewegen, um die Ziel-URL in der Statusleiste oder im Tooltip des Browsers anzuzeigen. So können Benutzer das tatsächliche Ziel des Links überprüfen und sicherstellen, dass es mit der erwarteten Website übereinstimmt.

Phishing-Betrüger verschleiern Links häufig, indem sie einen anderen URL-Text als das Ziel anzeigen. Wenn Benutzer mit der Maus über den Link fahren, können sie Inkonsistenzen und verdächtige URLs erkennen, die auf einen Phishing-Versuch hinweisen können.

Parker erklärte gegenüber Cointelegraph: „Es ist sehr einfach, den zugrunde liegenden Link in einer E-Mail zu fälschen. Ein Betrüger kann Ihnen im Text der E-Mail einen Link zeigen, den zugrunde liegenden Hyperlink aber zu etwas anderem machen.“

„Eine beliebte Masche unter Krypto-Phishern ist es, die Benutzeroberfläche einer seriösen Website zu kopieren, aber ihren Schadcode für den Login- oder Wallet Connect-Teil zu platzieren, was zu gestohlenen Passwörtern oder, schlimmer noch, gestohlenen Seed-Phrasen führt. Überprüfen Sie also immer die URL der Website, bei der Sie sich anmelden oder mit der Sie Ihr Krypto-Wallet verbinden.“

Scannen von Anhängen mit Antivirensoftware

Benutzer sollten beim Herunterladen und Öffnen von Anhängen vorsichtig sein, insbesondere wenn diese von nicht vertrauenswürdigen oder verdächtigen Quellen stammen. Anhänge können Malware enthalten, darunter Keylogger oder Trojaner, die die Sicherheit des Geräts und der Kryptowährungskonten eines Benutzers gefährden können.

Um dieses Risiko zu verringern, sollten Benutzer alle Anhänge vor dem Öffnen mit einer bewährten Antivirensoftware scannen. Auf diese Weise können potenzielle Malware-Bedrohungen erkannt und entfernt werden, wodurch die Wahrscheinlichkeit verringert wird, Opfer eines Phishing-Angriffs zu werden.

Halten Sie Software und Apps auf dem neuesten Stand

Um die Sicherheit der Geräte des Benutzers zu gewährleisten, ist es wichtig, Betriebssysteme, Webbrowser, Geräte und andere Software auf dem neuesten Stand zu halten. Updates können Sicherheitspatches enthalten, die bekannte Schwachstellen beheben und vor neuen Bedrohungen schützen.

Verwendung namhafter Sicherheitssoftware

Um einen zusätzlichen Schutz gegen Phishing-Betrug und Malware zu schaffen, sollten Benutzer die Installation bewährter Sicherheitssoftware auf ihren Geräten in Betracht ziehen.

Antivirus-, Anti-Malware- und Anti-Phishing-Software kann dabei helfen, bösartige Bedrohungen wie Phishing-E-Mails, gefälschte Websites und mit Malware infizierte Dateien zu erkennen und zu blockieren.

Durch regelmäßige Aktualisierungen und die Ausführung von Sicherheitsscans mithilfe namhafter Software können Benutzer das Risiko, Opfer von Phishing-Betrug zu werden, minimieren und die allgemeine Sicherheit ihrer Geräte und Kryptowährungsaktivitäten gewährleisten.

Informieren Sie sich und bleiben Sie informiert

Krypto-Phishing-Betrügereien entwickeln sich ständig weiter und es tauchen regelmäßig neue Taktiken auf. Benutzer sollten die Initiative ergreifen und sich über die neuesten Phishing-Techniken und Betrügereien informieren, die auf die Kryptowährungs-Community abzielen. Bleiben Sie außerdem auf dem Laufenden, indem Sie aktuelle Phishing-Vorfälle und bewährte Sicherheitspraktiken recherchieren und lesen.

Neu: Was ist „Fair Use“? Der Oberste Gerichtshof der USA äußert sich zum Urheberrechtsdilemma der KI

Um über sicherheitsrelevante Neuigkeiten auf dem Laufenden zu bleiben und rechtzeitig vor Phishing-Betrug gewarnt zu werden, sollten Benutzer vertrauenswürdigen Quellen in der Kryptowährungs-Community folgen. Dazu können offizielle Ankündigungen und Social-Media-Konten von Kryptowährungsbörsen, Wallet-Anbietern und seriösen Cybersicherheitsorganisationen gehören.

Indem sie zuverlässigen Quellen folgen, können Benutzer genaue Informationen und Warnungen zu neuen Phishing-Betrugsmaschen, Sicherheitslücken und Best Practices zum Schutz ihrer Krypto-Assets erhalten.