Dusk Network ist eines dieser Projekte, das umso mehr Sinn macht, je länger man tatsächlich darüber nachdenkt.

Es wurde nicht gebaut, um den lautesten Erzählwettbewerb zu gewinnen. Es wurde gebaut, um die unangenehmste Wahrheit über öffentliche Blockchains zu lösen.

Diese Wahrheit ist folgende. Volle Transparenz ist nicht automatisch besser, wenn das, was Sie versuchen, on-chain zu bewegen, echte Finanzen sind. Echte Positionen. Echte Gegenparteien. Echte Vermögenswerte, die mit tatsächlichen Regeln, Verpflichtungen und Datenschutzerwartungen verbunden sind, die nicht einfach ignoriert werden können.

Sie spielen nicht das Spiel des Privatsphäre-Maximalisten

Wenn Dusk sich als eine Privatsphäre-Blockchain für Finanzanwendungen beschreibt, versucht es nicht, in einem Wettlauf um die größere Geheimhaltung zu konkurrieren.

Es versucht, die Art von Infrastruktur zu bauen, die Vermögenswerte und Transaktionen hosten kann, bei denen Vertraulichkeit eine Basiserfordernis ist. Während Audits, Durchsetzung und Konformität immer noch in kontrollierter Weise existieren müssen.

Weil Institutionen nicht in einer Umgebung arbeiten, in der alles entweder völlig sichtbar oder völlig verborgen ist. Sie arbeiten in einer Umgebung, in der einige Parteien zu bestimmten Zeiten einige Informationen sehen müssen. Und der Rest der Welt sollte absolut nichts sehen.

Das Problem ist offensichtlich, sobald Sie aufhören, Krypto wie ein Theater zu behandeln

Das Problem, auf das Dusk abzielt, wird leicht erkennbar, wenn man aufhört, Krypto wie ein soziales Experiment zu betrachten, und es beginnt, es wie tatsächliche Marktinfrastruktur zu sehen.

Wenn Sie finanzielle Aktivitäten auf einer vollständig transparenten Kette durchführen, verwandeln Sie jeden Teilnehmer in einen öffentlichen Datensatz. Salden und Flüsse können von jedem untersucht werden. Wettbewerber können Ihr Verhalten kartieren. Gegenparteien können abgeleitet werden. Strategien werden zu verfolgbaren Mustern.

Selbst wenn niemand etwas falsch macht, wird das System selbst unangenehm und unsicher für ernsthafte Nutzung. Denn Unternehmen verhandeln, investieren und schließen nicht vor einem Publikum ab. Und regulierte Einheiten können keinen Rahmen akzeptieren, der sensibles Verhalten standardmäßig preisgibt.

Privatsphäre allein ist auch nicht genug

Gleichzeitig ist Privatsphäre allein in regulierten Umgebungen nicht genug.

Märkte benötigen auch durchsetzbare Regeln, Berichtstrukturen und die Fähigkeit, Fakten zu beweisen, wenn dies tatsächlich erforderlich ist.

Deshalb hat sich die Richtung von Dusk immer so angefühlt, als ob sie versucht, zwei Ideen gleichzeitig zusammenzuhalten. Vertraulichkeit auf der einen Seite und auditbereite Wahrheit auf der anderen Seite.

Das ist auch der Grund, warum das Projekt so viel Zeit damit verbringt, über Design, Standards und Modelle zu sprechen, anstatt nur über Geschwindigkeitsbenchmarks und Hype-Zyklen zu reden.

Phoenix Transaktionsmodell übernimmt die schwere Arbeit

Ein großer Teil dieser Arbeit hinter den Kulissen ist das Phoenix-Transaktionsmodell.

Dusk präsentiert dies als einen Weg, um Privatsphäre und Anonymität in Transaktionen und Smart-Contract-Verhalten zu bringen. Was mir hier auffällt, ist, dass Dusk öffentlich formale Sicherheitsnachweise für Phoenix betont hat.

Das ist ein anderer Signaltyp als Marketing-Sprache. Es deutet darauf hin, dass das Team darüber nachdenkt, wie das System unter ernsthafter Prüfung funktioniert, nicht nur, wie es in einer Pitch-Präsentation klingt.

Sie haben auch über die zukünftige Entwicklung von Phoenix gesprochen, um regulatorische und Integrationsrealitäten zu entsprechen. Was subtil, aber wichtig ist. Es zeigt, dass sie Privatsphäre als eine Komponente behandeln, die innerhalb realer Einschränkungen funktionieren muss, nicht als eine Stimmung, die erklärt und dann vergessen wird.

XSC ist, wo es wirklich anders wird

Außerdem bringt Dusk auf dieser Privatsphäre-Grundlage Zedger und den Standard für vertrauliche Sicherheitsverträge, oft verkürzt zu XSC.

Hier trennt sich das Projekt wirklich von nur einer anderen Kette, die denkt.

XSC wird nicht als normaler Tokenstandard dargestellt, der sich nur auf Übertragungen konzentriert. Es wird als Struktur gestaltet, die für sicherheitsähnliche Vermögenswerte konzipiert ist, die Lebenszyklusbedürfnisse haben. Emissions- und Managementlogik. Übertragungsbeschränkungen. Kontrollierte Teilnahme. Die Arten von Anforderungen, die regulierte Vermögenswerte standardmäßig mit sich bringen.

Regulierte Vermögenswerte sollen sich nicht wie Meme-Coins verhalten

Der Grund, warum das wichtig ist, ist, dass tokenisierte Wertpapiere und reale Vermögenswerte sich nicht wie Meme-Token verhalten sollen.

Sie benötigen Regeln. Sie benötigen eingeschränkte Bewegungen. Und sie benötigen ein System, das diese Regeln durchsetzen kann, ohne jedes sensible Detail in öffentliche Daten umzuwandeln, die jeder scrapen kann.

Die modulare Architektur erzählt eine Geschichte

Die modulare Architektur von Dusk ist im Grunde das Projekt, das sagt, dass es eine Grundlage für institutionelle Finanzanwendungen, konformes DeFi und tokenisierte reale Vermögenswerte sein möchte. Dabei wird die Privatsphäre und Nachvollziehbarkeit von Anfang an in das Design integriert.

Das Interessante ist, dass die Architekturgeschichte nicht mehr nur theoretisch ist.

Die Dokumentation beschreibt verschiedene Komponenten, die eine tatsächliche Stack-Mentalität widerspiegeln. Zedger und XSC repräsentieren eine zentrale Art und Weise, regulierte Vermögenslogik zu behandeln. Währenddessen deutet Hedger, das auf DuskEVM läuft, auf einen Weg hin, bei dem die logischen Bedingungen zur Wahrung der Privatsphäre für Entwickler in einer EVM-ähnlichen Ausführungsumgebung zugänglicher werden.

Adoption geht nicht nur um Kryptografie

Das ist strategisch wichtig, denn Adoption geht nicht nur darum, die beste Kryptografie zu haben.

Adoption geht auch darum, die Reibung zu verringern, die Entwickler und Produkte daran hindert, überhaupt auf Ihrer Kette zu versenden.

Moonlight fügt öffentliche Bahnen hinzu, wenn Sie sie brauchen

Es gibt auch einen praktischen Aspekt im Netzwerkdesign, der sich zeigt, wie Dusk über öffentliche und private Modi spricht.

Die aktualisierte Whitepaper-Nachricht führt Moonlight als öffentliche Transaktionsschicht neben Phoenix ein. Während das wie eine einfache Ergänzung klingt, signalisiert es tatsächlich etwas Bedeutungsvolles.

Echte Systeme benötigen in der Regel sowohl öffentliche Bahnen für einige Operationen als auch private Bahnen für sensible Operationen. Eine Kette, die beide Modi unterstützen kann, ohne ihre Identität zu brechen, hat eine bessere Chance, sich in die chaotische Realität finanzieller Arbeitsabläufe einzufügen.

Die Token-Geschichte ist unkompliziert

Wenn es um die Token-Geschichte geht, ist DUSK der native Token des Netzwerks und hat auch eine ERC 20-Darstellung.

Die Tokenomics, die in der Dusk-Dokumentation beschrieben sind, sind in der Struktur unkompliziert. Eine anfängliche Versorgung von 500 Millionen DUSK und zusätzlich 500 Millionen DUSK, die über einen langen Zeitraum von 36 Jahren ausgegeben werden. Dies bringt die maximale Versorgung auf 1 Milliarde DUSK.

Dieser lange Zeitrahmen ist wichtig, denn er zeigt, dass das Projekt nicht um einen kurzen Entsperr-Cliff als Hauptereignis gebaut ist. Stattdessen ist es um einen schrittweisen Emissionszeitplan aufgebaut, der erwartet, dass das Netzwerk im Laufe der Zeit in seinen wirtschaftlichen Fußabdruck hineinwächst.

Da das Mainnet live ist, erklärt die Dusk-Dokumentation auch, dass Tokens über einen Brennvertrag in native DUSK migriert werden können. Dies ist eine praktische Brücke zwischen der früheren Existenz des Tokens und der aktuellen Richtung des Netzwerks.

Nutzung ist an echte Netzwerkaktivität gebunden

Nutzungsweise positioniert Dusk DUSK als mehr als nur ein Tickersymbol.

Es wird für Staking und Konsensbeteiligung verwendet. Es unterstützt Belohnungen für Konsensbeteiligte. Es wird für Netzwerkgebühren verwendet. Und es spielt eine Rolle bei der Bereitstellung von Anwendungen und der Bezahlung von Dienstleistungen im Netzwerk.

Das passt zum Bild von Dusk, das versucht, eine Abwicklungs-Schicht zu werden, bei der Aktivität und Sicherheit an das Token gebunden sind, auf eine Weise, die Sinn macht, wenn die Kette tatsächlich für echte Produkte verwendet wird. Nicht nur als spekulativer Vermögenswert gehandelt.

Der Brückenvorfall zeigt, wie Infrastruktur tatsächlich funktioniert

In Anbetracht der neuesten Updates war die konkreteste offizielle betriebliche Aktualisierung in den letzten Wochen die Mitteilung über den Vorfall der Brückendienste, datiert auf den 17. Januar 2026.

Dusk erklärte, dass ungewöhnliche Aktivitäten ein von einem Team verwaltetes Wallet betrafen, das in Brückenoperationen verwendet wurde. Die Brückendienste wurden pausiert. Verwandte Adressen wurden recycelt. Milderungen wurden im Web-Wallet verschickt. Sie betonten auch, dass es kein Protokollproblem war und sie nicht erwarteten, dass sich Benutzerverluste materialisieren würden.

Unabhängig davon, wie sich jemand allgemein zu Vorfällen fühlt, ist dieser Moment wichtig. Er zeigt den Unterschied zwischen Projekten, die wie Infrastruktur reden, und Projekten, die tatsächlich wie Infrastruktur handeln müssen.

Sobald ein Netzwerk Brücken, Wallets und operationale Bahnen berührt, wird die Reaktionsdisziplin Teil der Produkterfahrung.

Was als Nächstes kommt, ist Ausführung, nicht Theorie

Wenn Sie fragen, was als Nächstes kommt, ist die klare Antwort, dass Dusk eindeutig tiefer in die Phase vordringt, in der Infrastrukturhärtung, Ökosystembereitschaft und produktspezifische Erfahrungen ebenso wichtig sind wie die Protokolltheorie.

Die Mitteilung über den Vorfall selbst erwähnte einen Folgeplan für die Wiedereröffnung der Brücke. Während die breitere Stack-Richtung auf eine fortgesetzte Konzentration auf die Ausführung von DuskEVM und den Bau von Privatsphärefähigkeiten hinweist.

Auf der Produktseite deutet die Präsenz von Dusk Trade-Nachrichten rund um tokenisierte RWAs und Compliance-Rahmen darauf hin, dass Dusk zeigen möchte, wie der Einstiegspunkt für Endbenutzer aussehen kann, sobald diese Bahnen bereit sind.

So reifen Infrastrukturprojekte letztendlich. Indem sie vom „wir können“ zu „hier ist, wie es tatsächlich verwendet wird“ übergehen.

Das echte Wertversprechen ist klar

Das echte Wertversprechen hier ist, dass Dusk versucht, eine Kette zu bauen, bei der Vertraulichkeit nicht die Fähigkeit bricht, das zu beweisen, was bewiesen werden muss.

Institutionen und ernsthafte Vermögensausgeber wollen keine Welt, in der alles öffentlich sichtbar ist. Aber sie können auch keine Welt akzeptieren, in der nichts verifiziert werden kann.

Wenn Dusk dieses Gleichgewicht richtig hinbekommt, wird es ein sehr spezifisches Arten von Abwicklungsnetzwerk. Es konkurriert nicht um jeden möglichen Anwendungsfall. Sondern konkurriert um die finanziellen Arbeitsabläufe, die standardmäßig Privatsphäre und aus Notwendigkeit Offenlegung erfordern.

Meine Erkenntnis nach dem Anschauen dies

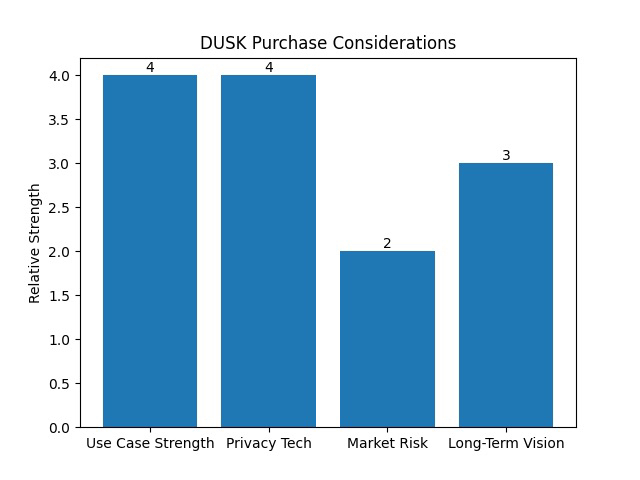

Meine Erkenntnis ist, dass sich die Richtung von Dusk kohärent anfühlt, auf eine Weise, die viele Projekte nur schwer aufrechterhalten können.

Phoenix gibt ihm eine Privatsphäre-Grundlage, die das Team versucht hat zu formalisieren und zu stärken. Zedger und XSC rahmen die Kette um das Verhalten regulierter Vermögenswerte, anstatt um einfache Übertragungen. Und der Schritt in Richtung einer EVM-ähnlichen Ausführungsschicht deutet darauf hin, dass sie verstehen, dass die Zugänglichkeit für Entwickler kein Luxus ist. Es ist eine Voraussetzung.

Wenn diese Teile weiterhin mit realen Integrationen und realer Produktaktivität übereinstimmen, hat Dusk einen Weg, die Art von Kette zu werden, die stillschweigend essenziell wird.

Nicht, weil es laut ist. Sondern weil es eine echte Einschränkung löst, die ernsthafte Finanzen nicht ignorieren können.