Geschrieben von: KERMAN KOHLI

Zusammengestellt von: Shechao TechFlow

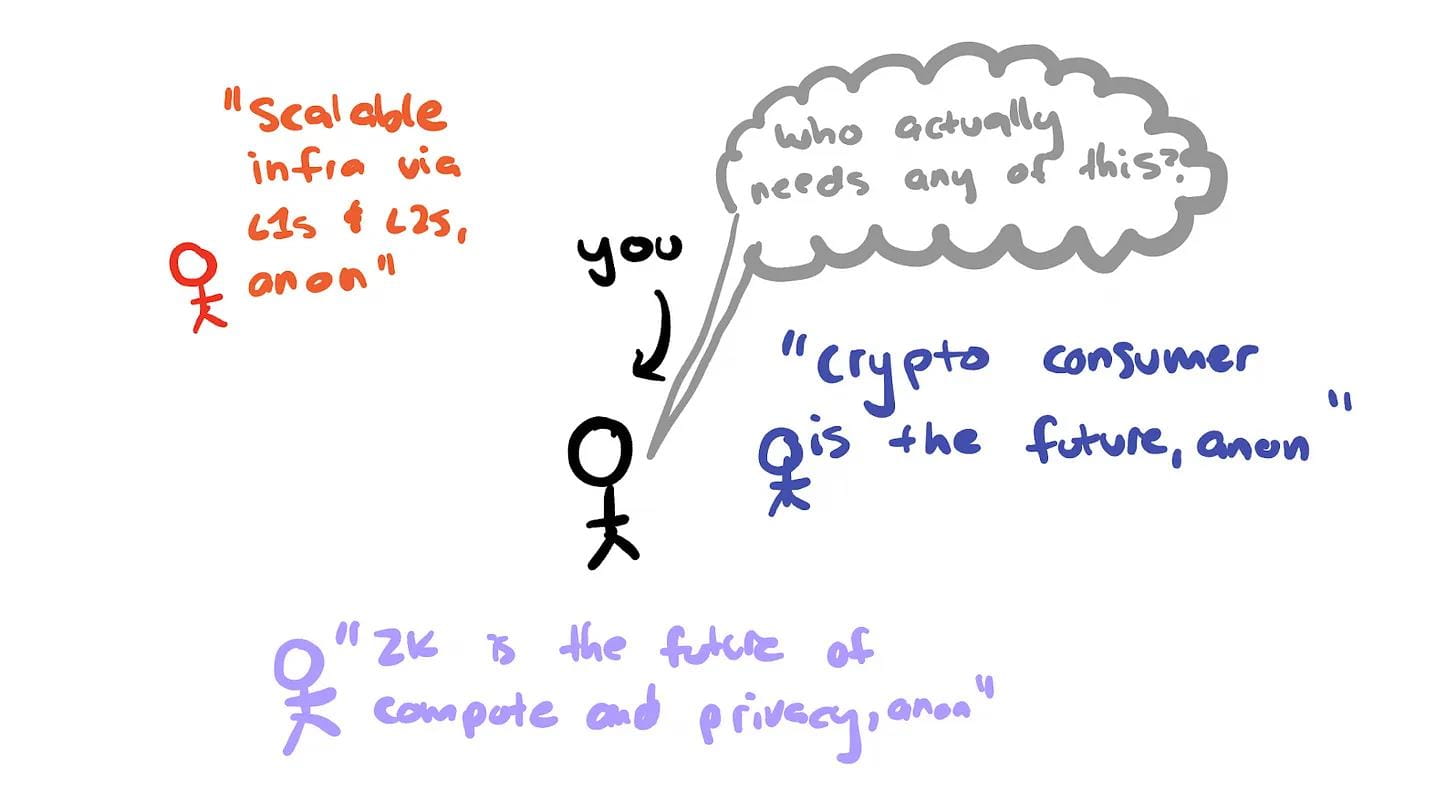

Wir befinden uns derzeit mitten in einem Tiefpunkt des Kryptowährungsmarktes, der sozusagen von einem Bärenmarkt hart getroffen wurde. Jeder fragt sich, was die tatsächlichen Anwendungsszenarien und der Wert dieser von uns entwickelten Technologieprodukte sind. Viele Leute haben scheinbar gute Argumente vorgebracht, aber es gibt keinen klaren Grund, warum diese Produkte vorteilhafter sein sollten als gewöhnliche Web2-Anwendungen. Ich denke schon seit einiger Zeit über dieses Thema nach und bin aufgrund meiner persönlichen Erfahrungen und Einschätzungen hinsichtlich bestimmter Perspektiven vorsichtig optimistisch. In diesem Artikel geht es nicht um Ideologie, sondern um praktische Fragen zu Technologie und Standards. Bevor wir näher darauf eingehen, werfen wir einen Blick darauf, wie das bestehende Internet funktioniert.

Web2, Datenproduzenten und Authentifizierung

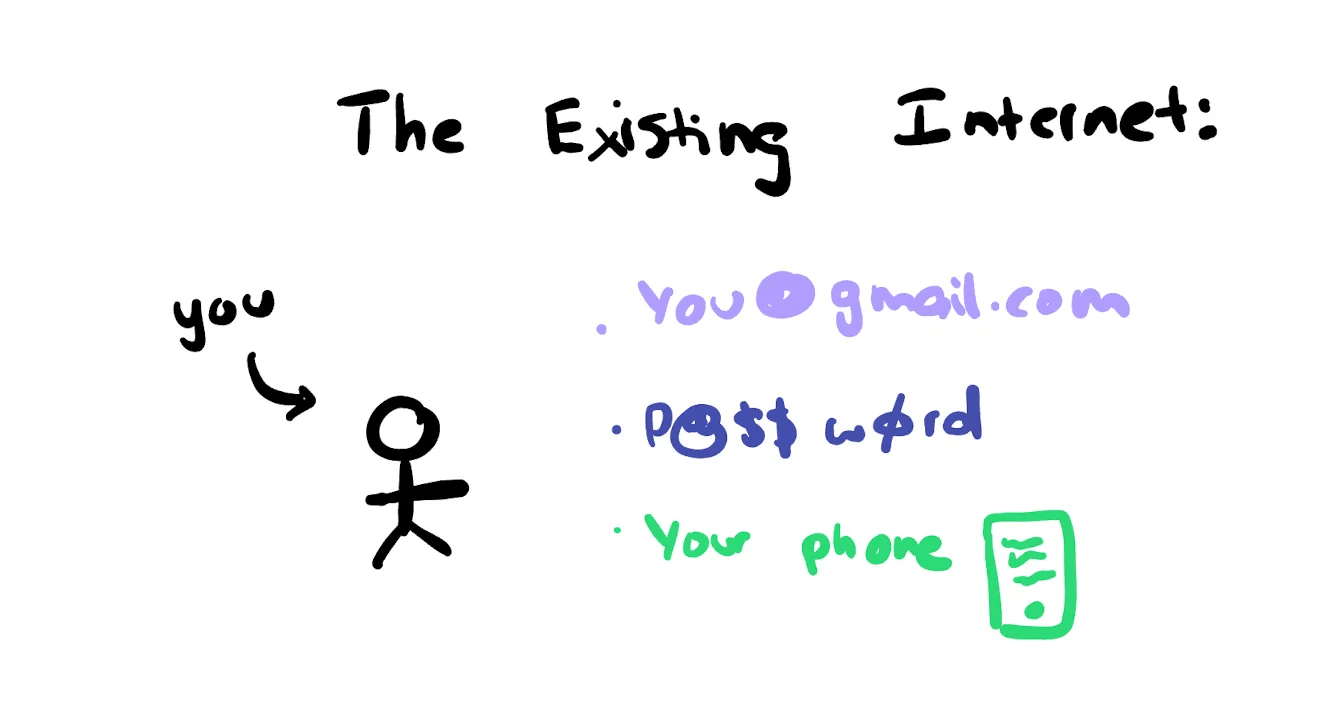

Wenn Sie sich im Internet für einen Dienst anmelden, kennt der Dienstanbieter Ihre wahre Identität nicht, da alle Ihre Informationen gefälscht sein können. Ihre IP-Adresse, Browser-Cookies, Gerätefingerabdrücke usw. sind nur ungefähre Identifikatoren, die gefälscht werden können. Alles kann gefälscht werden.

Dies hat zur Schaffung von Authentifizierungsstandards geführt, die hauptsächlich auf Folgendem basieren:

E-Mail-Adresse;

Passwort;

2FA-Schema (Zwei-Faktor-Authentifizierung).

Wenn Sie bestimmte Dienste im Internet nutzen, benötigt der Diensteanbieter eine dauerhafte, sichere Identität zur Bindung Ihrer Daten. Wichtiger ist es, „Ihnen“ die Möglichkeit zu geben, „seine“ Identität zu überprüfen.

Jede Datenbank erstellt für Sie eine andere Kennung. Facebook, Twitter und Instagram erstellen in ihrer Datenbank eine eindeutige Kennung für Sie.

Wenn Sie OAuth verwenden, um sich bei anderen Diensten anzumelden, können diese auf diese Kennung verweisen, erstellen aber trotzdem eine neue Zeile in ihrer Datenbank, um Sie zu identifizieren. OAuth-Anbieter teilen möglicherweise bestimmte Datenpunkte mit externen Entwicklern, dies ist jedoch normalerweise sehr begrenzt. Es liegt dann am jeweiligen Entwickler, alle in seiner Anwendung generierten Informationen an die neu erstellte Benutzerkennung in seiner Datenbank zu binden.

Möglicherweise stellen Sie fest, dass „Sie“ in jedem von Ihnen genutzten Dienst wiederholt wird. Das liegt nicht daran, dass Web2 etwas Bösartiges an sich hat, aber angesichts der Einschränkungen der aktuellen Hardware ist es die einzig logische Vorgehensweise. Allerdings führte dies im Laufe der Jahrzehnte im Internet zu einem größeren Problem:

1. Alle Ihre Identitäts- und Reputationsdaten sind auf das spezifische Ökosystem beschränkt, für das Sie sich angemeldet haben. Bei Ihren Twitter-Followern handelt es sich weiterhin um Twitter-Daten, die Sie nicht exportieren können.

2. Alle im Internet erstellten Informationen werden mit einer Identität innerhalb des Dienstes verknüpft. Google Reviews zeigt nur Informationen an, die Google über Sie hat.

3. Für jeden neuen Dienst, für den Sie sich anmelden, müssen Sie das Vertrauen und die Glaubwürdigkeit innerhalb dieses Ökosystems wiederherstellen, ungeachtet dessen, was Sie in der Vergangenheit getan haben.

Das ist unsere heutige Umgebung:

Unsere persönlichen Daten sind das, was uns eindeutig identifiziert;

Unsere Informationen bleiben jedoch fragmentiert.

Wir fangen an zu sehen, dass dies ein immer größeres Problem wird, da die Authentizität und Vertrauenswürdigkeit aller Informationen im Internet zunehmend überprüft werden muss. Immer wenn ich einen Artikel mit einer starken Einstellung lese, gehe ich normalerweise wie folgt vor:

Finden Sie heraus, wer der Autor ist;

Folgen Sie ihrem Twitter und allen anderen Quellen, die ich über sie finden kann;

Finden Sie Verweise auf den Artikel auf anderen Websites;

Machen Sie ein Gesamturteil über die Vorurteile und gegensätzlichen Standpunkte des Autors.

Allerdings weiß ich, dass ich hier eher zur Minderheit gehöre. Die meisten Menschen werden die präsentierten Informationen ohne Frage akzeptieren, ohne die Identität des Produzenten dieser Daten zu kennen (Daten werden hier als alle Informationen definiert, die in Form von Artikeln, Tweets, Videos usw. präsentiert werden).

Das Hauptproblem, das wir alle haben, besteht darin, dass wir keine klare Möglichkeit haben, deterministisch zu identifizieren, wer wir online sind. Jedes Mal, wenn Sie eine Website besuchen, eine Nachricht von jemandem oder eine E-Mail erhalten, besteht die Möglichkeit, dass Sie mit der falschen Person sprechen, da wir jemanden anhand seines eindeutigen Benutzernamens identifizieren. Dies hat zu großen Problemen geführt, da wir uns in der Online-Kommunikation nicht einmal identifizieren können.

Ich könnte „XXX.eth“ in der Kette sein, „XXX“ bei Telegram, „xxx“ auf einer anderen Plattform. Wenn Ihnen jedoch jemand auf Telegram eine Nachricht mit „xxx“ sendet, denken Sie vielleicht, dass ich es bin. Ohne Public-Key-Authentifizierung ist das Vertrauen im Internet ein Chaos.

Der Mangel an stärkeren und langlebigeren digitalen Identitäten im Laufe der Zeit ist ein häufiges Problem, mit dem die Menschheit konfrontiert ist.

Kryptozoologie, Krypto-Zeitstempel

Teil 1: Kryptozoologie

Das mag seltsam klingen, aber hören Sie mir zu. Es handelt sich um zwei unterschiedliche und ähnlich klingende Konzepte.

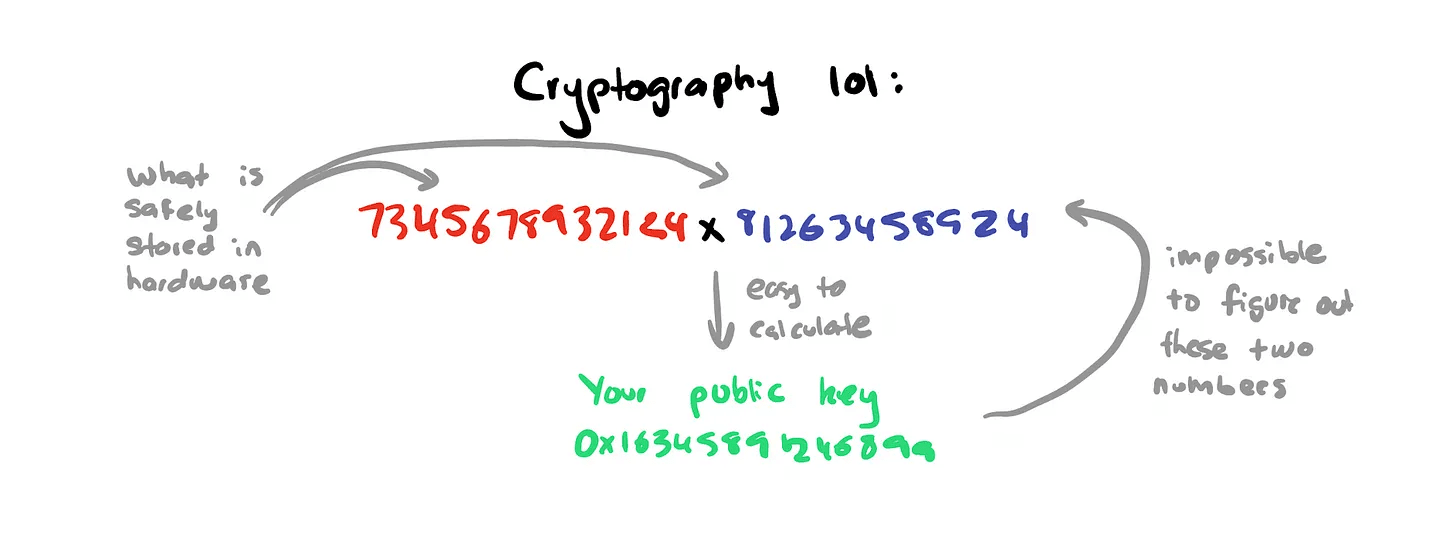

Bei der Identitätskryptografie werden im Wesentlichen zwei große Primzahlen multipliziert, um eine neue, größere Zahl zu erzeugen. Das hört sich zwar einfach an, die Komplikation besteht jedoch darin, dass diese Primzahlen praktisch nicht zu erraten und praktisch unmöglich zu knacken sind. Wenn Sie sich mit einem privaten Schlüssel authentifizieren, verwendet Ihre Hardware eindeutige Informationen, um ihre Identität festzustellen. Dieser Ansatz stellt einen entscheidenden Wandel in der Verwaltung von Identitäten dar: Identitätsinhaber kennen eine große Anzahl von Nummern, die auch durch gemeinsame Kriterien auf Seiten des Empfängers erkannt werden.

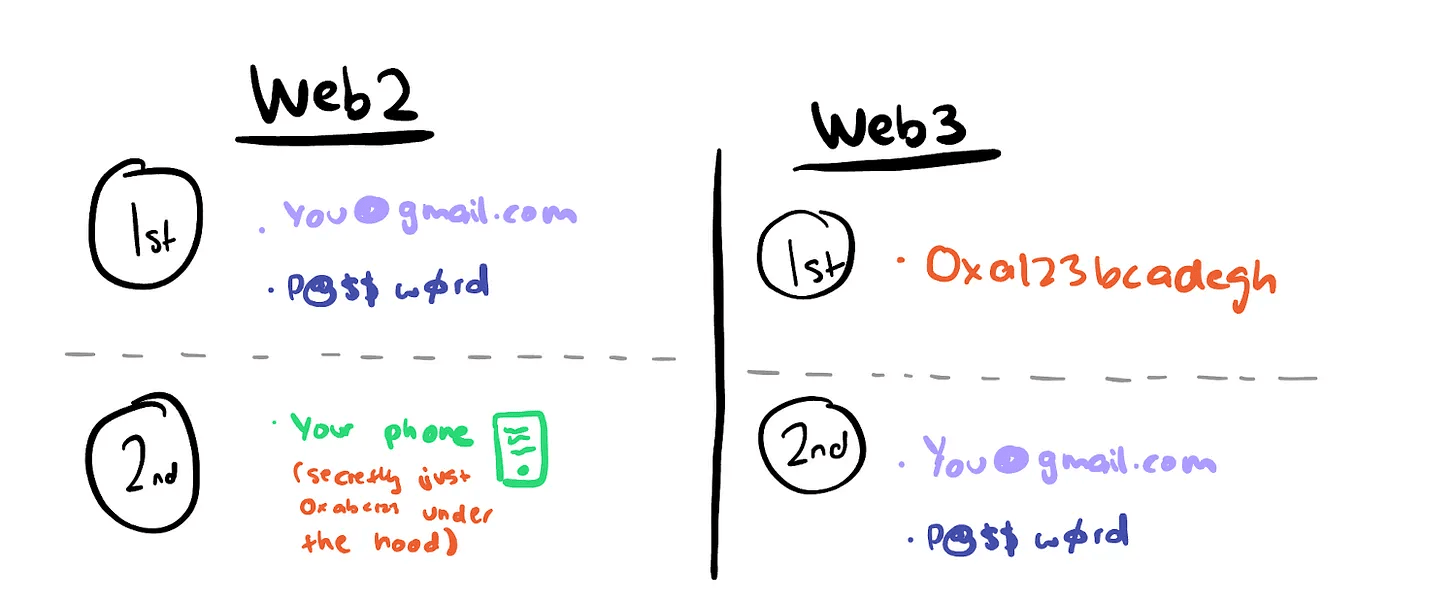

Im Gegensatz zu diesem Ansatz müssen wir bei der herkömmlichen Web-Infrastruktur die Identitäten für jeden neuen genutzten Dienst neu einrichten, was zu einer anderen ID für jede verbundene Datenbank führt.

Teil 2: Krypto

Wie funktioniert Blockchain? Der zweite knifflige Teil des Rätsels ist: Wie überprüfen Sie, wann diese Informationen gesendet wurden? Wenn Sie eine Nachricht nur mit dem heutigen Datum signieren, woher wissen Sie dann, dass Sie das richtige Datum haben? Vielleicht delegieren Sie die Verantwortung für Ihre Zeit an eine andere Partei, aber was ist, wenn diese kompromittiert wird? Sie erhalten eine rekursive Logik.

Im innovativen Sinne ist Blockchain eine Datenbank, die Informationen zum Ablaufdatum aufzeichnet. Sie verfügen nicht über das Zeitkonzept, auf das sich Menschen verlassen, sondern sie verlassen sich auf Blocknummern, um zu bestimmen, wann etwas passiert. Ich glaube nicht, dass uns wirklich bewusst ist, wie bahnbrechend das ist. Sie würden keine Transaktion mit dem Feld „Dies ist, wann die Transaktion stattgefunden hat“ senden. Sie übermitteln Ihre Transaktion einfach an das Netzwerk und wenn die Miner sie abbauen, wird sie in einen Block aufgenommen und mit einem Zeitstempel versehen.

Denken Sie darüber nach, welches System existiert, geben Sie ihm Informationen und es sagt Ihnen, wann diese Informationen tatsächlich aufgetreten sind. Wir gehen immer davon aus, dass, wenn wir etwas sagen oder online kommunizieren, es dann „passiert“. Nicht im Bereich der Kryptowährungen. Wenn wir Informationen in der Kette übermitteln möchten, drücken wir einfach aus, was wir übermitteln möchten, und die Blockchain teilt uns mit, wann dies geschehen ist.

Um es noch einmal zusammenzufassen:

Kryptographie schafft einen gemeinsamen Authentifizierungsstandard, auf den wir uns alle einigen können;

Krypto, unterstützt durch Blockchain, schafft einen gemeinsamen Zeitstandard, auf den wir uns alle einigen können.

Warum ist Identität wichtig?

Bei all unserem Reichtumswahn vergessen wir, dass Blockchain zwei grundlegende Innovationen darstellt. Es bedeutet auch, dass wir beginnen können, die Welt zu verändern, indem wir eine Innovation einführen und langsam eine zweite Innovation hinzufügen, wenn es sinnvoll ist. Sie müssen nicht beides anwenden, um eine Wirkung zu erzielen.

Bis 2023, mit dem Aufkommen der KI, wird die Welt strengere Identitätsstandards benötigen. Informationen sind das Fundament unserer Gesellschaft, aber wenn das Vertrauen und die Überprüfung von Informationen schwinden, geraten wir in gefährliche Situationen.

Das Versenden von Stablecoins und das Spielen von Casinospielen macht Spaß, aber Kryptowährungen können einem größeren Wohl dienen und größere Probleme lösen, mit denen die Gesellschaft heute konfrontiert ist. Da Kryptowährungen auf der Grundlage der Kryptographie aufgebaut sind, verfügt sie im Hinblick auf kryptografische Standards über ein größeres Ökosystem als anderswo. Mit der Einführung von PassKeys durch Apple und dem Aufkommen von Einmalkennwörtern zur Ermöglichung der 2FA-Authentifizierung können Sie bereits erkennen, dass Kryptografie zum Goldstandard wird.

In Web2 ist Kryptographie ein Bürger zweiter Klasse.

In Web3 ist Kryptografie ein erstklassiger Bürger.

Okay, jetzt, da wir uns alle auf einer Ebene befinden, sprechen wir über Kryptowährungen und Identität. Ich habe mich im Laufe der Jahre intensiv mit diesem Problem beschäftigt, und ich glaube, ich habe einige wichtige Zusammenhänge identifiziert, die vorher nicht offensichtlich waren. Der größte Anwendungsfall für Kryptowährungen ist nicht die „dezentrale Identität“ oder ein hohes Ideal, sondern Folgendes:

„Besitzen Sie Ihre eigenen Daten und profitieren Sie davon“

„Laden Sie Reisepässe auf die Blockchain hoch, um KYC zu verbessern“

„Verknüpfen Sie Ihre Twitter-, Facebook- und Ethereum-Adressen, um eine neue Identität zu schaffen.“

Diese Konzepte sind so weit von der Realität entfernt, dass es sich lediglich um leere Narrative handelt, die keine Produkte schaffen, die echten Benutzern helfen. Dieses Narrativ wird in erster Linie verwendet, um umfangreiche Finanzierungen von Investoren zu sichern, ohne einen Mehrwert für den Endverbraucher zu schaffen. Um diese Fehlinformationen aufzuklären, ist es wichtig, dass wir eine bessere Sprache verwenden, um zu beschreiben, worüber wir sprechen. Ich denke, dass die Leute die falschen Schlussfolgerungen ziehen, wenn sie Dinge wie „On-Chain-Identität“ sagen, weil das bedeutet, dass man Dinge in der Kette tun muss. Das stimmt auch nicht.

Weg nach vorn

Erlaubnislose Identität: „Portable, dauerhafte, kryptografisch gesicherte Identität“

Sie sind das, was wir heute als öffentliche Schlüssel kennen. Dabei spielt es keine Rolle, ob sich die Daten in der Kette oder außerhalb der Kette befinden. Der Punkt ist, dass Sie über Ihren öffentlichen Schlüssel beim digitalen Dienst identifiziert/authentifiziert werden. Alle Informationen sind an Ihren öffentlichen Schlüssel gebunden, wodurch Interoperabilität gewährleistet ist.

Aus folgenden Gründen haben sie jedoch einen klaren Vorteil gegenüber allen anderen Web2-Systemen, die wir heute haben:

In einer Umgebung erstellen, in einer anderen verwenden. Alle Ihre Aktivitäten und Daten in einem Ökosystem sind in einem völlig unabhängigen Ökosystem zugänglich.

Dauerhaft. Sobald private Schlüssel abgeleitet sind, verschwinden sie nie. Sie können keine privaten Schlüssel oder On-Chain-Daten löschen.

Kann On-Chain oder Off-Chain verwendet werden. Ihre Identität ist eine Kombination aller Stellen, an denen Sie sich als öffentlicher Schlüssel authentifizieren, innerhalb oder außerhalb der Kette. Der Schlüssel liegt in der Innovation, nicht in der Blockchain.

Möglichkeit, mit einem Klick auf eine Schaltfläche neben einer vorhandenen Identität neue Identitäten (oder Shards) zu erstellen. Im Gegensatz zu web2 sind alle Identitäten in web2 letztendlich an Ihren Reisepass (Telefonnummer, Internetdienstanbieter) gebunden. Erlaubnislose Identitäten erfordern keine Erlaubnis zum Erstellen oder Fragmentieren.

Jeder mit einer Internetverbindung und Zugriff auf die richtige Hardware kann es nutzen. Es gibt keine „ausstellende“ Autorität zur Generierung einer Identität. Solange Sie über die richtige Infrastruktur zum Schutz Ihrer Identität verfügen, können Sie eine erstellen. Aufgrund ihrer grenzenlosen Natur sind den Möglichkeiten, die Sie mit dieser Identität machen können, keine Grenzen gesetzt.

abschließend

Permissionless Identity ermöglicht grundsätzlich eine völlig neue Klasse von Anwendungen, die zehnmal besser sind als das, was Sie im bestehenden Web sehen. Eine Welt, in der eine App das Erlebnis jeder anderen App verbessert. Sie werden den Beginn eines Schwungradeffekts sehen, und ich habe gesehen, wie er sich wie folgt entwickelt:

Wenn Anwendungen wie Krypto-Konsumenten zunehmen, werden sie sich natürlich alle auf erlaubnislose Identitäten als natürlichen Authentifizierungsstandard verlassen.

Diese Apps werden in der Lage sein, den Kontext Ihrer vergangenen Verhaltensweisen und Handlungen sowie derer in anderen Apps zu erkennen.

Die Möglichkeit, Umgebungen aus der Vergangenheit und anderswo zu „importieren“, sorgt für ein besseres Benutzererlebnis.

Benutzer fordern, dass mehr Anwendungen die auf öffentlichen Schlüsseln basierende Authentifizierung unterstützen, um sich anzumelden und Anwendungen zu verwenden.

Je mehr Anwendungen die Authentifizierung mit öffentlichen Schlüsseln unterstützen, desto mehr profitieren Dienstprogrammbenutzer von ihren erlaubnislosen Identitäten.

Ich wette, dass der Hauptanwendungsfall für Verschlüsselung bereits da ist: erlaubnislose identitätsbasierte Anwendungen. Je früher wir das erkennen, desto schneller können wir bei der Entwicklung von Apps vorankommen, die die Menschen tatsächlich brauchen.