Việc khai thác chuỗi khối có thể cực kỳ tốn kém; với các hợp đồng thông minh được thiết kế kém, các ứng dụng và cầu nối phi tập trung bị tấn công hết lần này đến lần khác.

Ví dụ: Mạng Ronin đã trải qua một vụ vi phạm trị giá 625 triệu đô la vào tháng 3 năm 2022 khi một hacker có thể đánh cắp các khóa riêng tư để tạo ra các khoản rút tiền giả và chuyển hàng trăm triệu đô la ra ngoài. Nomad Bridge vào tháng 8 năm đó đã trải qua một vụ vi phạm trị giá 190 triệu USD khi tin tặc khai thác một lỗi trong giao thức cho phép họ rút nhiều tiền hơn số tiền họ đã gửi.

Những lỗ hổng này trong mã hợp đồng thông minh cơ bản, cùng với lỗi của con người và sai sót trong phán đoán, tạo ra rủi ro đáng kể cho người dùng Web3. Nhưng làm thế nào các dự án tiền điện tử có thể thực hiện các bước chủ động để xác định vấn đề trước khi chúng xảy ra?

Có một vài chiến lược chính. Các dự án Web3 thường thuê các công ty kiểm tra mã hợp đồng thông minh của họ và xem xét dự án để đưa ra dấu phê duyệt.

Một cách tiếp cận khác, thường được sử dụng kết hợp, là thiết lập một chương trình thưởng lỗi nhằm khuyến khích các tin tặc lành tính sử dụng các kỹ năng của họ để xác định các lỗ hổng trước khi các tin tặc độc hại thực hiện. Có những vấn đề lớn với cả hai phương pháp hiện tại.

Kiểm tra Web3 bị hỏng

Kiểm toán hoặc đánh giá bên ngoài có xu hướng xuất hiện ở các thị trường nơi rủi ro có thể nhanh chóng lan rộng và gây ra tác hại mang tính hệ thống. Cho dù là một công ty giao dịch công khai, nợ có chủ quyền hay hợp đồng thông minh, một lỗ hổng duy nhất có thể gây ra sự tàn phá.

Nhưng thật đáng buồn, nhiều cuộc kiểm toán ngay cả khi được thực hiện bởi một tổ chức bên ngoài cũng không đáng tin cậy cũng như không hiệu quả vì các kiểm toán viên không thực sự độc lập. Nghĩa là, động cơ của họ có thể hướng tới việc làm hài lòng khách hàng hơn là đưa ra tin xấu.

Kiểm tra bảo mật tốn thời gian, tốn kém và tốt nhất là mang lại kết quả là mọi thứ đều ổn. Tệ nhất, chúng có thể khiến dự án phải xem xét lại toàn bộ thiết kế của nó, trì hoãn việc ra mắt và thành công trên thị trường. Do đó, các nhà quản lý dự án DeFi bị cám dỗ để tìm một công ty kiểm toán khác, dễ chịu hơn, sẽ loại bỏ mọi mối lo ngại và đóng dấu cao su cho các hợp đồng thông minh, Keir Finlow-Bates, một nhà nghiên cứu blockchain và nhà phát triển Solidity giải thích.

Tôi đã có kinh nghiệm trực tiếp với áp lực này từ khách hàng: tranh luận với các nhà phát triển và người quản lý dự án rằng mã hoặc kiến trúc của họ không đạt chuẩn sẽ nhận được phản hồi, ngay cả khi những điểm yếu trong hệ thống đã rõ ràng.

Hành vi có nguyên tắc sẽ mang lại lợi ích về lâu dài, nhưng trong ngắn hạn, nó có thể phải trả giá bằng những khách hàng có lợi nhuận, những người mong muốn tiếp cận thị trường với mã thông báo mới của họ.

Tôi không thể không nhận thấy rằng các công ty kiểm toán lỏng lẻo nhanh chóng xây dựng được sự hiện diện đáng kể hơn trên thị trường kiểm toán do có danh sách rộng rãi những khách hàng hài lòng, tức là cho đến khi một vụ hack xảy ra, Finlow-Bates vẫn tiếp tục.

Một trong những công ty hàng đầu về kiểm toán Web3, CertiK, cung cấp điểm tin cậy cho các dự án mà họ đánh giá. Tuy nhiên, các nhà phê bình chỉ ra rằng họ đã đóng dấu phê duyệt cho những dự án thất bại thảm hại. Ví dụ: trong khi CertiK nhanh chóng chia sẻ vào ngày 4 tháng 1 năm 2022 rằng một vụ kéo thảm đã xảy ra trong dự án Arbix của BNB Smart Chain, họ đã bỏ qua rằng họ đã tiến hành kiểm toán cho Arbix 46 ngày trước đó, theo Eloisa Marchesoni, một chuyên gia chuyên gia về tokenomics trên Medium.

Nhưng sự cố đáng chú ý nhất là cuộc kiểm tra toàn diện của CertiK đối với Terra, sau đó đã sụp đổ và kéo theo một nửa ngành công nghiệp tiền điện tử. Cuộc kiểm tra đã bị gỡ bỏ kể từ đó vì họ đã thực hiện một cách tiếp cận phản ánh rõ ràng hơn, nhưng các phần nhỏ vẫn còn trực tuyến.

Terra như dự tính của bộ phận nghệ thuật Cointelegraphs. Tuy nhiên, họ đã quên đốt cháy trái đất và mặt trăng. địa hình

Terra như dự tính của bộ phận nghệ thuật Cointelegraphs. Tuy nhiên, họ đã quên đốt cháy trái đất và mặt trăng. địa hình

Zhong Shao, đồng sáng lập của CertiK, cho biết trong thông cáo báo chí năm 2019:

CertiK rất ấn tượng trước thiết kế lý thuyết kinh tế thông minh và hiệu quả cao của Terra, đặc biệt là việc tách rời các biện pháp kiểm soát phù hợp để ổn định tiền tệ và tăng trưởng kinh tế có thể dự đoán được.

Ông nói thêm, CertiK cũng nhận thấy việc triển khai kỹ thuật của Terras là một trong những phẩm chất cao nhất mà nó từng thấy, thể hiện các phương pháp thực hành kỹ thuật cực kỳ nguyên tắc, khả năng sử dụng thành thạo Cosmos SDK cũng như các tài liệu đầy đủ và đầy đủ thông tin.

Chứng nhận này đóng một vai trò quan trọng trong việc Terras tăng cường sự công nhận và nhận đầu tư quốc tế. Do Kwon, người đồng sáng lập của Terra, bị bắt gần đây, cho biết vào thời điểm đó:

Chúng tôi rất vui khi nhận được con dấu phê duyệt chính thức từ CertiK, tổ chức được biết đến trong ngành vì đã đặt ra tiêu chuẩn rất cao về bảo mật và độ tin cậy. Kết quả kiểm tra kỹ lưỡng được chia sẻ bởi nhóm các nhà kinh tế và kỹ sư giàu kinh nghiệm của CertiK giúp chúng tôi tin tưởng hơn vào giao thức của mình và chúng tôi rất vui mừng được nhanh chóng triển khai dApp thanh toán đầu tiên với các đối tác Thương mại điện tử trong những tuần tới.

Về phần mình, CertiK lập luận rằng các cuộc kiểm toán của họ rất toàn diện và sự sụp đổ của Terra không phải do lỗ hổng bảo mật nghiêm trọng mà do hành vi của con người. Hugh Brooks, giám đốc hoạt động an ninh tại CertiK, nói với Tạp chí:

Quá trình kiểm tra Terra của chúng tôi không đưa ra bất kỳ phát hiện nào được coi là quan trọng hoặc nghiêm trọng vì không tìm thấy các lỗi bảo mật nghiêm trọng có thể khiến tác nhân độc hại tấn công giao thức. Điều này cũng không xảy ra trong câu chuyện về sự cố Terra.

Kiểm toán và đánh giá mã hoặc xác minh chính thức không thể ngăn chặn hành động của các cá nhân có quyền kiểm soát hoặc cá voi bán phá giá mã thông báo, điều này gây ra sự cố đầu tiên và các hành động hoảng loạn tiếp theo.

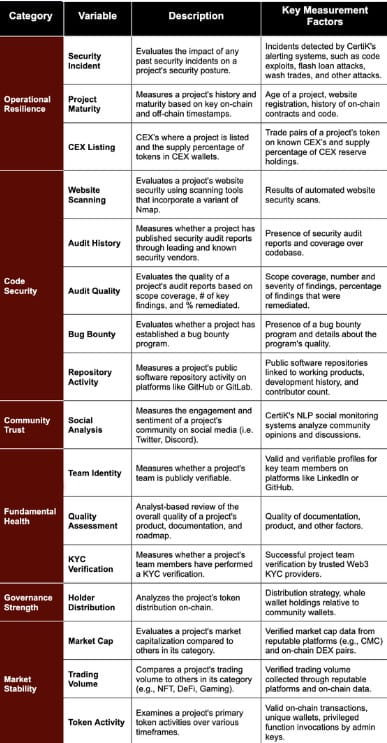

CertiK vừa công bố điểm bảo mật mới mà họ cho biết là độc lập với bất kỳ mối quan hệ thương mại nào. (Chứng nhận)

CertiK vừa công bố điểm bảo mật mới mà họ cho biết là độc lập với bất kỳ mối quan hệ thương mại nào. (Chứng nhận)

Việc đưa ra con dấu phê duyệt cho một điều gì đó mà sau này hóa ra là gian lận không chỉ giới hạn trong ngành công nghiệp blockchain và đã lặp đi lặp lại trong suốt lịch sử, từ việc năm công ty kế toán công hàng đầu Arthur Anderson đồng ý với các cuốn sách của Enron (sau đó đã tiêu hủy một phần bằng chứng). ) cho cơ quan xếp hạng Moodys trả 864 triệu USD cho việc xếp hạng trái phiếu lạc quan không tốt đã gây ra bong bóng nhà đất năm 2008-2009 và góp phần gây ra Cuộc khủng hoảng tài chính toàn cầu.

Vì vậy, điều quan trọng hơn là các công ty kiểm toán Web3 phải đối mặt với áp lực tương tự trong một ngành mới hơn, phát triển nhanh hơn và ít quy định hơn. (Trong tuần qua, CertiK đã công bố Điểm bảo mật mới cho 10.000 dự án, xem bên phải để biết chi tiết).

Vấn đề ở đây không phải là ném CertiK vào gầm xe buýt. Nó có đội ngũ công nhân lành nghề và có thiện chí mà là kiểm toán Web3 không xem xét tất cả rủi ro đối với các dự án và người dùng và thị trường có thể cần cải cách cơ cấu để điều chỉnh các khuyến khích.

Kiểm toán chỉ kiểm tra tính hợp lệ của hợp đồng, nhưng phần lớn rủi ro nằm ở tính logic của thiết kế giao thức. Eric Waisanen, người đứng đầu hệ thống mã thông báo tại Phi Labs, cho biết nhiều hoạt động khai thác không phải do hợp đồng bị phá vỡ mà yêu cầu xem xét lại hệ thống mã thông báo, sự tích hợp và đội đỏ.

Jay Jog, đồng sáng lập Sei Networks, cho biết mặc dù việc kiểm tra nhìn chung rất hữu ích nhưng chúng khó có thể nắm bắt được 100% vấn đề. Trách nhiệm cốt lõi vẫn thuộc về các nhà phát triển trong việc áp dụng các phương pháp phát triển tốt để đảm bảo tính bảo mật mạnh mẽ.

Stylianos Kampakis, Giám đốc điều hành của Học viện Tesseract và chuyên gia về token, cho biết các dự án nên thuê nhiều kiểm toán viên để đảm bảo đánh giá tốt nhất có thể.

Tôi nghĩ về tổng thể thì họ có thể làm rất tốt, nhưng tôi đã nghe nhiều câu chuyện kinh dị về các cuộc kiểm toán đã bỏ sót những lỗi nghiêm trọng, anh ấy nói với Cointelegraph. Vì vậy, vấn đề không chỉ phụ thuộc vào công ty mà còn cả những người thực sự tham gia vào cuộc kiểm toán. Đó là lý do tại sao cá nhân tôi sẽ không bao giờ tin tưởng vào tính bảo mật của giao thức cho một kiểm toán viên duy nhất.

zkSync đồng ý về sự cần thiết của nhiều kiểm toán viên và nói với Magazine rằng trước khi tung ra bản tổng hợp bằng chứng không kiến thức tương thích EVM trên mạng chính vào ngày 24 tháng 3, nó đã được kiểm tra kỹ lưỡng trong bảy cuộc kiểm toán khác nhau từ Secure3, OpenZeppelin, Halburn và kiểm toán viên thứ tư vẫn chưa được công bố.

Hacker mũ trắng và tiền thưởng phát hiện lỗi

Rainer Bhme, giáo sư về bảo mật và quyền riêng tư tại Đại học Innsbruck, đã viết rằng các cuộc kiểm toán cơ bản hầu như không bao giờ hữu ích và nói chung, tính kỹ lưỡng của các cuộc kiểm tra bảo mật cần phải được điều chỉnh cẩn thận cho phù hợp với tình huống.

Thay vào đó, các chương trình thưởng lỗi có thể mang lại những ưu đãi tốt hơn. Bhme tiếp tục: Tiền thưởng lỗi cung cấp một cách thức được thiết lập để thưởng cho những người tìm thấy lỗi mà chúng phù hợp tự nhiên với tiền điện tử, do chúng có cơ chế thanh toán tích hợp.

Hacker mũ trắng là những người tận dụng tài năng của mình để xác định lỗ hổng và làm việc với các dự án để khắc phục chúng trước khi hacker mũ đen có thể khai thác nó.

Hacker mũ trắng tìm ra lỗi trước hacker mũ đen. (Pexels)

Hacker mũ trắng tìm ra lỗi trước hacker mũ đen. (Pexels)

Các chương trình tiền thưởng lỗi đã trở nên thiết yếu trong việc phát hiện các mối đe dọa bảo mật trên web, thường được quản lý bởi các chủ dự án muốn các lập trình viên tài năng kiểm tra và xem xét mã của họ để tìm lỗ hổng. Các dự án thưởng cho tin tặc vì đã xác định được các lỗ hổng mới cũng như duy trì và bảo trì tính toàn vẹn trên mạng. Trong lịch sử, các bản sửa lỗi cho các ngôn ngữ hợp đồng thông minh nguồn mở, ví dụ: Solidity, đã được xác định và sửa lỗi nhờ các tin tặc nhận tiền thưởng lỗi.

Marchesoni viết: Những chiến dịch này bắt đầu từ những năm 90: có một cộng đồng sôi động xung quanh trình duyệt Netscape hoạt động miễn phí hoặc kiếm từng xu để sửa các lỗi dần dần xuất hiện trong quá trình phát triển.

Rõ ràng là công việc như vậy không thể được thực hiện trong thời gian nhàn rỗi hoặc như một sở thích. Các công ty được hưởng lợi hai lần từ các chiến dịch thưởng lỗi: ngoài các vấn đề bảo mật rõ ràng, nhận thức về cam kết bảo mật của họ cũng xuất hiện.

Các chương trình thưởng lỗi đã xuất hiện trên hệ sinh thái Web3. Ví dụ: Polygon đã triển khai chương trình thưởng lỗi trị giá 2 triệu đô la vào năm 2021 để tìm ra tận gốc và loại bỏ các lỗi bảo mật tiềm ẩn trong mạng được kiểm toán. Avalanche Labs vận hành chương trình tiền thưởng lỗi của riêng mình, ra mắt vào năm 2021, thông qua nền tảng tiền thưởng lỗi HackenProof.

Tuy nhiên, có sự căng thẳng giữa mức độ của các lỗ hổng bảo mật mà họ tin rằng họ đã tìm thấy và mức độ nghiêm trọng của vấn đề đối với các dự án.

Các hacker mũ trắng đã cáo buộc các dự án blockchain khác nhau nhằm thao túng các thành viên cộng đồng, cũng như giữ lại khoản bồi thường tiền thưởng lỗi cho các dịch vụ mũ trắng. Mặc dù không cần phải nói, nhưng việc thực hiện việc trả thưởng cho dịch vụ hợp pháp là điều cần thiết để duy trì động lực.

Một nhóm tin tặc gần đây đã tuyên bố rằng họ không được bồi thường cho các dịch vụ thưởng lỗi cho lớp ứng dụng Tendermint và Avalanche.

Ở phía bên kia hàng rào, các dự án đã phát hiện ra một số hacker mũ trắng thực sự là những kẻ mũ đen trá hình.

Đọc thêm Tính năng

Crypto ghi điểm lớn với bóng đá châu Âu

Đặc trưng

Tiền điện tử có thể là vị cứu tinh của Thụy Điển không?

Tendermint, Avalanche và hơn thế nữa

Tendermint là một công cụ dành cho các nhà phát triển tập trung vào phát triển ứng dụng cấp cao hơn mà không cần phải xử lý trực tiếp với giao tiếp và mật mã cơ bản. Tendermint Core là công cụ hỗ trợ mạng P2P thông qua sự đồng thuận bằng chứng cổ phần (PoS). Giao diện BlockChain ứng dụng (ABCI) là công cụ mà các chuỗi khối công khai liên kết với giao thức Tendermint Core.

Vào năm 2018, một chương trình thưởng lỗi cho cộng đồng Tendermint và Cosmos đã được tạo ra. Chương trình được thiết kế để thưởng cho các thành viên cộng đồng vì đã phát hiện ra các lỗ hổng bằng phần thưởng dựa trên các yếu tố như tác động, rủi ro, khả năng bị khai thác và chất lượng báo cáo.

Tháng trước, một nhóm các nhà nghiên cứu tuyên bố đã tìm thấy một lỗ hổng bảo mật Tendermint lớn, dẫn đến sự cố dịch vụ thông qua API từ xa. Lỗ hổng Tendermint gọi thủ tục từ xa (RPC) đã được phát hiện, ảnh hưởng đến hơn 70 chuỗi khối. Việc khai thác sẽ có tác động nghiêm trọng và có khả năng bao gồm hơn 100 lỗ hổng API và ngang hàng do các chuỗi khối chia sẻ mã tương tự. Mười blockchain trong top 100 của Bảng xếp hạng bảo mật của CertiK đều dựa trên Tendermint.

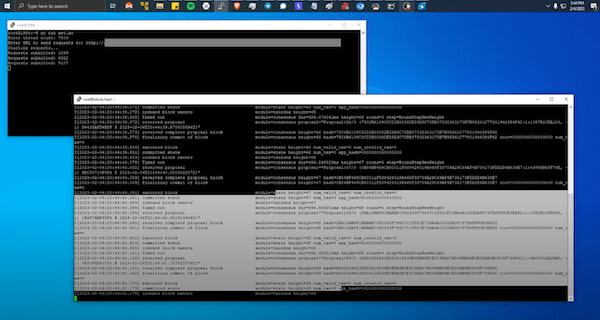

Sự cố API từ xa của Tendermint từ máy tính để bàn Padillacs. (Pad trên YouTube)

Sự cố API từ xa của Tendermint từ máy tính để bàn Padillacs. (Pad trên YouTube)

Tuy nhiên, sau khi thông qua các kênh thích hợp để nhận tiền thưởng, nhóm hacker cho biết số tiền này không được đền bù. Thay vào đó, những gì tiếp theo là một chuỗi các sự kiện qua lại, mà một số người cho rằng đó là nỗ lực trì hoãn của Tendermint Core, trong khi nó nhanh chóng vá lỗi khai thác mà không phải trả phí cho thợ săn tiền thưởng.

Điều này, trong số những điều khác mà nhóm được cho là đã ghi lại, được gọi là cách khai thác zero-day.

Cuộc tấn công từ chối dịch vụ (DoS) Tendermint cụ thể là một phương thức tấn công blockchain độc đáo khác và ý nghĩa của nó vẫn chưa hoàn toàn rõ ràng, nhưng chúng tôi sẽ đánh giá lỗ hổng tiềm ẩn này trong tương lai, khuyến khích các bản vá và thảo luận với những khách hàng hiện tại có thể dễ bị tổn thương, CertiKs Brooks cho biết.

Ông cho biết công việc kiểm tra bảo mật chưa bao giờ kết thúc. Nhiều người coi việc kiểm tra hoặc thưởng lỗi là tình huống chỉ làm một lần, nhưng thực sự, việc kiểm tra bảo mật cần phải được tiến hành trên Web3 giống như các lĩnh vực truyền thống khác, ông nói.

Có phải họ thậm chí còn đội mũ trắng?

Tiền thưởng cho lỗi dựa vào mũ trắng còn lâu mới hoàn hảo, do mũ đen rất dễ ngụy trang. Các thỏa thuận đặc biệt về việc hoàn trả vốn là một cách tiếp cận đặc biệt có vấn đề.

Finlow-Bates cho biết, tiền thưởng lỗi trong không gian DeFi có một vấn đề nghiêm trọng, vì trong nhiều năm qua, nhiều giao thức khác nhau đã cho phép tin tặc mũ đen chuyển sang mũ trắng nếu họ trả lại một phần hoặc phần lớn số tiền.

Hacker mũ trắng và hacker mũ đen đôi khi chơi cùng một trò chơi. (Pexels)

Hacker mũ trắng và hacker mũ đen đôi khi chơi cùng một trò chơi. (Pexels)

Trích ra một khoản tiền chín con số và cuối cùng bạn có thể kiếm được hàng chục triệu đô la tiền lãi mà không phải chịu bất kỳ hậu quả nào.

Vụ hack Mango Markets vào tháng 10 năm 2022 là một ví dụ hoàn hảo, với vụ khai thác trị giá 116 triệu đô la và chỉ trả lại 65 triệu đô la, phần còn lại được coi là tiền thưởng. Tính hợp pháp của việc này là một câu hỏi mở, trong đó hacker chịu trách nhiệm đã bị buộc tội về vụ việc, điều mà một số người coi giống như một hành vi tống tiền hơn là một khoản tiền thưởng hợp pháp.

Cầu Wormhole cũng bị tấn công tương tự để lấy đi 325 triệu đô la tiền điện tử, với khoản tiền thưởng 10 triệu đô la được đưa ra trong một thỏa thuận kiểu mũ trắng. Tuy nhiên, con số này không đủ lớn để thu hút hacker thực hiện thỏa thuận.

So sánh điều này với các tin tặc mũ trắng thực sự và các chương trình tìm lỗi, trong đó có một bộ quy tắc nghiêm ngặt, phải cung cấp đầy đủ tài liệu và ngôn ngữ pháp lý mang tính đe dọa, thì có thể dẫn đến việc không tuân theo chỉ dẫn trong thư (thậm chí là vô tình). trong hành động pháp lý, Finlow-Bates giải thích thêm.

Các tổ chức tranh thủ sự ủng hộ của những người mũ trắng phải nhận ra rằng không phải tất cả họ đều có lòng vị tha như nhau, một số làm mờ ranh giới giữa hoạt động của mũ trắng và mũ đen, do đó, việc xây dựng tinh thần trách nhiệm và có hướng dẫn rõ ràng cũng như phần thưởng được thực hiện rất quan trọng.

Waisanen tiếp tục, cả tiền thưởng lỗi và kiểm tra đều mang lại ít lợi nhuận hơn so với việc khai thác, đồng thời lưu ý rằng việc thu hút các hacker mũ trắng một cách thiện chí là không dễ dàng.

Đọc thêm Tính năng

Tấn công pháo đài cuối cùng: Sự tức giận và tức giận khi NFT khẳng định vị thế văn hóa cao

Tính năng Daft Punk gặp CryptoPunks khi Novo đối đầu với NFT Chúng ta sẽ đi đâu từ đây?

Kiểm toán bảo mật không phải lúc nào cũng hữu ích và phụ thuộc chủ yếu vào mức độ kỹ lưỡng và độc lập của chúng. Tiền thưởng cho lỗi có thể có tác dụng, nhưng tương tự, mũ trắng có thể trở nên tham lam và giữ tiền.

Có phải cả hai chiến lược chỉ là một cách gia công trách nhiệm và trốn tránh trách nhiệm đối với các biện pháp bảo mật tốt? Maurcio Magaldi, giám đốc chiến lược toàn cầu của 11:FS, lập luận rằng các dự án tiền điện tử có thể tốt hơn nếu học cách thực hiện mọi thứ đúng cách ngay từ đầu.

Ông cho biết, những người xây dựng Web3 thường không quen với các phương pháp phát triển phần mềm cấp doanh nghiệp, điều này khiến một số người trong số họ gặp rủi ro, ngay cả khi họ có các chương trình thưởng lỗi và kiểm tra mã.

Dựa vào kiểm tra mã để nêu bật các vấn đề trong ứng dụng của bạn nhằm xử lý hàng triệu giao dịch là trách nhiệm thuê ngoài rõ ràng và đó không phải là thông lệ của doanh nghiệp. Điều này cũng đúng với các chương trình thưởng lỗi. Nếu bạn thuê ngoài việc bảo mật mã của mình cho các bên bên ngoài, ngay cả khi bạn cung cấp đủ khuyến khích bằng tiền, thì bạn đang trao trách nhiệm và quyền lực cho các bên mà các khuyến khích của họ có thể nằm ngoài tầm với. Magaldi cho biết đây không phải là mục đích của phân cấp.

Một cách tiếp cận khác là làm theo quy trình Hợp nhất Ethereum.

Có thể do vụ hack DAO vào những ngày đầu của Ethereum, giờ đây mọi thay đổi đều được lên kế hoạch và thực hiện một cách tỉ mỉ, điều này giúp toàn bộ hệ sinh thái tự tin hơn rất nhiều về cơ sở hạ tầng. Magaldi nói, các nhà phát triển DApp có thể đánh cắp một hoặc hai trang từ cuốn sách đó để đưa ngành phát triển.

Thay vì thuê ngoài bảo mật, các dự án cần phải tự chịu trách nhiệm hoàn toàn. (Pexels) Năm bài học về an ninh mạng trong tiền điện tử

Thay vì thuê ngoài bảo mật, các dự án cần phải tự chịu trách nhiệm hoàn toàn. (Pexels) Năm bài học về an ninh mạng trong tiền điện tử

Hãy lấy hàng. Dưới đây là năm bài học triết học sâu rộng mà chúng ta có thể rút ra.

Đầu tiên, chúng ta cần minh bạch hơn về những thành công và thất bại của an ninh mạng Web3. Thật không may, có một nền văn hóa đen tối hiếm khi được nhìn thấy ánh sáng vì ngành kiểm toán thường hoạt động thiếu minh bạch. Điều này có thể bị phản đối bởi những người nói từ quan điểm mang tính xây dựng về những gì hiệu quả và những gì không hiệu quả.

Khi Arthur Anderson không sửa chữa và cảnh báo hành vi gian lận của Enron, công ty đã phải hứng chịu một đòn nặng nề về mặt pháp lý và uy tín. Nếu cộng đồng Web3 ít nhất không thể đáp ứng được những tiêu chuẩn đó thì lý tưởng của nó là không trung thực.

Thứ hai, các dự án Web3 phải cam kết tôn trọng các chương trình thưởng lỗi nếu họ muốn cộng đồng rộng lớn hơn có được tính hợp pháp trên thế giới và tiếp cận người tiêu dùng trên quy mô lớn. Các chương trình tiền thưởng phát hiện lỗi đã mang lại hiệu quả cao trong bối cảnh Web1 và Web2 dành cho phần mềm, nhưng chúng đòi hỏi các dự án phải cam kết đáng tin cậy để trả tiền cho các tin tặc mũ trắng.

Thứ ba, chúng ta cần sự hợp tác thực sự giữa các nhà phát triển, nhà nghiên cứu, nhà tư vấn và tổ chức. Mặc dù động cơ lợi nhuận có thể ảnh hưởng đến mức độ các thực thể nhất định làm việc cùng nhau nhưng phải có một bộ nguyên tắc chung để đoàn kết cộng đồng Web3 ít nhất là về phân cấp và bảo mật cũng như dẫn đến sự hợp tác có ý nghĩa.

Đã có rất nhiều ví dụ; các công cụ như Ethpector mang tính minh họa vì chúng cho thấy cách các nhà nghiên cứu có thể giúp cung cấp không chỉ các phân tích cẩn thận mà còn cả các công cụ thiết thực cho chuỗi khối.

Thứ tư, các cơ quan quản lý nên làm việc cùng, thay vì chống lại hoặc độc lập với các nhà phát triển và doanh nhân.

Các cơ quan quản lý nên cung cấp một bộ nguyên tắc hướng dẫn mà các nhà phát triển giao diện DeFi cần phải tính đến. Agostino Capponi, giám đốc Trung tâm Công nghệ và Tài chính Kỹ thuật số Columbia cho biết, các cơ quan quản lý cần nghĩ cách khen thưởng các nhà phát triển có giao diện tốt và trừng phạt các nhà thiết kế giao diện kém, những người có thể bị hack và khiến các dịch vụ DeFi cơ bản phải hứng chịu các cuộc tấn công tốn kém.

Bằng cách hợp tác làm việc, các cơ quan quản lý không bị gánh nặng khi phải là chuyên gia về mọi lĩnh vực công nghệ mới nổi mà họ có thể thuê ngoài công nghệ đó cho cộng đồng Web3 và phát huy thế mạnh của mình, đó là xây dựng các quy trình có thể mở rộng.

Thứ năm, và gây tranh cãi nhất, các dự án DeFi nên hướng tới một nền tảng trung gian nơi người dùng trải qua một số cấp độ xác minh KYC/AML để đảm bảo rằng các tác nhân độc hại không tận dụng cơ sở hạ tầng Web3 cho các mục đích có hại.

Mặc dù cộng đồng DeFi luôn phản đối những yêu cầu này, nhưng có thể có một điểm trung gian: Mọi cộng đồng đều yêu cầu một mức độ cấu trúc nào đó và cần có một quy trình để đảm bảo rằng những người dùng có ý đồ xấu rõ ràng không khai thác nền tảng DeFi.

Phân cấp có giá trị trong tài chính. Như chúng ta đã thấy một lần nữa với sự sụp đổ của Ngân hàng Thung lũng Silicon, các thể chế tập trung rất dễ bị tổn thương và những thất bại sẽ tạo ra những hiệu ứng lan tỏa lớn cho xã hội.

Nghiên cứu của tôi trên Tạp chí Tài chính Doanh nghiệp cũng nhấn mạnh cách DeFi được công nhận là có lợi ích bảo mật cao hơn: Ví dụ: sau một vụ vi phạm dữ liệu nổi tiếng trên sàn giao dịch tập trung KuCoin, các giao dịch đã tăng thêm 14% trên các sàn giao dịch phi tập trung, so với các sàn giao dịch tập trung. Nhưng vẫn còn nhiều việc phải làm để DeFi có thể truy cập được.

Cuối cùng, việc xây dựng một hệ sinh thái và thị trường an ninh mạng thịnh vượng trong cộng đồng Web3 sẽ đòi hỏi những nỗ lực thiện chí từ mọi bên liên quan.

Đăng ký Các bài đọc hấp dẫn nhất trong blockchain. Giao hàng mỗi tuần một lần.

Địa chỉ email

ĐẶT MUA