Ngày báo cáo: 2026-03-11

Phạm vi mẫu: 100 Kỹ năng hàng đầu ClawHub theo lượt tải xuống (tính đến ngày 10 tháng 3, 18:30 Giờ Bắc Kinh)

Máy phát hiện: Công cụ quét bảo mật Kỹ năng AgentGuard

Mục đích của việc quét: Để đánh giá tư thế bảo mật cơ bản của các Kỹ năng AI Agent phổ biến nhất và xác định các rủi ro tiềm ẩn như lạm dụng quyền, các thao tác nhạy cảm, và các mẫu hành vi độc hại.

📊 1. Tóm tắt điều hành

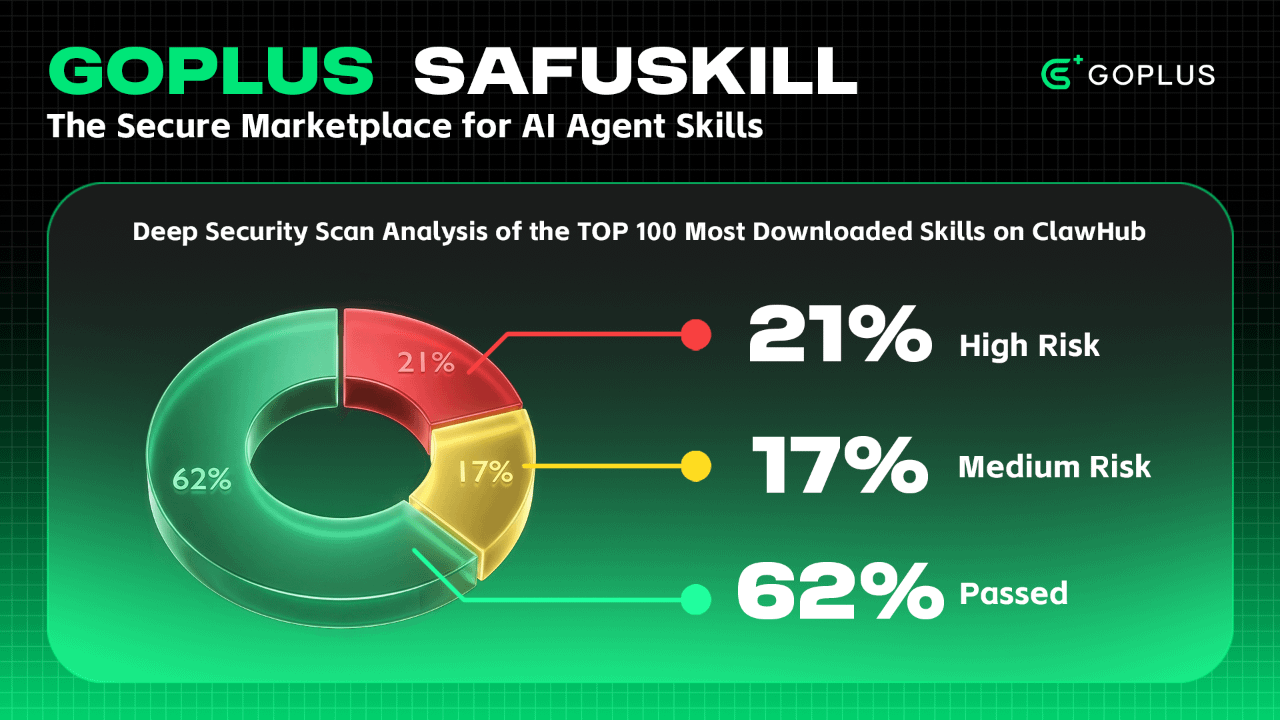

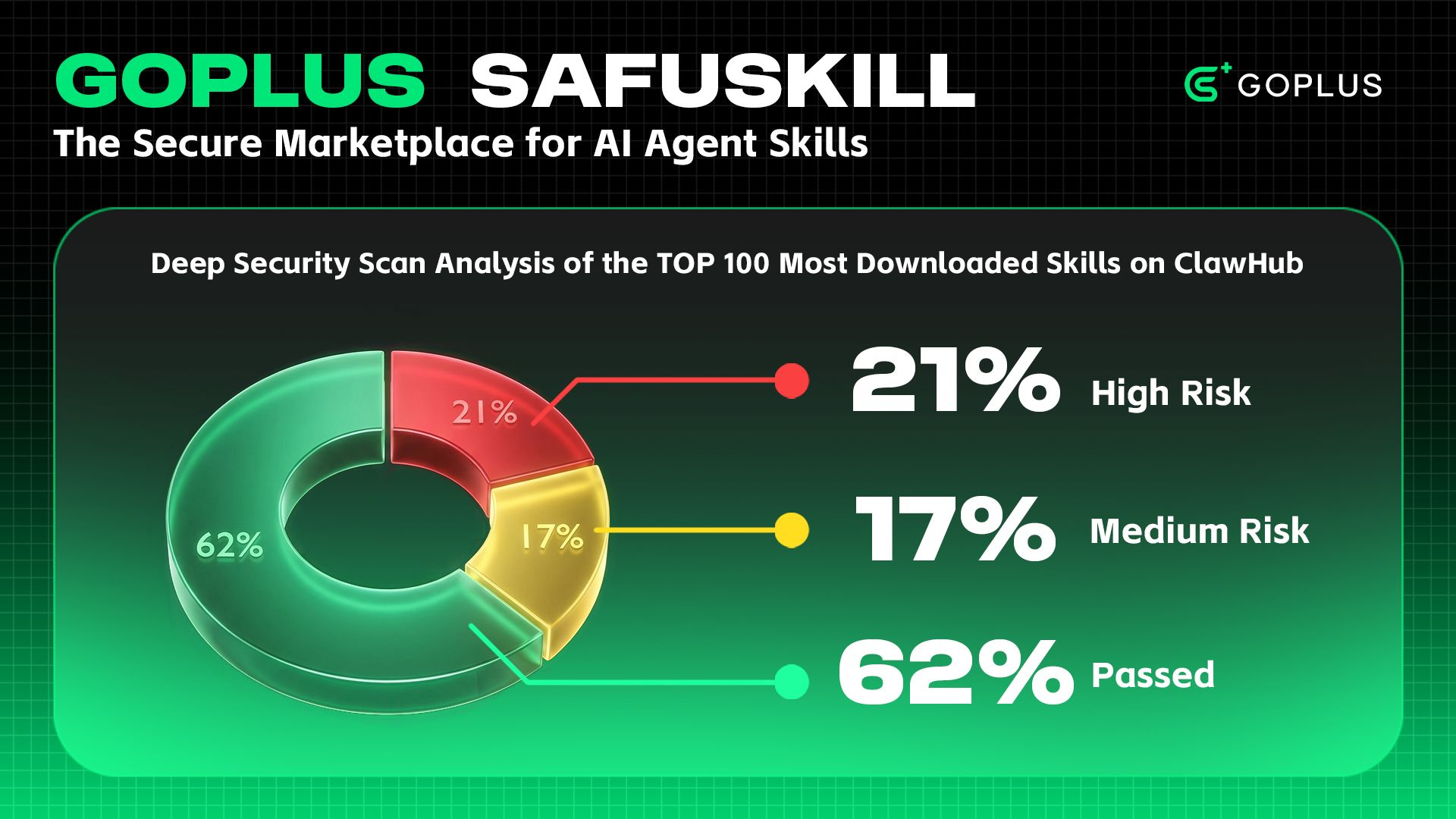

Cuộc quét bảo mật này đã thực hiện phân tích toàn diện 100 Kỹ năng được tải xuống thường xuyên nhất trong hệ sinh thái ClawHub. Kết quả tổng thể như sau:

Tổng số mẫu đã quét: 100

Tỷ lệ quét thành công: 100% (không có lỗi phân tích hoặc thiếu tệp)

Các Kỹ năng bị chặn: 21 (21%)

Các Kỹ năng cảnh báo: 17 (17%)

Các Kỹ năng đã vượt qua: 62 (62%)

Phát hiện chính: Trong số 100 Kỹ năng hàng đầu, 21% chứa các hoạt động có nguy cơ cao rõ ràng (như thông đường mạng trực tiếp, gọi API nhạy cảm, hoặc nhắn tin tự động). Đối với những Kỹ năng này, nên thực hiện cơ chế xác nhận Nhân sự trong Quy trình (HITL) trước khi thực hiện để đảm bảo xem xét thủ công các hành động có nguy cơ cao

Ngoài ra, 17% các Kỹ năng trình bày một số tín hiệu rủi ro nhất định, và nên được thực hiện cẩn thận. Đối với những người dùng có yêu cầu an ninh nghiêm ngặt hơn, cũng nên khuyến nghị kích hoạt xác nhận thủ công cho những Kỹ năng này.

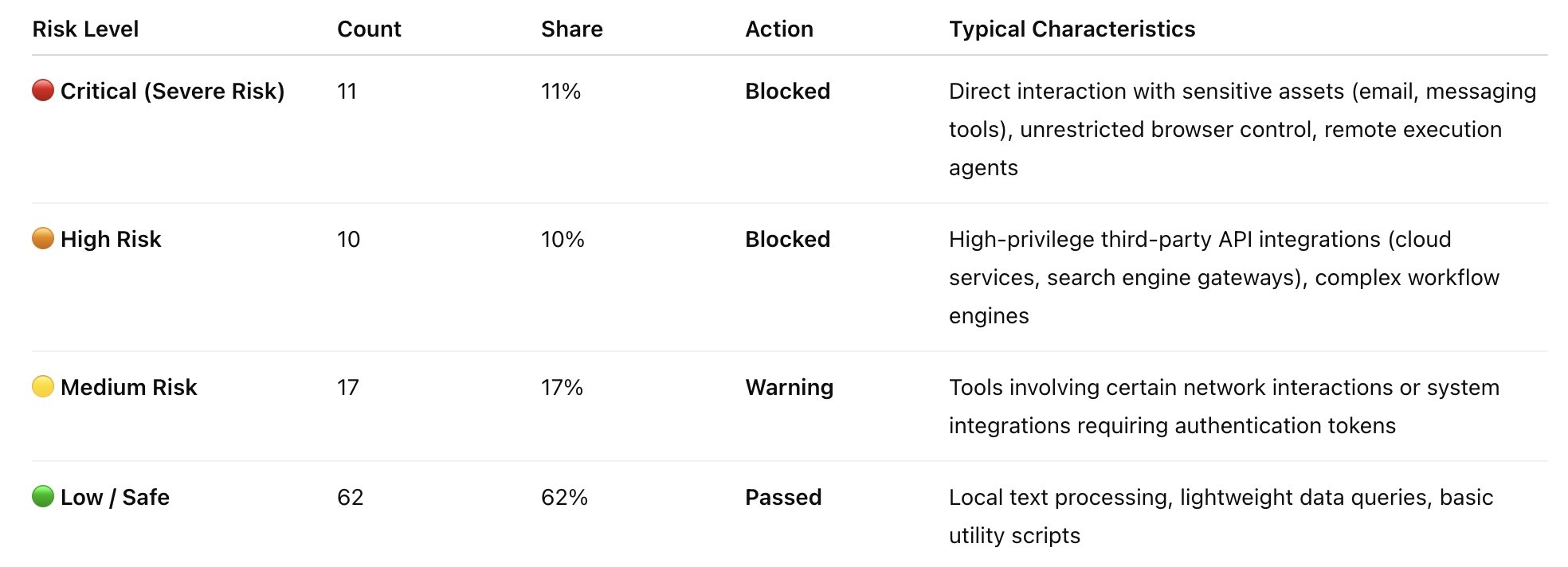

📈 2. Phân phối Mức độ Rủi ro

Dựa trên bộ quy tắc AgentGuard, kết quả quét được phân loại thành bốn mức độ rủi ro, với sự phân phối sau:

🚨 3. Phân tích Kỹ năng Rủi ro Cao (Nguy cấp & Cao)

Trong quét an ninh này, 21 Kỹ năng đã được phân loại trực tiếp là Bị chặn sau khi kích hoạt các quy tắc Nguy cấp hoặc Nguy cơ cao. Những Kỹ năng này chủ yếu rơi vào các kịch bản hoạt động có nguy cơ cao sau đây:

3.1. Trình duyệt không giao diện & Tự động hóa (Tự động hóa Trình duyệt)

Những Kỹ năng này thường gọi Puppeteer/Playwright hoặc các công cụ CLI đóng gói, cho phép Đại lý tự do truy cập internet.

Các Kỹ năng bị ảnh hưởng: agent-browser (Nguy cấp), agent-browser-clawdbot (Nguy cấp)

Lý do phát hiện: Phát hiện điều khiển quy trình trình duyệt không giao diện, thực thi các kịch bản JS tùy ý, hoặc tương tác DOM phức tạp.

Tác động rủi ro: Có thể được sử dụng cho SSRF (Giả mạo Yêu cầu Bên máy chủ), thăm dò mạng nội bộ, vượt qua các biện pháp bảo vệ CAPTCHA cho việc thu thập dữ liệu độc hại, hoặc kích hoạt tải từ các trang web lừa đảo.

3.2. Giao tiếp & Nhắn tin (Giao tiếp & Nhắn tin)

Các Kỹ năng trực tiếp kiểm soát email hoặc công cụ nhắn tin của người dùng để gửi tin nhắn.

Các Kỹ năng bị ảnh hưởng: agentmail (Nguy cấp), whatsapp-business (Nguy cấp), imap-smtp-email (Nguy cấp), mailchimp (Cao)

Lý do phát hiện: Phát hiện từ khóa giao thức SMTP/IMAP, điểm cuối API nhắn tin hàng loạt, và mã thông báo giao tiếp có quyền cao.

Tác động rủi ro: Nếu một Đại lý bị xâm phạm thông qua cuộc tấn công Tiêm Lệnh, kẻ tấn công có thể sử dụng những Kỹ năng này để gửi thư rác hoặc thực hiện lừa đảo kỹ thuật xã hội, gây tổn hại đến danh tiếng người dùng và có thể vi phạm các yêu cầu tuân thủ quyền riêng tư.

3.3. CRM Quyền cao & API Tài nguyên Đám mây (Cổng thông tin API Doanh nghiệp)

Các Kỹ năng thực hiện các thao tác đọc/ghi trên các nền tảng SaaS doanh nghiệp thông qua các cổng proxy.

Các Kỹ năng bị ảnh hưởng: google-workspace-admin (Nguy cấp), google-slides (Nguy cấp), feishu-evolver-wrapper (Nguy cấp), pipedrive-api (Cao), youtube-api-skill (Cao), trello-api (Cao), google-meet (Cao)

Lý do phát hiện: Bộ quy tắc phát hiện cấu trúc yêu cầu REST API có khả năng chỉnh sửa dữ liệu nhạy cảm, cũng như khả năng thay đổi trạng thái của các hệ thống bên ngoài.

Tác động rủi ro: Các Đại lý có thể trực tiếp sửa đổi hoặc thậm chí xóa dữ liệu cốt lõi của doanh nghiệp như doanh thu, tài chính, tài liệu hoặc tài sản truyền thông (bao gồm cấp hoặc thu hồi quyền quản trị). Nếu không có xác minh Nhân sự trong Quy trình, những sai sót trong hoạt động có thể dẫn đến tổn thất nghiêm trọng.

3.4. Công cụ Tìm kiếm Sâu & Tập hợp Thu thập (Tìm kiếm & Thu thập)

Các công cụ có khả năng thu thập nội dung sâu và tập hợp đa động cơ.

Các Kỹ năng bị ảnh hưởng: brave-search (Cao), duckduckgo-search (Cao), multi-search-engine (Cao), tavily (Cao)

Lý do phát hiện: Phát hiện các bộ bao bọc yêu cầu mạng bên ngoài tần số cao, phân tích HTML, và thư viện thu thập dữ liệu.

Tác động rủi ro: Ngoài khả năng bị cấm IP từ các trang web mục tiêu, việc trích xuất nội dung web không an toàn (như trực tiếp đọc HTML không lọc hoặc thực thi nội dung trang web) có thể giới thiệu rủi ro Tiêm Lệnh Gián tiếp.

3.5. Sửa đổi Logic Cốt lõi & Tăng cường Quyền (Tự sửa đổi & Tăng cường Quyền)

Các Kỹ năng liên quan đến biến đổi hành vi của Đại lý, sửa đổi cấu hình ẩn, hoặc truy cập vào thông tin xác thực cấp hệ thống.

Các Kỹ năng bị ảnh hưởng: free-ride (Nguy cấp), moltbook-interact (Nguy cấp), trello (Nguy cấp), evolver (Cao)

Lý do phát hiện: Phát hiện yêu cầu truy cập ghi vào các tệp hệ thống (như các tệp cấu hình .json ẩn), khả năng đọc thông tin xác thực cục bộ, hoặc nối trực tiếp các mã thông báo nhạy cảm trong các lệnh Bash.

Tác động rủi ro: Những Kỹ năng này có thể sửa đổi các quy tắc hành vi cốt lõi của Đại lý mà không có sự cho phép, vượt qua các hạn chế hệ thống hiện có, hoặc rò rỉ các khóa API quan trọng do lỗ hổng tiêm lệnh.

⚠️ 4. Kỹ năng Rủi ro Trung bình (Trung bình / Cảnh báo) Đáng chú ý

Tổng cộng có 17 Kỹ năng được phân loại là Rủi ro Trung bình. Hầu hết trong số này là các giao diện tích hợp cho các ứng dụng bên thứ ba. Trong khi bộ quét không chặn trực tiếp chúng, các cân nhắc sau đây được áp dụng:

Công cụ lịch & lập lịch (caldav-calendar, calendly-api)

Công cụ năng suất & hợp tác (notion, x-twitter, xero, typeform)

Tích hợp hệ sinh thái Microsoft (microsoft-excel, outlook-graph, outlook-api)

Bộ công cụ tiện ích (mcporter, asana-api, clickup-api)

Phân tích: Đặc điểm chính của những Kỹ năng này là chức năng của chúng là trung lập, nhưng chúng mang theo thông tin xác thực có giá trị cao. Quét an ninh đã xác định rằng chúng yêu cầu mã truy cập từ người dùng, nhưng không có logic độc hại rõ ràng nào được phát hiện ở cấp mã, vì vậy chúng đã được gán nhãn với Cảnh báo. Tuy nhiên, nếu một Đại lý bị lừa để sử dụng những Kỹ năng này (ví dụ: được chỉ thị để “xóa tất cả cuộc họp của tôi vào ngày mai” hoặc “chia sẻ công khai tài liệu Notion này”), thiệt hại nghiêm trọng vẫn có thể xảy ra.

🛡️ 5. Tóm tắt & Khuyến nghị An ninh

Quét an ninh này cho thấy rằng khoảng 20% trong số 100 Kỹ năng tải xuống nhiều nhất trên ClawHub chứa các hoạt động có nguy cơ cao rõ ràng, cho thấy sự cần thiết phải thực hiện quét và xem xét an ninh cho các Kỹ năng.

Khuyến nghị dành cho người dùng và các nhà phát triển hệ sinh thái:

5.1. Cải thiện khả năng sử dụng của các Kỹ năng có nguy cơ cao (Bị chặn): Tránh các lệnh cấm bao trùm. Đối với các Kỹ năng có giá trị cao như agent-browser và agentmail, nên thực hiện cơ chế xác nhận Nhân sự trong Quy trình (HITL) trước khi thực hiện. Nội dung cụ thể để gửi hoặc hành động cần thực hiện nên được hiển thị, và việc thực hiện chỉ nên tiếp tục sau khi có sự cho phép rõ ràng của người dùng.

5.2. Tăng cường bảo vệ chống lại “Tiêm Lệnh Gián tiếp”: Đối với tất cả các Kỹ năng liên quan đến tìm kiếm được đánh dấu là Cao, nội dung trả về cho Đại lý phải trải qua quá trình làm sạch nghiêm ngặt (như loại bỏ thẻ HTML và các tập lệnh) để ngăn chặn việc tiêm nội dung độc hại từ các trang web bên ngoài.

5.3. Thực hiện kiểm tra sức khỏe an ninh định kỳ: Dựa trên các điểm mù an ninh được xác định trong phân tích này, các hành động như sửa đổi các đường dẫn tệp cấu hình cụ thể (ví dụ: AGENTS.md) và gọi các thư viện điều khiển desktop hệ thống nên được thêm vào danh sách hành vi có nguy cơ cao. Alternativel, các nhà phát triển có thể sử dụng khả năng kiểm tra an ninh AgentGuard và quét Kỹ năng để thường xuyên kiểm tra tình trạng an ninh của các Đại lý và các Kỹ năng của họ.

👉Phụ lục: Kết quả Chi tiết của Quét An ninh Kỹ năng Top 100 ClawHub

Nhấp vào liên kết để xem:

https://inky-punch-9d2.notion.site/Appendix-Detailed-Results-of-the-ClawHub-Top-100-Skills-Security-Sca-3215da0dd7ad80719937c66b7c1225b3?source=copy_link