Bởi: Lisa

Bối cảnh của vụ việc

Kể từ năm 2022, nhiều nhóm lừa đảo khác nhau có tên Drainer đã dần xuất hiện, chẳng hạn như Pink Drainer, thu thập Discord Token thông qua kỹ thuật xã hội và tiến hành lừa đảo như Venom, nhà cung cấp dịch vụ lừa đảo nhận được sự chấp thuận của người dùng thông qua Giấy phép hoặc Phê duyệt và đánh cắp tài sản; ví dụ: tổ chức lừa đảo Monkey Drainer (https://aml.slowmist.com/events) đã sử dụng tài khoản Twitter KOL, Discord, v.v. giả mạo để phát hành các trang web mồi nhử liên quan đến NFT giả với Mint độc hại để lừa đảo, đánh cắp hàng chục triệu đô la. /monkey_Drainer_statistics/); chẳng hạn như Inferno Drainer, một nhà sản xuất chuyên lừa đảo đa chuỗi.

Thời gian trôi qua, một số Drainers đã rút lui khỏi giai đoạn tiền điện tử, nhưng hai sự cố gần đây đã khiến một nhóm lừa đảo hoạt động bí mật nhiều lần - Angel Drainer dần lọt vào mắt công chúng.

Sự cố 1: Tấn công chiếm quyền điều khiển DNS của Balancer

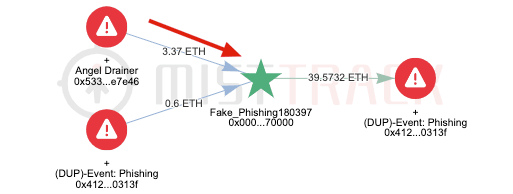

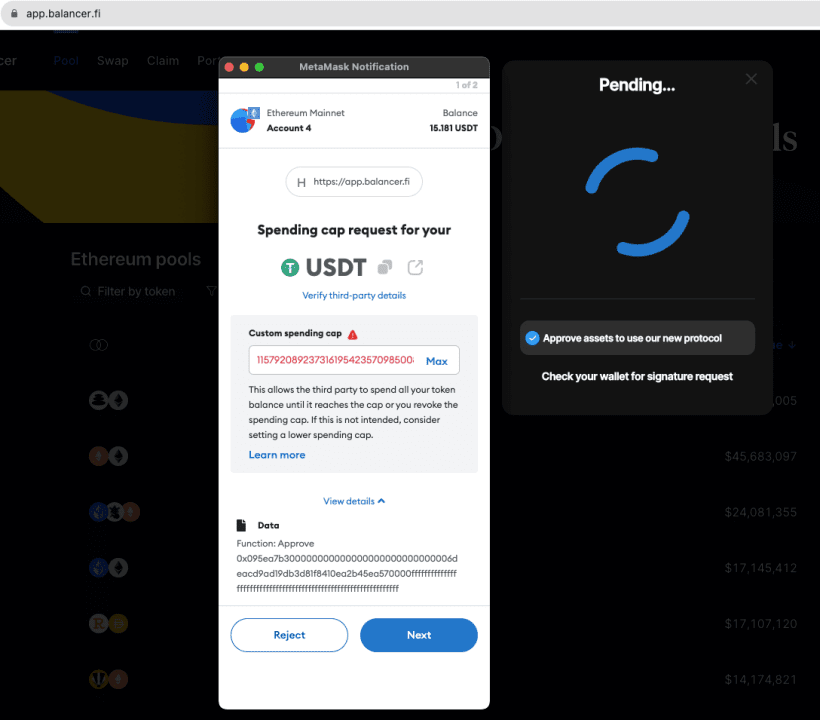

Vào ngày 19 tháng 9 năm 2023, Balancer đã đưa ra cảnh báo khẩn cấp yêu cầu người dùng ngừng truy cập trang web chính thức của nó vì giao diện của nó đã bị các tác nhân độc hại xâm phạm do chiếm quyền điều khiển DNS và ví sẽ bị tấn công lừa đảo sau khi truy cập các liên kết đến trang web. Theo phân tích của MistTrack, phí của những kẻ tấn công đến từ nhóm lừa đảo Angel Drainer và ít nhất 350.000 USD đã bị đánh cắp từ nạn nhân.

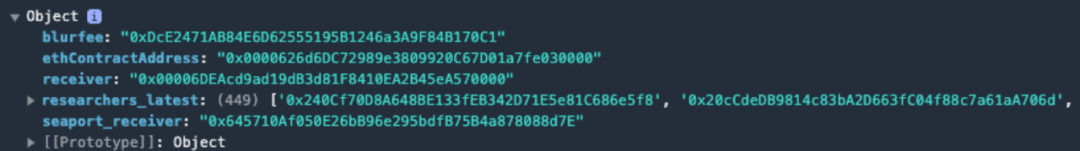

Nói cách khác, kẻ tấn công (Angel Drainer) đã xúi giục người dùng "Chấp thuận" bằng cách tấn công trang web Balancer và chuyển tiền cho kẻ tấn công (Angel Drainer) thông qua "transferFrom". Theo thông tin tình báo liên quan mà chúng tôi đã thu thập được, kẻ tấn công có thể liên quan đến tin tặc Nga. Sau khi phân tích, người ta phát hiện có mã JavaScript độc hại ở giao diện người dùng của app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

Sau khi người dùng sử dụng ví để kết nối với trang app.balancer.fi, tập lệnh độc hại sẽ tự động xác định số dư của người dùng được kết nối và tiến hành một cuộc tấn công lừa đảo.

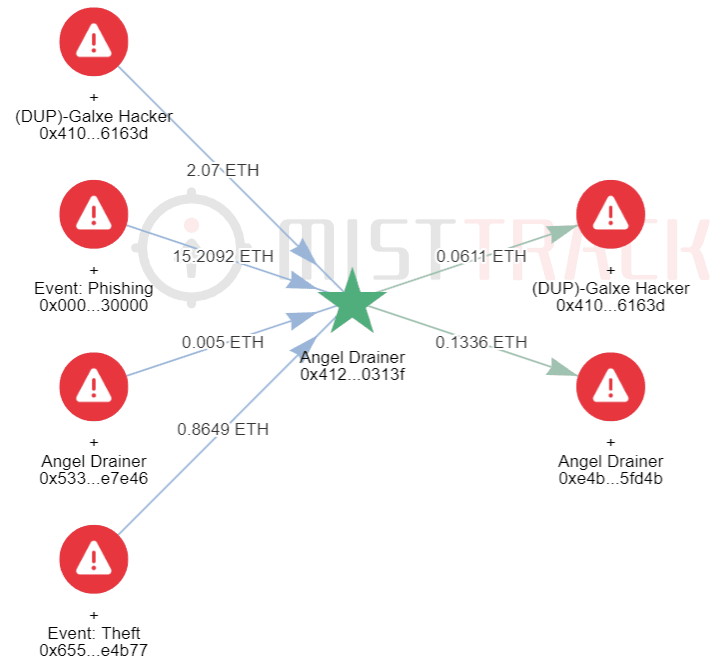

Sự cố 2: Tấn công chiếm quyền điều khiển DNS Galxe

Vào ngày 6 tháng 10 năm 2023, theo nhiều người dùng trong cộng đồng, tài sản đã bị đánh cắp sau khi chữ ký ví được sử dụng để ủy quyền cho nền tảng Galxe, mạng dữ liệu thông tin xác thực Web3. Sau đó, Galxe chính thức thông báo rằng trang web của họ đã ngừng hoạt động và sự cố đang được khắc phục. Theo phân tích của MistTrack, địa chỉ Galxe Hacker có nhiều tương tác với địa chỉ Angel Drainer và dường như là cùng một hacker.

Vào ngày 7 tháng 10, Galxe đã đưa ra một tuyên bố cho biết trang web hiện đã được khôi phục hoàn toàn. Quá trình chi tiết của vụ việc là: Vào ngày 6 tháng 10, một người không rõ danh tính đã liên hệ với nhà cung cấp dịch vụ tên miền Dynadot, giả vờ là thành viên được ủy quyền của Galxe và. đã sử dụng Tài liệu giả mạo để bỏ qua các quy trình bảo mật. Sau đó, những kẻ mạo danh đã có được quyền truy cập trái phép vào DNS của tài khoản miền mà chúng sử dụng để chuyển hướng người dùng đến các trang web giả mạo và ký các giao dịch đánh cắp tiền của họ. Khoảng 1.120 người dùng tương tác với trang web độc hại đã bị ảnh hưởng và khoảng 270.000 USD đã bị đánh cắp.

Sau đây chỉ là phân tích về một số tài liệu lừa đảo và địa chỉ ví lừa đảo của nhóm:

Phân tích các trang web và kỹ thuật lừa đảo

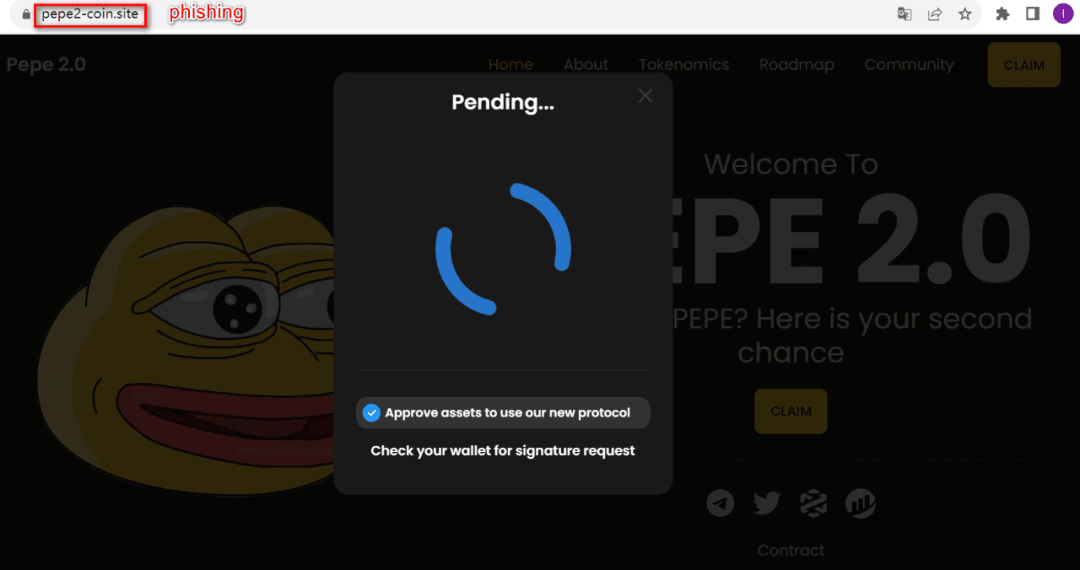

Sau khi phân tích, chúng tôi nhận thấy phương thức tấn công chính của nhóm này là tiến hành các cuộc tấn công kỹ thuật xã hội vào các nhà cung cấp dịch vụ tên miền. Sau khi có được quyền liên quan của tài khoản tên miền, chúng sửa đổi hướng phân giải DNS và chuyển hướng người dùng đến các trang web giả mạo. Theo dữ liệu được cung cấp bởi ScamSniffer, một đối tác của SlowMist, các cuộc tấn công lừa đảo của nhóm này nhắm vào ngành mã hóa có liên quan đến hơn 3.000 tên miền.

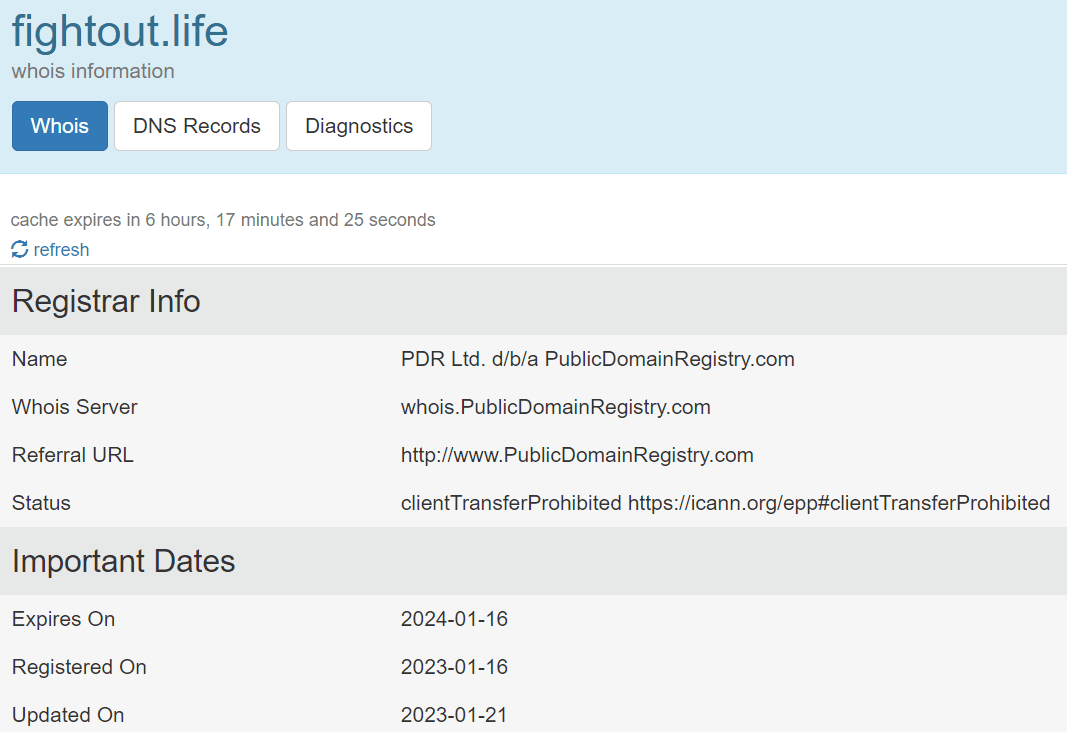

Bằng cách truy vấn thông tin liên quan của các tên miền này, người ta thấy rằng ngày đăng ký có thể bắt nguồn từ tháng 1 năm 2023:

Trang web bắt chước Fight Out, một dự án trò chơi Web3 và hiện không khả dụng. Điều thú vị là, dưới nền tảng xã hội chính thức của Fight Out, nhiều người dùng đã báo cáo rằng dự án này cũng là một trò lừa đảo.

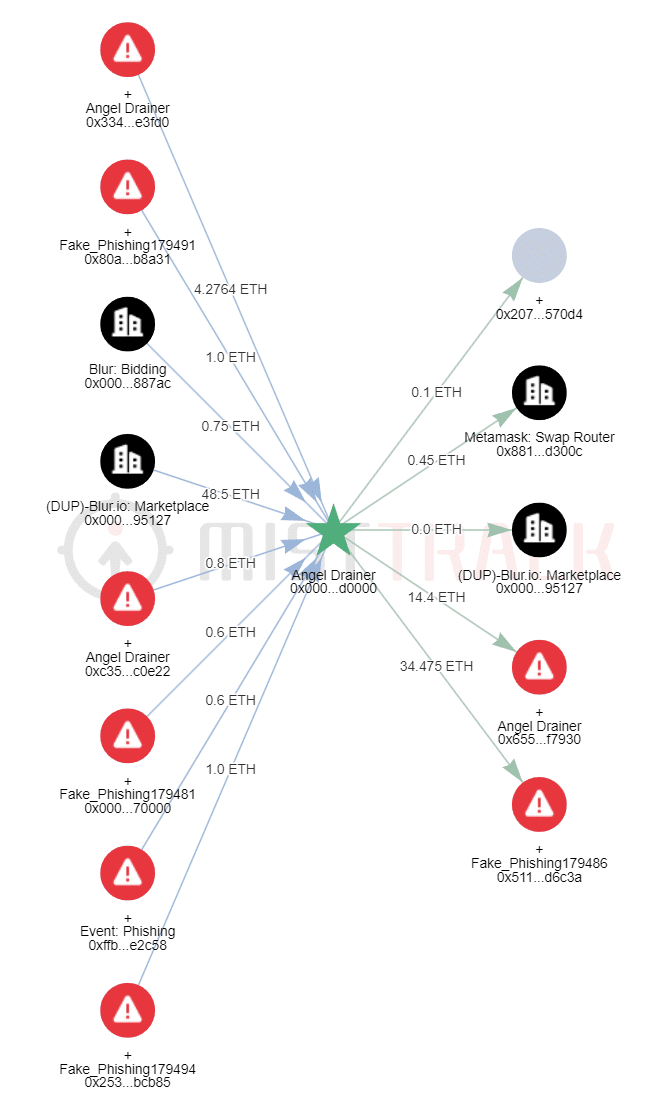

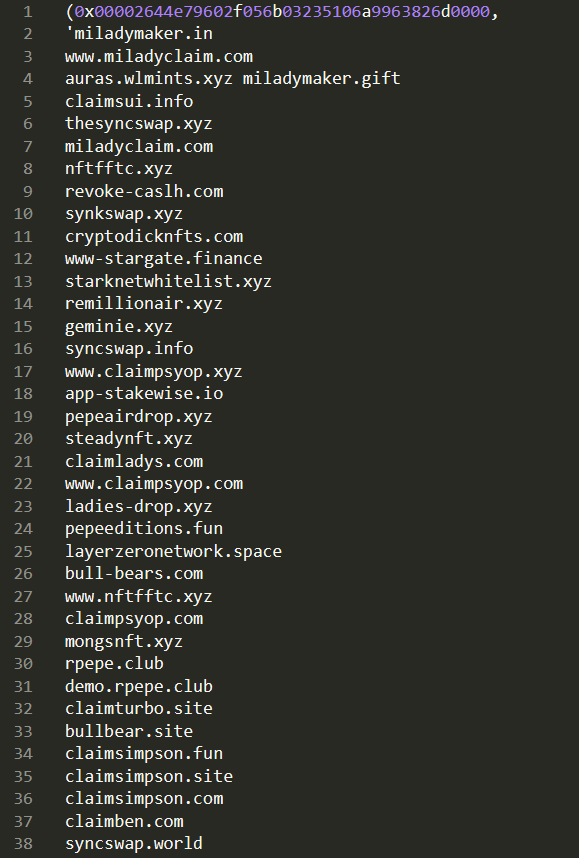

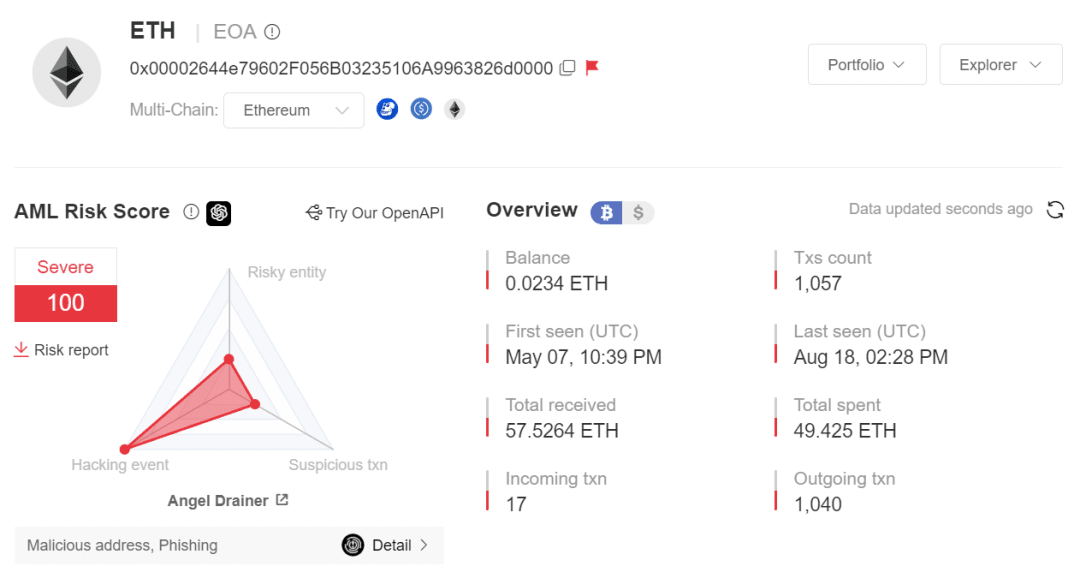

Kiểm tra địa chỉ 0x00002644e79602F056B03235106A9963826d0000 liên quan đến trang web lừa đảo thông qua MistTrack cho thấy địa chỉ này đã thực hiện giao dịch đầu tiên vào ngày 7 tháng 5.

Chúng tôi nhận thấy rằng địa chỉ này có liên quan đến 107 trang web lừa đảo, bao gồm không chỉ các dự án NFT, công cụ quản lý ủy quyền RevokeCash, sàn giao dịch Gemini mà còn cả cầu nối xuyên chuỗi Stargate Finance, v.v.

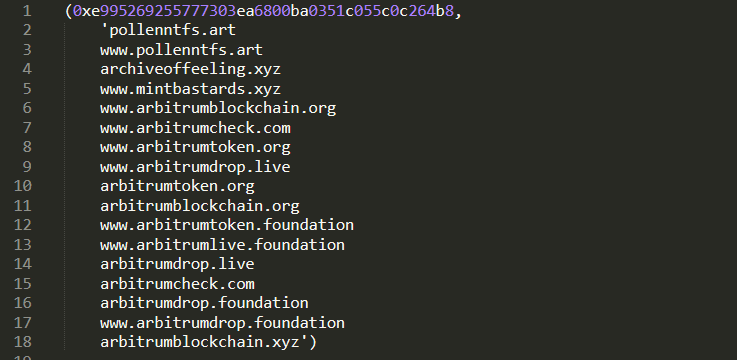

Dựa trên địa chỉ này, quay trở lại ngày 16 tháng 3 năm 2023, địa chỉ 0xe995269255777303Ea6800bA0351C055C0C264b8 được đánh dấu là Fake_Phishing76598. Địa chỉ này được liên kết với 17 trang web lừa đảo, chủ yếu triển khai các trang web lừa đảo xung quanh dự án NFT Pollen và chuỗi công khai Arbitrum Hiện tại không thể có. đã mở.

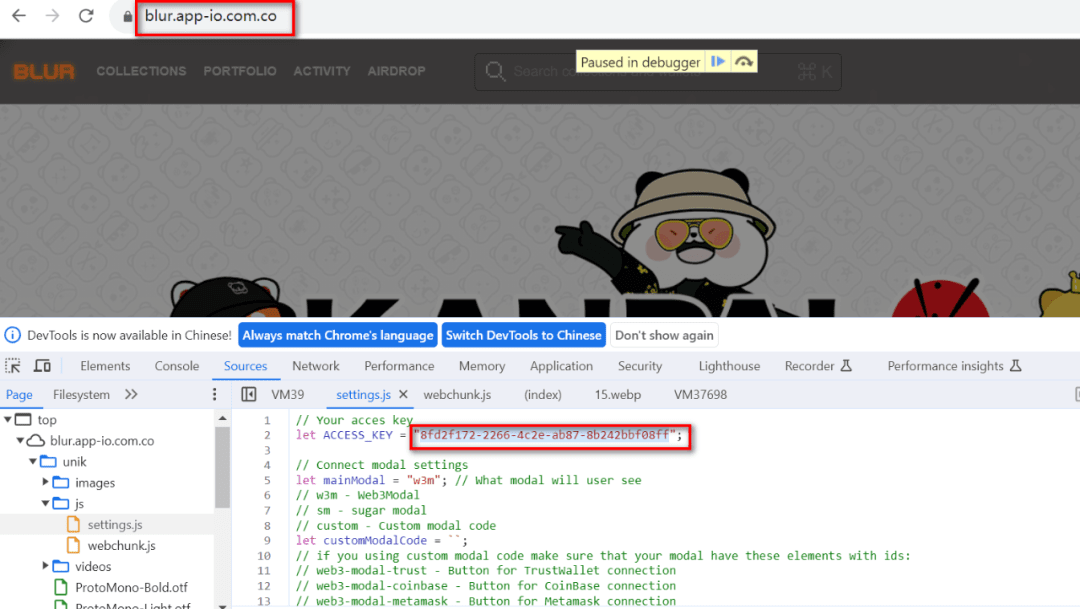

Chúng tôi kiểm tra trang web lừa đảo Blur[.]app-io.com.co được nhóm này triển khai gần đây:

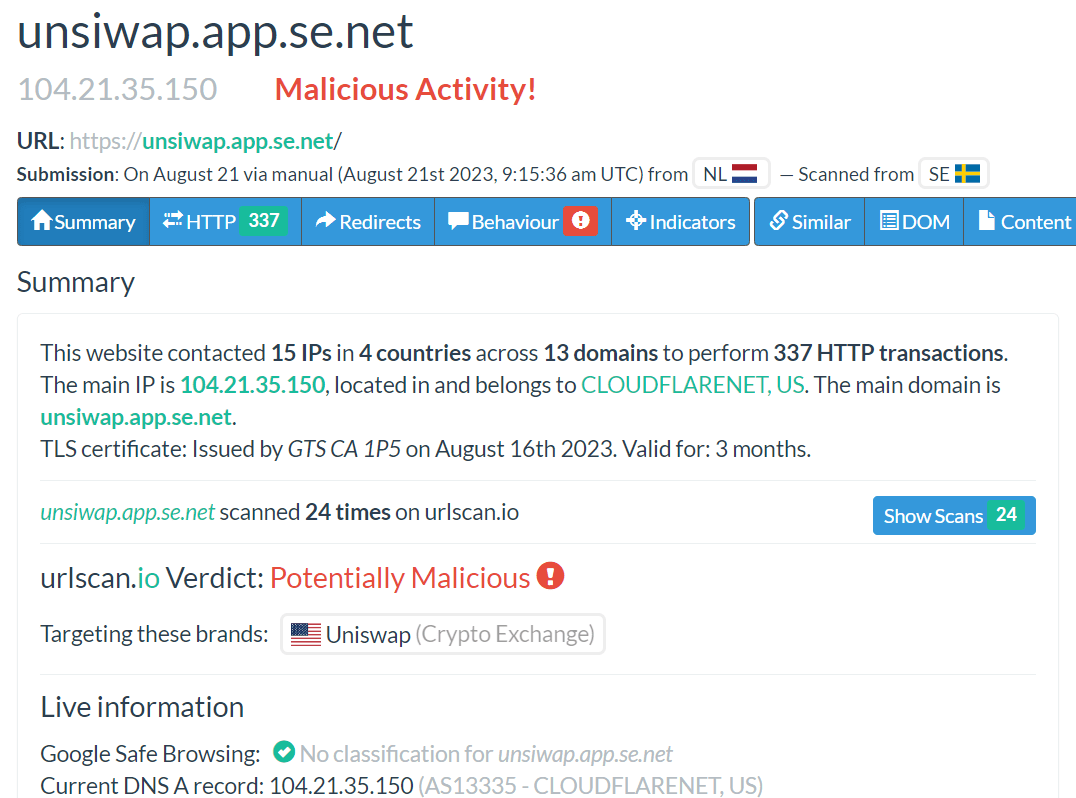

Bằng cách truy vấn Khóa truy cập, nó đã được liên kết với một trang web lừa đảo khác unsiwap[.]app.se.net. Cách viết đúng là Uniswap. Kẻ tấn công khiến khán giả bối rối bằng cách thay đổi thứ tự của các chữ cái s và i.

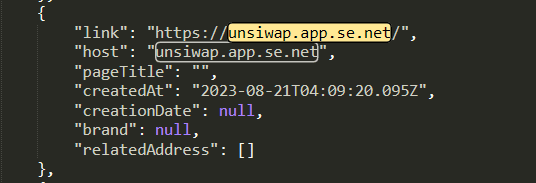

Trang web này cũng có trong dữ liệu của chúng tôi và chỉ được ra mắt vào tháng 8:

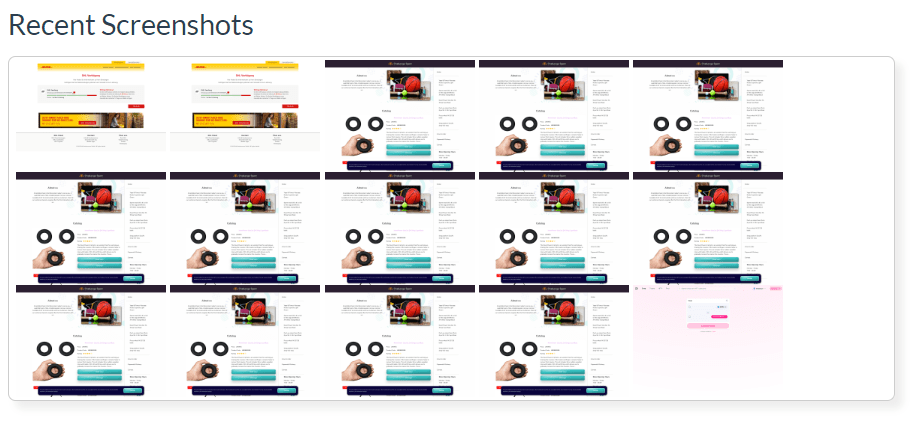

Ảnh chụp màn hình của một loạt trang web được kết nối với tên miền này được hiển thị bên dưới:

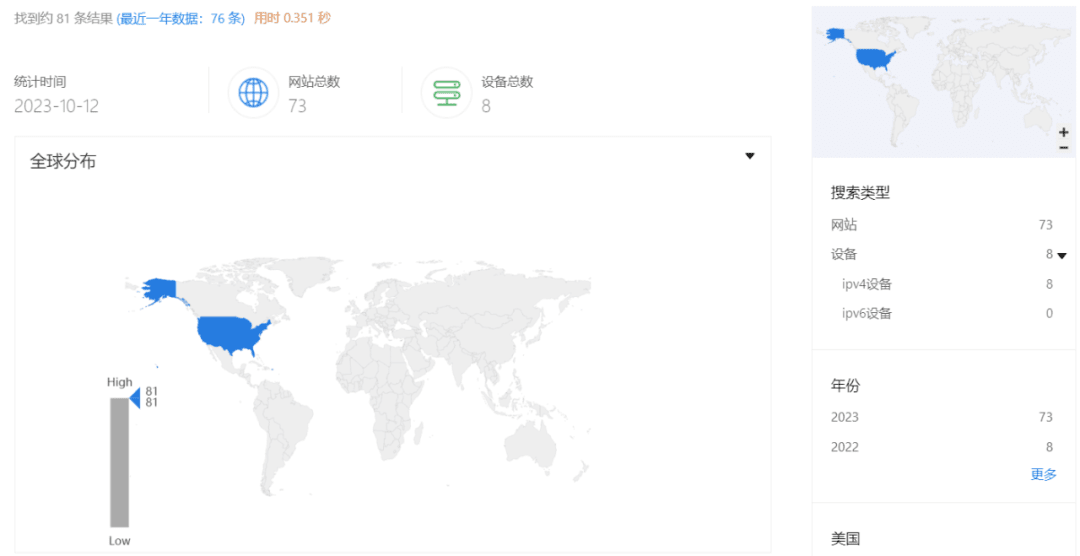

Khi sử dụng ZoomEye để tiến hành tìm kiếm toàn cầu, chúng tôi nhận thấy rằng 73 trang web lừa đảo đang chạy và triển khai dưới tên miền này cùng lúc:

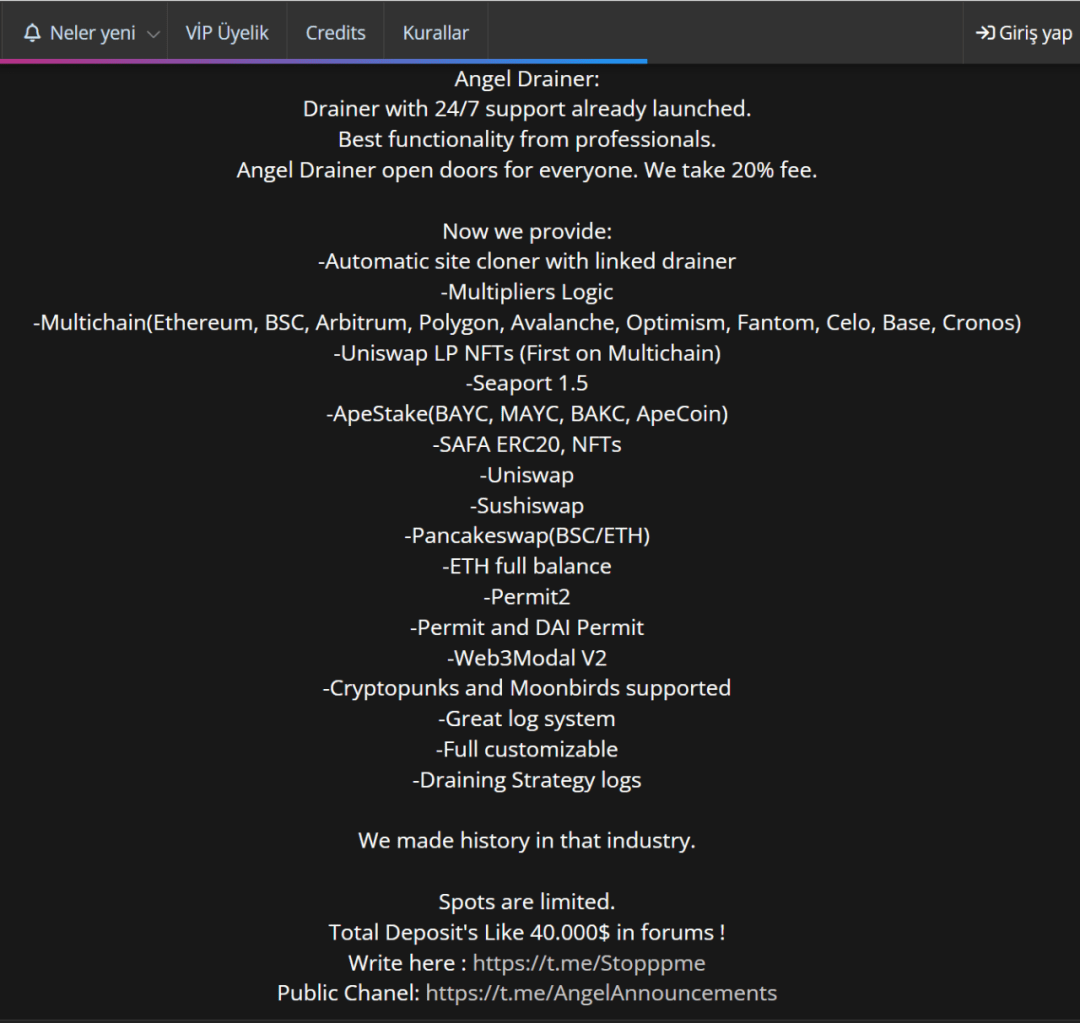

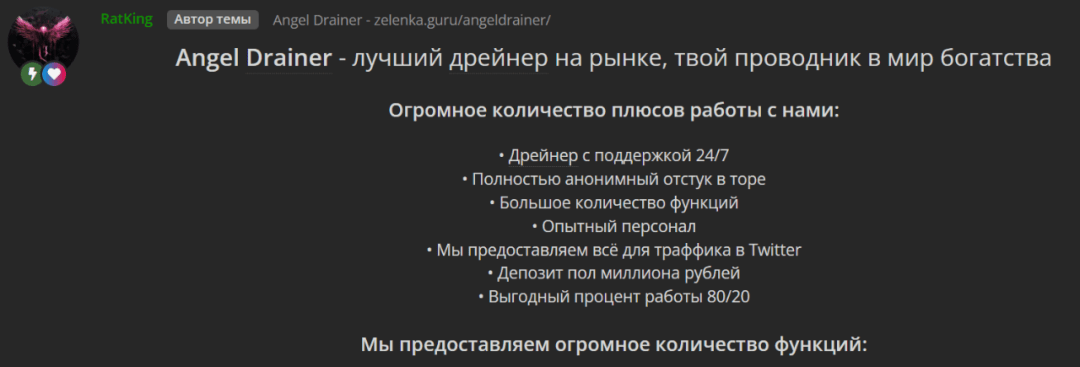

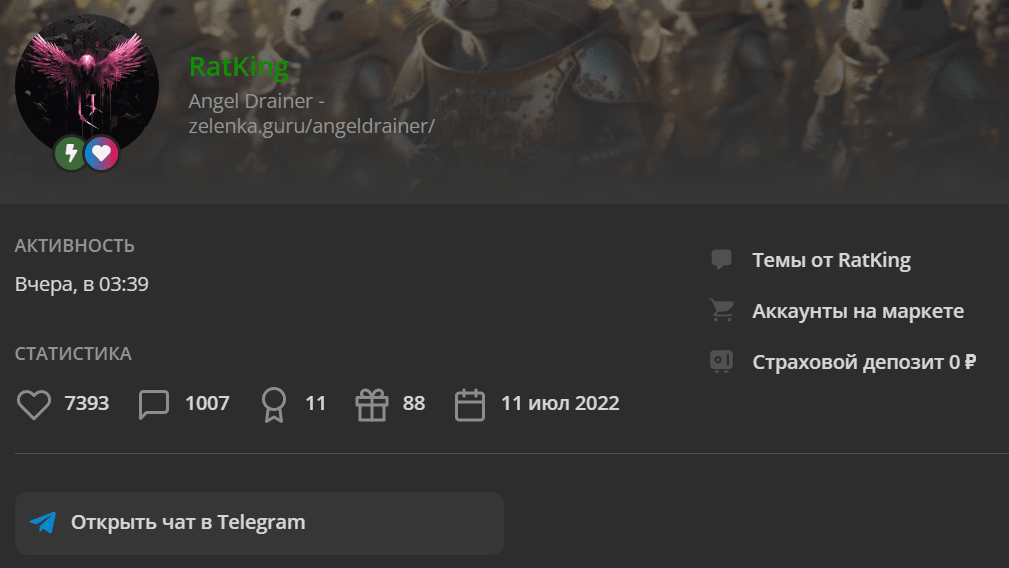

Tiếp tục theo dõi, Angel Drainer đang bán bằng tiếng Anh và tiếng Nga, bao gồm hỗ trợ 24/7, đặt cọc 40.000 USD, tính phí 20%, hỗ trợ nhiều chuỗi cũng như NFT và cung cấp trình sao chép trang web tự động.

Đây là hồ sơ của người bán:

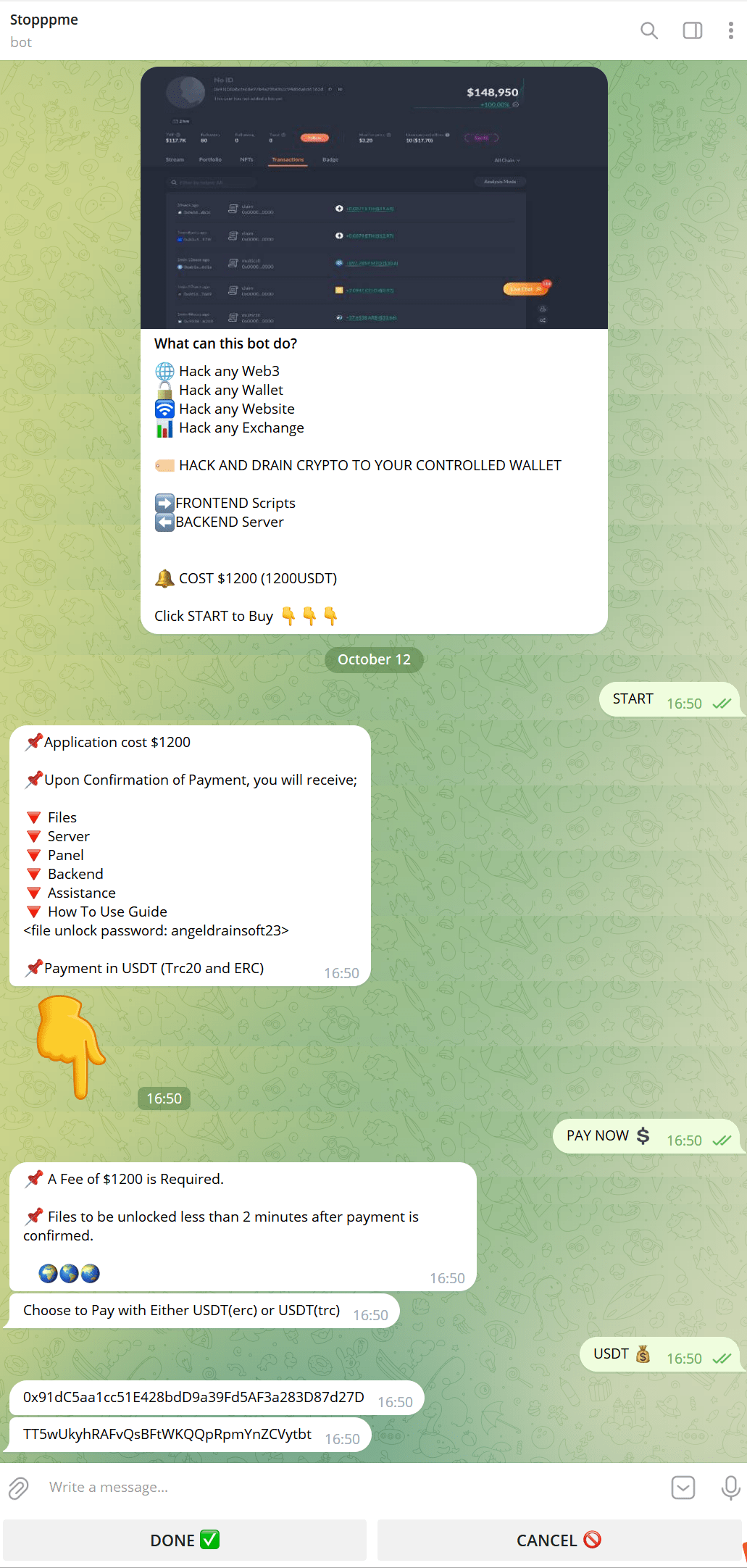

Theo thông tin liên hệ được cung cấp trên trang, một Bot đã được tìm thấy. Địa chỉ trong hình bên dưới chưa có hồ sơ giao dịch và được suy đoán là Bot mạo danh Angel Drainer.

Tìm một trang web ngẫu nhiên để kiểm tra, nhấp vào Xác nhận, trang web sẽ xác định xem bạn có số dư hay không và sử dụng kết hợp tấn công dựa trên mã thông báo và số dư do mỗi địa chỉ nạn nhân nắm giữ: Phê duyệt - Chữ ký Permit/Permit2 - transferFrom.

Đối với những người dùng có nhận thức bảo mật thấp, họ có thể vô tình cấp quyền không giới hạn đối với địa chỉ của chính họ cho những kẻ tấn công. Nếu tiền mới được chuyển đến địa chỉ của người dùng, những kẻ tấn công sẽ chuyển tiền ngay lập tức.

Do hạn chế về không gian, sẽ không có phân tích sâu hơn nào được tiến hành ở đây.

Phân tích theo dõi sương mù

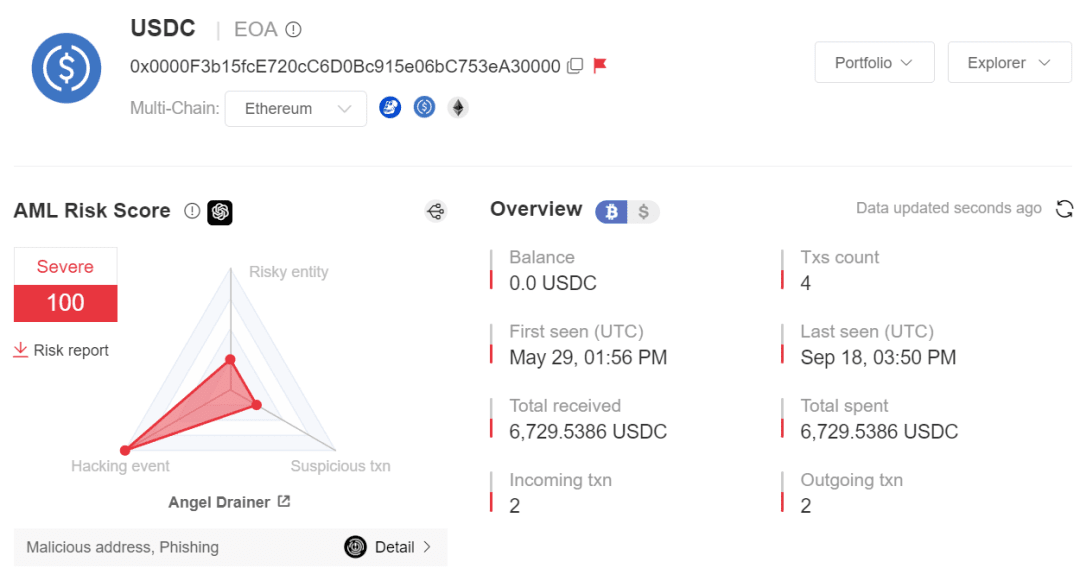

Bằng cách phân tích 3.000 URL lừa đảo trên và thư viện địa chỉ độc hại SlowMist AML có liên quan, chúng tôi đã phân tích tổng cộng 36 địa chỉ độc hại (trên chuỗi ETH) liên quan đến nhóm lừa đảo Angel Drainer, trong đó có hai địa chỉ ví nóng Angel Drainer, liên quan đến nhiều Chuỗi, trong đó chuỗi ETH và chuỗi ARB liên quan đến nhiều tiền hơn.

Lấy 36 địa chỉ độc hại liên quan làm tập dữ liệu phân tích trên chuỗi, chúng tôi đã thu được kết luận sau về nhóm lừa đảo (chuỗi ETH):

Thời gian hoạt động sớm nhất cho bộ địa chỉ trên chuỗi là ngày 14 tháng 4 năm 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Quy mô lợi nhuận: Theo số liệu thống kê chưa đầy đủ, nhóm này đã kiếm được tổng lợi nhuận khoảng 2 triệu đô la Mỹ thông qua lừa đảo, bao gồm lợi nhuận 708,8495 ETH, tương đương khoảng 1.093.520,8976 đô la Mỹ; liên quan đến 303 Token ERC20, tương đương khoảng 1 triệu đô la Mỹ và phần chính loại là LIÊN KẾT, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Lưu ý: Giá dựa trên giá ngày 13/10/2023, nguồn dữ liệu CoinMarketCap)

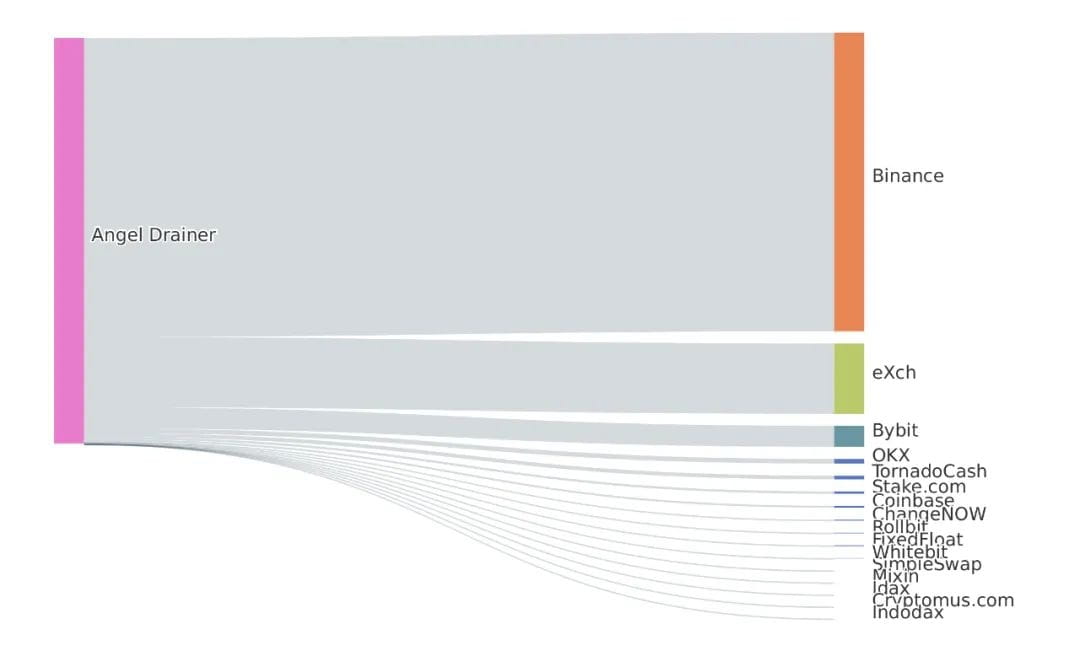

Bằng cách phân tích hai lớp dữ liệu ETH đầu tiên của các địa chỉ độc hại có liên quan kể từ ngày 14 tháng 4 năm 2023, tổng cộng 1652,67 ETH quỹ lợi nhuận đã được chuyển sang Binance, 389,29 ETH đã được chuyển sang eXch, 116,57 ETH đã được chuyển sang Bybit, 25,839 ETH đã được chuyển đến OKX, 21 ETH được chuyển sang Tornado Cash và số tiền còn lại sẽ được chuyển đến các địa chỉ vật lý khác.

Chúng tôi xin cảm ơn ScamSniffer đã hỗ trợ dữ liệu.

Tóm tắt

Bài viết này dựa trên các sự cố của Balancer Hack và Galxe Hack, tập trung vào nhóm lừa đảo Angel Drainer và trích xuất một số đặc điểm của tổ chức. Trong khi Web3 tiếp tục đổi mới, các phương thức lừa đảo dành cho Web3 ngày càng trở nên đa dạng hơn, điều này có thể khiến mọi người mất cảnh giác.

Người dùng cần phải hiểu trước trạng thái rủi ro của địa chỉ mục tiêu trước khi thực hiện các hoạt động trên chuỗi. Ví dụ: nhập địa chỉ mục tiêu vào MistTrack và xem điểm rủi ro cũng như thẻ độc hại có thể tránh được tổn thất tài chính ở một mức độ nhất định.

Đối với các bên tham gia dự án ví, bước đầu tiên là tiến hành kiểm tra bảo mật toàn diện, tập trung vào việc cải thiện bảo mật tương tác của người dùng, tăng cường cơ chế chữ ký WYSIWYS và giảm nguy cơ người dùng bị lừa đảo. Các biện pháp cụ thể như sau:

Lời nhắc về trang web lừa đảo: tập hợp các trang web lừa đảo khác nhau thông qua sức mạnh của hệ sinh thái hoặc cộng đồng, đồng thời đưa ra lời nhắc và cảnh báo bắt mắt về rủi ro khi người dùng tương tác với các trang web lừa đảo này;

Nhận dạng và nhắc nhở chữ ký: Xác định và nhắc nhở các yêu cầu về chữ ký như eth_sign, Personal_sign và signTypedData, đồng thời tập trung vào việc nhắc nhở eth_sign về những rủi ro của việc ký mù;

Những gì bạn thấy là những gì bạn ký: Ví có thể thực hiện cơ chế phân tích chi tiết về các lệnh gọi hợp đồng để tránh Phê duyệt lừa đảo và cho người dùng biết chi tiết về việc xây dựng giao dịch DApp;

Cơ chế trước khi thực hiện giao dịch: Cơ chế trước khi thực hiện giao dịch giúp người dùng hiểu được tác động của việc thực hiện phát sóng giao dịch và giúp người dùng dự đoán việc thực hiện giao dịch;

Nhắc nhở gian lận có cùng số kết thúc: Khi hiển thị địa chỉ, người dùng được nhắc nhở kiểm tra địa chỉ mục tiêu đầy đủ để tránh các vấn đề lừa đảo có cùng số kết thúc. Thiết lập cơ chế địa chỉ danh sách trắng để người dùng có thể thêm các địa chỉ thường dùng vào danh sách trắng nhằm tránh các cuộc tấn công có cùng số kết thúc;

Lời nhắc tuân thủ AML: Khi chuyển tiền, cơ chế AML được sử dụng để nhắc nhở người dùng xem địa chỉ đích của giao dịch chuyển tiền có kích hoạt các quy tắc AML hay không.

SlowMist, với tư cách là một công ty bảo mật blockchain hàng đầu trong ngành, đã tham gia sâu vào hoạt động tình báo về mối đe dọa trong nhiều năm. Công ty chủ yếu phục vụ khách hàng của mình thông qua kiểm toán bảo mật, theo dõi và truy xuất nguồn gốc chống rửa tiền, đồng thời đã xây dựng một mạng lưới hợp tác tình báo mối đe dọa vững chắc. Trong số đó, kiểm tra bảo mật không chỉ mang đến cho người dùng sự an tâm mà còn là một trong những phương tiện giúp giảm thiểu sự xuất hiện của các cuộc tấn công. Đồng thời, do các kho dữ liệu ở nhiều tổ chức khác nhau nên rất khó xác định các băng nhóm rửa tiền xuyên tổ chức, điều này đặt ra thách thức rất lớn cho công tác chống rửa tiền. Với tư cách là chủ sở hữu dự án, ưu tiên hàng đầu là ngăn chặn kịp thời việc chuyển tiền từ các địa chỉ độc hại. Hệ thống theo dõi chống rửa tiền MistTrack đã tích lũy được hơn 200 triệu nhãn địa chỉ và có thể xác định nhiều địa chỉ ví khác nhau của các nền tảng giao dịch chính thống trên thế giới, bao gồm hơn 1.000 thực thể địa chỉ, hơn 100.000 dữ liệu tình báo mối đe dọa và hơn 90 triệu địa chỉ rủi ro. Nếu cần, vui lòng liên hệ với chúng tôi để truy cập API. Cuối cùng, chúng tôi hy vọng rằng tất cả các bên sẽ làm việc cùng nhau để làm cho hệ sinh thái blockchain trở nên tốt hơn.