Tác giả: Jagjit Singh, Cointelegraph; Người biên dịch: Songxue, Golden Finance

1. Hiểu các cuộc tấn công bằng văn bản gốc đã biết

Một cuộc tấn công bằng văn bản gốc (KPA) đã biết là khi tin tặc sử dụng một cặp tài liệu được mã hóa và không được mã hóa nổi tiếng để xác định thuật toán hoặc khóa mã hóa.

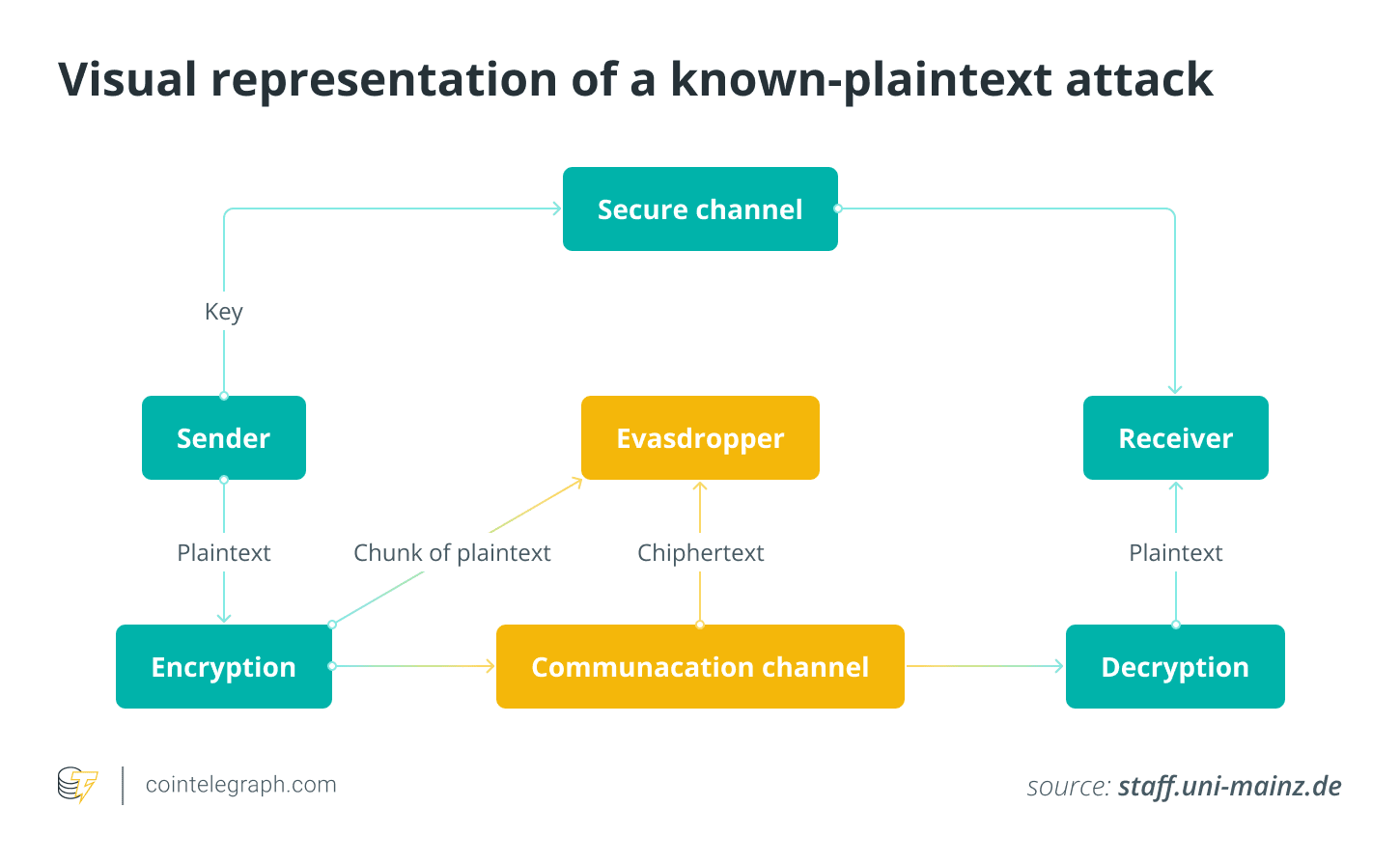

Trong một cuộc tấn công bằng văn bản gốc đã biết, kẻ tấn công có quyền truy cập vào dạng dữ liệu được mã hóa (bản mã) và bản sao văn bản gốc tương ứng của nó (dạng không được mã hóa) của dữ liệu gốc. Kẻ tấn công cố gắng xác định khóa hoặc thuật toán mã hóa bằng cách kiểm tra mối quan hệ giữa bản rõ và bản mã.

Ví dụ: nếu "CRYPTO" được mã hóa thành "XUZZA", thì việc biết cặp này có thể cho phép kẻ tấn công giải mã các phần khác của tin nhắn cũng được mã hóa bằng cùng một khóa thay thế. Điều này cho thấy rằng, bằng cách sử dụng các thuật toán mã hóa nhất định, ngay cả một lượng nhỏ kiến thức cũng có thể cho phép giải mã rộng hơn.

Cuộc tấn công này khai thác một lỗ hổng trong công nghệ mã hóa có thể xác định các mẫu hoặc kết nối giữa bản rõ và bản mã. Nếu không được ngăn chặn đúng cách, các cuộc tấn công bằng văn bản gốc đã biết có thể làm tổn hại đến tính bảo mật của hệ thống mật mã.

Hai phương pháp phổ biến để khai thác bản rõ và dạng mã hóa tương ứng của nó để tìm ra khóa mã hóa bao gồm phân tích tần số và khớp mẫu. Phương pháp phân tích tần số sử dụng các phương pháp mã hóa đơn giản và thay thế từng chữ cái hoặc ký hiệu một-một. Kẻ tấn công có thể tìm ra chìa khóa hoặc mở khóa phần còn lại của giao tiếp bằng cách so sánh tần số của các chữ cái hoặc mẫu cụ thể trong văn bản gốc đã biết và văn bản mã hóa liên quan.

Kẻ tấn công có thể phát hiện ra các xu hướng khi cùng một bản rõ tạo ra cùng một bản mã theo phương pháp khớp mẫu. Họ có thể xác định thuật toán mã hóa và giải mã toàn bộ tin nhắn bằng cách xác định các mẫu trong văn bản được mã hóa và so sánh chúng với các mẫu đã biết trong văn bản gốc.

2. Làm thế nào để thực hiện một cuộc tấn công bằng văn bản gốc đã biết?

Trong KPA, kẻ tấn công có thể tìm hiểu các chi tiết quan trọng về phương thức mã hóa bằng cách phân tích cách một khối văn bản gốc cụ thể được chuyển đổi thành văn bản mã hóa bằng cách sử dụng cùng một khóa hoặc thuật toán mã hóa.

Cuộc tấn công bao gồm các bước sau:

Thu thập các cặp đã biết

Kẻ tấn công tích lũy bản rõ gốc và bản mã được mã hóa liên quan thu được thông qua các kỹ thuật khác nhau như chặn liên lạc hoặc trích xuất dữ liệu.

chế độ phân tích

Khi bản rõ được mã hóa để tạo thành bản mã, kẻ tấn công sẽ so sánh các mẫu, sửa đổi và biến đổi đã xảy ra. Để hiểu hoạt động của quá trình mã hóa, họ đã tìm kiếm các mối quan hệ thường xuyên giữa bản rõ và bản mã đã biết.

Suy ra khóa hoặc thuật toán

Những kẻ tấn công cố gắng xác định các thành phần mật mã quan trọng như khóa mã hóa, thuật toán hoặc các tham số quy trình khác dựa trên các mẫu mà chúng nhận thấy. Nhờ đạo hàm này, họ có thể sao chép quá trình mã hóa một cách độc lập.

Giải mã dữ liệu khác

Kẻ tấn công có thể sử dụng khóa hoặc thuật toán dẫn xuất để giải mã tài liệu được mã hóa khác bằng cùng một thuật toán mã hóa. Quá trình này có thể tiết lộ thông tin bí mật hoặc làm tổn hại đến tính bảo mật của hệ thống mã hóa.

3. Tấn công bằng văn bản gốc được chọn và tấn công bằng văn bản gốc đã biết

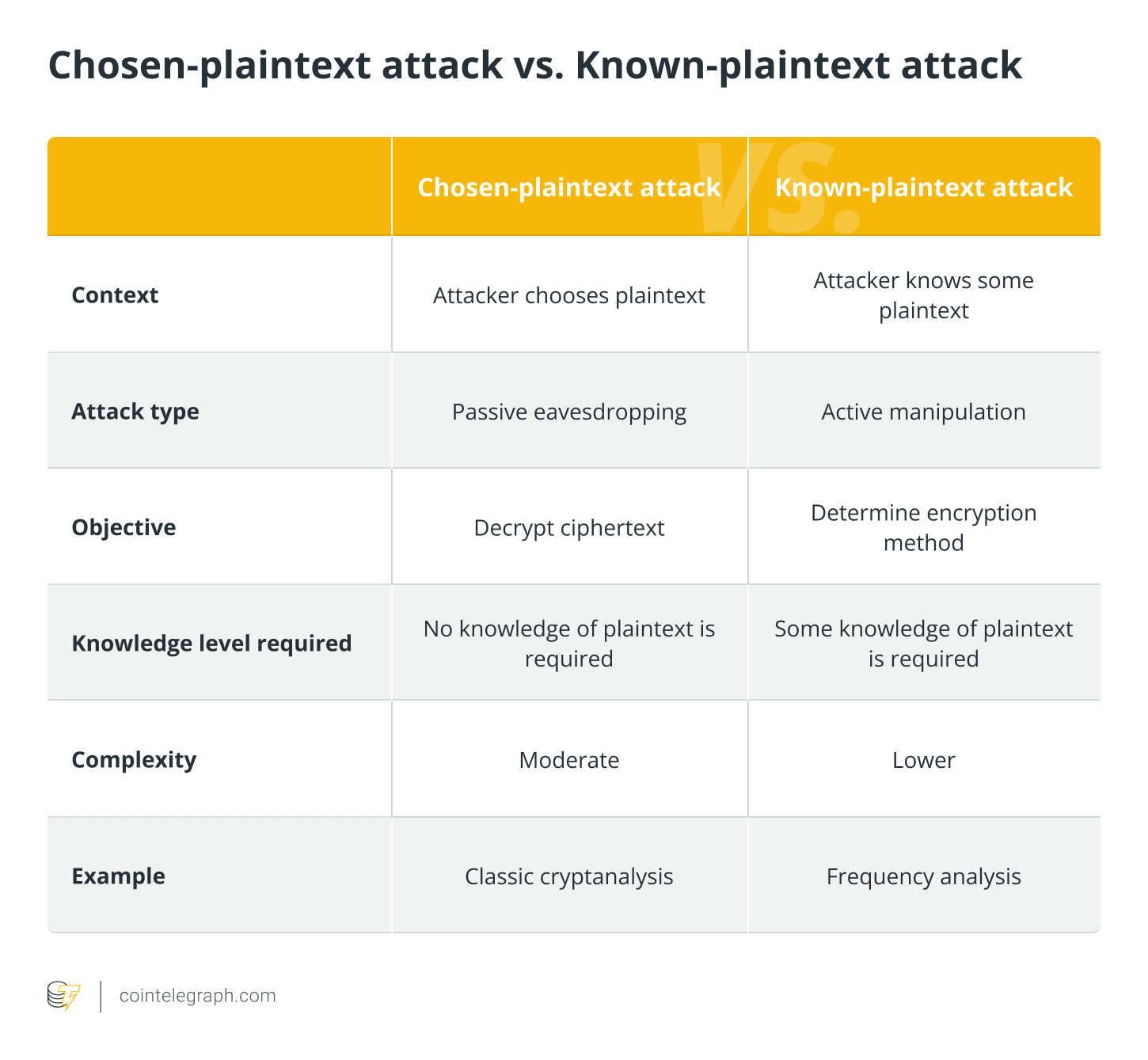

Cuộc tấn công bằng bản rõ được chọn liên quan đến việc kẻ tấn công chọn bản rõ và phân tích bản mã tương ứng, trong khi cuộc tấn công bằng bản rõ đã biết xảy ra khi kẻ tấn công có một phần kiến thức về bản rõ.

Hiểu được sự khác biệt giữa hai cuộc tấn công mật mã này là rất quan trọng đối với chiến lược bảo vệ mật mã hiệu quả.

Phân tích tần số tập trung vào việc kiểm tra sự xuất hiện của các chữ cái hoặc ký hiệu để xác định thuật toán mã hóa, không giống như phân tích mật mã cổ điển kiểm tra văn bản mã hóa để tìm các mẫu và sai sót.

4. Làm thế nào để ngăn chặn các cuộc tấn công bằng văn bản gốc đã biết?

Để bảo vệ chống lại các cuộc tấn công bằng văn bản rõ ràng, hãy sử dụng thuật toán mã hóa mạnh, quản lý khóa mã hóa một cách an toàn, sử dụng khóa duy nhất cho mỗi phiên và thêm tính ngẫu nhiên vào quy trình mã hóa để tăng khả năng bảo vệ chống lại các cuộc tấn công.

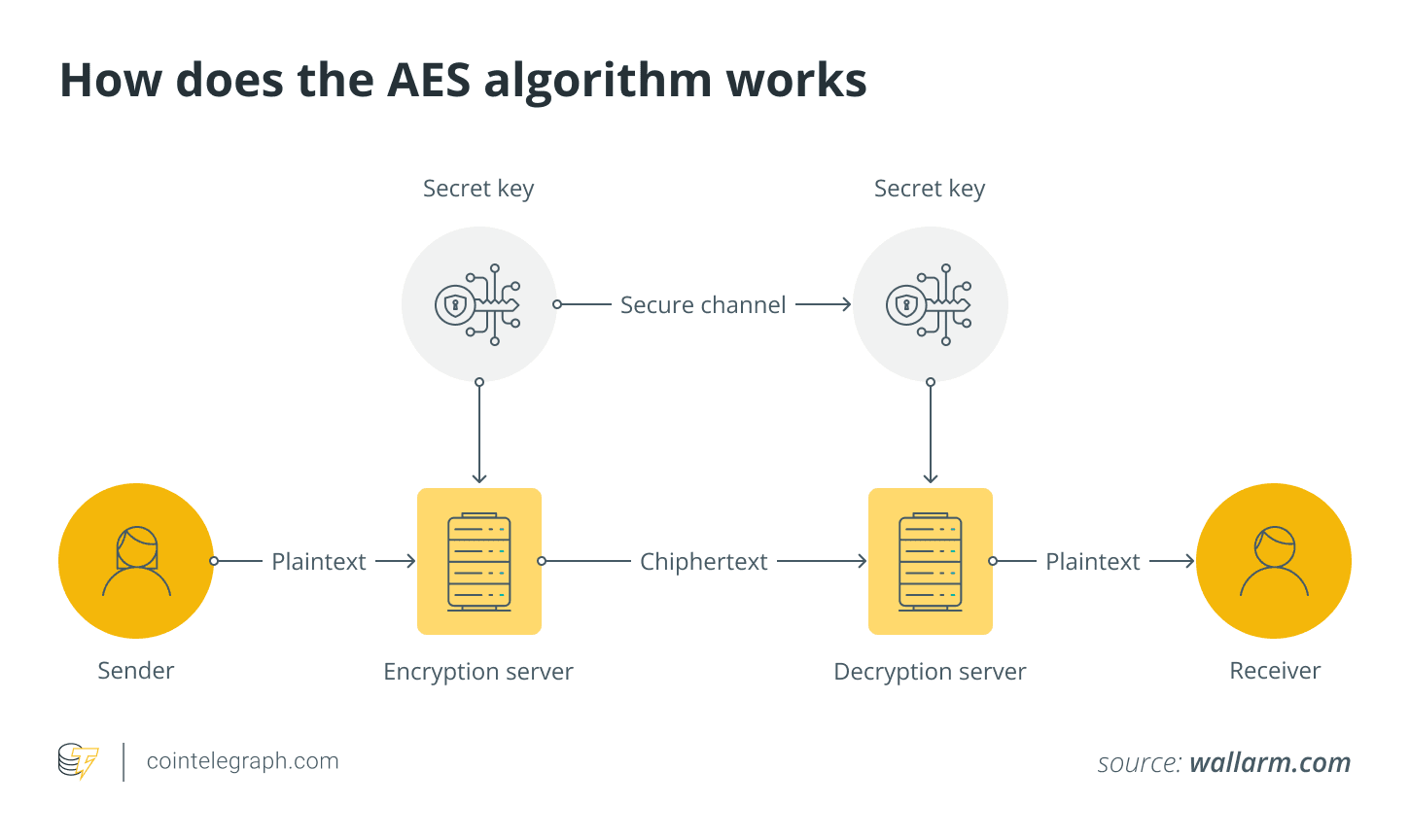

Bằng cách sử dụng mã hóa mạnh, hãy chọn thuật toán mã hóa có khả năng chống lại các cuộc tấn công bằng văn bản gốc đã biết. Các thuật toán mã hóa hiện đại như Tiêu chuẩn mã hóa nâng cao (AES) bảo vệ chống lại kiểu tấn công này bằng cách ngăn chặn các mẫu trong văn bản gốc được liên kết với các mẫu trong văn bản mã hóa. AES là một thuật toán mã hóa đối xứng được sử dụng rộng rãi, nổi tiếng về tính bảo mật và hiệu quả.

Quản lý an toàn các khóa mã hóa để tránh truy cập trái phép. Sử dụng kho lưu trữ khóa an toàn, luân chuyển khóa thường xuyên và sử dụng công nghệ tạo khóa mạnh mẽ. Ngoài ra, tránh mã hóa các khối dữ liệu rời rạc, có thể dự đoán được. Để ngăn kẻ tấn công sử dụng các cặp đã biết, hãy mã hóa toàn bộ tin nhắn hoặc tệp.

Ngoài ra, hãy sử dụng các khóa khác nhau cho các phiên và nhiệm vụ khác nhau. Vì mỗi phiên sẽ sử dụng một khóa mã hóa khác nhau nên tác động của cuộc tấn công bằng văn bản gốc đã biết sẽ giảm đi. Ngoài ra, hãy duy trì các phiên bản mới nhất của hệ thống, thư viện và phần mềm mã hóa. Các bản sửa lỗi bảo mật nhằm giải quyết các lỗ hổng bảo mật thường được đưa vào các bản cập nhật.

Trước khi mã hóa văn bản rõ ràng của dữ liệu của bạn, hãy thêm muối mật mã (một giá trị ngẫu nhiên) vào đó. Điều này làm cho mỗi mã hóa là duy nhất, ngay cả khi cùng một bản rõ được mã hóa nhiều lần. Ngoài ra, hãy tránh các phương pháp mã hóa được biết là dễ bị tấn công bằng văn bản gốc đã biết. Điều đó nói lên rằng, hãy thực hiện thẩm định thích hợp khi chọn thuật toán mã hóa.