введение

Атака поддельного пополнения означает, что злоумышленник отправляет поддельную информацию о транзакциях на адрес кошелька биржи, используя уязвимости или системные ошибки в процессе пополнения биржи.Эта поддельная информация о транзакциях ошибочно принимается биржей за реальные запросы на пополнение счета.И добавляет соответствующие цифровые активы или валюты на счет злоумышленника. Используя этот метод, злоумышленники могут получить неоплаченные цифровые активы, что приведет к потере активов на бирже.

Целью этой статьи является глубокое изучение того, как фальшивые депозитные атаки могут прорвать защитный механизм биржи. Мы проанализируем принципы ложных атак перезарядки и выявим уязвимости и стратегии, которыми пользуются злоумышленники. В то же время мы проанализируем фальшивые атаки с перезарядкой на примерах, чтобы лучше понять методы и последствия атак. Кроме того, мы также обсудим непредвиденные и превентивные меры для бирж по борьбе с атаками на фальшивые депозиты, чтобы предоставить соответствующие предложения по защите активов и реагированию на подобные атаки.

Анализ принципа перезарядки

Прежде чем разобраться в поддельном пополнении, нам необходимо сначала понять принцип пополнения обмена.

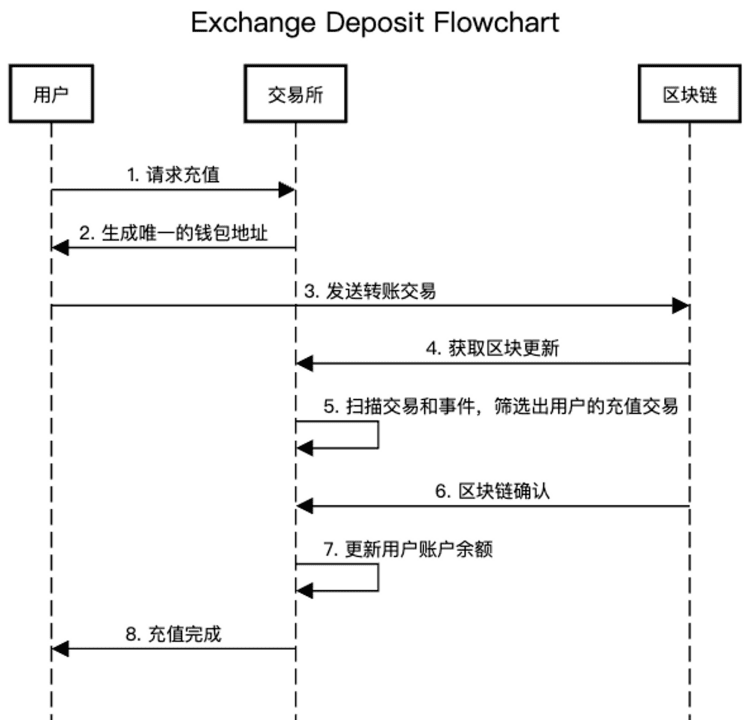

Типичный процесс выглядит следующим образом:

1. Генерация адреса кошелька

Биржа присваивает каждому пользователю уникальный адрес кошелька для приема пользовательских депозитов. Эти адреса обычно автоматически генерируются системой биржи. Когда пользователи пополняют счет, им необходимо отправить цифровые активы на определенный адрес кошелька в учетной записи биржи.

2. Сканирование реестра блокчейна

Узлы биржи будут синхронизироваться с другими узлами в сети блокчейна для получения последней информации о статусе блокчейна и транзакциях. Когда узел обмена получает новый блок, он извлекает идентификатор транзакции пополнения счета пользователя и соответствующую сумму из содержимого транзакции, содержащейся в блоке, или события выполнения транзакции, инициированного блоком, и добавляет его в список подлежащих пополнению.

3. Подтвердите вход в аккаунт

Биржи обычно требуют, чтобы транзакция получила определенное количество подтверждений в сети блокчейна, прежде чем она будет считаться действительной. Подтверждение означает, что на блок транзакции ссылается определенное количество блоков, а также он проверяется и подтверждается другими майнерами. Количество подтверждений, устанавливаемых биржами, может варьироваться в зависимости от различных цифровых активов и сетей.

как показано на картинке:

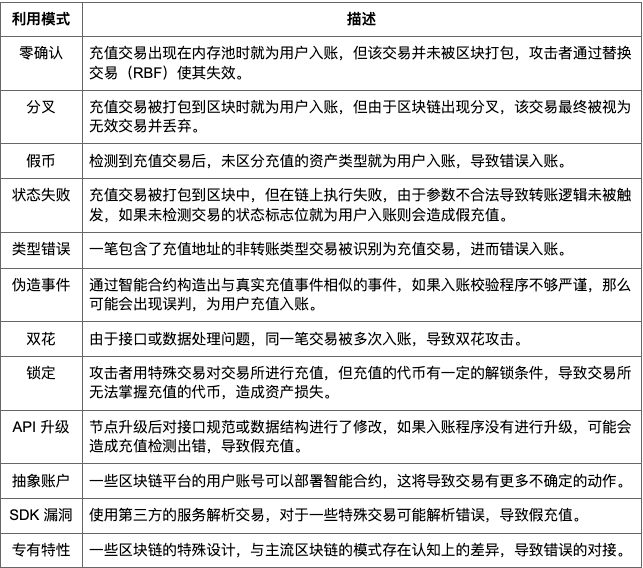

Ложный режим атаки перезарядки

Биржи больше всего страдают от хакеров, поэтому биржи обычно размещают свои серверы за мощными системами защиты и даже вынуждены размещать их в автономном режиме для основных служб, управляющих средствами. Однако из-за требований к целостности данных системы блокчейн вредоносные транзакции не будут перехвачены периферийной системой безопасности.

Следует отметить, что атака поддельного пополнения счета не является уязвимостью блокчейна, но злоумышленник использует некоторые характеристики блокчейна для создания специальных транзакций. Эти вредоносные транзакции заставят биржу принять их за реальный запрос на пополнение баланса или обработать один и тот же запрос на пополнение счета несколько раз. После длительных реальных боев команда безопасности SlowMist суммировала несколько распространенных методов атаки с ложным перезарядом:

С 2018 года команда безопасности SlowMist впервые раскрыла несколько фальшивых атак с пополнением счета, в том числе:

Анализ рисков безопасности фальшивых переводов USDT [1]

Ложная перезарядка EOS (атака со статусом hard_fail), раскрытие подробностей красного оповещения и план ремонта [2]

Раскрыты подробности уязвимости токена Ethereum «поддельного пополнения» и план ремонта [3]

Анализ риска фальшивого пополнения биткойнов RBF [4]

В дополнение к этим ложным атакам с перезарядкой, которые были раскрыты, существует также множество классических методов атаки, которые мы не раскрыли, а также некоторые универсальные методы атаки. Например:

Поддельное пополнение биткойн-мультиподписей

Поддельное пополнение счета при частичном платеже Ripple

Filecoin двойное расходование фальшивого пополнения

TON отскок поддельного депозита

Если вы хотите узнать более подробную информацию, пожалуйста, свяжитесь с нами для более подробного обсуждения.

Практический пример: фальшивое пополнение счета при восстановлении TON

Почти все блокчейны имеют проблемы с ложным пополнением, но некоторых атак легко избежать, в то время как другие требуют очень глубокого изучения характеристик блокчейна, чтобы избежать их.

На примере фальшивого депозита TON мы покажем вам, как хитрые злоумышленники могут использовать характеристики TON для атак на биржи.

TON (Открытая сеть) — это блокчейн-проект, запущенный известной коммуникационной программой Telegram, который поддерживает развертывание смарт-контрактов в учетных записях пользователей.

Когда биржа подключается к TON для пополнения счета, она сначала сгенерирует для пользователя адрес пополнения в соответствии с ранее описанным методом, затем пользователь переведет активы на адрес пополнения и, наконец, подтвердит депозит.

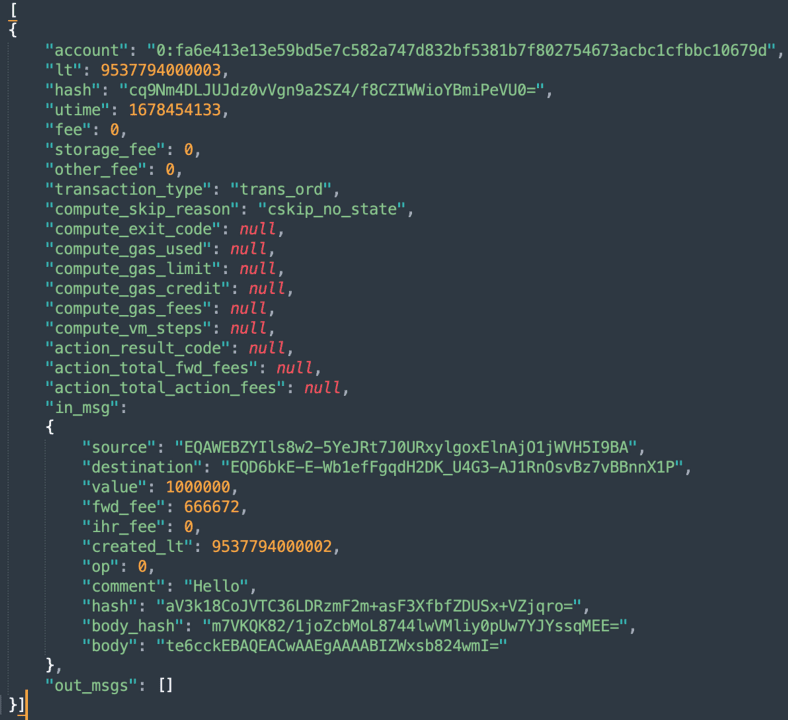

Как биржа подтверждает принадлежность транзакции ее пользователю? Используем интерфейс RPC для просмотра обычной передачи:

Обычно обмен определяет, является ли пункт назначения в in_msg адресом пополнения счета пользователя. Если да, то значение суммы будет конвертировано в соответствии с точностью и зачислено на счет пользователя. Но безопасно ли это?

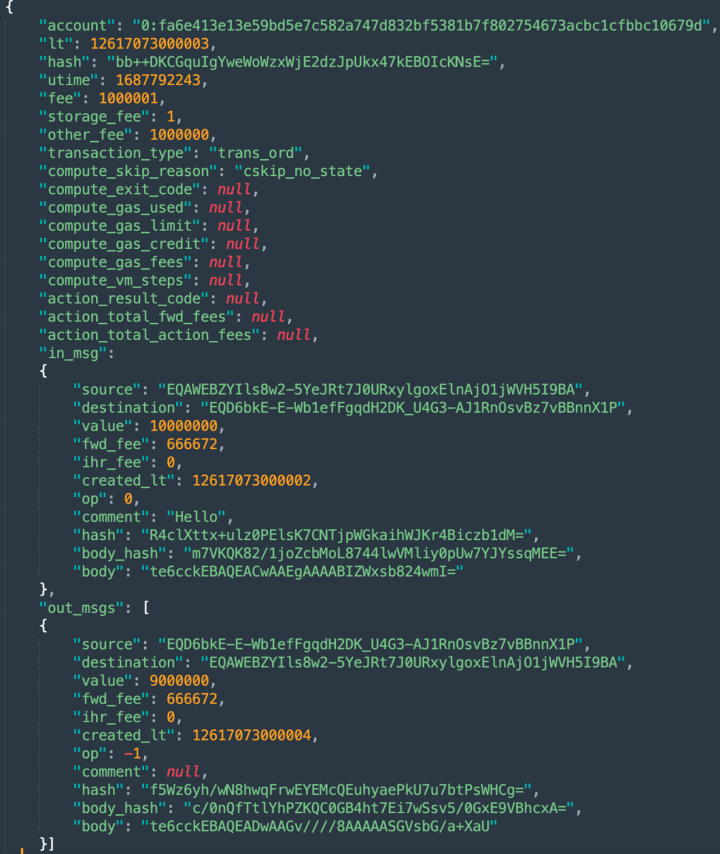

Особенностью транзакций TON является то, что почти все внутренние сообщения, передаваемые между смарт-контрактами, должны быть возвращаемыми, то есть у них должен быть установлен флаг возврата. Таким образом, если целевой смарт-контракт не существует или при обработке этого сообщения выдается необработанное исключение, сообщение будет «вернуто» обратно, неся баланс исходного значения (за вычетом всех комиссий за передачу сообщений и газа).

Другими словами, если злоумышленник переводит деньги на счет, который не задействовал контракт, установив флаг возврата, сумма пополнения будет возвращена обратно на исходный счет после вычета комиссии за обработку. Биржа обнаружила запись пополнения счета пользователя, но не ожидала, что пополненные монеты действительно вернутся на аккаунт злоумышленника.

Давайте посмотрим на эту транзакцию. По сравнению с обычной транзакцией, мы можем обнаружить, что существует дополнительный out_msg. Этот out_msg представляет собой операцию возврата средств на исходный счет.

Если биржа проверяет только in_msg, она ошибочно учитывает злоумышленника, что приводит к потере активов платформы.

Лучшие практики по предотвращению ложных атак пополнения баланса

Некоторые основные стратегии предотвращения ложных атак перезарядки:

1. Механизм множественного подтверждения: установите требования к множественному подтверждению пополнения счета, чтобы транзакции считались действительными только после достаточного подтверждения в блокчейне. Количество подтверждений должно быть установлено с учетом безопасности различных цифровых активов и скорости подтверждения блокчейна;

2. Строгое сопоставление транзакций: при фильтрации пользовательских транзакций из блока только транзакции, которые полностью соответствуют обычному режиму передачи, могут быть автоматически установлены для зачисления, и, наконец, необходимо проверить изменения баланса;

3. Система контроля рисков. Создайте полную систему контроля рисков для мониторинга и обнаружения аномальной торговой деятельности. Система может выявлять потенциальные риски и ненормальное поведение, анализируя такие факторы, как схемы пополнения баланса, частота транзакций, размер транзакций и т. д.;

4. Ручная проверка. Для более крупных сумм или транзакций с высоким риском для дополнительной проверки используется механизм ручной проверки. Ручная проверка может повысить надежность транзакций, обнаружить аномальные транзакции и предотвратить злонамеренное пополнение счета;

5. Безопасность API. Выполняйте безопасную аутентификацию и авторизацию на внешних интерфейсах API, чтобы избежать несанкционированного доступа и потенциальных уязвимостей. Регулярно проверять безопасность интерфейсов API и своевременно вносить обновления и исправления безопасности;

6. Ограничение на снятие средств. После пополнения счета пользователям временно запрещается снимать пополненные активы. Это даст бирже достаточно времени для подтверждения действительности пополнения счета и предотвращения потенциальных атак с ложным пополнением счета;

7. Обновления безопасности. Своевременно обновляйте программное обеспечение и системы обмена для устранения возможных уязвимостей безопасности. Постоянно отслеживайте состояние безопасности биржи и сотрудничайте с экспертами по кибербезопасности для проведения регулярных аудитов безопасности и тестов на проникновение.

Чтобы предотвратить фальшивые пополнения в конкретном блокчейне, вам необходимо прочитать официальную документацию, чтобы понять характеристики транзакции.

Система обнаружения поддельных пополнений Badwhale

Команда безопасности SlowMist разработала систему тестирования фальшивых пополнений счета Badwhale на основе долгосрочной наступательной и защитной практики, специально разработанной для платформ управления цифровыми активами. Система предназначена для того, чтобы помочь им обнаружить и оценить свою способность предотвращать атаки ложного пополнения баланса и оптимизировать механизмы защиты для обеспечения безопасности пользовательских активов и надежности платформ управления цифровыми активами.

Badwhale — это коммерческая система, уникальная для команды безопасности SlowMist, которая разрабатывалась в течение многих лет. Она уже много лет обслуживает десятки платформ и позволяет избежать риска ложных пополнений, стоимость которого оценивается в миллиарды долларов.

Особая функция:

1. Имитация фиктивных атак пополнения счета: Badwhale может имитировать различные типы фиктивных атак пополнения баланса и автоматически отправлять фальшивые запросы на пополнение счета на тестируемую платформу управления цифровыми активами. Это помогает оценить слабые стороны платформ управления цифровыми активами и выявить потенциальные уязвимости и риски безопасности;

2. Разнообразные сценарии тестирования: система предоставляет разнообразные сценарии тестирования и режимы атак, которые могут всесторонне протестировать защиту от фальшивого пополнения платформы управления цифровыми активами в соответствии с реальной ситуацией;

3. Высокая масштабируемость: Badwhale спроектирован как хорошо масштабируемая система тестирования, поддерживающая тестирование для различных платформ управления цифровыми активами и платформ блокчейнов и способная гибко адаптироваться к потребностям различных системных архитектур и технических сред.

Badwhale в настоящее время поддерживает фальшивые тесты пополнения счета в сотнях публичных сетей и десятках тысяч токенов, в том числе:

Биткойн-семейства (BTC/LTC/DOGE/QTUM...)

БиткойнКэш

Семьи Эфириума

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

Токены ERC20 (USDT...)

Эфириум L2 (ARB/OP/METIS...)

Полигон

Многоугольные жетоны

Семейства Cosmos (ATOM/LUNA/KAVA/IRIS/OSMO...)

Семейства EOS и токены EOS (EOS/WAX/XPR/FIO/TLOS...)

Пульсация

Поток

Квартиры

Солана

Solana SPL-токены

Смущенный

Семейства Polkadot (DOT/ASTR/PARA/MOVR/GLMR...)

Трон

Файлкоин

Тонна

Мина

Ну давай же

Порядковые номера (ORDI...)

…

Благодаря мощным функциям Badwhale платформа управления цифровыми активами может проводить комплексные тесты защиты от фальшивого пополнения счета, чтобы понять ее эффективность перед лицом атак фальшивого пополнения счета, оптимизировать механизм защиты и повысить безопасность пользовательских активов. Внедрение Badwhale поможет платформе управления цифровыми активами усилить защиту, улучшить ее способность противостоять ложным атакам пополнения счета, а также обеспечить надежность транзакций с цифровыми активами и доверие пользователей.

Заключение

Углубленное изучение революционных методов атак с фальшивым пополнением счета позволит нам лучше понять важность платформ управления цифровыми активами для защиты пользовательских активов и обеспечения безопасности. Только за счет усиления мер защиты, постоянного мониторинга уязвимостей и принятия соответствующих контрмер, платформы управления цифровыми активами смогут эффективно бороться с атаками ложного пополнения счета и другими угрозами безопасности, а также обеспечивать достоверность и надежность транзакций с цифровыми активами.

Справочные ссылки:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg