PGP означает «довольно хорошая конфиденциальность». Это программное обеспечение для шифрования, предназначенное для обеспечения конфиденциальности, безопасности и аутентификации для систем онлайн-коммуникаций. Фил Циммерман — имя, стоящее за первой программой PGP, и, по его словам, она стала свободно доступной из-за растущего социального спроса на конфиденциальность.

С момента его создания в 1991 году было создано множество версий программного обеспечения PGP. В 1997 году Фил Циммерман внес предложение в Инженерную группу Интернета (IETF) о создании стандарта PGP с открытым исходным кодом. Предложение было принято и привело к созданию протокола OpenPGP, определяющего стандартные форматы ключей шифрования и сообщений.

Хотя первоначально PGP использовался только для защиты сообщений электронной почты и вложений, теперь он применяется в широком спектре случаев использования, включая цифровые подписи, полное шифрование диска и защиту сети.

Первоначально PGP принадлежала компании PGP Inc, которая позже была приобретена Network Associates Inc. В 2010 году Symantec Corp. приобрела PGP за 300 миллионов долларов, и теперь этот термин является товарным знаком, используемым для их продуктов, совместимых с OpenPGP.

Как это работает?

PGP — одно из первых широко доступных программных средств, реализующих криптографию с открытым ключом. Это гибридная криптосистема, которая использует как симметричное, так и асимметричное шифрование для достижения высокого уровня безопасности.

В базовом процессе шифрования текста открытый текст (данные, которые можно четко понять) преобразуется в зашифрованный текст (нечитаемые данные). Но прежде чем начнется процесс шифрования, большинство систем PGP выполняют сжатие данных. Сжимая файлы открытого текста перед их передачей, PGP экономит дисковое пространство и время передачи, а также повышает безопасность.

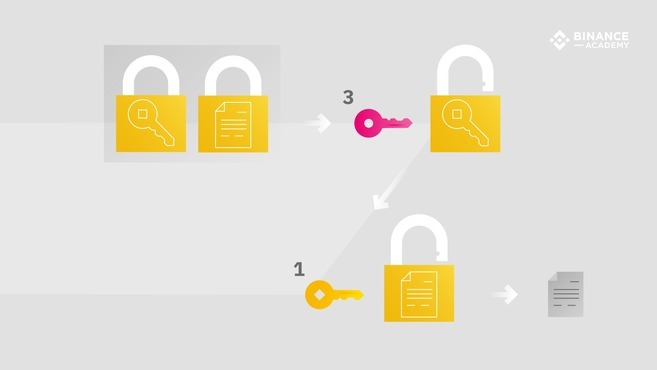

После сжатия файла начинается сам процесс шифрования. На этом этапе сжатый текстовый файл шифруется с помощью одноразового ключа, который называется сеансовым ключом. Этот ключ генерируется случайным образом с помощью симметричной криптографии, и каждый сеанс связи PGP имеет уникальный ключ сеанса.

Затем сеансовый ключ (1) шифруется с использованием асимметричного шифрования: предполагаемый получатель (Боб) предоставляет свой открытый ключ (2) отправителю сообщения (Алисе), чтобы она могла зашифровать сеансовый ключ. Этот шаг позволяет Алисе безопасно поделиться сеансовым ключом с Бобом через Интернет, независимо от условий безопасности.

Асимметричное шифрование сеансового ключа обычно выполняется с использованием алгоритма RSA. Многие другие системы шифрования используют RSA, включая протокол Transport Layer Security (TLS), который защищает большую часть Интернета.

Как только зашифрованный текст сообщения и зашифрованный сеансовый ключ будут переданы, Боб может использовать свой закрытый ключ (3) для расшифровки сеансового ключа, который затем используется для расшифровки зашифрованного текста обратно в исходный открытый текст.

Помимо базового процесса шифрования и дешифрования, PGP также поддерживает цифровые подписи, которые выполняют как минимум три функции:

Аутентификация: Боб может убедиться, что отправителем сообщения была Алиса.

Целостность: Боб может быть уверен, что сообщение не было изменено.

Неотказуемость: после того, как сообщение подписано цифровой подписью, Алиса не может утверждать, что она его не отправляла.

Случаи использования

Одним из наиболее распространенных применений PGP является защита электронной почты. Электронное письмо, защищенное с помощью PGP, превращается в строку нечитаемых символов (зашифрованный текст), которую можно расшифровать только с помощью соответствующего ключа дешифрования. Рабочие механизмы для защиты текстовых сообщений практически одинаковы, а также существуют некоторые программные приложения, которые позволяют внедрять PGP поверх других приложений, эффективно добавляя систему шифрования к незащищенным службам обмена сообщениями.

Хотя PGP в основном используется для защиты интернет-коммуникаций, его также можно применять для шифрования отдельных устройств. В этом контексте PGP может применяться к разделам диска компьютера или мобильного устройства. Зашифровав жесткий диск, пользователь должен будет вводить пароль каждый раз при загрузке системы.

Преимущества и недостатки

Благодаря комбинированному использованию симметричного и асимметричного шифрования PGP позволяет пользователям безопасно обмениваться информацией и криптографическими ключами через Интернет. Будучи гибридной системой, PGP выигрывает как от безопасности асимметричной криптографии, так и от скорости симметричного шифрования. Помимо безопасности и скорости, цифровые подписи обеспечивают целостность данных и подлинность отправителя.

Протокол OpenPGP позволил создать стандартизированную конкурентную среду, и теперь решения PGP предоставляются множеством компаний и организаций. Тем не менее, все программы PGP, соответствующие стандартам OpenPGP, совместимы друг с другом. Это означает, что файлы и ключи, созданные в одной программе, можно без проблем использовать в другой.

Что касается недостатков, системы PGP не так просты в использовании и понимании, особенно для пользователей с небольшими техническими знаниями. Кроме того, многие считают большую длину открытых ключей весьма неудобной.

В 2018 году организация Electronic Frontier Foundation (EFF) опубликовала серьезную уязвимость под названием EFAIL. EFAIL позволил злоумышленникам использовать активный HTML-контент в зашифрованных электронных письмах для получения доступа к открытым текстовым версиям сообщений.

Однако некоторые из проблем, описанных EFAIL, были известны сообществу PGP еще с конца 1990-х годов, и на самом деле уязвимости связаны с различными реализациями почтовых клиентов, а не с самим PGP. Таким образом, несмотря на тревожные и вводящие в заблуждение заголовки, PGP не сломан и продолжает оставаться очень безопасным.

Заключительные мысли

С момента своего создания в 1991 году PGP стал важным инструментом защиты данных и в настоящее время используется в широком спектре приложений, обеспечивая конфиденциальность, безопасность и аутентификацию для нескольких систем связи и поставщиков цифровых услуг.

Хотя обнаружение уязвимости EFAIL в 2018 году вызвало серьезные опасения по поводу жизнеспособности протокола, основная технология по-прежнему считается надежной и криптографически надежной. Стоит отметить, что разные реализации PGP могут обеспечивать разные уровни безопасности.