Эксплойты в блокчейне могут стоить чрезвычайно дорого; из-за плохо спроектированных смарт-контрактов децентрализованные приложения и мосты снова и снова подвергаются атакам.

Например, в марте 2022 года в сети Ronin Network произошла утечка на сумму 625 миллионов долларов, когда хакер смог украсть закрытые ключи для создания фальшивого вывода средств и перевести сотни миллионов долларов. Позже в августе того же года Nomad Bridge подвергся взлому на сумму 190 миллионов долларов, когда хакеры воспользовались ошибкой в протоколе, которая позволила им вывести больше средств, чем они внесли.

Эти уязвимости в базовом коде смарт-контракта в сочетании с человеческими ошибками и упущениями создают значительные риски для пользователей Web3. Но как криптопроекты могут предпринять активные шаги для выявления проблем до того, как они возникнут?

Есть несколько основных стратегий. Проекты Web3 обычно нанимают компании для проверки кода смарт-контрактов и проверки проекта на предмет одобрения.

Другой подход, который часто используется в сочетании, заключается в создании программы вознаграждения за обнаружение ошибок, которая предоставляет стимулы для добросовестных хакеров использовать свои навыки для выявления уязвимостей до того, как это сделают злоумышленники. Оба подхода в их нынешнем виде имеют серьезные проблемы.

Аудит Web3 не работает

Аудиты или внешние оценки, как правило, появляются на рынках, где риск может быстро масштабироваться и причинять системный ущерб. Будь то публичная компания, суверенный долг или смарт-контракт, одна уязвимость может нанести ущерб.

Но, к сожалению, многие аудиты, даже если они проводятся внешней организацией, не являются ни заслуживающими доверия, ни эффективными, поскольку аудиторы не являются по-настоящему независимыми. То есть их стимулы могут быть направлены на удовлетворение клиента, а не на сообщение плохих новостей.

Аудит безопасности требует много времени, средств и в лучшем случае приводит к тому, что все в порядке. В худшем случае они могут заставить проект полностью пересмотреть свою структуру, что задержит запуск и успех на рынке. Таким образом, менеджеры проектов DeFi испытывают искушение найти другую, более сговорчивую аудиторскую компанию, которая скроет любые проблемы и заверит смарт-контракты, объясняет Кейр Финлоу-Бейтс, исследователь блокчейнов и разработчик Solidity.

Я имел непосредственный опыт такого давления со стороны клиентов: споры с разработчиками и менеджерами проектов о том, что их код или архитектура не на должном уровне, получают отпор, даже когда слабые места в системе очевидны.

Принципиальное поведение окупается в долгосрочной перспективе, но в краткосрочной перспективе оно может привести к потере прибыльных клиентов, которые стремятся выйти на рынок со своими новыми токенами.

Я не могу не заметить, что небрежные аудиторские компании быстро наращивают свое присутствие на аудиторском рынке благодаря обширному списку довольных клиентов, то есть до тех пор, пока не произойдет взлом, - продолжает Финлоу-Бейтс.

CertiK, одна из ведущих компаний в области аудита Web3, предоставляет оценки доверия проектам, которые они оценивают. Однако критики отмечают, что они дали одобрение проектам, которые потерпели полный крах. Например, хотя CertiK поспешила сообщить 4 января 2022 года, что в проекте BNB Smart Chain Arbix произошел сбой, они упустили, что провели аудит Arbix 46 днями ранее, по словам Элоизы Маркесони, специалист по токеномике на Medium.

Но самым примечательным инцидентом стал полномасштабный аудит Terra, проведенный CertiK, который позже рухнул и уничтожил половину криптоиндустрии. С тех пор аудит был отменен, поскольку они применили более рефлексивный подход, но его фрагменты остались в сети.

Терра, как это задумано художественным отделом Cointelegraphs. Однако они забыли поджечь Землю и Луну. Терра-ориентированный

Терра, как это задумано художественным отделом Cointelegraphs. Однако они забыли поджечь Землю и Луну. Терра-ориентированный

Чжун Шао, соучредитель CertiK, сказал в пресс-релизе за 2019 год:

CertiK был очень впечатлен умной и высокоэффективной разработкой теории экономики Терраса, особенно правильным разделением контроля над стабилизацией валюты и предсказуемым экономическим ростом.

Он добавил, что CertiK также считает, что техническая реализация Terras имеет одно из самых высоких качеств, которые она когда-либо видела, демонстрируя чрезвычайно принципиальные инженерные методы, мастерское владение Cosmos SDK, а также полную и информативную документацию.

Эта сертификация сыграла важную роль в повышении международного признания компании Terras и получении инвестиций. Недавно арестованный До Квон, соучредитель Terra, сказал тогда:

Мы рады получить официальное одобрение от CertiK, которая известна в отрасли тем, что устанавливает очень высокую планку безопасности и надежности. Тщательные результаты аудита, предоставленные командой опытных экономистов и инженеров CertiK, дают нам больше уверенности в нашем протоколе, и мы рады быстро развернуть наше первое платежное приложение с партнерами по электронной коммерции в ближайшие недели.

Со своей стороны, CertiK утверждает, что ее проверки были всеобъемлющими и крах Терры произошел не из-за критического недостатка безопасности, а из-за поведения людей. Хью Брукс, директор по безопасности CertiK, рассказал журналу:

Наш аудит Terra не выявил никаких результатов, которые можно было бы считать критическими или серьезными, поскольку не было обнаружено критических ошибок безопасности, которые могли бы привести злоумышленника к атаке на протокол. Этого не произошло и в саге об инциденте на Терре.

Аудиты, обзоры кода или формальная верификация не могут предотвратить действия лиц, обладающих контролем, или китов, сбрасывающих токены, которые вызвали первую депег и последующие панические действия.

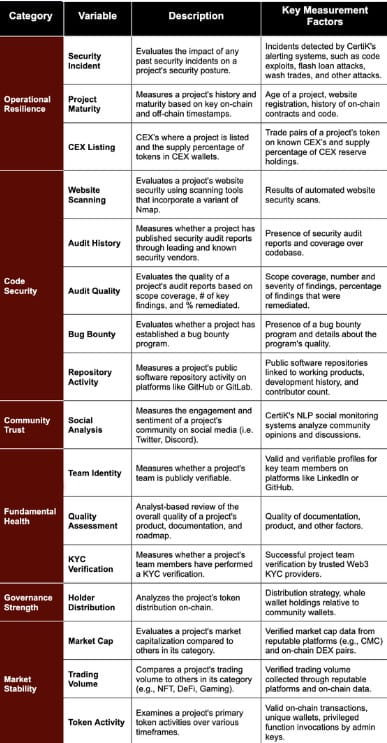

CertiK только что опубликовала свои новые оценки безопасности, которые, по ее словам, не зависят от каких-либо коммерческих отношений. (СертиК)

CertiK только что опубликовала свои новые оценки безопасности, которые, по ее словам, не зависят от каких-либо коммерческих отношений. (СертиК)

Выдача одобрения на что-то, что позже оказалось сомнительным, не ограничивается индустрией блокчейнов и повторялось на протяжении всей истории, начиная от пяти ведущих аудиторских фирм Arthur Anderson, дающих добро книгам Enrons (позже уничтожающих части доказательств). ) рейтинговому агентству Moodys, выплатившему 864 миллиона долларов за сомнительно-оптимистичные рейтинги облигаций, которые раздули пузырь на рынке недвижимости в 2008–2009 годах и способствовали глобальному финансовому кризису.

Таким образом, дело скорее в том, что аудиторские компании Web3 сталкиваются с аналогичным давлением в гораздо более новой, быстрорастущей и менее регулируемой отрасли. (На прошлой неделе CertiK опубликовала новые оценки безопасности для 10 000 проектов, подробности см. справа).

Дело здесь не в том, чтобы бросить CertiK под автобус, поскольку в его штате работают доброжелательные и квалифицированные работники, а в том, что аудиты Web3 не учитывают все риски для проектов и пользователей и что рынку могут потребоваться структурные реформы для выравнивания стимулов.

Аудиты только проверяют действительность контракта, но большая часть риска связана с логикой разработки протокола. «Многие эксплойты происходят не из-за разорванных контрактов, а требуют проверки токеномики, интеграции и «красной команды», — говорит Эрик Вайсанен, руководитель токеномики в Phi Labs.

Хотя аудит, как правило, очень полезен, он вряд ли выявляет 100% проблем, говорит Джей Джог, соучредитель Sei Networks. Основная ответственность по-прежнему лежит на разработчиках за использование передовых методов разработки для обеспечения надежной безопасности.

Стилианос Кампакис, генеральный директор Tesseract Academy и эксперт по токеномике, говорит, что проекты должны нанимать нескольких аудиторов, чтобы обеспечить наилучшую проверку.

«Я думаю, что они, вероятно, в целом хорошо справляются со своей работой, но я слышал много ужасных историй о проверках, в которых были упущены серьезные ошибки», — рассказывает он Cointelegraph. Таким образом, это зависит не только от фирмы, но и от реальных людей, участвующих в аудите. Вот почему я бы никогда лично не доверил безопасность протокола одному аудитору.

zkSync соглашается с необходимостью нескольких аудиторов и сообщает журналу, что перед запуском 24 марта в основной сети EVM-совместимого накопительного пакета доказательств с нулевым разглашением данных он был тщательно протестирован в семи различных аудитах от Secure3, OpenZeppelin, Halburn и четвертого аудитора, который еще предстоит пройти. объявлено.

Хакеры в белых шляпах и награды за обнаружение ошибок

Райнер Бме, профессор безопасности и конфиденциальности в Университете Инсбрука, написал, что базовые проверки вряд ли когда-либо будут полезны, и в целом тщательность проверок безопасности должна быть тщательно адаптирована к ситуации.

Вместо этого программы вознаграждения за обнаружение ошибок могут обеспечить лучшие стимулы. Bhme Bounty предлагает устоявшийся способ вознаграждения тех, кто находит ошибки. Они естественным образом подходят для криптовалют, поскольку у них есть встроенный механизм оплаты, продолжил Бхме.

Хакеры в белой шляпе — это те, кто использует свои таланты для выявления уязвимостей и работает над проектами по их исправлению до того, как злонамеренный хакер (черная шляпа) сможет ею воспользоваться.

Хакеры в белой шляпе находят ошибки раньше, чем это делают хакеры в черной шляпе. (Пексели)

Хакеры в белой шляпе находят ошибки раньше, чем это делают хакеры в черной шляпе. (Пексели)

Программы вознаграждения за обнаружение ошибок стали важными для обнаружения угроз безопасности в сети. Обычно их курируют владельцы проектов, которые хотят, чтобы талантливые программисты проверяли и проверяли их код на наличие уязвимостей. Проекты вознаграждают хакеров за выявление новых уязвимостей, а также за обслуживание и поддержание целостности сети. Исторически сложилось так, что исправления для языков смарт-контрактов с открытым исходным кодом, например, Solidity, были обнаружены и исправлены благодаря хакерам, занимающимся поиском ошибок.

Эти кампании начались в 90-е годы: вокруг браузера Netscape существовало активное сообщество, которое бесплатно или за гроши работало над исправлением ошибок, постепенно появлявшихся в процессе разработки, писал Маркесони.

Вскоре стало ясно, что такой работой нельзя заниматься в свободное от работы время или в качестве хобби. Компании дважды выиграли от кампаний по обнаружению ошибок: помимо очевидных проблем с безопасностью, появилось также ощущение их приверженности безопасности.

В экосистеме Web3 появились программы вознаграждения за обнаружение ошибок. Например, в 2021 году компания Polygon запустила программу вознаграждения за обнаружение ошибок на сумму 2 миллиона долларов, чтобы искоренить и устранить потенциальные недостатки безопасности в проверяемой сети. Avalanche Labs управляет собственной программой вознаграждения за обнаружение ошибок, которая была запущена в 2021 году через платформу вознаграждения за обнаружение ошибок HackenProof.

Однако существует противоречие между масштабами брешей в безопасности, которые, по их мнению, они обнаружили, и тем, насколько серьезно эта проблема рассматривается в проектах.

Хакеры «белой шляпы» обвинили различные блокчейн-проекты в газлайтинге членов сообщества, а также в удержании вознаграждения за ошибки для услуг «белой шляпы». Хотя само собой разумеется, фактическое выполнение выплаты вознаграждений за законную службу имеет важное значение для поддержания стимулов.

Команда хакеров недавно заявила, что она не получила компенсации за услуги по вознаграждению за обнаружение ошибок на уровне приложений Tendermint и Avalanche.

По другую сторону забора проекты обнаружили, что некоторые хакеры в белой шляпе на самом деле являются замаскированными черными шляпами.

Читайте также Особенности

Крипто забивает большой успех в европейском футболе

Функции

Может ли криптовалюта стать спасителем Швеции?

Tendermint, Avalanche и другие

Tendermint — это инструмент, позволяющий разработчикам сосредоточиться на разработке приложений более высокого уровня без необходимости напрямую заниматься базовыми коммуникациями и криптографией. Tendermint Core — это механизм, который упрощает работу P2P-сети посредством консенсуса «доказательство доли» (PoS). Интерфейс Application BlockChain (ABCI) — это инструмент, с помощью которого общедоступные блокчейны связываются с протоколом Tendermint Core.

В 2018 году была создана программа вознаграждений за обнаружение ошибок для сообществ Tendermint и Cosmos. Программа была разработана для вознаграждения членов сообщества за обнаружение уязвимостей с помощью вознаграждений, основанных на таких факторах, как влияние, риск, вероятность использования и качество отчетов.

В прошлом месяце группа исследователей заявила, что обнаружила серьезную уязвимость безопасности Tendermint, которая привела к сбою служб через удаленный API. Была обнаружена уязвимость Tendermint для удаленного вызова процедур (RPC), затрагивающая более 70 блокчейнов. Эксплойт будет иметь серьезные последствия и потенциально может включать более 100 уязвимостей в одноранговых сетях и API, поскольку блокчейны имеют схожий код. Десять блокчейнов из топ-100 рейтинга CertiKs Security Leaderboard основаны на Tendermint.

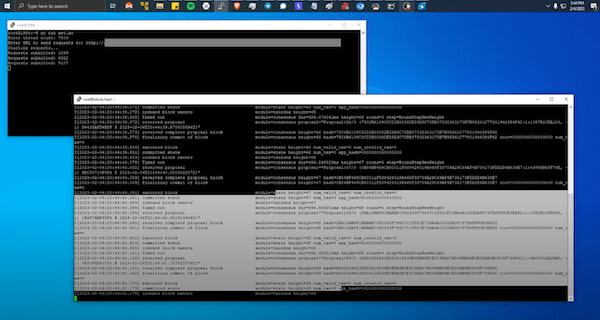

Сбой удаленного API Tendermint с рабочего стола Padillacs. (Пэд на YouTube)

Сбой удаленного API Tendermint с рабочего стола Padillacs. (Пэд на YouTube)

Однако, пройдя через соответствующие каналы, чтобы потребовать награду, группа хакеров заявила, что она не была компенсирована. Вместо этого последовала череда событий, которые, по мнению некоторых, были попыткой затормозить Tendermint Core, в то время как он быстро исправил эксплойт, не заплатив охотнику за головами свои взносы.

Это, среди прочего, что группа предположительно задокументировала, известно как эксплойт нулевого дня.

Конкретная атака типа «отказ в обслуживании» (DoS) Tendermint — это еще один уникальный вектор атаки на блокчейн, и ее последствия еще не до конца ясны, но мы будем оценивать эту потенциальную уязвимость в будущем, предлагать исправления и обсуждать с текущими клиентами, которые могут быть уязвимы. сказал Сертикс Брукс.

Он сказал, что работа по тестированию безопасности так и не была завершена. Многие рассматривают аудит или вознаграждение за обнаружение ошибок как одноразовый сценарий, но на самом деле тестирование безопасности в Web3 должно продолжаться так же, как и в других традиционных областях, говорит он.

Это вообще белые шляпы?

Назначения по борьбе с ошибками, основанные на белых шляпах, далеки от совершенства, учитывая, насколько легко черным шляпам маскироваться. Специальные механизмы возврата средств представляют собой особенно проблематичный подход.

По словам Финлоу-Бейтса, вознаграждения за обнаружение ошибок в пространстве DeFi представляют собой серьезную проблему, поскольку на протяжении многих лет различные протоколы позволяли хакерам «черной шляпы» становиться «белыми хакерами», если они возвращают часть или большую часть денег.

Хакеры в белой и черной шляпах иногда играют в одну и ту же игру. (Пексели)

Хакеры в белой и черной шляпах иногда играют в одну и ту же игру. (Пексели)

Получите девятизначную сумму, и вы можете получить десятки миллионов долларов прибыли без каких-либо последствий.

Прекрасным примером является взлом Mango Markets в октябре 2022 года: эксплойт составил 116 миллионов долларов, из которых было возвращено только 65 миллионов долларов, а остальная часть была взята в качестве так называемой награды. Законность этого остается открытым вопросом, поскольку хакеру, ответственному за инцидент, предъявлено обвинение, которое некоторые больше сравнивают с вымогательством, чем с законной наградой.

Мост «Червоточины» был взломан аналогичным образом и получил 325 миллионов долларов в криптовалюте, при этом в рамках соглашения в стиле «белой шляпы» была предложена награда в 10 миллионов долларов. Однако этого было недостаточно, чтобы привлечь хакера к выполнению соглашения.

Сравните это с настоящими хакерами в белой шляпе и программами вознаграждения за обнаружение ошибок, где действует строгий набор правил, должна быть предоставлена полная документация, а юридический язык угрожает, тогда может привести к несоблюдению инструкций в точности (даже непреднамеренно). в судебном иске, уточняет Финлоу-Бейтс.

Организации, которые заручаются поддержкой «белых шляп», должны осознавать, что не все из них одинаково альтруистичны, некоторые стирают грань между деятельностью «белых» и «черных шляп», поэтому важно обеспечить подотчетность и наличие четких инструкций и вознаграждений за выполнение.

И вознаграждение за обнаружение ошибок, и аудит менее прибыльны, чем эксплойты, продолжает Вайсанен, отмечая, что привлечь добросовестных хакеров в белой шляпе непросто.

Читайте также Особенности

Штурм последнего бастиона: тревога и гнев, поскольку NFT заявляют о статусе высокой культуры

Особенности Daft Punk встречается с CryptoPunks, а Novo сталкивается с NFT. Куда нам двигаться дальше?

Аудит безопасности не всегда полезен и во многом зависит от степени его тщательности и независимости. Награды за обнаружение ошибок могут сработать, но в равной степени белая шляпа может просто стать жадной и сохранить средства.

Являются ли обе стратегии просто способом передать ответственность на аутсорсинг и избежать ответственности за хорошие методы обеспечения безопасности? Криптопроектам, возможно, лучше научиться делать все правильно, утверждает Маурсио Магальди, директор по глобальной стратегии 11:FS.

Web3 BUIDLers, как правило, незнакомы с методами разработки программного обеспечения корпоративного уровня, что подвергает многих из них риску, даже если у них есть программы вознаграждения за ошибки и аудит кода, говорит он.

Полагаться на аудит кода для выявления проблем в вашем приложении, предназначенном для обработки миллионов транзакций, — это явное аутсорсинг ответственности, а это не является корпоративной практикой. То же самое справедливо и для программ вознаграждения за обнаружение ошибок. Если вы передаете безопасность своего кода внешним сторонам, даже если вы предоставляете достаточное денежное стимулирование, вы передаете ответственность и власть сторонам, чьи стимулы могут быть недосягаемы. Речь идет не о децентрализации, сказал Магальди.

Альтернативный подход — следовать процессу слияния Ethereum.

Возможно, из-за взлома DAO на заре существования Ethereum, теперь каждое изменение тщательно планируется и выполняется, что дает всей экосистеме гораздо больше уверенности в отношении инфраструктуры. Разработчики DApp могли бы украсть одну-две страницы из этой книги, чтобы продвинуть отрасль вперед, говорит Магальди.

Вместо того, чтобы передавать свою безопасность на аутсорсинг, проекты должны сами взять на себя полную ответственность. (Pexels) Пять уроков по кибербезопасности в криптовалюте

Вместо того, чтобы передавать свою безопасность на аутсорсинг, проекты должны сами взять на себя полную ответственность. (Pexels) Пять уроков по кибербезопасности в криптовалюте

Давайте подведем итоги. Вот пять общих философских уроков, которые мы можем извлечь.

Во-первых, нам нужно больше прозрачности в отношении успехов и неудач кибербезопасности Web3. К сожалению, существует темная субкультура, которая редко видит свет, поскольку аудиторская индустрия часто работает без прозрачности. Этому можно противостоять, если люди будут говорить с конструктивной точки зрения о том, что работает, а что не работает.

Когда Артуру Андерсону не удалось исправить и отметить мошенническое поведение Enron, компания понесла серьезный репутационный и нормативный удар. Если сообщество Web3 не может хотя бы соответствовать этим стандартам, его идеалы неискренни.

Во-вторых, проекты Web3 должны быть привержены соблюдению своих программ вознаграждения за обнаружение ошибок, если они хотят, чтобы более широкое сообщество получило легитимность в мире и охватило потребителей в широком масштабе. Программы вознаграждения за обнаружение ошибок оказались очень эффективными в среде Web1 и Web2 для программного обеспечения, но они требуют от проектов надежных обязательств платить хакерам в белых шляпах.

В-третьих, нам необходимо подлинное сотрудничество между разработчиками, исследователями, консультантами и учреждениями. Хотя мотивы получения прибыли могут влиять на совместную работу определенных организаций, должен существовать общий набор принципов, которые объединяют сообщество Web3, по крайней мере, в вопросах децентрализации и безопасности и ведут к значимому сотрудничеству.

Уже есть много примеров; такие инструменты, как Ethpector, являются показательными, поскольку демонстрируют, как исследователи могут помочь обеспечить не только тщательный анализ, но и практические инструменты для блокчейнов.

В-четвертых, регулирующие органы должны работать вместе, а не против или независимо от девелоперов и предпринимателей.

Регуляторы должны предоставить набор руководящих принципов, которые должны будут учитываться разработчиками интерфейсов DeFi. Регулирующим органам необходимо подумать о способах вознаграждения разработчиков хороших интерфейсов и наказания разработчиков плохих интерфейсов, которые могут подвергнуться взлому и подвергнуть базовые услуги DeFi дорогостоящим атакам, говорит Агостино Каппони, директор Колумбийского центра цифровых финансов и технологий.

Работая совместно, регулирующие органы не обременены необходимостью быть экспертами по каждой новой технологии, которую они могут передать на аутсорсинг сообществу Web3 и использовать свои сильные стороны, создавая масштабируемые процессы.

В-пятых, и это наиболее спорно, проекты DeFi должны работать в направлении золотой середины, при которой пользователи проходят определенный уровень проверки KYC/AML, чтобы гарантировать, что злоумышленники не используют инфраструктуру Web3 в вредоносных целях.

Хотя сообщество DeFi всегда выступало против этих требований, может быть золотая середина: каждому сообществу требуется определенная степень структуры, и должен существовать процесс, гарантирующий, что явно злонамеренные пользователи не используют платформы DeFi.

Децентрализация ценна в финансах. Как мы еще раз убедились на примере краха Банка Кремниевой долины, централизованные институты уязвимы, а неудачи создают серьезные волновые последствия для общества.

Мое исследование, опубликованное в Журнале корпоративных финансов, также показывает, что DeFi признан имеющим большие преимущества в плане безопасности: например, после известной утечки данных на централизованной бирже KuCoin количество транзакций на децентрализованных биржах выросло на 14% больше, чем на централизованных биржах. Но для того, чтобы DeFi стал доступным, предстоит проделать еще большую работу.

В конечном счете, создание процветающей экосистемы и рынка кибербезопасности в сообществе Web3 потребует добросовестных усилий от каждой заинтересованной стороны.

Подписаться Самые интересные статьи о блокчейне. Доставка раз в неделю.

Адрес электронной почты

ПОДПИСАТЬСЯ