Дата отчета: 2026-03-11

Объем образца: Топ-100 навыков ClawHub по загрузкам (по состоянию на 10 марта, 18:30 по пекинскому времени)

Двигатель обнаружения: Двигатель сканирования безопасности навыков AgentGuard

Цель сканирования: Оценить базовую безопасность самых популярных навыков AI Agent и выявить потенциальные риски, такие как злоупотребление привилегиями, чувствительные операции и модели злонамеренного поведения.

📊 1. Исполнительное резюме

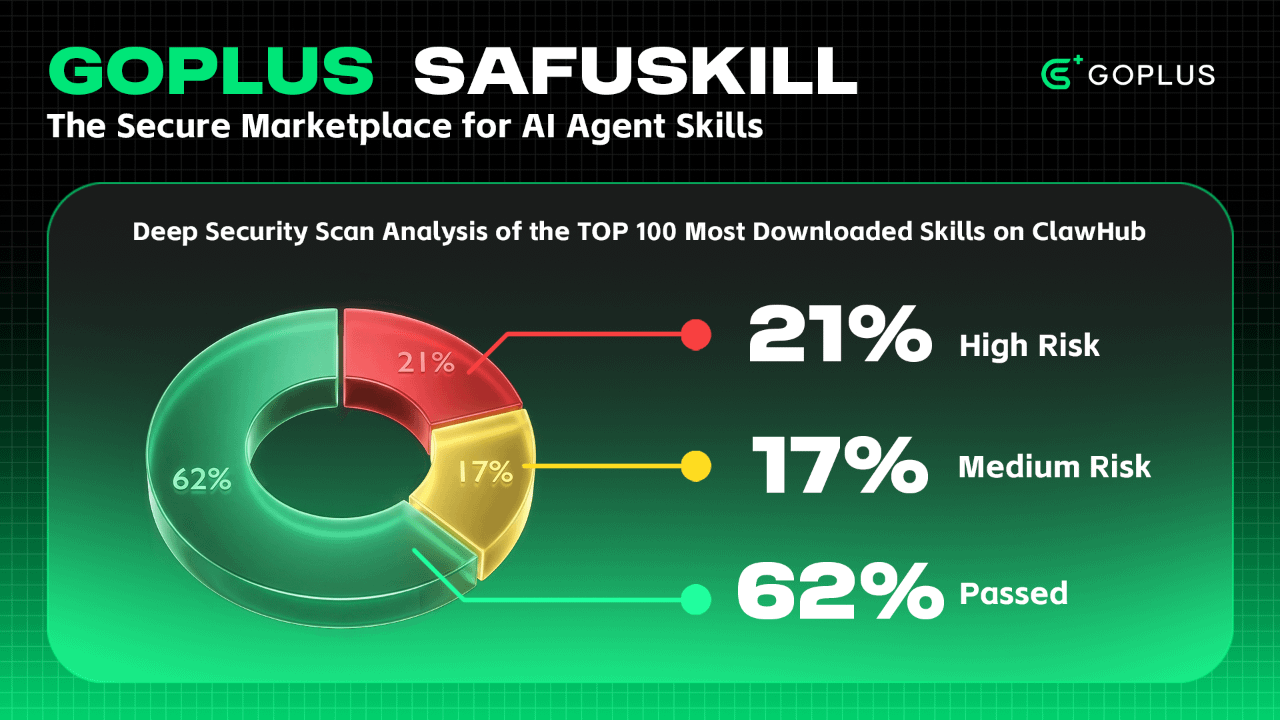

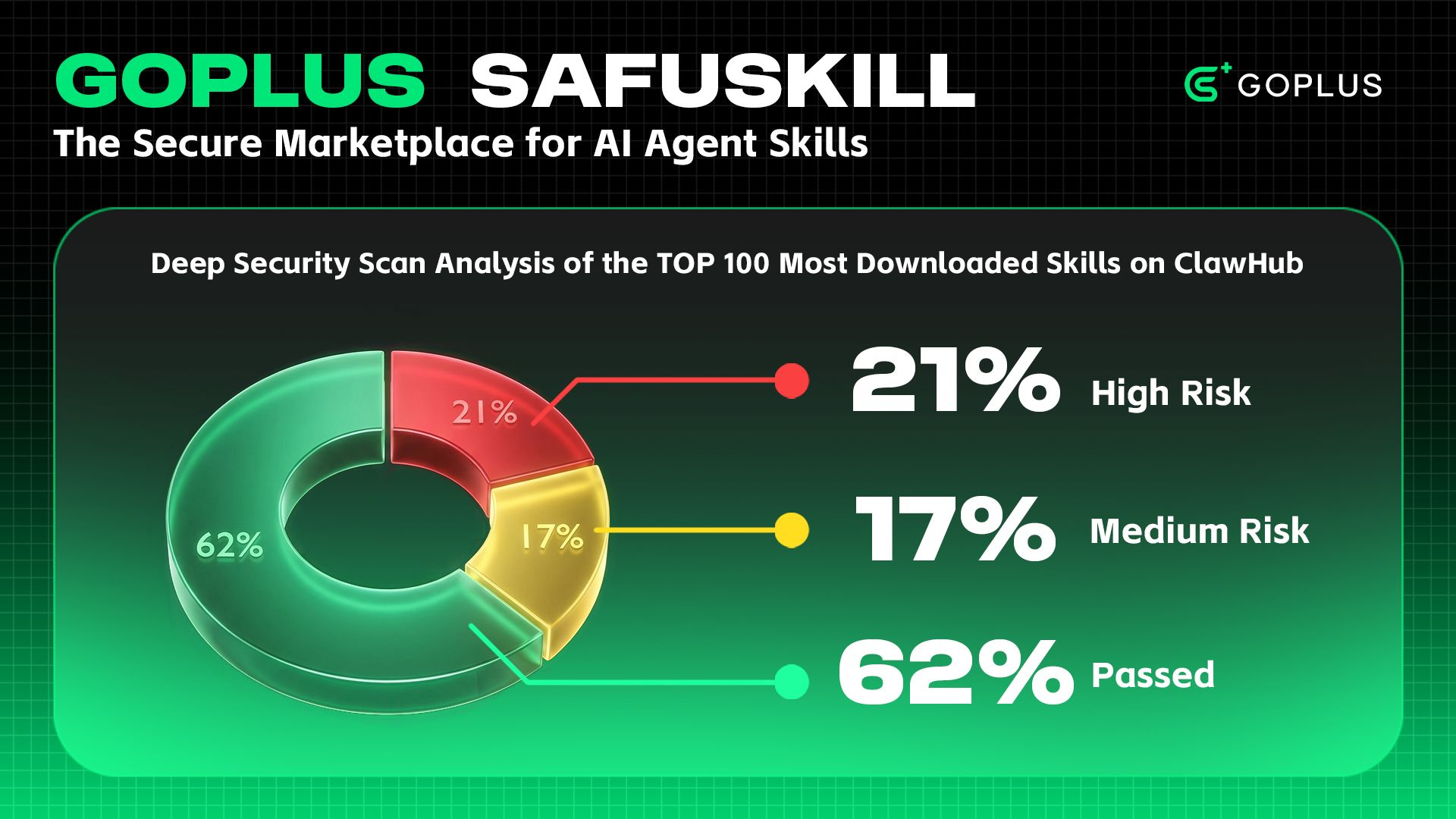

Этот скан безопасности провел полный анализ 100 наиболее часто загружаемых навыков в экосистеме ClawHub. Общие результаты следующие:

Всего отсканировано образцов: 100

Успешная ставка сканирования: 100% (нет ошибок парсинга или отсутствующих файлов)

Заблокированные навыки: 21 (21%)

Навыки с предупреждением: 17 (17%)

Успешные навыки: 62 (62%)

Ключевое открытие: Среди 100 лучших навыков 21% содержат явные высокорисковые операции (такие как прямое сетевое тоннелирование, чувствительные API-вызовы или автоматизированные сообщения). Для этих навыков рекомендуется применять механизм подтверждения человека в цикле (HITL) перед выполнением, чтобы обеспечить ручной обзор высокорисковых действий

Кроме того, 17% навыков представляют собой определенные сигналы риска и должны выполняться с осторожностью. Для пользователей с более строгими требованиями безопасности также рекомендуется включить ручное подтверждение для этих навыков.

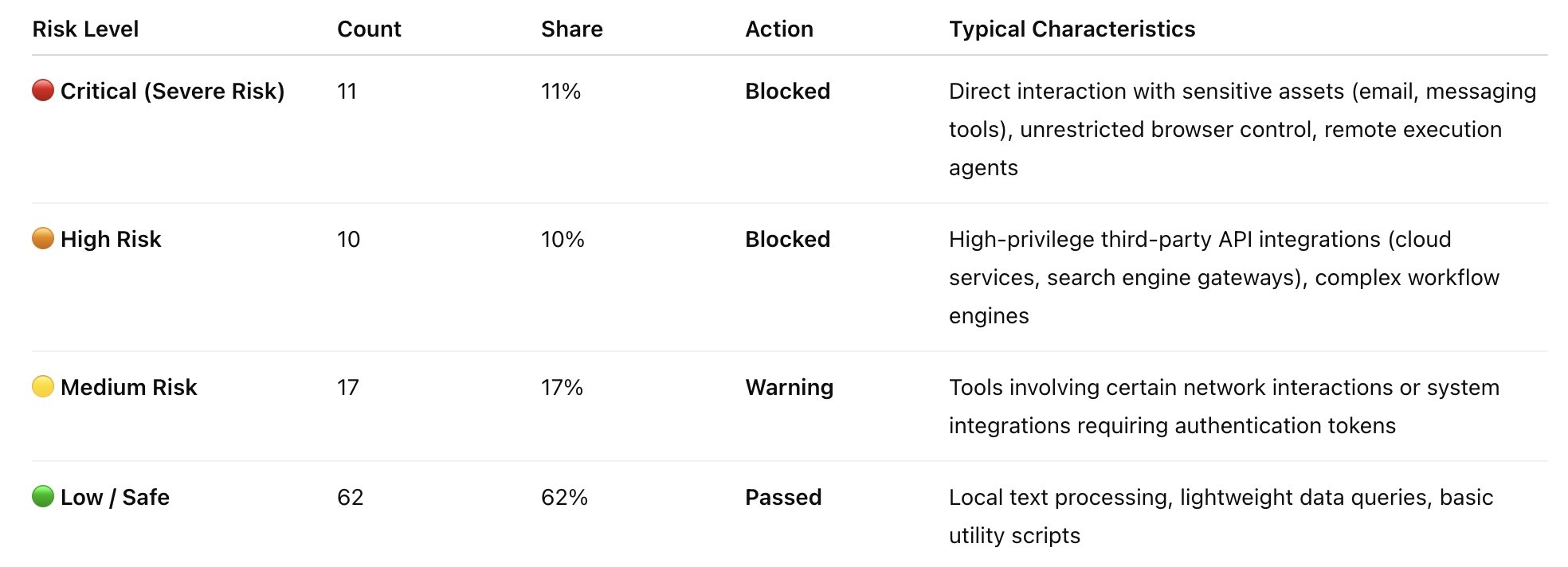

📈 2. Распределение уровней риска

На основе набора правил AgentGuard результаты сканирования классифицируются на четыре уровня риска с следующим распределением:

🚨 3. Анализ высокорисковых (критических и высоких) навыков

В этом сканировании безопасности 21 навык был прямо классифицирован как Заблокированный после срабатывания критических или высоких рисковых правил. Эти навыки в основном попадают в следующие высокорисковые операционные сценарии:

3.1. Безголосые браузеры и автоматизация (автоматизация браузера)

Эти навыки обычно вызывают Puppeteer/Playwright или упакованные инструменты CLI, позволяя Агента свободно выходить в интернет.

Затронутые навыки: agent-browser (критический), agent-browser-clawdbot (критический)

Причина обнаружения: Обнаружение контроля процесса безголосого браузера, выполнение произвольных JS-скриптов или сложных взаимодействий с DOM.

Влияние на риск: Может использоваться для SSRF (подделка запросов на стороне сервера), внутреннего сетевого зондирования, обхода защит CAPTCHA для злонамеренного скрейпинга или активации вредоносных загрузок с фишинговых сайтов.

3.2. Связь и обмен сообщениями (Связь и обмен сообщениями)

Навыки, которые прямо контролируют электронную почту пользователей или инструменты обмена сообщениями для отправки сообщений.

Затронутые навыки: agentmail (критический), whatsapp-business (критический), imap-smtp-email (критический), mailchimp (высокий)

Причина обнаружения: Обнаружение ключевых слов протокола SMTP/IMAP, конечных точек API массовых сообщений и токенов высоких привилегий для связи.

Влияние на риск: Если Агент будет скомпрометирован через атаку на ввод команд, злоумышленники могут использовать эти навыки для отправки спама или проведения мошеннических схем социальной инженерии, нанося ущерб репутации пользователей и потенциально нарушая требования конфиденциальности.

3.3. CRM с высокими привилегиями и API облачных ресурсов (корпоративные API-шлюзы)

Навыки, которые выполняют операции чтения/записи на корпоративных SaaS платформах через прокси-шлюзы.

Затронутые навыки: google-workspace-admin (критический), google-slides (критический), feishu-evolver-wrapper (критический), pipedrive-api (высокий), youtube-api-skill (высокий), trello-api (высокий), google-meet (высокий)

Причина обнаружения: Движок правил обнаружил структуры запросов REST API, способные модифицировать чувствительные данные, а также возможность изменять состояние внешних систем.

Влияние на риск: Агенты могут напрямую модифицировать или даже удалять основные корпоративные данные, такие как продажи, финансовые, документальные или медийные активы (включая предоставление или отзыв прав администратора). Без строгой проверки человека в цикле, операционные ошибки могут привести к серьезным убыткам.

3.4. Глубокие поисковые системы и агрегаторы скрейпинга (поиск и скрейпинг)

Инструменты, способные к глубокому контентному сканированию и многопоточному агрегированию.

Затронутые навыки: brave-search (высокий), duckduckgo-search (высокий), multi-search-engine (высокий), tavily (высокий)

Причина обнаружения: Обнаружение оберток внешних сетевых запросов с высокой частотой, парсинга HTML и библиотек скрейпинга.

Влияние на риск: В дополнение к потенциальным блокировкам IP от целевых веб-сайтов, небезопасный веб-контент (например, прямое чтение нефильтрованного HTML или выполнение контента веб-страниц) может привести к рискам косвенной атаки на ввод команд.

3.5. Модификация основной логики и эскалация привилегий (самомодификация и эскалация привилегий)

Навыки, связанные с мутацией поведения Агента, модификацией скрытых конфигураций или доступом к учетным данным на уровне системы.

Затронутые навыки: free-ride (критический), moltbook-interact (критический), trello (критический), evolver (высокий)

Причина обнаружения: Обнаружение запросов на запись доступа к системным файлам (например, скрытым .json конфигурационным файлам), возможность чтения локальных учетных данных или прямой конкатенации чувствительных токенов в командах Bash.

Влияние на риск: Эти навыки могут модифицировать основные правила поведения Агента без разрешения, обходить существующие системные ограничения или утекать критические ключи API из-за уязвимостей инъекции команд.

⚠️ 4. Навыки среднего риска (Средний / Предупреждение), требующие внимания

Всего 17 навыков были классифицированы как средний риск. Большинство из них являются интерфейсами интеграции для сторонних приложений. Хотя сканирующий движок не заблокировал их прямо, применяются следующие соображения:

Календарные и планировочные инструменты (caldav-calendar, calendly-api)

Инструменты для повышения производительности и сотрудничества (notion, x-twitter, xero, typeform)

Интеграции экосистемы Microsoft (microsoft-excel, outlook-graph, outlook-api)

Утилитарные наборы инструментов (mcporter, asana-api, clickup-api)

Анализ: Ключевая характеристика этих навыков заключается в том, что их функциональность нейтральна, но они содержат ценные учетные данные. Сканирование безопасности выявило, что они требуют токены доступа от пользователей, но на уровне кода не было обнаружено явной злонамеренной логики, поэтому они были помечены как Предупреждение. Однако, если Агента обманут в использовании этих навыков (например, указав ему "удалить все мои встречи завтра" или "опубликовать этот документ Notion"), значительный ущерб все же может произойти.

🛡️ 5. Резюме и рекомендации по безопасности

Это сканирование безопасности показывает, что около 20% из 100 наиболее скачиваемых навыков на ClawHub содержат явные высокорисковые операции, демонстрируя необходимость проведения сканирования и проверки безопасности для навыков.

Рекомендации для пользователей и разработчиков экосистемы:

5.1. Улучшить удобство использования высокорисковых навыков (Заблокировано): Избегать всеобъемлющих запретов. Для высокоценностных навыков, таких как agent-browser и agentmail, рекомендуется применять механизм подтверждения человека в цикле (HITL) перед выполнением. Конкретное содержание, которое должно быть отправлено или действия, которые должны быть выполнены, должны отображаться, и выполнение должно продолжаться только после явного согласия пользователя.

5.2. Укрепить защиту от “косвенной атаки на ввод команд”: Для всех связанных с поиском навыков, отмеченных как Высокие, содержимое, возвращаемое Агенту, должно проходить строгую очистку (например, удаление HTML-тегов и скриптов), чтобы предотвратить инъекцию злонамеренного контента с внешних веб-страниц.

5.3. Проводить регулярные проверки безопасности: На основе слепых зон безопасности, выявленных в этом анализе, такие действия, как модификация конкретных путей конфигурационных файлов (например, AGENTS.md) и вызов библиотек контроля рабочего стола системы должны быть добавлены в список высокорискового поведения. В качестве альтернативы разработчики могут использовать возможности инспекции безопасности AgentGuard и сканирования навыков для регулярного аудита безопасности Агента и его навыков.

👉Приложение: Подробные результаты сканирования безопасности 100 лучших навыков ClawHub

Нажмите на ссылку, чтобы увидеть:

https://inky-punch-9d2.notion.site/Appendix-Detailed-Results-of-the-ClawHub-Top-100-Skills-Security-Sca-3215da0dd7ad80719937c66b7c1225b3?source=copy_link