Автор: Лиза

Фон события

С 2022 года постепенно появились различные фишинговые группы под названием Drainer, такие как Pink Drainer, которая получает токены Discord с помощью социальной инженерии и проводит фишинг, например, Venom, поставщик фишинговых услуг, который получает одобрение пользователей через Permit или Approve и крадет активы. например, фишинговая организация Monkey Drainer (https://aml.slowmist.com/events) использовала поддельные учетные записи KOL в Твиттере, Discord и т. д. для выпуска поддельных веб-сайтов-приманок, связанных с NFT, с вредоносным Mint для фишинга, похитив десятки миллионов долларов. /monkey_Drainer_statistics/); например, Inferno Drainer, производителя, специализирующегося на многоцепочном мошенничестве.

Со временем некоторые Drainer ушли со сцены криптовалюты, но два недавних инцидента привели к тому, что фишинговая группа, которая много раз действовала тайно, — Angel Drainer, постепенно стала достоянием общественности.

Инцидент 1: атака перехвата DNS Balancer

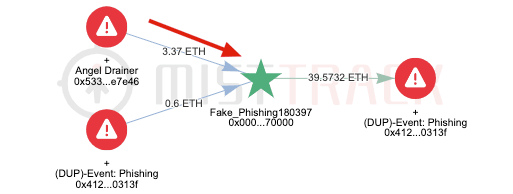

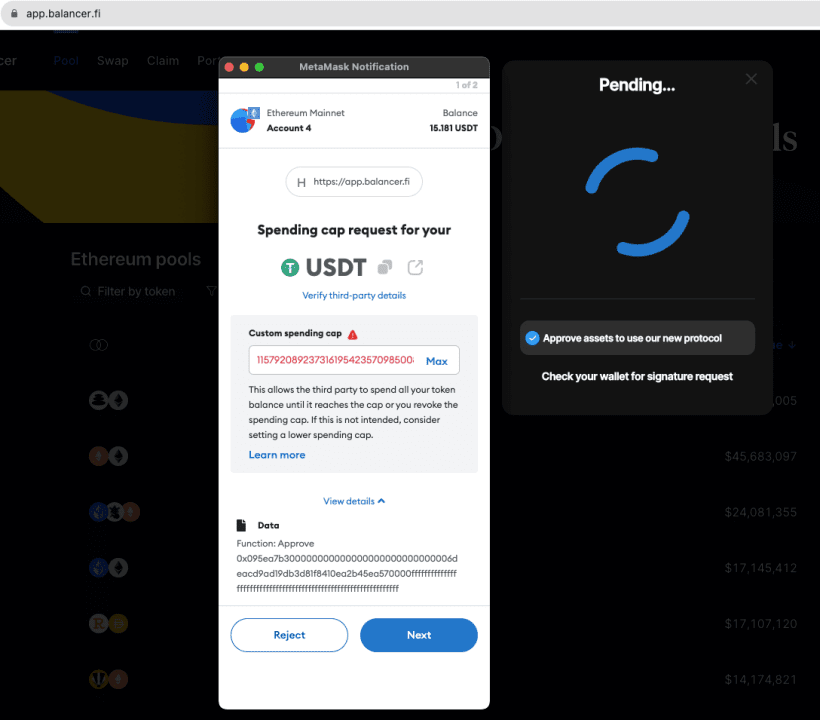

19 сентября 2023 года Balancer выпустил экстренное предупреждение с просьбой к пользователям прекратить доступ к ее официальному сайту, поскольку его интерфейс был скомпрометирован злоумышленниками из-за перехвата DNS, а кошельки будут подвергаться фишинговым атакам после посещения ссылок на сайт. Согласно анализу MistTrack, гонорары злоумышленникам поступили от фишинговой группы Angel Drainer, а у жертв было украдено не менее 350 000 долларов США.

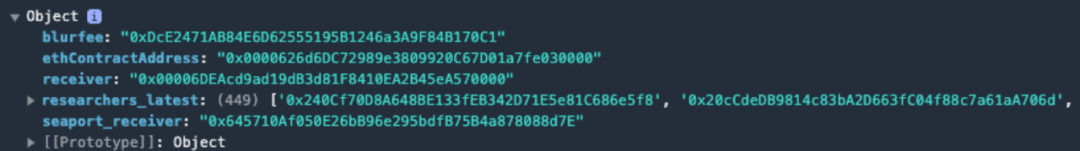

Другими словами, после атаки на сайт Balancer злоумышленник (Angel Drainer) побудил пользователя «одобрить» и перевел средства злоумышленнику (Angel Drainer) через «transferFrom». Согласно собранным нами данным, злоумышленник может быть связан с российскими хакерами. В результате анализа было обнаружено, что во внешнем интерфейсе app.balancer.fi (https://app.balancer.fi/js/overchunk.js) содержался вредоносный код JavaScript.

После того, как пользователь использует кошелек для подключения к сайту app.balancer.fi, вредоносный скрипт автоматически определит баланс подключенного пользователя и проведет фишинговую атаку.

Инцидент 2: атака с перехватом DNS Galxe

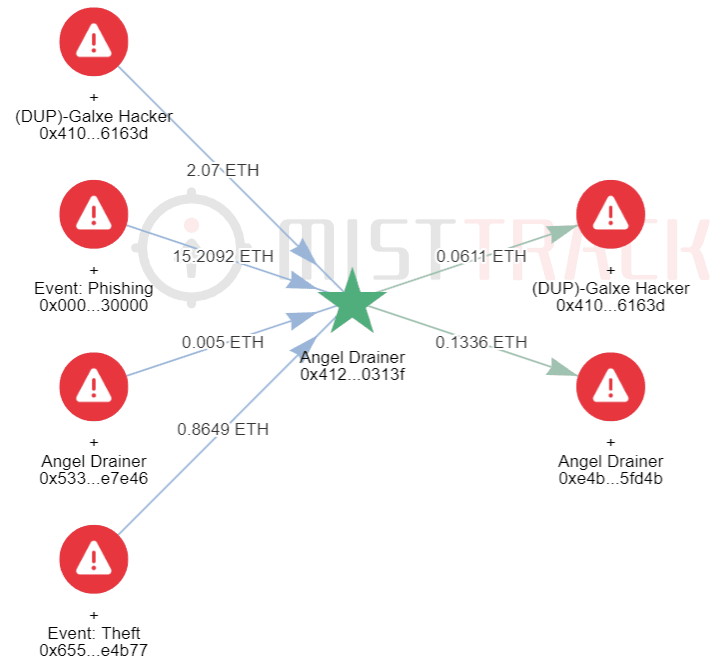

По словам нескольких пользователей сообщества, 6 октября 2023 года активы были украдены после того, как подпись кошелька была использована для авторизации платформы Galxe, сети данных учетных данных Web3. Впоследствии Galxe официально объявила, что ее сайт закрыт и проблема устраняется. Согласно анализу MistTrack, адрес Galxe Hacker многократно взаимодействует с адресом Angel Drainer и, по всей видимости, принадлежит одному и тому же хакеру.

7 октября Galxe опубликовала заявление, в котором говорится, что веб-сайт полностью восстановлен. Подробный процесс инцидента таков: 6 октября неизвестное лицо связалось с поставщиком услуг доменных имен Dynadot, выдав себя за авторизованного участника Galxe и выдав себя за авторизованного участника Galxe. использовал поддельный документ в обход процессов безопасности. Затем мошенники получили несанкционированный доступ к DNS учетной записи домена, который они использовали для перенаправления пользователей на поддельные веб-сайты и подписания транзакций, которые украли их средства. Пострадало около 1120 пользователей, которые взаимодействовали с вредоносным веб-сайтом, и было украдено около 270 000 долларов США.

Ниже приводится анализ лишь некоторых фишинговых материалов группы и фишинговых адресов кошельков:

Анализ фишинговых веб-сайтов и методов

После анализа мы обнаружили, что основным методом атаки этой группы является проведение атак с помощью социальной инженерии на поставщиков услуг доменных имен. После получения соответствующих разрешений учетных записей доменных имен они изменяют направление разрешения DNS и перенаправляют пользователей на поддельные веб-сайты. По данным ScamSniffer, партнера SlowMist, в фишинговых атаках группы, направленных на индустрию шифрования, было задействовано более 3000 доменных имен.

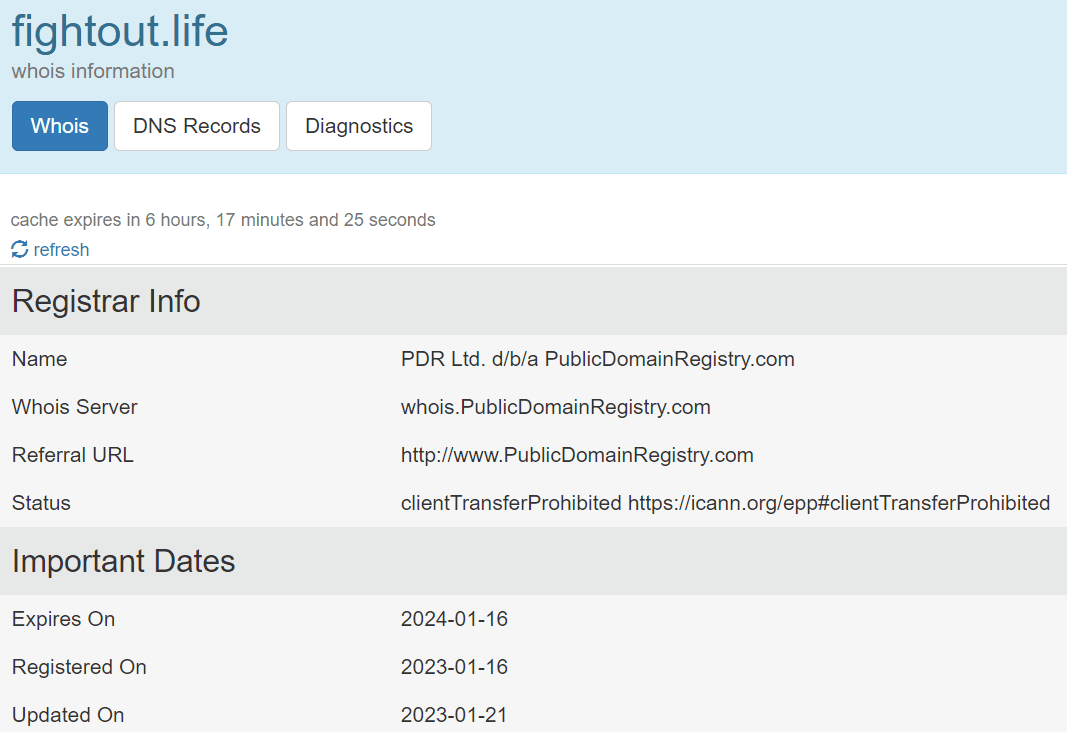

Запросив соответствующую информацию об этих доменных именах, выяснилось, что дату регистрации можно проследить до января 2023 года:

Веб-сайт имитирует Fight Out, игровой проект Web3, и в настоящее время недоступен. Интересно, что на официальной социальной платформе Fight Out несколько пользователей сообщили, что проект также является мошенничеством.

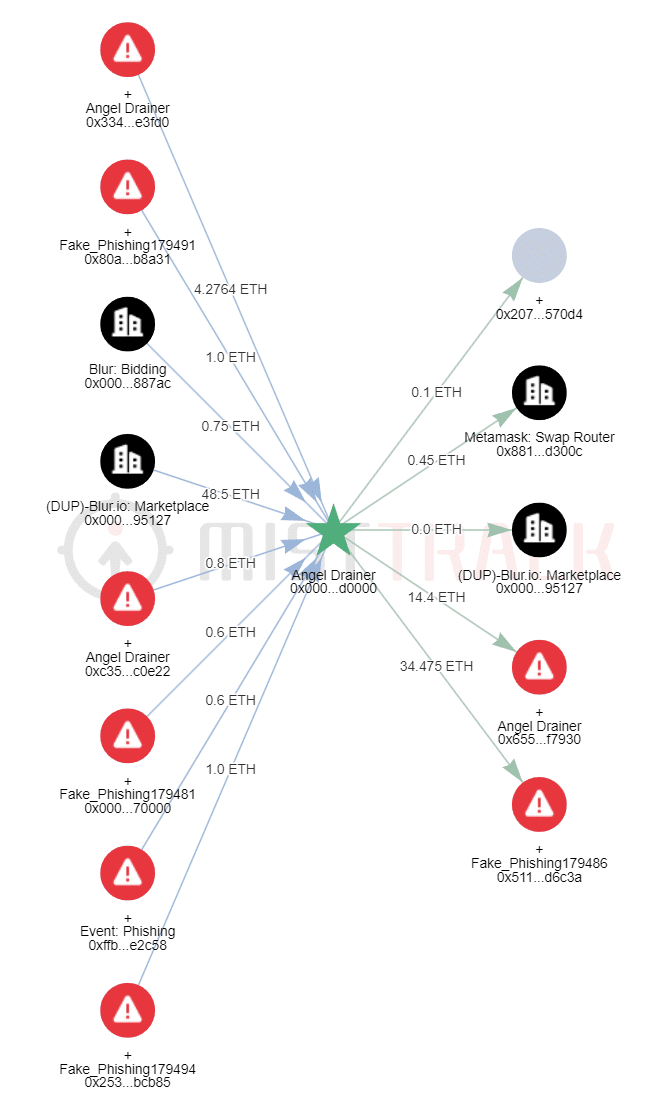

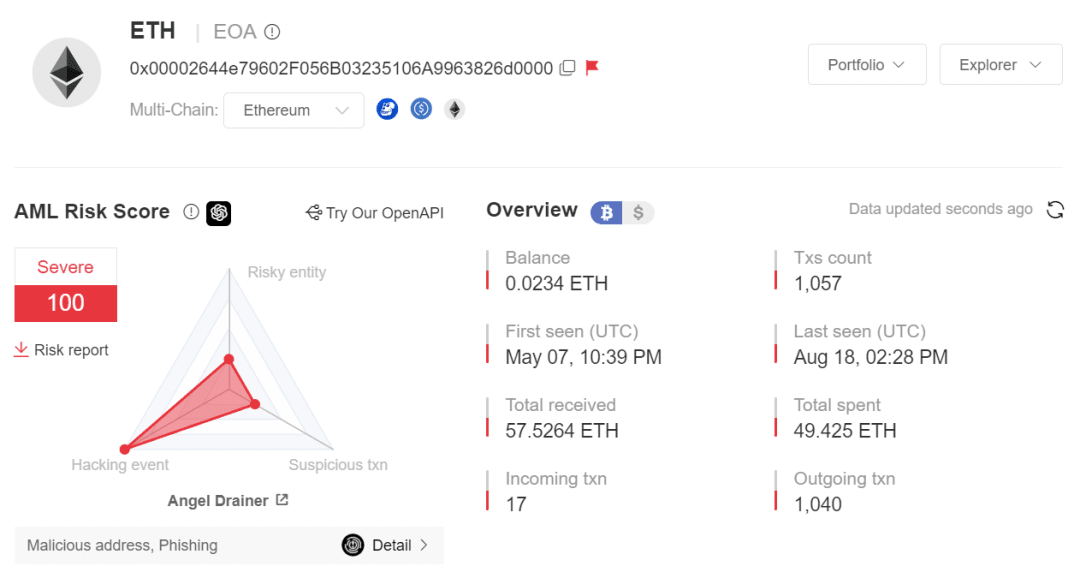

Проверка адреса 0x00002644e79602F056B03235106A9963826d0000, связанного с фишинговым веб-сайтом, через MistTrack показывает, что по этому адресу была совершена первая транзакция 7 мая.

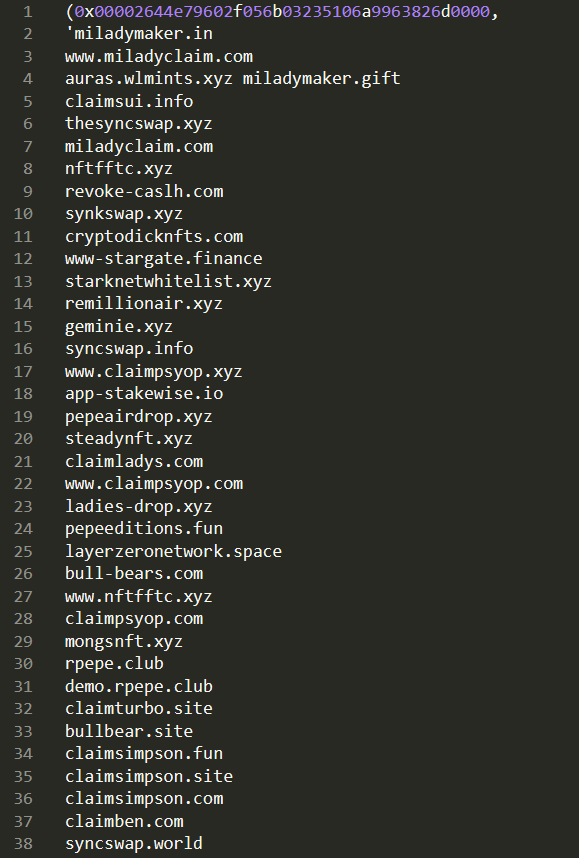

Мы обнаружили, что этот адрес связан со 107 фишинговыми сайтами, включая не только NFT-проекты, инструмент управления авторизацией RevokeCash, биржу Gemini, но и кросс-чейн-мост Stargate Finance и т. д.

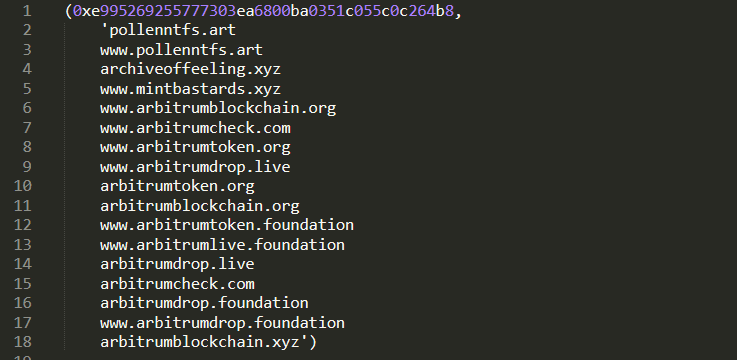

На основании этого адреса начиная с 16 марта 2023 года адрес 0xe995269255777303Ea6800bA0351C055C0C264b8 был помечен как Fake_Phishing76598. Этот адрес связан с 17 фишинговыми сайтами, в основном размещающими фишинговые сайты вокруг проекта NFT Pollen и публичной сети Arbitrum. открылся.

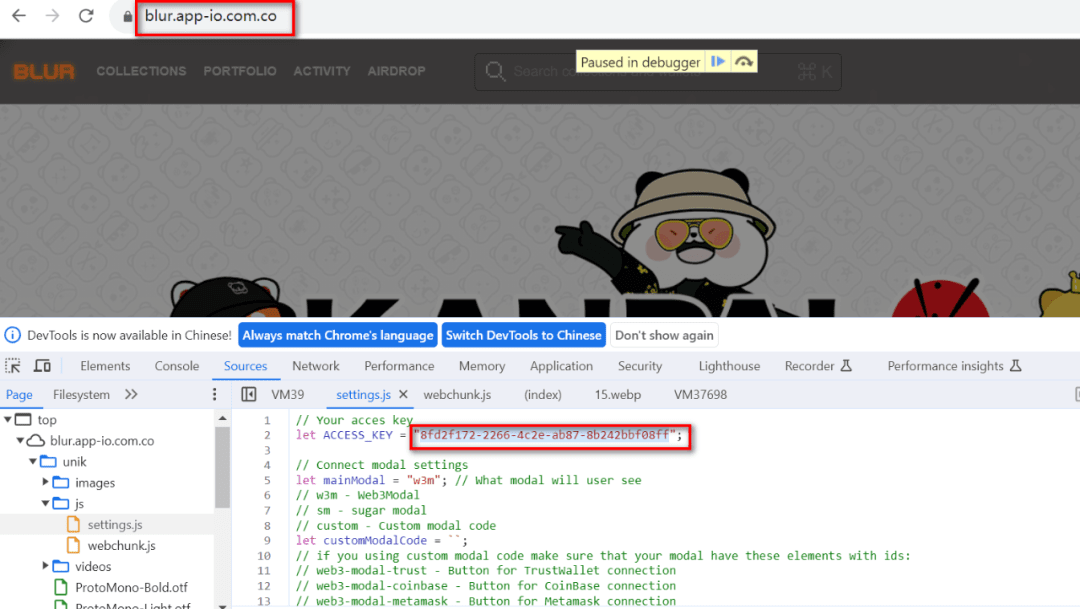

Мы проверяем фишинговый веб-сайт Blur[.]app-io.com.co, недавно развернутый этой группой:

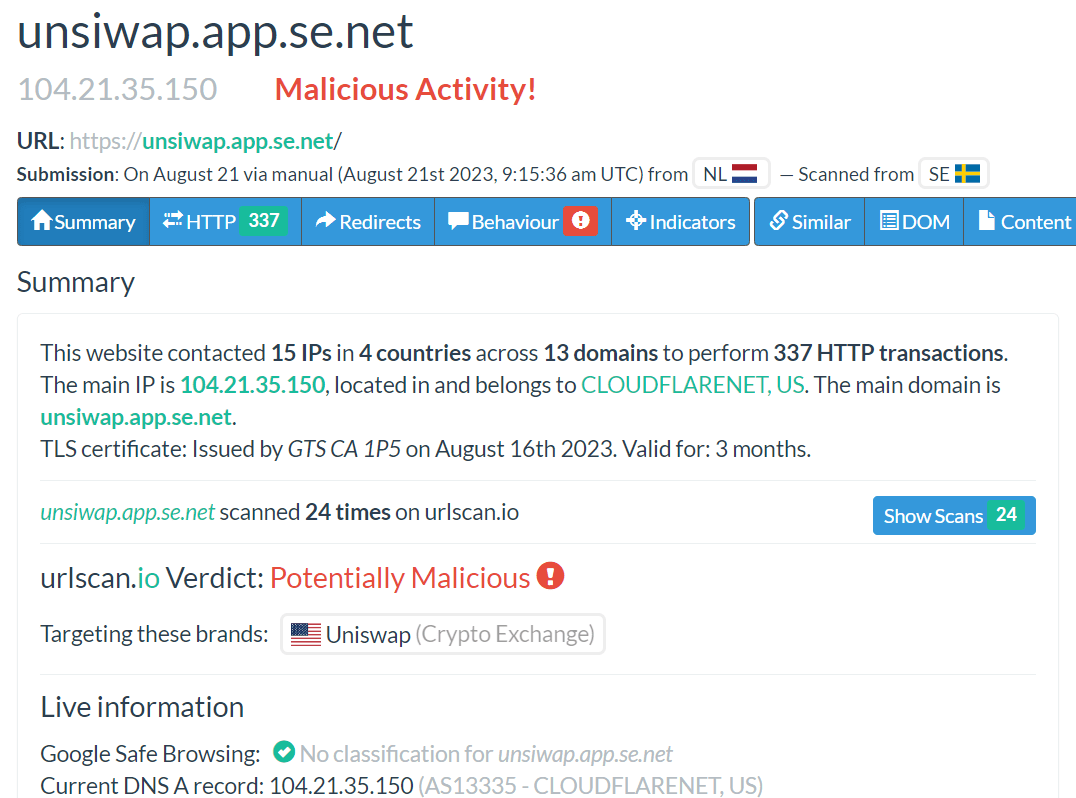

При запросе ключа доступа он был связан с другим фишинговым сайтом unsiwap[.]app.se.net. Правильное написание — Uniswap. Злоумышленник вводит аудиторию в заблуждение, меняя порядок букв s и i.

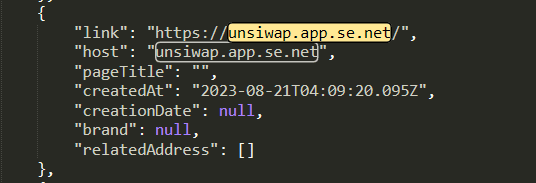

Этот веб-сайт также присутствует в наших данных и был запущен только в августе:

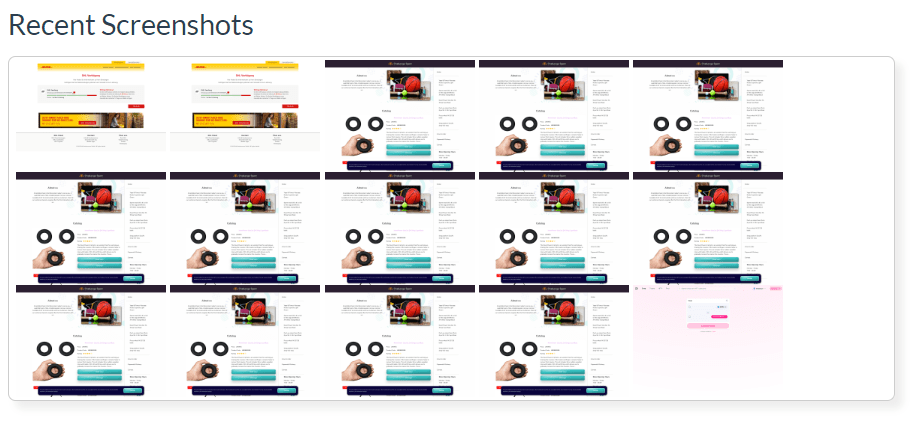

Ниже показан скриншот серии веб-сайтов, подключенных к этому домену:

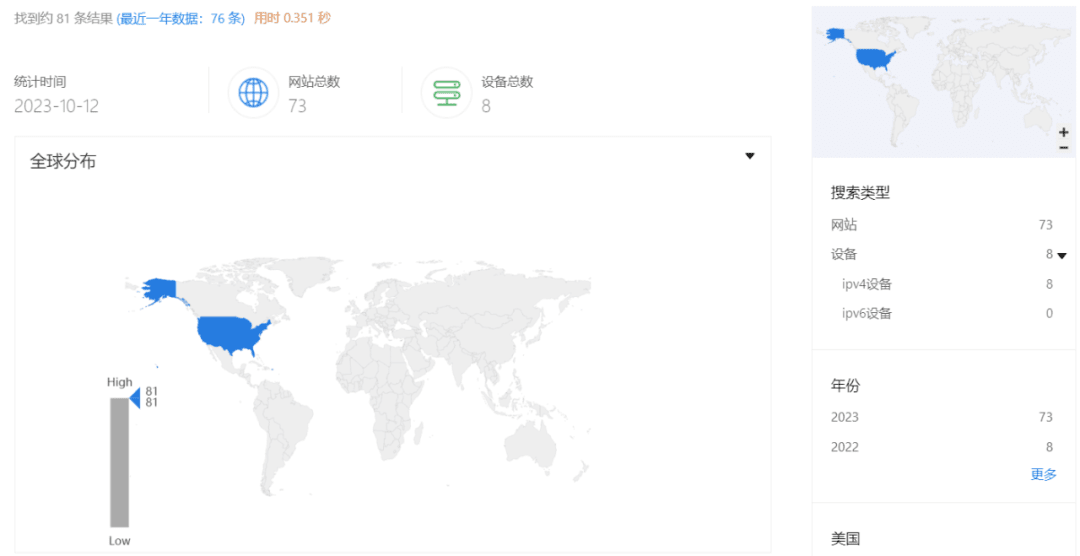

Используя ZoomEye для глобального поиска, мы обнаружили, что в этом домене одновременно работали и развертывали 73 фишинговых сайта:

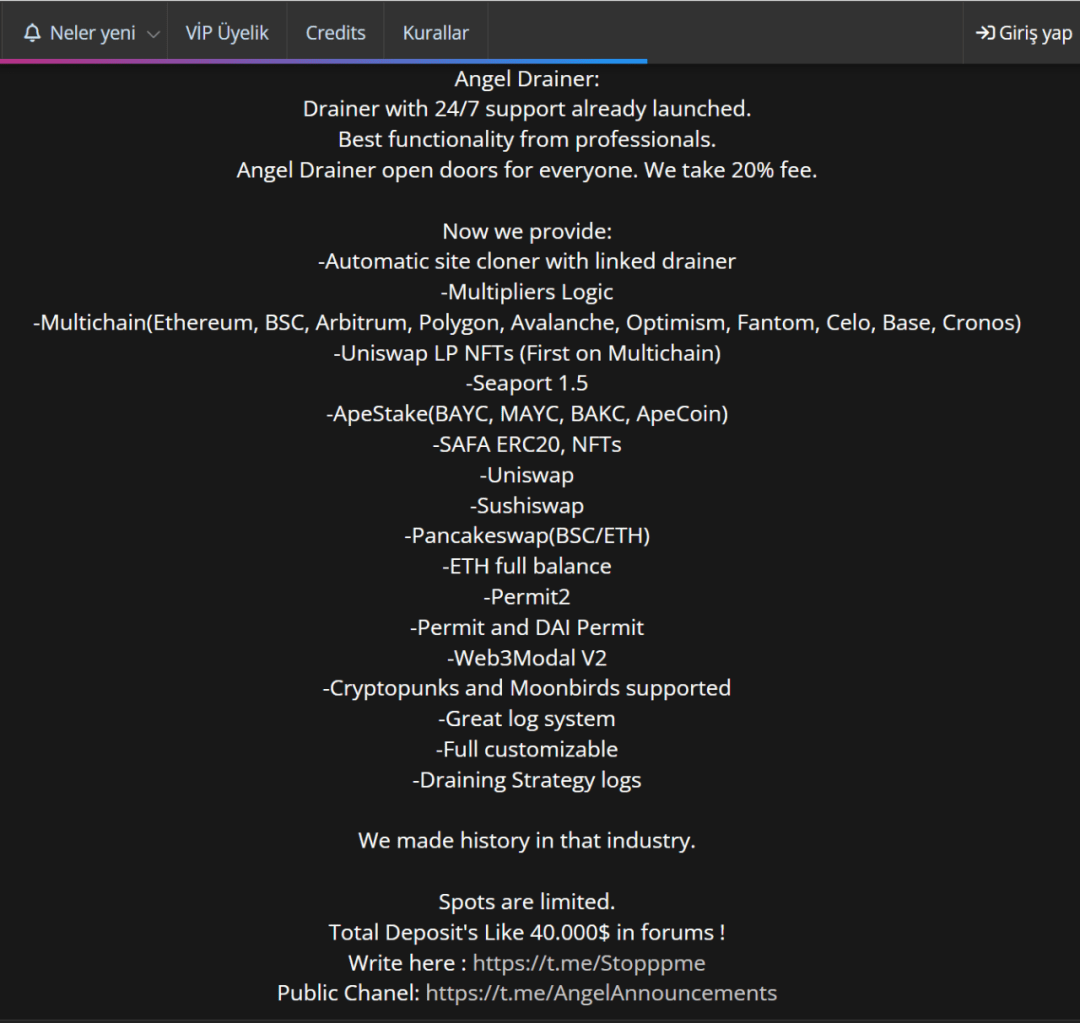

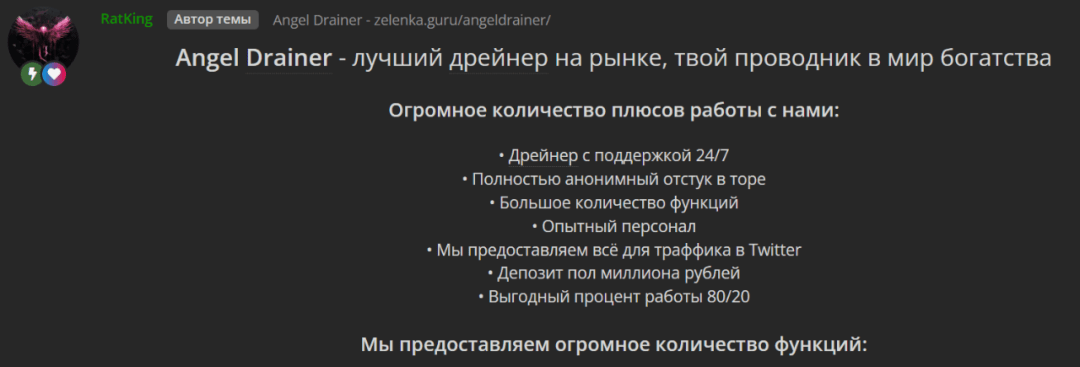

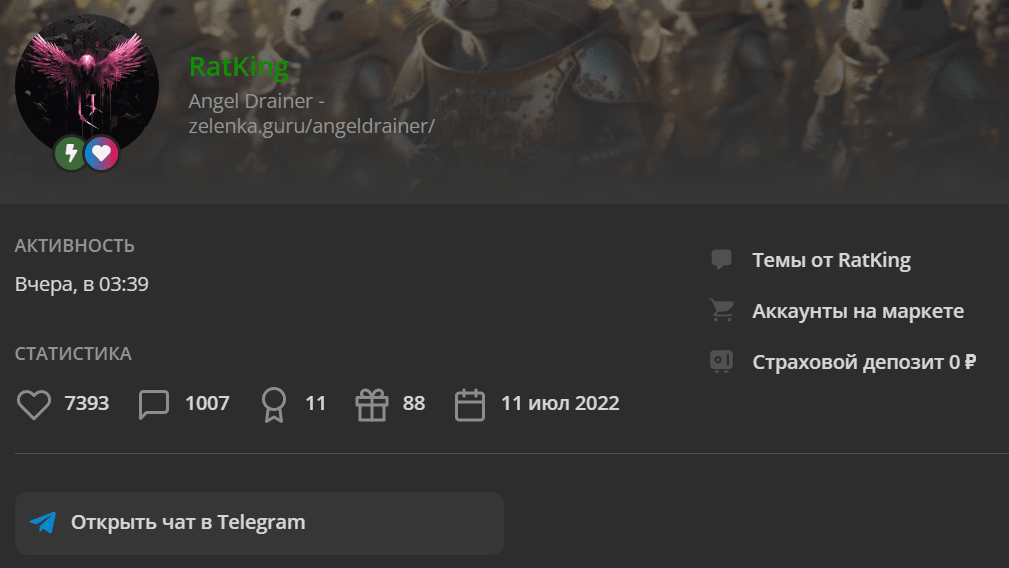

Продолжая отслеживать, Angel Drainer продается на английском и русском языках, включает круглосуточную поддержку, 7 дней в неделю, имеет депозит в размере 40 000 долларов США, взимает комиссию в размере 20%, поддерживает несколько цепочек, а также NFT и предлагает автоматическое клонирование сайтов.

Это профиль продавца:

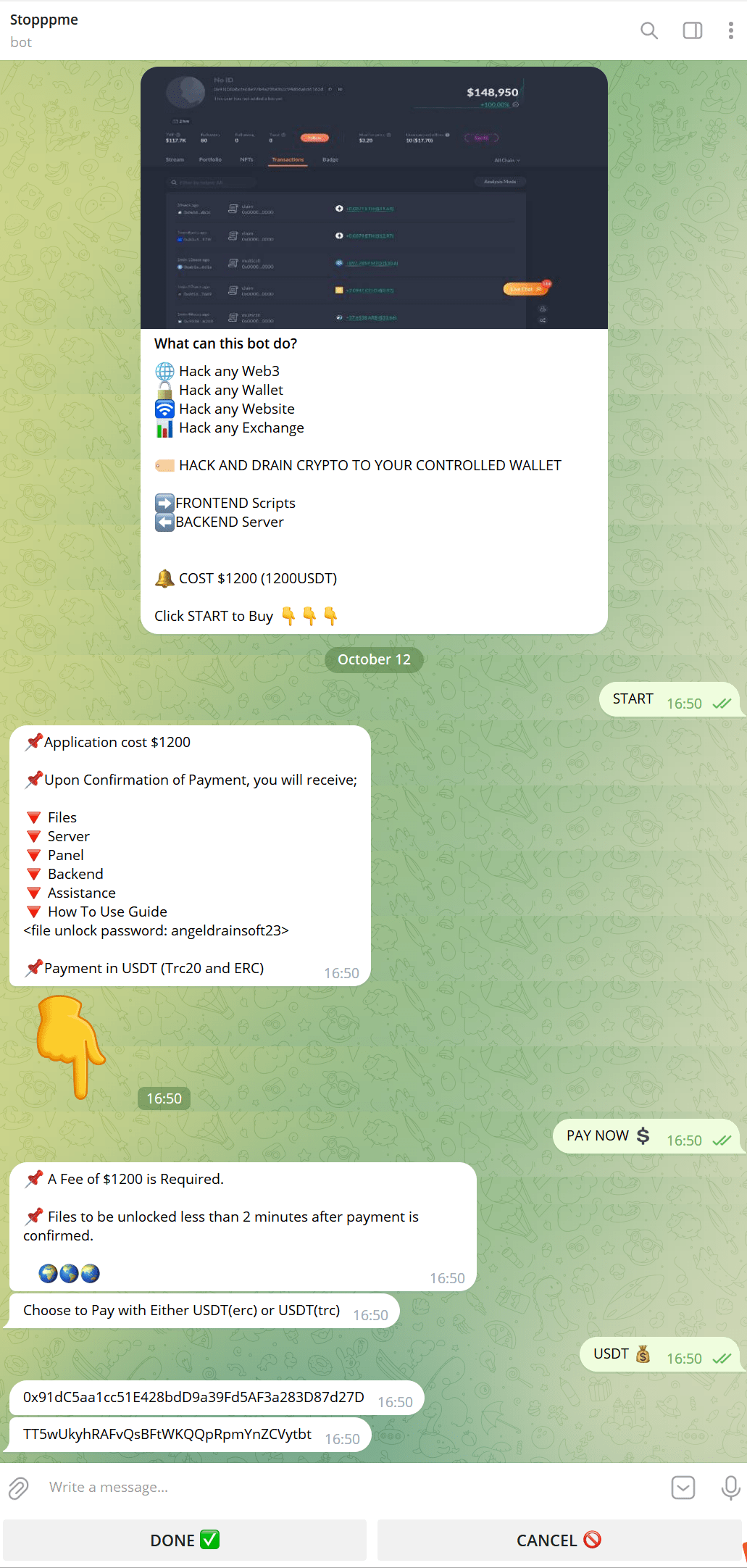

По контактной информации, указанной на странице, был найден бот. На адресе, изображенном на рисунке ниже, еще нет записей о транзакциях, и предполагается, что это бот, выдающий себя за Ангела Дрейнера.

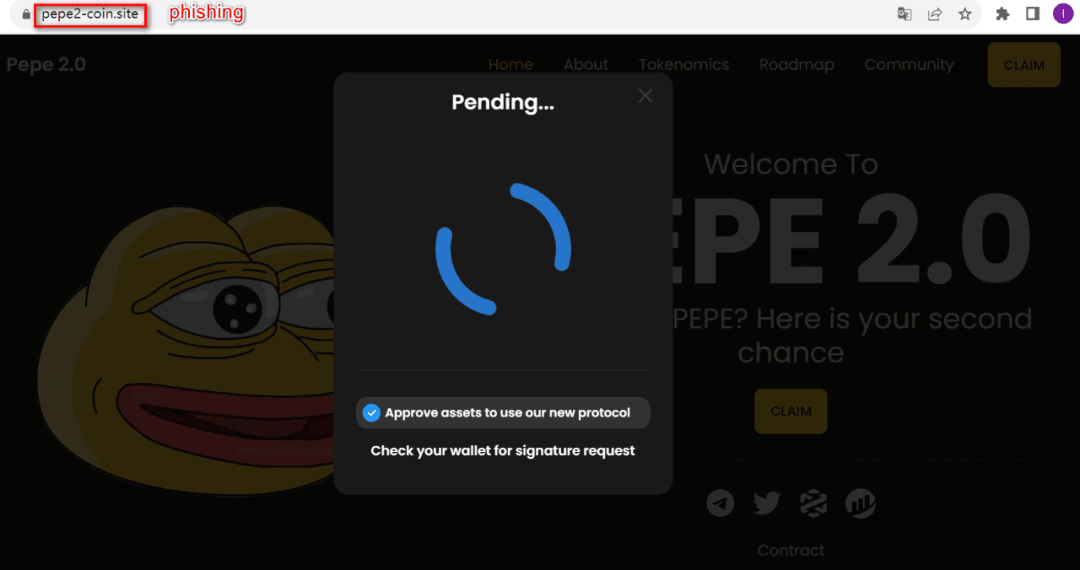

Найдите случайный сайт для проверки, нажмите «Заявить», сайт определит, есть ли у вас баланс, и используйте комбинацию атак на основе токенов и баланса, хранящихся на каждом адресе жертвы: «Утвердить» — подпись «Разрешение/Разрешение2» — «transferFrom».

Пользователи с низкой осведомленностью о безопасности могут случайно предоставить злоумышленникам неограниченные разрешения на свои адреса. Если на адрес пользователя будут переведены новые средства, злоумышленники немедленно переведут средства.

Из-за ограниченности места дальнейший анализ здесь проводиться не будет.

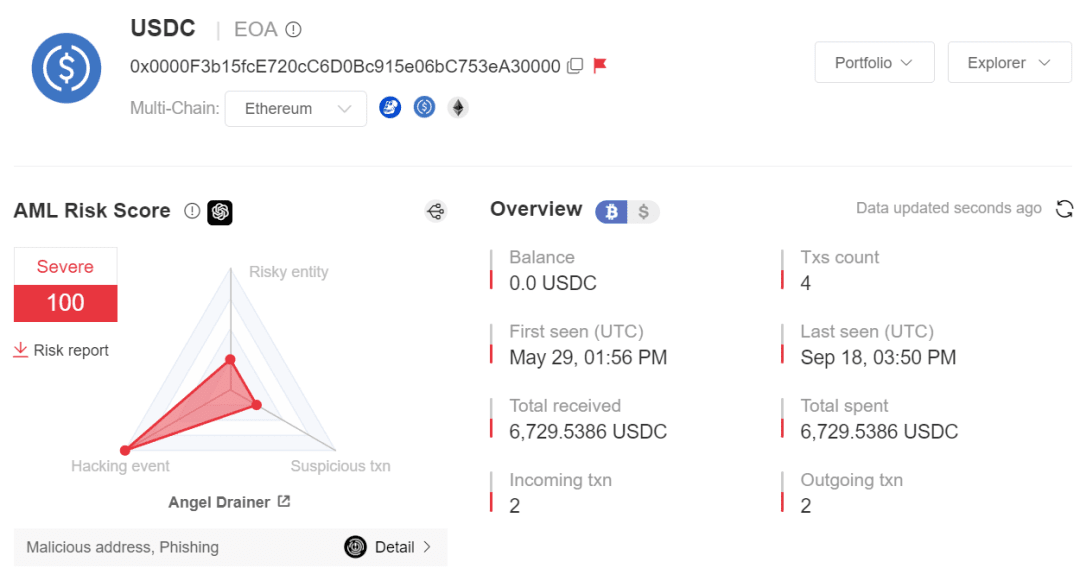

Анализ туманного трека

Проанализировав вышеуказанные 3000 фишинговых URL-адресов и связанную с ними библиотеку вредоносных адресов SlowMist AML, мы проанализировали в общей сложности 36 вредоносных адресов (в цепочке ETH), связанных с фишинговой группой Angel Drainer, из которых есть два адреса горячего кошелька Angel Drainer. с участием нескольких цепочек, среди которых цепочка ETH и цепочка ARB требуют большего количества средств.

Взяв 36 связанных вредоносных адресов в качестве набора данных для ончейн-анализа, мы получили следующие выводы о фишинговой группе (цепочка ETH):

Самое раннее активное время для набора сетевых адресов — 14 апреля 2023 года. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Масштаб прибыли: Согласно неполной статистике, общая прибыль группы от фишинга составила около 2 миллионов долларов США, включая прибыль в размере 708,8495 ETH, что составляет примерно 1 093 520,8976 долларов США, с использованием 303 токенов ERC20, что составляет примерно 1 миллион долларов США, и основного; тип: LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Примечание: цены основаны на ценах на 13 октября 2023 г., источник данных CoinMarketCap)

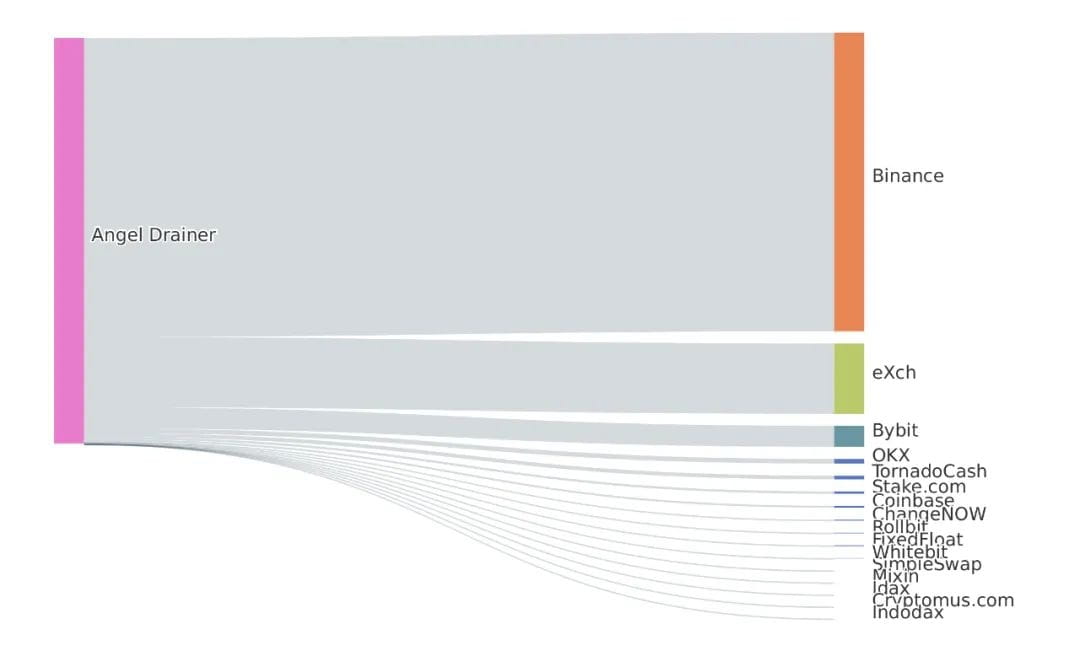

Анализируя первые два уровня данных ETH о соответствующих вредоносных адресах с 14 апреля 2023 года, в общей сложности 1652,67 ETH средств прибыли было переведено на Binance, 389,29 ETH было переведено на eXch, 116,57 ETH было переведено на Bybit, 25,839 ETH было переведено на OKX, 21 ETH переводится на Tornado Cash, а оставшиеся средства переводятся на другие физические адреса.

Мы хотели бы поблагодарить ScamSniffer за поддержку данных.

Подведем итог

Эта статья основана на инцидентах Balancer Hack и Galxe Hack, посвящена фишинговой группе Angel Drainer и содержит некоторые характеристики этой организации. В то время как Web3 продолжает внедрять инновации, методы фишинга для Web3 становятся все более разнообразными, что может застать людей врасплох.

Пользователям очень важно заранее понимать статус риска целевого адреса, прежде чем выполнять внутрисетевые операции. Например, ввод целевого адреса в MistTrack и просмотр оценки риска и вредоносных тегов могут в определенной степени избежать финансовых потерь.

Для участников проекта кошелька первым шагом является проведение комплексного аудита безопасности с упором на повышение безопасности взаимодействия с пользователем, усиление механизма подписи WYSIWYS и снижение риска фишинга пользователей. Конкретные меры заключаются в следующем:

Напоминание о фишинговых веб-сайтах: собирайте различные фишинговые веб-сайты с помощью силы экологии или сообщества и предоставляйте привлекательные напоминания и предупреждения о рисках, когда пользователи взаимодействуют с этими фишинговыми веб-сайтами;

Идентификация и напоминание о подписях. Определите и напомните о запросах на подписи, такие как eth_sign, Personal_sign и SignTypedData, и сосредоточьтесь на напоминании eth_sign о рисках слепой подписи;

То, что вы видите, — это то, что вы подписываете: кошелек может выполнять механизм детального анализа вызовов контрактов, чтобы избежать одобрения фишинга и сообщать пользователям подробности построения транзакции DApp;

Механизм предварительного выполнения: механизм предварительного выполнения транзакции помогает пользователям понять последствия выполнения широковещательной транзакции и помогает пользователям прогнозировать выполнение транзакции;

Напоминание о мошенничестве с тем же конечным номером: при отображении адреса пользователям напоминают о необходимости проверить полный целевой адрес, чтобы избежать проблем с мошенничеством с тем же конечным номером. Настройте механизм адресов белого списка, чтобы пользователи могли добавлять в белый список часто используемые адреса, чтобы избежать атак с тем же конечным номером;

Напоминание о соблюдении требований AML: при переводе денег механизм AML используется, чтобы напомнить пользователю, будет ли адрес назначения перевода активировать правила AML.

SlowMist, ведущая в отрасли компания по обеспечению безопасности блокчейнов, уже много лет активно занимается разведкой угроз. Она в основном обслуживает своих клиентов посредством аудита безопасности и отслеживания и отслеживания мер по борьбе с отмыванием денег, а также создала надежную сеть сотрудничества в области анализа угроз. Среди них аудит безопасности не только дает пользователям спокойствие, но и является одним из средств снижения количества атак. В то же время из-за разрозненности данных в различных учреждениях трудно выявить межведомственные банды, занимающиеся отмыванием денег, что создает огромные проблемы в работе по борьбе с отмыванием денег. Для участника проекта также является первоочередной задачей своевременное блокирование перевода средств с вредоносных адресов. Система отслеживания борьбы с отмыванием денег MistTrack накопила более 200 миллионов адресных меток и может идентифицировать различные адреса кошельков основных мировых торговых платформ, включая более 1000 адресов, более 100 000 данных разведки об угрозах и более 90 миллионов адресов риска. При необходимости свяжитесь с нами для доступа к API. Наконец, мы надеемся, что все стороны будут работать вместе, чтобы улучшить экосистему блокчейна.