Основные темы поста:

Научитесь защищать себя. По мере роста интереса к блокчейну увеличивается и риск кибератак. Получение информации о методах атак имеет решающее значение для защиты ваших учетных записей и распознавания опасности.

Мошенники используют различные методы, включая атаки сеанса/cookie, попытки фишинга и кражу 2FA, чтобы получить доступ к вашей учетной записи и взять ее под свой контроль.

Среди других мер вы можете повысить безопасность, избегая общедоступного Wi-Fi для финансовой деятельности, обеспечивая безопасность ваших устройств 2FA и всегда проверяя ссылки и контакты на предмет потенциальных мошенников.

Поскольку интерес к экосистеме блокчейна растет, злоумышленники неизбежно будут стремиться извлечь выгоду из этой тенденции. Один из лучших способов оставаться защищенным и держать свою учетную запись в безопасности — это узнать об их методах.

Основываясь на наших статьях «Безопасность», мы приоткрываем завесу над этой тактикой, чтобы предоставить вам знания, необходимые для защиты. От фишинговых трюков до кражи 2FA — вы получите знания, которые помогут лучше подготовиться к предотвращению, обнаружению и реагированию на потенциальные угрозы атак.

В сегодняшнем блоге мы рассмотрим некоторые из наиболее сложных атак, с которыми вы, возможно, не знакомы. Вы также узнаете, как их избежать, воспользовавшись нашими рекомендациями по безопасности.

Захват учетной записи 1: захват сеанса/куки-файлов

Любой пользователь Интернета наверняка знает, что веб-сайты используют файлы cookie. Но знаете ли вы, почему они существуют и как их можно использовать злонамеренно? Во-первых, давайте вернемся к основам.

Знакомство с файлами cookie

Файлы cookie хранят важную информацию, позволяя серверу запомнить, кем вы являетесь, когда вы заходите на веб-страницу или в приложение. Это может сэкономить время при входе в систему, повторной аутентификации или сохранении настроек поиска. Этот процесс запоминания себя известен как сидение.

Давайте посмотрим на пример. Представьте, что вы решили выполнить поиск в Google. В течение часа вы начинаете проверять рейсы, искать направления, а затем узнавать расписание сеансов в местном кинотеатре. Во время вашего сеанса Google отправит файлы cookie, которые могут идентифицировать вас при следующем доступе к услугам. Эти файлы cookie состоят из небольших текстовых файлов, содержащих уникальные данные, которые могут персонализировать ваш опыт.

В следующий раз, когда вы вернетесь в Google, вы увидите, что он помнит детали вашего последнего поиска. Он также может распознать данные вашей учетной записи, если вы вошли в систему во время последнего сеанса Google.

Файлы cookie часто хранятся в браузере или устройстве пользователя всего от 24 часов до нескольких месяцев. На наших телефонах могут быть приложения, которые после входа в систему не требуют ввода пароля каждый раз, когда мы их открываем, если мы используем их регулярно. Однако этот доступ может быть отозван, если система обнаружит, что это приложение не использовалось в течение некоторого времени. В следующий раз, когда пользователь захочет использовать приложение, он должен войти в систему и начать новый сеанс.

Файлы cookie могут быть использованы злоумышленниками

Хотя файлы cookie могут быть полезны, что произойдет, если кому-то удастся их получить? Если злоумышленник получит доступ к файлам cookie вашего сеанса, он сможет получить доступ к вашим подключенным учетным записям. Чтобы получить ваши файлы cookie, злоумышленнику обычно требуется доступ к вашему браузеру или устройству, но это может быть сложно.

Вместо этого злоумышленник будет использовать другие методы, чтобы перехватить ваши файлы cookie:

Закрепление сеанса. Злоумышленник отправляет жертве заранее закрепленный идентификатор сеанса, прикрепленный к определенному веб-сайту. Когда пользователь щелкает по ней и входит в систему, сеанс становится идентичным заранее установленному идентификатору сеанса злоумышленника. Злоумышленник теперь может получить доступ к учетной записи жертвы, поскольку она имеет тот же идентификатор сеанса.

Прослушивание сеанса. Эта атака часто происходит в небезопасных сетях Wi-Fi, например в торговых центрах или аэропортах. Злоумышленник устанавливает анализатор сеанса, который крадет информацию о сеансе из всего трафика в общедоступной сети.

Межсайтовый скриптинг. Злоумышленник отправит жертве ссылку, заставляя ее думать, что она легитимна. На странице за изображением может скрываться вредоносный скрипт. Когда пользователь нажимает на эту ссылку, страница загружается, и скрипт ищет идентификаторы сеансов, которые возвращаются злоумышленнику.

Получив идентификатор вашего сеанса, злоумышленник открывает страницу, к которой вы хотите получить доступ, с помощью файлов cookie. Запрос будет отправлен на сервер вместе с вашим идентификатором сеанса, и сервер будет обманут, подумав, что это вы, и введет злоумышленника в систему.

История кражи печенья Сары

Для контекста давайте рассмотрим пример того, как злоумышленник может захватить ваши файлы cookie.

Сара, частый трейдер криптовалюты, только что пришла в кафе, чтобы проверить свои открытые позиции на Binance во время выходных. Желая проверить свои инвестиции, она входит в свою учетную запись, используя общедоступный Wi-Fi кафе.

Без ее ведома злоумышленник решил воспользоваться уязвимостью публичной сети кофейни. Используя описанный выше метод прослушивания сеанса, злоумышленник перехватывает и крадет файлы cookie сеанса, которые были созданы, когда Сара входила в свою учетную запись Binance. Вооружившись этими украденными файлами cookie, злоумышленник получил несанкционированный доступ к учетной записи Сары, поставив под угрозу ее инвестиции и конфиденциальную информацию.

Так что же здесь такого важного? Итак, Сара решила использовать незащищенную общедоступную сеть Wi-Fi для доступа к своим финансовым счетам. Известно, что общедоступные сети Wi-Fi не имеют надежных мер безопасности, что делает их точкой доступа для хакеров.

Как распознать попытку захвата сеанса/файла cookie

Как Сара сможет узнать, что ее печенье украдено? К счастью для криптовалютного сообщества, есть некоторые явные признаки того, что вы можете подвергнуться атаке!

Появилось новое устройство без вашего входа в систему

Многие серверы позволяют вам увидеть, с каких именно устройств/IP-адресов вы вошли в систему и когда вы вошли в систему. Если у злоумышленника есть ваш активный идентификатор сеанса с авторизованным входом в систему, вы можете видеть, что он получил доступ к вашей учетной записи из неизвестного места или устройства.

Два устройства подключены одновременно с использованием разных IP-адресов.

Люди нередко заходят на сервер на двух разных устройствах одновременно. Однако эти устройства обычно получают доступ к веб-сайту из одного и того же местоположения и IP-адреса. Два устройства в двух разных местах, вероятно, предполагают, что учетной записью одновременно пользуются два разных человека.

Вот пример того, как это будет выглядеть на Binance:

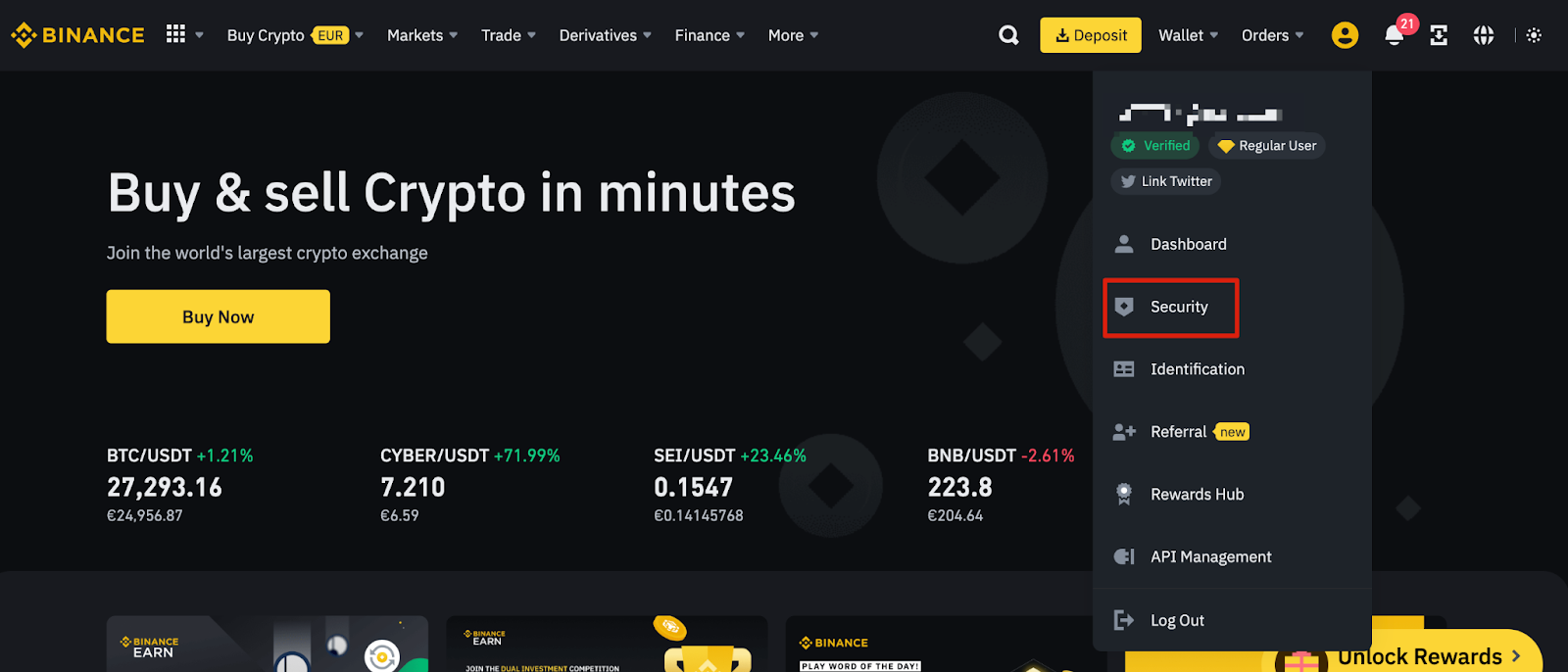

Вы можете получить доступ к странице [Журналы активности учетной записи], наведя указатель мыши на значок учетной записи на главной панели навигации и нажав [Безопасность].

Затем прокрутите вниз до раздела [Устройства и действия] и нажмите [Еще] рядом с [Действия учетной записи].

Как избежать атак с перехватом сеанса или файлов cookie

Не используйте общедоступный Wi-Fi или другие неизвестные сети для доступа к своим учетным записям.

Избегайте добавления в браузер рискованных и ненадежных плагинов, поскольку они могут представлять риск атак типа «человек в браузере». Это может позволить злоумышленникам установить вредоносное ПО в ваш браузер и украсть хранящуюся в нем важную информацию.

Используйте антивирусное программное обеспечение для защиты ваших устройств.

Избегайте входа в свою учетную запись с неизвестных устройств или других устройств.

Захват учетной записи 2: скомпрометированная двухфакторная аутентификация (2FA)

Если вы серьезно относитесь к своей безопасности, вам следует использовать 2FA. 2FA требует двух типов аутентификации для подтверждения вашей личности при входе в учетную запись. Обычно в качестве второго устройства аутентификации вы используете телефон, физический аутентификатор или, возможно, электронную почту.

Хотя 2FA является высокобезопасным методом, он не застрахован от кибератак. В конечном итоге ваша учетная запись с поддержкой 2FA будет так же безопасна, как и ваше устройство 2FA.

Почему злоумышленники захотят скомпрометировать вашу 2FA

После компрометации устройства 2FA у злоумышленника есть несколько вариантов выбора:

Получите бесплатный доступ к любым функциям и продуктам вашего сервиса. Например, они могут сделать запрос на вывод средств, используя код проверки 2FA.

Заблокируйте владельца аккаунта. Злоумышленник может удалить ваши ранее авторизованные устройства и добавить их как 2FA. Это, скорее всего, продлит им доступ к вашей учетной записи и затруднит ее восстановление.

Восстановить доступ к аккаунту. Даже если вы измените свой пароль, злоумышленник сможет сбросить его, используя скомпрометированное устройство 2FA.

Проблемы Марка с 2FA

Имея всю представленную информацию, давайте объединим ее в пример использования. Марк — прилежный инвестор, который гордится уровнями безопасности, которые он установил для своего счета в онлайн-банке. Прочитав о 2FA, Марк добавил свой смартфон в качестве средства аутентификации для своего приложения онлайн-банкинга.

После того, как Марк загрузил несколько приложений на свой телефон, готовясь к долгой поездке, чувство безопасности Марка вскоре пошатнулось. В конце своего путешествия Марк обнаруживает, что его банковский счет пуст. В ходе рассчитанной атаки хакер получил доступ к устройству 2FA Марка и данным для входа в систему, заразив его телефон вредоносным ПО. Получив контроль над устройством, злоумышленник прошел процесс 2FA и быстро перевел средства со счета Марка.

Нарушение безопасности Марка было отчасти результатом его собственных действий. Он случайно установил вредоносное приложение на свой смартфон во время загрузки программного обеспечения из неофициального магазина приложений.

Это вредоносное приложение сумело эксплуатировать уязвимости в операционной системе устройства Марка, получив доступ к функциям и данным телефона. Поскольку банковское приложение Марка было связано с его смартфоном для 2FA, хакер имел полный контроль над его устройством 2FA, что позволяло ему обойти этот важный уровень безопасности.

Как избежать 2FA-атак

Не используйте один и тот же адрес электронной почты для всех своих учетных записей 2FA. Если ваш адрес электронной почты будет скомпрометирован, все ваши учетные записи будут скомпрометированы.

Создайте адрес электронной почты только для своей учетной записи Binance, чтобы ограничить риск воздействия внешнего мира. Например, мы часто указываем свой адрес электронной почты в опросах или во многих других местах, что может создать риск раскрытия наших учетных записей электронной почты.

Также защитите свою учетную запись электронной почты с помощью другого устройства 2FA, например телефона или другого устройства аутентификации.

Установите более надежные пароли. Избегайте использования слов или имен, поскольку они часто встречаются при утечках паролей. Использование буквенно-цифровых паролей со специальными символами и сочетанием заглавных букв может повысить безопасность вашей учетной записи.

Регулярно проверяйте активность своей учетной записи и историю управления устройствами, чтобы обнаружить любые отклонения. Раннее обнаружение может помочь предотвратить потери.

Захват аккаунта 3: Фишинговые атаки

Фишинг — это тип атаки социальной инженерии, при которой злоумышленник пытается обманом заставить пользователей предоставить важную информацию. Обычно это делается путем манипулирования их эмоциями или выдачи себя за кого-то, обладающего властью.

Тактика фишинговых манипуляций

Злоумышленники всегда склонны манипулировать эмоциями пользователя: страхом или жадностью. Например, злоумышленник может отправить пользователю поддельное SMS-сообщение или электронное письмо с заявлением о несанкционированном снятии средств с его счета.

В сообщении будет сказано, что если они не войдут в систему для подтверждения своей личности, они потеряют эти средства. Однако при использовании ссылки по электронной почте или SMS пользователь фактически предоставит злоумышленнику свои данные. Ту же тактику можно использовать, утверждая, что жертва может претендовать на приз или что существует инвестиционная возможность, которой нужно воспользоваться прямо сейчас.

Чтобы получить свой приз или инвестировать, жертве предлагается подключить свой кошелек к децентрализованному приложению (DApp). Затем DApp опустошит кошелек.

Ниже вы можете увидеть пример фишингового SMS-сообщения, отправленного пользователю Binance. Предоставленный URL-адрес аналогичен реальному URL-адресу Binance, но на самом деле это вредоносный веб-сайт. Обратите внимание, что Binance никогда не отправит SMS, содержащее URL-адрес.

Фишинговый опыт Эммы

Познакомьтесь с Эммой, увлеченной пользователем Binance, которая любит получать пассивный доход от своих инвестиций в BTC. Недавно Эмма получила электронное письмо от службы поддержки клиентов Binance. В электронном письме говорилось, что с ее учетной записью существует потенциальная проблема и что для ее решения необходимы срочные действия.

В письме была ссылка на страницу входа в Binance. Эмма вводит свои учетные данные и код 2FA. Однако без ведома Эммы злоумышленник крадет ее данные, а она даже не осознает этого. Вскоре Эмма обнаруживает, что кто-то пытается вывести средства с ее счета Binance.

Проблема Эммы возникла главным образом из-за ее поспешности и отсутствия подозрений в решении предполагаемой проблемы с аккаунтом. Как мы упоминали ранее, фишинговое электронное письмо было призвано вызвать чувство срочности и страха, заставляя Эмму действовать без тщательной проверки легитимности электронного письма или веб-сайта.

Она также не нашла времени проверить адрес отправителя электронного письма, а из-за сложного дизайна фальшивого веб-сайта ей было трудно отличить его от настоящего веб-сайта Binance.

Как избежать фишингового захвата аккаунта

Избегайте доступа к ссылкам, отправленным третьими лицами. Всегда следуйте законному или обычному способу входа в систему.

Никогда не нажимайте на ссылки, замаскированные сокращателями URL.

Добавьте антифишинговые коды в свою учетную запись Binance.

Всегда используйте Binance Verify или обращайтесь в службу поддержки, чтобы убедиться, что полученное вами сообщение является законным.

Никакие два URL-адреса не могут быть абсолютно одинаковыми. Фишинговый URL-адрес или поддельный веб-сайт Binance будет иметь аналогичную ссылку, но не может совпадать с Binance. Вы можете их идентифицировать:

К URL-адресу добавляется «.something» или «-something».

Добавляемый код страны, например «binance-de», «binance-IT» или «binance-PR».

К URL-адресу добавляются ключевые слова, такие как «скомпрометированная учетная запись», «блокировка учетной записи» или «управление учетной записью».

В URL-адресе есть небольшая орфографическая ошибка, но он по-прежнему выглядит близко к исходному названию, например «Binacne».

Внимание поможет вам быть в безопасности

Понимание сложных методов атак имеет решающее значение для защиты ваших цифровых активов. Будь то захват сеанса или файлов cookie, попытка фишинга или взломанное устройство 2FA, распознавание тактики, используемой злоумышленниками, является вашей первой линией защиты.

Но это еще не конец вашего пути к обеспечению безопасности. Будьте в курсе новых событий и мошенничества, читая блог Binance. Мы регулярно информируем вас о последних тактиках, используемых мошенниками, а также о лучших методах обеспечения безопасности.

Поэтому будьте бдительны и всегда имейте под рукой хорошую дозу скептицизма. От этого зависят ваши цифровые активы!

дальнейшее чтение

Будьте в безопасности: что делать, если ваша учетная запись взломана

Оставайтесь в безопасности: лучшие методы защиты от атак с целью захвата учетной записи

Отказ от ответственности: цены на цифровые активы подвержены высокому рыночному риску и волатильности цен. Стоимость ваших инвестиций может как снизиться, так и вырасти, и вы не сможете вернуть вложенную сумму. Вы несете единоличную ответственность за свои инвестиционные решения, и Binance не несет ответственности за какие-либо убытки. Прошлые результаты не являются надежным индикатором будущих результатов. Вы должны понимать связанные с этим риски и инвестировать только в те продукты, с которыми вы знакомы. Прежде чем делать какие-либо инвестиции, вам следует тщательно обдумать свой инвестиционный опыт, финансовое положение, инвестиционные цели, толерантность к риску и обратиться за советом к независимому финансовому консультанту. Этот материал не следует рассматривать как финансовый совет. Для получения дополнительной информации см. наши Условия использования и Уведомление о рисках.