Data raportului: 2026-03-11

Domeniul de probă: Cele 100 de Abilități de top ClawHub după descărcări (începând cu 10 martie, 18:30 ora Beijingului)

Motor de Detecție: Motorul de Scanare a Securității Abilităților AgentGuard

Scopul Scanării: Evaluarea poziției de securitate de bază a celor mai populare Abilități AI Agent și identificarea riscurilor potențiale, cum ar fi abuzul de privilegii, operațiuni sensibile și modele de comportament malițios.

📊 1. Rezumat Executiv

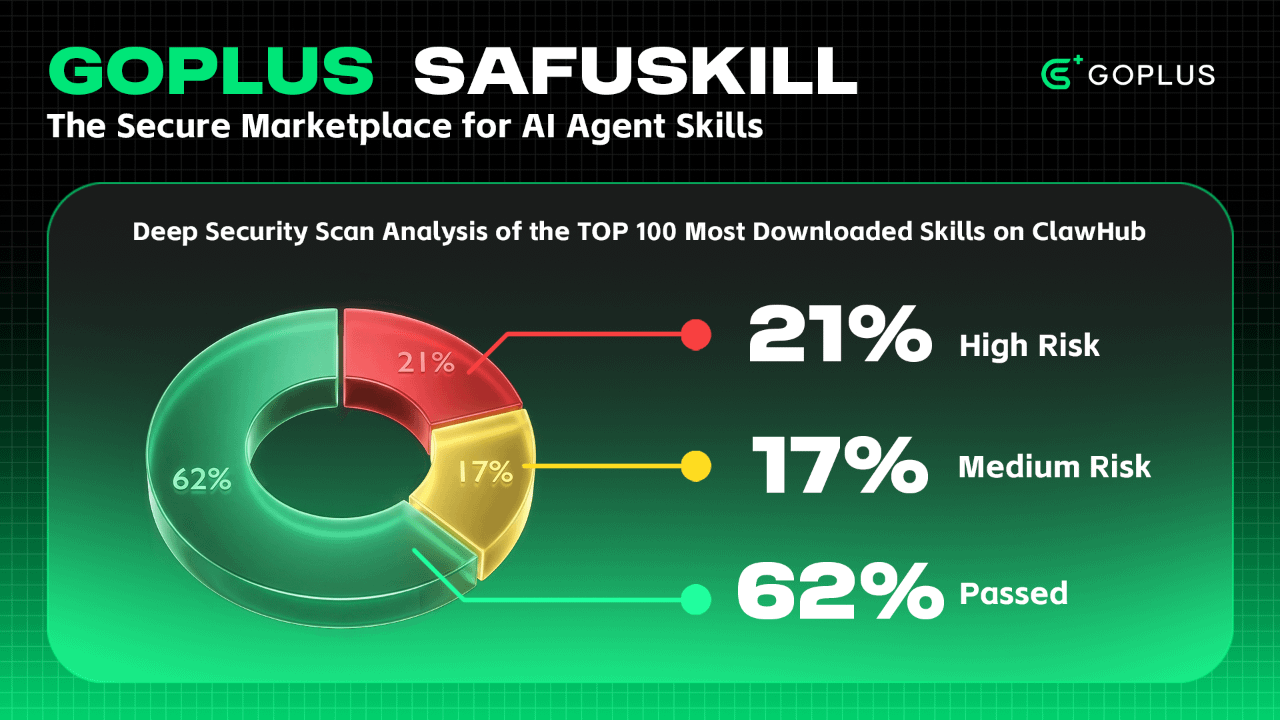

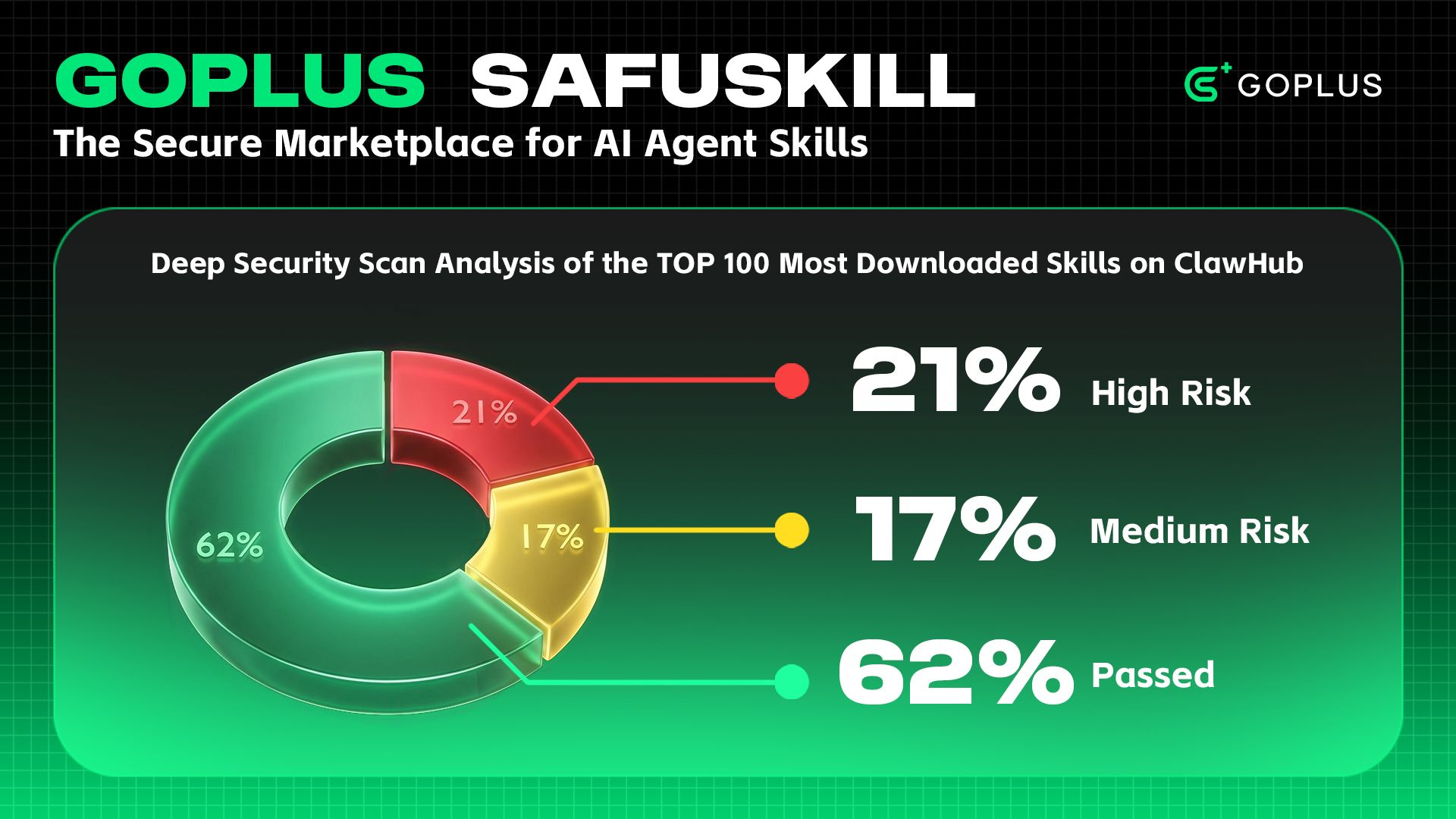

Această scanare de securitate a efectuat o analiză completă a celor 100 cele mai descărcate Abilități din ecosistemul ClawHub. Rezultatele generale sunt următoarele:

Total eșantioane scanate: 100

Rata de Scanare de Succes: 100% (fără erori de parsare sau fișiere lipsă)

Abilități Blocate: 21 (21%)

Abilități de Avertizare: 17 (17%)

Abilități Trecute: 62 (62%)

Constatare Cheie: Printre cele mai bune 100 de Abilități, 21% conțin operațiuni explicite cu risc ridicat (cum ar fi tunelarea directă a rețelei, apeluri API sensibile sau mesagerie automatizată). Pentru aceste Abilități, se recomandă aplicarea unui mecanism de confirmare a Omului în Circuit (HITL) înainte de execuție pentru a asigura revizuirea manuală a acțiunilor cu risc ridicat.

În plus, 17% din Abilități prezintă anumite semnale de risc și ar trebui executate cu prudență. Pentru utilizatorii cu cerințe de securitate mai stricte, activarea confirmării manuale pentru aceste Abilități este, de asemenea, recomandată.

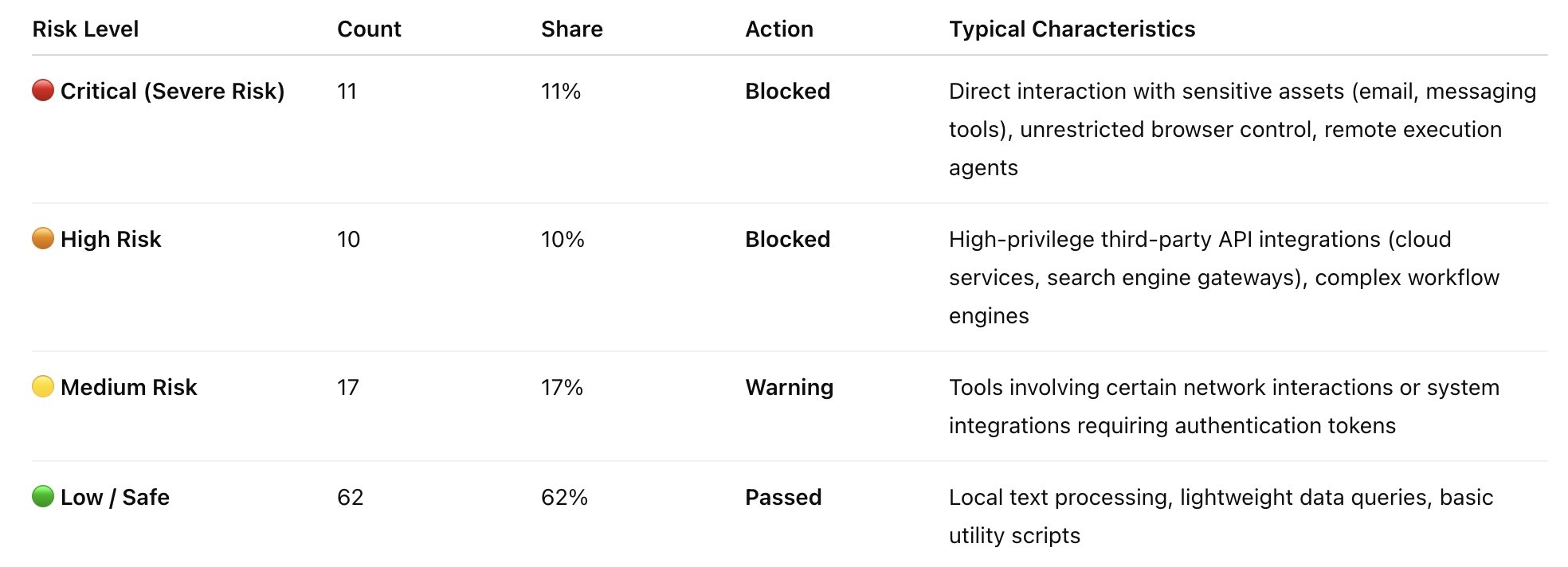

📈 2. Distribuția Nivelului de Risc

Pe baza setului de reguli AgentGuard, rezultatele scanării sunt clasificate în patru niveluri de risc, cu următoarea distribuție:

🚨 3. Abilități cu Risc Ridicat (Critic & Ridicat) Analiză

În acest scanner de securitate, 21 de Abilități au fost direct clasificate ca Blocate după activarea regulilor Critice sau cu risc Ridicat. Aceste Abilități se încadrează în următoarele scenarii operaționale cu risc ridicat:

3.1. Browsere fără cap & Automatizare (Automatizare Browser)

Aceste Abilități apelează de obicei la Puppeteer/Playwright sau la instrumente CLI ambalate, permițând Agentului să acceseze liber internetul.

Abilități afectate: agent-browser (Critic), agent-browser-clawdbot (Critic)

Motiv de Detectare: Detectarea controlului procesului browser fără cap, execuția scripturilor JS arbitrare sau interacțiunile complexe DOM.

Impactul Riscului: Poate fi folosit pentru SSRF (Server-Side Request Forgery), sondarea rețelei interne, ocolirea protecțiilor CAPTCHA pentru scraping malițios sau activarea payload-urilor de pe site-uri phishing.

3.2. Comunicații & Mesagerie (Comunicații & Mesagerie)

Abilități care controlează direct e-mailul sau instrumentele de mesagerie ale utilizatorilor pentru a trimite mesaje.

Abilități afectate: agentmail (Critic), whatsapp-business (Critic), imap-smtp-email (Critic), mailchimp (Ridicat)

Motiv de Detectare: Detectarea cuvintelor cheie din protocolul SMTP/IMAP, endpoint-uri API pentru mesaje în masă și tokenuri de comunicație cu privilegii ridicate.

Impactul Riscului: Dacă un Agent este compromis printr-un atac de Injectare a Promptului, atacatorii ar putea folosi aceste Abilități pentru a trimite spam sau pentru a desfășura escrocherii de inginerie socială, deteriorând reputația utilizatorului și potențial încălcând cerințele de conformitate cu confidențialitatea.

3.3. CRM cu Privilegii Ridicate & API-uri de Resurse Cloud (Gateway-uri API de Întreprindere)

Abilități care efectuează operațiuni de citire/scriere pe platformele SaaS de întreprindere prin gateway-uri proxy.

Abilități afectate: google-workspace-admin (Critic), google-slides (Critic), feishu-evolver-wrapper (Critic), pipedrive-api (Ridicat), youtube-api-skill (Ridicat), trello-api (Ridicat), google-meet (Ridicat)

Motiv de Detectare: Motorul de reguli a detectat structuri de cereri REST API capabile să modifice date sensibile, precum și capacitatea de a altera starea sistemelor externe.

Impactul Riscului: Agenții pot modifica direct sau chiar șterge date esențiale ale întreprinderii, cum ar fi vânzările, financiare, documente sau active media (inclusiv acordarea sau revocarea privilegiilor de administrator). Fără o verificare strictă a Omului în Circuit, greșelile operaționale ar putea duce la pierderi severe.

3.4. Motoare de Căutare Profunde & Agregare de Scraping (Căutare & Scraping)

Instrumente capabile de crawling profund de conținut și agregare multi-motor.

Abilități afectate: brave-search (Ridicat), duckduckgo-search (Ridicat), multi-search-engine (Ridicat), tavily (Ridicat)

Motiv de Detectare: Detectarea wrapper-urilor de cereri externe de rețea cu frecvență mare, parsarea HTML și biblioteci de scraping.

Impactul Riscului: În plus față de posibilele interdicții IP din partea site-urilor țintă, extragerea nesigură a conținutului web (cum ar fi citirea directă a HTML-ului nefiltrat sau executarea conținutului paginii web) poate introduce riscuri indirecte de Injectare a Promptului.

3.5. Modificarea Logicii de Bază & Escalarea Privilegiilor (Auto-Modificare & Escalarea Privilegiilor)

Abilități care implică mutația comportamentului Agentului, modificarea configurațiilor ascunse sau accesul la acreditive la nivel de sistem.

Abilități afectate: free-ride (Critic), moltbook-interact (Critic), trello (Critic), evolver (Ridicat)

Motiv de Detectare: Detectarea cererilor de acces la scriere către fișierele de sistem (cum ar fi fișierele de configurație .json ascunse), capacitatea de a citi acreditivele locale sau concatenarea directă a tokenurilor sensibile în comenzile Bash.

Impactul Riscului: Aceste Abilități pot modifica regulile comportamentale de bază ale Agentului fără autorizare, ocolind restricțiile existente ale sistemului sau scurgând chei API critice din cauza vulnerabilităților de injectare a comenzilor.

⚠️ 4. Abilități cu Risc Mediu (Medie / Avertizare) Merită Atenție

Un total de 17 Abilități au fost clasificate ca având risc Mediu. Majoritatea acestora sunt interfețe de integrare pentru aplicații terțe. Deși motorul de scanare nu le-a blocat direct, se aplică următoarele considerații:

Instrumente de calendar & programare (caldav-calendar, calendly-api)

Instrumente de productivitate & colaborare (notion, x-twitter, xero, typeform)

Integrări ale ecosistemului Microsoft (microsoft-excel, outlook-graph, outlook-api)

Kituri de instrumente de utilitate (mcporter, asana-api, clickup-api)

Analiză: Caracteristica principală a acestor Abilități este că funcționalitatea lor este neutră, dar au acreditive de mare valoare. Scannerul de securitate a identificat că necesită token-uri de acces de la utilizatori, dar nu a fost detectată nicio logică malițioasă explicită la nivel de cod, astfel că au fost etichetate cu o Avertizare. Cu toate acestea, dacă un Agent este păcălit să folosească aceste Abilități (de exemplu, fiind instruit să "șterg toate întâlnirile mele de mâine" sau "să împărtășesc public acest document Notion"), daune semnificative ar putea apărea în continuare.

🛡️ 5. Rezumat & Recomandări de Securitate

Acest scanner de securitate arată că aproximativ 20% din cele mai descărcate 100 de Abilități de pe ClawHub conțin operațiuni explicite cu risc ridicat, demonstrând necesitatea efectuării scanării și revizuirii securității pentru Abilități.

Recomandări pentru utilizatori și dezvoltatori de ecosisteme:

5.1. Îmbunătățiți utilizabilitatea Abilităților cu risc ridicat (Blocate): Evitați interdicțiile totale. Pentru Abilități de mare valoare, cum ar fi agent-browser și agentmail, se recomandă aplicarea unui mecanism de confirmare a Omului în Circuit (HITL) înainte de execuție. Conținutul specific care trebuie trimis sau acțiunile care trebuie efectuate ar trebui să fie afișate, iar execuția ar trebui să continue doar după autorizarea explicită a utilizatorului.

5.2. Consolidarea protecției împotriva "Injectării Indirecte a Promptului": Pentru toate Abilitățile legate de căutare marcate ca Ridicate, conținutul returnat Agentului trebuie să treacă printr-o sanitizare strictă (cum ar fi eliminarea etichetelor HTML și scripturilor) pentru a preveni injectarea de conținut malițios din paginile externe.

5.3. Efectuați verificări regulate de sănătate a securității: Pe baza punctelor oarbe de securitate identificate în această analiză, acțiuni precum modificarea anumitor căi de fișiere de configurație (de exemplu, AGENTS.md) și invocarea bibliotecilor de control al desktop-ului de sistem ar trebui adăugate pe lista comportamentelor cu risc ridicat. Alternativ, dezvoltatorii pot utiliza capabilitățile de inspecție a securității AgentGuard și scanarea Abilităților pentru a audita regulat postura de securitate a Agenților și Abilităților lor.

👉Anexă: Rezultatele Detaliate ale Scanării de Securitate a celor mai bune 100 de Abilități ClawHub

Faceți clic pe link pentru a vizualiza:

https://inky-punch-9d2.notion.site/Appendix-Detailed-Results-of-the-ClawHub-Top-100-Skills-Security-Sca-3215da0dd7ad80719937c66b7c1225b3?source=copy_link