De: Lisa

Contextul incidentului

Din 2022, au apărut treptat diverse grupuri de phishing numite Drainer, precum Pink Drainer, care obține jetoane Discord prin inginerie socială și desfășoară phishing, cum ar fi Venom, un furnizor de servicii de phishing care obține aprobarea utilizatorilor prin Permit sau Appro și fură active; de exemplu, organizația de phishing Monkey Drainer (https://aml.slowmist.com/events) a folosit conturi false de Twitter KOL, Discord etc. pentru a lansa site-uri web false legate de momeală NFT cu Mint rău intenționat pentru phishing, furând zeci de milioane de dolari /monkey_Drainer_statistics/), precum Inferno Drainer, un producător specializat în fraude cu mai multe lanțuri.

Odată cu trecerea timpului, unii Drainers s-au retras din stadiul de criptomonedă, dar două incidente recente au adus un grup de phishing care a funcționat în secret de multe ori - Angel Drainer, treptat în ochii publicului.

Incident 1: atac de deturnare a DNS-ului Balancer

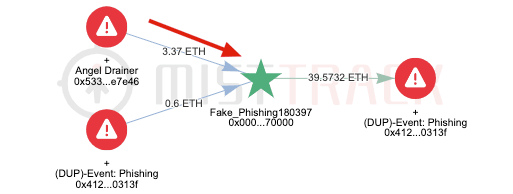

Pe 19 septembrie 2023, Balancer a emis un avertisment urgent prin care le cere utilizatorilor să nu mai acceseze site-ul său oficial, deoarece interfața sa a fost compromisă de actori rău intenționați din cauza deturnării DNS, iar portofelele vor fi supuse atacurilor de tip phishing după ce accesează link-uri către site. Conform analizei MistTrack, taxele atacatorilor au venit de la grupul de phishing Angel Drainer și au fost furați de la victime cel puțin 350.000 de dolari.

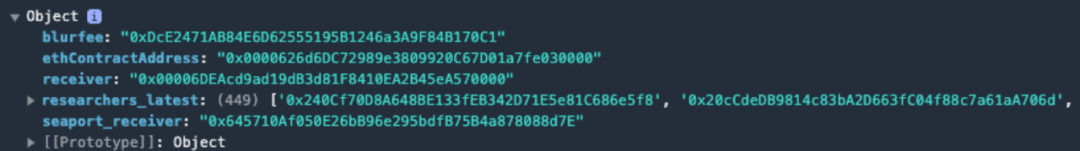

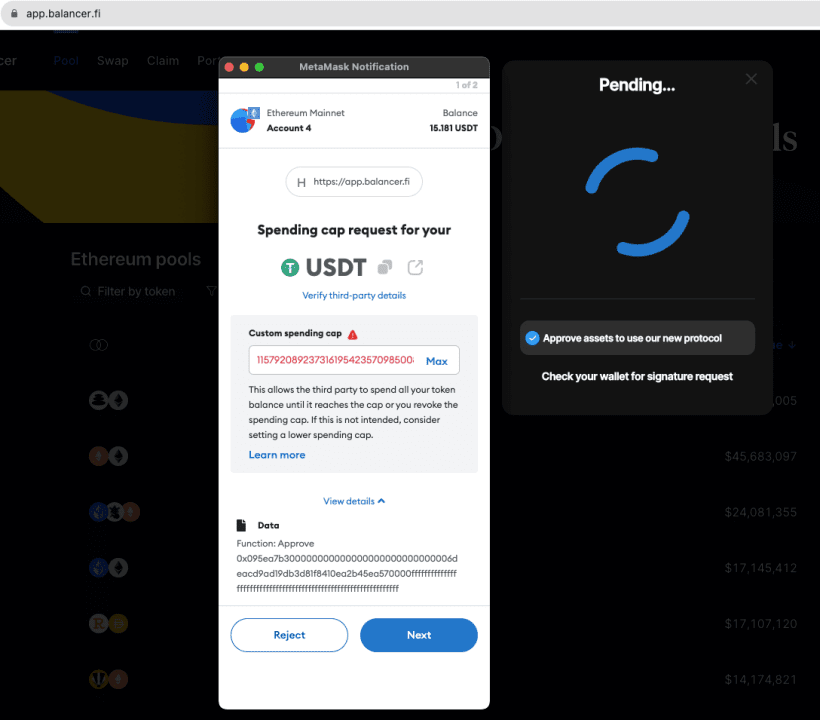

Cu alte cuvinte, după ce a atacat site-ul Balancer, atacatorul (Angel Drainer) a determinat utilizatorul să „aprobe” și a transferat fonduri către atacator (Angel Drainer) prin „transferFrom”. Conform informațiilor relevante pe care le-am colectat, atacatorul ar putea fi înrudit cu hackeri ruși. După analiză, s-a constatat că există cod JavaScript rău intenționat în partea frontală a app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

După ce utilizatorul folosește portofelul pentru a se conecta la site-ul app.balancer.fi, scriptul rău intenționat va determina automat soldul utilizatorului conectat și va efectua un atac de tip phishing.

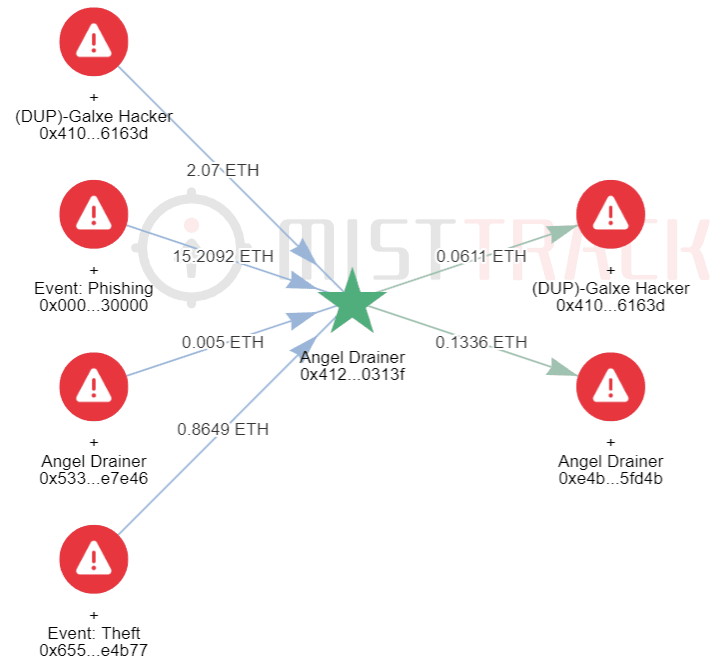

Incident 2: atac de deturnare DNS Galxe

Pe 6 octombrie 2023, potrivit mai multor utilizatori ai comunității, activele au fost furate după ce o semnătură de portofel a fost folosită pentru a autoriza platforma Galxe, o rețea de date de acreditări Web3. Ulterior, Galxe a anunțat oficial că site-ul său a fost închis și problema a fost remediată. Conform analizei MistTrack, adresa Galxe Hacker are interacțiuni multiple cu adresa Angel Drainer și pare să fie același hacker.

Pe 7 octombrie, Galxe a emis o declarație în care afirmă că site-ul a fost acum complet restaurat. Procesul detaliat al incidentului este: pe 6 octombrie, o persoană necunoscută a contactat furnizorul de servicii de nume de domeniu Dynadot, pretinzând că este un membru autorizat Galxe. folosit un document falsificat ocolește procesele de securitate. Impostorii au obținut apoi acces neautorizat la DNS-ul contului de domeniu, pe care l-au folosit pentru a redirecționa utilizatorii către site-uri web false și pentru a semna tranzacții care le-au furat fondurile. Aproximativ 1.120 de utilizatori care au interacționat cu site-ul web rău intenționat au fost afectați și au fost furați aproximativ 270.000 USD.

Următoarea este o analiză doar a unora dintre materialele de phishing și adresele portofelului de phishing ale grupului:

Analiza site-urilor și tehnicilor de phishing

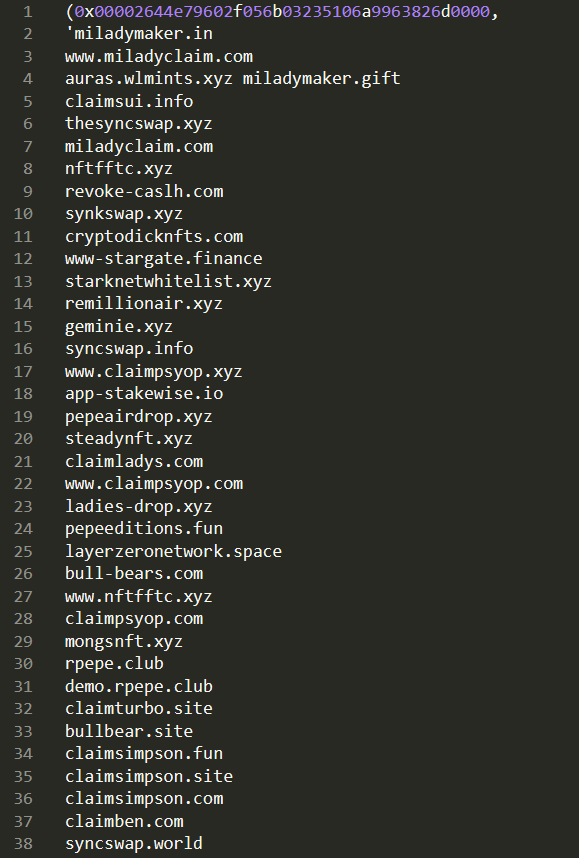

După analiză, am constatat că principala metodă de atac a acestui grup este să efectueze atacuri de inginerie socială asupra furnizorilor de servicii de nume de domeniu După obținerea permisiunilor relevante pentru conturile de nume de domeniu, aceștia modifică direcția de rezoluție a DNS și redirecționează utilizatorii către site-uri web false. Potrivit datelor furnizate de ScamSniffer, un partener SlowMist, atacurile de phishing ale grupului care vizează industria de criptare au implicat peste 3.000 de nume de domenii.

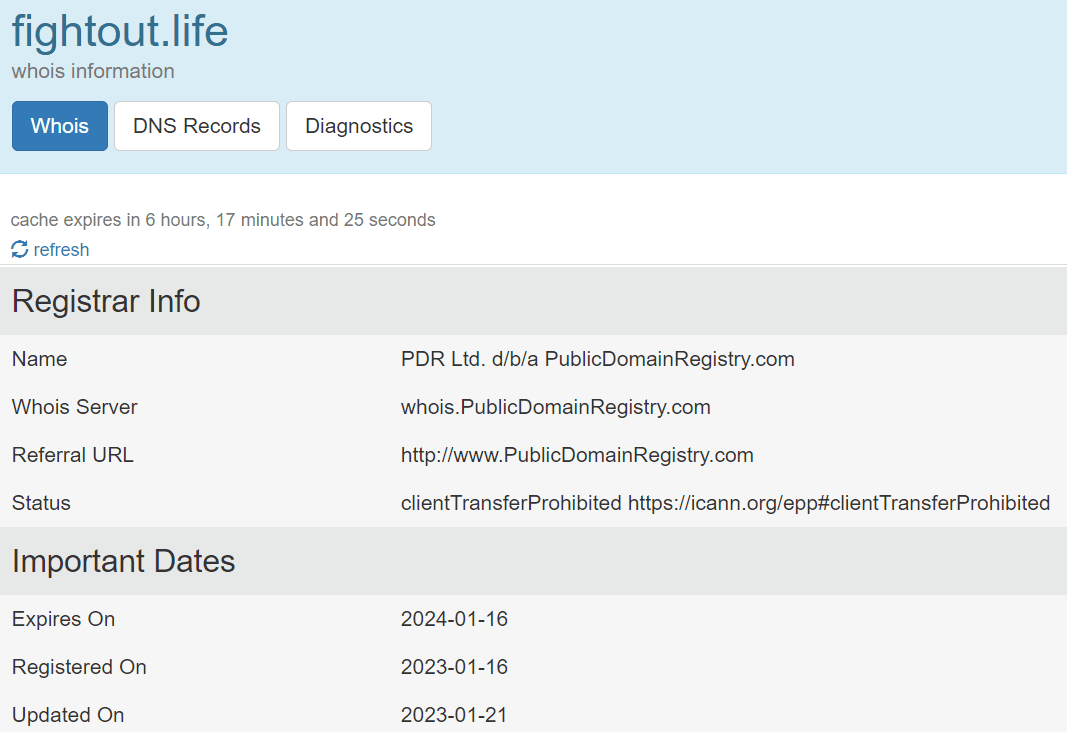

Interogând informațiile relevante ale acestor nume de domenii, s-a constatat că data de înregistrare poate fi urmărită din ianuarie 2023:

Site-ul web imită Fight Out, un proiect de joc Web3, și este momentan indisponibil. Interesant, sub platforma socială oficială a Fight Out, mai mulți utilizatori au raportat că proiectul este și o înșelătorie.

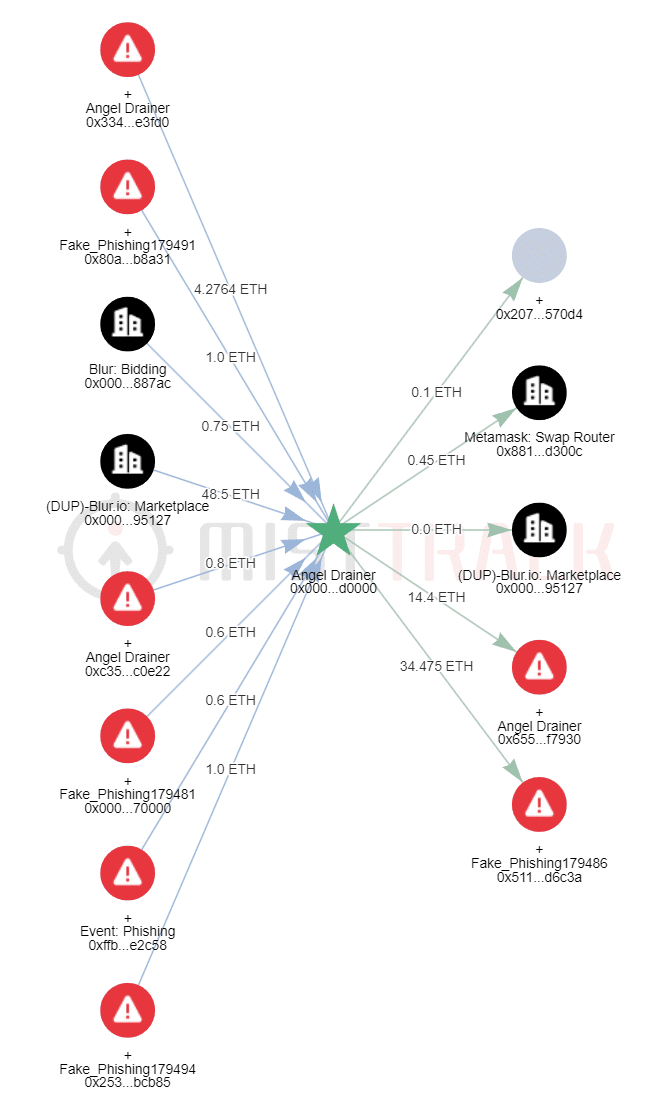

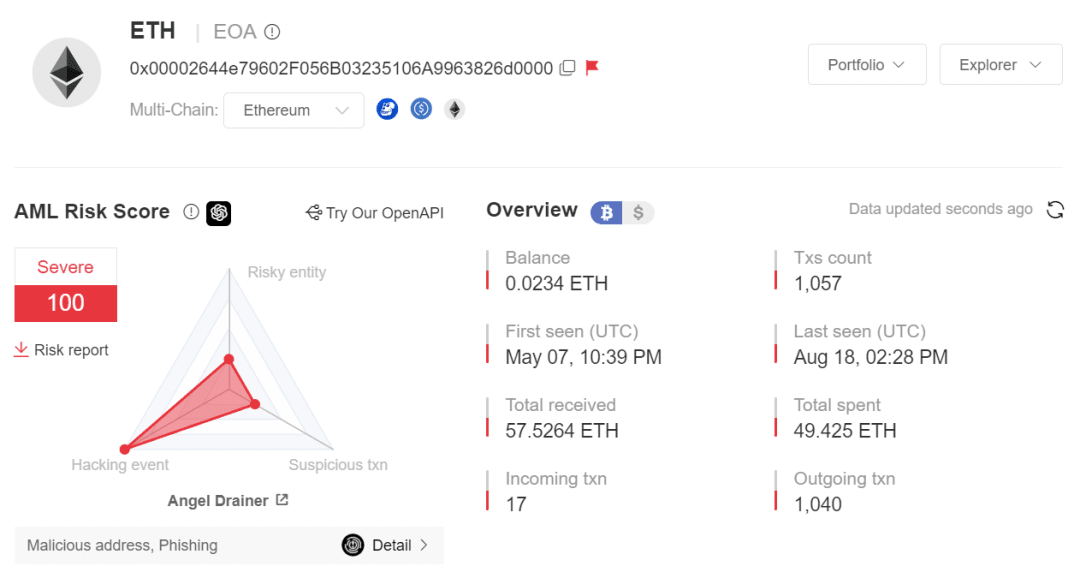

Verificarea adresei 0x00002644e79602F056B03235106A9963826d0000 legată de site-ul de phishing prin MistTrack arată că adresa a făcut prima tranzacție pe 7 mai.

Am constatat că această adresă este asociată cu 107 site-uri web de phishing, inclusiv nu numai proiecte NFT, instrument de gestionare a autorizațiilor RevokeCash, exchange Gemini, dar și cross-chain bridge Stargate Finance etc.

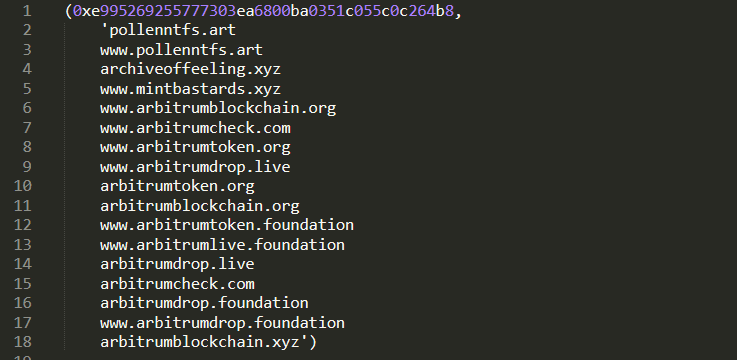

Pe baza acestei adrese, începând cu 16 martie 2023, adresa 0xe995269255777303Ea6800bA0351C055C0C264b8 a fost marcată ca Fake_Phishing76598. Această adresă este asociată cu 17 site-uri web de phishing, în principal, site-urile web de phishing, în principal, proiectul NFT Nu se poate deschis.

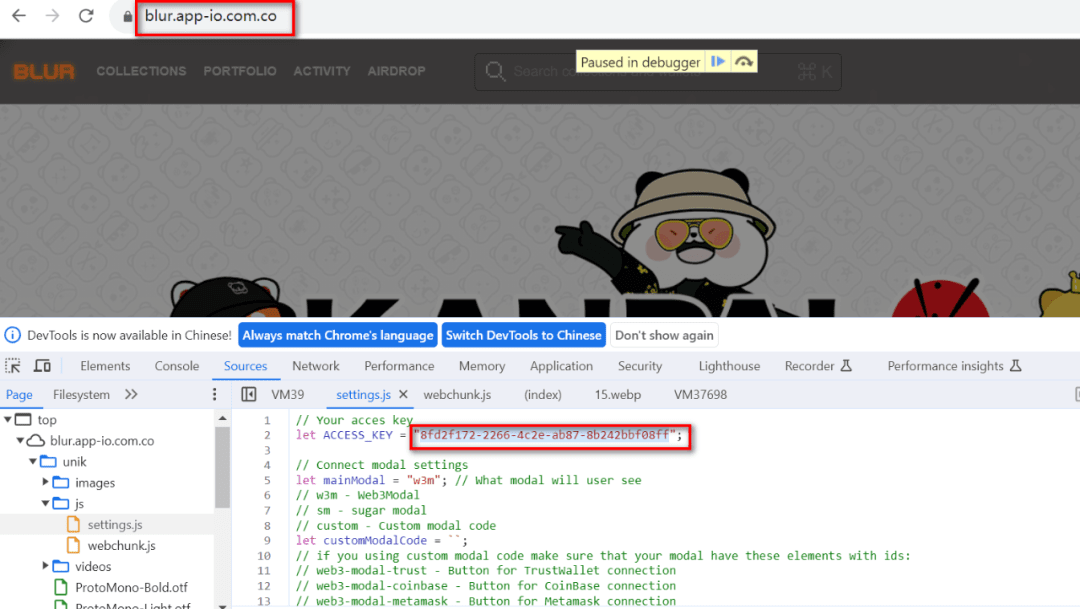

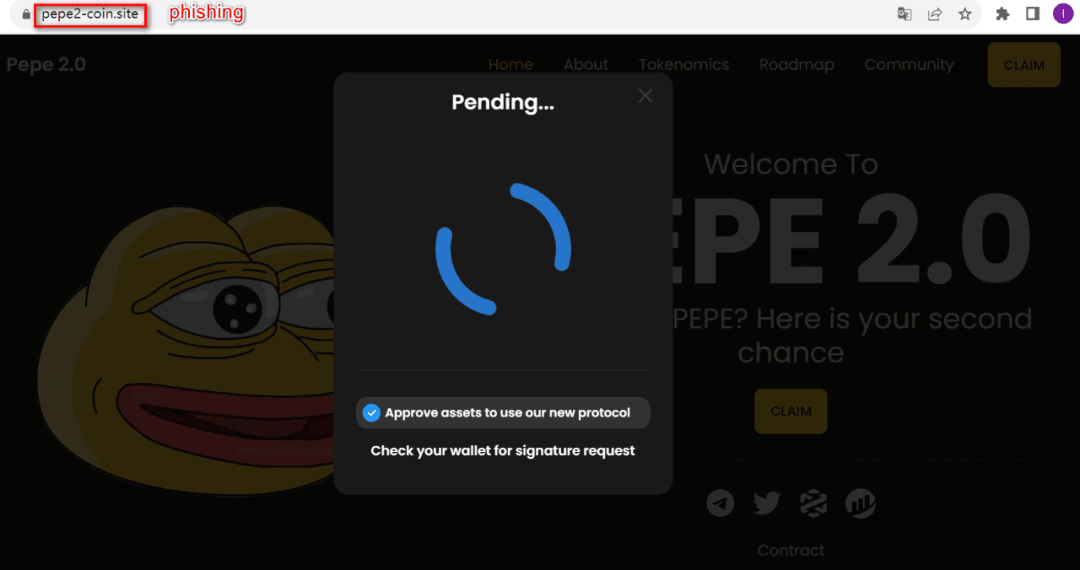

Verificăm site-ul web de phishing blur[.]app-io.com.co implementat recent de acest grup:

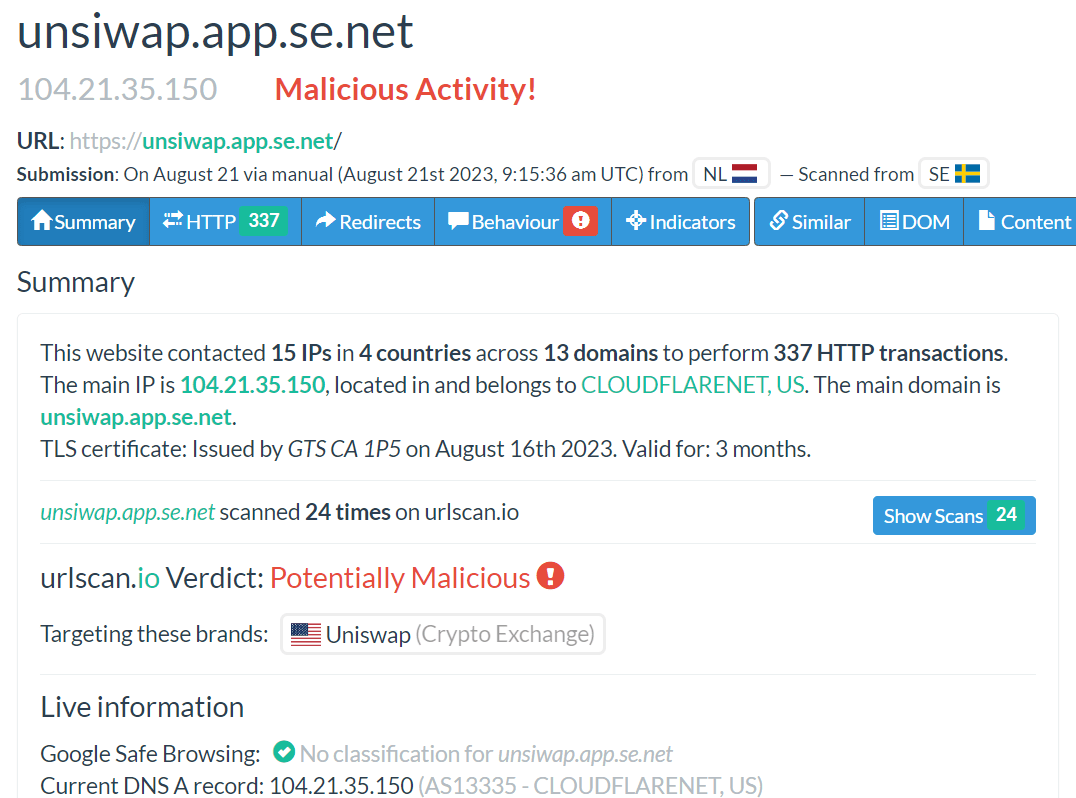

Interogând cheia de acces, aceasta a fost conectată la un alt site web de phishing unsiwap[.]app.se.net Ortografia corectă este Uniswap. Atacatorul confundă publicul schimbând ordinea literelor s și i.

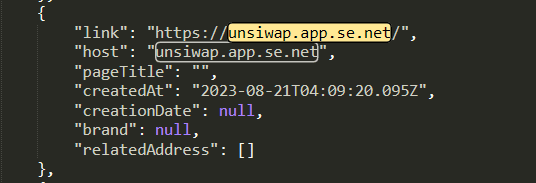

Acest site web este prezent și în datele noastre și a fost lansat abia în august:

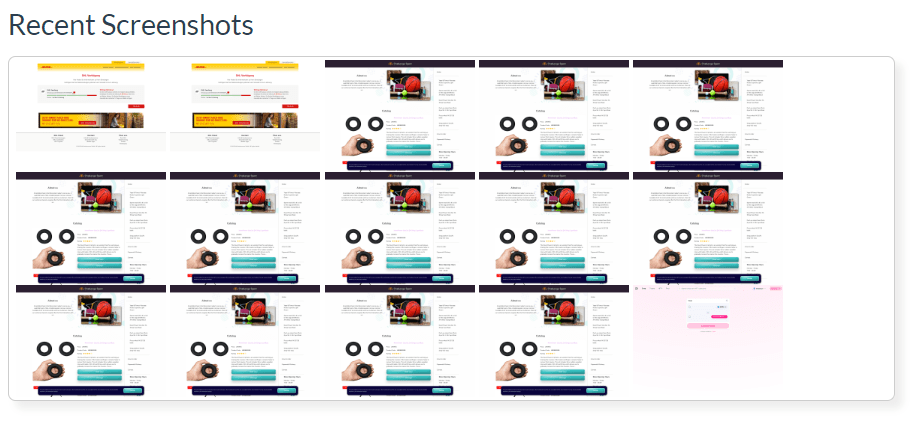

O captură de ecran a unei serii de site-uri web conectate la acest domeniu este prezentată mai jos:

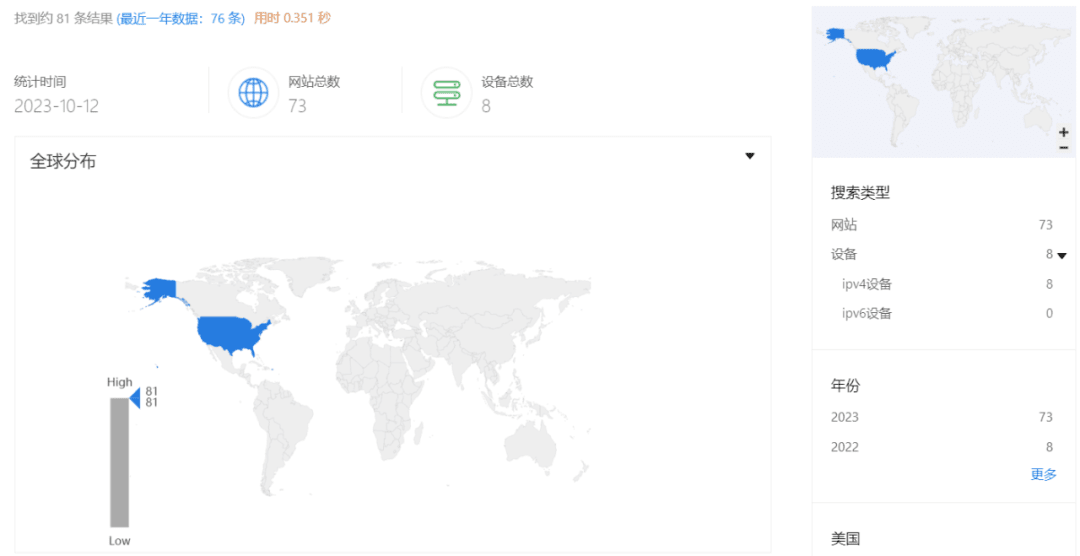

Folosind ZoomEye pentru a efectua o căutare globală, am descoperit că 73 de site-uri de phishing rulau și implementau în acest domeniu în același timp:

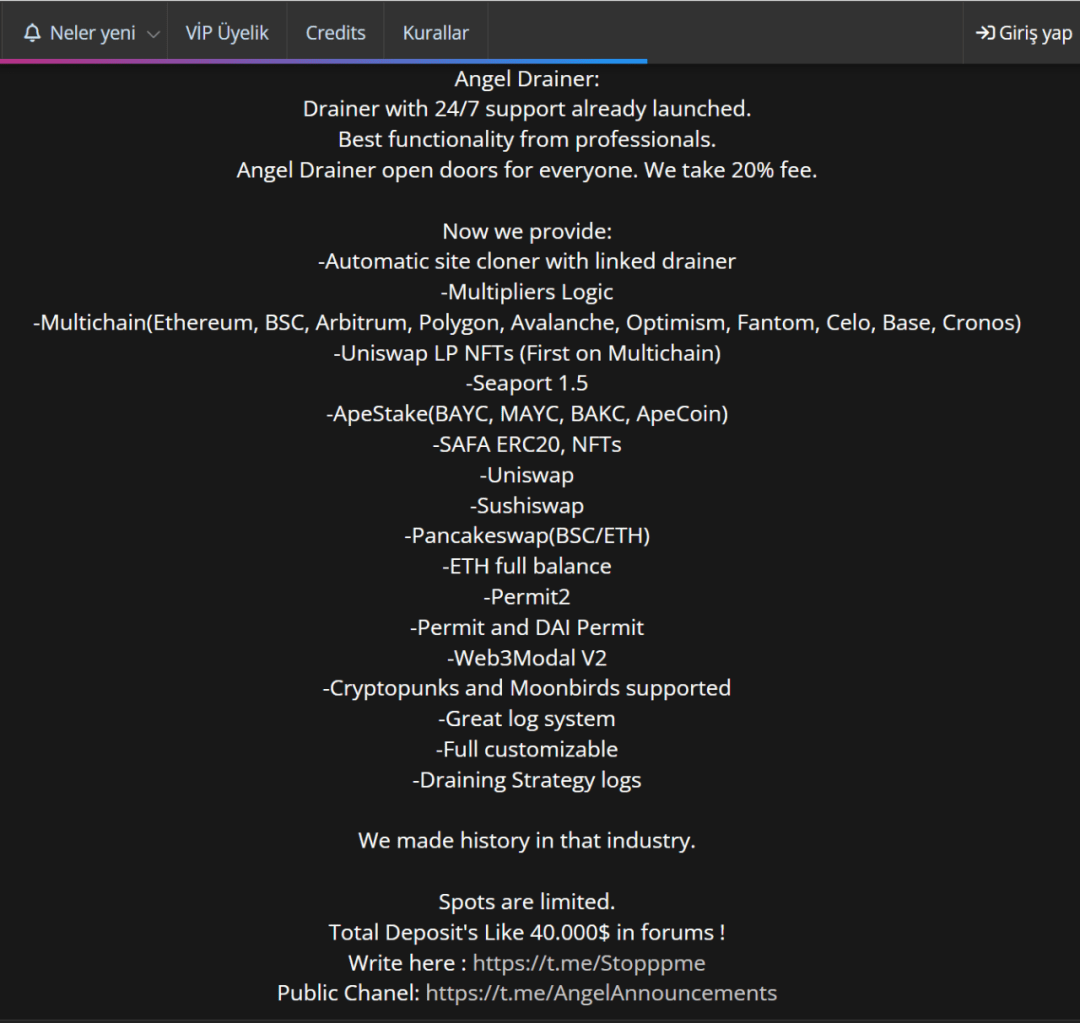

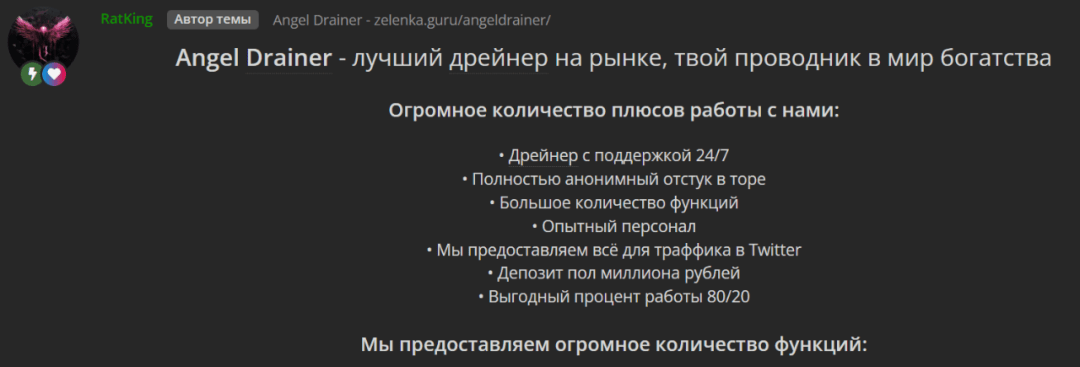

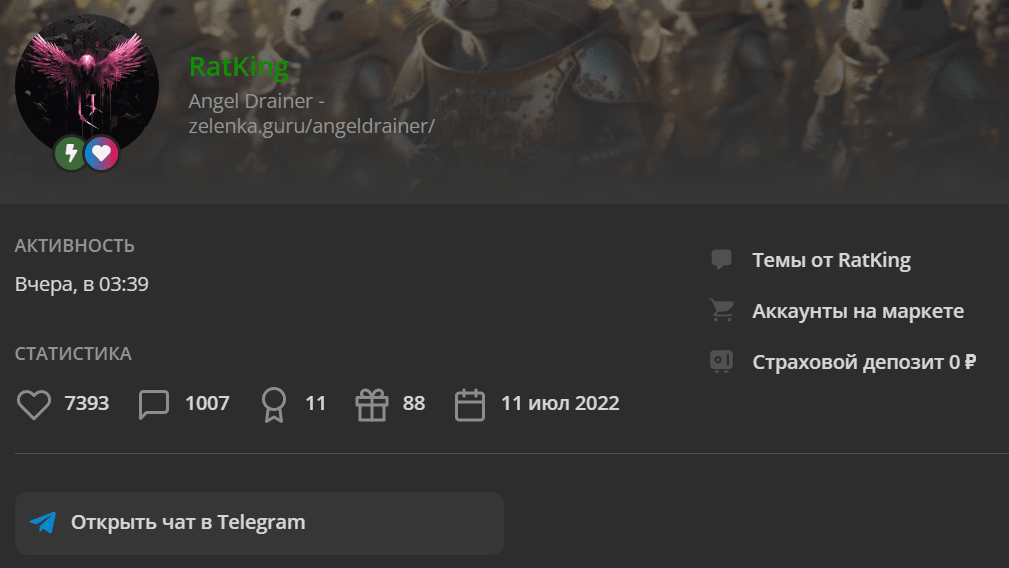

Continuând să urmărească, Angel Drainer vinde în engleză și rusă, include asistență 24/7, are un depozit de 40.000 USD, percepe o taxă de 20%, acceptă mai multe lanțuri, precum și NFT-uri și oferă un cloner automat de site.

Acesta este profilul vânzătorului:

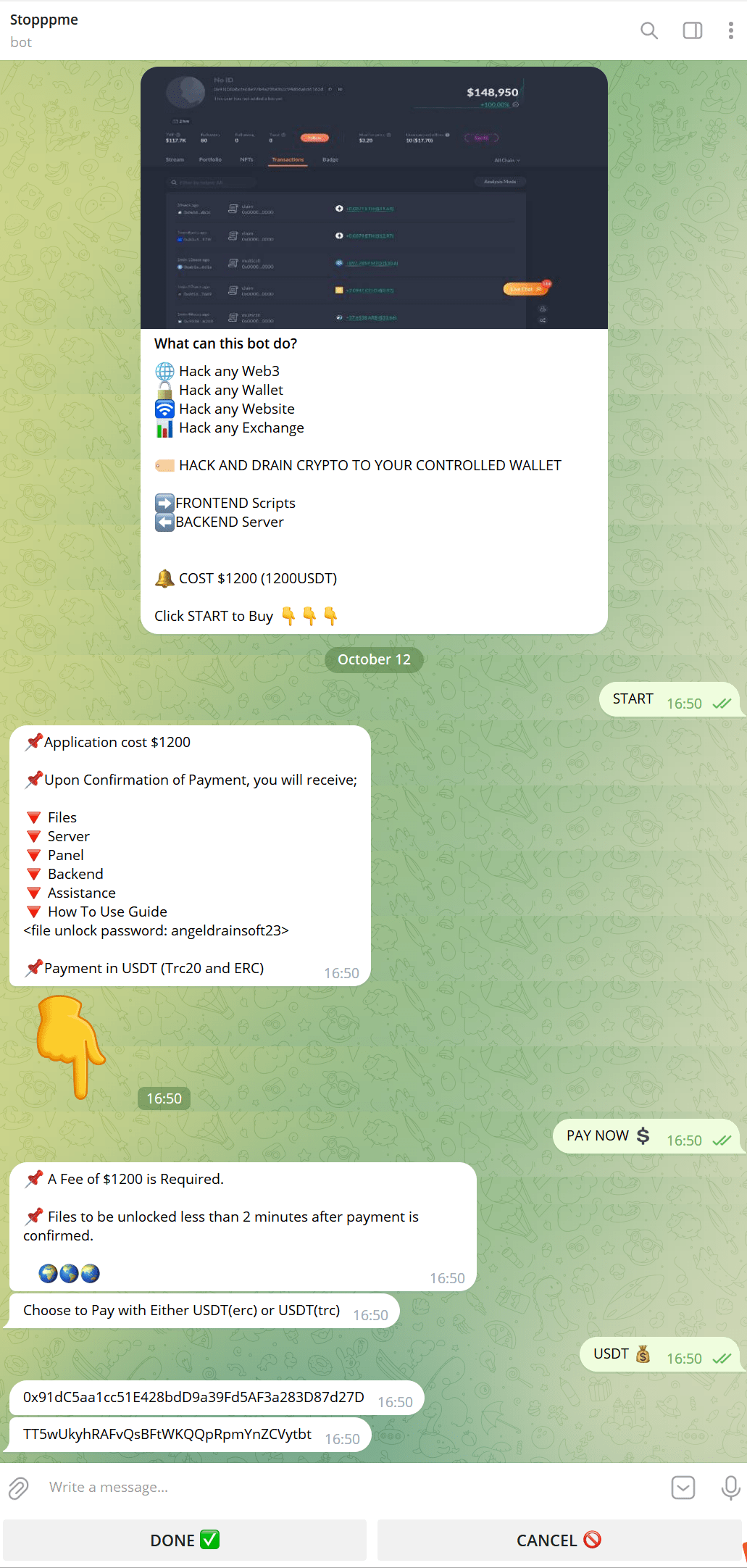

În urma informațiilor de contact date pe pagină, a fost găsit un Bot. Adresa implicată în imaginea de mai jos nu are încă nicio înregistrare a tranzacțiilor și se speculează că este un bot care urmează a fi Angel Drainer.

Găsiți un site aleatoriu pe care să îl verificați, faceți clic pe Revendicare, site-ul va determina dacă aveți un sold și va utiliza o combinație de atac bazată pe simbolurile și soldul deținute de adresa fiecărei victime: Aprobare - Semnătură Permis/Permis2 - transferFrom.

Pentru utilizatorii cu grad scăzut de conștientizare a securității, aceștia pot acorda accidental permisiuni nelimitate către propriile lor adrese. Dacă fonduri noi sunt transferate la adresa utilizatorului, atacatorii vor transfera imediat fondurile.

Din cauza limitărilor de spațiu, nu se vor efectua alte analize aici.

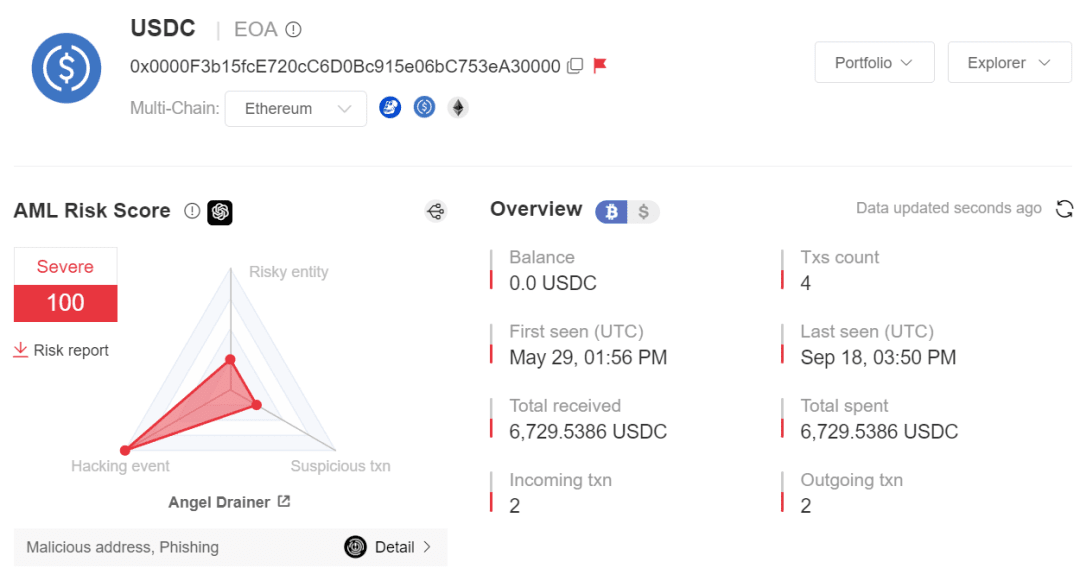

Analiza MistTrack

Prin analizarea celor 3.000 de adrese URL de phishing de mai sus și a bibliotecii de adrese rău intenționate SlowMist AML asociate, am analizat un total de 36 de adrese rău intenționate (pe lanțul ETH) legate de grupul de phishing Angel Drainer, dintre care există două adrese de portofel cald Angel Drainer, care implică mai multe Lanțuri, printre care lanțul ETH și lanțul ARB implică mai multe fonduri.

Luând cele 36 de adrese rău intenționate asociate ca set de date de analiză în lanț, am obținut următoarele concluzii despre grupul de phishing (lanț ETH):

Cel mai devreme timp activ pentru setul de adrese în lanț este 14 aprilie 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Scala de profit: Conform statisticilor incomplete, grupul a realizat un profit total de aproximativ 2 milioane USD prin phishing, inclusiv un profit de 708,8495 ETH, care este de aproximativ 1.093.520,8976 USD, care implică 303 jetoane ERC20, care este de aproximativ 1 milion USD, și principalul tipul este LINK , STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Notă: prețurile se bazează pe prețurile 2023/10/13, sursa de date CoinMarketCap)

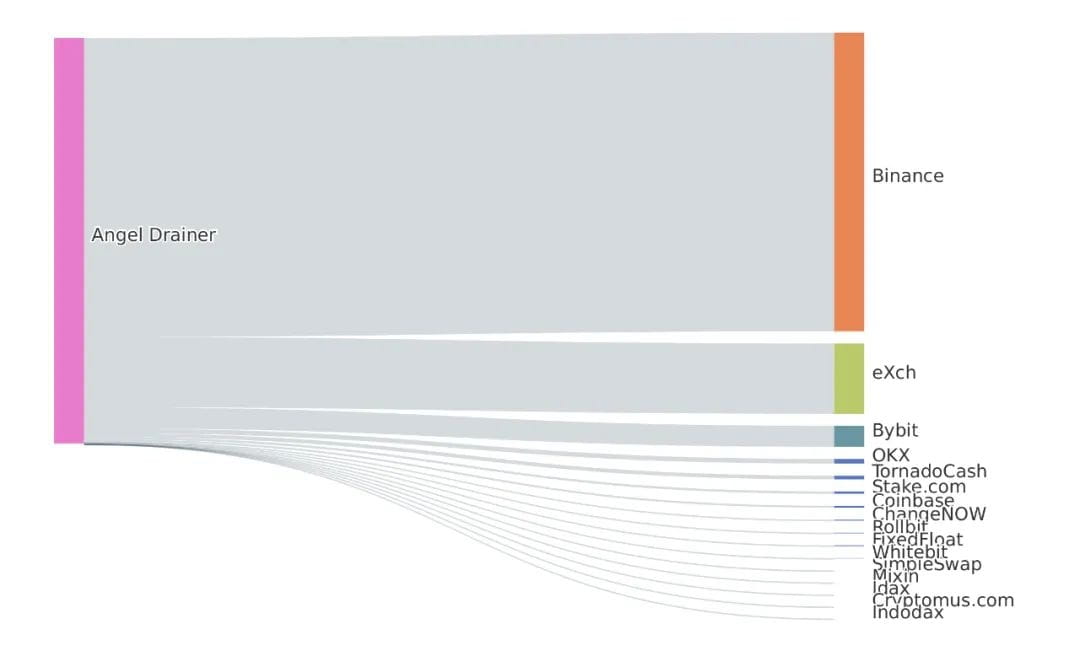

Analizând primele două straturi de date ETH ale adreselor rău intenționate relevante începând cu 14 aprilie 2023, un total de 1652,67 ETH de fonduri de profit au fost transferate către Binance, 389,29 ETH au fost transferate către eXch, 116,57 ETH au fost transferate către Bybit, 25,83 ETH99 către OKX, 21 ETH sunt transferați către Tornado Cash, iar fondurile rămase sunt transferate către alte adrese fizice.

Dorim să mulțumim ScamSniffer pentru suportul de date.

Rezuma

Acest articol se bazează pe incidentele Balancer Hack și Galxe Hack, se concentrează pe grupul de phishing Angel Drainer și extrage câteva dintre caracteristicile organizației. În timp ce Web3 continuă să inoveze, metodele de phishing pentru Web3 devin din ce în ce mai diverse, ceea ce îi poate surprinde pe oameni.

Este foarte necesar ca utilizatorii să înțeleagă în avans starea de risc a adresei țintă înainte de a efectua operațiuni în lanț. De exemplu, introducerea adresei țintă în MistTrack și vizualizarea scorului de risc și a etichetelor rău intenționate poate evita pierderile financiare într-o anumită măsură.

Pentru părțile din proiectul portofel, primul pas este efectuarea unui audit de securitate cuprinzător, concentrându-se pe îmbunătățirea securității interacțiunii utilizatorilor, consolidarea mecanismului de semnătură WYSIWYS și reducerea riscului ca utilizatorii să fie phishing. Măsurile specifice sunt următoarele:

Memento pentru site-uri de phishing: adunați diverse site-uri web de phishing prin puterea ecologiei sau a comunității și oferiți mementouri și avertismente atrăgătoare cu privire la riscuri atunci când utilizatorii interacționează cu aceste site-uri web de phishing;

Identificarea și reamintirea semnăturilor: identificați și reamintiți cererile de semnături precum eth_sign, personal_sign și signTypedData și concentrați-vă pe reamintirea eth_sign-ului de riscurile semnării oarbe;

Ceea ce vedeți este ceea ce semnați: portofelul poate efectua un mecanism de analiză detaliată a apelurilor contractuale pentru a evita Aprobați phishing-ul și pentru a le permite utilizatorilor să cunoască detaliile construcției tranzacției DApp;

Mecanismul de pre-execuție: mecanismul de pre-execuție a tranzacției ajută utilizatorii să înțeleagă efectele execuției difuzării tranzacției și îi ajută pe utilizatori să prezică execuția tranzacției;

Memento de fraudă cu același număr final: atunci când afișează adresa, utilizatorilor li se reamintește să verifice adresa țintă completă pentru a evita problemele de fraudă cu același număr final. Configurați un mecanism de adrese de listă albă, astfel încât utilizatorii să poată adăuga adrese utilizate în mod obișnuit la lista albă pentru a evita atacurile cu același număr final;

Memento de conformitate AML: la transferul de bani, mecanismul AML este utilizat pentru a reaminti utilizatorului dacă adresa de destinație a transferului va declanșa regulile AML.

SlowMist, în calitate de companie de securitate blockchain lider în industrie, a fost profund implicată în informații despre amenințări de mulți ani. Își servește în principal clienții prin audituri de securitate și urmărire și trasabilitate împotriva spălării banilor și a construit o rețea solidă de cooperare în domeniul informațiilor despre amenințări. Printre acestea, auditul de securitate nu numai că oferă utilizatorilor liniște sufletească, ci este și unul dintre mijloacele de reducere a apariției atacurilor. În același timp, din cauza silozurilor de date din diverse instituții, este dificil să se identifice bandele de spălare a banilor interinstituționale, ceea ce reprezintă o provocare uriașă pentru activitatea de combatere a spălării banilor. În calitate de partener de proiect, blocarea transferului de fonduri de la adresele rău intenționate în timp util este o prioritate de top. Sistemul de urmărire împotriva spălării banilor MistTrack a acumulat peste 200 de milioane de etichete de adrese și poate identifica diverse adrese de portofel ale platformelor de tranzacționare principale ale lumii, inclusiv peste 1.000 de entități de adresă, peste 100.000 de date de informații despre amenințări și peste 90 de milioane de adrese de risc. Dacă este necesar, vă rugăm să ne contactați pentru a accesa API-ul. În cele din urmă, sperăm că toate părțile vor lucra împreună pentru a îmbunătăți ecosistemul blockchain.