Autor: Climber, Golden Finance

„Pentru că eram leneș și nu am făcut misiunea galactică, am scăpat de puțin”. Cu toate acestea, în conformitate cu mecanismul front-end centralizat al site-ului web al protocolului de criptare, utilizatorii care evadează în prima zi ar putea să nu scape neapărat din a cincisprezecea zi.

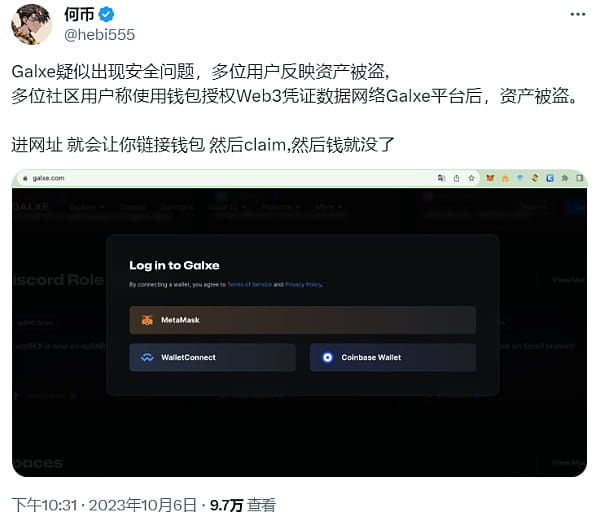

Pe 6 octombrie, rețeaua de date de acreditări Web3 Galxe a suferit un atac de deturnare a DNS de către hackeri. Se estimează că incidentul a afectat 1.120 de utilizatori și a furat aproximativ 270.000 de dolari. În prezent, Galxe a recăpătat controlul asupra numelui de domeniu.

Întâmplător, astfel de atacuri au apărut intens în ultima vreme. Pe 20 septembrie, protocolul de lichiditate DeFi Balancer a suferit un atac de nume de domeniu front-end, provocând o pierdere de aproximativ 238.000 USD în data de 6 a acestei luni, caseta de instrumente blockchain MCT a fost deturnată de un nume de domeniu DNS, ducând la furtul; portofelul MCT al utilizatorului. În trecut, au existat puține incidente pe piața de criptare care au dus la pierderi din cauza atacurilor asupra front-end-ului de protocol. Cel mai popular incident anterior a fost interzicerea front-end-ului Tornado Cash.

Având în vedere acest lucru, Chief Information Security Officer al SlowMist a declarat că din cele peste 6 milioane de înregistrări DNS, 21% au indicat nume de domenii nerezolvate. Aceasta înseamnă că utilizatorii nu pot accesa site-urile web de protocol prin nume de domenii, ci doar prin adrese IP, iar optimizarea motorului de căutare a protocolului (SEO) nu se poate dezvolta bine.

Descentralizarea poate fi realizată odată ce contractul de protocol de criptare este implementat, dar în prezent majoritatea front-end-urilor de protocol sunt încă implementate prin arhitectură tradițională, cu urme evidente de centralizare, ceea ce le face mai probabil să fie vizate de hackeri. Detectivul în lanț ZachXBT a spus că fondurile furate de la Galxe și Balancer au fost transferate la aceeași adresă, iar hackerii ar putea fi același atacator.

În comparație cu suma de fonduri furate în alte atacuri de cripto-hacking, incidentele de mai sus sunt doar incidente minore. Dar poate că un plan de pescuit pentru utilizatorii cripto abia a început.

Petrecere tristă de ridicare a părului

Pe drumul de a mă masturba de Ziua Națională, în timp ce mâncam oală caldă și cântând cântece, am fost jefuită de un hacker.

Aceasta este o imagine adevărată a multor petreceri muncitoare de ridicare a părului în timpul sărbătorilor. Ei au vrut inițial să obțină ceva OAT sau NFT participând la Misiunea Galaxy ca voucher pentru proiecte viitoare, dar nu se așteptau ca portofelele lor să fie aproape. gol de data asta.

Pe 6 octombrie, mai mulți membri ai comunității au declarat pe X că au făcut clic pe aprobarea de autorizare a portofelului atunci când participau la Misiunea Galaxy, iar apoi au fost transferate toate activele din portofel. Ulterior, Galxe a emis un anunț prin care confirma că DNS-ul site-ului a fost piratat.

În același timp, Galxe a acționat rapid și a investigat întregul incident într-o singură zi. Pentru acest incident de deturnare a DNS, oficialii Galxe au declarat că hackerul s-a prefăcut a fi un membru autorizat al Galxe, a contactat furnizorul de servicii de nume de domeniu Dynadot pentru asistență și apoi a resetat acreditările de conectare.

Impostorii au furnizat apoi Dynadot documente falsificate, ocolindu-le procesele de securitate și obținând acces neautorizat la conturile de domeniu, pe care le-au folosit în cele din urmă pentru a redirecționa utilizatorii către site-uri web false și pentru a semna documente care le-au însușit fondurile.

Deși Galxe a declarat că incidentul le-a afectat doar numele de domenii și aplicațiile front-end, toate contractele inteligente Galxe, sistemele tehnice și informațiile despre utilizatori rămân în siguranță. Cu toate acestea, incidentul a afectat în continuare aproximativ 1.120 de utilizatori și au fost furați fonduri de aproximativ 270.000 USD.

Mai ales ca platformă pentru participarea la activitățile proiectului Web3, Galxe, care a fost criticată de comunitate pentru multe blocări ale interfeței, a stârnit din nou nemulțumirea petrecerii de ridicare a părului și a diminuat și mai mult entuziasmul utilizatorilor noi și vechi de a participa în construirea proiectelor de criptare. La urma urmei, cine ar dori să piardă principalul după ce a cheltuit deja taxele de gaz?

Galxe este o platformă cu trafic ridicat care ajută la construirea comunității Web3, cu peste 11 milioane de utilizatori unici, conducând Optimism, Polygon, Arbitrum și peste 3.000 de parteneri printr-un program de loialitate bazat pe recompense.

În timp ce ajută părțile din proiect să obțină clienți cu ușurință, poate, de asemenea, să cultive indirect utilizatori fideli. După ce utilizatorii experimentează proiectul și îndeplinesc sarcini, aceștia pot primi certificatele digitale corespunzătoare și pot primi, de asemenea, Airdrops sau recompense ale proiectului. Pe scurt, punctul de plecare este o platformă bridge care aduce o situație de câștig-câștig părților din proiect și utilizatorilor.

De asemenea, această situație este în mod natural o țintă ușor de vânat pentru hackeri. Repornirea recentă a evenimentului Arbitrum Odyssey pe rețeaua principală L2 a atras din nou atenția multor oameni păroși.

În iunie anul trecut, datorită popularității evenimentului Arbitrum Odyssey, un număr mare de utilizatori s-au înghesuit la GMX, ceea ce a dus la o creștere a taxelor de gaz, care a fost chiar de două ori mai mare decât a rețelei principale ETH. Aglomerația uriașă a rețelei, împreună cu numărul mare de roboți implicați, au forțat Arbitrum să suspende evenimentul.

În această repornire, deși Arbitrum a anunțat că nu vor exista Airdrops sau recompense de orice fel, doar insigne personalizate, tot nu poate rezista entuziasmului petrecerii păroase. Șapte săptămâni și 13 proiecte nu sunt o speranță pentru investitorii care suferă de pe piața ursă.

Cu toate acestea, speranța s-a transformat în dezamăgire, iar mecanismul centralizat de front-end al site-ului Galxe a devenit un punct de intrare pentru hackeri. Trebuie doar să utilizați atacuri DNS obișnuite în lumea Web2 pentru a captura cu ușurință un număr mare de portofele de utilizator criptate și apoi a fura activele digitale din acestea.

În prezent, incidentul de hacking Galxe încă circulă. Oficialul său de proiect a declarat că unii utilizatori pot vedea în continuare site-uri de rețea de phishing și va dura o anumită perioadă de timp pentru a actualiza înregistrările DNS de pe serverul local al utilizatorului pentru a rezolva problema.

Deturnarea DNS devine o problemă cronică în front-end-ul centralizat al protocoalelor de criptare

O parte din motivul pentru care Balancer a mai suferit atacuri de deturnare a DNS-ului a fost că și-a redus cheltuielile cu costurile tehnologice și, în schimb, și-a crescut activitatea de marketing. În aprilie anul acesta, Balancer OpCo, un furnizor de servicii care asigură operațiuni și dezvoltare front-end pentru Balancer, a concediat doi ingineri și și-a redus bugetul de operare. În același timp, Balancer a înființat o echipă de marketing, Orb Collective, și și-a mărit bugetul financiar.

Slăbirea barierelor tehnice de securitate front-end a atras hackerii, iar logica de transformare a afacerii a Balancer se bazează, de asemenea, pe fluxul de numerar strâns cauzat de piața long bear. În cadrul opțiunilor multiple, creșterea veniturilor și reducerea cheltuielilor este în mod natural cea mai bună alegere, iar acesta este, de asemenea, un fenomen comun care apare în alte protocoale de criptare astăzi.

Prin urmare, este rezonabil ca Slow Mist să concluzioneze că 21% din cele peste 6 milioane de înregistrări DNS indică nume de domenii nerezolvate.

În plus, așa cum am menționat mai sus, contractele de criptare sunt descentralizate, dar în prezent front-end-ul majorității protocoalelor de criptare este încă implementat prin arhitectura tradițională Deși pagina web în sine evoluează și se dezvoltă constant, nume de domenii, servicii de rețea, servere și stocare servicii Există multe amenințări potențiale în astfel de aspecte, iar atacurile pe front end sunt adesea ușor ignorate de dezvoltatori.

Pentru atacurile front-end centralizate asupra protocoalelor de criptare, unii oameni cred că ENS poate fi o soluție, dar rezoluția numelor de domenii ENS este și „centralizată”, așa că deocamdată nu există o soluție bună în întreaga piață de criptare.

Doar că comportamentul de atac al hackerilor de deturnarea DNS este extrem de dificil de apărat pentru utilizator. Deci, de ce este exact deturnarea DNS? De ce este atât de greu de prevenit deturnarea DNS? Cum pot lupta utilizatorii împotriva deturnării DNS?

DNS este un protocol/serviciu de rețea de bază, care permite utilizatorilor de internet și dispozitivelor de rețea să descopere site-uri web folosind nume de domenii care pot fi citite de utilizator, mai degrabă decât adrese IP pur numerice. Deoarece sistemul DNS are resurse uriașe de date și capacitățile sale de protecție a securității inerent slabe, devine adesea punctul central al atacurilor de rețea.

Există cinci tipuri comune de atacuri DNS, și anume deturnarea/redirecționarea DNS, atacul de amplificare DNS, otrăvirea DNS/cache-ul, tunelul DNS și proxy invers pentru botnet.

Deturnarea DNS se mai numește și deturnarea numelor de domeniu Acest tip de atac obține în general controlul rezoluției DNS prin programe malware, modificarea cache-urilor, controlul sistemelor de gestionare a numelor de domeniu etc., iar apoi conduce utilizatorii către domenii nestabilite prin modificarea înregistrărilor de rezoluție DNS. metode de server de rezoluție sau site web ilegal controlat de atacatori, furând în cele din urmă activele utilizatorilor.

Pentru companiile de întreprindere, acestea pot adopta un control al accesului mai strict, pot implementa soluții de încredere zero, pot verifica/verifica înregistrările DNS, etc dispus să plătesc.

Dar este mai dificil pentru utilizatori, în principal pentru că deturnarea DNS nu este ușor de perceput de utilizatori. Pentru utilizatorii care ar fi putut fi afectați, procedați în felul următor: Utilizați revoke.cash pentru a anula orice autorizație nerecunoscută și pentru a verifica dacă adresa dvs. este afectată.

Dacă un utilizator suspectează că ar fi semnat termeni rău intenționați, chiar dacă nu au fost compromisi, cel mai bine este să ia în considerare că contul a fost compromis și să transfere toate fondurile într-un cont nou.

Concluzie

Lumea criptată este o pădure întunecată. Terminalele de rețea permit utilizatorilor să acceseze lumea, conectând oportunități, dar și ascunzând pericole. Pentru investitorii obișnuiți, păstrarea principalului este singura modalitate de a supraviețui unei piețe de lungă durată.

Din incidentele de deturnare a DNS-urilor suferite de Balancer, Galxe și MCT, se poate observa vag că hackerii au listat în mod evident portofelele în mâinile unui grup mare de utilizatori de criptare pe lista de atac.