Pontos chave a lembrar

Derivado do verbo inglês "to fish", que significa "pescar", o phishing (ou "hameçonnage" em francês) é um tipo de ciberataque em que os golpistas "vão pescar" informações pessoais sensíveis, passando-se por um indivíduo ou empresa respeitável em quem você confia.

As táticas mais comuns de phishing incluem usurpação de identidade, uso de linguagem urgente ou ameaçadora e envio de links perigosos.

Os atacantes frequentemente alteram a identidade do remetente para fazer parecer que seu e-mail vem de uma fonte confiável.

Se você tiver dúvidas sobre a legitimidade de um e-mail supostamente enviado pela Binance, entre em contato com o serviço de atendimento ao cliente da Binance e envie o arquivo EML do e-mail junto com capturas de tela relevantes.

Sua conta Binance pode ser alvo de tentativas de phishing. Aprenda a proteger seus fundos de criptomoedas com nosso guia completo.

As habilidades necessárias para invadir o sistema de segurança da Binance não estão ao alcance dos hackers comuns, mas eles têm as ferramentas necessárias para enganá-lo a revelar seu nome de usuário, sua senha e seu código de autenticação de dois fatores (A2F).

Por que se dar ao trabalho de forçar um cofre ultra seguro quando basta persuadir o proprietário a lhe dar as chaves? Esse é o princípio básico do phishing: explorar os erros e as emoções humanas.

Continue sua leitura para saber mais sobre phishing, descobrir como essa fraude funciona e aprender a proteger suas criptos das técnicas de phishing mais comuns.

O que é phishing e como funciona?

Derivado do verbo inglês "to fish", que significa "pescar", o phishing (ou "hameçonnage" em francês) é um tipo de ciberataque comum onde os golpistas "vão pescar" informações pessoais sensíveis, passando-se por um indivíduo ou uma empresa bem conhecida em quem você confia, como a Binance. A tática de phishing mais comum é o envio de e-mails: de fato, essas mensagens traiçoeiras são fáceis de redigir e, para alguns, se assemelham tanto que é difícil distinguir seus equivalentes legítimos.

É um método que parece simples, mas que funciona: a maioria dos ciberataques começa por um e-mail de phishing. Um estudo realizado pela empresa Valimail, especialista em segurança de e-mails, descobriu que mais de três bilhões de mensagens usurpando a identidade de uma pessoa ou empresa são enviadas diariamente, o que representa 1% do número de e-mails em circulação.

Saber identificar e não cair na armadilha dos e-mails de phishing é vital para proteger suas criptos e suas informações pessoais. Vamos primeiro ver alguns exemplos comuns.

Três exemplos de e-mails de phishing

Os parágrafos a seguir apresentam brevemente as táticas usadas pelos golpistas para enviar seus e-mails de phishing: usurpação de identidade, linguagem urgente ou ameaçadora, links perigosos... Também incluímos vários exemplos da vida real para ajudá-lo a entender melhor cada técnica.

1. Usurpação de identidade

A usurpação de identidade é uma tática que consiste em criar nomes de domínio e remetentes falsos semelhantes a nomes oficiais para enganar o destinatário. O objetivo é fazê-lo acreditar que o e-mail é legítimo, pois parte do endereço do remetente parece confiável, como "binance.com".

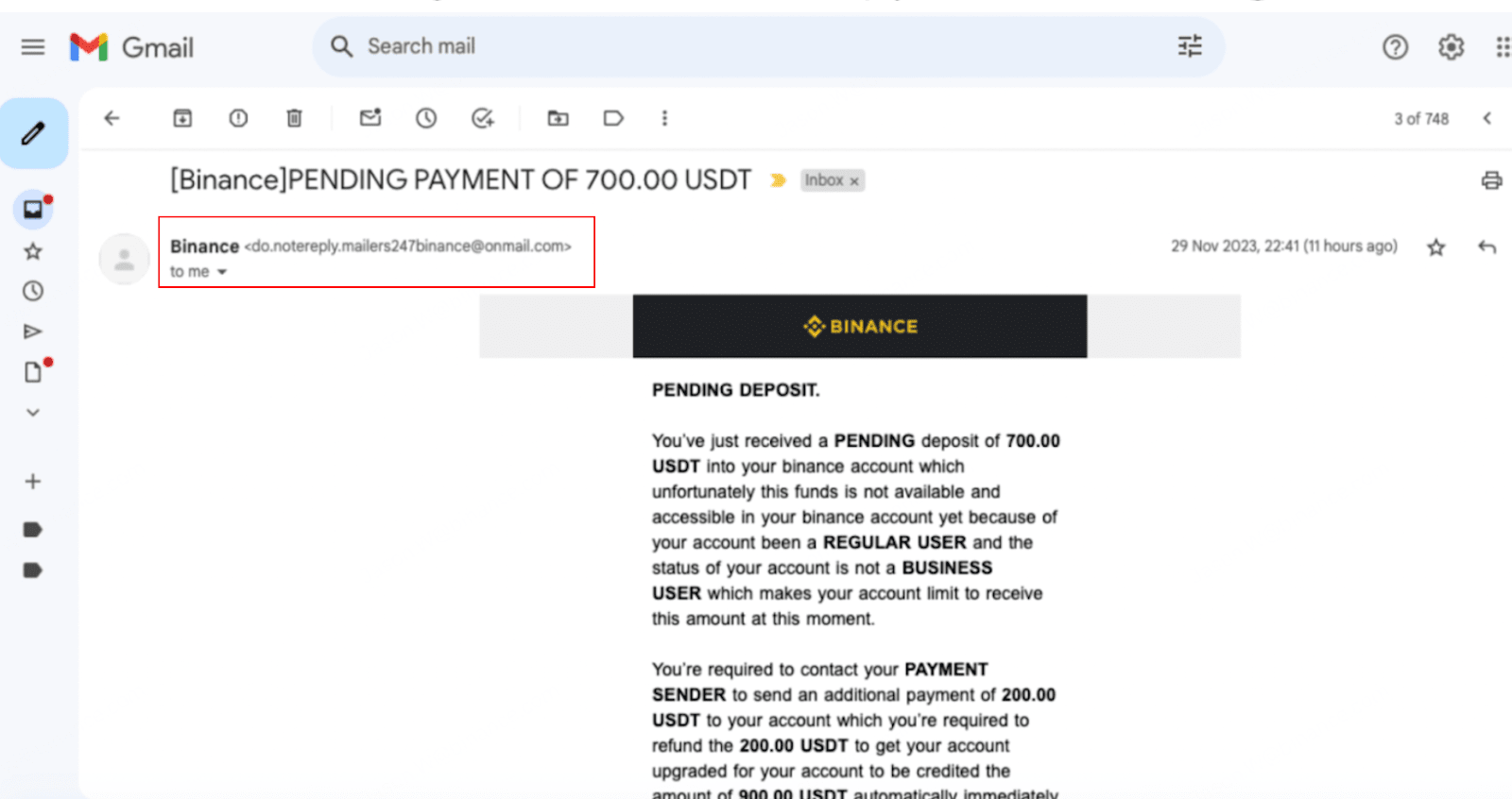

Aqui está um exemplo da vida real em que golpistas usaram o endereço "do.notereply.mailers247binance@onmail.com", que parece oficial até que se note o "onmail" a mais no endereço.

2. Linguagem urgente ou ameaçadora

Os e-mails de phishing frequentemente criam um sentimento de urgência, medo ou curiosidade no destinatário para manipular suas emoções e levá-lo a tomar medidas imediatas. Pode, por exemplo, fazer você acreditar que um saque inesperado foi feito em sua conta, levando você a "redefinir" sua senha enquanto, na verdade, você está prestes a revelá-la a um golpista.

Aqui está um exemplo de e-mail de phishing que afirma que o usuário fez um saque inesperado: note o tom da seção destacada, que é deliberadamente redigida de maneira a perturbar e assustar o destinatário com expressões como "bloquear sua conta" e "proteger todos os seus fundos".

3. Links perigosos e anexos falsos

Os e-mails de phishing geralmente contêm links que direcionam para sites falsos semelhantes aos seus equivalentes legítimos. Eles também podem incluir anexos como PDFs, arquivos executáveis ou aplicativos remanejados que contêm scripts ou malware. Abrir esses anexos pode dar aos hackers acesso não autorizado aos seus dispositivos, permitir que eles roubem informações sensíveis ou transfiram fundos sem seu consentimento.

Aqui está um exemplo de e-mail de phishing contendo um link malicioso: clicar em [Verificar o e-mail] leva a uma falsa página de login da Binance que pede para inserir um nome de usuário e uma senha. Isso pode permitir que os golpistas recuperem os dados dos internautas para revendê-los ou roubem sua conta e seus fundos.

Quatro maneiras de desmascarar uma tentativa de phishing

Agora que apresentamos alguns exemplos de e-mails de phishing, vamos abordar várias maneiras de identificá-los.

1. Binance Verify

Você recebeu um e-mail da Binance que parece suspeito? Antes de mais nada, verifique o endereço do remetente na Binance Verify: se a ferramenta indicar "Fonte não verificada", isso significa que este e-mail é provavelmente perigoso.

Mesmo que o endereço de origem seja validado pela Binance Verify, pode ser uma usurpação de identidade: como explicado anteriormente, essa tática é comumente empregada por golpistas para tornar suas comunicações legítimas. Eles usam nomes de domínio muito semelhantes aos seus equivalentes legítimos ou cabeçalhos falsificados nos campos "Responder" ou "Caminho de retorno".

Além dos endereços do remetente, a Binance Verify também pode verificar qualquer conta nas redes sociais e qualquer link de site contido no e-mail suspeito.

Contas nas redes sociais

Se o e-mail recebido o convidar a entrar em contato com um(a) "funcionário(a) da Binance" nas redes sociais (como Telegram, Facebook ou WeChat), considere verificar seu nome de usuário na Binance Verify.

A imagem abaixo ilustra a tela que aparece quando o nome de usuário da conta Binance é real. Lembre-se de que os criminosos frequentemente assumem a identidade de funcionários da empresa: a Binance Verify é apenas um dos muitos passos a serem tomados para verificar a identidade de um indivíduo.

Links de sites

Tenha cuidado ao clicar em links de sites contidos em e-mails. Para verificar uma URL da Binance, clique com o botão direito sobre ela e selecione "Copiar link", depois cole-a na Binance Verify para verificar a autenticidade do site. A imagem abaixo ilustra a tela que aparece quando a Binance Verify determina que o site é um domínio oficial da Binance.

2. Código anti-phishing

Recomendamos fortemente que você configure um código anti-phishing se ainda não o fez. É um procedimento simples que leva apenas alguns minutos, e uma vez feito, cada e-mail verdadeiramente enviado pela Binance mencionará a combinação única de números e letras que você definiu.

Aqui está como um e-mail da Binance se parece com e sem o código anti-phishing: desconfie de e-mails supostamente enviados pela Binance que não contêm seu código anti-phishing.

3. Verificação do arquivo EML

Baixe o e-mail como um arquivo EML para recuperar informações ocultas adicionais para fins de verificação. Embora mais técnico, esse método é muito eficaz para detectar tentativas de phishing.

SPF/DMARC/DKIM

Você pode, por exemplo, abrir o arquivo e realizar uma verificação SPF/DMARC/DKIM. Se todas as verificações ou algumas delas falharem (se, por exemplo, a verificação indicar "dkim=fail"), o e-mail provavelmente vem de uma fonte não autorizada.

Reputação do endereço IP

No arquivo EML, você também pode encontrar o endereço IP e compará-lo com endereços relatados por atividades ilícitas. Basta copiar e colar o endereço em um verificador de reputação de endereços IP como abuseipdb ou virustotal. Observação: esses bancos de dados às vezes não contêm informações se o endereço IP verificado for muito recente. Consulte sistematicamente várias fontes antes de tirar suas próprias conclusões.

4. Contatar o serviço de atendimento ao cliente da Binance

Se você tiver dúvidas sobre um e-mail recebido, recomendamos que entre em contato com o serviço de atendimento ao cliente da Binance, enviando capturas de tela e o arquivo EML. Entre todos os métodos descritos neste guia, esse é realmente infalível: uma vez que seu caso seja recebido, nossa equipe muito experiente em tentativas de phishing ajudará você a verificar a autenticidade do e-mail.

Para baixar o arquivo EML, siga as etapas detalhadas no parágrafo abaixo.

Baixando um arquivo EML

Vamos ver como baixar o conteúdo de um e-mail como um arquivo EML a partir do Gmail e Outlook.

Gmail

Abra o e-mail que você deseja baixar no formato EML. Clique nos três pontos no canto superior direito do e-mail.

No menu suspenso, selecione "Baixar a mensagem".

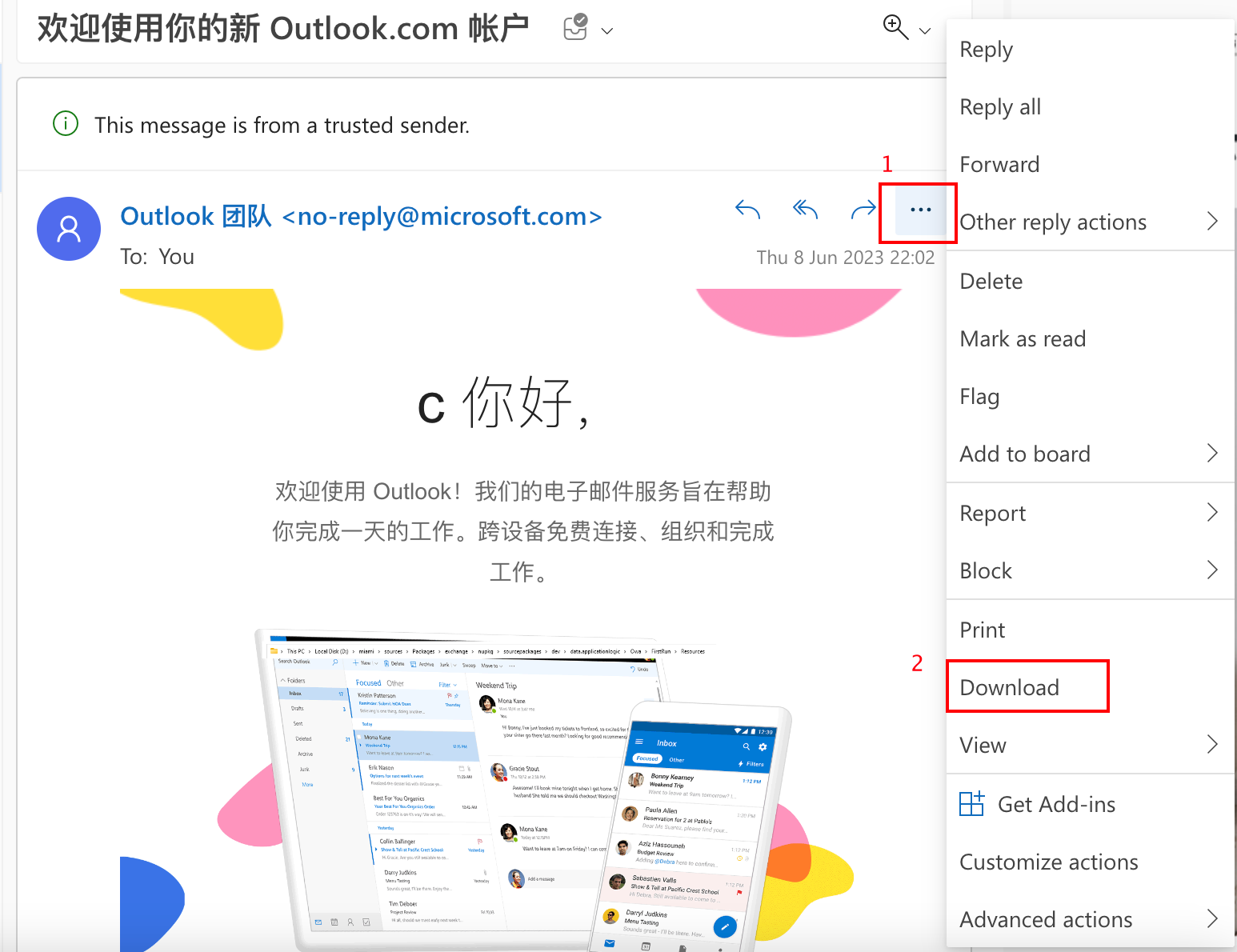

Outlook

Abra o e-mail que você deseja baixar no formato EML. Clique nos três pontos no canto superior direito do e-mail.

No menu suspenso, selecione "Baixar".

Uma vez que o e-mail foi baixado, clique com o botão direito no arquivo EML e selecione [Abrir com], depois [Outro]. Em seguida, selecione TextEdit no macOS ou Notepad(++) no Windows.

Como escapar das tentativas de phishing?

Mantenha-se vigilante contra tentativas de phishing e aprenda a proteger seus fundos hoje para evitar um desastre futuro. Aqui está um resumo rápido das melhores práticas a serem adotadas:

Configure seu código anti-phishing com este guia.

Antes de mais nada, pesquise qualquer endereço de e-mail, URL ou qualquer nome de usuário de "Binance" na Binance Verify.

Não clique em links suspeitos: você pode acidentalmente instalar malware em seu dispositivo ou acessar um site falso criado para recuperar suas informações sensíveis.

Não divulgue nenhuma informação pessoal a um(a) desconhecido(a), incluindo suas informações de login, números de telefone, contas bancárias, frases de recuperação de carteira ou suas chaves privadas.

Ative a autenticação de dois fatores (A2F): se as informações de sua conta forem roubadas, a A2F pode dificultar a vida do golpista que tenta se apoderar de sua conta.

Interaja apenas com empresas legítimas em atividades e desconfie de convites para "concursos gratuitos" ou "airdrops" recebidos por e-mail.

Se você ainda tiver dúvidas sobre um e-mail, peça ajuda ao serviço de atendimento ao cliente da Binance: teremos prazer em verificar o arquivo EML para você.

Para mais informações

A dica do dia: códigos anti-phishing e como se proteger

Mantenha-se seguro: o que fazer se sua conta foi comprometida?

Como proteger suas criptos contra ataques de usurpação de identidade por SMS?

Negocie em qualquer lugar com o aplicativo móvel de negociação de criptomoedas da Binance (iOS/Android)

Encontre-nos em:

Instagram: https://www.instagram.com/binancefrench

Twitter: https://twitter.com/LeBinanceFR

Facebook: https://www.facebook.com/BinanceFrance

Telegram: https://t.me/BinanceFrench

Aviso sobre os riscos: Os preços dos ativos digitais estão sujeitos a um alto risco de mercado e volatilidade de preços. O valor do seu investimento pode cair ou aumentar, e você pode não recuperar o valor investido. Você é o único responsável por suas decisões de investimento e a Binance não é responsável pelas perdas que você pode sofrer. O desempenho passado não é um indicador confiável de desempenho futuro. Você deve investir apenas em produtos que você conhece e entende os riscos. Você deve considerar cuidadosamente sua experiência em investimentos, sua situação financeira, seus objetivos de investimentos e sua tolerância ao risco e consultar um consultor financeiro independente antes de fazer qualquer investimento. Isso não deve ser considerado um conselho de investimento, nem uma incitação ou recomendação para negociar qualquer ativo digital.