No mundo acelerado e em constante evolução das criptomoedas, onde ativos digitais são trocados e fortunas podem ser feitas, um perigo oculto ameaça a segurança tanto de investidores experientes quanto de novatos: golpes de phishing de criptomoedas.

Esses esquemas são projetados para explorar a confiança e a vulnerabilidade de indivíduos, com o objetivo de induzi-los a revelar suas informações confidenciais ou até mesmo a abrir mão de seus ativos de criptomoedas conquistados com muito esforço.

À medida que a popularidade das criptomoedas continua a crescer, também cresce a sofisticação das técnicas de phishing empregadas por criminosos cibernéticos. Desde a personificação de exchanges e carteiras legítimas até a criação de táticas convincentes de engenharia social, esses golpistas não medem esforços para obter acesso não autorizado aos seus ativos digitais.

Atores maliciosos usam diferentes métodos de engenharia social para atingir suas vítimas. Com táticas de engenharia social, os golpistas manipulam as emoções dos usuários e criam um senso de confiança e urgência.

Eric Parker, CEO e cofundador da Giddy — uma carteira inteligente sem custódia — disse ao Cointelegraph: “Alguém entrou em contato com você sem que você pedisse? Essa é uma das maiores regras práticas que você pode usar. O atendimento ao cliente raramente, ou nunca, entra em contato com você de forma proativa, então você deve sempre desconfiar de mensagens dizendo que você precisa tomar medidas em sua conta.”

“A mesma ideia com dinheiro grátis: se alguém está enviando uma mensagem para você porque quer lhe dar dinheiro grátis, provavelmente não é real. Desconfie de qualquer mensagem que pareça boa demais para ser verdade ou que lhe dê uma sensação imediata de urgência ou medo para fazer você agir rapidamente.”

Golpes por e-mail e mensagens

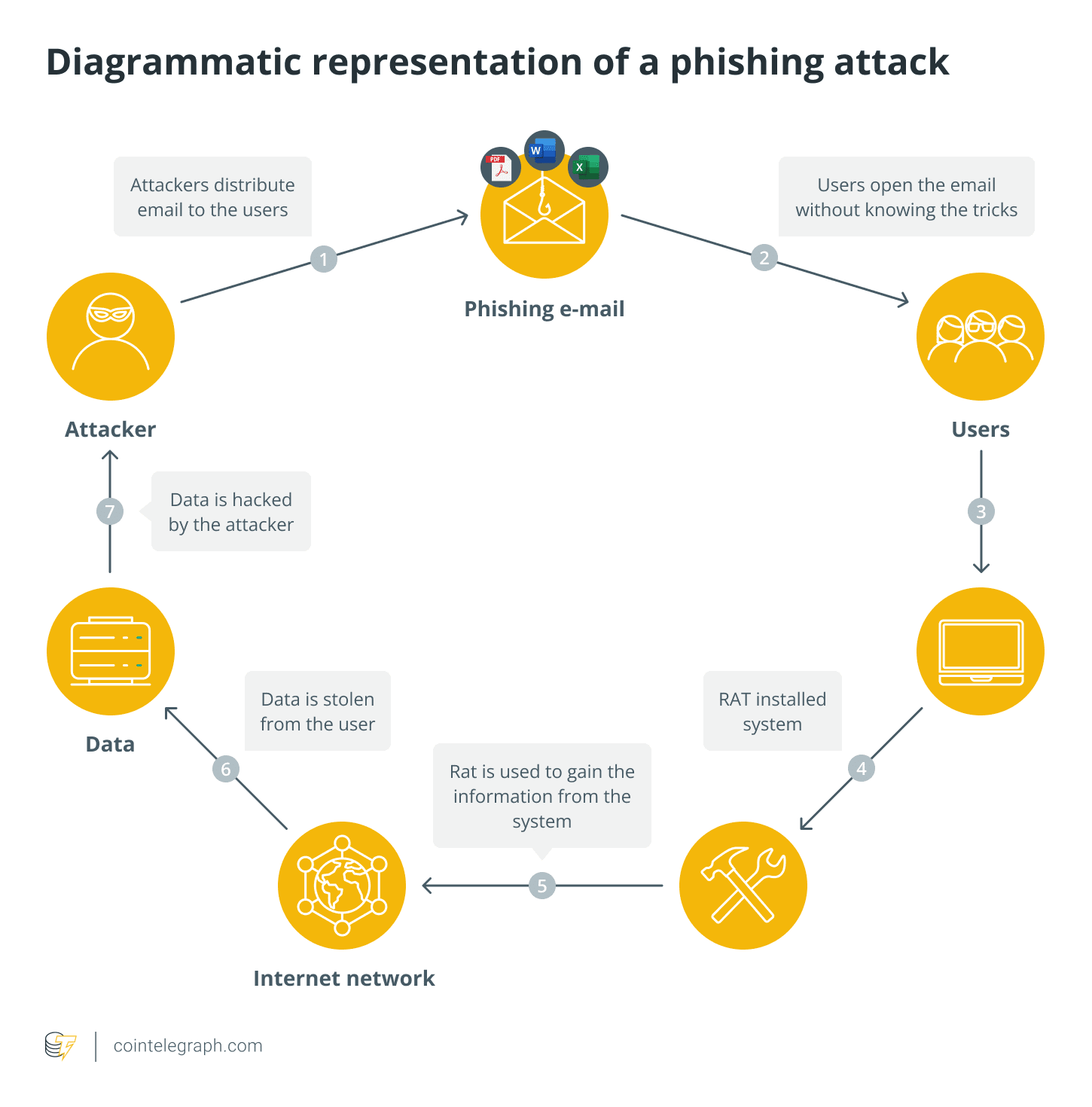

Uma técnica comum usada em golpes de phishing de criptomoedas é se passar por entidades confiáveis, como exchanges de criptomoedas ou provedores de carteiras. Os golpistas enviam e-mails ou mensagens que parecem ser dessas organizações legítimas, usando marcas, logotipos e endereços de e-mail semelhantes. Eles visam enganar os destinatários, fazendo-os acreditar que a comunicação é de uma fonte confiável.

Para conseguir isso, os golpistas podem usar técnicas como falsificação de e-mail, onde eles falsificam o endereço de e-mail do remetente para fazê-lo parecer como se estivesse vindo de uma organização legítima. Eles também podem usar táticas de engenharia social para personalizar as mensagens e fazê-las parecer mais autênticas. Ao se passarem por entidades confiáveis, os golpistas exploram a confiança e a credibilidade associadas a essas organizações para enganar os usuários a tomarem ações que comprometam sua segurança.

Solicitações de suporte falsas

Golpistas de phishing de criptomoedas frequentemente se passam por representantes de suporte ao cliente de exchanges de criptomoedas legítimas ou provedores de carteiras. Eles enviam e-mails ou mensagens para usuários desavisados, alegando um problema com sua conta ou uma transação pendente que requer atenção imediata.

Os golpistas fornecem um método de contato ou um link para um site de suporte falso, onde os usuários são solicitados a inserir suas credenciais de login ou outras informações confidenciais.

Omri Lahav, CEO e cofundador da Blockfence — uma extensão de navegador de criptosegurança — disse à Cointelegraph: “É importante lembrar que se alguém lhe enviar uma mensagem ou e-mail não solicitado, provavelmente deseja algo de você. Esses links e anexos podem conter malware projetado para roubar suas chaves ou obter acesso aos seus sistemas”, continuando:

“Além disso, eles podem redirecioná-lo para sites de phishing. Sempre verifique a identidade do remetente e a legitimidade do e-mail para garantir a segurança. Evite clicar em links diretamente; copie e cole a URL no seu navegador, verificando cuidadosamente se há discrepâncias de grafia no nome do domínio.”

Ao se passarem por pessoal de suporte, os golpistas exploram a confiança dos usuários em canais legítimos de suporte ao cliente. Além disso, eles se aproveitam do desejo de resolver problemas rapidamente, levando os usuários a divulgar voluntariamente suas informações privadas, que os golpistas podem usar para fins maliciosos mais tarde.

Sites falsos e plataformas clonadas

Atores mal-intencionados também podem criar sites e plataformas falsos para atrair usuários desavisados.

A falsificação de nome de domínio é uma técnica em que golpistas registram nomes de domínio que lembram muito os nomes de exchanges de criptomoedas legítimas ou provedores de carteira. Por exemplo, eles podem registrar um domínio como “exchnage.com” em vez de “exchange.com” ou “myethwallet” em vez de “myetherwallet”. Infelizmente, essas pequenas variações podem ser facilmente ignoradas por usuários desavisados.

Lahav disse que os usuários devem “verificar se o site em questão é confiável e conhecido”.

Recente: Bitcoin está em rota de colisão com promessas de ‘Net Zero’

“Verificar a grafia correta da URL também é crucial, pois atores maliciosos frequentemente criam URLs que se assemelham muito àquelas de sites legítimos. Os usuários também devem ser cautelosos com sites que descobrem por meio de anúncios do Google, pois eles podem não ter uma classificação alta nos resultados de pesquisa”, disse ele.

Golpistas usam esses nomes de domínio falsificados para criar sites que imitam plataformas legítimas. Eles geralmente enviam e-mails ou mensagens de phishing contendo links para esses sites falsos, enganando os usuários a acreditar que estão acessando a plataforma genuína. Depois que os usuários inserem suas credenciais de login ou realizam transações nesses sites, os golpistas capturam as informações confidenciais e as exploram para seu ganho.

Software malicioso e aplicativos móveis

Os hackers também podem recorrer ao uso de software malicioso para atingir os usuários. Keyloggers e sequestro de área de transferência são técnicas que os golpistas de phishing de criptografia usam para roubar informações confidenciais dos dispositivos dos usuários.

Keyloggers são programas de software maliciosos que registram cada pressionamento de tecla que um usuário faz em seu dispositivo. Quando os usuários inserem suas credenciais de login ou chaves privadas, o keylogger captura essas informações e as envia de volta aos golpistas. O sequestro da área de transferência envolve interceptar o conteúdo copiado para a área de transferência do dispositivo.

Transações de criptomoeda geralmente envolvem copiar e colar endereços de carteira ou outras informações confidenciais. Golpistas usam software malicioso para monitorar a área de transferência e substituir endereços de carteira legítimos pelos seus próprios. Quando os usuários colam as informações no campo pretendido, eles enviam seus fundos sem saber para a carteira do golpista.

Como os usuários podem ficar protegidos contra golpes de phishing de criptomoedas

Há medidas que os usuários podem tomar para se proteger enquanto navegam no espaço das criptomoedas.

Habilitar a autenticação de dois fatores (2FA) é uma ferramenta que pode ajudar a proteger contas relacionadas a criptomoedas contra golpes de phishing.

2FA adiciona uma camada extra de proteção ao exigir que os usuários forneçam uma segunda forma de verificação, normalmente um código exclusivo gerado em seu dispositivo móvel, além de sua senha. Isso garante que, mesmo que os invasores obtenham as credenciais de login do usuário por meio de tentativas de phishing, eles ainda precisem do segundo fator (como uma senha de uso único baseada em tempo) para obter acesso.

Utilizando autenticadores baseados em hardware ou software

Ao configurar 2FA, os usuários devem considerar usar autenticadores baseados em hardware ou software em vez de depender somente da autenticação baseada em SMS. 2FA baseado em SMS pode ser vulnerável a ataques de troca de SIM, onde invasores assumem o controle fraudulentamente do número de telefone do usuário.

Autenticadores de hardware, como YubiKey ou chaves de segurança, são dispositivos físicos que geram senhas de uso único e fornecem uma camada extra de segurança. Autenticadores baseados em software, como Google Authenticator ou Authy, geram códigos baseados em tempo nos smartphones dos usuários. Esses métodos são mais seguros do que a autenticação baseada em SMS porque não são suscetíveis a ataques de troca de SIM.

Verificar a autenticidade do site

Para se proteger contra golpes de phishing, os usuários devem evitar clicar em links fornecidos em e-mails, mensagens ou outras fontes não verificadas. Em vez disso, eles devem inserir manualmente as URLs dos sites de suas exchanges de criptomoedas, carteiras ou quaisquer outras plataformas que desejam acessar.

Ao inserir manualmente a URL do site, os usuários garantem que acessarão o site legítimo diretamente, em vez de serem redirecionados para um site falso ou clonado ao clicar em um link de phishing.

Tenha cuidado com links e anexos

Antes de clicar em qualquer link, os usuários devem passar o cursor do mouse sobre eles para visualizar a URL de destino na barra de status ou na dica de ferramenta do navegador. Isso permite que os usuários verifiquem o destino real do link e garantam que ele corresponda ao site esperado.

Golpistas de phishing frequentemente disfarçam links exibindo um texto de URL diferente do destino. Ao passar o mouse sobre o link, os usuários podem detectar inconsistências e URLs suspeitas que podem indicar uma tentativa de phishing.

Parker explicou ao Cointelegraph, “É muito fácil falsificar o link subjacente em um e-mail. Um golpista pode mostrar a você um link no texto do e-mail, mas fazer o hiperlink subjacente ser outra coisa.”

“Um golpe favorito entre os crypto phishers é copiar a UI de um site respeitável, mas colocar seu código malicioso para o login ou parte do Wallet Connect, o que resulta em senhas roubadas, ou pior, frases-semente roubadas. Então, sempre verifique novamente a URL do site em que você está fazendo login ou conectando sua carteira de criptomoedas.”

Verificando anexos com software antivírus

Os usuários devem ter cuidado ao baixar e abrir anexos, especialmente de fontes não confiáveis ou suspeitas. Os anexos podem conter malware, incluindo keyloggers ou trojans, que podem comprometer a segurança do dispositivo e das contas de criptomoeda de um usuário.

Para mitigar esse risco, os usuários devem escanear todos os anexos com um software antivírus confiável antes de abri-los. Isso ajuda a detectar e remover quaisquer ameaças potenciais de malware, reduzindo as chances de se tornar vítima de um ataque de phishing.

Mantenha o software e os aplicativos atualizados

Manter sistemas operacionais, navegadores da web, dispositivos e outros softwares atualizados é essencial para manter a segurança dos dispositivos do usuário. As atualizações podem incluir patches de segurança que abordam vulnerabilidades conhecidas e protegem contra ameaças emergentes.

Utilizando software de segurança confiável

Para adicionar uma camada extra de proteção contra golpes de phishing e malware, os usuários devem considerar instalar um software de segurança confiável em seus dispositivos.

Softwares antivírus, antimalware e antiphishing podem ajudar a detectar e bloquear ameaças maliciosas, incluindo e-mails de phishing, sites falsos e arquivos infectados por malware.

Ao atualizar e executar regularmente verificações de segurança usando software confiável, os usuários podem minimizar o risco de serem vítimas de golpes de phishing e garantir a segurança geral de seus dispositivos e atividades relacionadas a criptomoedas.

Eduque-se e mantenha-se informado

Golpes de phishing de criptomoedas evoluem constantemente, e novas táticas surgem regularmente. Os usuários devem tomar a iniciativa de se educar sobre as últimas técnicas de phishing e golpes direcionados à comunidade de criptomoedas. Além disso, mantenha-se informado pesquisando e lendo sobre incidentes recentes de phishing e melhores práticas de segurança.

Recente: O que é uso justo? A Suprema Corte dos EUA avalia o dilema de direitos autorais da IA

Para se manterem atualizados sobre notícias relacionadas à segurança e receberem alertas oportunos sobre golpes de phishing, os usuários devem seguir fontes confiáveis na comunidade de criptomoedas. Isso pode incluir anúncios oficiais e contas de mídia social de exchanges de criptomoedas, provedores de carteiras e organizações de segurança cibernética respeitáveis.

Ao seguir fontes confiáveis, os usuários podem receber informações e alertas precisos sobre novos golpes de phishing, vulnerabilidades de segurança e práticas recomendadas para proteger seus ativos criptográficos.