Explorações de blockchain podem ser extremamente custosas; com contratos inteligentes mal projetados, aplicativos e pontes descentralizados são atacados repetidamente.

Por exemplo, a Ronin Network sofreu uma violação de US$ 625 milhões em março de 2022, quando um hacker conseguiu roubar chaves privadas para gerar saques falsos e transferiu centenas de milhões para fora. A Nomad Bridge mais tarde naquele ano, em agosto, sofreu uma violação de US$ 190 milhões quando hackers exploraram um bug no protocolo que lhes permitiu sacar mais fundos do que haviam depositado.

Essas vulnerabilidades no código subjacente do contrato inteligente, juntamente com erros humanos e lapsos de julgamento, criam riscos significativos para usuários do Web3. Mas como os projetos de criptografia podem tomar medidas proativas para identificar os problemas antes que eles aconteçam?

Há algumas estratégias principais. Projetos Web3 normalmente contratam empresas para auditar seu código de contrato inteligente e revisar o projeto para fornecer um selo de aprovação.

Outra abordagem, que é frequentemente usada em conjunto, é estabelecer um programa de recompensa por bugs que forneça incentivos para que hackers benignos usem suas habilidades para identificar vulnerabilidades antes que hackers maliciosos o façam. Existem grandes problemas com ambas as abordagens, da forma como estão atualmente.

A auditoria do Web3 está quebrada

Auditorias, ou avaliações externas, tendem a surgir em mercados onde o risco pode escalar rapidamente e criar danos sistêmicos. Seja uma empresa de capital aberto, dívida soberana ou um contrato inteligente, uma única vulnerabilidade pode causar estragos.

Mas, infelizmente, muitas auditorias, mesmo quando feitas por uma organização externa, não são nem confiáveis nem eficazes porque os auditores não são verdadeiramente independentes. Ou seja, seus incentivos podem estar alinhados para satisfazer o cliente em vez de entregar más notícias.

Auditorias de segurança consomem tempo, são caras e, na melhor das hipóteses, resultam em um resultado de que está tudo bem. Na pior das hipóteses, elas podem fazer com que um projeto reconsidere todo o seu design, atrasando o lançamento e o sucesso de mercado. Os gerentes de projeto DeFi são, portanto, tentados a encontrar outra empresa de auditoria mais receptiva que varra quaisquer preocupações para debaixo do tapete e carimbe os contratos inteligentes, explica Keir Finlow-Bates, pesquisador de blockchain e desenvolvedor Solidity.

Tenho experiência em primeira mão com essa pressão dos clientes: argumentar com desenvolvedores e gerentes de projeto que seu código ou arquitetura não está à altura recebe resistência, mesmo quando as fraquezas do sistema são facilmente aparentes.

O comportamento baseado em princípios compensa no longo prazo, mas no curto prazo pode custar clientes lucrativos que estão ansiosos para lançar seus novos tokens no mercado.

Não posso deixar de notar que empresas de auditoria negligentes rapidamente constroem uma presença mais significativa no mercado de auditoria devido à sua extensa lista de clientes satisfeitos, isto é, até que ocorra um hack, continua Finlow-Bates.

Uma das empresas líderes em auditoria Web3, a CertiK, fornece pontuações de confiança para projetos que eles avaliam. No entanto, os críticos apontam que eles deram um selo de aprovação a projetos que falharam espetacularmente. Por exemplo, enquanto a CertiK foi rápida em compartilhar em 4 de janeiro de 2022, que um rug pull havia ocorrido no projeto BNB Smart Chain Arbix, eles omitiram que haviam emitido uma auditoria para a Arbix 46 dias antes, de acordo com Eloisa Marchesoni, uma especialista em tokenomics, no Medium.

Mas o incidente mais notável foi a auditoria de escopo completo da CertiKs sobre a Terra, que mais tarde entrou em colapso e levou metade da indústria de criptomoedas junto. A auditoria foi retirada do ar, pois eles adotaram uma abordagem mais reflexiva, mas pedaços e partes permanecem online.

Terra como previsto pelo departamento de arte da Cointelegraphs. Eles se esqueceram de atear fogo na Terra e na Lua, no entanto. Terra-fied

Terra como previsto pelo departamento de arte da Cointelegraphs. Eles se esqueceram de atear fogo na Terra e na Lua, no entanto. Terra-fied

Zhong Shao, cofundador da CertiK, disse em um comunicado à imprensa de 2019:

CertiK ficou muito impressionado com o design inteligente e altamente eficaz da teoria econômica de Terra, especialmente a dissociação adequada dos controles para estabilização da moeda e crescimento econômico previsível.

Ele acrescentou que a CertiK também considerou a implementação técnica do Terras como uma das mais altas qualidades que já viu, demonstrando práticas de engenharia extremamente baseadas em princípios, domínio do Cosmos SDK, bem como documentações completas e informativas.

Esta certificação desempenhou um papel importante no aumento do reconhecimento internacional e recebimento de investimentos da Terra. O recentemente preso Do Kwon, cofundador da Terra, disse na época:

Estamos felizes em receber um selo formal de aprovação da CertiK, que é conhecida na indústria por estabelecer um padrão muito alto de segurança e confiabilidade. Os resultados completos da auditoria compartilhados pela equipe de economistas e engenheiros experientes da CertiK nos dão mais confiança em nosso protocolo, e estamos animados para lançar rapidamente nosso primeiro dApp de pagamento com parceiros de comércio eletrônico nas próximas semanas.

Por sua vez, a CertiK argumenta que suas auditorias foram abrangentes e que o colapso do Terra não se deveu a uma falha crítica de segurança, mas ao comportamento humano. Hugh Brooks, diretor de operações de segurança da CertiK, disse à Magazine:

Nossa auditoria do Terra não apresentou nenhuma descoberta que seria considerada crítica ou importante porque bugs críticos de segurança que poderiam levar um ator malicioso a atacar o protocolo não foram encontrados. Isso também não aconteceu na saga do incidente do Terra.

Auditorias e revisões de código ou verificação formal não podem impedir ações de indivíduos com controle ou baleias despejando tokens, o que causou a primeira desativação e as ações de pânico subsequentes.

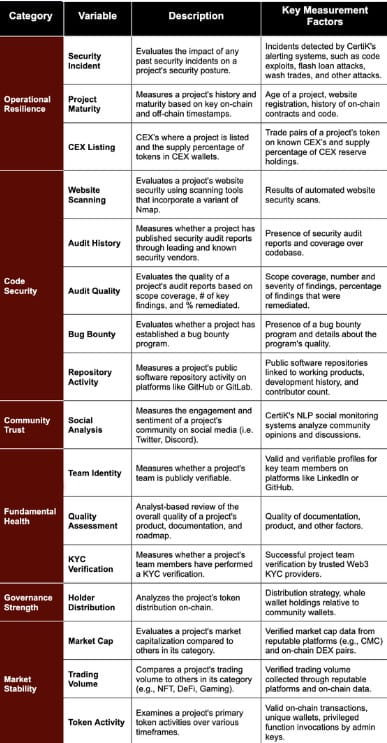

A CertiK acaba de lançar suas novas pontuações de segurança, que segundo ela são independentes de qualquer relacionamento comercial. (CertiK)

A CertiK acaba de lançar suas novas pontuações de segurança, que segundo ela são independentes de qualquer relacionamento comercial. (CertiK)

Dar um selo de aprovação para algo que mais tarde se mostrou duvidoso não se limita à indústria de blockchain e tem se repetido ao longo da história, desde a Arthur Anderson, uma das cinco maiores empresas de contabilidade pública, dando sinal verde para os livros da Enron (destruindo posteriormente partes das evidências) até a agência de classificação Moody's pagando US$ 864 milhões por suas classificações otimistas e duvidosas de títulos que alimentaram a bolha imobiliária de 2008-2009 e contribuíram para a crise financeira global.

Então, é mais provável que as empresas de auditoria Web3 enfrentem pressões semelhantes em um setor muito mais novo, de crescimento mais rápido e menos regulamentado. (Na semana passada, a CertiK lançou suas novas pontuações de segurança para 10.000 projetos; veja à direita para mais detalhes).

A questão aqui não é criticar a CertiK, pois ela conta com trabalhadores bem-intencionados e qualificados, mas sim que as auditorias da Web3 não analisam todos os riscos para projetos e usuários e que o mercado pode precisar de reformas estruturais para alinhar incentivos.

As auditorias apenas verificam a validade de um contrato, mas muito do risco está na lógica do design do protocolo. Muitas explorações não são de contratos quebrados, mas exigem revisão do tokenomics, integração e red-teaming, diz Eric Waisanen, líder de tokenomics na Phi Labs.

Embora as auditorias sejam geralmente muito úteis, é improvável que elas detectem 100% dos problemas, diz Jay Jog, cofundador da Sei Networks. A principal responsabilidade ainda é dos desenvolvedores empregar boas práticas de desenvolvimento para garantir uma segurança forte.

Stylianos Kampakis, CEO da Tesseract Academy e especialista em tokenomics, diz que os projetos devem contratar vários auditores para garantir a melhor revisão possível.

Acho que eles provavelmente fazem um bom trabalho no geral, mas ouvi muitas histórias de terror de auditorias que deixaram passar bugs significativos, ele conta ao Cointelegraph. Então, não depende apenas da empresa, mas também das pessoas envolvidas na auditoria. É por isso que eu nunca confiaria pessoalmente a segurança de um protocolo a um único auditor.

O zkSync concorda com a necessidade de vários auditores e conta à Magazine que antes de lançar seu EVM compatível com prova de conhecimento zero Era na rede principal em 24 de março, ele foi exaustivamente testado em sete auditorias diferentes da Secure3, OpenZeppelin, Halburn e um quarto auditor ainda a ser anunciado.

Hackers de chapéu branco e recompensas por bugs

Rainer Bhme, professor de segurança e privacidade na Universidade de Innsbruck, escreveu que auditorias básicas dificilmente são úteis e, em geral, a minúcia das auditorias de segurança precisa ser cuidadosamente adaptada à situação.

Em vez disso, programas de bug bounty podem fornecer melhores incentivos. Bug bounties oferecem uma maneira estabelecida de recompensar aqueles que encontram bugs que seriam um ajuste natural para criptomoedas, dado que eles têm um mecanismo de pagamento embutido, Bhme continuou.

Hackers white hat são aqueles que aproveitam seus talentos para identificar uma vulnerabilidade e trabalham com projetos para corrigi-la antes que um hacker malicioso (black hat) possa explorá-la.

Os hackers de chapéu branco encontram bugs antes dos hackers de chapéu preto. (Pexels)

Os hackers de chapéu branco encontram bugs antes dos hackers de chapéu preto. (Pexels)

Programas de recompensa por bugs se tornaram essenciais para descobrir ameaças de segurança na web, geralmente selecionados por donos de projetos que querem programadores talentosos para examinar e revisar seu código em busca de vulnerabilidades. Projetos recompensam hackers por identificar novas vulnerabilidades e manutenção e integridade em uma rede. Historicamente, correções para linguagens de contrato inteligente de código aberto, por exemplo, Solidity, foram identificadas e corrigidas graças a hackers de recompensa por bugs.

Essas campanhas começaram nos anos 90: havia uma comunidade vibrante em torno do navegador Netscape que trabalhava de graça ou por centavos para corrigir bugs que apareciam gradualmente durante o desenvolvimento, escreveu Marchesoni.

Logo ficou claro que tal trabalho não poderia ser feito em tempo ocioso ou como um hobby. As empresas se beneficiaram duas vezes das campanhas de bug bounty: além dos problemas óbvios de segurança, a percepção de seu comprometimento com a segurança também veio.

Programas de recompensa por bugs surgiram em todo o ecossistema Web3. Por exemplo, a Polygon lançou um programa de recompensa por bugs de US$ 2 milhões em 2021 para erradicar e eliminar potenciais falhas de segurança na rede auditada. A Avalanche Labs opera seu próprio programa de recompensa por bugs, que foi lançado em 2021, por meio da plataforma de recompensa por bugs HackenProof.

No entanto, há tensão entre a extensão das lacunas de segurança que eles acreditam ter encontrado e o quão significativamente a questão é levada pelos projetos.

Hackers white hat acusaram vários projetos de blockchain de gaslighting de membros da comunidade, bem como de reter compensação por bug-bounty para serviços white hat. Embora seja desnecessário dizer, realmente seguir adiante com o pagamento de recompensas por serviços legítimos é essencial para manter os incentivos.

Uma equipe de hackers alegou recentemente que não foi compensada por seus serviços de recompensa por bugs na camada de aplicação do Tendermint e no Avalanche.

Do outro lado da cerca, os projetos descobriram que alguns hackers white hat são, na verdade, black hats disfarçados.

Leia também Características

Criptomoeda marcando pontos com o futebol europeu

Características

As criptomoedas podem ser a salvadora da Suécia?

Tendermint, Avalanche e mais

O Tendermint é uma ferramenta para desenvolvedores se concentrarem no desenvolvimento de aplicativos de alto nível sem ter que lidar diretamente com a comunicação e criptografia subjacentes. O Tendermint Core é o mecanismo que facilita a rede P2P por meio do consenso de proof-of-stake (PoS). A Application BlockChain Interface (ABCI) é a ferramenta com a qual os blockchains públicos se vinculam ao protocolo Tendermint Core.

Em 2018, foi criado um programa de recompensa por bugs para as comunidades Tendermint e Cosmos. O programa foi projetado para recompensar os membros da comunidade por descobrir vulnerabilidades com recompensas baseadas em fatores como impacto, risco, probabilidade de exploração e qualidade do relatório.

No mês passado, uma equipe de pesquisadores afirmou ter encontrado uma grande exploração de segurança do Tendermint, resultando em uma falha de serviços via API remota. Uma vulnerabilidade de Chamada de Procedimento Remoto (RPC) do Tendermint foi descoberta, impactando mais de 70 blockchains. A exploração teria um impacto severo e poderia potencialmente incluir mais de 100 vulnerabilidades peer-to-peer e API, já que os blockchains compartilham código similar. Dez blockchains no top 100 do CertiKs Security Leaderboard são baseados no Tendermint.

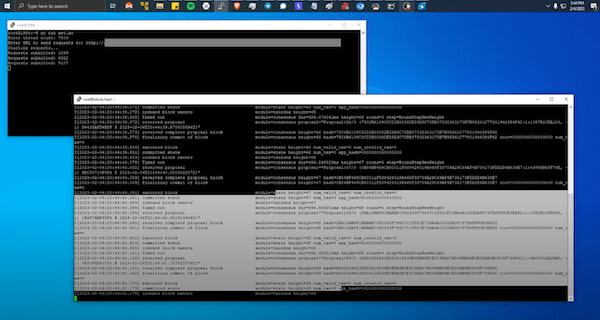

Falha da API remota do Tendermint no desktop do Padillacs. (Pad no YouTube)

Falha da API remota do Tendermint no desktop do Padillacs. (Pad no YouTube)

No entanto, após passar pelos canais apropriados para reivindicar a recompensa, o grupo de hackers disse que não foi compensado. Em vez disso, o que se seguiu foi uma série de eventos de ida e volta, que alguns afirmam ter sido uma tentativa de paralisação do Tendermint Core, enquanto ele rapidamente corrigia o exploit sem pagar ao caçador de recompensas suas dívidas.

Isso, entre outros que o grupo supostamente documentou, é conhecido como exploração de dia zero.

O ataque específico de negação de serviço (DoS) da Tendermint é outro vetor de ataque exclusivo de blockchain, e suas implicações ainda não estão totalmente claras, mas avaliaremos essa vulnerabilidade potencial daqui para frente, incentivando patches e discutindo com clientes atuais que podem estar vulneráveis, disse CertiKs Brooks.

Ele disse que o trabalho de teste de segurança nunca foi concluído. Muitos veem auditorias ou recompensas por bugs como um cenário único, mas, na verdade, os testes de segurança precisam ser contínuos no Web3 da mesma forma que são em outras áreas tradicionais, ele diz.

Eles são mesmo chapéus brancos?

Recompensas por bugs que dependem de white hats estão longe de ser perfeitas, dado o quão fácil é para black hats se disfarçarem. Arranjos ad hoc para o retorno de fundos são uma abordagem particularmente problemática.

As recompensas por bugs no espaço DeFi têm um problema sério, pois ao longo dos anos, vários protocolos permitiram que hackers black hat se tornassem white hat se devolvessem parte ou a maior parte do dinheiro, diz Finlow-Bates.

Hackers white hat e black hat às vezes jogam o mesmo jogo. (Pexels)

Hackers white hat e black hat às vezes jogam o mesmo jogo. (Pexels)

Extraia uma quantia de nove dígitos e você pode acabar com dezenas de milhões de dólares em lucro sem nenhuma repercussão.

O hack do Mango Markets em outubro de 2022 é um exemplo perfeito, com uma exploração de US$ 116 milhões e apenas US$ 65 milhões devolvidos e o restante levado como uma suposta recompensa. A legalidade disso é uma questão em aberto, com o hacker responsável acusado pelo incidente, que alguns compararam mais a extorsão do que a uma recompensa legítima.

A Wormhole Bridge foi similarmente hackeada por US$ 325 milhões em cripto, com uma recompensa de US$ 10 milhões oferecida em um acordo estilo white hat. No entanto, isso não foi grande o suficiente para atrair o hacker a executar o acordo.

Compare isso com os verdadeiros hackers white hat e programas de recompensa por bugs, onde um conjunto rigoroso de regras está em vigor, a documentação completa deve ser fornecida e a linguagem jurídica é ameaçadora. Então, não seguir as instruções à risca (mesmo inadvertidamente) pode resultar em ação legal, explica Finlow-Bates.

As organizações que contam com o apoio dos white hats devem perceber que nem todos são igualmente altruístas, alguns confundem os limites entre as atividades dos white hats e dos black hats, portanto, criar responsabilidade e ter instruções e recompensas claras que sejam executadas é importante.

Tanto as recompensas por bugs quanto as auditorias são menos lucrativas do que as explorações, continua Waisanen, observando que atrair hackers white hat de boa fé não é fácil.

Leia também Características

Atacando o último bastião: Angústia e raiva enquanto os NFTs reivindicam status de alta cultura

Destaques Daft Punk encontra CryptoPunks enquanto Novo enfrenta NFTs Para onde vamos a partir daqui?

As auditorias de segurança nem sempre são úteis e dependem crucialmente de seu grau de meticulosidade e independência. As recompensas por bugs podem funcionar, mas, igualmente, o white hat pode simplesmente ficar ganancioso e ficar com os fundos.

Ambas as estratégias são apenas uma forma de terceirizar a responsabilidade e evitar a responsabilidade por boas práticas de segurança? Projetos de cripto podem se sair melhor aprendendo a fazer as coisas da maneira certa em primeiro lugar, argumenta Maurcio Magaldi, diretor de estratégia global da 11:FS.

Os BUIDLers do Web3 geralmente não estão familiarizados com as práticas de desenvolvimento de software de nível empresarial, o que coloca muitos deles em risco, mesmo que tenham programas de recompensa por bugs e auditorias de código, diz ele.

Confiar na auditoria de código para destacar problemas em seu aplicativo que visa lidar com milhões em transações é uma terceirização clara de responsabilidade, e isso não é uma prática empresarial. O mesmo é verdade para programas de recompensa por bugs. Se você terceirizar sua segurança de código para partes externas, mesmo que forneça incentivo monetário suficiente, você está dando responsabilidade e poder para partes cujos incentivos podem estar fora de alcance. Não é disso que se trata a descentralização, disse Magaldi.

Uma abordagem alternativa é seguir o processo de fusão do Ethereum.

Talvez por causa do hack do DAO nos primeiros dias do Ethereum, agora cada mudança é meticulosamente planejada e executada, o que dá a todo o ecossistema muito mais confiança sobre a infraestrutura. Os desenvolvedores de DApp poderiam roubar uma ou duas páginas desse livro para mover a indústria para a frente, diz Magaldi.

Em vez de terceirizar sua segurança, os projetos precisam assumir total responsabilidade por si mesmos. (Pexels) Cinco lições para a segurança cibernética em criptografia

Em vez de terceirizar sua segurança, os projetos precisam assumir total responsabilidade por si mesmos. (Pexels) Cinco lições para a segurança cibernética em criptografia

Vamos fazer um balanço. Aqui estão cinco grandes lições filosóficas que podemos tirar.

Primeiro, precisamos de mais transparência em torno dos sucessos e fracassos da segurança cibernética da Web3. Infelizmente, há uma subcultura obscura que raramente vê a luz do dia, já que a indústria de auditoria frequentemente opera sem transparência. Isso pode ser combatido por pessoas falando de um ponto de vista construtivo sobre o que funciona e o que não funciona.

Quando Arthur Anderson falhou em corrigir e sinalizar comportamento fraudulento da Enron, ela sofreu um grande golpe de reputação e regulamentação. Se a comunidade Web3 não consegue ao menos atender a esses padrões, seus ideais são hipócritas.

Segundo, os projetos Web3 devem estar comprometidos em honrar seus programas de recompensa por bugs se quiserem que a comunidade mais ampla obtenha legitimidade no mundo e alcance consumidores em escala. Os programas de recompensa por bugs têm sido altamente eficazes nos cenários Web1 e Web2 para software, mas exigem compromissos confiáveis dos projetos para pagar os hackers white hat.

Terceiro, precisamos de colaborações genuínas entre desenvolvedores, pesquisadores, consultorias e instituições. Embora motivos de lucro possam influenciar o quanto certas entidades trabalham juntas, tem que haver um conjunto compartilhado de princípios que unam a comunidade Web3 pelo menos em torno da descentralização e segurança e levem a colaborações significativas.

Já existem muitos exemplos; ferramentas como o Ethpector são ilustrativas porque mostram como os pesquisadores podem ajudar a fornecer não apenas análises cuidadosas, mas também ferramentas práticas para blockchains.

Quarto, os reguladores devem trabalhar com, e não contra ou independentemente, dos desenvolvedores e empreendedores.

Os reguladores devem fornecer um conjunto de princípios orientadores, que precisariam ser considerados pelos desenvolvedores de interfaces DeFi. Os reguladores precisam pensar em maneiras de recompensar os desenvolvedores de boas interfaces e punir os designers de interfaces ruins, que podem estar sujeitos a hackers e expor os serviços DeFi subjacentes a ataques dispendiosos, diz Agostino Capponi, diretor do Columbia Center for Digital Finance and Technologies.

Ao trabalhar de forma colaborativa, os reguladores não são sobrecarregados por terem que ser especialistas no assunto em todas as tecnologias emergentes; eles podem terceirizar isso para a comunidade Web3 e explorar seus pontos fortes, que é a construção de processos escaláveis.

Quinto, e mais controverso, os projetos DeFi devem trabalhar em direção a um meio-termo, onde os usuários passam por algum nível de verificação KYC/AML para garantir que agentes mal-intencionados não estejam aproveitando a infraestrutura Web3 para fins prejudiciais.

Embora a comunidade DeFi sempre tenha se oposto a esses requisitos, pode haver um meio-termo: toda comunidade requer algum grau de estrutura, e deve haver um processo para garantir que usuários claramente maliciosos não estejam explorando plataformas DeFi.

A descentralização é valiosa em finanças. Como vimos mais uma vez com o colapso do Silicon Valley Bank, instituições centralizadas são vulneráveis, e falhas criam grandes efeitos cascata para a sociedade.

Minha pesquisa no Journal of Corporate Finance também destaca como o DeFi é reconhecido como tendo maiores benefícios de segurança: após uma violação de dados bem conhecida na exchange centralizada KuCoin, por exemplo, as transações cresceram 14% a mais em exchanges descentralizadas, em relação às exchanges centralizadas. Mas ainda há mais trabalho a ser feito para que o DeFi seja acessível.

Em última análise, construir um ecossistema e um mercado prósperos para a segurança cibernética na comunidade Web3 exigirá esforços de boa-fé de todas as partes interessadas.

Assine As leituras mais envolventes em blockchain. Entregue uma vez por semana.

Endereço de email

INSCREVER-SE