Tenho pensado muito sobre soberania digital ultimamente, especialmente enquanto estudo como o Protocolo Sign está evoluindo. Não a ideia superficial que as pessoas comentam, mas o que realmente significa quando você tenta construir sistemas reais.

No papel, a soberania digital parece simples. Um país controla seus próprios dados, seus próprios sistemas de identidade e sua própria infraestrutura financeira. Tudo permanece dentro das fronteiras nacionais, e nada depende de plataformas externas. Parece limpo, controlado e eficiente.

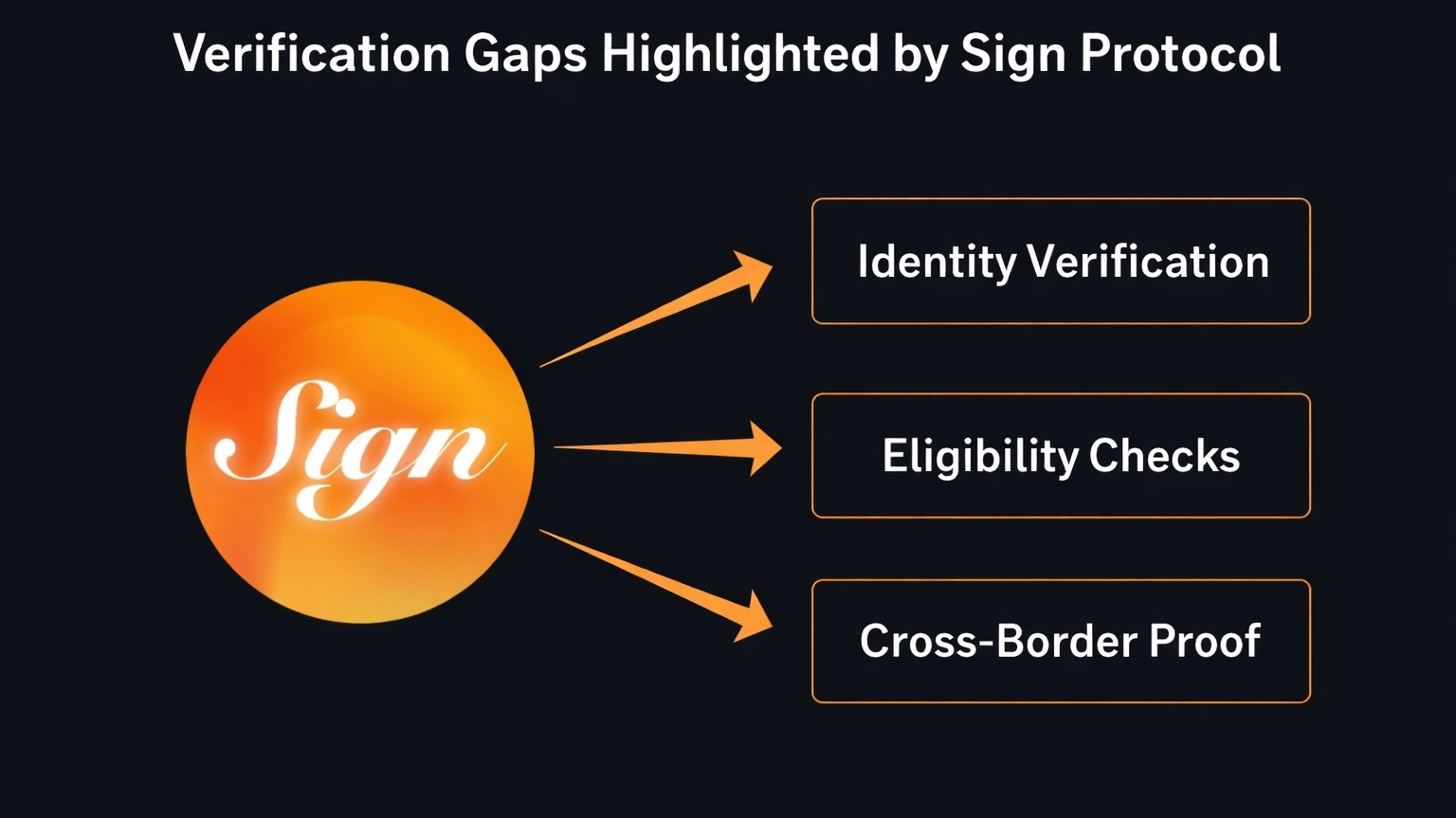

Mas quanto mais olho para implementações reais—e especialmente o que o Protocolo Sign está fazendo—mais vejo uma lacuna que a maioria das pessoas ignora.

Possuir dados é fácil. Verificá-los em escala não é.

Os governos hoje podem construir bancos de dados, emitir IDs digitais e até criar sistemas para pagamentos ou benefícios. Mas uma vez que esses dados existem, o verdadeiro desafio começa. Como você prova que uma identidade é válida? Como você verifica que uma pessoa se qualifica para um serviço? Como você faz essa prova funcionar em diferentes sistemas sem repetir o mesmo processo várias vezes?

Este é exatamente o ponto onde o Protocolo Sign se torna relevante.

O Protocolo Sign introduz um sistema onde os dados não são apenas armazenados, mas transformados em atestações. Essas atestações atuam como provas que podem ser verificadas na cadeia. Em vez de confiar em um único banco de dados, os sistemas podem contar com reivindicações estruturadas e verificáveis.

Por exemplo, em vez de verificar um banco de dados manualmente, um sistema pode verificar uma atestação que confirma a identidade, elegibilidade ou credenciais de alguém. Isso muda a verificação de um processo para uma infraestrutura.

E isso já está acontecendo em escala.

O Protocolo Sign processou milhões de atestações em várias cadeias. Seu produto TokenTable foi usado para distribuir bilhões de dólares em tokens, lidando com a verificação em larga escala de usuários e elegibilidade. Estas não são experiências - são sistemas reais sendo usados em produção.

Agora imagine aplicar isso a um sistema governamental.

Um ID nacional poderia se tornar uma atestação verificável em vez de apenas um registro em um banco de dados. Programas de assistência poderiam confiar em provas de elegibilidade em vez de verificações manuais. O acesso financeiro poderia ser concedido com base em dados verificáveis em vez de papelada. Mesmo contratos e acordos poderiam ser validados através de sistemas como EthSign.

Este é o ponto onde a soberania digital começa a passar da teoria para a realidade.

Mas este é também onde a tensão começa.

Porque o Protocolo Sign não apenas permite a verificação - ele a padroniza.

Uma vez que a verificação é padronizada, torna-se mais fácil compartilhar entre sistemas, plataformas e até mesmo entre fronteiras. Isso cria eficiência, mas também reduz a singularidade de sistemas individuais.

Os governos estão acostumados a controlar como a verificação funciona dentro de seus próprios sistemas. Eles definem as regras, emitem as credenciais e decidem o que é válido. Mas se eles começarem a confiar em estruturas compartilhadas como o Protocolo Sign, parte desse controle muda.

A questão não é mais apenas sobre possuir dados. Torna-se sobre quem define a estrutura da prova.

O Protocolo Sign introduz esquemas, formatos de atestação e lógica de verificação que podem ser reutilizados em diferentes aplicações. Isso torna a construção de sistemas mais rápida e mais consistente, mas também significa que a verificação segue um padrão comum.

E isso tem consequências.

Se a identidade é verificada através de um protocolo compartilhado, então a forma como a identidade é definida torna-se mais uniforme. Se a elegibilidade é provada através de atestações, então as regras por trás dessas atestações ganham importância. Com o tempo, esses padrões podem influenciar como os sistemas operam, mesmo em nível nacional.

Isso não é necessariamente negativo, mas é uma mudança.

A verdadeira preocupação não é perder o controle dos dados. É perder o controle total sobre como a verificação funciona.

Porque a verificação decide o acesso. Decide quem se qualifica, quem é reconhecido e quem é excluído. E quando essa camada se torna padronizada, carrega um tipo diferente de poder.

O Protocolo Sign está bem no meio desse equilíbrio.

De um lado, oferece vantagens claras. Torna os sistemas mais fáceis de construir, mais fáceis de escalar e mais fáceis de conectar. Reduz processos manuais e aumenta a eficiência. Permite interoperabilidade, que é essencial em um mundo conectado.

Do outro lado, introduz estruturas compartilhadas que podem limitar o quanto os sistemas individuais têm controle sobre a lógica de verificação.

Isso cria um trade-off.

Os governos podem manter tudo totalmente centralizado e manter o controle, mas seus sistemas permanecem isolados e mais difíceis de escalar. Ou podem adotar protocolos abertos e padronizados como o Protocolo Sign e ganhar eficiência e interoperabilidade, mas aceitar que algum controle se torna distribuído.

Esta é a parte que raramente é discutida abertamente.

Do que vejo, o Protocolo Sign não está apenas resolvendo um problema técnico. Está expondo um problema estrutural. Mostra que a soberania digital é incompleta sem uma camada de verificação forte e escalável.

E mais importante, mostra que construir essa camada requer escolhas.

Escolhas sobre padrões, controle e confiança.

O futuro dos sistemas digitais não será decidido por quem armazena mais dados. Será decidido por quem define como a prova funciona, como é emitida e como é verificada.

Neste momento, o Protocolo Sign é um dos poucos sistemas que estão ativamente construindo essa camada.

E se os governos a adotarem ou não, a lacuna que destaca é real.

A soberania digital soa ideal. Mas sem verificação confiável, permanece inacabada.

\u003cm-102/\u003e\u003ct-103/\u003e\u003cc-104/\u003e