Autor | Mu Mu Produzido | Blockchain Vernacular (ID: hellobtc)

A segurança de ativos sempre foi um tópico comum e importante na indústria de criptografia. No entanto, de acordo com observações vernáculas do blockchain, embora a ciência da segurança seja frequentemente popularizada, poucas pessoas realmente prestam atenção às questões de segurança, porque a mentalidade comum de muitas pessoas é: " Isto é inteiramente uma probabilidade. O incidente não é a minha vez, mas muitas vezes penso que será a minha vez de ganhar na loteria com uma probabilidade menor do que esta. Na verdade, com a integração dos ativos criptográficos, a segurança dos ativos de usuários individuais. Os incidentes acontecem com frequência e, independentemente de serem grandes investidores ou investidores de varejo, esses incidentes acontecem ao nosso redor na maioria das vezes. Portanto, começando pelos incidentes de segurança de ativos de usuários pessoais mais comuns recentemente, vamos dar uma olhada. naqueles que estão intimamente relacionados a nós. Em relação às questões de segurança, a primeira a sofrer é: Como garantir que a plataforma e o APP da carteira que você está usando são seguros?

01 Os “canais oficiais” são necessariamente seguros?

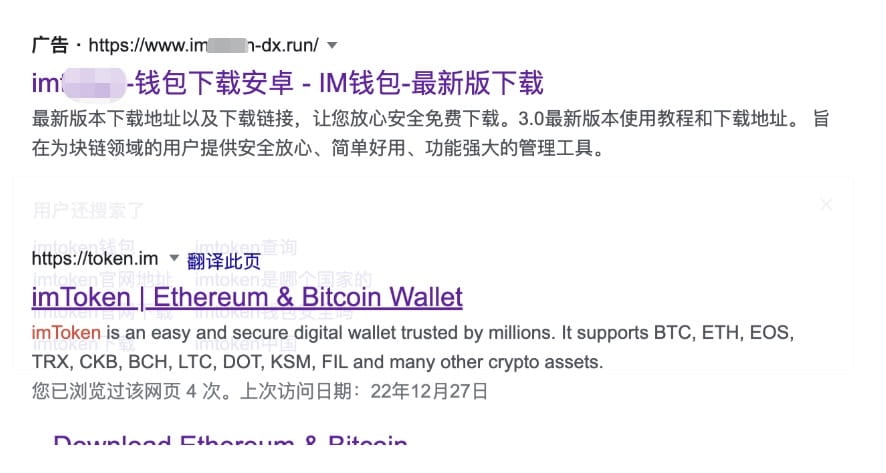

A maioria das pessoas acha que é fácil garantir a segurança da plataforma e do APP da carteira. Basta procurar os “canais oficiais”, certo? Na verdade, não necessariamente... 1. O "site oficial" é mais parecido com o site oficial do que com o site oficial Todo mundo sabe que deve procurar o "site oficial", mas tomando como exemplo as carteiras convencionais, você pode listar imediatamente. seus endereços de sites oficiais precisos? Imediatamente teste "faça as perguntas":

A maioria das pessoas pode escolher A e B. De acordo com a prática diária, muitas pessoas vão pensar que o nome da marca + .com ou o sufixo io é o site oficial com “força da marca”. equipes nos primeiros dias O nome de domínio oficial registrado naquela época era muito "embaralhado" e a resposta correta era na verdade C.

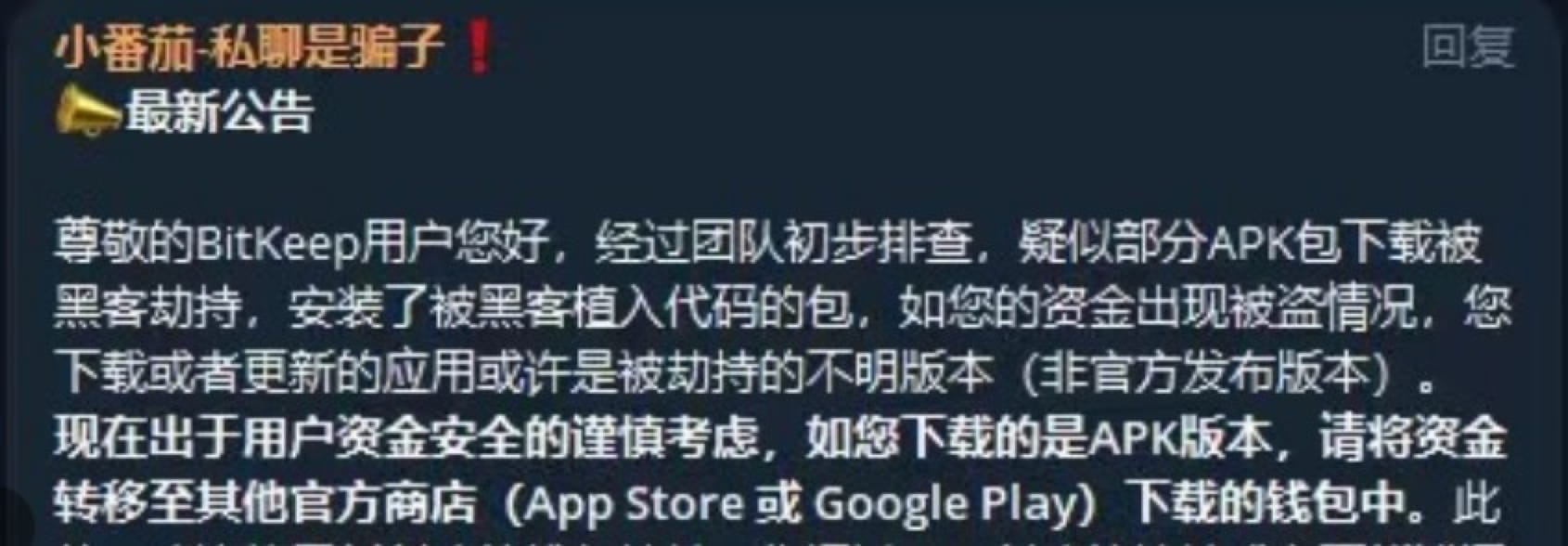

Pela mesma razão, as equipes oficiais dessas carteiras podem nem ter considerado registrar marcas quando começaram... Então a marca foi registrada por outros, e então outros poderiam usar a marca para adquirir serviços de proteção de marca em alguns mecanismos de busca, e nos resultados da pesquisa é muito confuso colocar o selo de certificação “oficial da marca” na marca ou adquirir serviços de promoção, e você sempre será classificado em primeiro lugar. Até agora, ao pesquisar por “site oficial da carteira xxx” em alguns mecanismos de pesquisa convencionais, os resultados nas primeiras páginas provavelmente serão falsos. Esses “sites oficiais” que são mais oficiais do que sites oficiais realmente “prenderam” muita gente, pois também são um dos métodos com menor custo e maior taxa de sucesso para hackers. 2. E se você souber o endereço do site oficial? Muitas pessoas pensam que, ao inserir o nome de domínio oficial correto, o aplicativo baixado deve ser seguro. No entanto, as coisas ainda acontecem. No recente incidente de segurança da carteira Bitkeep, o BitKeep anunciou que, após investigação preliminar da equipe, suspeita-se que alguns downloads de pacotes APK foram sequestrados por hackers e pacotes instalados com códigos implantados por hackers.

Simplificando, o pacote APK baixado por alguns usuários foi “sequestrado” por hackers durante o processo, e foi baixado e instalado em uma “carteira” especialmente processada pelo hacker. Vamos incluí-la como uma “carteira falsa” não oficial para o hacker. por enquanto. O principal motivo mencionado no anúncio é “sequestro”. Como existem muitos métodos e links de “sequestro”, ainda não está claro qual link causou o problema, mas podemos falar sobre como os hackers costumam fazer um usuário entrar claramente no “site oficial”. " Nome de domínio, mas baixado para uma carteira falsa:

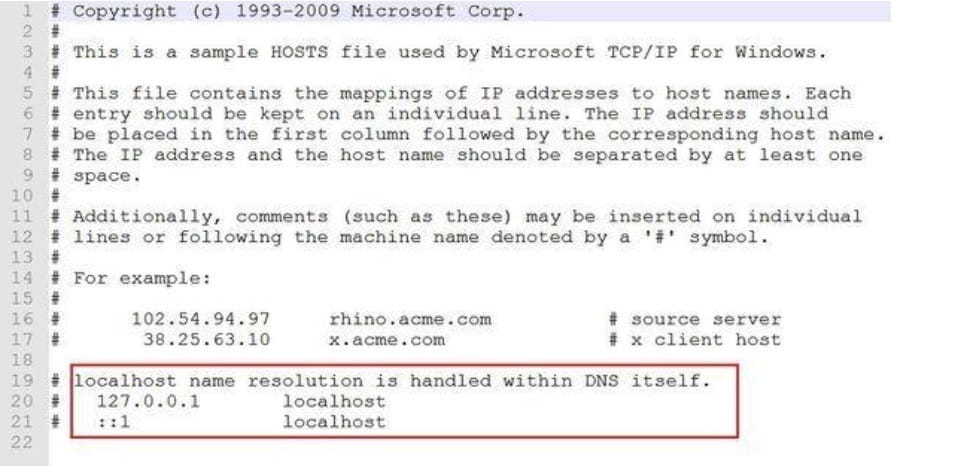

O primeiro método é modificar o arquivo Localhost do host local após o dispositivo PC usando o script ser induzido ou malware ou vírus serem instalados por meio de vulnerabilidades. Este método pode apontar diretamente o nome de domínio especificado para o IP de um servidor não oficial (como. um hacker). (página "oficial" preparada), ou seja, após abrir o navegador e inserir o nome de domínio correto, o site acessado é o site fornecido pelo hacker e o APP falso é baixado.

O segundo método é manipular diretamente a página aberta pelo navegador ou aplicativo local. Ao abrir determinados sites de plataforma ou páginas da carteira, você pode modificar diretamente o conteúdo exibido na página específica por meio do plug-in do navegador, como apontar. o botão de download do APP para o link de download do APP Substitua o endereço pelo endereço preparado pelo hacker, substitua o endereço de depósito e retirada de ativos pelo do hacker e também leia e modifique o endereço da carteira ou chave privada na área de transferência. Quanto a saber se o plug-in do navegador tem permissão para modificar a página da web, não se preocupe com isso, porque quase a maioria dos plug-ins do navegador tem essa permissão. Se você observar com atenção, descobrirá que até mesmo o nosso Little Fox comumente usado. A carteira também tem essa permissão… Não muito tempo atrás, houve um incidente em que pessoas que baixaram o CEX principal descobriram que até mesmo nosso aplicativo falso comumente usado fez com que os endereços de depósito e retirada fossem substituídos, resultando na perda de ativos.

O terceiro tipo, sequestro remoto de DNS, modificação de registro de resolução de nome de domínio e hackeamento de servidor de fabricante de APP, são problemas que pertencem a provedores de serviços de Internet remotos. Eles raramente ocorrem, e o custo e a dificuldade também são muito altos, mas ocorrem, e. eles também são usados por meio de um método semelhante de "envenenamento" que permite que o nome de domínio que você visita seja resolvido para o endereço do hacker. Além disso, se a conta do provedor de serviços de nome de domínio do próprio provedor de serviços for roubada, fazendo com que a resolução do nome de domínio seja modificada, etc., isso pode resultar na inserção do endereço do site oficial, mas na entrada do site do hacker. Além disso, se os próprios fabricantes de APP forem hackeados, não terão nada a dizer. São situações que não podemos controlar.

02 dicas de segurança para blockchain vernacular

Depois de saber que os hackers podem até sequestrar sites oficiais, tenho que lamentar que seja “impossível prevenir”. Na verdade, esses problemas de segurança não existem apenas no campo da criptografia. Na era digital, qualquer APP tem problemas de segurança, incluindo bancos e APPs de pagamento de terceiros. Portanto, resumimos com base em. experiência anterior. Algumas precauções de segurança correspondentes são para sua referência:

1. Use HTTPS para evitar sequestro

Ao inserir o nome de domínio oficial correto, certifique-se de adicionar https:// no início do nome de domínio. É muito útil ao abrir o URL, se houver risco de sequestro local ou de DNS remoto, geralmente haverá. ser uma mensagem "insegura" acima da barra de endereço do navegador Os princípios específicos de vários avisos, como alertas vermelhos e riscos de segurança da página, não serão elaborados. Simplificando, esta também é uma das aplicações generalizadas de criptografia assimétrica. evita sequestro e garante que a pessoa acessada seja por meio de verificação assimétrica de assinaturas criptografadas Página oficial.

Uma digressão aqui. Na verdade, muitos sites do lado do projeto e até mesmo sites DeFi não usam ou são forçados a usar HTTPS para implantar sites. Isso é completamente irracional.

2. Verifique o hash do arquivo APK

Devido a alguns motivos especiais, os usuários domésticos de telefones Android não podem baixar APPs diretamente do Google Play e só podem baixar pacotes de instalação de APK. Portanto, teremos certeza. para garantir que o APK seja fornecido oficialmente.

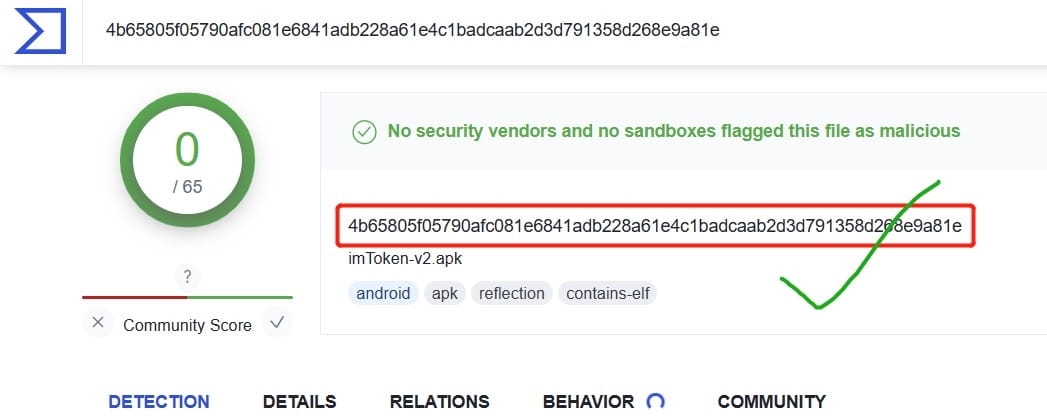

Primeiro, use HTTPS para abrir o site oficial e entrar na página de download. Alunos cuidadosos podem ver que algumas páginas de download geralmente possuem um link com as palavras "Verificar a segurança do aplicativo" ou SHA256. solicitações de segurança, e 90% das pessoas não clicaram no link de verificação para visualizar o conteúdo e verificá-lo...

Após clicar no link de verificação de segurança ou no link SHA256, veremos o valor de hash correspondente ao arquivo do pacote de instalação APK anunciado oficialmente (se houver alguma modificação no arquivo, o valor de hash mudará completamente após o download do arquivo APK,). nós calculamos Se o valor do hash for consistente com o oficial, significa que o arquivo não foi substituído.

Depois de baixar o APK, vem a etapa principal: abra o site de verificação de vírus virustotal.com de propriedade do Google e carregue o arquivo APK que você acabou de baixar. Podemos obter o valor hash desse arquivo para comparação e pesquisá-lo em dezenas de bancos de dados de vírus. Quer o arquivo contenha código malicioso, etc., pode-se dizer que é um artefato que mata dois coelhos com uma cajadada só.

Finalmente, se você quiser ser mais rigoroso, você também deve prestar atenção à preocupação de que o valor do hash e o link de download sejam adulterados por vírus e plug-ins locais ao abrir a página de download do site oficial. o valor do hash é consistente em navegadores em diferentes ambientes, como telefones celulares. Se a página de download do site oficial da carteira que você está prestes a baixar não suporta HTTPS, a primeira coisa que você deve duvidar é se é o verdadeiro site oficial. Além disso, se não fornecer verificação do valor de hash do arquivo APK, você também pode duvidar da segurança desta atitude da equipe da carteira, tal omissão é muito inadequada e irresponsável.

3. Como verificar se a plataforma e o APP de carteira atualmente instalados são seguros?

Na verdade, a melhor forma é entrar no Android Google Play e IOS AppStore para baixar e instalar através da página de download do site oficial, pois em teoria o fator de segurança do Google e da Apple App Store é muito maior que o fator de segurança oficial da carteira, e suas plataformas têm software, hardware, reservas de talentos, carteiras ou plataformas de segurança de alto nível do mundo que não estão no mesmo nível que eles. Portanto, abra as páginas do Google Play e AppStore através da página de download do site oficial da carteira e da plataforma e reconfirme o nome da empresa do desenvolvedor, o volume de download e o volume de revisão (as carteiras convencionais têm grandes volumes, se não houver problemas, podemos considerar isso). o APP baixado está seguro neste momento. Se não tiver certeza se o pacote apk que você está usando atualmente para instalar um aplicativo é seguro, você pode seguir as duas dicas de segurança anteriores para confirmar o oficial e verificar o hash e, em seguida, baixá-lo para o seu telefone para substituir a instalação. não se esqueça de fazer backup do auxiliar primeiro. Lembre-se das palavras para evitar erros no processo de substituição, levando à perda de dados e à impossibilidade de restaurar a carteira (mas geralmente substituir a instalação ou atualizar aplicativos não causará perda de dados).

4. Outras sugestões sobre segurança de carteira

Se você não precisa de uma carteira fria ou de hardware, e gosta de carteiras quentes, a opção mais segura é instalá-la em um iPhone. Em primeiro lugar, você só precisa de uma identidade estrangeira e não precisa de todo o incômodo do Android. Em segundo lugar, depois que o iPhone for bloqueado, os dados criptografados não poderão ser desbloqueados sem uma chave. Muitos aplicativos internacionais convencionais (como Metamask) não suportam download e instalação de APK sozinhos porque há muitos problemas de segurança. No entanto, muitos fabricantes não têm escolha a não ser atrair novos clientes e têm muitos usuários de Android para abrir downloads de APK. deseja ignorar Para abrir um APK, você precisa do software necessário, como o Google Service Framework (incluindo o Google Play) e o Google Password Verifier. Neste estágio, é muito difícil instalar as soluções de terceiros que muitas pessoas procuram. pois não são oficiais. Claro, você deve usar um telefone Android. Você pode escolher alguns fabricantes que ainda suportam nativamente a estrutura do Google Family Bucket, como a Samsung. Além disso, instalar a carteira em uma pasta segura que suporte o isolamento do chip de segurança pode se tornar uma segunda camada de. segurança, que pode alcançar Como um telefone Apple, tem o efeito de segurança adicional de ser incapaz de desbloquear e obter dados confidenciais em caso de perda.

5. Sugestões na plataforma APP

Como a maioria das plataformas CEX utiliza verificações múltiplas, elas são menos afetadas por APPs falsos (que são mais difíceis para hackers. No entanto, você também deve prestar atenção para confirmar se os endereços de depósito e retirada no APP são consistentes com os fornecidos no oficial). página do site. Além disso, certifique-se de ativar a função de "lista de permissões" na plataforma, os ativos só podem ser mencionados em um endereço seguro da lista de permissões.

Além disso, o maior risco enfrentado pela plataforma CEX, além dos dois sequestros locais e modificação de endereços de depósito e retirada mencionados acima, é o phishing, porque o APP, SMS e autenticador do Google da maioria das pessoas estão instalados no mesmo dispositivo. Como resultado, desde que um hacker controle ou monitore um dispositivo, ele ou ela provavelmente poderá controlar essas três informações e controlar os ativos de sua plataforma. Portanto, por motivos de segurança, não é recomendado operar múltiplas verificações em um dispositivo ao mesmo tempo. Você pode instalar o Google Authenticator em outro celular seguro ou pode operar a conta da plataforma em um PC ou página da web do PC sem instalar. o aplicativo no celular. Isso pode impedir um único clique de "Explodir" para proteger ao máximo a segurança dos ativos.

03 Resumo

Segurança não é pouca coisa. A Vernacular Blockchain acredita que vale a pena falar sobre questões de segurança todos os dias e o tempo todo. No processo de operação diária, talvez leve apenas mais um segundo para prestar atenção a esses detalhes e pode melhorar a segurança de. ativos em 99%. Possibilidade, por que não?

FIM