Por: Lisa

Histórico do evento

Desde 2022, vários grupos de phishing chamados Drainer surgiram gradualmente, como Pink Drainer, que obtém Discord Tokens por meio de engenharia social e realiza phishing, como Venom, um provedor de serviços de phishing que obtém aprovação do usuário por meio de Permitir ou Aprovar e rouba ativos; por exemplo, a organização de phishing Monkey Drainer (https://aml.slowmist.com/events) usou contas falsas do KOL no Twitter, Discord, etc. para liberar sites de iscas falsos relacionados a NFT com Mint malicioso para phishing, roubando dezenas de milhões de dólares. /monkey_Drainer_statistics/); como Inferno Drainer, um fabricante especializado em fraudes de múltiplas cadeias.

Com o passar do tempo, alguns Drainers retiraram-se do palco da criptomoeda, mas dois incidentes recentes trouxeram um grupo de phishing que tem operado secretamente muitas vezes - Angel Drainer, gradualmente aos olhos do público.

Incidente 1: ataque de sequestro de DNS do balanceador

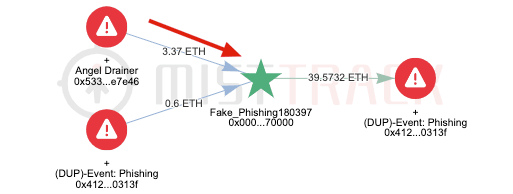

Em 19 de setembro de 2023, o Balancer emitiu um aviso urgente pedindo aos usuários que parassem de acessar seu site oficial porque sua interface foi comprometida por atores maliciosos devido ao sequestro de DNS, e as carteiras estarão sujeitas a ataques de phishing após visitarem links para o site. De acordo com a análise do MistTrack, os honorários dos invasores vieram do grupo de phishing Angel Drainer, e pelo menos US$ 350.000 foram roubados das vítimas.

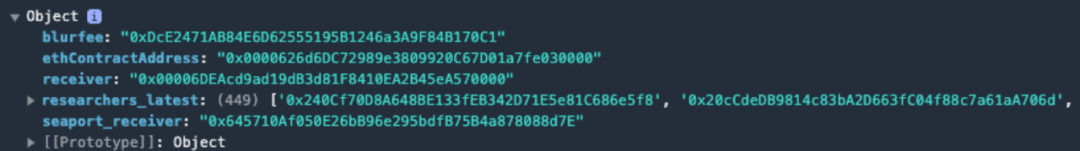

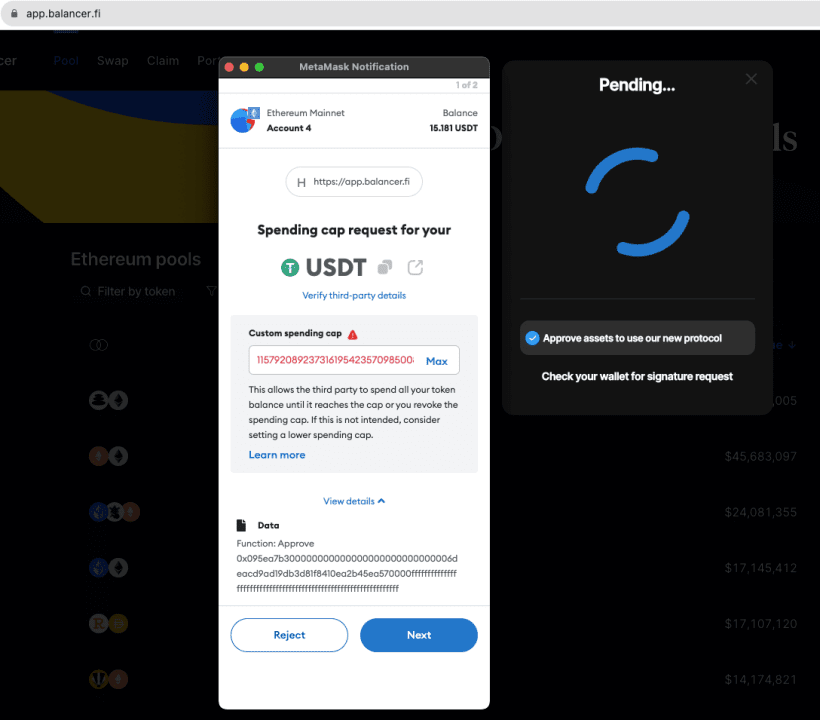

Em outras palavras, o invasor (Angel Drainer) induziu o usuário a “Aprovar” atacando o site do Balancer e transferiu fundos para o invasor (Angel Drainer) por meio de “transferFrom”. De acordo com informações relevantes que coletamos, o invasor pode estar relacionado a hackers russos. Após análise, descobriu-se que havia código JavaScript malicioso no front end do app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

Depois que o usuário usar a carteira para se conectar ao site app.balancer.fi, o script malicioso determinará automaticamente o saldo do usuário conectado e conduzirá um ataque de phishing.

Incidente 2: ataque de sequestro de DNS da Galxe

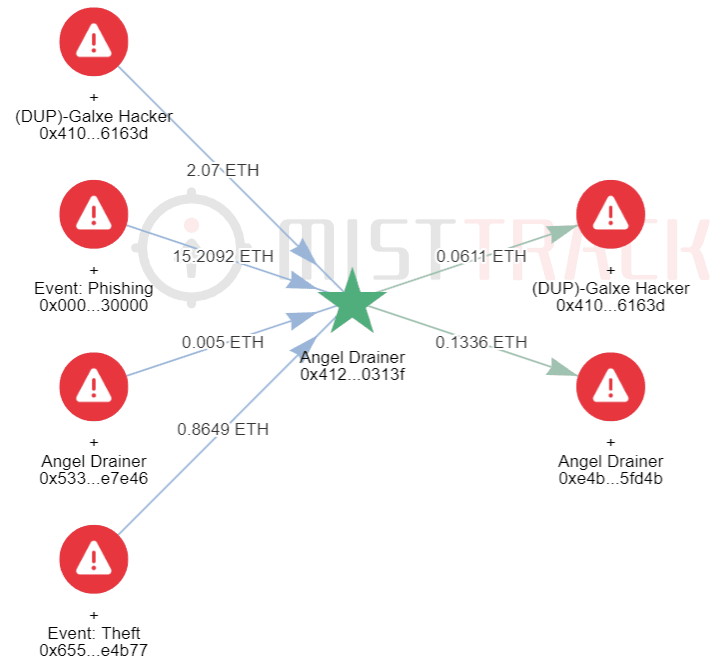

Em 6 de outubro de 2023, de acordo com vários usuários da comunidade, ativos foram roubados depois que uma assinatura de carteira foi usada para autorizar a plataforma Galxe, uma rede de dados com credenciais Web3. Posteriormente, a Galxe anunciou oficialmente que o seu site havia sido encerrado e o problema estava sendo corrigido. De acordo com a análise do MistTrack, o endereço do Galxe Hacker tem múltiplas interações com o endereço do Angel Drainer e parece ser o mesmo hacker.

Em 7 de outubro, a Galxe emitiu um comunicado afirmando que o site foi totalmente restaurado. O processo detalhado do incidente é: Em 6 de outubro, uma pessoa desconhecida contatou o provedor de serviços de nomes de domínio Dynadot, fingindo ser um membro autorizado da Galxe e. usou um documento forjado que ignora os processos de segurança. Os impostores obtiveram então acesso não autorizado ao DNS da conta de domínio, que usaram para redirecionar os usuários para sites falsos e assinar transações que roubaram seus fundos. Aproximadamente 1.120 usuários que interagiram com o site malicioso foram afetados e aproximadamente US$ 270 mil foram roubados.

A seguir está uma análise de apenas alguns dos materiais de phishing e endereços de carteira de phishing do grupo:

Análise de sites e técnicas de phishing

Após análise, descobrimos que o principal método de ataque deste grupo é realizar ataques de engenharia social a provedores de serviços de nomes de domínio. Depois de obter permissões relevantes de contas de nomes de domínio, eles modificam a direção da resolução DNS e redirecionam os usuários para sites falsos. De acordo com dados fornecidos pela ScamSniffer, parceira da SlowMist, os ataques de phishing do grupo direcionados à indústria de criptografia envolveram mais de 3.000 nomes de domínio.

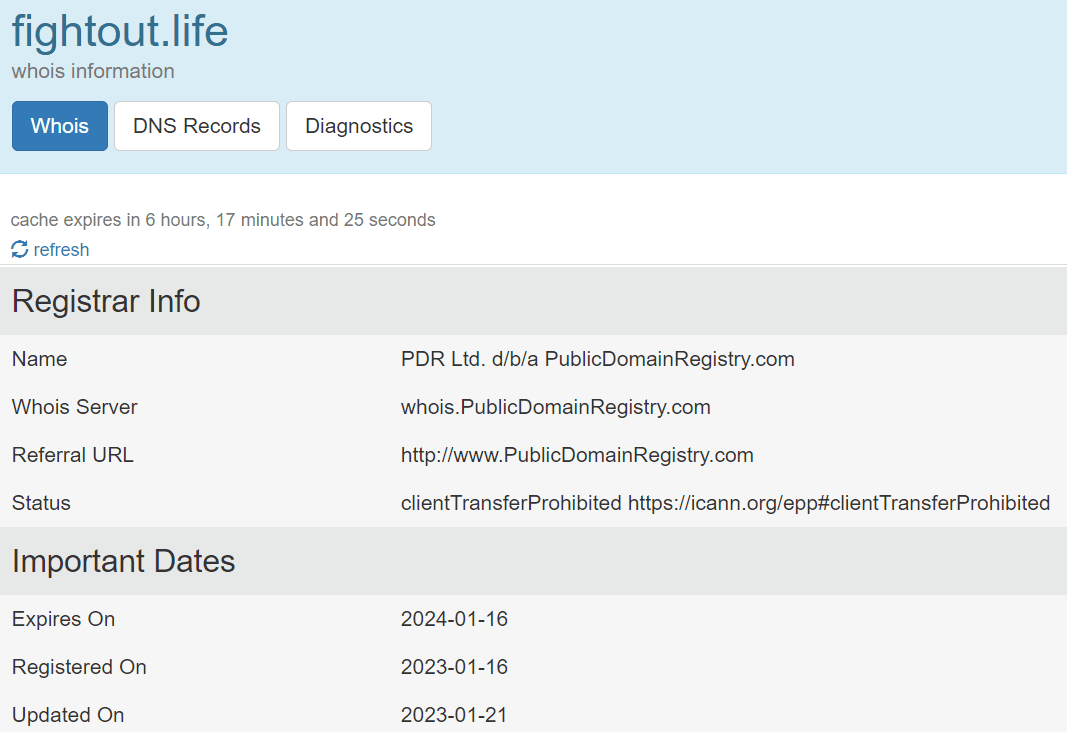

Ao consultar a informação relevante destes nomes de domínio, constatou-se que a data de registo remonta a janeiro de 2023:

O site imita Fight Out, um projeto de jogo Web3, e não está disponível no momento. Curiosamente, na plataforma social oficial do Fight Out, vários usuários relataram que o projeto também é uma farsa.

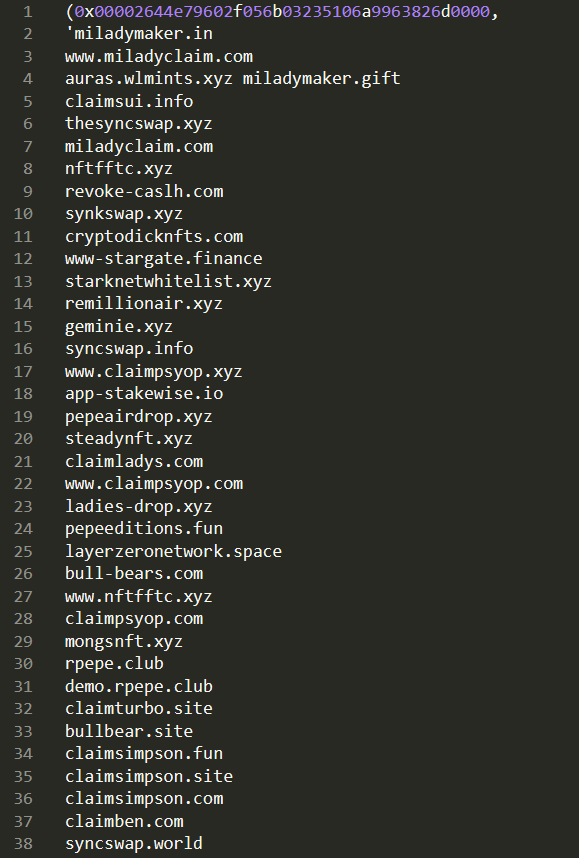

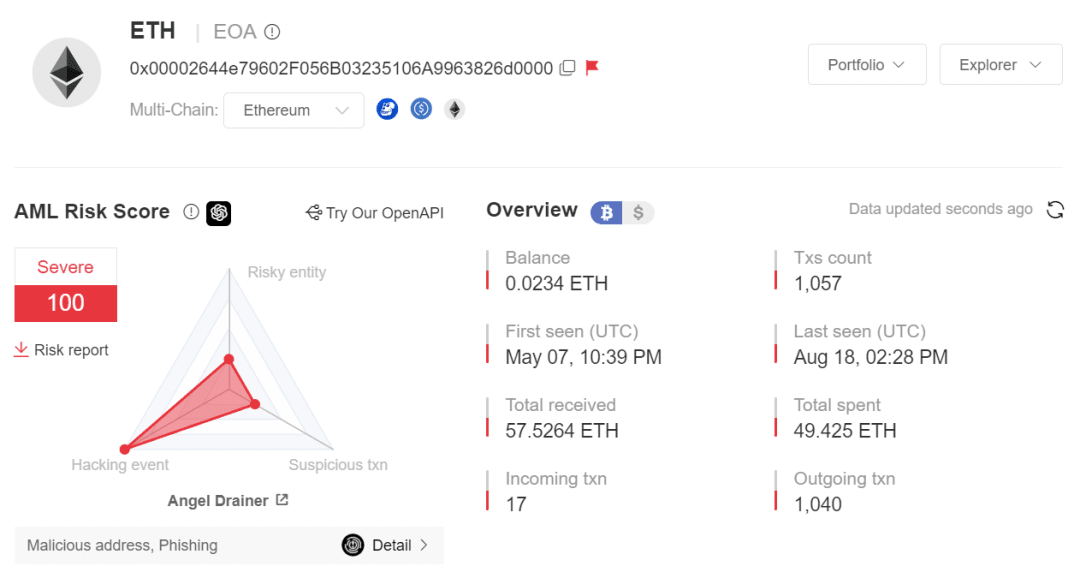

A verificação do endereço 0x00002644e79602F056B03235106A9963826d0000 relacionado ao site de phishing por meio do MistTrack mostra que o endereço fez sua primeira transação em 7 de maio.

Descobrimos que este endereço está associado a 107 sites de phishing, incluindo não apenas projetos NFT, ferramenta de gerenciamento de autorização RevokeCash, exchange Gemini, mas também ponte de cadeia cruzada Stargate Finance, etc.

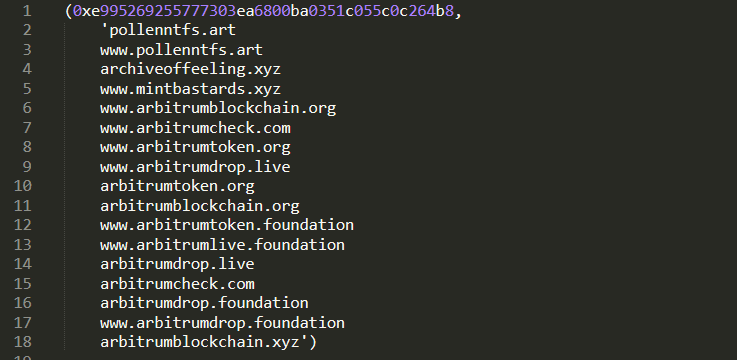

Com base neste endereço, remontando a 16 de março de 2023, o endereço 0xe995269255777303Ea6800bA0351C055C0C264b8 foi marcado como Fake_Phishing76598. Este endereço está associado a 17 sites de phishing, principalmente implantando sites de phishing em torno do projeto NFT Pollen e da cadeia pública Arbitrum. aberto.

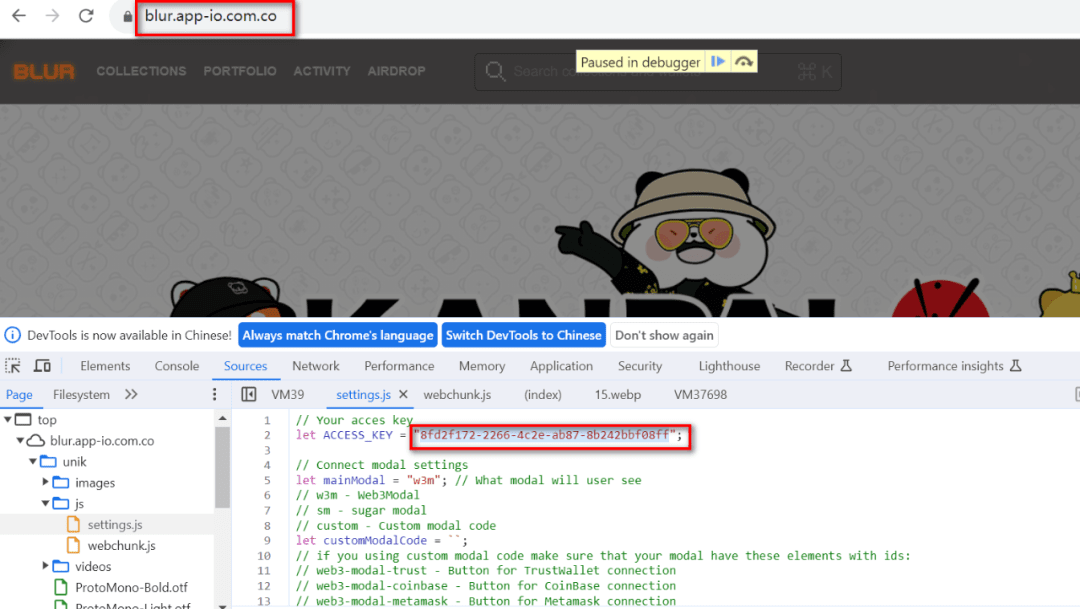

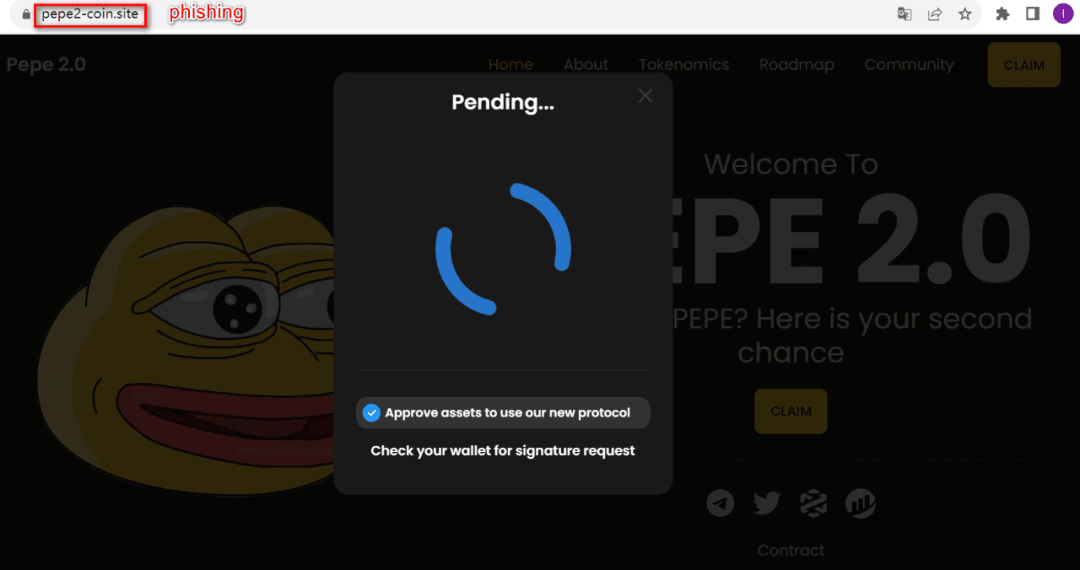

Verificamos o site de phishing blur[.]app-io.com.co implantado recentemente por este grupo:

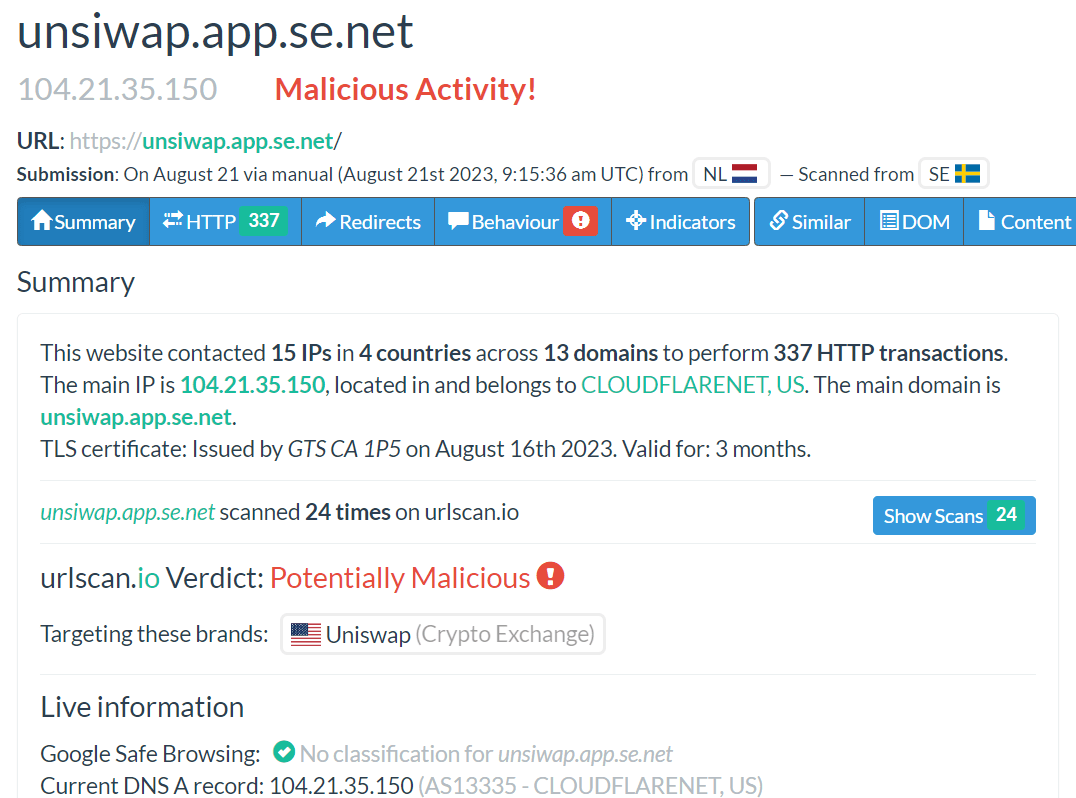

Ao consultar a chave de acesso, ele foi vinculado a outro site de phishing, unsiwap[.]app.se.net. A grafia correta é Uniswap. O invasor confunde o público alterando a ordem das letras s e i.

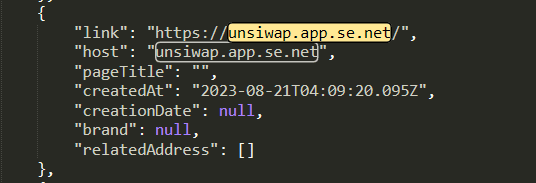

Este site também está presente em nossos dados e só foi lançado em agosto:

Uma captura de tela de uma série de sites conectados a este domínio é mostrada abaixo:

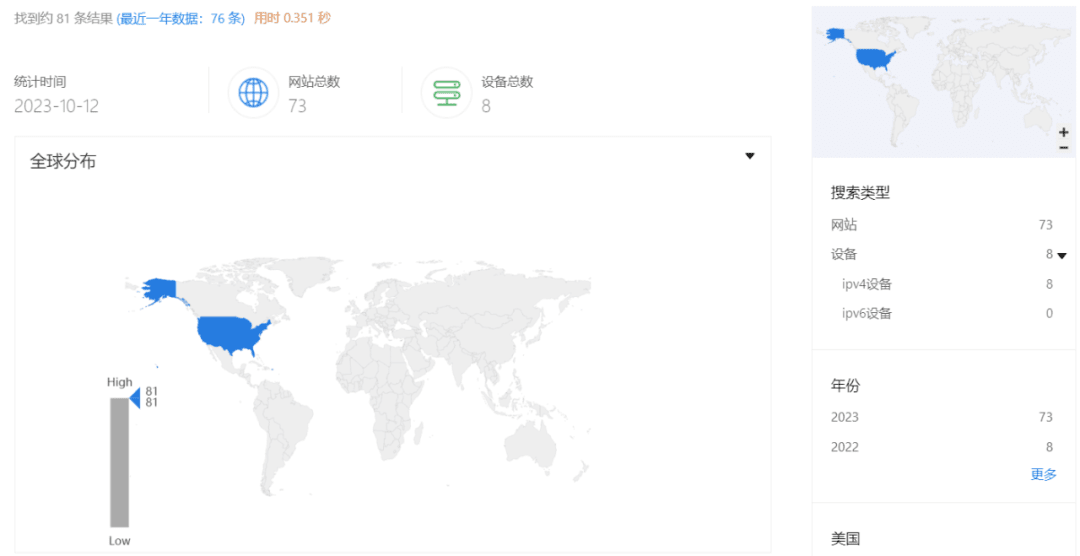

Usando o ZoomEye para realizar uma pesquisa global, descobrimos que 73 sites de phishing estavam em execução e implantados neste domínio ao mesmo tempo:

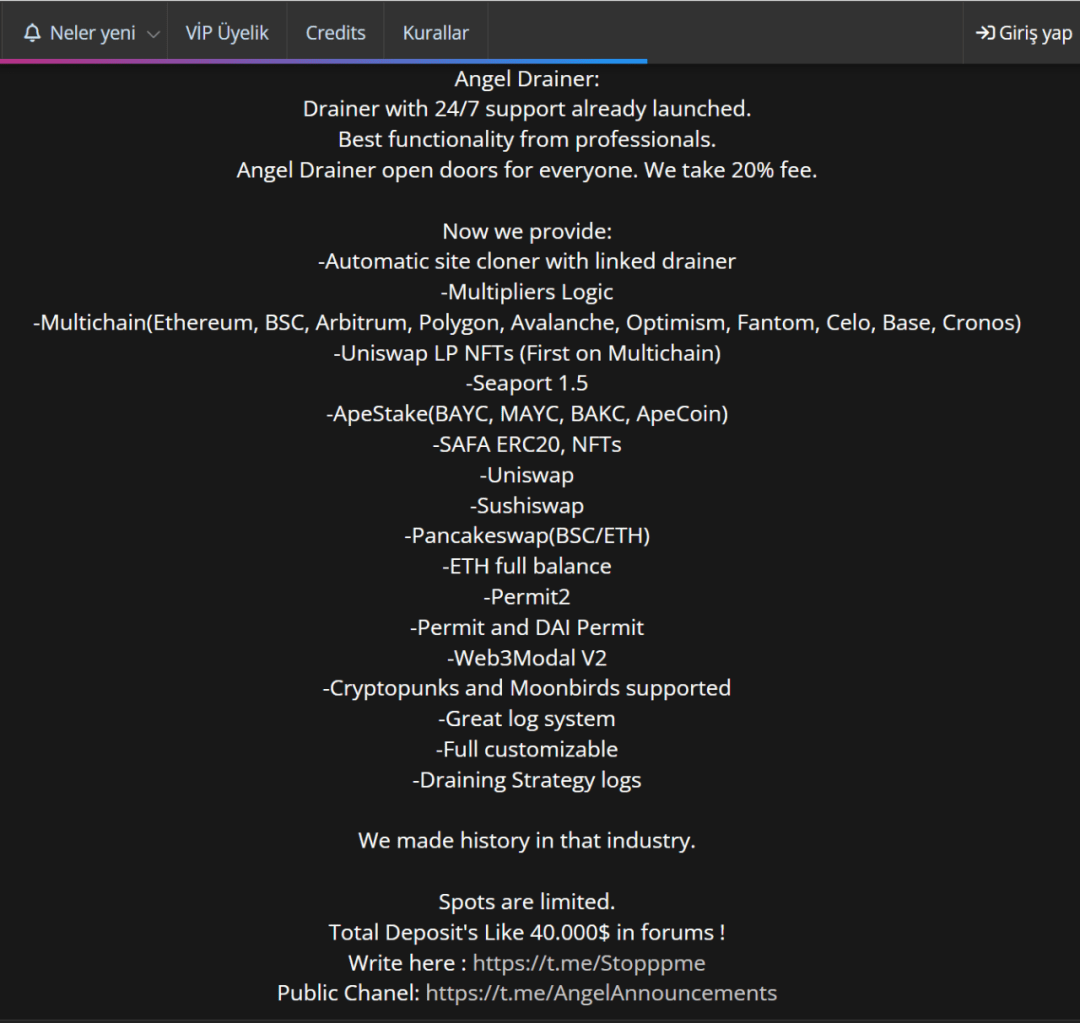

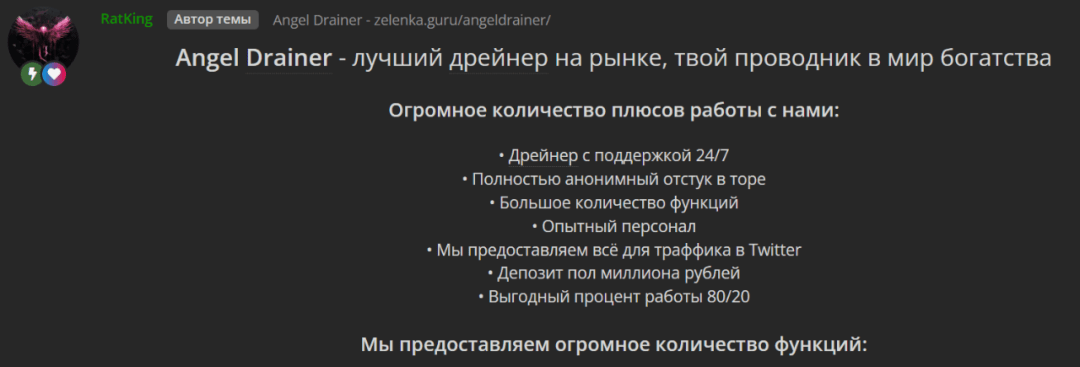

Continuando a rastrear, Angel Drainer está vendendo em inglês e russo, inclui suporte 24 horas por dia, 7 dias por semana, tem um depósito de US$ 40.000, cobra uma taxa de 20%, oferece suporte a múltiplas cadeias, bem como NFTs, e oferece um clonador automático de sites.

Este é o perfil do vendedor:

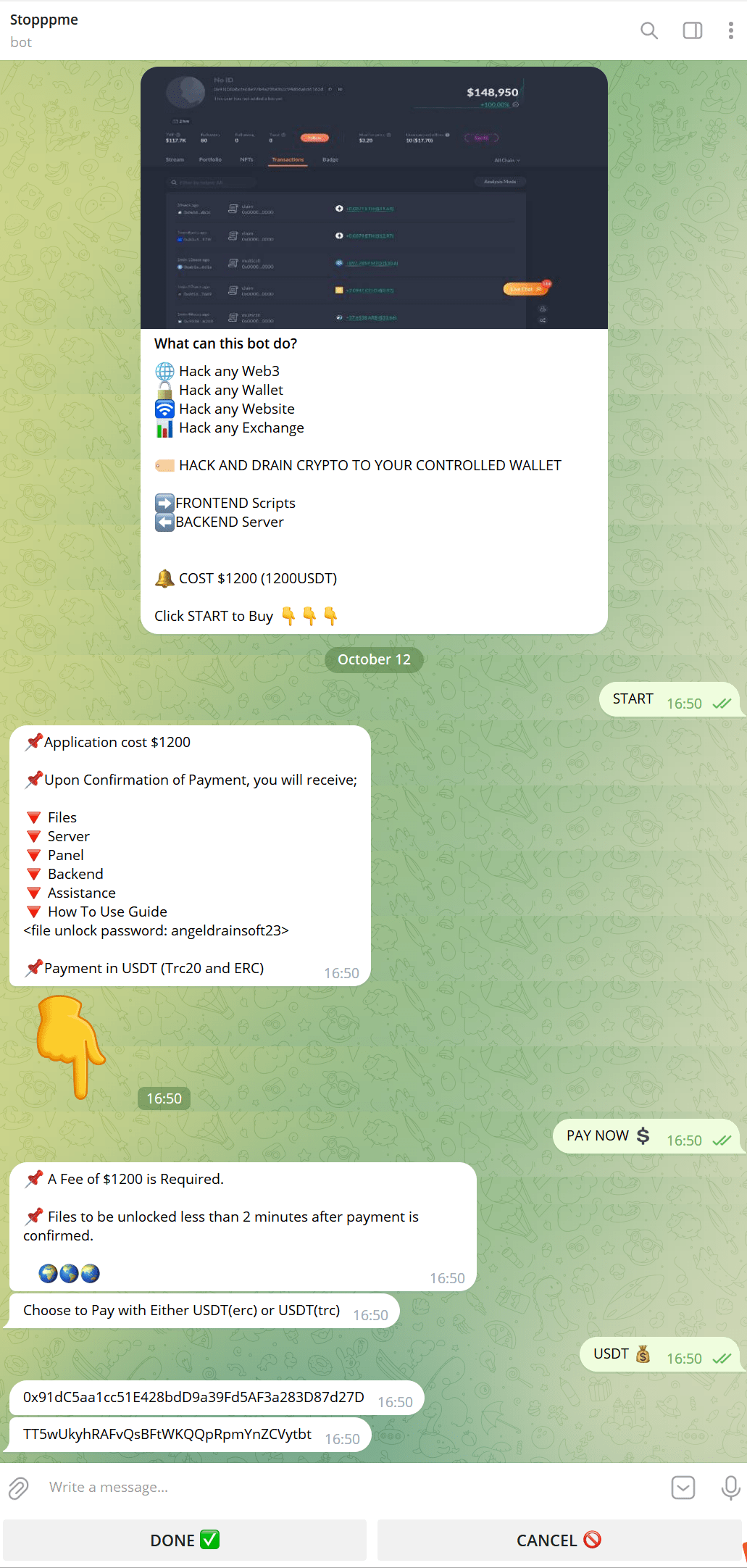

Seguindo as informações de contato fornecidas na página, um Bot foi encontrado. O endereço envolvido na imagem abaixo ainda não possui registro de transação e especula-se que seja um Bot se passando por Angel Drainer.

Encontre um site aleatório para verificar, clique em Reivindicar, o site determinará se você tem saldo e usará uma combinação de ataque com base nos tokens e saldo mantidos por cada endereço de vítima: Aprovar - Assinatura Permitir/Permitir2 - transferirDe.

Para usuários com baixo conhecimento de segurança, eles podem conceder acidentalmente permissões ilimitadas aos seus endereços aos invasores. Se novos fundos forem transferidos para o endereço do usuário, os invasores transferirão os fundos imediatamente.

Devido a limitações de espaço, nenhuma análise adicional será realizada aqui.

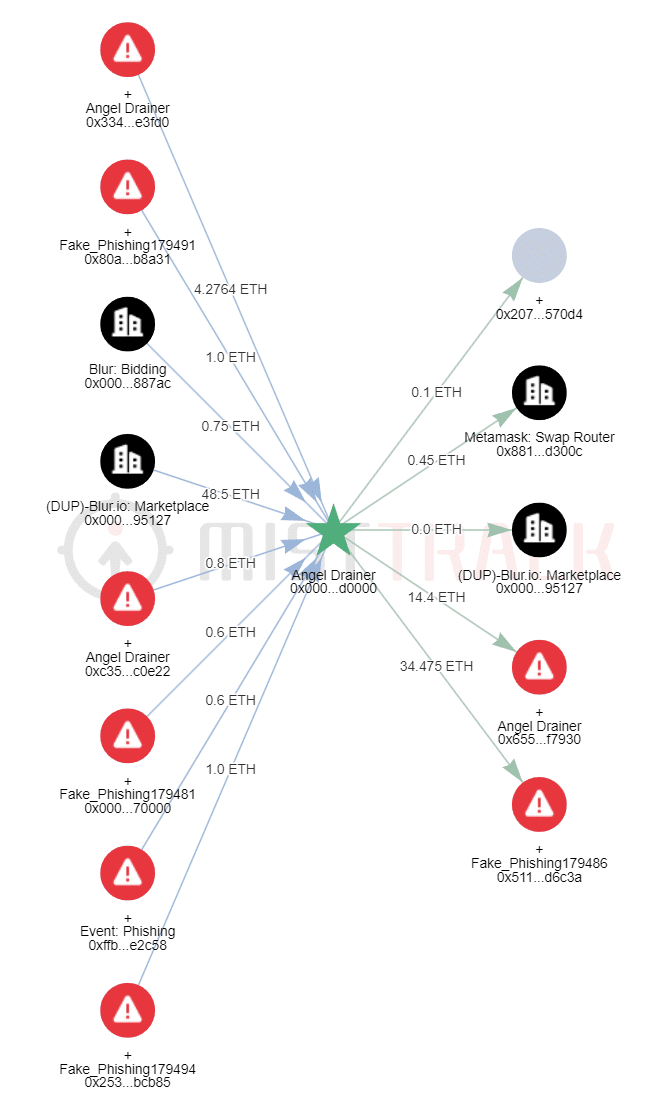

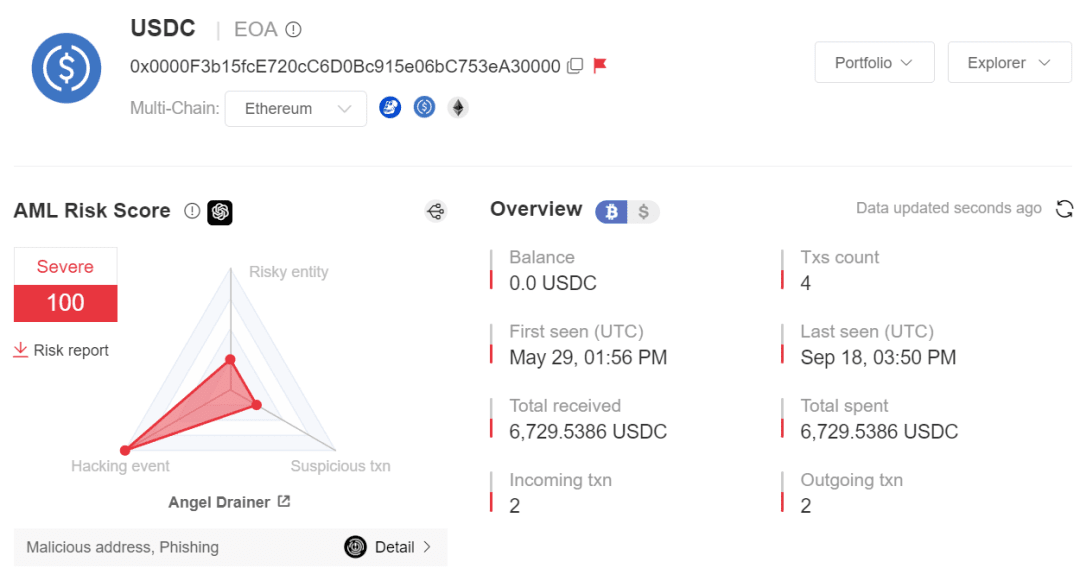

Análise MistTrack

Ao analisar os 3.000 URLs de phishing acima e a biblioteca de endereços maliciosos SlowMist AML associada, analisamos um total de 36 endereços maliciosos (na cadeia ETH) relacionados ao grupo de phishing Angel Drainer, dos quais existem dois endereços de carteira quente Angel Drainer, envolvendo múltiplas cadeias, entre as quais a cadeia ETH e a cadeia ARB envolvem mais fundos.

Tomando os 36 endereços maliciosos associados como conjunto de dados de análise on-chain, obtivemos as seguintes conclusões sobre o grupo de phishing (cadeia ETH):

O primeiro horário ativo para o conjunto de endereços na cadeia é 14 de abril de 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Escala de lucro: De acordo com estatísticas incompletas, o grupo obteve um lucro total de cerca de US$ 2 milhões através de phishing, incluindo um lucro de 708.8495 ETH, que é de aproximadamente US$ 1.093.520.8976 envolvendo 303 Tokens ERC20, que é de aproximadamente US$ 1 milhão, e o principal; o tipo é LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Observação: os preços são baseados nos preços de 2023/10/13, fonte de dados CoinMarketCap)

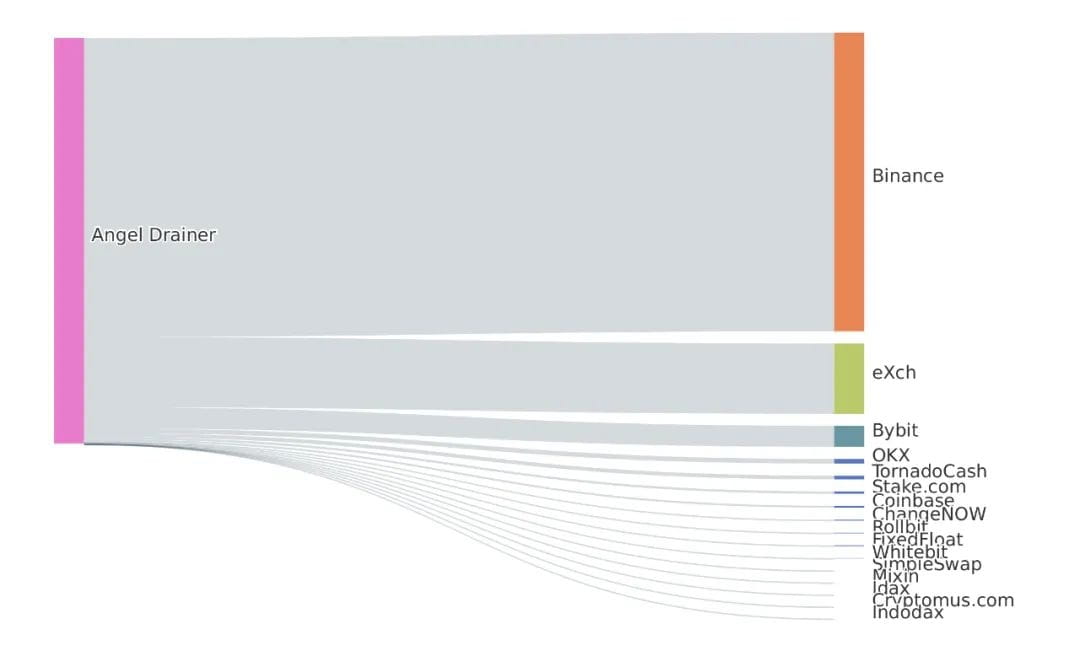

Ao analisar as duas primeiras camadas de dados ETH de endereços maliciosos relevantes desde 14 de abril de 2023, um total de 1.652,67 ETH de fundos de lucro foram transferidos para Binance, 389,29 ETH foram transferidos para eXch, 116,57 ETH foram transferidos para Bybit, 25.839 ETH foram transferidos para OKX, 21 ETH são transferidos para Tornado Cash e os fundos restantes são transferidos para outros endereços físicos.

Gostaríamos de agradecer ao ScamSniffer pelo suporte de dados.

Resumir

Este artigo é baseado nos incidentes Balancer Hack e Galxe Hack, concentra-se no grupo de phishing Angel Drainer e extrai algumas das características da organização. Embora a Web3 continue a inovar, os métodos de phishing para a Web3 estão se tornando cada vez mais diversificados, o que pode pegar as pessoas desprevenidas.

É muito necessário que os usuários entendam o status de risco do endereço de destino com antecedência antes de realizar operações na cadeia. Por exemplo, inserir o endereço de destino no MistTrack e visualizar a pontuação de risco e as tags maliciosas pode evitar perdas financeiras até certo ponto.

Para as partes do projeto de carteira, o primeiro passo é realizar uma auditoria de segurança abrangente, com foco na melhoria da segurança da interação do usuário, no fortalecimento do mecanismo de assinatura WYSIWYS e na redução do risco de phishing dos usuários.

Lembrete de site de phishing: reúna vários sites de phishing por meio do poder da ecologia ou da comunidade e forneça lembretes e avisos atraentes sobre riscos quando os usuários interagem com esses sites de phishing;

Identificação e lembrete de assinaturas: identifique e lembre solicitações de assinaturas como eth_sign, personal_sign e signTypedData e concentre-se em lembrar eth_sign do risco de assinatura cega;

O que você vê é o que você assina: a carteira pode realizar um mecanismo de análise detalhada nas chamadas de contrato para evitar phishing de aprovação e permitir que os usuários conheçam os detalhes da construção da transação DApp;

Mecanismo de pré-execução: O mecanismo de pré-execução da transação ajuda os usuários a compreender os efeitos da execução da transmissão da transação e ajuda os usuários a prever a execução da transação;

Lembrete de fraude com mesmo número final: Ao exibir o endereço, os usuários são lembrados de verificar o endereço de destino completo para evitar problemas de fraude com o mesmo número final. Configure um mecanismo de endereços de lista branca para que os usuários possam adicionar endereços comumente usados à lista branca para evitar ataques com o mesmo número final;

Lembrete de conformidade AML: Ao transferir dinheiro, o mecanismo AML é usado para lembrar ao usuário se o endereço de destino da transferência acionará regras AML.

A SlowMist, como empresa de segurança de blockchain líder do setor, está profundamente envolvida em inteligência de ameaças há muitos anos. Ela atende principalmente seus clientes por meio de auditorias de segurança e rastreamento e rastreabilidade contra lavagem de dinheiro, e construiu uma sólida rede de cooperação de inteligência de ameaças. Entre eles, a auditoria de segurança não só dá tranquilidade aos usuários, mas também é um dos meios para reduzir a ocorrência de ataques. Ao mesmo tempo, devido aos silos de dados em várias instituições, é difícil identificar gangues interinstitucionais de lavagem de dinheiro, o que representa um enorme desafio para o trabalho de combate à lavagem de dinheiro. Como proprietário do projeto, também é prioridade bloquear a transferência de fundos de endereços maliciosos em tempo hábil. O sistema de rastreamento contra lavagem de dinheiro MistTrack acumulou mais de 200 milhões de etiquetas de endereço e pode identificar vários endereços de carteiras das principais plataformas de negociação do mundo, incluindo mais de 1.000 entidades de endereço, mais de 100.000 dados de inteligência de ameaças e mais de 90 milhões de endereços de risco. Se necessário, entre em contato conosco para acessar a API. Finalmente, esperamos que todas as partes trabalhem juntas para melhorar o ecossistema blockchain.