Podczas surfowania po Internecie istnieje ryzyko zainfekowania komputera ukrytym wirusem górniczym. Potrafi samodzielnie wykorzystywać komputer stacjonarny lub laptop do wydobywania kryptowaluty. Co więcej, program antywirusowy nie zawsze jest skuteczny wobec takiego programu i pozbycie się go może być trudne.

Co to jest ukryty wirus górniczy

Złośliwi górnicy należą do grupy wirusów trojańskich. Po cichu penetrują system Windows i zaczynają wykorzystywać zasoby sprzętowe komputera lub laptopa do wydobywania kryptowaluty.

Gdy tylko użytkownik odkryje, że takie wydobywanie odbywa się z jego komputera, konieczne jest natychmiastowe pozbycie się szkodliwego programu.

Dlaczego koparka wirusów jest niebezpieczna dla komputera?

Jeśli trojan znajduje się w systemie Windows, wówczas korzystanie z komputera lub laptopa staje się niebezpieczne. Można obliczyć dowolne hasło, a dane można usunąć lub ukraść.

Jeśli jest to trojan do wydobywania, ma to również negatywny wpływ na kartę graficzną i procesor. Praca na przeciążonym komputerze staje się niewygodna. Ponadto ukryte wydobycie prowadzi do przyspieszonego zużycia sprzętu.

Laptopy są szczególnie wrażliwe na takie obciążenia. Mogą zawieść już po kilku godzinach eksploracji w tle. Dlatego musisz jak najszybciej pozbyć się ukrytych programów.

Rodzaje ukrytych wirusów do wydobywania

Wirusy górnicze można podzielić na dwie główne grupy.

Ukryte kryptojackingi

Wirus taki nie jest pobierany na komputer stacjonarny czy laptop, ale istnieje w formie skryptu internetowego wbudowanego w stronę internetową.

Gdy użytkownik trafi na zainfekowaną stronę, skrypt zostaje aktywowany, a zasoby komputera lub laptopa zaczynają być wykorzystywane do wydobywania kryptowalut. A ponieważ program wydobywczy jest wbudowany w witrynę, program antywirusowy nie może go usunąć.

Możesz wykryć, że złośliwy skrypt zaczął działać na Twoim komputerze poprzez zwiększone obciążenie procesora.

Klasyczny wirus górniczy

Wirus ten wygląda jak archiwum lub plik. Jest instalowany niezauważony, wbrew woli użytkownika. Jeśli go nie usuniesz, będzie on uruchamiany przy każdym włączeniu komputera.

Z reguły taki program ma tylko jedną funkcję - używanie komputera do wydobywania kryptowaluty. Czasami jednak można „złapać” ukrytego wirusa, który sprawdza portfele użytkownika i przekazuje jego środki na konta hakera.

Jak zrozumieć, że Twój komputer jest zainfekowany

Aby usunąć wirusa górniczego, należy go rozpoznać. Sprawdź swój komputer za pomocą programu antywirusowego i wyszukaj zainfekowane pliki, jeśli zostaną znalezione następujące objawy:

Przeciążenie karty graficznej. Problem ten można rozpoznać po oznakach zewnętrznych: procesor graficzny zaczyna wytwarzać dużo hałasu (z powodu intensywnego obrotu chłodnicy) i staje się gorący w dotyku. Obciążenie możesz również określić za pomocą darmowego programu GPU-Z.

Wolny komputer. Kiedy Twój komputer lub laptop zwalnia, musisz sprawdzić obciążenie procesora za pomocą menedżera zadań. Jeśli ten wskaźnik wynosi 60% lub więcej, system Windows może zostać zainfekowany wirusem górniczym.

Zwiększone zużycie pamięci RAM. Ukryty górnik wykorzystuje wszystkie dostępne zasoby komputera, w tym pamięć RAM.

Usuwanie plików, informacji lub ustawień wbrew woli użytkownika i bez jego zgody.

Zwiększone zużycie ruchu internetowego. Ukryty górnik jest stale aktywny. Czasami trojany mogą być częścią botnetu – sieci hakerów wykorzystywanej do przeprowadzania ataków DDOS na systemy zewnętrzne.

Wydajność przeglądarki spada. Podczas wyszukiwania i odwiedzania witryn połączenie online zostaje zerwane lub karty usunięte.

Menedżer zadań znajduje procesy o nieznanych nazwach, np. „asikadl.exe”.

Jak znaleźć i usunąć ukrytego wirusa górniczego

Jeśli zostanie wykryty przynajmniej jeden z opisanych objawów, należy przeskanować system Windows za pomocą programu antywirusowego. Pomaga zwalczać złośliwe oprogramowanie i usuwać je.

Po sprawdzeniu za pomocą programu antywirusowego należy uruchomić program CCleaner lub jego odpowiednik. Znajduje i usuwa z systemu Windows wszystkie śmieci, które na niego działają. Aby zakończyć proces dezinstalacji, musisz ponownie uruchomić komputer.

Czasami pojawiają się wirusy wydobywające, które mogą dodać się do listy zaufanych programów. Wtedy program antywirusowy nie będzie mógł ich znaleźć i usunąć.

Nowi górnicy mogą także wykryć menedżera zadań i zamknąć go, zanim pojawi się on na ekranie. Ale w każdym razie musisz sprawdzić wszystkie procesy.

Ręczne wyszukiwanie ukrytego górnika

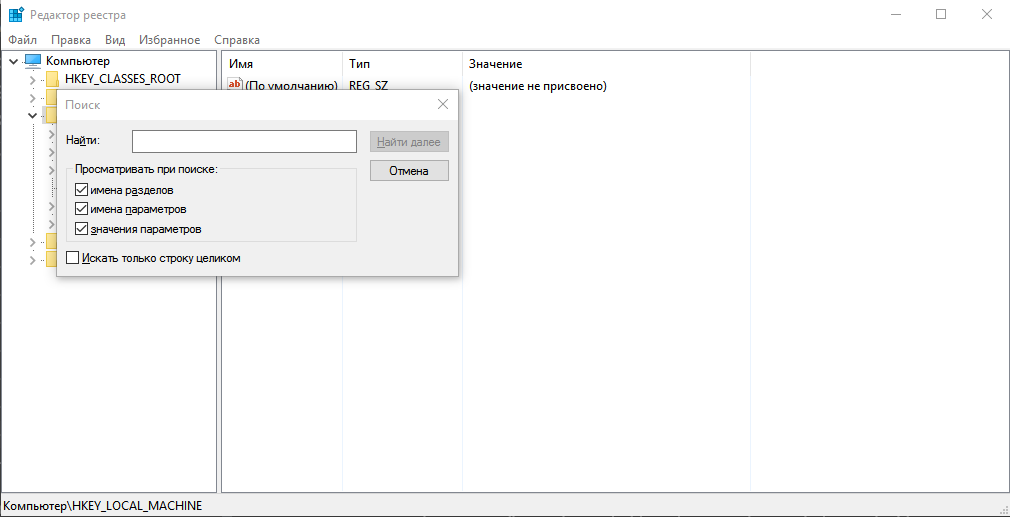

Aby ręcznie sprawdzić komputer, otwórz rejestr:

Naciśnij kombinację klawiszy Win + R.

W wyświetlonym oknie wpisz słowo regedit.

Kliknij OK.

W rejestrze, który zostanie otwarty, możesz wykryć podejrzany proces.

Aby sprawdzić, potrzebujesz:

naciśnij Ctrl+F;

wpisz nazwę złośliwego zadania w pasku wyszukiwania;

kliknij przycisk „Znajdź”.

W ten sposób można wykryć procesy zużywające zasoby. Często mają nazwy w postaci losowego zestawu znaków.

Następnie musisz pozbyć się wszystkich znalezionych podejrzanych wpisów i ponownie uruchomić komputer. Jeżeli ponownie zostanie wykryte ukryte wydobywanie, oznacza to, że nie udało się pozbyć wirusa i trzeba sprawdzić swój komputer w inny sposób.

Znalezienie ukrytego górnika za pomocą harmonogramu zadań

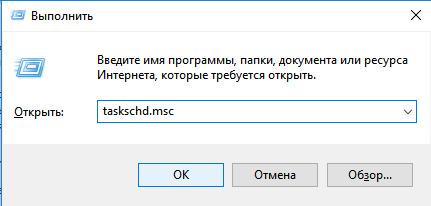

Aby obliczyć ukryte wydobywanie za pomocą harmonogramu w systemie Windows 10:

naciśnij Win + R;

wpisz taskchd.msc w polu „Otwórz”;

Kliknij OK.

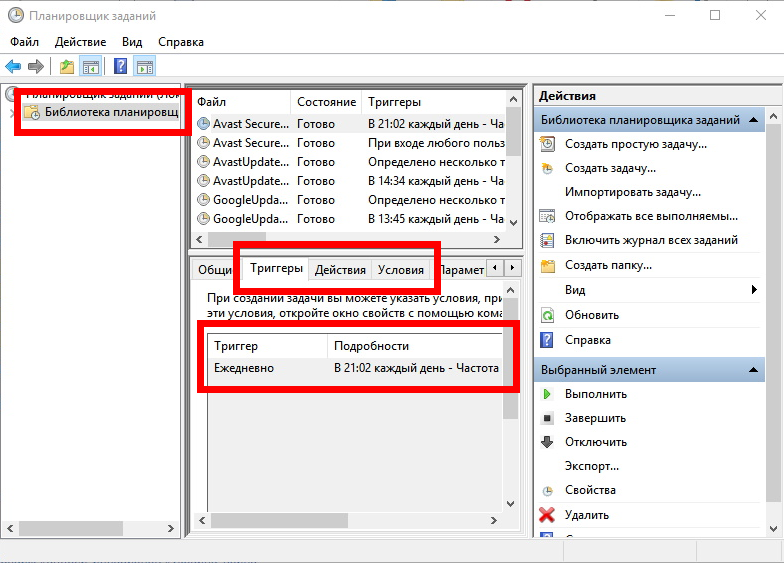

W oknie Harmonogramu zadań musisz znaleźć i otworzyć folder „Biblioteka Harmonogramu zadań”. Będzie zawierał procesy, które ładują się automatycznie. Jeśli klikniesz na którykolwiek z nich, na dole okna wyświetli się informacja o zadaniu.

Tutaj musisz sprawdzić zakładki „Wyzwalacze” i „Działania”:

„Wyzwalacze” określają, kiedy i jak często proces jest uruchamiany. Zwróć uwagę na te, które są aktywowane przy każdym włączeniu komputera.

W „Warunkach” znajdziesz informację za co dokładnie ten proces odpowiada: np. za wykrycie i pobranie konkretnego programu.

Podejrzane procesy należy usunąć. Aby to zrobić, kliknij prawym przyciskiem myszy nazwę zadania i wybierz „Wyłącz”. W takim przypadku wirus górniczy nie zostanie usunięty, ale nie będzie mógł w pełni działać.

Po zatrzymaniu podejrzanych zadań należy sprawdzić obciążenie procesora. Jeśli zacznie działać normalnie, znalezione programy należy usunąć przy uruchomieniu. Usuwanie odbywa się w taki sam sposób, jak wyłączanie, wystarczy kliknąć element „Usuń”.

Uruchamianie możesz sprawdzić dokładniej korzystając z darmowego programu AnVir Task Manager. Wyszukuje i sprawdza zadania uruchamiane automatycznie.

Aby wykryć i usunąć bardziej złożone złośliwe oprogramowanie, musisz pobrać program antywirusowy, na przykład program Dr. Sieć. Wykonuje głębokie skanowanie systemu Windows. Dzięki jego interfejsowi możesz pozbyć się wszelkich podejrzanych plików i procesów (nie tylko ukrytego wydobywania).

Przed usunięciem wirusa lepiej jest utworzyć kopię zapasową, aby przywrócić system.

Ochrona komputera przed wirusami wydobywającymi

Poniższe zalecenia pomogą chronić Twój komputer:

Zainstaluj obraz czystego i przetestowanego systemu Windows na swoim komputerze. Jeśli zostaną wykryte oznaki infekcji przez ukrytego górnika, musisz rozpocząć proces odzyskiwania. Można to robić co 2-3 miesiące.

Zainstaluj program antywirusowy. Ważne jest regularne aktualizowanie antywirusowych baz danych.

Nie zapomnij sprawdzić informacji o programach przed ich pobraniem. W ten sposób możesz wykryć wirusa górniczego, zanim dotrze on do Twojego komputera.

Przeskanuj wszystkie pobrane pliki programem antywirusowym i jeśli zostanie wykryty wirus, usuń go. W ten sposób możesz pozbyć się ukrytych programów wydobywczych, które zostały już pobrane, ale jeszcze nie uruchomione.

Pracuj online z włączonym programem antywirusowym i zaporą sieciową. Jeśli oprogramowanie wykryje niebezpieczną witrynę, lepiej ją zamknąć.

Dodaj niebezpieczne witryny do pliku hosts. Można w tym celu skorzystać z list z portalu GitHub. Zawiera sekcję z informacjami umożliwiającymi wykrycie eksploracji przeglądarki. Znajdują się tam również instrukcje dotyczące ochrony przed wirusami.

Nie wykonuj czynności jako administrator. Jeśli uruchomisz w ten sposób program górniczy, uzyska on maksymalny dostęp do zasobów komputera i bardzo trudno będzie się go pozbyć.

Zezwalaj na uruchamianie tylko zaufanych programów. W tym celu w systemie Windows dostępne jest narzędzie secpol.msc. Tutaj możesz utworzyć politykę sprawdzania i ograniczania korzystania z oprogramowania.

Ustaw uprawnienia do używania tylko niektórych portów. Odpowiednie ustawienia znajdują się w menu programu antywirusowego i zapory sieciowej.

Ustaw silne hasło na routerze i wyłącz wykrywanie haseł oraz zdalny dostęp online.

Uniemożliwiaj innym użytkownikom wyszukiwanie i instalowanie programów.

Ustaw hasło dla systemu Windows, aby zapobiec nieautoryzowanemu użyciu komputera.

Nie odwiedzaj podejrzanych witryn bez certyfikatów online. Bezpieczne zasoby można rozpoznać po ikonie ssl (https).

Blokuj kody skryptów JavaScript znajdujące się w ustawieniach Twojej przeglądarki. W ten sposób możesz wyeliminować możliwość uruchomienia złośliwego kodu łączącego się z Internetem za pośrednictwem przeglądarki. W takim przypadku ruchome elementy witryn również nie będą już wykrywane i wyświetlane poprawnie.

Włącz wykrywanie i ochronę eksploracji w przeglądarce Chrome. Można tego dokonać w ustawieniach w zakładce „Prywatność i bezpieczeństwo”.

Jako dodatkowe zabezpieczenie możesz zainstalować filtry do wyszukiwania i usuwania banerów reklamowych - AdBlock, uBlock i inne.