wstęp

Fałszywy atak doładowania oznacza, że osoba atakująca wysyła sfałszowane informacje o transakcji na adres portfela giełdy, wykorzystując luki w zabezpieczeniach lub błędy systemowe w procesie doładowania giełdy. Te sfałszowane informacje o transakcji są przez giełdę mylone z prawdziwymi żądaniami doładowania. Dodaj odpowiednie zasoby cyfrowe lub waluty na konto atakującego. Korzystając z tej metody, napastnicy mogą uzyskać niezapłacone aktywa cyfrowe, co prowadzi do strat aktywów na giełdzie.

Celem tego artykułu jest dogłębne zbadanie, w jaki sposób ataki na fałszywe depozyty mogą przełamać mechanizm obronny giełdy. Przeanalizujemy zasady fałszywych ataków doładowujących oraz ujawnimy podatności i strategie wykorzystywane przez atakujących. Jednocześnie przeanalizujemy fałszywe ataki polegające na doładowaniu na przykładach, aby lepiej zrozumieć metody ataku i jego skutki. Ponadto omówimy także środki awaryjne i zapobiegawcze dla giełd, aby poradzić sobie z atakami na fałszywe depozyty, aby zapewnić odpowiednie sugestie dotyczące ochrony aktywów i reagowania na podobne ataki.

Analiza zasady ładowania

Zanim zrozumiemy fałszywe doładowanie, musimy najpierw zrozumieć zasadę doładowania obowiązującą na giełdzie.

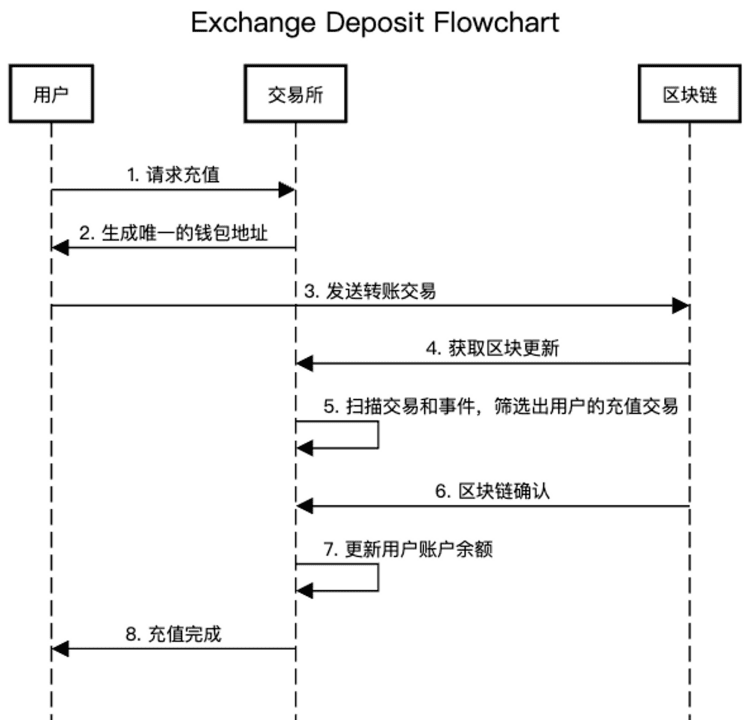

Typowy proces wygląda następująco:

1. Generowanie adresu portfela

Giełda przydziela każdemu użytkownikowi unikalny adres portfela do otrzymywania wpłat. Adresy te są zazwyczaj generowane automatycznie przez system giełdy. Kiedy użytkownicy doładowują, muszą wysłać zasoby cyfrowe na określony adres portfela na koncie giełdy.

2. Skanowanie księgi Blockchain

Węzły giełdy będą synchronizować się z innymi węzłami w sieci blockchain, aby uzyskać najnowszy status blockchain i informacje o transakcjach. Gdy węzeł wymiany odbierze nowy blok, wyodrębni identyfikator transakcji doładowania użytkownika i odpowiednią kwotę z treści transakcji zawartej w bloku lub zdarzenia realizacji transakcji wywołanego przez blok i doda go do listy do doładowania.

3. Potwierdź wejście na konto

Giełdy zazwyczaj wymagają, aby transakcja otrzymała określoną liczbę potwierdzeń w sieci blockchain, zanim zostanie uznana za ważną. Potwierdzenie oznacza, że do bloku transakcji odwołuje się określona liczba bloków oraz jest on weryfikowany i potwierdzany przez innych górników. Liczba potwierdzeń ustalanych przez giełdy może się różnić w zależności od różnych zasobów cyfrowych i sieci.

jak pokazuje zdjęcie:

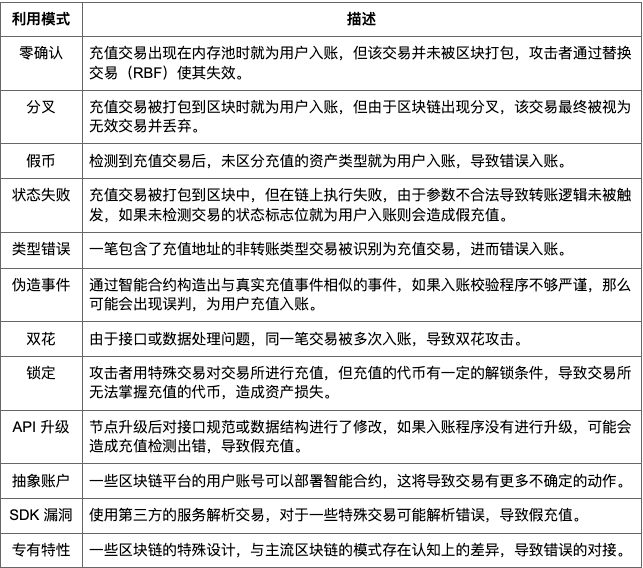

Fałszywy tryb ataku doładowania

Giełdy są najbardziej dotknięte przez hakerów, dlatego giełdy zwykle umieszczają swoje serwery za ciężkimi systemami ochronnymi, a nawet muszą hostować je w trybie offline, aby zapewnić podstawowe usługi zarządzające funduszami. Jednak ze względu na wymogi integralności danych systemu blockchain, złośliwe transakcje nie zostaną przechwycone przez peryferyjny system bezpieczeństwa.

Należy zauważyć, że atak fałszywego doładowania nie jest luką w zabezpieczeniach łańcucha bloków, ale atakujący wykorzystuje pewne cechy łańcucha bloków do konstruowania specjalnych transakcji. Te złośliwe transakcje spowodują, że giełda pomyli je z prawdziwym żądaniem doładowania lub wielokrotnie przetworzy to samo żądanie doładowania. Po długotrwałej, rzeczywistej walce zespół ds. bezpieczeństwa SlowMist podsumował kilka popularnych metod fałszywego ataku polegającego na doładowaniu:

Od 2018 roku zespół ds. bezpieczeństwa SlowMist po raz pierwszy ujawnił wiele fałszywych ataków związanych z doładowaniem, w tym:

Analiza ryzyka bezpieczeństwa fałszywych przelewów USDT [1]

Fałszywe doładowanie EOS (atak na status Hard_fail) Ujawnienie szczegółów czerwonego alertu i plan naprawy [2]

Ujawniono szczegóły podatności na „fałszywe doładowanie” tokena Ethereum i plan naprawy [3]

Analiza ryzyka fałszywego doładowania Bitcoin RBF [4]

Oprócz ujawnionych fałszywych ataków doładowujących istnieje również wiele klasycznych metod ataku, których nie ujawniliśmy, a także pewne uniwersalne metody ataku. Na przykład:

Fałszywe doładowanie Bitcoin z wieloma podpisami

Fałszywe doładowanie częściowej płatności Ripple

Filecoin podwójnie wydaje fałszywe doładowanie

Fałszywy depozyt TON

Jeśli chcesz poznać więcej szczegółów, skontaktuj się z nami w celu szczegółowego omówienia.

Studium przypadku: fałszywe doładowanie TON odbicia

Prawie wszystkie łańcuchy bloków mają fałszywe problemy z ładowaniem, ale niektórych ataków można łatwo uniknąć, podczas gdy inne wymagają bardzo dogłębnego zbadania cech charakterystycznych łańcucha bloków, aby ich uniknąć.

Biorąc za przykład fałszywy depozyt TON, pokażemy Ci, jak przebiegli napastnicy mogą wykorzystać cechy TON do atakowania giełd.

TON (The Open Network) to projekt blockchain uruchomiony przez znane oprogramowanie komunikacyjne Telegram, które wspiera wdrażanie inteligentnych kontraktów na kontach użytkowników.

Kiedy giełda połączy się z TON w celu doładowania, zgodnie z metodą opisaną wcześniej, najpierw wygeneruje dla użytkownika adres doładowania, następnie użytkownik przekaże aktywa na adres doładowania i na koniec potwierdzi wpłatę.

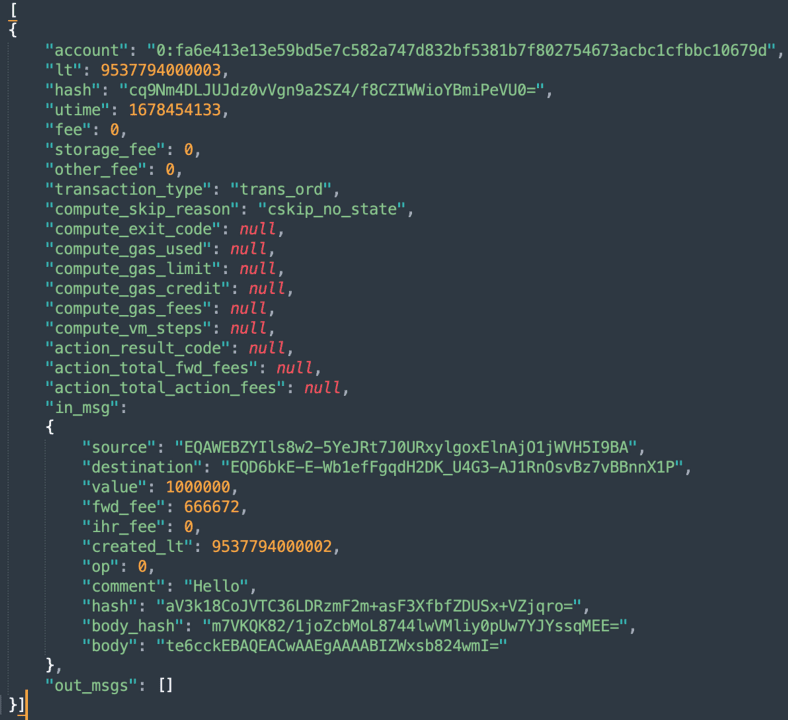

W jaki sposób giełda potwierdza, że transakcja należy do jej użytkownika? Do podglądu normalnego przelewu używamy interfejsu RPC:

Zwykle giełda ustala, czy miejsce docelowe w in_msg jest adresem doładowania użytkownika. Jeśli tak, wartość kwoty zostanie przeliczona zgodnie z dokładnością i zaksięgowana na koncie użytkownika. Ale czy to jest bezpieczne?

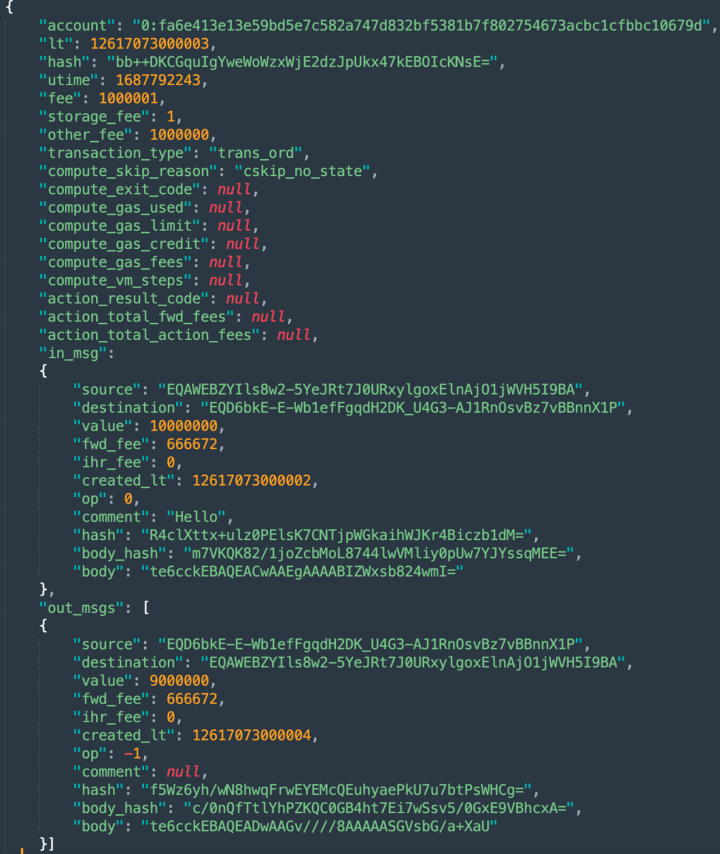

Cechą transakcji TON jest to, że prawie wszystkie wewnętrzne wiadomości przesyłane pomiędzy inteligentnymi kontraktami powinny podlegać zwrotowi, to znaczy powinna być ustawiona ich flaga odbicia. W ten sposób, jeśli docelowy inteligentny kontrakt nie istnieje lub podczas przetwarzania tej wiadomości zostanie zgłoszony nieobsługiwany wyjątek, wiadomość zostanie „odbita” z powrotem, zachowując pozostałą część pierwotnej wartości (pomniejszoną o wszystkie opłaty za przesłanie wiadomości i gaz).

Innymi słowy, jeśli złośliwy atakujący przeleje pieniądze na konto, na którym nie wdrożono umowy, ustawiając flagę odbicia, kwota doładowania zostanie zwrócona na pierwotne konto po odjęciu opłaty manipulacyjnej. Giełda wykryła historię doładowań użytkownika, ale nie spodziewała się, że doładowane monety faktycznie powrócą na konto atakującego.

Przyjrzyjmy się tej transakcji, w porównaniu z normalną transakcją, możemy stwierdzić, że istnieje dodatkowy out_msg. Ta out_msg to operacja polegająca na zwróceniu środków na oryginalne konto.

Jeśli giełda sprawdzi tylko in_msg, omyłkowo rozliczy atakującego, powodując utratę zasobów platformy.

Najlepsze praktyki zapobiegania fałszywym atakom doładowującym

Oto kilka podstawowych strategii zapobiegania fałszywym atakom związanym z doładowaniem:

1. Mechanizm wielokrotnego potwierdzenia: Ustaw wymagania dotyczące wielu potwierdzeń dla doładowania, aby mieć pewność, że transakcje zostaną uznane za ważne dopiero po wystarczającym potwierdzeniu na blockchainie. Liczbę potwierdzeń należy ustalić w oparciu o bezpieczeństwo różnych zasobów cyfrowych i szybkość potwierdzeń łańcucha bloków;

2. Rygorystyczne dopasowanie transakcji: Podczas filtrowania transakcji użytkownika z bloku, tylko transakcje, które całkowicie pasują do normalnego trybu przelewu, mogą zostać automatycznie ustawione jako uznane, a na koniec należy sprawdzić zmiany salda;

3. System kontroli ryzyka: Ustanów kompletny system kontroli ryzyka w celu monitorowania i wykrywania nieprawidłowych działań handlowych. System może identyfikować potencjalne ryzyko i nietypowe zachowania poprzez analizę takich czynników, jak wzorce doładowań, częstotliwość transakcji, wielkość transakcji itp.;

4. Przegląd ręczny: W przypadku większych kwot lub transakcji obarczonych wysokim ryzykiem stosuje się mechanizm ręcznego przeglądu w celu dodatkowego przeglądu. Ręczny przegląd może zwiększyć wiarygodność transakcji, wykryć nieprawidłowe transakcje i zapobiec złośliwym doładowaniom;

5. Bezpieczeństwo API: Wykonuj uwierzytelnianie zabezpieczające i autoryzację na zewnętrznych interfejsach API, aby uniknąć nieautoryzowanego dostępu i potencjalnych luk w zabezpieczeniach. Regularnie sprawdzaj bezpieczeństwo interfejsów API i wprowadzaj na czas aktualizacje i poprawki bezpieczeństwa;

6. Ograniczenia w zakresie wypłat: Po dokonaniu doładowania użytkownicy nie mogą tymczasowo wycofywać doładowanych aktywów. Da to giełdzie wystarczająco dużo czasu na potwierdzenie ważności doładowania i zapobiegnie potencjalnym fałszywym atakom na doładowania;

7. Aktualizacje zabezpieczeń: Aktualizuj oprogramowanie i systemy Exchange w odpowiednim czasie, aby naprawić możliwe luki w zabezpieczeniach. Stale monitoruj stan bezpieczeństwa giełdy i współpracuj z ekspertami ds. cyberbezpieczeństwa w celu przeprowadzania regularnych audytów bezpieczeństwa i testów penetracyjnych.

Aby zapobiec fałszywym doładowaniom na konkretnym łańcuchu bloków, należy zapoznać się z oficjalną dokumentacją, aby zrozumieć charakterystykę transakcji.

System wykrywania fałszywych doładowań Badwhale

Zespół ds. bezpieczeństwa SlowMist opracował system testowania fałszywych doładowań Badwhale w oparciu o długoterminowe praktyki ofensywne i defensywne, opracowane specjalnie dla platform zarządzania zasobami cyfrowymi. System ma pomóc im wykryć i ocenić ich zdolność do zapobiegania fałszywym atakom polegającym na doładowaniu oraz zoptymalizować mechanizmy obronne, aby zapewnić bezpieczeństwo zasobów użytkowników i niezawodność platform zarządzania zasobami cyfrowymi.

Badwhale to komercyjny system unikalny dla zespołu ds. bezpieczeństwa SlowMist, rozwijany od wielu lat. Od wielu lat obsługuje dziesiątki platform i pozwala uniknąć ryzyka fałszywych doładowań szacowanych na miliardy dolarów.

Funkcja specjalna:

1. Symuluj fałszywe ataki doładowania: Badwhale może symulować różne typy fałszywych ataków doładowań i automatycznie wysyłać fałszywe żądania doładowania do testowanej platformy zarządzania zasobami cyfrowymi. Pomaga to ocenić słabe strony platform zarządzania zasobami cyfrowymi oraz zidentyfikować potencjalne słabe punkty i zagrożenia bezpieczeństwa;

2. Zróżnicowane scenariusze testowe: system zapewnia zróżnicowane scenariusze testowe i tryby ataku, które mogą kompleksowo przetestować fałszywą ochronę przed doładowaniem platformy zarządzania zasobami cyfrowymi zgodnie z rzeczywistą sytuacją;

3. Wysoce skalowalny: Badwhale został zaprojektowany jako wysoce skalowalny system testowy, wspierający testowanie dla różnych platform zarządzania zasobami cyfrowymi i platform blockchain, i może elastycznie dostosowywać się do potrzeb różnych architektur systemów i środowisk technicznych.

Badwhale obsługuje obecnie fałszywe testy doładowań w setkach publicznych sieci i dziesiątkach tysięcy tokenów, w tym:

Rodziny Bitcoinów (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Rodziny Ethereum

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/RDZEŃ/VS/WAN/KCCL/OKX...)

Tokeny ERC20 (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Wielokąt

Żetony wielokątne

Rodziny Kosmosu (ATOM/LUNA/KAVA/IRIS/OSMO...)

Rodziny EOS i tokeny EOS (EOS/WAX/XPR/FIO/TLOS...)

Marszczyć

Przepływ

Mieszkanie

Solana

Tokeny Solana SPL

Zdezorientowany

Rodziny Polkadot (DOT/ASTR/PARA/MOVR/GLMR...)

tron

Filecoin

Tona

Mina

Pospiesz się

Liczby porządkowe (ORDI...)

…

Dzięki potężnym funkcjom Badwhale platforma zarządzania zasobami cyfrowymi może przeprowadzać kompleksowe testy ochrony przed fałszywymi doładowaniami, aby poznać jej działanie w obliczu ataków z fałszywymi doładowaniami, zoptymalizować mechanizm obronny i poprawić bezpieczeństwo zasobów użytkownika. Wprowadzenie Badwhale pomoże platformie zarządzania aktywami cyfrowymi wzmocnić ochronę bezpieczeństwa, poprawić jej odporność na fałszywe ataki związane z doładowaniem oraz zapewnić niezawodność transakcji na aktywach cyfrowych i zaufanie użytkowników.

Wniosek

Dzięki dogłębnemu badaniu przełomowych metod fałszywych ataków doładowujących możemy lepiej zrozumieć znaczenie platform zarządzania zasobami cyfrowymi w ochronie zasobów użytkowników i utrzymaniu bezpieczeństwa. Tylko poprzez wzmocnienie środków ochrony bezpieczeństwa, ciągłe monitorowanie słabych punktów i podejmowanie odpowiednich środków zaradczych platformy zarządzania zasobami cyfrowymi mogą skutecznie radzić sobie z fałszywymi atakami związanymi z doładowaniem i innymi zagrożeniami dla bezpieczeństwa oraz zapewnić wiarygodność i niezawodność transakcji dotyczących aktywów cyfrowych.

Linki referencyjne:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg