Kluczowe punkty do zapamiętania

Pochodząc od angielskiego czasownika „to fish”, co oznacza „łowić”, phishing (lub „phishing” po polsku) jest rodzajem cyberataku, w którym oszuści „łowią” wrażliwe dane osobowe, podszywając się pod znaną osobę lub firmę, której ufasz.

Najczęściej stosowane taktyki phishingowe obejmują oszustwo tożsamości, użycie pilnego lub groźnego języka oraz wysyłanie niebezpiecznych linków.

Napastnicy często zmieniają tożsamość nadawcy, aby sprawić, że ich e-mail wydaje się pochodzić z wiarygodnego źródła.

W przypadku wątpliwości co do autentyczności e-maila rzekomo wysłanego przez Binance skontaktuj się z działem obsługi klienta Binance i przekaż im plik EML e-maila oraz odpowiednie zrzuty ekranu.

Twoje konto Binance może być celem prób phishingu. Naucz się chronić swoje fundusze kryptowalutowe dzięki naszemu kompleksowemu przewodnikowi.

Umiejętności potrzebne do włamania się do systemu zabezpieczeń Binance nie są w zasięgu przeciętnych hakerów, ale mają oni jednak narzędzia potrzebne do podstępnego skłonienia cię do ujawnienia swojego nazwy użytkownika, hasła i kodu uwierzytelnienia dwuetapowego (A2F).

Dlaczego trzymać się wysiłku, aby złamać ultra zabezpieczony sejf, skoro wystarczy przekonać jego właściciela, aby dał ci klucze? To jest podstawowa zasada phishingu: wykorzystywać błędy i ludzkie emocje.

Kontynuuj czytanie, aby dowiedzieć się więcej o phishingu, odkryć, jak działa ten oszustwo i nauczyć się chronić swoje kryptowaluty przed najczęściej stosowanymi technikami phishingu.

Czym jest phishing i jak to działa?

Pochodząc od angielskiego czasownika „to fish”, co oznacza „łowić”, phishing (lub „phishing” po polsku) jest powszechnym rodzajem cyberataku, w którym oszuści „łowią” wrażliwe dane osobowe, podszywając się pod znaną osobę lub firmę, której ufasz, na przykład Binance. Najczęstszą taktyką phishingową jest wysyłanie e-maili: te podstępne wiadomości są łatwe do napisania i niektóre z nich są niemal identyczne z ich legalnymi odpowiednikami.

To metoda, która wydaje się prosta, ale działa: większość cyberataków zaczyna się od e-maila phishingowego. Badanie przeprowadzone przez firmę Valimail, specjalizującą się w bezpieczeństwie e-maili, wykazało, że każdego dnia wysyłanych jest ponad trzy miliardy wiadomości podszywających się pod osobę lub firmę, co stanowi 1% wszystkich e-maili w obiegu.

Umiejętność identyfikacji i unikania pułapek e-maili phishingowych jest kluczowa dla ochrony twoich kryptowalut i danych osobowych. Zobaczmy najpierw kilka powszechnych przykładów.

Trzy przykłady e-maili phishingowych

Poniższe akapity krótko przedstawiają taktyki stosowane przez oszustów do wysyłania e-maili phishingowych: oszustwo tożsamości, pilny lub groźny język, niebezpieczne linki... Zawieramy również kilka przykładów z życia, aby pomóc ci lepiej zrozumieć każdą technikę.

1. Oszustwo tożsamości

Oszustwo tożsamości to taktyka polegająca na tworzeniu fałszywych nazw domen i nadawców, które przypominają oficjalne nazwy, aby oszukać odbiorcę. Celem jest sprawienie, aby uwierzył, że e-mail jest legalny, ponieważ część adresu nadawcy wydaje się wiarygodna, na przykład „binance.com”.

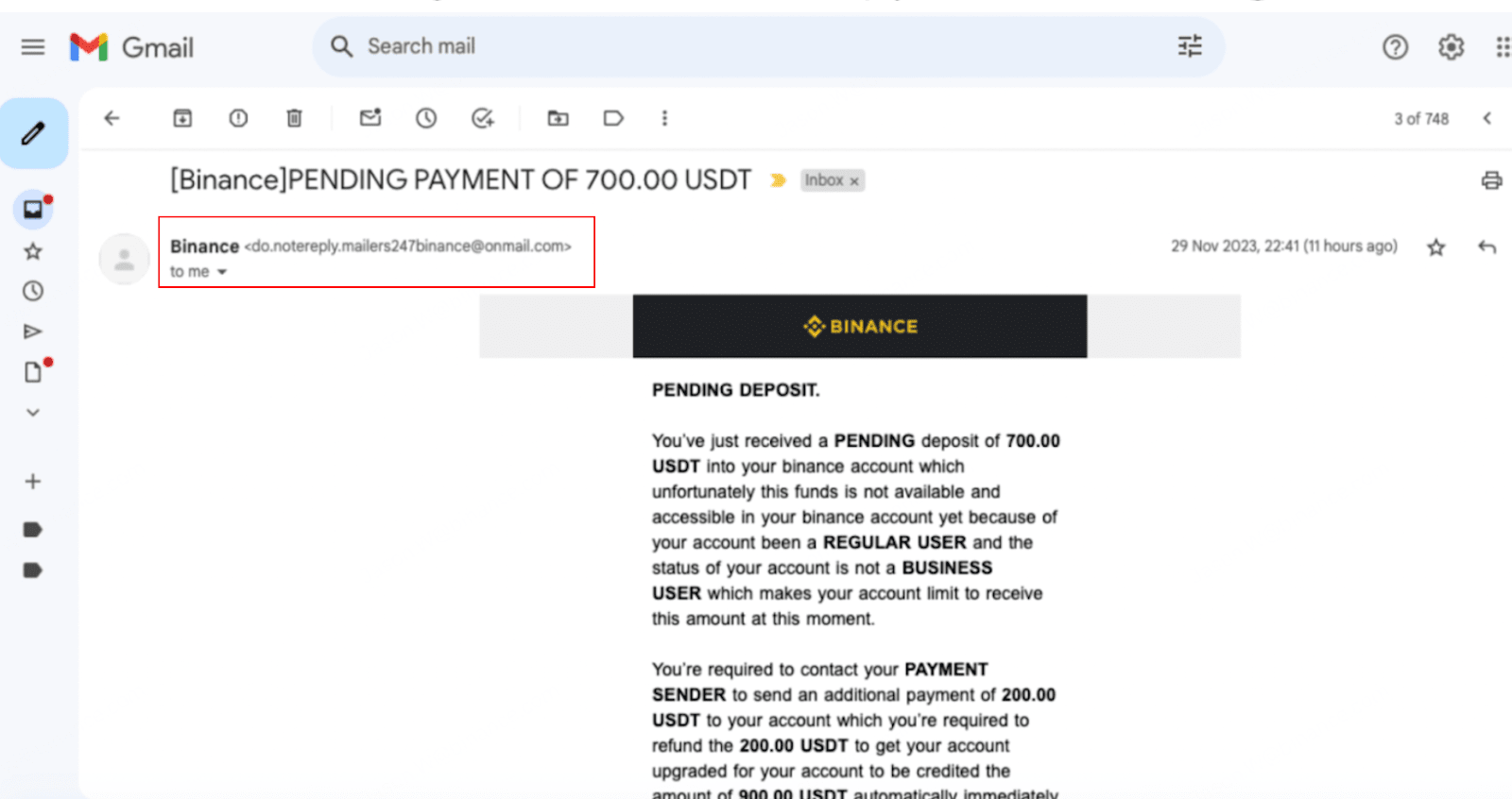

Oto przykład z życia, w którym oszuści użyli adresu „do.notereply.mailers247binance@onmail.com”, który wygląda oficjalnie, dopóki nie zauważymy zbędnego „onmail” w adresie.

2. Pilny lub groźny język

E-maile phishingowe często tworzą poczucie pilności, strachu lub ciekawości u odbiorcy, aby manipulować jego emocjami i skłonić go do podjęcia natychmiastowych działań. Na przykład mogą cię skłonić do uwierzenia, że nieoczekiwana wypłata została dokonana na twoim koncie, co prowadzi do „zresetowania” hasła, podczas gdy w rzeczywistości zamierzasz je ujawnić oszustowi.

Oto przykład e-maila phishingowego, który twierdzi, że użytkownik dokonał nieoczekiwanego wypłaty: zwróć uwagę na ton sekcji w ramce, która jest celowo napisana w sposób mający na celu zakłócenie i przestraszenie odbiorcy zwrotami takimi jak „zablokować twoje konto” i „chronić wszystkie twoje fundusze”.

3. Niebezpieczne linki i fałszywe załączniki

E-maile phishingowe często zawierają linki prowadzące do fałszywych stron internetowych podobnych do ich legalnych odpowiedników. Mogą również zawierać załączniki, takie jak PDF, pliki wykonywalne lub przerobione aplikacje, które zawierają skrypty lub złośliwe oprogramowanie. Otwarcie tych załączników może dać hakerom nieautoryzowany dostęp do twoich urządzeń, umożliwić im kradzież wrażliwych informacji lub przekazywanie funduszy bez twojej zgody.

Oto przykład e-maila phishingowego zawierającego złośliwy link: kliknięcie [Sprawdź e-mail] prowadzi do fałszywej strony logowania do Binance, która prosi o podanie nazwy użytkownika oraz hasła. To może później umożliwić oszustom zbieranie danych internautów, aby je sprzedać lub ukraść ich konto i fundusze.

Cztery sposoby na wykrycie próby phishingu

Teraz, gdy przedstawiliśmy kilka przykładów e-maili phishingowych, porozmawiajmy o kilku sposobach ich identyfikacji.

1. Binance Verify

Otrzymałeś e-mail od Binance, który wydaje się podejrzany? Najpierw sprawdź adres nadawcy w Binance Verify: jeśli narzędzie wskaże „Niezweryfikowane źródło”, oznacza to, że ten e-mail jest prawdopodobnie niebezpieczny.

Nawet jeśli adres źródłowy jest zweryfikowany przez Binance Verify, może to być oszustwo tożsamości: jak wcześniej wyjaśniono, ta taktyka jest powszechnie stosowana przez oszustów, aby uczynić swoje komunikaty wiarygodnymi. Używają nazw domen bardzo podobnych do ich legalnych odpowiedników lub podrabianych nagłówków w polach „Odpowiedz” lub „Ścieżka zwrotna”.

Oprócz adresów nadawcy, Binance Verify może również weryfikować jakiekolwiek konto na mediach społecznościowych i jakiekolwiek linki do stron internetowych zawarte w podejrzanym e-mailu.

Konta w mediach społecznościowych

Jeśli otrzymany e-mail zaprasza cię do kontaktu z „pracownikiem Binance” w mediach społecznościowych (na przykład Telegram, Facebook lub WeChat), upewnij się, że sprawdzisz jego nazwę użytkownika w Binance Verify.

Obrazek poniżej ilustruje ekran, który pojawia się, gdy nazwa użytkownika konta Binance jest prawdziwa. Pamiętaj, że przestępcy często podszywają się pod pracowników firmy: Binance Verify to tylko jedna z wielu metod weryfikacji tożsamości danej osoby.

Linki do stron internetowych

Bądź ostrożny, klikając linki do stron internetowych zawartych w e-mailach. Aby sprawdzić adres URL Binance, kliknij prawym przyciskiem myszy na nim i wybierz „Skopiuj link”, a następnie wklej go w Binance Verify, aby zweryfikować autentyczność strony internetowej. Obrazek poniżej ilustruje ekran, który pojawia się, gdy Binance Verify ustala, że strona internetowa jest oficjalną domeną Binance.

2. Kod antyphishingowy

Zalecamy mocno skonfigurowanie kodu antyphishingowego, jeśli jeszcze tego nie zrobiłeś. To prosta procedura, która zajmuje tylko kilka minut, a po jej wykonaniu każdy e-mail rzeczywiście wysłany przez Binance wspomni o unikalnej kombinacji cyfr i liter, którą ustawiłeś.

Oto jak wygląda e-mail z Binance z i bez kodu antyphishingowego: bądź ostrożny wobec e-maili rzekomo wysłanych przez Binance, które nie zawierają twojego kodu antyphishingowego.

3. Weryfikacja pliku EML

Pobierz e-mail w formie pliku EML, aby odzyskać dodatkowe ukryte informacje w celach weryfikacyjnych. Choć jest to bardziej techniczne, ta metoda jest bardzo skuteczna w wykrywaniu prób phishingu.

SPF/DMARC/DKIM

Możesz na przykład otworzyć plik i przeprowadzić weryfikację SPF/DMARC/DKIM. Jeśli wszystkie weryfikacje lub niektóre z nich nie powiodą się (jeśli na przykład weryfikacja wskazuje „dkim=fail”), e-mail pochodzi najprawdopodobniej z nieautoryzowanego źródła.

Reputacja adresu IP

W pliku EML możesz również znaleźć adres IP i porównać go z adresami zgłoszonymi za działalność nielegalną. Wystarczy skopiować i wkleić adres w narzędziu do sprawdzania reputacji adresów IP, takim jak abuseipdb lub virustotal. Uwaga: te bazy danych czasami nie zawierają żadnych informacji, jeśli sprawdzany adres IP jest zbyt nowy. Zawsze sprawdzaj kilka źródeł, zanim wyciągniesz własne wnioski.

4. Skontaktuj się z działem obsługi klienta Binance

Jeśli masz wątpliwości co do otrzymanego e-maila, zalecamy skontaktowanie się z działem obsługi klienta Binance, przesyłając zrzuty ekranu i plik EML. Spośród wszystkich metod opisanych w tym przewodniku, ta jest naprawdę niezawodna: po otrzymaniu twojego zgłoszenia nasz zespół z dużym doświadczeniem w zakresie prób phishingu pomoże ci zweryfikować autentyczność e-maila.

Aby pobrać plik EML, postępuj zgodnie z krokami szczegółowo opisanymi w poniższym akapicie.

Pobieranie pliku EML

Zobaczmy, jak pobrać zawartość e-maila w formie pliku EML z Gmaila i Outlooka.

Gmail

Otwórz e-mail, który chcesz pobrać w formacie EML. Kliknij trzy kropki w prawym górnym rogu e-maila.

W menu rozwijanym wybierz „Pobierz wiadomość”.

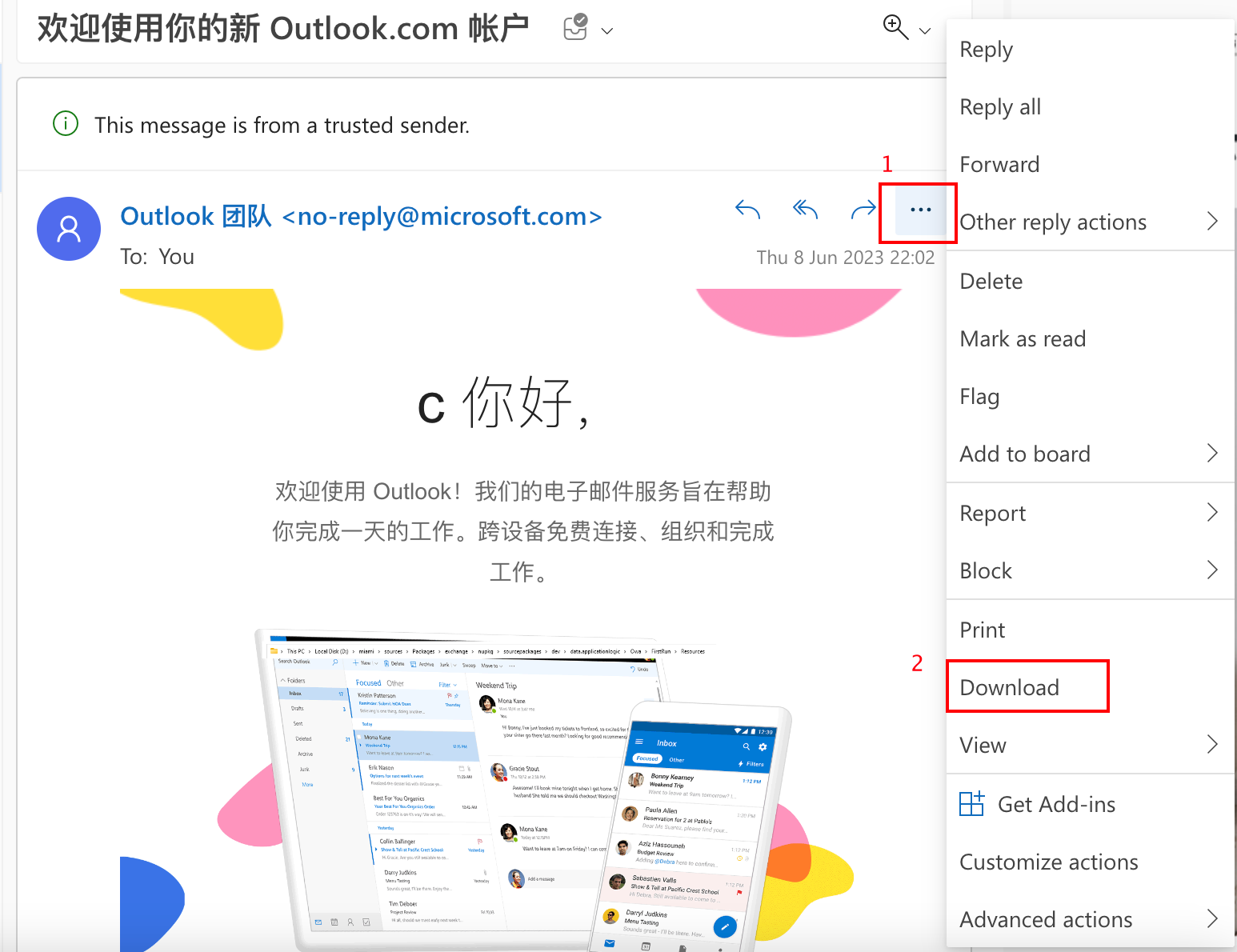

Outlook

Otwórz e-mail, który chcesz pobrać w formacie EML. Kliknij trzy kropki w prawym górnym rogu e-maila.

W menu rozwijanym wybierz „Pobierz”.

Po pobraniu e-maila kliknij prawym przyciskiem myszy na plik EML i wybierz [Otwórz z], a następnie [Inne]. Następnie wybierz TextEdit na macOS lub Notepad(++) na Windows.

Jak unikać prób phishingu?

Bądź czujny na próby phishingu i naucz się chronić swoje fundusze już dziś, aby uniknąć przyszłej katastrofy. Oto szybki przegląd najlepszych praktyk do wdrożenia:

Skonfiguruj swój kod antyphishingowy przy użyciu tego przewodnika.

Najpierw sprawdź jakikolwiek adres e-mail, URL lub jakiekolwiek nazwy użytkowników „Binance” w Binance Verify.

Nie klikaj w podejrzane linki: możesz przypadkowo zainstalować złośliwe oprogramowanie na swoim urządzeniu lub uzyskać dostęp do fałszywej strony stworzonej w celu wyłudzenia twoich danych osobowych.

Nie ujawniaj żadnych danych osobowych nieznajomym, w tym swoich danych logowania, numerów telefonów, kont bankowych, fraz odzyskiwania portfela ani kluczy prywatnych.

Włącz uwierzytelnianie dwuetapowe (A2F): jeśli informacje o twoim koncie zostaną skradzione, A2F może utrudnić złodziejowi przejęcie twojego konta.

Interakcjonuj tylko z legalnymi firmami w ramach działalności, a także bądź ostrożny wobec zaproszeń do „darmowych konkursów” lub „airdrops” otrzymanych w e-mailach.

Jeśli masz jakiekolwiek wątpliwości co do e-maila, skontaktuj się z działem obsługi klienta Binance: z przyjemnością sprawdzimy plik EML za ciebie.

Aby uzyskać więcej informacji

Dzień dzisiejszy: kody antyphishingowe i jak się chronić

Bądź bezpieczny: co robić, jeśli twoje konto zostało skompromitowane?

Jak chronić swoje kryptowaluty przed atakami oszustów tożsamości przez SMS?

Handluj wszędzie dzięki mobilnej aplikacji do handlu kryptowalutami Binance (iOS/Android)

Znajdź nas na:

Instagram: https://www.instagram.com/binancefrench

Twitter: https://twitter.com/LeBinanceFR

Facebook: https://www.facebook.com/BinanceFrance

Telegram: https://t.me/BinanceFrench

Ostrzeżenie dotyczące ryzyka: Ceny aktywów cyfrowych są narażone na wysokie ryzyko rynkowe i zmienność cen. Wartość twojej inwestycji może maleć lub rosnąć, a ty możesz nie odzyskać zainwestowanej kwoty. Jesteś odpowiedzialny za swoje decyzje inwestycyjne, a Binance nie ponosi odpowiedzialności za straty, które możesz ponieść. Wyniki z przeszłości nie są wiarygodnym wskaźnikiem przyszłych wyników. Powinieneś inwestować tylko w produkty, które znasz i rozumiesz ryzyka. Powinieneś dokładnie ocenić swoje doświadczenie w zakresie inwestycji, swoją sytuację finansową, swoje cele inwestycyjne i tolerancję ryzyka oraz skonsultować się z niezależnym doradcą finansowym przed dokonaniem jakiejkolwiek inwestycji. To nie stanowi ani doradztwa inwestycyjnego, ani zachęty czy rekomendacji do działania na jakimkolwiek aktywie cyfrowym. Aby uzyskać więcej informacji, zapoznaj się z naszymi warunkami użytkowania i naszym ostrzeżeniem o ryzyku.