Opracowano przez: DoraFactory

W tym artykule zagłębimy się w trzy główne przyczyny zidentyfikowane przez Buterina, które mogą doprowadzić do niepowodzenia Ethereum.

Gdy poruszamy się po labiryncie przemian w technologii blockchain, ważne jest zbadanie trajektorii Ethereum. Według współzałożyciela Vitalika Buterina, Ethereum stoi przed kilkoma poważnymi wyzwaniami, które mogą doprowadzić do jego niepowodzenia, jeśli nie zostaną odpowiednio rozwiązane.

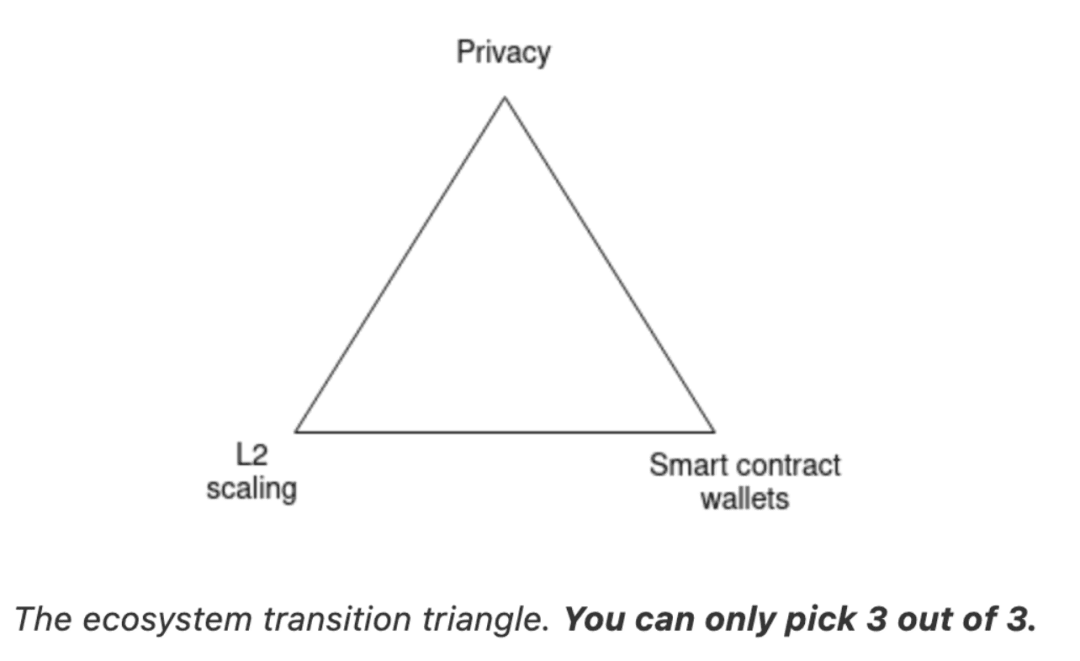

Pierwsza przeszkoda: przejście na skalowanie w warstwie 2. W miarę rozszerzania się możliwości blockchain i wzrostu popytu, Ethereum musi zapewnić skalowalne rozwiązanie, które utrzyma swoją zdecentralizowaną filozofię. To kwestia równowagi – jeśli nie da się tego rozwiązać, użytkownicy mogą poczuć się sfrustrowani wysokimi kosztami transakcji i zwrócić się do scentralizowanych obejść, podważając główny punkt sprzedaży Ethereum.

Po drugie, portfele Ethereum są bezpieczne. Podobnie jak doświadczony strażnik fortecy, Ethereum musi chronić zasoby użytkowników. Jeśli użytkownicy nie mogą zaufać Ethereum w kwestii ochrony swoich środków, mogą gromadzić się na scentralizowanych giełdach, co stanowiłoby kolejne potencjalne zagrożenie dla Ethereum.

Wreszcie, prywatność ma kluczowe znaczenie w dzisiejszym cyfrowym świecie. Jeśli Ethereum nie zapewni silnych mechanizmów ochrony prywatności, ryzykuje utratę użytkowników, którzy mogą zwrócić się w stronę scentralizowanych rozwiązań, które mogą zapewnić przynajmniej pewną ochronę danych.

1. Czym jest Ethereum?

Ethereum zostało stworzone przez Vitalika Buterina i jest drugą co do wielkości kryptowalutą pod względem kapitalizacji rynkowej. Zyskało na znaczeniu w branży wraz z wprowadzeniem inteligentnych kontraktów. Uważa się, że jego znaczenie wykracza poza Bitcoin. Ethereum zbudowało cały ekosystem zdecentralizowanych aplikacji (DApps) i stało się kamieniem węgielnym wielu innych kryptowalut.

Ethereum reprezentuje wzajemnie połączony ekosystem różnorodnych społeczności i zestawów narzędzi, które umożliwiają jednostkom przeprowadzanie transakcji i komunikację bez scentralizowanej kontroli.

Ethereum, które zadebiutowało w 2015 roku, stanowi rozwinięcie przełomowych koncepcji wprowadzonych przez Bitcoin i posiada kilka unikalnych funkcji. Obie platformy umożliwiają korzystanie z walut cyfrowych bez udziału banków czy dostawców usług płatniczych. Jednak Ethereum wprowadziło programowalność, umożliwiając tworzenie i wdrażanie zdecentralizowanych aplikacji na swojej platformie.

Podczas gdy Bitcoin umożliwia jedynie proste komunikaty o przekazywaniu wartości, Ethereum przenosi tę koncepcję na wyższy poziom: może nie tylko wymieniać wiadomości, ale także tworzyć dowolny ogólny program lub umowę. Ten nieograniczony potencjał tworzenia kontraktów doprowadził do ogromnych innowacji w sieci Ethereum.

W przeciwieństwie do Bitcoina, który jest używany głównie jako sieć płatnicza, Ethereum jest rynkiem zróżnicowanym. Obsługuje różnorodne usługi, w tym platformy finansowe, gry i sieci społecznościowe. Aplikacje te szanują prywatność użytkowników i opierają się cenzurze, cementując wyjątkową pozycję Ethereum w cyfrowym świecie

Aby móc się rozwijać, Ethereum opiera się na trzech podstawowych elementach: skalowaniu warstwy 2 (L2), bezpieczeństwie portfela i prywatności. Te trzy elementy są ze sobą nierozerwalnie powiązane, każdy odgrywa istotną rolę w funkcjonalności Ethereum, a jeśli wystąpi problem z jednym z tych elementów, całemu systemowi grozi załamanie. Nie należy tego mylić z trylematem blockchain, który odnosi się do faktu, że żaden blockchain nie jest w stanie jednocześnie zoptymalizować decentralizacji, bezpieczeństwa i skalowalności.

2. Trzy kluczowe elementy Ethereum

Rozszerzenie L2

Dla Ethereum kluczowe znaczenie ma poradzenie sobie ze zwiększonym wykorzystaniem. Wyobraź sobie zajęty bar, w którym tylko jeden barman stara się obsłużyć rosnący tłum. W tym przypadku skalowanie L2 jest jak zatrudnienie dodatkowego barmana, pozwala Ethereum szybciej przetwarzać transakcje i unikać wysokich kosztów na transakcję. Bez wydajnego skalowania L2 koszty transakcji w Ethereum mogłyby sięgać nawet 3,75 USD (82,48 USD w okresie hossy), co popchnęłoby użytkowników do poszukiwania scentralizowanych rozwiązań.

Bezpieczeństwo portfela

Bezpieczeństwo portfela: podobne do zaufania, jakie pokładamy w stabilności stołka. Użytkownicy muszą czuć się bezpiecznie przechowując środki i aktywa w systemie. Bez silnego zabezpieczenia portfela użytkownicy mogą zwrócić się do scentralizowanych giełd.

prywatność

Publiczna widoczność wszystkich transakcji to dla wielu użytkowników poświęcenie prywatności, którzy mogą zwrócić się ku scentralizowanym rozwiązaniom oferującym przynajmniej część ukrywania danych. Bez silnych zabezpieczeń prywatności Ethereum może stracić dużą część swoich użytkowników.

3. Przedłużenie L2

Skalowanie L2 polega na przeniesieniu większości obciążenia obliczeniowego z głównego łańcucha Ethereum (warstwa pierwsza) do „sidechains” lub sieci warstwy drugiej. Te łańcuchy boczne mogą przetwarzać transakcje szybciej i po niższych kosztach, podobnie jak dodatkowe autostrady łagodzące zatory w ruchu.

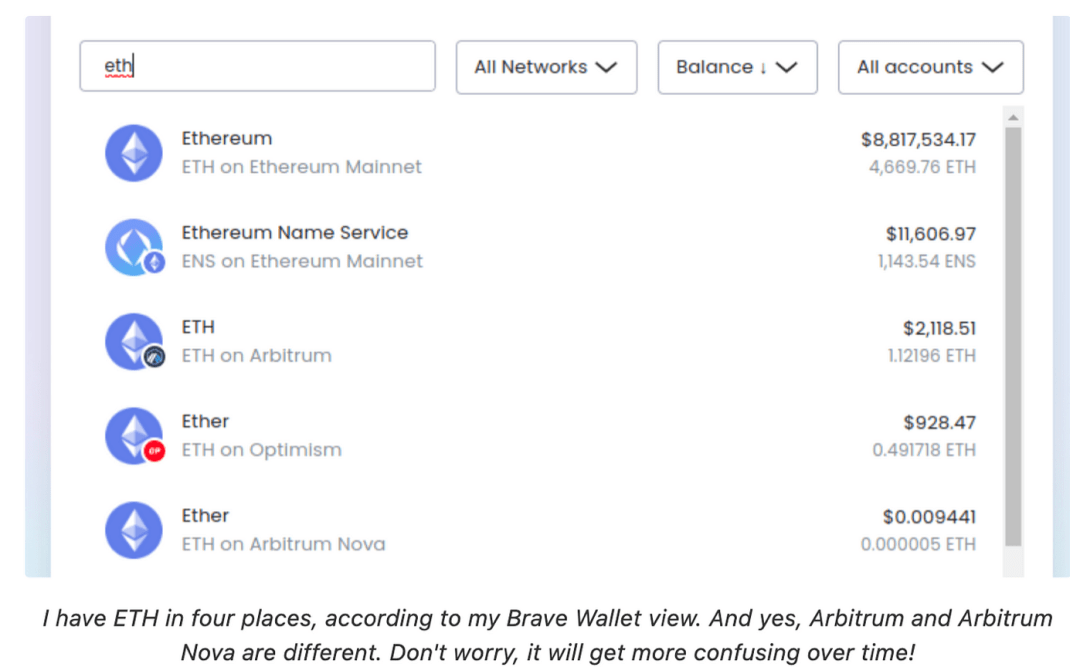

Jednak przejście to nie jest pozbawione wyzwań. Wymaga to od użytkowników dostosowania się do nowych ram istniejących na wielu L2 zamiast tylko na jednym adresie. Zmiana ta przypomina posiadanie wielu rachunków bankowych w różnych instytucjach, z których każde służy innemu celowi, zamiast polegania na jednym koncie.

Istnieją już dowody na tę tendencję, takie jak wykorzystanie Optymizmu w PrzykładDAO, wdrożenie ZkSync w systemach stablecoin i zastosowanie Kakarota w innych przypadkach użycia. W każdym przypadku użytkownicy muszą utworzyć konto na odpowiednim poziomie L2, a przejście na skalowanie L2 jest zarówno trudne, jak i krytyczne. Aby Ethereum mogło nadal zmierzać w stronę swojego celu, jakim jest stanie się platformą globalną, otwartą i niewymagającą zezwoleń, migracja do skalowania L2 jest przeszkodą, którą należy pokonać.

4. Bezpieczeństwo portfela

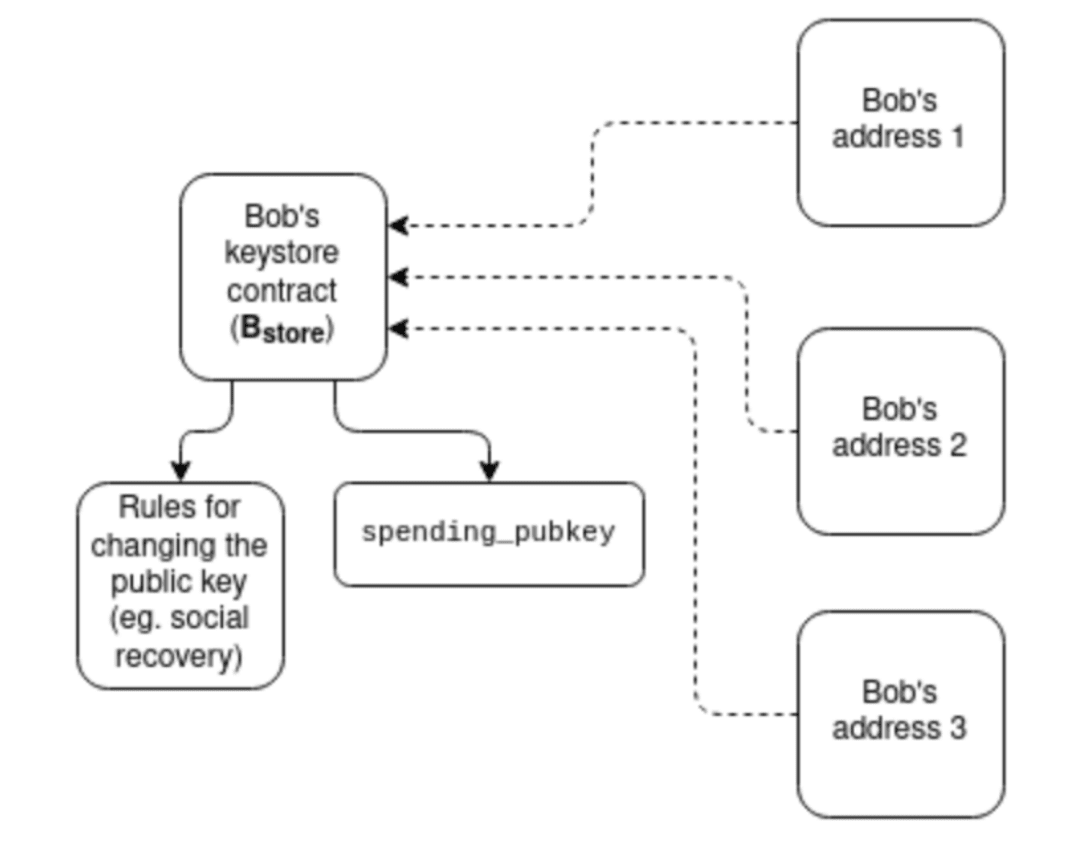

Drugim kluczowym punktem w ekosystemie Ethereum jest bezpieczeństwo portfela. Bezpieczeństwo portfela to ważna funkcja w przestrzeni kryptowalut, służąca jako pierwsza linia obrony przed nieautoryzowanym dostępem i potencjalną kradzieżą zasobów cyfrowych. Ponieważ portfele cyfrowe są kluczowym elementem ogólnego funkcjonowania blockchainu Ethereum, wszelkie problemy z bezpieczeństwem lub luki w zabezpieczeniach mogą spowodować poważne szkody i zmniejszyć zaufanie do platformy.

Kluczowym wyzwaniem stojącym przed Ethereum jest potencjalne ryzyko dla bezpieczeństwa portfela. Zasadniczo, jeśli Ethereum nie zapewni użytkownikom silnego i niezawodnego bezpieczeństwa portfela, najprawdopodobniej spowoduje to, że użytkownicy przeniosą swoje środki na scentralizowane giełdy. Scentralizowane giełdy mogą oferować zaawansowane środki bezpieczeństwa, takie jak uwierzytelnianie dwuskładnikowe, przechowywanie w chłodni i ubezpieczenie przed potencjalną kradzieżą, co czyni je atrakcyjniejszą opcją przechowywania zasobów cyfrowych.

W przeszłości było kilka przypadków, w których bezpieczeństwo portfela Ethereum zostało naruszone, co miało niekorzystny wpływ na ekosystem. Na przykład w 2017 r. firma Parity z siedzibą w Ethereum doświadczyła poważnego naruszenia bezpieczeństwa, gdy napastnicy wykorzystali lukę w swoim portfelu z wieloma podpisami, co spowodowało utratę ponad 30 milionów dolarów w Ethereum. To naruszenie bezpieczeństwa nie tylko spowodowało ogromne straty finansowe, ale także zachwiało zaufaniem do bezpieczeństwa portfeli Ethereum.

Incydenty te podkreślają znaczenie opracowania zaawansowanych funkcji bezpieczeństwa portfela cyfrowego w ekosystemie Ethereum. Bez odpowiedniego zabezpieczenia portfela Ethereum ryzykuje utratą użytkowników i ich zaufania do zdolności platformy do bezpiecznej ochrony zasobów cyfrowych. Dlatego, aby Ethereum odniosło sukces i utrzymało swoją pozycję w przestrzeni kryptowalut, należy położyć duży nacisk na zwiększenie bezpieczeństwa portfela i zapewnienie bezpiecznego przechowywania zasobów cyfrowych. Jest to kwestia, której należy nadać najwyższy priorytet w planie rozwoju Ethereum.

5. Prywatność

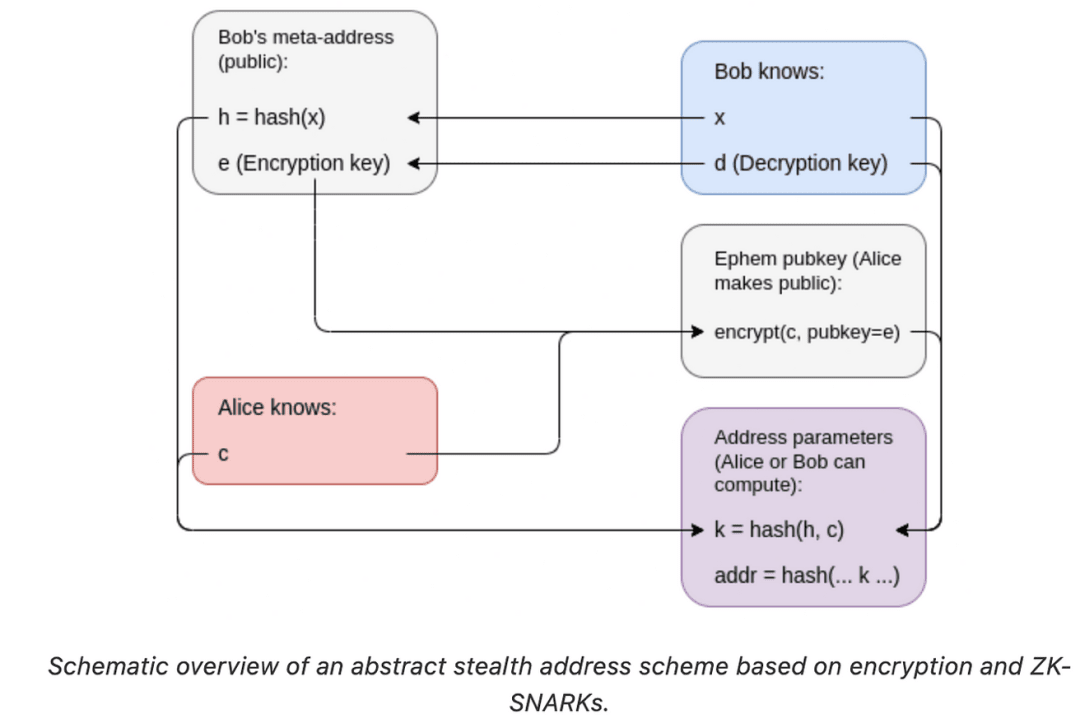

Prywatność wiąże się z dużą odpowiedzialnością za ochronę poufności transakcji w sieci Ethereum. Jednak w miarę dalszego poruszania się w cyfrowym labiryncie musimy stawić czoła rzeczywistości, w której prywatność w działaniu Ethereum nie jest tak bezpieczna, jak tego oczekujemy.

Istotą blockchainu jest księga publiczna, w której rejestrowana jest każda transakcja i każda interakcja pomiędzy użytkownikami. W Ethereum każda transakcja, każdy protokół Proof of Attendance Protocol (POAP) może być widoczny dla każdego. W zasadzie zapewnia to przejrzystość, ważny element zaufania w każdej transakcji. Jednocześnie stwarza to jednak poważne wyzwania dla prywatności osobistej i transakcji. Publiczny charakter tych transakcji ujawnia bogactwo informacji na temat zaangażowanych stron i ich transakcji, co prowadzi do potencjalnych nadużyć.

Jeśli środki ochrony prywatności okażą się niewystarczające lub zawiodą, będzie to miało daleko idące konsekwencje dla całego ekosystemu Ethereum.

Historia Ethereum jest pełna incydentów, w których prywatność została naruszona i doprowadziła do poważnych konsekwencji. W szczególności w 2016 r. Zdecentralizowana Organizacja Autonomiczna (DAO) padła ofiarą ataku hakerskiego o wartości 60 milionów Ethereum. Innym przykładem jest naruszenie prywatności w 2020 r., które doprowadziło do „przypadkowego hard forku” Ethereum, czyli usterki, która podzieliła Ethereum na dwa oddzielne łańcuchy bloków.

Podsumowując, sukces Ethereum i jego ambicja stania się dojrzałym stosem technologii w dużej mierze zależą od tego, jak radzi sobie z delikatną równowagą między przejrzystością a prywatnością. Brak rozwiązania tego krytycznego problemu zdestabilizuje infrastrukturę Ethereum i utrudni jej ewolucję w kierunku globalnego, otwartego i niewymagającego zezwoleń doświadczenia.

6. Plany przejścia mające na celu sprostanie tym wyzwaniom

Dostosowanie się do tych głównych zmian nieuchronnie zmieni znajomą relację między użytkownikami Ethereum a adresami, potencjalnie tworząc bardziej złożony krajobraz. Weźmy jako przykład przejście na ekspansję L2. W tym nowym świecie użytkownicy nie będą już ograniczeni do jednego adresu. Zamiast tego będą mieli wiele kont rozmieszczonych w różnych rozwiązaniach L2, każde z własnym, unikalnym adresem. Zmiana nie jest kosmetyczna i wprowadza nowe komplikacje i potencjalne zamieszanie dla użytkowników przyzwyczajonych do używania tylko jednego adresu.

Jednakże wyzwania te nie ograniczają się do perspektywy użytkownika. Przejścia te wymagają również od programistów wprowadzenia znaczących dostosowań. Jak zauważa Buterin, dotychczasowy model mentalny „jeden użytkownik ≈ jeden adres” stopniowo zanika, a jego miejsce zajmuje potrzeba koordynowania interakcji pomiędzy różnymi adresami, L2 i aplikacjami. Ta zmiana wymaga głębokich i fundamentalnych zmian w sposobie interakcji z Ethereum, co na początku może wydawać się zniechęcające. Trudność polega na koordynowaniu tych wysiłków w całym ekosystemie, aby zapewnić płynne przejście.

Na przykład prosta płatność wymaga teraz więcej informacji niż 20-bajtowy adres. Wymaga również od odbiorcy dostarczenia rozwiązania L2 wraz z adresem, a portfel nadawcy automatycznie przekieruje środki do wyznaczonego L2 za pośrednictwem systemu pomostowego. To tylko jeden przykład z wielu zmian, które muszą nastąpić w ekosystemie Ethereum.

7. Patrzenie w przyszłość

Czy Ethereum wytrzyma stres?

Pomimo tych znaczących wyzwań, Ethereum nie pozostaje bezczynne. Aby rozwiązać problemy ze skalowalnością, programiści zwracają się ku pakietom zbiorczym (rozwiązaniom warstwy 2), które są przeznaczone do przetwarzania transakcji poza łańcuchem, a następnie łączenia ich w całość w celu dodania do głównego łańcucha Ethereum. Zwiększa to przepustowość i zmniejsza koszty, zachowując jednocześnie gwarancje bezpieczeństwa głównego łańcucha.

Jeśli chodzi o bezpieczeństwo portfela, trwają prace nad przejściem użytkowników na inteligentne portfele kontraktowe. Portfele te zapewniają bezpieczniejsze rozwiązanie do przechowywania, wykorzystując nieodłączne mechanizmy bezpieczeństwa samego Ethereum.

Kwestie związane z prywatnością są rozwiązywane za pomocą różnych innowacyjnych technologii, takich jak dowody zerowej wiedzy, które pozwalają użytkownikom udowodnić własność bez ujawniania jakichkolwiek ważnych informacji.

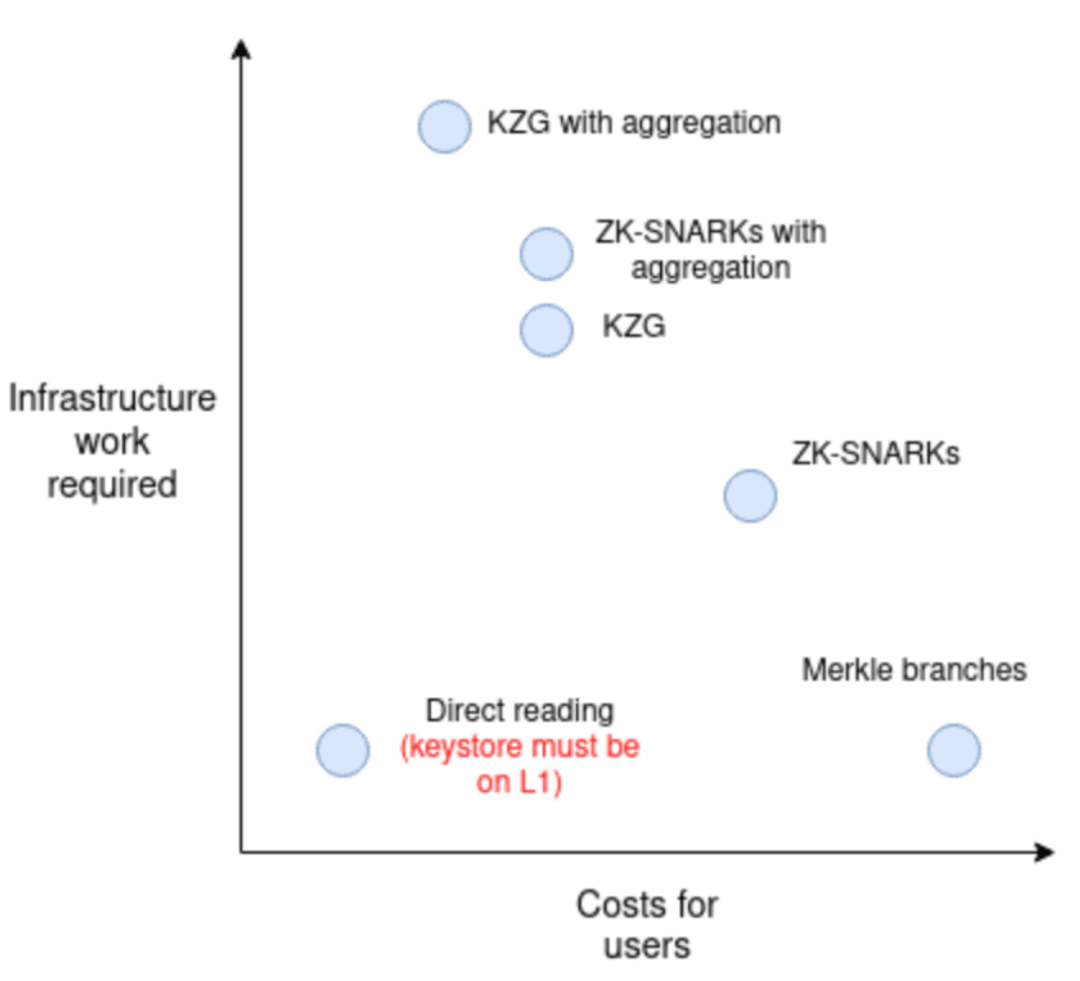

Rozwiązanie zaproponowane przez Vitalika w odpowiedzi na te wyzwania opiera się na architekturze oddzielającej logikę weryfikacji i zasoby aktywów. Dzięki umowie magazynu kluczy logikę weryfikacji można umieścić w jednym miejscu, odpowiadającym różnym adresom na poziomie L2, co znacznie zmniejsza złożoność obsługi wielu adresów i związane z tym ryzyko bezpieczeństwa.