Przedmowa

Kiedy otwieramy drzwi do Web 3.0, widzimy tylko spustoszenie.

DID sam w sobie nie może istnieć samodzielnie, musi się wzajemnie promować i rozwijać w treściach Web 3.0. DID jest jak drzwi. Może ich być wystarczająco dużo, aby zapewnić decentralizację i zapobiec pokusie pobierania opłat przez niektórych strażników po tym, jak staną się dominującym graczem. Jednak po przekroczeniu tych drzwi musi być treść do zobaczenia, w przeciwnym razie użytkownicy nigdy nie zostaną zatrzymani DID stanie się także rzeką bez źródła i drzewem bez korzeni.Nasza dyskusja na temat DID opiera się na naszym przekonaniu, że Web 3.0 jest trendem przyszłości.

DID, jako obiekt front-endowy, jest pierwszym krokiem do zbudowania całkowicie zdecentralizowanego doświadczenia użytkownika, jednak później potrzebuje wsparcia DApps, takich jak SocialFi, GameFi, DeFi itp., A więc łańcucha publicznego. jest również potrzebna jako sieć operacyjna oraz IPFS, AR itp. Zdecentralizowana pamięć masowa, wyrocznie, zdecentralizowane węzły sieciowe i inne oprogramowanie pośrednie są wykorzystywane do utrzymania decentralizacji informacji przychodzących i wychodzących. Na koniec wymagana jest weryfikacja informacji w łańcuchu że dane faktycznie znajdują się w łańcuchu i nie zostały oszukane.

W tym linku funkcje SBT i DID są bardzo podobne. Trudno powiedzieć, że produkt to DID czy SBT. Nawet jeśli jest to BAB lub GAL, to bardziej przypomina token PASS, który gwarantuje, że po scentralizowanej weryfikacji informacje w łańcuchu są zasadniczo scentralizowane, podobnie jak USDT nie można nazwać walutą stabilną algorytmicznie.

Uniswap jest rodzajem DeFi, ale nie można powiedzieć, że DeFi to tylko Uniswap. Nawet podlegający mu DEX można w dalszym ciągu podzielić na protokoły spot, instrumenty pochodne, a także mechanizmy AMM i księgi zamówień.

DID i SBT to opisy funkcjonalne używane do weryfikacji tożsamości osobistej. Adresy w łańcuchu, portfele niezabezpieczające, zdecentralizowane skrzynki pocztowe i protokoły społecznościowe Web3 są nośnikami DID lub SBT. Obecnie produkty wykorzystujące je jako punkty sprzedaży to po prostu A rodzaj promocji punktów sprzedaży na wczesnym etapie rynku.

Tylko pod ochroną DID użytkownicy będą mieli wolę i motywację do generowania skutecznych danych na dużą skalę, a analiza danych on-chain wejdzie w erę 2.0 Zamiast obecnych modeli analiz rynku DeFi i NFT, będzie to bardziej efektywne bezpośrednio analizuje zachowania użytkowników. Kierunek rozwoju ma perspektywy ekonomiczne, a następnie rekonstruuje metodę iteracyjną aplikacji Web 3.0, odrywając się od Ponziego i imitacji.

Począwszy od DID, zgromadzonych danych natywnych nieuchronnie będzie coraz więcej, nie tylko w przypadku prostych transferów, śledzenia adresów wielorybów i innych scenariuszy użytkowania. Bogata wartość danych nie tylko wspiera prywatność, ale także jest przyszłością Web 3.0 model ekonomiczny stał się podstawą wartości całej aplikacji Web 3.0, a nie modelem reklamowym, na którym obecnie polegają główni producenci.

Krótko mówiąc, potrzebujemy całkowitej decentralizacji. Brak jakiegokolwiek połączenia lub kompromis w sprawie centralizacji spowoduje fragmentację i pęknięcie, a zalety Web 3.0 nie będą mogły zostać w pełni wykorzystane.

ID wpada w sieć danych: DID i historia statystyk danych osobowych

Medium jest przesłaniem, a dusza tożsamością.

Decentralizacja przynosi powrót wartości osobistej, a DID jest środkiem wspierającym DeSoc w szerszej perspektywie. Jak powiedział Vitalik w „Searching for the Soul of Web3”, szerszy świat w przyszłości będzie zdecentralizowanym społeczeństwem DeSoc. W tym społeczeństwie DID stanie się osobistym unikalnym identyfikatorem, który będzie używany nie tylko w świecie sieci Web 3.0 , ale także Istnieje szersza przestrzeń do wykorzystania.

Jeśli wszystko musi zostać zdecentralizowane, konieczna jest decentralizacja tożsamości. Jeśli zdecentralizowane społeczeństwo będzie nadal korzystać z Twittera i Facebooka, nie będzie to oczywiście rozwiązanie długoterminowe, a nowym fundamentem stanie się Web 3.0 po udostępnieniu tych udogodnień. zainstalowany, możliwe jest również uzyskanie informacji zwrotnej ze świata rzeczywistego. Na przykład Debank osiągnął pewne wyniki, wyświetlając działania w łańcuchu wokół adresów w łańcuchu jako osobistą stronę wyświetlania.

DeGenScore idzie jeszcze dalej, koncentrując się na punktacji indywidualnych działań w łańcuchu, a zapisy kredytowe pokazały swoją siłę w prawdziwym świecie. Od oficjalnych rejestrów kredytowych po Alipay Zhima Credit, informatyzacja zapisów kredytowych pokazała, że jest lepsza niż tradycyjna. efektywna strona kontroli ryzyka.

Oczywiście tego rodzaju dyskusja jest w pewnym stopniu oderwana od idei DID jako wejścia do Web 3.0. Można to uznać za swego rodzaju rozbieżność myślenia, a DID jest traktowany jako podmiotowy wyraz „„. dusza” szerszego, zdecentralizowanego społeczeństwa. Z tej perspektywy DID nie jest już narzędziem wejścia, ale stał się węzłem interakcji w łańcuchu i poza nim, interakcji między Web 3.0 i Web 2.0 oraz interakcji między ludźmi. Jest to lepsze niż koncepcja wejścia Wer.

Ale jednocześnie warto zwrócić uwagę na jedno. Tylko implementując DID jako funkcję wejściową do Web 3.0, można zrealizować tzw. link w większej skali czasowej.

Poniżej R3PO przeprowadza retrospektywny przegląd naszego korzystania z Internetu.

Pochodzenie wszystkich rzeczy: pojawienie się sieci informacyjnej

Web 1.0: WWW i przeglądarki WWW

Po wyjściu technologii komunikacji sieciowej z laboratoriów i uniwersytetów DARPA narodziła się koncepcja tak zwanego cywilnego Internetu. W tym czasie wejściem była przeglądarka i sieć WWW, która stanowiła całą koncepcję sieci tym razem identyfikatorem był głównie adres e-mail, nazwa domeny osobistej i identyfikator forum, podczas gdy RSS i BBS to główne scenariusze, w których dane są gromadzone później.

Innymi słowy, na początku identyfikatory były przed aplikacjami, tak jak w Web 3.0.

Źródło wszelkiego zła: wzrost i niewłaściwe wykorzystanie danych osobowych

Web 2.0 i UGC, blogi, iPhone, 5G, XR

Od forów i blogów po Twittera i Tik Toka, zaczynając od prawa do dzielenia się informacjami osobistymi, historia rozwoju Internetu przeszła przez ciągły etap decentralizacji prawa do wypowiedzi, od początkowej elitarnej osobowości po każdego, kto staje się mediami, od elity w średnim wieku, nastolatki uzyskujące dostęp do Internetu i wreszcie do sieci. Koncepcja 3.0 zakłada, że Internet i jego transcendentna egzystencja w epoce Z, podobnie jak woda, prąd i węgiel, stały się infrastrukturą wszechobecną jak powietrze, a jego status jest niekwestionowany.

Kiedy w 2016 r. wybuchły wybory w USA, Facebook sprzedawał dane osobowe. Później potwierdzono, że Cambridge Analytica wykorzystała te dane, aby w pewnym stopniu „wpływać” na wyniki wyborów w USA. Po pierwsze, ludzie będą musieli to zrobić Internet pozostawia wiele cyfrowych śladów na temat ich prywatności; po drugie, ludzie skoncentrują się na pozostawianiu swoich danych osobowych w niektórych aplikacjach, takich jak Facebook i Twitter.

Musimy jasno powiedzieć, że na pierwszym miejscu znajduje się koncepcja danych osobowych, a po niej następuje debata na temat praw do prywatności. W tej chwili identyfikatory stopniowo migrują do narzędzi społecznościowych. Nie oznacza to śmierci poczty elektronicznej, ale zmianę nawyków użytkowników, a właściwie Facebook stał się także opcjonalnym narzędziem do logowania, oprócz poczty elektronicznej , wszyscy korzystają z Facebooka.

Jednak wady tej sytuacji stają się dziś coraz bardziej oczywiste. Nasze dane osobowe są przechowywane w aplikacjach takich jak Google i Facebook. Wygląda na to, że mówimy o naszej własnej prywatności, ale tak naprawdę mówimy o naszym związku z tymi aplikacjami.

Jeśli w epoce Web 1.0 nie istniało oddzielenie prywatności osobistej od danych, to giganci społecznościowi i wyszukiwarki w epoce Web 2 przywłaszczyli sobie owoce pracy użytkowników, a wszystko to w imię wolności.

W tym kontekście identyfikatory użytkowników, rekwizyty gier i dane z mediów społecznościowych przynajmniej nie są w całości własnością użytkowników, ale co najwyżej mają oni jedynie prawo do ich wykorzystania. Wprowadzenie RODO chroni w pewnym stopniu suwerenność danych użytkowników, ale to nie wszystko ochrona nadal nie jest w stanie wygenerować danych użytkowników. Korzyści ekonomiczne zwracają się osobom fizycznym, a problem nadal się pogłębia.

DID w ramach Web 3: Ujednolicenie osób i danych

To, co należy do użytkownika, należy do użytkownika, co należy do umowy, należy do umowy

W wizji Satoshi Nakamoto najlepiej jest, aby ludzie przy każdej transakcji używali nowego adresu, co może w największym stopniu chronić prywatność. Ale tak naprawdę, z wyjątkiem hakerów i osób, które zapominają swoje mnemoniczne słowa, nikt tego nie zrobi, ponieważ to Preferowanie wygody jest sprzeczne z ludzką naturą.

Web 3.0 to skrzyżowanie pojęć Od czasu zaproponowania koncepcji w 2004 roku, przeszedł on transformację tradycyjnego Internetu i stopniowo połączył się z blockchainem. To połączenie nie zostało osiągnięte w jednym kroku ) Bitcoin Ethereum W epoce EOS i EOS, a także w erze wielołańcuchowej i warstwy 2, próby zastąpienia WWW łańcuchem publicznym są wciąż w toku, biorąc pod uwagę obecne warunki techniczne. Sam łańcuch publiczny TPS nie jest w stanie tego zrobić nie odpowiadają współbieżności istniejących możliwości sieci i nie mogą wykazać korzyści związanych z wysoką wydajnością, jakie płyną z zastąpienia tradycyjnych scentralizowanych baz danych.

Ale przynajmniej mocno wierzymy, że następne pokolenie ludzi będzie się wspólnie rozwijać w procesie korzystania z Web 3.0. Wtedy będziemy teraz mocno wierzyć w znaczenie DID. Zawsze będzie jakieś wejście i to nie będzie sprawiedliwe jedno wejście, ale między interaktywnością a W zdecentralizowanej koordynacji liczba będzie z pewnością ograniczona. Podobnie jest w przypadku narzędzi społecznościowych, które tworzą silną lepkość użytkowników. Ludzka natura jest zawsze leniwa. ale żaden identyfikator WeChat ani numer telefonu komórkowego nie będą zmieniane codziennie.

Innymi słowy, Web 3.0 skoncentruje się na klientach, absorbując koncepcje takie jak blockchain, DeFi i NFT, aby wspólnie stworzyć następną generację Internetu Kwiatów, a DID stanie się najbardziej bezpośrednim, interaktywnym wejściem. Nie jesteśmy jeszcze pewni, czy tak jest sprzętu, takiego jak sprzęt VR, ani też nie możemy bezpośrednio myśleć, że oprogramowanie portfela jest najlepszym wyborem, ale zawsze jakieś będzie.

Przywrócenie kontroli nad danymi osobowymi jest kryterium sukcesu. Ten rodzaj własności danych nie jest obietnicą platformy składaną użytkownikom, ale prawdziwą wartością skrótu w łańcuchu, której nie można sfałszować i która trwa wiecznie.

Podczas epickiego upadku FTX mogliśmy z łatwością śledzić zmiany w liczbie każdego adresu i być świadkami każdego kroku upadku słonia. Problem polega jednak na tym, że CEX nadal kontroluje nasze dane, a indywidualni użytkownicy nie mogą kontrolować swoich własnych adresów .

Wręcz przeciwnie, integracja danych i wartości może zainspirować do ogromnej wartości zdecentralizowanych łączy – zapewniając, że wartość osobista znajdzie się w rękach jednostek. Bez informacji w łańcuchu żaden DID ani SBT nie może naprawdę twierdzić, że udało się to osiągnąć.

Dane dotyczące łańcucha DID X: przegląd postępu głównego nurtu projektu

Poniżej znajduje się zestawienie głównych projektów obejmujących funkcje DID i dane w łańcuchu. Ponieważ DID obejmuje szeroki zakres obszarów, projekty, które mogą generować duże ilości danych w łańcuchu, w tym SBT, sieci społecznościowe, narzędzia logowania itp. , zostały uwzględnione w celu zrozumienia danych DID i danych w łańcuchu. Łączenie powyższych danych w celu uzyskania głębszego zrozumienia.

Protokoły społecznościowe i dane w łańcuchu

Rodzaj danych protokołów społecznościowych obejmuje głównie dane osobowe generowane przez użytkowników. Na obecnym etapie ilość danych generowanych przez użytkowników będzie bezpośrednio powiązana z bezpośrednimi korzyściami ekonomicznymi, takimi jak zrzuty podzielone na natywne protokoły społecznościowe. Istnieją dwa typy protokołów i protokoły wtyczek.

Natywny protokół społecznościowy Web 3.0 reprezentowany przez protokół obiektywu;

Lens Protocol to długo oczekiwana aplikacja społecznościowa Web 3.0 stworzona przez zespół Aave. Zostanie ona uruchomiona w lutym 2022 roku. Pod względem architektury jest bliższa kategorii metaprotokołu. Miejmy nadzieję, że inne aplikacje społecznościowe będą w stanie to zrobić zbudowany w oparciu o protokół Lens. Własną aplikację społecznościową, taką jak oficjalnie uruchomiona aplikacja demonstracyjna - LensFrens, można w zasadzie uznać za zdecentralizowany Twitter, na którym użytkownicy mogą śledzić użytkowników podobnych do siebie.

Opis obrazu: protokół obiektywu

Źródło obrazu: protokół obiektywu

Obecnie do wybitnych aplikacji w ekosystemie Lens zalicza się zdecentralizowaną aplikację mediów społecznościowych Lenster, LensFrens, która może rekomendować profile na podstawie śladów użytkowników w Web3, aplikację społecznościową Phaver typu Share-to-Earn, listę rankingową trendów linków Refract, zdecentralizowaną „YouTube” Lenstube itp. istnieją również stosunkowo innowacyjne projekty, takie jak Soclly, sieć aukcji czasowych dla twórców i weteranów, Clipto świadcząca usługi dostosowywania filmów wideo gwiazd oraz LensAI, generator obrazów NFT stworzony przy użyciu technologii AI.

Ponadto w oficjalnym ekosystemie Lens znajdują się następujące projekty, które były szeroko prezentowane:

Zdecentralizowana usługa przesyłania strumieniowego LensTube

Narzędzie do tworzenia AI NFT LensAI

Zdecentralizowana usługa protokołu społecznościowego Lenster

Zdecentralizowana aplikacja społecznościowa ORB

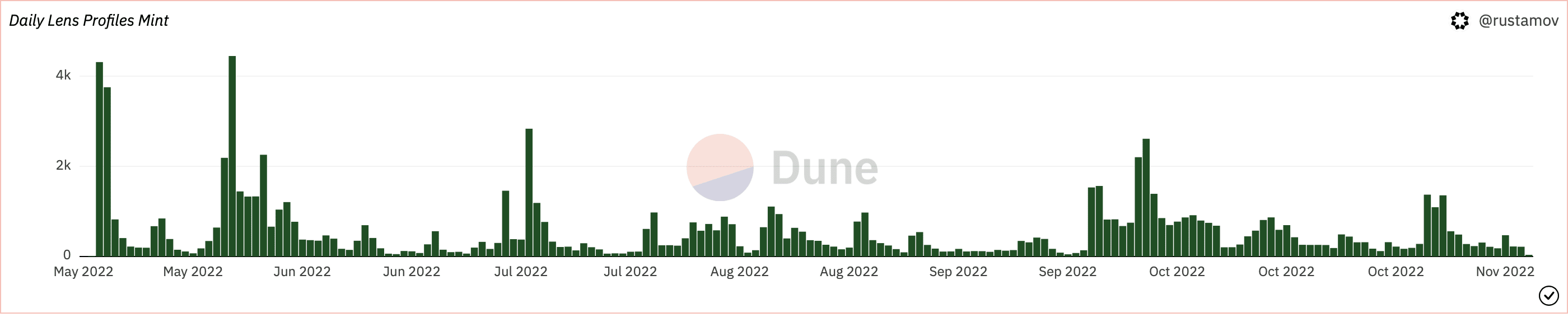

Opis zdjęcia: Dzienna ilość odlewu

Źródło obrazu: dune.xyz

Jednak większość aplikacji musi jeszcze osiągnąć znaczące efekty sieciowe. Obecnie liczba Profile Mints przekracza 100 000, ale ich dzienna liczba aktywnych użytkowników wynosi około 600, a tylko 44% zarejestrowanych użytkowników opublikowało treści.

W Lenster tylko około 10% użytkowników zamieściło więcej niż 20 artykułów, a 36% użytkowników opublikowało co najmniej jeden post. Trend centralizacji twórców pojawił się już przed uruchomieniem sieci.

Szczegółowe dane operacyjne można znaleźć na stronie https://dune.com/iamyakuza/lensprotocol

Protokół wtyczki reprezentowany przez Mask Network

Zasadniczo prace związane z identyfikacją użytkownika w tym modelu dopełniają Twitter i Instagram, a dane użytkownika znajdują się w rękach użytkownika, co stanowi kompromis przeciwko centralizacji.

Jednak produkty społecznościowe Meta stają się coraz bardziej przyjazne obsłudze NFT. Po tym, jak Twitter wpadł w ręce Muska, zaczął on coraz bardziej zmierzać w stronę koncepcji zdecentralizowanych protokołów społecznościowych. Protokoły wtyczek, takie jak Mask, również poczyniły pewne postępy 2.0 i Web 3.0 zmierzają w kierunku punktu połączenia w obu kierunkach.

Skorzystał na przejęciu Twittera przez Muska, jego cena waluty $MASK podwoiła się w krótkim czasie, a jeśli chodzi o długoterminową konstrukcję, nawiązał współpracę z Next.ID w lipcu 2022 r., a Mask Network stała się zdecentralizowana. Twój pierwszy wybór dla tożsamości jako usługi (DIaaS).

Next.ID to zdecentralizowany agregator tożsamości, który buduje podstawową warstwę tożsamości. Wymaga unikalnego podejścia do zdecentralizowanej tożsamości, płynnie integrując konta Web 2.0 i Web 3.0, tworząc wysoce interoperacyjną warstwę, w której oba mogą współistnieć.

Krótko mówiąc, niezależnie od tego, czy będzie to link do treści na platformach takich jak Twitter, czy link do usług DID w formie wtyczek, takich jak Next.ID, dane użytkownika Mask staną się bardziej zdecentralizowane.

Digitalizacja nazw domen osobistych

Nazwy domen osobistych to prawdziwa pozostałość po erze Web 1.0. Napędzane przez ENS, stały się przepustką do ery Web 3.0 i zapoczątkowały szaleństwo tej ery.

ENS, internetowa wersja identyfikatorów osobistych

ENS, pełna nazwa to Ethereum Name Service, która jest usługą nazw domen działającą w sieci Ethereum. Główna nazwa domeny może służyć jako wieloplatformowa nazwa użytkownika i profil użytkownika Web 3.0, a także umożliwia bezpośredni dostęp do zdecentralizowanych stron internetowych.

Vitalik pochwalił kiedyś ENS jako najskuteczniejszą w dotychczasowej historii niefinansową aplikację Ethereum, którą można porównać do zdecentralizowanej książki adresowej.

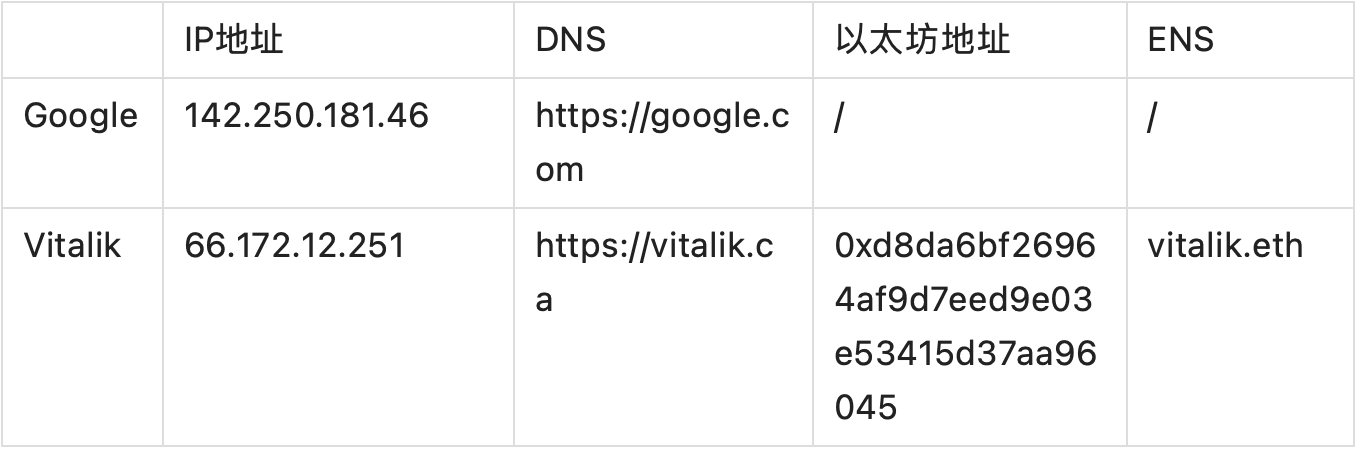

4 maja 2017 roku Alex Van de Sande i Nick Johnson z Fundacji Ethereum uruchomili projekt ENS, którego celem jest zbudowanie przyjaznej dla człowieka usługi nazw domen, analogicznej do relacji pomiędzy tradycyjnymi adresami IP a domeną DNS (Domain Name System) nazwy ENS i Związek między adresami Ethereum jest następujący:

Jednocześnie każda nazwa domeny ENS jest również NFT, która działa całkowicie w łańcuchu. Obecnie używany protokół to ERC-721. Można go nie tylko wybić, ale także obsługuje odsprzedaż na rynkach NFT, takich jak OpenSea obecnie sprzedawana po najwyższej cenie na OpenSea. Cena jest nazwą domeny instytucji inwestycyjnej paradigm.eth, która jest sprzedawana za maksymalnie 420 ETH.

ENS ma wiele funkcji Obecnie typowe przypadki użycia obejmują nazwę domeny użytkownika, wizytówkę web3 i DID.

Nazwa domeny użytkownika

Po pierwsze, ENS można nie tylko wyświetlać jako NFT, ale jest to także nazwa domeny sieci Ethereum, którą można faktycznie uruchomić. Włączając usługę IPFS, można zbudować całkowicie zdecentralizowany proces obsługi użytkownika, umożliwiający poszczególnym osobom pełną kontrolę nazwa domeny i dane witryny internetowej nie opiera się na scentralizowanych dostawcach usług.

Jest to również główny powód, dla którego ewoluowała od początkowej usługi rozpoznawania adresów Ethereum do osobistej wizytówki w świecie Web3 w ciągu ponad 5 lat od jej uruchomienia.

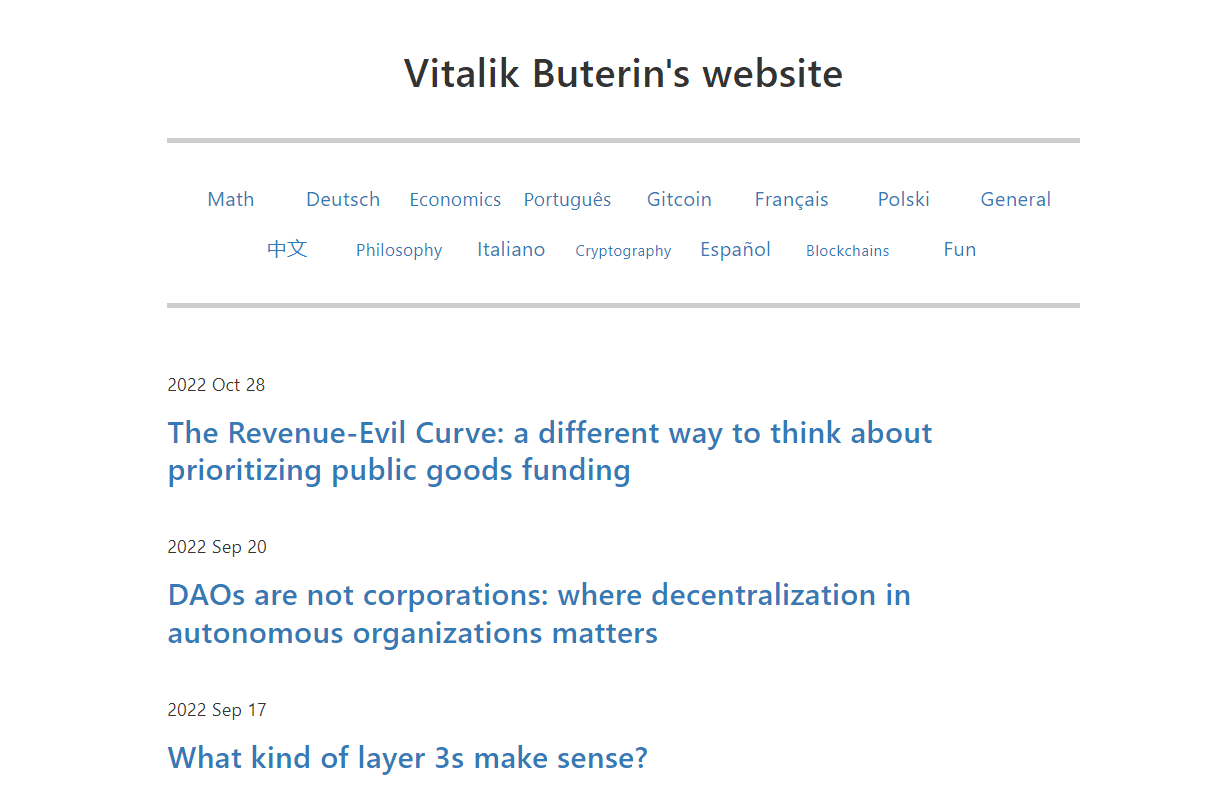

Przykładowo Vitalik używa Vitalik.eth jako swojej osobistej nazwy domeny. Kiedy wpiszemy tę nazwę domeny w przeglądarce obsługującej usługi IPFS, automatycznie przejdziemy do:

https://dweb.link/ipfs/bafybeic3y6oc2dai3uypyyuaggp4xx3krocpgzbwst2z4ha73jdh7y6nea

Na koniec prezentowany jest następujący interfejs:

Opis obrazu: osobista strona internetowa Vitalika

Źródło obrazu: Vitalik.eth

Nie tylko IPFS, operator usługi rozpoznawania nazw domen ENS ETH.LIMO ENS obsługuje teraz różnorodne treści, a użytkownicy mogą teraz korzystać z każdej warstwy pamięci masowej zgodnej z ENS, w tym IPFS, IPNS, Swarm, Skynet i Arweave itp.

Ponadto, chociaż ENS istnieje w sieci Ethereum, jest to zasadniczo wielołańcuchowy system nazw domen. Na przykład nazwy domen ENS mogą być również używane w sieci Polkadot do wiązania adresów.

W miarę jak system nazw domen w łańcuchu stanie się coraz bardziej popularny, ENS będzie w dalszym ciągu wspierać inne sieci typu blockchain i budować ujednolicony system nazw domen definiowanych przez użytkownika w łańcuchu.

wizytówka web3

Po drugie, nazwy domen ENS mogą być również wyświetlane jako osobiste wizytówki. Po zakupie przez osoby prywatne i organizacje nazw domen osobistych mogą one umieścić je na platformach społecznościowych, takich jak Twitter, aby pokazać swój niepowtarzalny wizerunek.

Do głównych atrybutów danych osobowych w łańcuchu należą określone wskaźniki, takie jak czas, kwota, waluta, zasoby NFT itp. Brakuje jednak ujednoliconego systemu tożsamości. Innymi słowy, potrzebujemy czegoś, co będzie w stanie się wykazać.

Nazwa domeny ENS to czytelna kombinacja cyfr, liter i symboli, a także jest powiązana z adresem w łańcuszku osobistym. Pokazywanie własnego wizerunku jest koniecznością, podobnie jak wizytówki w epoce papieru i nazwy domen w W epoce Internetu jednostki mają prawo do własnej identyfikacji i tworzenia obrazów.

Na przykład popularny ostatnio cyfrowy adres ENS reprezentuje życzenia ludzi dotyczące lepszych numerów, Nick Tomaino, partner-założyciel instytucji venture capital 1confirmation, kupił „1492.eth” i powiedział: „Kolumb rozpoczął swoją pierwszą podróż w 1492 roku”. Jednocześnie nazwał ENS idealną serią NFT: „Niektórzy ludzie nie uważają ENS za NFT, ale faktem jest, że jest to najpopularniejsza seria NFT”.

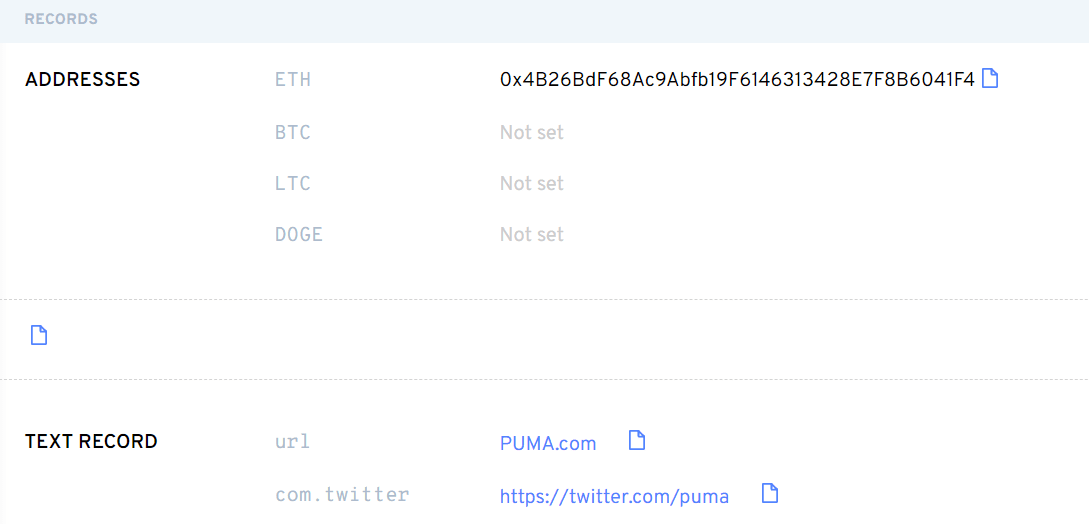

Mogą z niego korzystać nie tylko osoby prywatne, ale także firmy mogą używać nazw domen ENS do tworzenia własnych obrazów. Słynna marka sportowa PUMA zmieniła w lutym swoją oficjalną nazwę na Twitterze na „PUMA.eth”. Według informacji na stronie internetowej ENS, adres URL jest powiązany z ta nazwa domeny i Twitter zostały ustawione jako oficjalne informacje PUMA.

Podpis pod zdjęciem: PUMA.eth

źródło: ens

ZROBIŁ

Jako pseudonim konta osobistego, nazwa domeny ENS pełni funkcję identyfikacji unikalnej tożsamości danej osoby. Zwłaszcza gdy ENS jest powiązany z mediami społecznościowymi danej osoby w systemie Web 3-Web 2, możemy jednoznacznie określić czyjąś tożsamość bez znajomości jej konkretnego adresu w łańcuchu. .

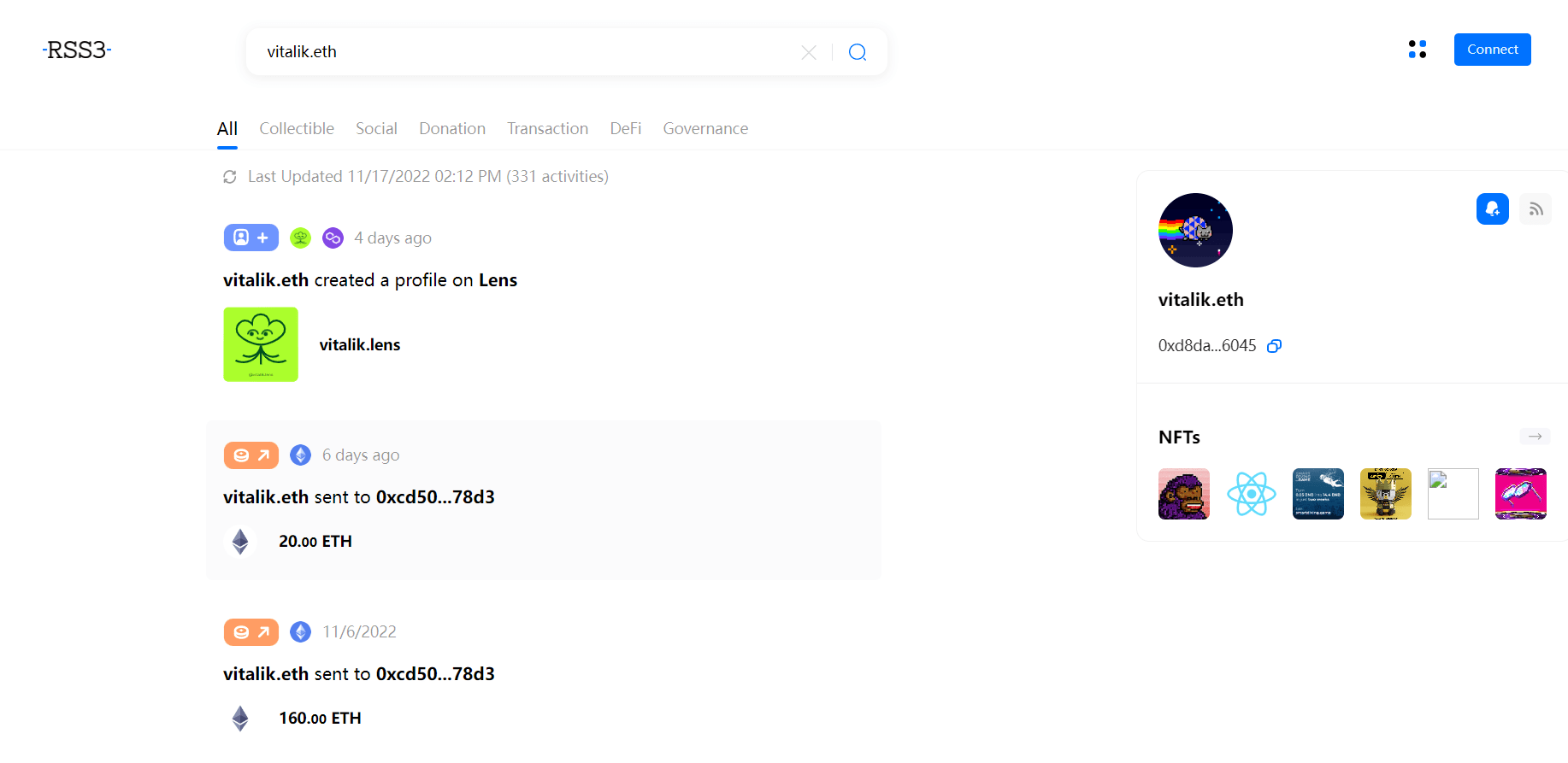

W RSS3, platformie społecznościowej epoki Web 3, możemy bezpośrednio używać ens do pobierania informacji adresowych i potwierdzania powiązanych wyników. Doświadczenie jest bardzo podobne do wyszukiwarki Google, ale kryje się za tym całkowicie zdecentralizowane doświadczenie użytkownika.

Opis zdjęcia: Interfejs wyszukiwania RSS3

Źródło obrazu: RSS3

Jeśli adres w łańcuchu zostanie połączony z linkami wyświetlanymi na wszystkich platformach, takimi jak awatary NFT, nazwy domen ENS, informacje o koncie na Twitterze itp., w łańcuchu i poza nim zostanie zbudowany ujednolicony system tożsamości użytkownika. Nawet rynek NFT OpenSea wspiera użytkowników w naciśnięciu formatu ENS „.eth „Bezpośrednie wyszukiwanie odpowiednich kont i projektów NFT.

Łączna liczba rejestracji nazw domen ENS przekroczyła 2,55 mln, a liczba użytkowników to 570 tys. Liczba nowych rejestracji nazw domen ENS we wrześniu 2022 r. wyniosła prawie 400 000, przekraczając 378 800 w lipcu, ustanawiając rekord miesięcznych rejestracji.

Za dynamicznie rozwijającym się rynkiem ENS kryje się odrodzenie tradycyjnego biznesu związanego z nazwami domen internetowych, a logika jego szumu jest następująca:

Kupuj nazwy domen najlepszych firm i organizacji ze świata rzeczywistego i czekaj, aż kupią je po wysokiej cenie;

Zarejestruj numer Geely, taki jak 666.eth, 888.eth i inne numery przeznaczone dla określonych odbiorców, i czekaj na sprzedaż;

Kupuj hurtowo, „zamiataj” po niskiej cenie w oparciu o logikę inwestowania w PFP NFT i poczekaj, aż rynek nazw domen ENS się rozgrzeje, zanim sprzedasz je na rynku wtórnym.

Obecnie na rynku ENS najpopularniejsza jest 4-cyfrowa nazwa domeny 10k club, z 24-godzinną sprzedażą na poziomie 1445 ETH. Na przykład sprzedano 7000.eth po cenie 170 ETH, a następnie trzy--. cyfrowa nazwa domeny dostarczana przez arabski klub 999, która jest również najkrótszą nazwą domeny obsługiwaną przez ENS, której 24-godzinna cena sprzedaży wynosi 95 ETH. Na przykład ٠١٠.eth jest sprzedawany po cenie 30 ETH.

Ponadto istnieją pięciocyfrowe nazwy domen dla klubu 100K, nazwy domen z emotikonami dla Triple Ethmoji i chińskie nazwy domen 999 Club ENS, które obsługują chińskie cyfry.

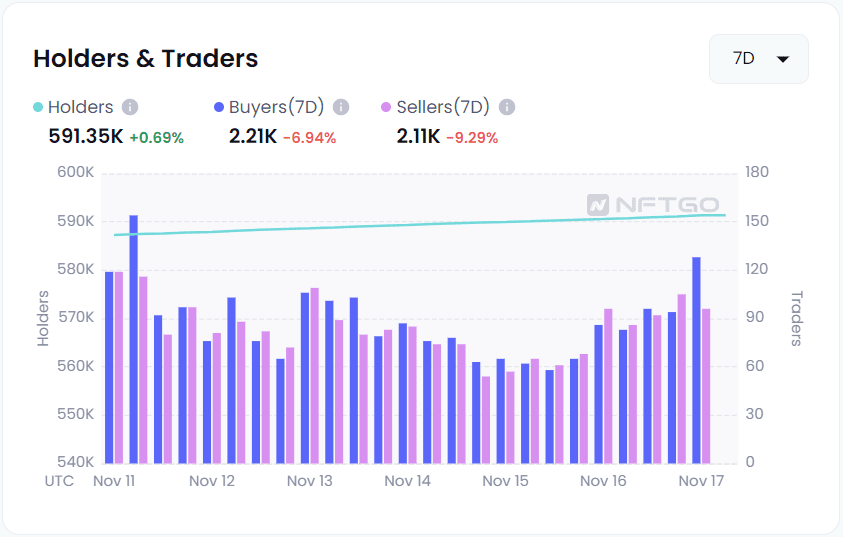

Obecna całkowita wartość rynkowa ENS wynosi 93 mln USD, ale jej płynność wynosi zaledwie 0,78%, a liczba sprzedających może być nawet większa niż liczba kupujących. Nie można powiedzieć, że jej wyniki na rynku wtórnym są wybitne i tak jest w dalszym ciągu dominuje spekulacja i spekulacja.

Opis obrazu: ens przechowuje dane

Źródło obrazu: NFTgo.io

Dzieje się tak dlatego, że nazwa domeny ENS różni się od ogólnych tokenów DeFi i NFT. Ma bardzo silną relację wiążącą z użytkownikiem. Podobnie jak osobisty numer telefonu komórkowego, większość ludzi będzie go używać przez długi czas i stabilnie, co utrudnia regularnie sprzedawać i handlować.

TwitterScan, eksplorator danych użytkowników

TwitterScan został opracowany przez MetaScan. Jego celem jest eksploracja odpowiednich cen walut, NFT i nowych projektów wokół Twittera, najbardziej aktywnego centrum dystrybucji informacji publicznych w Internecie 3.

W odróżnieniu od czystych danych on-chain wykorzystywanych w DID, dane TwitterScan są całkowicie oparte na Twitterze, a jego identyfikator tożsamości jest spójny z Twitterem. Najważniejszą innowacją jest wprowadzenie idei analizy danych on-chain do tradycyjnej sieci 2 usługi.

Obecnie może śledzić ponad 17 000 tokenów, dynamikę 150 000 KOL i ponad 300 tematów.

Ta koncepcja wspomagania Web 2.0 odnosi się do dogłębnych badań i uczenia się. Bardziej tradycyjne platformy Web 2.0 można uznać za część dostępnych źródeł danych, które można łączyć, identyfikować i analizować.

Urządzenie do logowania: dane w łańcuchu wytrącone w wyniku rozpoznania tożsamości

Jeśli chodzi o stosunkowo pojedynczą funkcję logowania, logowanie ma swoje własne, unikalne zastosowanie. W epoce Web 2.0 najbardziej typowym zastosowaniem są narzędzia M2F, takie jak Microsoft Authenticator i Google Authenticator, które są często używane w CEX kontrola bezpieczeństwa. .

W Web 3.0 narzędzia związane z logowaniem i uwierzytelnianiem można zbiorczo nazwać loginami.

Unipass, ujednolicone logowanie

W oparciu o Nervos CKB buduje zdecentralizowany protokół rozpoznawania tożsamości cyfrowej (DID, Decentralized Identity) dla użytkowników Web 3.0.

Jego logika działania polega na tym, że wystarczająca liczba użytkowników może zgromadzić wystarczającą ilość danych o użytkownikach, aby opracować modele biznesowe dotyczące ruchu, takie jak modele opłat lub usługi instytucjonalne, przy czym można rozszerzyć obie strony C/B.

Bright ID, zbiór ponad 15 aplikacji Usługi DID lubiane przez Buterina

W siódmej rundzie darowizn w ramach platformy finansowania oprogramowania open source Gitcoin firma BrightID została nazwana i pochwalona przez Vitalika Buterina za uzyskanie dobrego wsparcia w postaci darowizn. Zamiast tego utwórz firmę konsultingową nastawioną na zysk dla aplikacji integrujących BrightID, a ta firma będzie mogła zainwestować część swoich zysków w BrightID, co oznacza, że BrightID jest tak wartościowy, jak aplikacje, z którymi się integruje.

BrightID sprzeda każdej osobie „sponsorowanie” za 1 dolara. Spowoduje to uiszczenie dożywotniej opłaty w wysokości 1 dolara za użytkownika za aplikację, która pierwotnie sprowadziła użytkownika do BrightID, przy czym aplikacja sponsorowana przy zakupie aplikacji ugruntuje swoją pozycję jako „pierwszy przystanek” użytkownika.

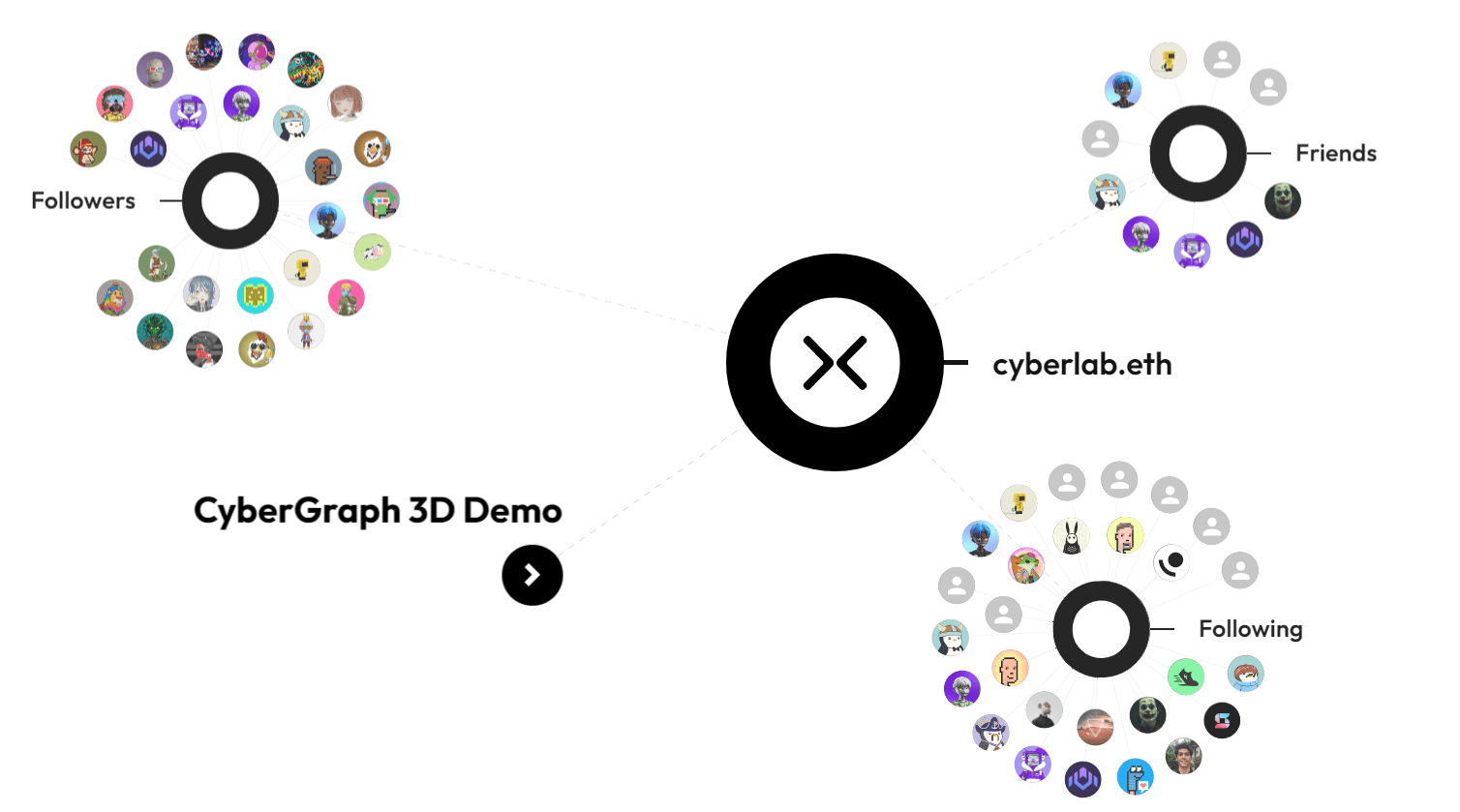

CyberConnect, ulepszona wersja WalletConnect DID

Opis zdjęcia: tryb pracy cyberconnect

Źródło obrazu: cyberconnect

Mówiąc ściślej, CyberConnect to „meta” DID. Podobnie jak usługi integracji portfeli oferowane przez Walletconnect, CyberConnect ma podobny pomysł. Stale integruje nowych partnerów DID i sieci publiczne, aby stworzyć najbardziej kompletne doświadczenie logowania.

Celem CyberConnect jest przywrócenie użytkownikom własności danych wykresów społecznościowych i zintegrowanie systemu tożsamości z całym doświadczeniem aplikacji.

Obecnie baza użytkowników przeżywa gwałtowny wzrost. W styczniu tego roku baza użytkowników wynosiła około 400 000, ale w październiku baza użytkowników przekroczyła 1,5 miliona, przy czym głęboko zaangażowały się 24 firmy, w tym Binance i Protocol Labs 35 aplikacji ekologicznych, takich jak SpaceID, NFTGo, helloword i ZKlink.

Systemy reputacji: najbardziej odpowiednie przypadki użycia danych w łańcuchu i DID

Umieszczamy tę część na końcu artykułu jako przykład doświadczenia zaplecza DID i danych w łańcuchu. Poprzednie aplikacje umieszczały DID na pierwszym miejscu, a następnie można było wygenerować dane o zachowaniu użytkowników. Jednakże logika systemu reputacji jest odwrotnie i musi być wpisane Dopiero po zgromadzeniu wystarczających danych można wystawić użytkownikowi „rating” kredytowy. Ten rating kredytowy może być stosowany jako unikalny identyfikator SBT, kod identyfikacyjny na potrzeby naprawy socjalnej oraz jako Święty Graal pożyczek w DeFi —— „Sesame Credit Score” dla pożyczek niezabezpieczonych.

POAP, prawdziwy początek systemów reputacji

POAP to nowy sposób prowadzenia wiarygodnych rejestrów doświadczeń w łańcuchu. Za każdym razem, gdy kolekcjonerzy będą uczestniczyć w wydarzeniu, otrzymają unikalną plakietkę popartą informacjami w łańcuchu. Odznaki POAP to niezmienne tokeny (NFT), które rejestrują ślad informacyjny każdego kroku w łańcuchu.

Organizatorzy mogą tworzyć własne wydarzenia na platformie POAP, aby dostosować projekt i produkty, które będą oferować uczestnikom, a użytkownicy mogą szukać kodów QR na wydarzeniach sponsorowanych przez POAP, aby zbierać odznaki i uczestniczyć w różnych wydarzeniach, gdy Twoja społeczność Dzięki POAP, stowarzyszenie to pozostanie trwałe pomiędzy obiema stronami.

Jeśli sieci społecznościowe są dwukierunkowym trybem wysokiej częstotliwości typu punkt-punkt, wówczas POAP jest połączeniem między ludźmi i rzeczami, które udowadnia, że raz uczestnicząc, będzie ono ważne przez całe życie.

Główne marki i wydarzenia, takie jak US Open Golf Open, Lollapalooza, adidas i Budweiser nawiązały współpracę z POAP i od maja 2022 r. rozdano ponad 4,5 miliona egzemplarzy POAP ponad 500 000 kolekcjonerów POAP.

Zasadniczo jest to podobne do protokołu Lens. Jest to komponent, który może być wywoływany przez inne usługi POAP. Każdy projekt POAP lub strona projektu może wykorzystać POAP do zbudowania własnego systemu reputacji, gdy system zgromadzi wystarczającą ilość danych, łańcuch osobisty The informacje na stronie będą wystarczająco bogate, a każdy aktywny POAP będzie mógł realizować funkcję DID.

Galxe (wcześniej Project Galaxy), „pseudo” zdecentralizowany system oceny informacji

Galxe to usługa identyfikacyjna, która korzysta z usług KYC w celu identyfikacji osób, a następnie przesyłania ich do łańcucha bloków w celu identyfikacji.

Jednym z istniejących rozwiązań jest ciągła weryfikacja zachowania w łańcuchu w celu ustalenia własności adresu w łańcuchu, np. funkcja inteligentnego śledzenia pieniędzy firmy Nansen, a drugim jest zapewnienie autentyczności informacji w łańcuchu poprzez bezpośredni kontakt -end KYC , używając go w ten sposób jako źródła tożsamości dla zachowań w łańcuchu.

Jej matryca produktów obejmuje usługi dla projektu SBT BAB firmy Binance, a także usługi typu „wszystko w jednym”, takie jak Web3 Passport, ale nie może uniknąć zawstydzenia związanego z tym, skąd pochodzi jego system tożsamości.

Obecnie obsługuje ponad 7 głównych sieci publicznych, realizując 1223 projekty współpracy i 8 milionów zarejestrowanych użytkowników ID. Można powiedzieć, że jest najbogatszym dostawcą danych DID w całym Web3.

Do sieci Galxe można podłączyć główne aplikacje DeFi, takie jak Yearn, sieci publiczne, takie jak BNB i ETH, cyberconnect itp.

Ale tak jak KYC nie jest zdecentralizowaną metodą działania, tak rzeczywista zasada działania Galxe ID nie jest zdecentralizowaną metodą, jak twierdzi. Jest to również najbardziej krytykowany aspekt jego produktu.

Wniosek

Z punktu widzenia użytkownika DID jest prawdziwym punktem wyjścia dla Web 3.0, a nie leżącymi u jego podstaw protokołami sieciowymi, takimi jak wyrocznie i łańcuchy publiczne, DID wskazuje tożsamość uczestnika;

DID musi być funkcją lub modułem i nie nadaje się sam jako produkt. Portfele, skrzynki pocztowe, media społecznościowe, loginy i weryfikatory mogą mieć wbudowane funkcje DID.

Jako identyfikator tożsamości, DID łączy wszystkie scenariusze Web 3.0, zastępując CEX, ENS zastępując nazwy domen itp., uwolnione od kwestii własności danych osobowych, a wartość osobista może zostać przeniesiona;

Dane w łańcuchu stanowią późniejszą część scenariusza, a dane wygenerowane przez protokoły społecznościowe SocialFi i Web 3.0 można zweryfikować w łańcuchu, jak pokazuje drzewo Merkel CEX, żadna platforma nie będzie już czynić zła;

Wydedukując DID z danych w łańcuchu, ujednolicona decentralizacja oprogramowania front-end i oprogramowania pośredniego może stworzyć naprawdę kompletną aplikację Web 3.0 i zakończyć wymianę i rekonstrukcję istniejącego Internetu.

Oświadczenie o prawach autorskich: Jeśli chcesz ponownie wydrukować, możesz skontaktować się z naszym asystentem na WeChat. Jeśli ponownie wydrukujesz lub wyczyścisz manuskrypt bez pozwolenia, zastrzegamy sobie prawo do pociągnięcia do odpowiedzialności prawnej.

Zastrzeżenie: Rynek jest ryzykowny, dlatego przy inwestowaniu należy zachować ostrożność. Czytelnicy proszeni są o ścisłe przestrzeganie lokalnych przepisów i regulacji podczas rozpatrywania jakichkolwiek opinii, poglądów lub wniosków zawartych w tym artykule. Powyższa treść nie stanowi porady inwestycyjnej.