Atak pyłowy odnosi się do nowego rodzaju złośliwej działalności, w ramach której hakerzy lub oszuści próbują uzyskać wrażliwe dane użytkowników Bitcoinów i kryptowalut, wysyłając niewielkie ilości monet do ich osobistych portfeli. Transakcje tych portfeli są następnie śledzone przez osoby atakujące, które dokonują łącznej analizy wielu adresów, próbując zidentyfikować właściciela.

Co to jest pył?

W żargonie kryptowalut termin „kurz” odnosi się do niewielkiej ilości monet lub tokenów – ilości tak małej, że większość użytkowników nawet jej nie zauważa. Na przykład w Bitcoinie najmniejszą jednostką jest 1 satoshi (0,00000001 BTC). Możemy użyć tego terminu w odniesieniu do kilkuset satoshi.

Na giełdach kryptowalut pył to także nazwa niewielkich ilości monet, które „utożsamiają się” z kontami użytkowników po realizacji zleceń handlowych. Salda pyłu nie podlegają wymianie, ale użytkownicy Binance mogą je zamienić na BNB.

Jeśli chodzi o Bitcoin, nie ma oficjalnej definicji pyłu, ponieważ każda implementacja oprogramowania (lub klient) może akceptować różne wartości progowe. Bitcoin Core definiuje pył jako każdy wynik transakcji niższy niż opłata transakcyjna, co prowadzi do koncepcji limitu pyłu.

Z technicznego punktu widzenia limit pyłu jest obliczany na podstawie wielkości wejść i wyjść, która zwykle wynosi 546 satoshi dla zwykłych transakcji Bitcoin (innych niż SegWit) i 294 satoshi dla natywnych transakcji SegWit. Oznacza to, że każda normalna transakcja równa lub mniejsza niż 546 satoshi zostanie uznana za spam i prawdopodobnie zostanie odrzucona przez węzły sprawdzające.

Ataki kurzu

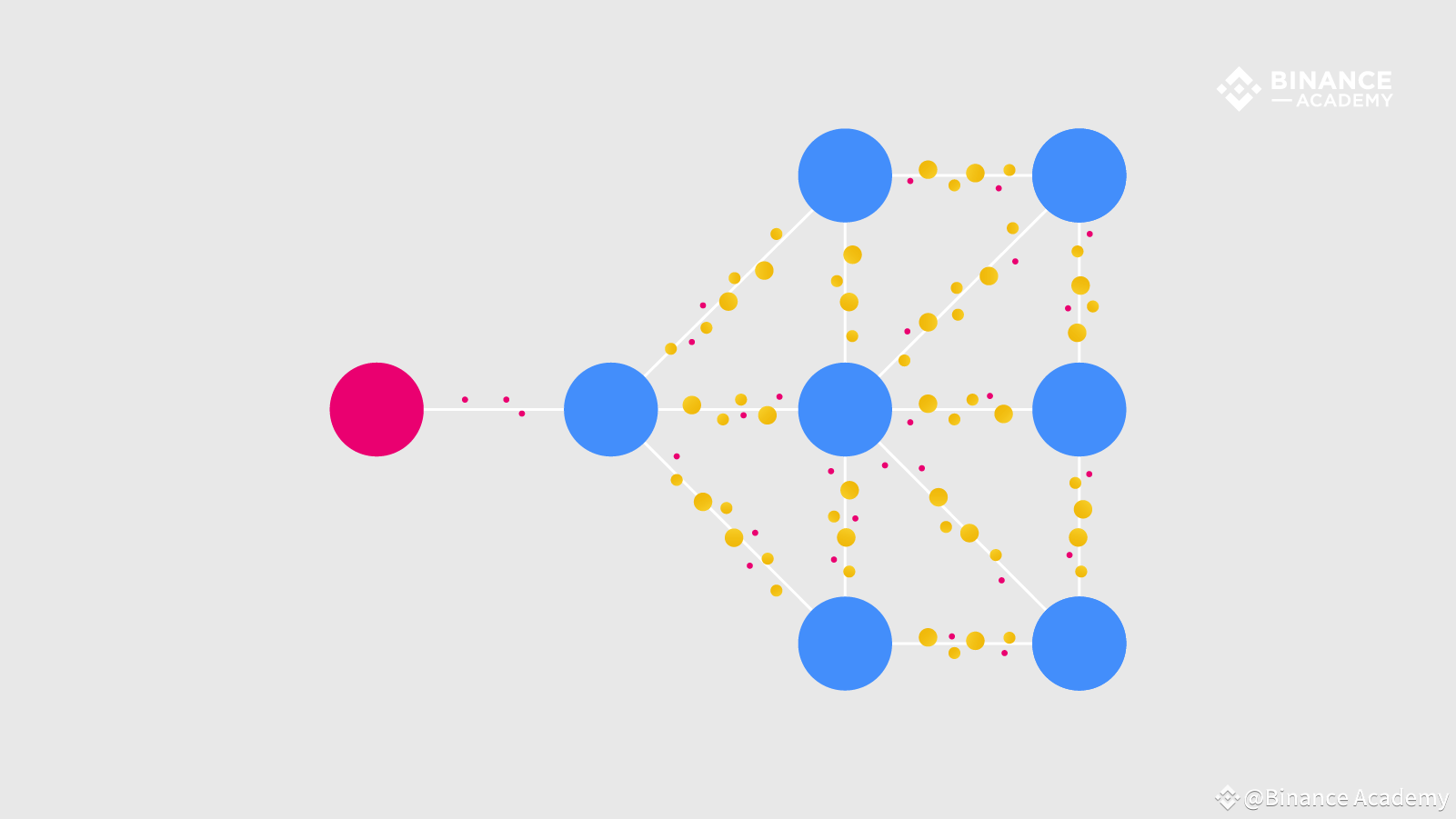

Oszuści niedawno zdali sobie sprawę, że użytkownicy kryptowalut nie zwracają zbytniej uwagi na te drobne kwoty pojawiające się w ich portfelach, więc zaczęli tworzyć „ataki pyłowe” z dużej liczby adresów, wysyłając im kilka satoshi. Po zaatakowaniu wielu adresów następny krok obejmuje łączną analizę tych adresów w celu ustalenia, które z nich należą do tego samego portfela.

Celem jest ostateczne powiązanie zaatakowanych adresów i portfeli z odpowiednimi firmami lub osobami. Jeśli się powiedzie, napastnicy będą mogli wykorzystać tę wiedzę do własnych celów lub do skomplikowanych ataków typu phishing lub cyber-wymuszeń.

Ataki typu Dust były pierwotnie przeprowadzane przy użyciu Bitcoina, ale zdarzają się również w przypadku innych kryptowalut działających w oparciu o publiczny i identyfikowalny łańcuch bloków.

Pod koniec października 2018 r. twórcy portfela Bitcoin Samourai ogłosili, że niektórzy z ich użytkowników byli narażeni na ataki pyłowe. Firma wysłała tweeta ostrzegającego użytkowników przed atakami i wyjaśniającego, w jaki sposób mogą się chronić. Zespół Samourai Wallet wdrożył alerty w czasie rzeczywistym, aby śledzić kurz, a także funkcję „Nie wydawaj”, która pozwala użytkownikom identyfikować podejrzane środki i wykluczać je z przyszłych transakcji.

Ponieważ ataki typu „dust” opierają się na połączonej analizie wielu adresów, jeśli fundusze „kurzu” nie zostaną przeniesione, napastnicy nie będą mogli nawiązać połączeń niezbędnych do „deanonimizacji” portfeli. Portfel Samourai ma już możliwość automatycznego powiadamiania swoich użytkowników o podejrzanych transakcjach. Pomimo limitów pyłu wynoszących 546 satoshi, wiele dzisiejszych ataków pyłowych znacznie je przekracza i zazwyczaj waha się w granicach od 1000 do 5000 satoshi.

Pseudoanonimowość Bitcoina

Ponieważ Bitcoin jest otwarty i zdecentralizowany, każdy może stworzyć portfel i dołączyć do sieci bez podawania jakichkolwiek danych osobowych. Chociaż wszystkie transakcje Bitcoinem są publiczne i widoczne, nie zawsze łatwo jest znaleźć osobę stojącą za każdym adresem lub transakcją i to właśnie sprawia, że Bitcoin jest nieco anonimowy, ale nie całkowicie.

Transakcje peer-to-peer (P2P) z większym prawdopodobieństwem pozostają anonimowe, ponieważ są przeprowadzane bez udziału jakiegokolwiek pośrednika. Jednak wiele giełd kryptowalut gromadzi dane osobowe poprzez procesy weryfikacji KYC, co oznacza, że gdy użytkownicy przesyłają środki pomiędzy swoimi portfelami osobistymi a kontami giełdowymi, ryzykują w jakiś sposób utratę anonimowości. Idealnym rozwiązaniem byłoby utworzenie nowego adresu Bitcoin dla każdej nowej transakcji odbiorczej lub żądania płatności, aby zachować prywatność użytkownika.

Należy pamiętać, że Bitcoin nie jest tak naprawdę anonimową kryptowalutą. Oprócz nowo utworzonych ataków pyłowych istnieje wiele firm, laboratoriów badawczych i agencji rządowych przeprowadzających analizę blockchain w celu deanonimizacji sieci, a niektóre nawet twierdzą, że poczyniły już znaczne postępy.

Końcowe przemyślenia

Chociaż blockchain Bitcoina jest praktycznie niemożliwy do zhakowania lub zniszczenia, portfele często powodują poważne problemy. Ponieważ użytkownicy nie podają swoich danych osobowych podczas tworzenia konta, nie będą w stanie udowodnić kradzieży, jeśli jakiś haker uzyska dostęp do ich monet – a nawet gdyby mógł, byłoby to bezużyteczne.

Kiedy użytkownik przechowuje swoją kryptowalutę w portfelu osobistym, zachowuje się jak własny bank, co oznacza, że nie może nic zrobić, jeśli jego klucze prywatne zostaną zhakowane lub utracone. Prywatność i bezpieczeństwo stają się z każdym dniem coraz cenniejsze, nie tylko dla tych, którzy mają coś do ukrycia, ale dla nas wszystkich. Jest to szczególnie cenne dla handlowców i inwestorów kryptowalut.

Oprócz ataków typu „dust” i innych ataków deanonimizujących ważne jest również, aby uważać na inne zagrożenia bezpieczeństwa występujące w przestrzeni kryptowalut, takie jak cryptojacking, oprogramowanie ransomware i phishing. Inne środki bezpieczeństwa mogą obejmować instalację sieci VPN wraz z solidnym programem antywirusowym na wszystkich urządzeniach, szyfrowanie portfeli i przechowywanie kluczy w zaszyfrowanych folderach.