Exploity Blockchain mogą być niezwykle kosztowne; przy źle zaprojektowanych inteligentnych kontraktach zdecentralizowane aplikacje i mosty są raz po raz atakowane.

Na przykład w marcu 2022 r. w sieci Ronin Network doszło do naruszenia o wartości 625 milionów dolarów, kiedy hakerowi udało się ukraść klucze prywatne w celu wygenerowania fałszywych wypłat i przelać setki milionów. Pod koniec tego samego roku, w sierpniu, na Nomad Bridge doszło do naruszenia bezpieczeństwa na kwotę 190 milionów dolarów, gdy hakerzy wykorzystali błąd w protokole, który pozwolił im wypłacić więcej środków, niż zdeponowali.

Te luki w podstawowym kodzie inteligentnego kontraktu, w połączeniu z błędami ludzkimi i błędami w ocenie, stwarzają znaczne ryzyko dla użytkowników Web3. Ale w jaki sposób projekty kryptograficzne mogą podjąć proaktywne kroki w celu zidentyfikowania problemów, zanim one wystąpią?

Istnieje kilka głównych strategii. Projekty Web3 zazwyczaj zatrudniają firmy do audytu kodu inteligentnych kontraktów i przeglądu projektu w celu uzyskania pieczęci zatwierdzenia.

Innym podejściem, często stosowanym w połączeniu, jest ustanowienie programu nagród za błędy, który zapewnia zachęty dla łagodnych hakerów, aby wykorzystali swoje umiejętności do identyfikowania luk w zabezpieczeniach, zanim zrobią to złośliwi hakerzy. Obydwa podejścia w ich obecnym brzmieniu wiążą się z poważnymi problemami.

Kontrola Web3 jest zepsuta

Audyty, czyli oceny zewnętrzne, pojawiają się zwykle na rynkach, gdzie ryzyko może szybko się skalować i powodować szkody systemowe. Niezależnie od tego, czy jest to spółka notowana na giełdzie, dług państwowy czy inteligentny kontrakt, pojedyncza luka może siać spustoszenie.

Niestety, wiele audytów, nawet przeprowadzanych przez organizację zewnętrzną, nie jest ani wiarygodnych, ani skutecznych, ponieważ audytorzy nie są w pełni niezależni. Oznacza to, że ich zachęty mogą być ukierunkowane na zadowolenie klienta zamiast dostarczania złych wiadomości.

Audyty bezpieczeństwa są czasochłonne, kosztowne i w najlepszym przypadku kończą się stwierdzeniem, że wszystko jest w porządku. W najgorszym przypadku mogą spowodować ponowne rozważenie całego projektu, opóźniając wprowadzenie na rynek i sukces rynkowy. Menedżerowie projektów DeFi odczuwają zatem pokusę znalezienia innej, bardziej otwartej firmy audytorskiej, która zamiata wszelkie wątpliwości pod dywan i przypieczętuje inteligentne kontrakty, wyjaśnia Keir Finlow-Bates, badacz blockchain i programista Solidity.

Mam doświadczenie z pierwszej ręki w związku z taką presją ze strony klientów: kłótnie z programistami i kierownikami projektów, że ich kod lub architektura nie są do zera, spotykają się z odmową, nawet jeśli słabości systemu są łatwo widoczne.

Pryncypialne zachowanie opłaca się na dłuższą metę, ale w krótkiej perspektywie może odbywać się kosztem dochodowych klientów, którzy chcą wejść na rynek ze swoimi nowymi tokenami.

Nie mogę nie zauważyć, że niedbałe firmy audytorskie szybko zyskują coraz bardziej znaczącą obecność na rynku audytorskim dzięki szerokiej liście zadowolonych klientów, czyli do czasu wystąpienia włamania, kontynuuje Finlow-Bates.

Jedna z wiodących firm zajmujących się audytem Web3, CertiK, zapewnia oceny zaufania projektom, które ocenia. Krytycy podkreślają jednak, że wydali pieczęć aprobaty projektom, które spektakularnie poniosły porażkę. Na przykład, choć 4 stycznia 2022 r. CertiK szybko poinformował, że w projekcie BNB Smart Chain Arbix doszło do przeciągnięcia dywanu, pominął fakt, że 46 dni wcześniej wydał audyt firmie Arbix, twierdzi Eloisa Marchesoni, specjalistka ds. specjalista tokenomiki, na Medium.

Jednak najbardziej godnym uwagi incydentem był kompleksowy audyt Terra przeprowadzony przez CertiK, który później upadł, a wraz z nim połowa branży kryptograficznej. Od tego czasu audyt został usunięty, ponieważ przyjęli bardziej refleksyjne podejście, ale fragmenty pozostały w Internecie.

Terra zgodnie z przewidywaniami działu artystycznego Cointelegraphs. Zapomnieli jednak podpalić ziemię i księżyc. Uzbrojony w ziemię

Terra zgodnie z przewidywaniami działu artystycznego Cointelegraphs. Zapomnieli jednak podpalić ziemię i księżyc. Uzbrojony w ziemię

Zhong Shao, współzałożyciel CertiK, powiedział w komunikacie prasowym z 2019 r.:

CertiK był pod wielkim wrażeniem sprytnego i wysoce skutecznego projektu teorii ekonomii firmy Terra, zwłaszcza odpowiedniego oddzielenia kontroli zapewniających stabilizację waluty i przewidywalny wzrost gospodarczy.

Dodał, że CertiK również uznał wdrożenie techniczne Terras za jedną z najwyższych, jakie kiedykolwiek widział, wykazując się niezwykle zasadniczymi praktykami inżynieryjnymi, doskonałą znajomością pakietu Cosmos SDK, a także kompletną i zawierającą informacje dokumentacją.

Certyfikat ten odegrał główną rolę w zwiększeniu międzynarodowego uznania firmy Terras i otrzymaniu inwestycji. Niedawno aresztowany Do Kwon, współzałożyciel Terra, powiedział wówczas:

Miło nam otrzymać formalną pieczęć uznania od firmy CertiK, która znana jest w branży z stawiania bardzo wysokiej poprzeczki w zakresie bezpieczeństwa i niezawodności. Dokładne wyniki audytu udostępnione przez zespół doświadczonych ekonomistów i inżynierów CertiK dają nam większe zaufanie do naszego protokołu i jesteśmy podekscytowani możliwością szybkiego wdrożenia naszej pierwszej aplikacji płatniczej dApp u partnerów eCommerce w nadchodzących tygodniach.

Ze swojej strony CertiK twierdzi, że przeprowadzone przez nią audyty były kompleksowe, a upadek Terra nie wynikał z krytycznej luki w zabezpieczeniach, ale z ludzkiego zachowania. Hugh Brooks, dyrektor ds. operacji bezpieczeństwa w CertiK, mówi Magazynowi:

Nasz audyt Terra nie przyniósł żadnych ustaleń, które można by uznać za krytyczne lub poważne, ponieważ nie wykryto krytycznych błędów bezpieczeństwa, które mogłyby skłonić złośliwego aktora do ataku na protokół. Nie wydarzyło się to również w sadze o incydentach na Terra.

Audyty i przeglądy kodu lub formalna weryfikacja nie mogą zapobiec działaniom osób posiadających tokeny kontrolne lub porzucające wieloryby, co spowodowało pierwszy depeg i późniejsze akcje paniki.

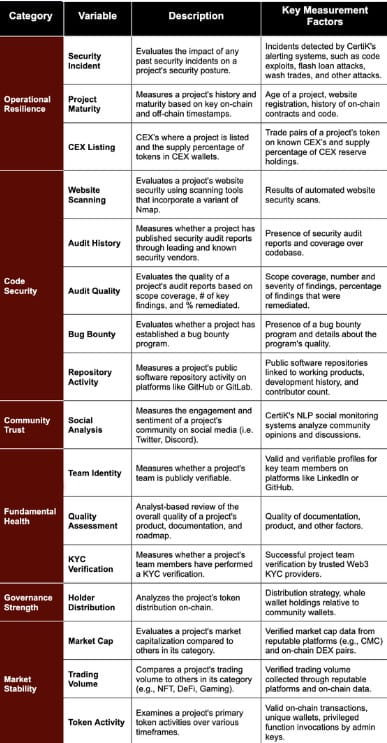

CertiK właśnie opublikował nowe wyniki bezpieczeństwa, które według niego są niezależne od jakichkolwiek relacji handlowych. (CertiK)

CertiK właśnie opublikował nowe wyniki bezpieczeństwa, które według niego są niezależne od jakichkolwiek relacji handlowych. (CertiK)

Wydawanie pieczęci aprobaty dla czegoś, co później okazało się podejrzane, nie ogranicza się do branży blockchain i powtarza się w całej historii, począwszy od pięciu czołowych firm zajmujących się księgowością publiczną Arthur Anderson, którzy ukłonili się księgom Enrons (później niszcząc część dowodów ) agencji ratingowej Moodys, która wypłaciła 864 mln dolarów za jej podejrzanie optymistyczne ratingi obligacji, które napędzały bańkę na rynku nieruchomości w latach 2008–2009 i przyczyniły się do światowego kryzysu finansowego.

Tym bardziej, że firmy audytorskie Web3 stoją przed podobnymi wyzwaniami w znacznie nowszej, szybciej rozwijającej się i mniej uregulowanej branży. (W zeszłym tygodniu CertiK opublikował nowe wyniki oceny bezpieczeństwa dla 10 000 projektów, szczegóły poniżej).

Nie chodzi tu o to, aby CertiK był obsadzona wykwalifikowanymi pracownikami mającymi dobre intencje, ale raczej o to, aby audyty Web3 nie uwzględniały wszystkich zagrożeń dla projektów i użytkowników oraz tego, że rynek może potrzebować reform strukturalnych w celu dostosowania zachęt.

Audyty sprawdzają jedynie ważność umowy, ale duża część ryzyka leży w logice projektu protokołu. Wiele exploitów nie wynika z zerwanych kontraktów, ale wymaga przeglądu tokenomiki, integracji i tworzenia zespołów red-team, mówi Eric Waisanen, kierownik tokenomiki w Phi Labs.

Chociaż audyty są na ogół bardzo pomocne, jest mało prawdopodobne, aby wykryły 100% problemów, mówi Jay Jog, współzałożyciel Sei Networks. Podstawowa odpowiedzialność w dalszym ciągu spoczywa na programistach, którzy muszą stosować dobre praktyki programistyczne w celu zapewnienia silnego bezpieczeństwa.

Stylianos Kampakis, dyrektor generalny Tesseract Academy i ekspert w dziedzinie tokenomiki, twierdzi, że projekty powinny zatrudniać wielu audytorów, aby zapewnić najlepszą możliwą ocenę.

Myślę, że ogólnie wykonują dobrą robotę, ale słyszałem wiele przerażających historii o audytach, w których pominięto istotne błędy, mówi Cointelegraph. Zatem nie zależy to tylko od firmy, ale także od osób zaangażowanych w audyt. Dlatego nigdy osobiście nie powierzyłbym bezpieczeństwa protokołu jednemu audytorowi.

zkSync zgadza się co do potrzeby posiadania wielu audytorów i mówi Magazine, że zanim 24 marca uruchomił w sieci głównej erę pakietu zbiorczego odpornego na wiedzę zerową, kompatybilną z EVM, został dokładnie przetestowany w siedmiu różnych audytach przeprowadzonych przez Secure3, OpenZeppelin, Halburn i czwartego audytora, który dopiero ma zostać ogłoszony.

Hakerzy z białym kapeluszem i nagrody za błędy

Rainer Bhme, profesor bezpieczeństwa i prywatności na Uniwersytecie w Innsbrucku, napisał, że podstawowe audyty rzadko kiedy są przydatne i ogólnie rzecz biorąc, dokładność audytów bezpieczeństwa należy dokładnie dostosować do sytuacji.

Zamiast tego programy nagród za błędy mogą zapewnić lepsze zachęty. Nagrody za błędy oferują ustalony sposób nagradzania tych, którzy znajdą błędy. Są one naturalnym rozwiązaniem dla kryptowalut, biorąc pod uwagę wbudowany mechanizm płatności, kontynuował Bhme.

Hakerzy w białych kapeluszach to ci, którzy wykorzystują swoje talenty do identyfikowania luk w zabezpieczeniach i pracują nad projektami mającymi na celu ich naprawienie, zanim złośliwy haker (czarny kapelusz) będzie mógł je wykorzystać.

Hakerzy z białych kapeluszy znajdują błędy, zanim zrobią to hakerzy z czarnymi kapeluszami. (Peksele)

Hakerzy z białych kapeluszy znajdują błędy, zanim zrobią to hakerzy z czarnymi kapeluszami. (Peksele)

Programy nagród za błędy stały się niezbędne do wykrywania zagrożeń bezpieczeństwa w Internecie i są zazwyczaj tworzone przez właścicieli projektów, którzy chcą, aby utalentowani programiści sprawdzili i przejrzeli swój kod pod kątem luk w zabezpieczeniach. Projekty nagradzają hakerów za identyfikowanie nowych luk w zabezpieczeniach oraz za utrzymanie i utrzymanie integralności sieci. Historycznie rzecz biorąc, poprawki dla języków inteligentnych kontraktów typu open source, np. Solidity, były identyfikowane i naprawiane dzięki hakerom z nagrodami za błędy.

Kampanie te rozpoczęły się w latach 90.: wokół przeglądarki Netscape istniała prężna społeczność, która pracowała za darmo lub za grosze, aby naprawiać błędy, które stopniowo pojawiały się w trakcie tworzenia, napisał Marchesoni.

Szybko stało się jasne, że takiej pracy nie można wykonywać w czasie wolnym ani w ramach hobby. Firmy odniosły podwójną korzyść z kampanii nagród za błędy: oprócz oczywistych problemów związanych z bezpieczeństwem, pojawiło się również postrzeganie ich zaangażowania w bezpieczeństwo.

W całym ekosystemie Web3 pojawiły się programy nagród za błędy. Na przykład firma Polygon uruchomiła w 2021 r. program nagród za błędy o wartości 2 milionów dolarów, aby wykorzenić i wyeliminować potencjalne luki w zabezpieczeniach kontrolowanej sieci. Avalanche Labs prowadzi własny program nagród za błędy, który został uruchomiony w 2021 r. za pośrednictwem platformy nagród za błędy HackenProof.

Istnieje jednak napięcie między zakresem luk w zabezpieczeniach, które według nich wykryto, a znaczeniem tej kwestii w projektach.

Hakerzy White Hat oskarżają różne projekty blockchain o członków społeczności gaslightingu, a także o wstrzymywanie rekompensaty w postaci nagród za błędy za usługi White Hat. Jest rzeczą oczywistą, że faktyczne wypłacanie nagród za legalną pracę jest niezbędne do utrzymania zachęt.

Zespół hakerów stwierdził niedawno, że nie otrzymał wynagrodzenia za usługi nagradzania błędów w warstwie aplikacji Tendermint i Avalanche.

Z drugiej strony projekty wykazały, że niektórzy hakerzy w białych kapeluszach to tak naprawdę czarne kapelusze w przebraniu.

Przeczytaj także Funkcje

Crypto osiąga duże sukcesy w europejskiej piłce nożnej

Cechy

Czy Crypto może być zbawicielem Szwecji?

Tendermint, Avalanche i nie tylko

Tendermint to narzędzie dla programistów, które pozwala skupić się na tworzeniu aplikacji wyższego poziomu bez konieczności bezpośredniego zajmowania się podstawową komunikacją i kryptografią. Tendermint Core to silnik ułatwiający pracę sieci P2P poprzez konsensus dowodu stawki (PoS). Interfejs Application BlockChain (ABCI) to narzędzie, za pomocą którego publiczne łańcuchy bloków łączą się z protokołem Tendermint Core.

W 2018 roku stworzono program bug bounty dla społeczności Tendermint i Cosmos. Program miał na celu nagradzanie członków społeczności za odkrycie luk nagrodami opartymi na takich czynnikach, jak wpływ, ryzyko, prawdopodobieństwo wykorzystania i jakość raportów.

W zeszłym miesiącu zespół badaczy stwierdził, że znalazł poważny exploit bezpieczeństwa Tendermint, powodujący awarię usług za pośrednictwem zdalnego interfejsu API. Odkryto lukę w zabezpieczeniach Tendermint przy zdalnym wywoływaniu procedur (RPC), która wpływa na ponad 70 łańcuchów bloków. Exploit miałby poważne skutki i mógłby potencjalnie zawierać ponad 100 luk w zabezpieczeniach peer-to-peer i API, ponieważ łańcuchy bloków mają podobny kod. Dziesięć łańcuchów bloków znajdujących się w pierwszej setce rankingów bezpieczeństwa CertiK opiera się na Tendermint.

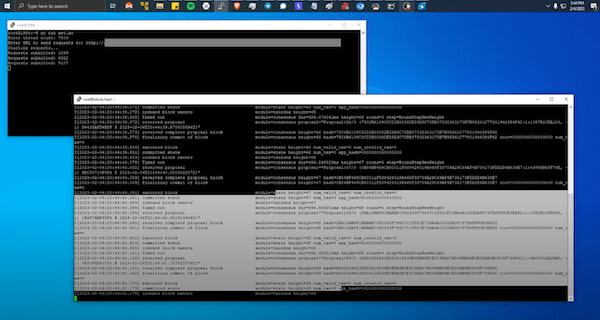

Awaria zdalnego API Tendermint na pulpicie Padillacs. (Pad na YouTube)

Awaria zdalnego API Tendermint na pulpicie Padillacs. (Pad na YouTube)

Jednak po przejściu odpowiednich kanałów w celu odebrania nagrody grupa hakerów stwierdziła, że nie została ona zrekompensowana. Zamiast tego nastąpił ciąg powtarzających się wydarzeń, co według niektórych było próbą zatrzymania Tendermint Core, podczas gdy ten szybko załatał exploit, nie płacąc łowcy nagród należnej mu kwoty.

To między innymi zjawisko, które grupa rzekomo udokumentowała, jest znane jako exploit dnia zerowego.

Konkretny atak typu „odmowa usługi” (DoS) Tendermint to kolejny unikalny wektor ataku typu blockchain, a jego konsekwencje nie są jeszcze w pełni jasne, ale będziemy oceniać tę potencjalną lukę w przyszłości, zachęcając do łatania i rozmawiając z obecnymi klientami, którzy mogą być podatni na ataki, powiedział CertiKs Brooks.

Powiedział, że praca nad testowaniem bezpieczeństwa nigdy się nie zakończyła. Wielu postrzega audyty lub nagrody za błędy jako jednorazowy scenariusz, ale w rzeczywistości testowanie bezpieczeństwa w Web3 musi być ciągłe, tak samo jak w innych tradycyjnych obszarach, mówi.

Czy to w ogóle są białe kapelusze?

Nagrody za błędy polegające na białych kapeluszach są dalekie od doskonałości, biorąc pod uwagę, jak łatwo czarnym kapeluszom można założyć przebranie. Szczególnie problematyczne podejście stanowią ustalenia ad hoc dotyczące zwrotu środków.

Nagrody za błędy w przestrzeni DeFi stwarzają poważny problem, ponieważ na przestrzeni lat różne protokoły umożliwiały hakerom z czarnym kapeluszem zmianę białego kapelusza, jeśli zwrócą część lub większość pieniędzy, mówi Finlow-Bates.

Hakerzy w białych i czarnych kapeluszach czasami grają w tę samą grę. (Peksele)

Hakerzy w białych i czarnych kapeluszach czasami grają w tę samą grę. (Peksele)

Wyciągnij dziewięciocyfrową sumę, a możesz zyskać dziesiątki milionów dolarów zysku bez żadnych konsekwencji.

Włamanie do Mango Markets w październiku 2022 r. jest doskonałym przykładem, w ramach którego exploit wyniósł 116 milionów dolarów, z czego zwrócono jedynie 65 milionów dolarów, a resztę uznano za tak zwaną nagrodę. Legalność tego jest kwestią otwartą, w związku z tym, że odpowiedzialny za incydent został oskarżony haker, a niektórzy porównują go bardziej do wymuszenia niż do uzasadnionej nagrody.

Wormhole Bridge został podobnie zhakowany, co pozwoliło uzyskać kryptografię o wartości 325 milionów dolarów, z nagrodą w wysokości 10 milionów dolarów oferowaną w ramach umowy przypominającej biały kapelusz. Nie było to jednak na tyle duże, aby przekonać hakera do wykonania umowy.

Porównaj to z prawdziwymi hakerami w białych kapeluszach i programami nagród za błędy, gdzie obowiązuje ścisły zestaw zasad, należy dostarczyć pełną dokumentację, a język prawniczy zawiera groźby, a wówczas może nastąpić nieprzestrzeganie instrukcji co do joty (nawet nieumyślnie). w postępowaniu sądowym, wyjaśnia Finlow-Bates.

Organizacje, które pozyskują wsparcie białych kapeluszy, muszą zdać sobie sprawę, że nie wszystkie są równie altruistyczne, niektóre zacierają granice między działaniami białych i czarnych kapeluszy, dlatego liczy się budowanie odpowiedzialności oraz posiadanie jasnych instrukcji i nagród za wykonanie.

Zarówno nagrody za błędy, jak i audyty są mniej opłacalne niż exploity, kontynuuje Waisanen, zauważając, że przyciągnięcie w dobrej wierze hakerów „białych kapeluszy” nie jest łatwe.

Przeczytaj także Funkcje

Szturm na ostatni bastion: Niepokój i złość, gdy NFT zdobywają status wysokiej kultury

Funkcje Daft Punk spotyka się z CryptoPunkami, a Novo mierzy się z NFT. Dokąd zmierzamy?

Audyty bezpieczeństwa nie zawsze są pomocne i w dużej mierze zależą od stopnia ich dokładności i niezależności. Nagrody za błędy mogą działać, ale biały kapelusz może po prostu stać się chciwy i zatrzymać fundusze.

Czy obie strategie są jedynie sposobem na outsourcing odpowiedzialności i unikanie odpowiedzialności za dobre praktyki bezpieczeństwa? Projekty kryptograficzne mogą być lepsze, jeśli przede wszystkim nauczą się, jak robić wszystko we właściwy sposób, argumentuje Maurcio Magaldi, dyrektor ds. strategii globalnej w 11:FS.

Użytkownicy Web3 BUIDL na ogół nie są zaznajomieni z praktykami tworzenia oprogramowania klasy korporacyjnej, co naraża wielu z nich na ryzyko, nawet jeśli mają programy nagradzania błędów i audyty kodu, mówi.

Poleganie na audycie kodu w celu uwydatnienia problemów w aplikacji, która ma obsłużyć miliony transakcji, jest wyraźnym outsourcingiem odpowiedzialności i nie jest to praktyką korporacyjną. To samo dotyczy programów bug bounty. Jeśli zlecisz bezpieczeństwo swojego kodu stronom zewnętrznym, nawet jeśli zapewnisz wystarczającą zachętę pieniężną, oddasz odpowiedzialność i władzę stronom, których zachęty mogą być poza zasięgiem. Nie na tym polega decentralizacja, stwierdził Magaldi.

Alternatywnym podejściem jest śledzenie procesu łączenia Ethereum.

Być może ze względu na hack DAO z początków Ethereum, teraz każda zmiana jest skrupulatnie planowana i wykonywana, co daje całemu ekosystemowi znacznie większe zaufanie do infrastruktury. Magaldi twierdzi, że programiści DApp mogliby ukraść stronę lub dwie z tej książki, aby popchnąć branżę do przodu.

Zamiast zlecać swoje bezpieczeństwo na zewnątrz, projekty muszą same wziąć na siebie pełną odpowiedzialność. (Pexels) Pięć lekcji o cyberbezpieczeństwie w krypto

Zamiast zlecać swoje bezpieczeństwo na zewnątrz, projekty muszą same wziąć na siebie pełną odpowiedzialność. (Pexels) Pięć lekcji o cyberbezpieczeństwie w krypto

Zróbmy podsumowanie. Oto pięć ogólnych lekcji filozoficznych, które możemy wyciągnąć.

Po pierwsze, potrzebujemy większej przejrzystości w odniesieniu do sukcesów i porażek cyberbezpieczeństwa Web3. Istnieje niestety mroczna subkultura, która rzadko wychodzi na światło dzienne, ponieważ branża audytorska często działa bez przejrzystości. Można temu przeciwdziałać, rozmawiając z konstruktywnego punktu widzenia o tym, co działa, a co nie.

Kiedy Arthur Anderson nie skorygował i nie zasygnalizował oszukańczego zachowania Enronu, poniosła ona poważny cios wizerunkowy i regulacyjny. Jeśli społeczność Web3 nie może przynajmniej spełnić tych standardów, jej ideały są nieszczere.

Po drugie, projekty Web3 muszą być zaangażowane w honorowanie swoich programów nagród za błędy, jeśli chcą, aby szersza społeczność uzyskała legitymację na świecie i dotarła do konsumentów na dużą skalę. Programy nagród za błędy okazały się bardzo skuteczne w środowisku Web1 i Web2 w zakresie oprogramowania, wymagają jednak wiarygodnych zobowiązań ze strony projektów, aby zapłacić hakerom z białych kapeluszy.

Po trzecie, potrzebujemy prawdziwej współpracy między programistami, badaczami, firmami konsultingowymi i instytucjami. Chociaż motywacja zysku może wpływać na stopień współpracy poszczególnych podmiotów, musi istnieć wspólny zestaw zasad, które jednoczą społeczność Web3 przynajmniej w zakresie decentralizacji i bezpieczeństwa oraz prowadzą do znaczącej współpracy.

Istnieje już wiele przykładów; narzędzia takie jak Ethpector mają charakter ilustracyjny, ponieważ pokazują, w jaki sposób badacze mogą pomóc w zapewnieniu nie tylko dokładnej analizy, ale także praktycznych narzędzi dla łańcuchów bloków.

Po czwarte, organy regulacyjne powinny współpracować z deweloperami i przedsiębiorcami, a nie przeciwko nim lub niezależnie od nich.

Organy regulacyjne powinny zapewnić zestaw zasad przewodnich, które musieliby uwzględnić twórcy interfejsów DeFi. Organy regulacyjne muszą wymyślić sposoby nagradzania twórców dobrych interfejsów i karania projektantów słabych interfejsów, które mogą stać się przedmiotem włamań i narazić podstawowe usługi DeFi na kosztowne ataki, mówi Agostino Capponi, dyrektor Columbia Center for Digital Finance and Technologies.

Pracując wspólnie, organy regulacyjne nie są obciążone koniecznością bycia ekspertami w danej dziedzinie w zakresie każdej pojawiającej się technologii, którą mogą zlecić społeczności Web3 i wykorzystać swoje mocne strony, czyli budowanie skalowalnych procesów.

Po piąte, co budzi najwięcej kontrowersji, projekty DeFi powinny działać w kierunku środka, w którym użytkownicy przechodzą pewien poziom weryfikacji KYC/AML, aby upewnić się, że złośliwi uczestnicy nie wykorzystują infrastruktury Web3 do szkodliwych celów.

Chociaż społeczność DeFi zawsze sprzeciwiała się tym wymaganiom, może istnieć złoty środek: każda społeczność wymaga pewnego stopnia struktury i powinien istnieć proces gwarantujący, że jednoznacznie złośliwi użytkownicy nie będą wykorzystywać platform DeFi.

Decentralizacja jest cenna w finansach. Jak po raz kolejny widzieliśmy wraz z upadkiem Banku Doliny Krzemowej, scentralizowane instytucje są bezbronne, a niepowodzenia powodują poważne skutki społeczne.

Moje badania w Journal of Corporate Finance podkreślają również, że DeFi jest uznawane za zapewniające większe korzyści w zakresie bezpieczeństwa: na przykład po dobrze znanym naruszeniu danych na scentralizowanej giełdzie KuCoin liczba transakcji na giełdach zdecentralizowanych wzrosła o 14% więcej w porównaniu z giełdami scentralizowanymi. Jednak pozostaje jeszcze wiele do zrobienia, aby DeFi było dostępne.

Ostatecznie budowanie dobrze prosperującego ekosystemu i rynku cyberbezpieczeństwa w społeczności Web3 będzie wymagało wysiłków w dobrej wierze ze strony wszystkich interesariuszy.

Subskrybuj Najbardziej angażujące lektury w blockchain. Dostarczane raz w tygodniu.

Adres e-mail

SUBSKRYBUJ