Zgodnie z nowymi raportami, oszuści sięgnęli po fizyczną pocztę, aby oszukać użytkowników sprzętu portfela Ledger, wysyłając groźne listy, które wykorzystują obawy związane z obliczeniami kwantowymi.

Raporty sugerują, że ofiary otrzymują profesjonalnie drukowane listy z pozoru od Ledger, wzywające do wykonania Aktualizacji Bezpieczeństwa Opartej na Odporności Kwantowej dla posiadanego urządzenia Ledger.

Te listy zawierają linki do kodów QR, które mają prowadzić do stron phishingowych, gdzie zostanie przechwycona ich 24-słowna fraza seed.

Użytkownicy Ledger wpadają w pułapkę kwantowego zagrożenia

Według doniesień, kilka osób zgłosiło przypadki oszustwa na X w ciągu ostatnich kilku dni. Zgodnie z doniesieniami, w liście wspomniano o prawidłowym numerze modelu i historii zamówienia produktu zgodnie z protokołami Ledger.

Raporty o oszustwach pojawiły się po raz pierwszy pod koniec kwietnia 2026 roku, a były związane z danymi, które można było uzyskać tylko z naruszenia danych z 2020 roku. W tym czasie Ledger doświadczył poważnego wycieku danych, a hakerzy zdobyli imiona, adresy i numery telefonów tysięcy klientów.

Dzięki @Ledger za wysłanie mi tego listu o aktualizacji odporności kwantowej! Nie mogę się doczekać, aby zeskanować kod QR i zostać rekt pic.twitter.com/QYnqKNhVrB

— IrishBitcoinBro ᴳᴹ ☀️ ᴵᴿᴮ 🇮🇪🫡 (@IrishBitcoinBro) 6 maja 2026

Jeden z takich użytkowników, “@IrishBitcoinBro,” zrobił zdjęcie listu i opublikował je 6 maja, dodając trochę sarkazmu w kierunku Ledger i ostrzeżenie dla innych o kodzie QR.

Firma przyznała się do sprawy i zapewniła wszystkich, że ma surową politykę: „Ledger nigdy nie zadzwoni, nie wyśle DM ani nie poprosi o twoją 24-wyrazową frazę odzyskiwania.”

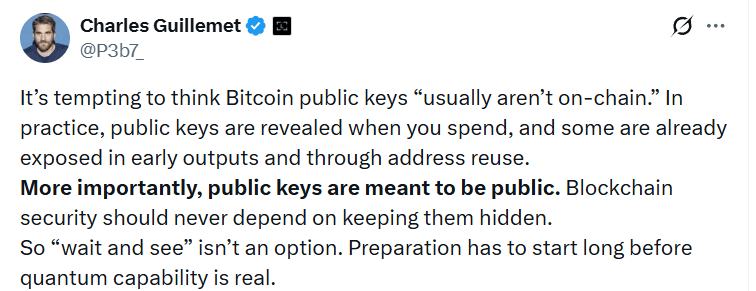

CTO Ledger, Charles Guillemet, szczegółowo omówił praktyczne skutki postkwantowego obliczania na bezpieczeństwo krypto, podkreślając, że choć ECC nie jest obecnie zagrożone, ważne jest, aby przygotować się już teraz.

Jak zaznaczył Guillemet, bezpieczeństwo blockchaina w dużej mierze opiera się na ECC dla kluczy publicznych i prywatnych. Jeśli obliczenia kwantowe rozwiną się wystarczająco, zastosowanie algorytmu Shora umożliwi cyberprzestępcom obliczenie kluczy prywatnych na podstawie publicznie ujawnionych kluczy publicznych.

CTO Ledger wzywa do proaktywnego przygotowania się na komputery kwantowe, które mogą złamać ECC. Źródło: X

CTO Ledger wzywa do proaktywnego przygotowania się na komputery kwantowe, które mogą złamać ECC. Źródło: X

Dzieje się tak, ponieważ klucze publiczne są narażone za każdym razem, gdy pieniądze są transakcjonowane, w początkowych wypłatach Bitcoina i gdy adresy są ponownie używane. Guillemet podkreślił, że bezpieczeństwo w blockchainach nie powinno polegać na ich ukrywaniu, wykluczając jakąkolwiek politykę „czekania i obserwowania”.

W odpowiedzi na obawy użytkowników, Ledger stwierdza, że na bieżąco śledzi rozwój sytuacji i współpracuje z społecznością blockchain, aby opracować rozwiązania odporne na kwanty.

Ledger kieruje swoich klientów w stronę istotnych informacji na temat takich hacków. Jednak zespół nie może obiecać natychmiastowej dostawy aktualizacji oprogramowania przez pocztę.

Zagrożenie kwantowe może wpłynąć na BTC i ETH już w 2030 roku

Zgodnie z niedawnym badaniem firmy zajmującej się bezpieczeństwem kwantowym Project Eleven, może istnieć rzeczywista podatność w kryptowalutach takich jak Bitcoin i Ethereum przed 2030 rokiem.

Naukowcy zidentyfikowali istnienie „kwantowego komputera kryptograficznie istotnego” (CRQC). Odkrycie sugeruje, że CRQC może pojawić się przed 2033 rokiem, a może nawet tak szybko jak w 2030.

Jak donosi Cryptopolitan, zagrożenie tkwi w algorytmie Shora, który pozwala komputerom kwantowym skutecznie obliczać dyskretny logarytm krzywej eliptycznej dla podpisów ECDSA używanych przez Bitcoin i Ethereum.

Niedawny przełom obejmuje badanie przeprowadzone przez Google w marcu 2026 roku, które znacznie zmniejszyło wymagania dotyczące zasobów. Zgodnie z badaniem, złamanie kryptograficznego bezpieczeństwa Bitcoina może być możliwe przy użyciu około 1200 logicznych kubitów w mniej niż 90 minut na sprzęcie nadprzewodnikowym.

Zgodnie z badaniem Project Eleven istnieje wysokie ryzyko ujawnienia: około 6,9 miliona BTC (w przybliżeniu jedna trzecia całości) jest przechowywanych w adresach, których klucze publiczne są wystawione na działanie ataków „zbieraj teraz, odszyfruj później”.

W przypadku Ethereum, ponad 65% tokenów ETH znajduje się w takich adresach. Środki mogą zostać nieodwracalnie utracone po odszyfrowaniu przez komputer kwantowy, ponieważ system blockchain jest niezmienny.

Najmądrzejsze umysły krypto już czytają nasz newsletter. Chcesz do nich dołączyć? Zapisz się.